11/1/2013

Jeśli korzystasz z telefonu Nokia Lumia lub Ash i przeglądarki Xpress Browser, to mamy dla Ciebie niepokojącą wiadomość. Indyjski bloger zauważył, że przeglądarka Nokii nie przesyła ruchu HTTP/HTTPS bezpośrednio do stron, które chce obejrzeć użytkownik, ale przekierowuje go przez swój serwer proxy browser.ovi.com.

Dlaczego Nokia (i Opera i Amazon) tunelują ruch ze swoich przeglądarek mobilnych?

W ten sam sposób co Xpress Browser Nokii zachowuje się Opera Mini, czy też przeglądarka Amazonu — Silk (ta ostatnia przechwytuje tylko HTTP, nie HTTPS). Cel wszystkich przeglądarek mobilnych jest jeden — przyśpieszyć przez rekompresję oglądanie stron na telefonie i oszczędzić klientowi wykupiony u operatora pakiet danych.

Telefon jest więc niejako terminalem dostępowym do serwera, który w jego imieniu pobiera i wyświetla strony internetowe.

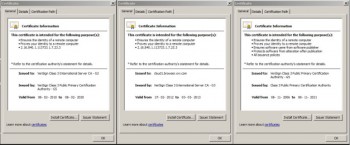

HTTPS – Atak Man in the Middle

Oczywiście, żeby uniknąć wyświetlania “ostrzeżenia” przed błędnym certyfikatem przy połączeniach HTTPS (które przecież nie terminują się na oryginalnym serwerze, a na serwerze proxy Nokii), Nokia wstrzykuje własny certyfikat SSL do telefonu i oznacza go jako “zaufane CA”.

W praktyce Nokia wykonuje więc atak “Man in the Middle” — dane szyfrowane przez przeglądarkę na telefonie, przeznaczone dla docelowego serwera, są rozszyfrowywane przez serwery Nokii, a wiec Nokia może poznać poufne treści (np. hasła do stron banków online).

Nie tylko ruch HTTPS jest przechwytywany…

Co ciekawe, jak twierdzi indyjski bloger, nie tylko ruch WWW jest przekierowywany przez serwery proxy należące do Nokii — tak samo zachowuje się wbudowany w telefon klient Twittera i poczty elektronicznej… A na dodatek, tunelowanie ruchu odbywa się nie tylko w trakcie korzystania z transmisji pakietowej GSM, ale także po Wi-Fi (gdzie ciężko mówić o “przyśpieszeniu” i “oszczędności transferu”)…

Odpowiedź Nokii

Nokia odpowiedziała na zarzuty:

Działanie przeglądarki Nokia Xpress ma na celu przyśpieszenie przeglądania stron WWW. Nasze serwery proxy nie przechowują zawartości stron odwiedzanych przez użytkowników, ani żadnych informacji, które są do nich wprowadzane. Tymczasowe rozszyfrowywanie ruchu HTTPS jest wymagane i robimy to w bezpieczny sposób. Wdrożyliśmy odpowiednie zasady aby uniemożliwić dostęp do prywatnych informacji.

Google czyta waszą pocztę!

Z tym “najeżdżaniem” na Nokię, to naszym zdaniem niektórzy się trochę zagalopowali. Tak samo jak Xpress Browser zachowuje się Opera Mini i nikt nie robi z tego powodu afery. Podobnie Google ma wgląd w wysyłane przez nas e-maile na GMailu (nawet jeśli robimy to przez HTTPS) — ba! Google analizuje przesyłane w nich treści (aby lepiej dopasowywać reklamy) — i też nikt nie chce za to karać Google.

Powyższe działania są akceptowalne, o ile użytkownik ma świadomość co dzieje się z jego danymi. W przypadku Nokii zabrakło jasnego opisu, jak wygląda routing danych. Opera Mini w swoim FAQ pisze:

no end-to-end encryption between the client and the remote web server is possible.

Z kolei w Nokii jedyna informacja to enigmatyczne:

The URLs of such sites which you access with the Nokia Browser are stored by Nokia. However, we will not collect any personally identifiable information in the context of providing the service. Your browsing is not associated to any personally identifiable information and we do not collect any usernames or passwords or any related information on your purchase transactions, such as your credit card number during your browsing sessions. Also, additional parameters in the URL are not stored.

Może najlepszym wyjściem byłaby metoda stosowana przez Amazon Silk, czyli tunelowanie tylko HTTP, a nie HTTPS? Albo chociaż umożliwienie użytkownikowi podjęcia samodzielnej decyzji w tej delikatnej kwestii? Podsumowując, wierzymy, że Nokia chciała dobrze, ale zabrakło przejrzystości w komunikacji…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

“Zwykła” opera też to ma (pod nazwą opera turbo), tyle że

domyślnie wyłączone. Przeglądarka “proponuje” żeby to włączyć po

wykryciu wolnego łącza. Swoją drogą pakiety może i oszczędza, ale

wątpię żeby przyśpieszało w widoczny sposób. W końcu dane muszą

najpierw trafić na proxy, a to zajmuje czas (być może minimalny ale

jednak)

Opera Mobile pozwala na wyłączenie tego ‘dobrodziejstwa’.

Ponadto przy używaniu WiFi nie musi to działać.

dzisiaj juz nawet wchodzenie na strony z https nie jest bezpieczne. swiat sie konczy

ale jak to? przecież nie mogą podsłuchiwać połączeń https.

Mogą co najwyżej je przesyłać przez swoje proxy, ale nie mogą

podejrzeć danych jak w zwyczajnym ataku MITM. Żeby podejrzeć treści

musieliby podrobić certyfikat SSL, a to raczej trudne. Więc nie ma

co panikować raczej. Myle się?

Tak ;) obejrzyj 2 obrazek.

a sorry, nie przeczytałem całego artykułu. :|

W uzupełnieniu tematu polecam lekturę rozwiązania

sprzętowego Cisco realizującą funkcjonalność tzw. SSL Termination

http://www.cisco.com/en/US/docs/app_ntwk_services/data_center_app_services/ace_appliances/vA3_1_0/configuration/ssl/guide/overview.html

Stare! Wiadomo o tym od czasu wydania Opera Mini. Poza tym,

wnosze o korekte tekstu – Opera ma dwie przeglądarki mobilne –

Opera Mini i Opera Mobile. Opera Mobile NIE TUNELUJE RUCHU przez

wlasne serwery. Opera Mini – tak.

A w ktorym miejscu igh napisal o operze mobile?

Nie napisał w ogóle. A powinien, dla jasności tematu.

Jak bedziemy pisać, że win7 coś, to też mamy dopisywać, że nie win95, i nie win98, i nie win xp i nie win 2003 sp2, itp? :) Nie róbmy z czytelników analfabetów.

właściwie to nie wiem czy można myśleć o Operze nimi jako tradycyjnej przeglądarce internetu. Bo to co wysyła serwer Opery do telefonu w niewielkim stopniu przypomina HTML…

Wdaje mi się że Opera mini nie jest w stanie działac bez “turbo” więc raczej nie ma możliwości wyboru.

Po wifi tunelowanie ma o tyle sens, że telefon przetwarza

mniej danych i mniej zapycha sobie pamięć.

O ile znowu nie wzrastają wymagania wobec cpu co do

dekompresji danych…

ale zdaje się że nic nie muszą dekompresować bo nie na tym

to polega tylko na przykład na usunięciu pustych znaków z kodu i

zmniejszeniu rozdzielczości grafik (bo i tak nie są potrzebne na

mniejszym wyświetlaczu)

Dekompresja jest wielokrotnie (wielonastokrotnie ;-)) mniej wymagająca od CPU niż przetwarzanie HTML/CSS/Javascriptu, layoutowanie i renderowanie całej strony.

Jakby to było Google, to już atak od strony MS, Apple i

wszystkich innych wrogów. Opera mobilna robi to samo

prawie.

Jeszcze więcej! Google może odrzucić wysyłany/odbierany email bo jest w nim plik PDF lub zaszyfrowane archiwum!

oj tak – ile musiałem się nakombinować żeby przesłać execa – musiałem spakować go z hasłem, usunąć rozszerzenie i znowu spakować bez szyfrowania żeby przeszło :|

nowa wersja przeglądarki (2.3.0.0.48) podobno likwiduje już

MITM. Nadal tuneluje połączenia ale połączenia HTTPS tuneluje za

pomocą HTTP nie deszyfrując zawartości. źródło:

http://gaurangkp.wordpress.com/2013/01/09/nokia-https-mitm/

A myslalem ze takie historie tylko w ksiazkach. Jestem

zazenowany. Ale z drugiej strony nie dziwie sie. Przecietny

Kowalski i tak tego nie kuma

W przypadku gmaila korzystamy z usług Google’a, więc naturalne jest, że muszą w jakiś sposób nam je przesłać. Natomiast w przypadku Nokii, jest to robienie użytkownikowi dobrze na siłę, bez możliwości konfiguracji, więc jest to naganne zachowanie.

Ale w ogóle kto zgodził się / zaakceptował w Nokii takie rozwiązanie? Chyba musiał upaść na głowę, że Nokia zrealizowała ten pomysł!

gosh SPISEEEEEk Niebezpiecznik jak Macierewicz lol Przeziez jest opisane na stronie Opery, ze tuneluja przez swoje proxy zeby grafika i strony ladowaly sie szybciej.. Nie uzywajcie telfonow!!! ONI wiedza!

Ty w ogóle przeczytałeś artykuł? ;)

hardly trolling hard…

Warto by zaznaczyć, że Opera Mini nie tylko kompresuje strony ale też je odchudza, zmniejsza obrazki i w ogóle przystosowuje do wyświetlenia przez telefon. Działa przy każdym typie połączenia, również WiFi, bo celem jest nie tylko oszczędność pasma ale też umożliwienie wyświetlenia strony (współczesne strony są niestety coraz cięższe) na mniej wydajnych telefonach.

a teraz najlepsze … operatorzy sieci mogą kierować ruch poprzez swoje urządzenia … ;-)

A producenci sprzętu, tj. BlueCoat czy Fortinet sprzedają im routery z funkcją rozszywania tuneli SSL ;) Ostatnio nawet do squida wyszedł odpowiedni moduł do spoofowania certyfikatów on-the-fly…

Ale jak dokladnie przebiega podstawienie “lewego” certyfikatu? I jak na taki podstawiony certyfikat reaguje przegladarka? Przeciez jesli oprogramowanie na jakims proxy mogloby wygenerowac sobie certyfikat dla dowolnej witryny i potwierdzic go podpisem CA uznawanym przez przegladarke, to byloby to podwazenie podstaw calego systemu certyfikacji i zaufania do CA, na ktorym opiera sie bezpieczenstwo https.

Włączyć DH wszędzie! :)

Zetknąłem się z takim rozwiązaniem. Generacja, zdaje mi

się, certyfikatu podpisanego przez zaufanego wystawcę w locie (i

zapamiętanie w pamięci podręcznej). Moje pytanie brzmi: Czy i jak w

takim razie modyfikuje się kod przeglądarki, by oszustwo nie wyszło

na jaw? Albo musi zawierać wkompilowany zaufany certyfikat i

ewentualną parę kluczy (jeden lub więcej zestawów), albo

instalowany z nią. I specjalny kod, który oszukuje użytkownika,

pokazując, że strona przedstawiła się niesfałszowanym certyfikatem.

Jego odcisk palca będzie się wówczas zgadzał z tym, co np. podają w

banku. I na koniec ciekawy przypadek: Strona z samopodpisanym

certyfikatem albo gdy wystawca nie tkwi na liście zaufanych. Czy

próba takiego oszustwa może wyjść na jaw?

Mam nokię 3310 czy też jestem narażony na ten błąd ?

Jeszcze na niej nie korzystałem z internetu, ale będę chciał proszę powiedzcie mi.

W 2008 i 2009 roku Orange robiło to samo w taryfie Orange Free. Nie wiem czy nadal to robią.

AFAIR to zależało od APN-a.

To jeszcze raz… po co tuneluja twittera i https (bez mitm)? Zeby bylo wolniej i zeby ich to wiecej kosztowalo?

Hmm… No ale przecież o to właśnie chodzi w tej przeglądarce. Nie wiem po co robić afere.

Mam wrażenie, że google chrome robi to samo w trybie

incognito, przy czym nie podparte żadnymi dowodami. Odpalam

incognito, wpisuje adres, enter i “Oczekiwanie na serwer proxy”

kiedy ja nie korzystam z proxy…

Aha, fajnie wiedzieć, że od roku loguję się z komórki do

banku z podsłuchem… Co innego czytanie poczty przez Google, a co

innego podsłuchiwanie moich haseł do banku!

Opera Mobile przez tą swoją kompresje uniemożliwia

powiększenie obrazka. Znaczy, powiększyć go można, ale

rozdzielczość nadal pozostaje na poziomie 20x20px. I nie ma

znaczenia czy turbo jest włączone czy wyłączone.

Sprawdziłem przed chwilą – u mnie działa. Rozmiar obrazka jest zachowany jak w oryginale. Z wyłączonym Turbo.

Proszę o rzetelnie opinie. Czy to jest wystarczający powód, aby nie kupować nokii? Czy kupując androida zamiast nokii pójdę z deszczu pod rynnę?

Chyba jeden pies.. Android nie jest systemem nastawionym na zapewnianie prywatności. Wiadomo np. że hasła do sieci wifi wpisane w Androidzie są zbierane przez google. Można podejrzewać, że wiele innych danych też.

Ej, ktos zaskoczony? Ktokolwiek? No bez jaj.

Tak, przecież Nokia sama opisując przeglądarkę pisze, że przetwarza w jakimś tam stopniu ruch. Nie jest też wymagane instalować Xpress. Mam tą przeglądarkę ale rzadko z niej korzystam, IE w Lumii działa sprawnie. Wydaje mi się że lepiej gdy Nokia gdzieś tam sobie przetworzy ten ruch, niż by Google czytał, sprawdzał, węszył we wszystkim co przesyłamy poprzez googla usługi.