3/7/2012

Grupa Jurassic Sec nie ustaje w wysiłkach, i o ile do tej pory publikowała zlepki baz ze starych ataków, to od kilku dni aktywnie “zaskakuje” nas świeżymi danymi. Celem Jurassic Sec padły ostatnio popularne polskie kluby sportowe, a dziś Telekomunikacja Polska.

Baza Telekomunikacji Polskiej w sieci

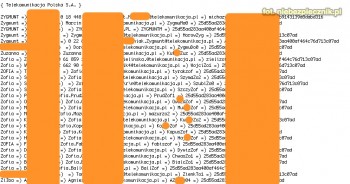

Opublikowana przez Jurassic Sec baza to zbiór adresów e-mail i haseł (md5) należących do pracowników Telekomunikacji Polskiej (przy niektórych rekordach pojawiają się także numery telefonów):

Znaczna część hashy (6500+) to:

25d55ad283aa400af464c76d713c07ad" = md5("12345678")

Z kolei obecne w bazie domeny to:

-

telekomunikacja.pl (5226 razy)

centertel.{pl,main} (1179 razy)

orange-tp.com (2 razy)

Nie wiadomo skąd pochodzą te dane i czy atakujący z zewnątrz może je do czegokolwiek wykorzystać. Nie wiadomo także kiedy zostały “zrzucone”. Dużo niewiadomych… Przeważająca większość kont z domeny telekomunikacja.pl może wskazywać na wiekowość bazy — obecnie pracownicy korzystają z adresów w domenie orange.com (te też są na liście, więc baza na pewno zawiera dane z czasów “po fuzji”). Wiemy także, że w bazie nie ma pracowników salonów sprzedaży z jednego z miast — ale komentujący czytelnicy potwierdzają, że na liście znajdują się prawdziwe dane faktycznych pracowników TPSA.

Poprosiliśmy Jurassic Sec o komentarz, jeśli odpowiedzą opublikujemy tutaj ich wyjaśnienia.

Aktualizacja 04.07.2012, 00:28

Jurassic Sec przekazało nam informację, że “[baza] byla w “ukryciu” podczas kiedy telekomunikacja “przechodzila” do orange.“.

Aktualizacja 04.07.2012, 14:40

Wojciech Jabczyński, rzecznik Orange Polska przesłał o 9.00 następujące oświadczenie:

Informacje, które wyciekły do Internetu, a dotyczące części naszych pracowników, są stare i nie mają żadnej wartości. To dane e-mailowe w domenach @telekomunikacja.pl i @centertel.pl, czyli jeszcze sprzed rebrandingu, a hasła zawarte w tzw. hashach, nie są zgodne z faktycznie używanymi. Dołożymy wszelkich starań aby wyjaśnić jak dane mogły pojawić się w Internecie. W uzasadnionym przypadku rozważymy powiadomienie policji i prokuratury.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

12345678 przy comiesiecznej zmianie hasla i 12 w historii? nie wiem czy te hashe to nie fake

to lipna baza :) stwierdzam jako pracownik tepsy…

Co tam zwykły szaraczek w tepsie wie :)

@xyz:

pewnie więcej niż dząjrasiksek, w sumie wakacje są…

Może trochę lipna, ale nie do końca fake. Sprawdziłem jedną znaną mi osobę. Imię i nazwisko i domowy (sic!) nr telefonu się zgadzają.

Kim jest? Sprzedawcą? Pracownikiem terenowym? Jakie miasto?

Proponuję najpierw sprawdzić czy nie ma tych informacji gdzieś w internecie

widocznie jest grono szczęśliwców którym udało się załapać do tej bazy.

W Tepsie nie da się ustawić tak prostego hasła! Hashe to fake. Baza raczej stara bo teraz wszyscy mają już domenę orange.com.

Może hasła należą do starych pracowników, którzy już nie mieli kiedy ich zmienić? Mogą być tak stare, że pamiętają czasy, kiedy jeszcze nie było tak restrykcyjnych wymogów odnośnie tworzonych haseł.

@telekumunikacja.pl będzie jeszcze przez rok wykorzystywane ;)

Gdzie można zdobyć listę? Interesuje mnie czy są tam dane moje i znajomych?

http://www.komputerswiat.pl/artykuly/redakcyjne/2017/02/nie-bezpieczne-hasla.aspx

Gdzie można znaleźć tą bazę?

może frytki do tego?

Fake. Przeciez tam co miesiac sie zmienia haslo i to na dosc trudną kombinacje.

Niestety nie znam stanowiska, ani nawet nie jestem pewien czy obecnie tam pracuje. Wiem tyle, że była przez długi czas (ponad dekadę) zatrudniona w różnych filiach (w ramach ich zamykania, przenoszona) w woj, pomorskim. Jutro mogę sprecyzować, jeśli do tej pory nie będziecie mieli ciekawszych danych od innych.

Obecnie orange.com a nie orange.pl

@Mario, @Rafał w sieci :) Wystarczy szukać po fragmentach.

to stara metoda – teraz się wchodzi na konto JurassicSec na twitterze

Sprawdziłem 5 osób. Dwie się zgadzały. Były z OCS. Więcej mi się nie chce.

stare dane, ale prawdziwe – na tamte czasy oczywiście. Forma hasła wskazuje na jakąś aplikację – hasło domenowe ma swoją politykę bezpieczeństwa ;)

podane dane mają przynajmniej rok ;) wiem, bo znalazłem swoje :D

weryfikowałem kolejne rekordy wraz z hasłami i wychodzi na to, że ma przynajmniej 2-3 lata, także Jurassic TP ;)

Ups, jakoś mnie tam nie ma, a pracuję w Orange od bodajże ponad roku. Co tam, że siedzę w salonie Orange i irytuję klientów, którzy nie płacą abonamentów.. Dobrze wiedzieć, że tam wg Jurassic Sec nie pracuję :D Zresztą, słabo płacą.

Mówisz, że słabo płacą,

ja ze swojej strony jestem naprawdę ciekaw ile zarabiasz :)

Bez w bawełnę owijki ;)

@Capacious Core szukam , szukam i nie mogę znaleźć :-( Podeślesz linka?

Googluj:

25d55ad283aa400af464c76d713c07ad telekomunikacja

Oj, to jednak nie ta baza ;)

Poprawna jest na twitterze JurassicSec

Są to dane prawdopodobnie z bugtrackera, więc na zewnątrz do niczego się nie przydadzą. PS. Jestem tam :)

Baza na pewno nie jest fejkiem, mogę powiedzieć, że ludzie z ocs poznań są.

Wariacje numeru 0-800-102-102 to pracownicy infolinii technicznej(neostrada/pstn) – co najmniej kilka poprawnych, ale do czego to był login(2007-2010) nie pomnę, tak prostego hasła na pewno nie miałem ani w domenie ani w CRMie, więc jakaś pomocnicza baza/aplikacja najpewniej.

Baza:

Możliwe, że pochodzi z TP. Maile wyglądają tak jak w TP, dump przypomina format z Active Directory, a takowy jest tam wykorzystywany. loginy również w zgadzającym się formacie.

Z drugiej strony, tak jak już ktoś wspomniał:

– Polityka haseł w TP wymusza ich zmianę co miesiąc

– hasła poniżej 8 znaków, ze znakami z mniej niż 3 grup znakowych nie przejdą

– Nie ma na liście adresów mailowych wielu aktualnych pracowników biznesu czy wsparcia IT TP – baza jest bardzo stara, a co jeszcze bardziej prawdopodobne – niepełna (np. lista pracowników terenowych czy też w oddziałach).

– w kwietniu TP przeszło migrację domeny z telekomunikacja.pl na orange.com

Format danych z pliku nie przypomina ani trochę zrzutu z AD, poza tym Ex2k10 nie przechowuje haseł w postaci MD5 ;) Baza pochodzi na 99% z BugTracker’a.

Wakacje się zaczeły i uczniom się nudzi.

Dla uściślenia aktualnie adresy mailowe kończą sie orange.com (wiem bo pracuje tam). A baza może sie przydać do wysyłania spamu chociaż i tak mamy Prywatną Kwarantanne gdzie on trafia. A dostęp do aystemów tez jest w większości możliwy tylko przez Intranet.

Podejrzewam że jest to z aplikacji dla kierowników Telepunktów. Znalazłem tam znajomego.

Nigdy w salonie nie pracowałem – tym bardziej jako kierownik – a w bazie jestem. Na pewno coś pomocniczego z czego się i tak z zewnątrz skorzystać nie da.

Wakacje sie zaczely wiec Jurassic wraca do akcji :) Nie znam sie na IT ale mysle ze oni po prostu publiukuja swoje osiagniecia z duzym opoznieniem zeby nie dac sie namierzyc.

Jakbym wiedzial jak to bym sie zabral za strone PZPN ;)

Oczywiście rozumiemy, że za…. oglądaaanie. ;-)

Baza pochodzi z sierpnia-września 2010. Jestem ja, ale nie ma osoby która przyszła miesiąc po mnie.

Wystarczy sprowokować taką rozmowę ,a już wiem coś więcej na temat bezpieczeństwa byłej TP – Brawo :

“…

– Polityka haseł w TP wymusza ich zmianę co miesiąc

– hasła poniżej 8 znaków, ze znakami z mniej niż 3 grup znakowych nie przejdą

– Nie ma na liście adresów mailowych wielu aktualnych pracowników biznesu czy wsparcia IT TP – baza jest bardzo stara, a co jeszcze bardziej prawdopodobne – niepełna (np. lista pracowników terenowych czy też w oddziałach).

– w kwietniu TP przeszło migrację domeny z telekomunikacja.pl na orange.com

”

niezły popis znajomości tematu – dla dobrego socjotechnika to już dużo :))))

Dane danymi, ale czy to nie są przypadkiem standardowe procedury operacyjne IT w dużych firmach? U mnie i u mojego znajomego, w dwóch różnych firmach, jest tak samo.

taaak…. i oczywiscie jestes zajebiaszczym hakiero i socjotechnika glownie operujesz, jak mitnik, nie?

@Mike – tak, to jest defaultowa polityka bezpieczenstwa w wiekrzosci normalnych firm, gdzie admin ma jakies pojecie o security…

niestety studencik wyzej sie nie popisal.

Oto kilka możliwości:

1- Zdesperowany pracownik byłego TP który został zredukowany i nie załapał się do struktur Orange,

2- pomyłkowo tworzył aplikację i przypadkowo na pendrivea sobie nagrał bazę,

3- Wygenerował sobie bazę, żeby mieć ciągły dostęp do swoich kolegów i koleżanek,

4- A może tu chodzi o kasę, ciekawe ile razy został pobrany ten plik ;)

P.S. Ja też tam jestem w bazie i bardzo się cieszę z tego powodu, choć nie wiem jak długo ;)

@Tomek Skad ta pewnosc ze to BugTracker ?

To nvm dał tą baze Jurassicom w zamian za reklame PBMu na ich tweeterze…

JurassicSec klasycznie – odkop, podesłanie jako swoje, fame – potem i tak wychodzi na jaw że nie potrafią sami nic. Nawet stronę lewandowskiego podmienili dlatego, że już wcześniej ktoś wgrał shella.

BRB, idę zrobić trochę fejkowych baz, opublikować je gdzieś, wcześniej zakładając działające konta pasujące do niektórych danych – i będę sławnym chakierem!

Hmmm, krótko – dziecinada i błazenada! Zachowanie na poziomie gimnazjum. Dostali od jakiegoś zakompleksionego (byłego?) pracownika TP stary zrzut bazy i podpisują się pod tym. Próbują wybić się i dorównać Anonymous.

Nie umniejsza to faktowi, że dane są prawdziwe, gdyż znalazłem 3 aktualne kontakty z tego 1 osoby nadal pracującej.

Te dane dostali od nvm za reklamę PB&M na ich twitterze.

No pięknie, mój email z telekomuny też tam jest, z tym, że ja tam już nie pracuję od 1-11-2009. także baza na pewno jest stara, no chyba, że nie kasują danych pracowników, którzy już nie pracują. Ale jak tak spojrzałem na hasła -> typu 25d55ad283aa400af464c76d713c07ad to mogę stwierdzić, że to jakaś lipa – czyli nie jest to hasło do logowania do domeny, ani żadnego ważnego systemu. Na myśl przychodzi mi jedynie platforma szkoleniowa, testów, czy jak ktoś gdzieś pisał bugtracker – bo tylko tutaj mieliśmy takie badziewne hasło.

Pracowałem na Błękitnej Linii :)

Co ważniejsze, są to dane kiedy to kierownikiem była osoba, która już nie pracowała gdy odchodziłem. Także minimalnie są to dane z 2007-2008.

Gdybym mógł złamać swój hash to bym zapewne określił z kiedy są dane :)

@Adam: “Gdybym mógł złamać swój hash to bym zapewne określił z kiedy są dane :)”

Jak znasz swoje poprzednie hasła które miałeś to je hashuj i porównuj z hashem z wycieku. Jeśli to nie fake, to któreś będzie pasować.

W natemat jest wywiad… :)

A to teraz wam powiem coś ciekawego, dlaczego firma która robiła prace dla byłej TP(teraz Orange) i wykonuje testy penetracyjne , w dniach: 4- 6 lipca , nagle 3 lipca w nocy wyciekają dane z 2011 roku ? Czy ta firma nie robi sobie autoreklamy? Na dole w reklamach na stronie jest jak byk napisane z którymi firmami współpracowała: a wśród nich , była też TP i Orange. Mam pytanie wobec tego. Kto za tym stoi ? Niema winnych ? Haaa, wielki szacun dla osoby która wpadła na ten pomysł ;) Kto używa internetu w pracy , ręką w górę , a kto ogląda TV w pracy ? Trochę za drogi ten kurs, bo prawie 3 wypłaty moje, więc ja sobie małe piwko wypiję, a wy sobie pomyślcie, komu dajcie komputer do naprawy ,albo SIEĆ DO STABILIZACJI :) Pozdrawiam,Ciastex

cos duzo tych pracownikow tepsy sie tu kreci :D

to jak juz tu jestescie – moglbym prosic o skonfigurowanie lacz z Polski out – zeby byly bardziej przyjazne ludziom zagranica? [ nie wiem czy wasza branza ] ale wszedzie mi hula net fajnie, a jak cos trza na “polskich tablicach” przegladnac to jakas tragedia jest

@angelus, zapraszam na forum.orange.pl ;) Opisz problem , pomożemy ;)

@ciastex, link ktory podales nie dziala – jakie to typowe dla Tepsiarzy :)

Sezon ogórkowy sie zaczyna…

Ciekaw jestem jakie jeszcze archiwalne, nikomu niepotrzebne dane maja. Moze niedlugo sie dowiemy ze Netia i Dialog tez padly ofiarami panow archeologow z Jurasic Park…

Chciałbym sprostować, że adresy w domenie

orange.pl jest dla klientów, a nie pracowników Orange.

Rzeczywiscie na 99% wyglada na wewnetrznego bugtrackera tpsy, ktorego rozwijalo kilku pracownikow. Ciekawe jak to wycieklo, bo dostep byl tylko przez intranet. Baza jest dosyc stara. Z tego co kiedys slyszalem, pare late temu zglaszano wiele krytycznych uwag co do bezpieczenstwa tej aplikacji.

Wnioskujac po danych, ktore sa w bazie, datowalbym ja na koniec 2008 roku. Zmieniam poprzedni wpis, na 100% bugtracker :)

sierpień 2010…

“W uzasadnionym przypadku rozważymy powiadomienie policji i prokuratury.”

To w końcu kto ma latać ten bałagan, policja, prokuratura czy oni sami?

Mam potwierdzenie z pewnego źródła, że dane są z ubiegłego roku, a hashe to FAKE!

w orange hasla domenowe wygasuja co miesiac, takze “psu na bude” takie historyczne dane

jedynie co mozna wykorzystac, to liste pracownikow pozyskana z takiego dmpa

poza tym domena tepsiana wymaga minimum dwóch zestawów znaków, więc albo to są jakieś super stare hasła pamiętające czasy pmbx, albo to totalny fake

Ta baza danych już dawno była na Tor Forum. Nawet jeden z użytkowników napisał że odsprzedał ją JS. Dla mnie to tylko ściema, po co publikować bazę sprzed 4-5 lat?

[…] wspomnieć, że kilka tygodni temu Jurassic Sec opublikowali wykradzioną Telekomunikacji Polskiej bazę danych — ale wtedy była to baza pracowników, a nie […]

a tak to jest pracownicy niekompetentni w tej firmie sami nic nie wiedzą