8/5/2019

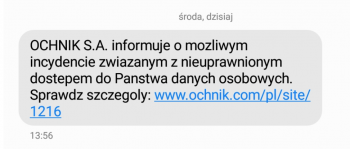

Dziś klienci firmy OCHNIK S.A. otrzymali takiego SMS-a:

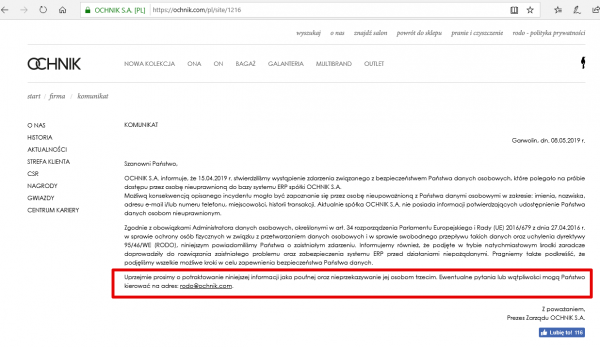

Pod wskazanym linkiem można przeczytać obszerniejszy komunikat:

To jest przykład bardzo, bardzo, BARDZO słabego, w naszej ocenie, komunikatu informującego klientów o incydencie. Będziemy go wykorzystywać w trakcie szkoleń dla Zarządów, pokazując jakich błędów nie robić podczas “komunikacji kryzysowej” związanej z incydentami z obszaru cyberbezpieczeństwa.

Tak złagodzili, że w zasadzie mogliby w ogóle nie informować, bo z ostrzeżenia wynika, że nic się nie stało

Nie wiemy jak Wy, ale my w tonie komunikatu wyczuwamy przesadnie mocną chęć “złagodzenia” problemu. To dziwne, bo z jednej strony firma stawia klientów na baczność, wysyłając im komunikat, z którego prosty człowiek zrozumie, że jego dane wyciekły, a z drugiej strony używa zwrotów typu “próba dostępu“, starając się tym samym zasugerować, że nikt jednak dostępu nie uzyskał i żadne dane nie wyciekły. Jeśli nie, to po co w ogóle niepokoić klientów? Wymóg prawny? Jeśli tak — to jaka podstawa?

W przywoływanym GDPR, żeby było śmieszniej, nie ma obowiązku informowania klientów o próbach — jest wręcz możliwość NIE INFORMOWANIA klientów, nawet jeśli nastąpił faktyczny wyciek ich danych. Administrator Danych Osobowych ofiary może (ale nie zawsze musi!) informować “bez zbędnej zwłoki” pod warunkiem, że “naruszenie ochrony danych osobowych może powodować wysokie ryzyko naruszenia praw lub wolności osób fizycznych” (zob. art 34 GDPR). Czy w tym przypadku takie “wysokie ryzyko naruszenia praw lub wolności” występuje?

Im głębiej w las, tym głębiej w las albo płycej w las

Dalej jest jeszcze bardziej zagmatwaniej (Co? Nie rozumiecie tego słowa? To dobrze, teraz czujecie się jak odbiorcy komunikatu OCHNIK S.A.). Otóż wedle OCHNIK S.A. “możliwą konsekwencją” owej próby, która w tym zdaniu staje się jednak incydentem, “mogło być” zapoznanie się z danymi osobowymi, ale “aktualnie firma nie posiada informacji potwierdzających udostępnienie Państwa danych osobowych osobom nieuprawnionym”.

Czyli OCHNIK nie wie czy “nieuprawniona osoba” uzyskała dostęp do ich systemu ERP, czy jednak nie. Dlaczego nie wie? Bo nie ma logów? Czy ma logi na podstawie których nie może stwierdzić, co intruz robił w systemie i zakłada optymistycznie, że danych nie podejrzał/skopiował?

Jedna z osób, która tę wiadomość od OCHNIK otrzymała i która przy nas ją czytała, tuż po lekturze poprosiła nas o komentarz tymi słowami:

“Wiecie o co tu ku%^@#$ chodzi? Ja nic z tego nie rozumiem”

No niestety, musimy przyznać, że nie wiemy i też nie rozumiemy…

Rozwiązanie zaistniałego problemu

Komunikat kończy się nic nie znaczącymi dla frazesami (“podjęliśmy wszelkie możliwe kroki”), co też jest zabawne, że przy tak ostrożnym ważeniu słów w akapitach wyżej, dział prawny przegapił to sformułowanie. A przecież niektórzy mogliby uznać takie zdanie za kłamstwo, ponieważ zawsze mogą być jeszcze jakieś dodatkowe kroki, których firma nie podjęła. Skąd wiadomo, że to co zrobiono to “wszelkie możliwe kroki” i że ktoś jednak nie znajdzie jeszcze jednego kroku do podjęcia? Duże kwantyfikatory to zło, bo wystawiają firmę na oskarżenia o kłamstwo.

A propos kroków do podjęcia. W komunikacie nie znajdziemy porad dla “potencjalnych” ofiar. A naszym zdaniem w każdym takim komunikacje powinno być jasne wskazanie co teraz mają zrobić osoby. Na jakie ataki mogą być teraz narażone, jeśli ta próba to nie próba a jednak incydent? Na co powinny zwracać uwagę?

Wisienka na torcie (uwaga! tajne!)

A finał to już zwala z nóg. Jak przypuszczamy, jakiś nadgorliwy prawnik albo pijarowiec, doszedł do wniosku, że dobrym pomysłem będzie poprosić dziesiątki tysięcy klientów, którym OCHNIK właśnie rozesłał nie-do-końca-zrozumiały-w-odobiorze komunikat, o poufność i nieprzekazywanie informacji o incydencie osobom trzecim. Nie, to nigdy nie jest dobry pomysł. My, choć nie jesteśmy klientami Ochnika otrzymaliśmy łącznie ponad 200 zgłoszeń w tej sprawie. Jak widać, prośba o poufność zadziałała!

Podsumowując, ten komunikat to przykład, jak z najprawdopodobniej nieistotnego incydentu, słabą komunikacją, zrobić wielką aferę. Składamy bezimiennemu prezesowi Ochnika nasze najszczersze gratulacje. Niewiele firm odważyłoby się na taki ruch.

Mamy nadzieję, że inne firmy, które padną ofiarami ataków (to się zdarza i nie jest to żaden wstyd), informując swoich klientów o incydencie, zrobią to zdecydowanie inaczej niż OCHNIK. I trochę inaczej niż Miasto Gdańsk (słynny “plik techniczny“) czy całkowicie inaczej niż Urząd Miasta Krakowa (słynne eufemistyczne nazwanie hasła admin123 “uproszczonym hasłem administratorskim“, a także określenie “ważności zdarzenia na poziomie 1” i sugerowanie, że nic się nie stało bo “wyciekły dane testowe“, kiedy doskonale zdawano sobie sprawę z tego, że osoba nieuprawniona miała dostęp do danych prawdziwych mieszkańców Krakowa) a także używając innego słownictwa słownictwa niż “ci auditorzy”

PS. A teraz zapomnijcie o tym artykule i nie przekazujcie go innym.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Do lasu wchodzi się do połowy potem już się wychodzi. :)

Są lasy, z których wyjdzie się tylko tak jak się weszło, bo są otoczone górami albo rzekami. Just sayin’ ;)

@Filip, przecież to nic nie zmienia, LOL :D

“Składamy bezimiennemu prezesowi Ochnika nasze najszczersze gratulacje”.

Może Pan Prezes należy do anonymous, a to w świetle “próby prawie włamania” może rodzić poważne implikacje :) Oczyma wyobraźni widzę te nagłówki prasowe. Przed wydaniem komunikatu Pan Prezes zapewne oglądał to szkolenie https://www.youtube.com/watch?v=mM1v7MbN6mQ

Beka. Tak to jest gdy tnie się wydatki na ochronę. Ale w sumie po co jakaś ochrona. Po co ynformatyk, skoro fszyscy mamy antiwirusa :D LOL

Ano właśnie i to się wszystko rochodzi…

Ale wiesz, ile kosztuje utrzymanie sklepu internetowego? Jakby tak faktycznie płacić za wszystko na najwyższym poziomie, to generalnie nie opłaca się sklepu prowadzić, taka prawda. Dlatego tną koszty czy na czymś oszczędzają.

> Jakby tak faktycznie płacić za wszystko na najwyższym poziomie, to generalnie nie opłaca się sklepu prowadzić, taka prawda

Wystarczy automatycznie usuwać dane klientów kilka dni po zakupie bez faktury. W sklepie stacjonarnym przy zakupie na paragon w ogóle nie zbiera się danych osobowych i do takiego stanu trzeba też dążyć gdy się sklep internetowy prowadzi.

Niewygoda nie może być argumentem za olewaniem danych klientów.

Już komunikat jest lekko poprawiony. Szybka reakcja :)

Ochnik chyba sam nie ogarnia co się stało bo jeden uzytkownik zwrócił im uwagę na FB, a ci mu odpisali:

Informacja, którą Pan otrzymał, dotyczy podejrzenia dostępu do wskazanych wyżej danych. Nie mamy potwierdzenia, że taki dostęp faktycznie miał miejsce, jednak przepisy prawa obligowały nas do wysłania komunikatu nawet w takiej sytuacji.

Zapewniamy, że przekazane nam dane przechowywane były na serwerze zabezpieczonym przed nieuprawnionym dostępem. Po stwierdzeniu próby dostępu do serwera wszelkie zabezpieczenia zostały ponownie zweryfikowane, a dane są bezpieczne.

No lubią brnąć w opary absurdu, nie ma co :)

“… na serwerze zabezpieczonym przed nieuprawnionym dostępem. Po stwierdzeniu próby dostępu do serwera …”

czyli wychodzi, że to musiał być jakieś straszne hakery … albo zboczeniec ;)

> “były na serwerze zabezpieczonym przed nieuprawnionym dostępem”

Ej, no to mój domowy serwer też jest tak zabezpieczony – chronią go drzwi wejściowe z zamkiem Ge*da.

Ja do tego bym jeszcze dodał stronę znajdująca się w „głębokim ukryciu”.

Proponuję tajny adres niebezpiecznik.pl/ochnik ;-D

Ale chyba zmienili komunikat trochę:

http://www.ochnik.com/pl/site/1216

Może przeczytali Wasz artykuł

Może to nie było włamanie, tylko dostęp z wewnątrz i któryś pracownik został przyłapany na przeglądaniu, nie wiem, profili młodych kobiet?

komunikat został “poprawiony”. nie ma już informacji o poufności. ale i tak to jakaś amatorszczyzna, czy to pisał student prawa 1 roku?

dlaczego przysłali nam tą informacje dopiero po blisko miesiacu od zdarzenia, a poiwonni niezwłocznie? gdzie imie i nazwisko ich inspektora dsnych osobowych, przeciez ma obwiazek sie pod tym podpisac.

Poprostu zrobili sobie żart z klientow,

Gratuluje wiedzy (lub pozycji w firmie) panu/pani IOD. Na pierwszym lepszym szkoleniu dla IOD mówi się o tym kiedy zgłaszać naruszenia i zawiadamiać osoby. Ale po co IOD… ważne że pan radca klepnął temat bo on się najlepiej zna na prawie przecież.

Udalo sie zlapac przyklad popelnienia wszystkich bledow za jednym razem.

Ochnik stal sie symbolem w polskim IT.

W ogóle śmiesznie – można zobaczyć jak się tworzył/zmieniał komunikat:

https://ochnik.com/pl/site/1216/komunikat/

https://ochnik.com/pl/site/1217/komunikat/

https://ochnik.com/pl/site/1218/komunikat/

https://ochnik.com/pl/site/1219/komunikat/

Zwróćcie uwagę, na zmieniający się zakres, np.:

Możliwą konsekwencją opisanego incydentu mogło być zapoznanie się przez osobę nieupoważnioną z Państwa danymi osobowymi w zakresie: imienia, nazwiska, PESELu, imion rodziców, nazwiska rodowego, miejsca urodzenia, adresu zamieszkania, numeru i serii dokumentu tożsamości oraz danych wynikających z akt osobowych pracownika. Aktualnie spółka OCHNIK S.A. nie posiada informacji potwierdzających udostępnienie Państwa danych osobom nieuprawnionym.

Pytanie – czy to zmieniający się komunikat, czy dokładnie wiedzą kto co utracił?

Damian, jak niezwłocznie? nie rozumiem tego, najwieksze koncerny dowiaduja sie po roku czasu chyba że wiesz lepiej że wiedzieli o tym minutę od włamania lub incydentu. Pomyslcie ludzie zanim cos napiszecie. w tych czasach jak widać złodzieje maja wieksze przywileje i możliowsci

kumam, napisali wyraźnie że wyciek stwierdzli 15 kwietnia, a nie że mial on miejsce 15 kwietnia – tak wiec rade na temat myślenia przed napisaniem czegos odsyłam tobie

Zapomnieliscie dopisac ze ta wiadomosc po przeczytaniu ulegnie auto destrukcji

Do mnie przed momentem wysłali taki bardziej rozbudowany komunikat:

Szanowni Państwo,

OCHNIK S.A. informuje, że 15.04.2019 r. stwierdziliśmy wystąpienie zdarzenia związanego z bezpieczeństwem Państwa danych osobowych, które polegało na próbie dostępu przez osobę nieuprawnioną do bazy systemu ERP spółki OCHNIK S.A. Możliwą konsekwencją opisanego incydentu mogło być zapoznanie się przez osobę nieupoważnioną z Państwa danymi osobowymi w zakresie: imienia, nazwiska, adresu e-mail i/lub numeru telefonu, miejscowości, historii transakcji. Aktualnie spółka OCHNIK S.A. nie posiada informacji potwierdzających udostępnienie Państwa danych osobom nieuprawnionym.

Zgodnie z obowiązkami Administratora danych osobowych, określonymi w art. 34 rozporządzenia Parlamentu Europejskiego i Rady (UE) 2016/679 z dnia 27 kwietnia 2016 r. w sprawie ochrony osób fizycznych w związku z przetwarzaniem danych osobowych i w sprawie swobodnego przepływu takich danych oraz uchylenia dyrektywy 95/46/WE (RODO), niniejszym powiadomiliśmy Państwa o zaistniałym zdarzeniu. Informujemy również, że podjęte w trybie natychmiastowym środki zaradcze doprowadziły do rozwiązania zaistniałego problemu oraz zabezpieczenia systemu ERP przed działaniami niepożądanymi. Pragniemy także podkreślić, że podjęliśmy wszelkie możliwe kroki w celu zapewnienia bezpieczeństwa Państwa danych.

Ewentualne pytania lub wątpliwości mogą Państwo kierować na adres: rodo@ochnik.com.

Z poważaniem,

Prezes Zarządu OCHNIK S.A.

Dodatkowe informacje:

1) Jedyne Państwa dane, jakie posiadamy, to te, które podawali Państwo, zapisując się do Klubu Klienta OCHNIK – imię i nazwisko, adres e-mail/numer telefonu, adres/miejsce zamieszkania. Nie dysponujemy żadnymi danymi wrażliwymi, numerami kart płatniczych, hasłami do kont itp.

2) Informacja, którą Państwo otrzymali, dotyczy podejrzenia dostępu do wskazanych wyżej danych. Nie mamy potwierdzenia, że taki dostęp faktycznie miał miejsce, jednak przepisy prawa obligują nas do wysłania komunikatu nawet w takiej sytuacji.

3) Państwa dane przechowywane były na serwerze zabezpieczonym przed nieuprawnionym dostępem. Po stwierdzeniu próby dostępu do serwera wszelkie zabezpieczenia zostały ponownie zweryfikowane, a dane są bezpieczne.

4) Informacja o zdarzeniu została zgłoszona do Urzędu Ochrony Danych Osobowych.

5) Wszelkie dodatkowe pytania lub wątpliwości prosimy kierować do Inspektora Ochrony Danych OCHNIK S.A. na adres rodo@ochnik.com. Na wszystkie nadesłane wiadomości udzielimy odpowiedzi.

6) Przysługuje Państwu prawo żądania zaprzestania przetwarzania danych, czyli usunięcia ich z bazy Klubu Klienta OCHNIK. Takie zgłoszenie należy przesłać na adres klubklienta@ochnik.com

Bardzo przepraszamy za wszelkie niedogodności związane z zaistniałą sytuacją.

Powinni jeszcze byli dodac: “a już pod żadnym pozorem nie pokazujcie tego tym złośliwym małpom z Niebezpiecznika!” :)

Yyyyy i zasadnicze pytanie… skąd OCHNIK w ogóle miał moje dane, bo ja nic nigdy u nich nie kupowałam

te komunikaty nie sa slabsze niz wiele innych na rynku glownie amerykanskim.Zdecydowali powiadomic ludzi chociaz nie sa pewni co i czy sie stalo. Zgodnie z tym co pisza nie ma tu sensitive data.

a poza tym to nie bylo wlamanie tylko odwiedziny

czy to darmowa reklama ?

Ja rozumiem, że firmie komunikat specjalnie się nie udał ale może zlitujcie się nad narodem i dajcie jakiś szablon dla ich następców. Fajnie się czasem pośmiać ale myślę, że wiele dobrego byście tym mogli zdziałać bo chociaż byłby jakiś poziom zero dla takich komunikatów.

Gdybyś odrobinę dokładniej przeczytał artykuł, to zauważyłbYś, że są porady jak to zrobić dobrze. Średnio rozgarnięta osoba będzie w stanie na podstawie tych porad stworzyć odpowiednie oświadczenie, nie popełniając błędów Ochnika i innych przywoływanych firm. Nie wiem skąd ostatnio u wszystkich taka chęć “szablonów” i “gotowców”. Ludzie myślcie sami. Gotowce nigdy nie zrobią za was wszystkiego, a na pewno nie zrobią tego dobrze.

@Andżej Przeczytałem tekst ze zrozumieniem i zauważyłem porady jak zrobić to dobrze. To co próbuje naświetlić to fakt, że z myśleniem u ludzi bywa różnie a dobry szablon będzie i tak lepszy niż to co wysłał Ochnik czyli w zasadzie wszyscy na tym skorzystamy.

Otrzymałem przed godziną SMS od Ochnika z linkiem do http://www.ochnik.com/pl/site/10547

Tekst komunikatu jest już inny niż cytowany w artykule, ale chyba dotyczy tego samego incydentu. I nie jest już chyba tak komiczny.

Dziś firma Ochnik wysłała do mnie sms:

“OCHNIK SA informuje o możliwym incydencie bezpieczeństwa danych osobowych. Osoby nieuprawnione mogły mieć dostęp do danych: imienia, nazwiska, numeru telefonu, adresu, danych dotyczących reklamacji. Przepraszamy za zaistniałą sytuację. Więcej na http://www.ochnik.com/pl/site/10547 Kontakt: rodo@ochnik.com.”

Kliknęłam więc w link żeby zobaczyć jeszcze bardziej tragiczny komunikat:

“OCHNIK S.A. informuje, że 15.04.2019 r. stwierdziliśmy wystąpienie zdarzenia związanego z bezpieczeństwem Państwa danych osobowych…”.

To zdarzenie sprzed półtora miesiąca? Ile mają dni na poinformowanie podmiotów danych?

Jako ex pracownica dostałam pismo, w którym Ochnik informuje mnie, że dane, które mogły wyciec, obejmują również pesel, imiona rodziców, historie zatrudnienia i inne wrażliwe dane. Mogę podesłać pismo, które przyszło pocztą, jeśli redakcja chce.

Jest też instrukcja postępowania.

Podeslij proszę na redakcja@niebezpiecznik.pl

Ja tez jako były pracownik otrzymałam taki list. Nie wiem co z tym zrobić, przecież oni jako pracodawca posiadają dostęp do wszystkich moich danych. Moim zdaniem jest to sprawa do zgłoszenia do UODO.

Czy jest tu ktoś z byłych pracowników i może pomoc co z tym zrobić dalej?

Mało tego oni proponują zabezpieczyć pesel na chronpesel.pl- myślicie ze będą płacić za roczny abonament? ;-)

mamy czerwiec i dalej nie stwierdzili czy dane wyciekły i jakie

zakres w stylu … lub … itd

ciężko jest być ADO

ja bym ich pozwała ;) tez dostalam sms z info o możliwym incydencie wycieku danych

[…] nas również, by przypomnieć sprawę firmy OCHNIK, która niby powiadomiła o wycieku, ale tak jakby nie. Firma ta próbowała również […]