12/5/2011

Weyland Yutani to przkład tzw. crimekitu, czyli narzędzia, które pozwala każdemu, nawet niewprawnemu przestępcy, na wygenerowanie malware’u czyli złośliwego oprogramowania. Weyland Yutani został zaprojektowany by tworzyć taki malware na komputery Apple, który wykrada dane użytkowników i dołącza ich Maca do botnetu.

Weyland Yutani = Crimekit / Crimeware

Na łamach Niebezpiecznika opisywaliśmy już m.in. Exploit Pack o nazwie Eleonora, służący do masowej infekcji stron WWW czy też atakującego bankowośc internetową ZeuSa/SpyEye. Do tej pory wszystkie przykłady tzw. crimeware’u dotyczyły komputerów z systemem Microsoft Windows.

Scenariusz ataku jest prosty: przy pomocy buildera atakujący generuje malware, który jest dystrubuowany przy pomocy social engineeringu (pani kliknie w ten załącznik, pani stasiu!) lub ataków drive-by-download (wykorzystanie dziury w przeglądarce internetowej do automatycznego pobrania i uruchomienia malware’u). Wszystkie zainfekowane maszyny można następnie nadzorować przy pomocy webowego panelu administratora.

Na ślad Weyland Yutani wpadł Duńczyk z CSIS Security Group. Według zebranych przez niego informacji ten atakujący komputery Apple crimekit wspiera jak na razie form-grabbing (keylogging) oraz web-injects (modyfikacja stron WWW) w przeglądarkach Firefox i Google Chrome, ale nie Safari — ponoć przeglądarka ta generuje za dużo problemów :-). Dodatkowo autor crimekitu zamierza wydać jego wersja na iPada i Linuksa. Weyland Yutani kosztuje 1 000 dolarów.

MACDefender – kolejne zagrożenie dla Maków

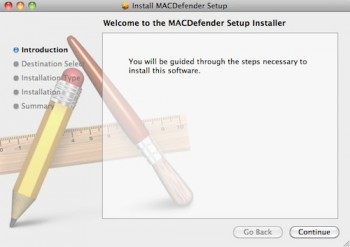

Na marginesie, po sieci krąży także inny malware dla Mac OS X — nazywa się MacDefender i można się na niego natkąć odwiedzając wyniki wyszukiwania w Google przy pomocy przeglądarki Safari.

Scenariusz ataku MACDefendera jest bardzo podobny do opisywanego przez nas niedawno SEO Poisoningu w Google Images — złośliwa strona powoduje automatyczne ściągnięcie pliku .zip z malware’m ,a konfiguracja Safari (opcja “automatycznie otwieraj bezpieczne pliki“) powoduje odpalenie instalatora MACDefendera — jeśli użtkownik jest na tyle naiwny, że “przeklika” się przez instalator, to zostanie poproszony o numer karty kredytowej :-).

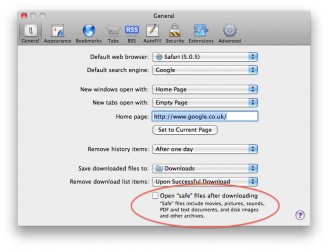

Korzystającym z Safari radzimy odznaczyć poniższą opcję:

Jak zauważa na naszym Facebooku Wojciech Beling, “wystarczy w Google Images wpisać ‘dogs’. Już pierwszy obrazek przekieruje na spreparowaną stronę z antywirusem (tylko na Macu, nie tyko w Safari, ale nawet w Chromie, na innych systemach przekieruje na Binga)“.

Podsumowując zagrożenia związane z Weyland Yutani i MACDefenderem — drodzy użytkownicy Maców, przestańcie proszę chromolić, że nie ma “wirusów” na Mac OS X — może infekcja nie jest tak prosta jak w przypadku Windows, ale jak najbardziej jest możliwa ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

MACDefender się pyta o hasło AFAIK, więc trudno go nazwać ‘wirusem’.

Jak jest z Weyland Yutani?

Sporo legalnego oprogramowania podczas instalacji na Macu pyta Cię o hasło — ludzie są przyzwyczajeni do jego podawania (oczywiście nie mówimy tu o uber-hackerach, ale o normalnych użytkownikach komputera — bo to w nich skierowane są tego typu ataki).

Jasne ;]

Tylko nadal – nie nazwałbym tego wirusem tylko programem, który nie do końca ci mówi co robi ;)

2 błędy znalazłem w tym newsie :

w przeglądarkach Fireofox – Firefox

Na ślad Weyland Yutani wpadł Duńczy z CSIS Security Group – Duńczyk

Weyland Yutani? Nie ma już świętości na tym świecie…

Jeśli oba te “malwary” pytają się o hasło, to to trochę jest inny poziom zagrożenia niż ten niedawny 0day w Chrome, który pozwalał uruchomić cokolwiek bez wiedzy użytkownika czy nawet crashu przeglądarki. “Social engineering is for script kiddies” ;)

a0: MACDefendor pyta, bo on udaje “fałszywego antywirusa”. Co do “Social engineering is for script kiddies” to się nie zgodzę – popatrz na ataki na Google (Aurora), RSA, i amerykańskie narodowe laboratorium do badań nad energią. 0day’em 0day’ami, ale jakoś trzeba przekonać użytkowników do a) wejścia na stronę WWW lub b) otworzenia odpowiedniego załącznika.

Nie ma wirusów, które infekują Twój PC kiedy tylko wejdziesz na np. zasób sieciowy kolegi. Bez Twojej wiedzy.

Tutaj musisz “coś” zainstalować, podać hasło. To nic nowego – rok temu była podobna akcja i niewielu dało się na to nabrać. Z prostego powodu – ci sprytniejsi wiedzą, że nic nie instalują. Ci mniej sprytni boją się coś zainstalować :D

Poza tym nawet najbardziej bezpieczna twierdza padnie jeżeli przy bramie wejściowej postawisz głupka i niestety na to nie ma lekarstwa.

“Nie ma wirusów, które infekują Twój PC kiedy tylko wejdziesz na np. zasób sieciowy kolegi.” Nie jest to (niestety) prawda :)

Źle sformułowałem zdanie – na mac’u nie ma “wirusów”, które infekują osx’a kiedy np, wbijasz się na kompa kolegi używając dla przykładu ikonek czy ukrytych plików.

Wszystkie wymagają dobrowolnej współpracy użytkownika. I podania hasła konta z uprawnieniami admina.

Na PC oczywiście są.

Bzdura :) Popatrz na https://niebezpiecznik.pl/post/dziura-w-skype/ — żadnej interakcji od użytkownika nie potrzeba. (To akurat nie jest błąd w systemie, a w oprogramowaniu zewnętrznej firmy, ale jeśli spojrzysz na ostatnie Security Update dla OS X to znajdziesz podobne błędy w standardowych, systemowych aplikacjach OS X)

Szczególnie chr*m*lą, jeśli chodzi o bezpieczeństwo Google Chrome (-:

Ale te uruchamiają się z uprawnieniami usera. To podobna akcja jak z tą dziurą w Safari na jednym z konkursów na hakowanie. Aby mieć dostęp do systemu etc. muszą poprosić o hasło admina. Ponownie – jak go udzielisz – sam jesteś sobie winien ;)

Tetek: ten exploit na skype daje root access, bez hasła. a poza tym, nawet będąc intruzem na poziomie usera masz wszystko czego trzeba — do banku ktoś loguje się zazwyczaj z konta użytkownika ;)

a wy nie umiecie w jednym poscie pisac? spamerzy :P

Żeby zdobyć root access trzeba by mieć jakąś eskalację w systemie – i do tego byłby potrzebny bug. Skype lata na macos na uprawnieniach usera nie root’a.

Co do uprawnień na poziomie usera – to zależy na co Ci system pozwala. Żeby wpiąć się w klawiaturę i nasłuchiwać dotąd musiałem podawać wyższe uprawnienia dla takiego softu. Co do reszty – nie wiem. Trzeba by się przebić przez dokumentację.

Spokojnie, nie od razu Kraków zbudowano. Jedno jest pewne, zaczyna się opłacać pisać szkodliwe oprogramowanie na OS X (AV też). Za chwilę worek z prezentami się rozwiąże i pojawią się i te malware eskalujące swe uprawnienia bez zgody i wiedzy użytkownika.

złośliwa strona powoduje automatyczne ściągnięcie pliku .zip z malware’m ,a konfiguracja Safari (opcja “automatycznie otwieraj bezpieczne pliki“) powoduje odpalenie instalatora MACDefendera – ale ten instalator nie pozwala na uruchomienie dowolnego kodu zanim się kliknie że się chce instalować?

Pewnie gdyby coś robił od razu, to Safari by go nie otwarło samemu, poza tym żeby coś zaszkodzić raczej potrzebowałby hasło. A jaki jest lepszy sposób uzyskania hasła niż spytanie o nie pod pretekstem instalacji antywira? ;)

Widze, że na siłę staracie się udowodnić, że problem wirusów na OSX istnieje podobnie jak na Windows. Niestety kiepsko wam to idzie bo pomimo waszych starań nadal widać, że te “wirusy” są mocno niepełnosprytne ;)

A co twierdzisz że OS X przez dłuższy czas był bezpieczniejszy z innego powodu niż jego mniejsza popularność od Windows’owych okienek ? Niestety ale pisanie malware pod konkretną platformę musi się po prostu opłacać crackerom i tak też się właśnie zaczyna dziać w przypadku OS X.

@Jan Amen.

@Osama a co myslisz, ze na XPku nie mogles pracowac na koncie uzytkownika? W standardzie ruszales z admina, no ale to byl twoj problem (duzo wirkow na Winy dzieki temu w ogole moglo zaistniec). Popularnosc jest zawsze wyznacznikiem atakow – zobaczmy takie Chromium (jeszcze nie GC) – ktos w ogole chcial cos przy tym robic? Jakies exploity czy cos?

Dlaczego Adobe flash jest tak atakowany? – bo kazda platforma go uzywa i to za friko.

Adekwatnie twojego stwierdzenia smiesznosci autorow – popatrz na pierwsze spamy na skrzynki – ludzie klikali i sie dziwili czemu im sie ktos wlamal – poza tym, jezeli nie znalbys tego myku po doswiadczeniach uzytkownikow windowsa to byloby spore prawdopodobienstwo, ze sam bys to zainstalowal. Wszystko wyewoluuje o to sie nie martw :-)

Czy jeżeli Opera jest pisana w C, a nie tak jak reszta przeglądarek Firefox , Chrome itp w języku C++. Oraz to że jest zamknięta, więc jest szansa że mniej złosliwego oprogramowania może się przez nią dostać?

Opera jest napisana w C++ (Source: http://archive.itmanagementnews.com/itmanagementnews-54-20020610Opera-CTO-Tells-All.html). Sporo ciekawych mitów na temat Opery: http://www.webdevout.net/opera-myths

IE tez jest zamkniete (a w kazdym razie bylo :P). A jak glosil kawal: IE sluzy do przegladania internetu przez uzytkownika i na odwrot :-)

@Osama Nie tylko tutaj. To wydaje się być norma na wielu serwisach. Makowcy twierdzą, że problemu nie ma, bo trzeba się przez wirusa przeklikać i przeinstalować. Windowsowcy twierdzą, że to początek apokalipsy i witają w piekle. Sytuacja mocno dyskusyjna porównywalna do tej czy dostęp np. przez firewire do pamięci maszyny jest zagrożeniem czy nie – bo w końcu napastnik i tak ma fizyczny dostęp do kompa. Może go zabrać, może go zniszczyć, podmienić, rozmontować etc. Jak zwykle pewnie prawda leży pośrodku. Nie mniej podobnie jak ze sprzętowymi hakami uważam, że jeżeli użytkownik będzie chciał sobie zainstalować malware to go sobie zainstaluje. I żadne kagańce/ubezwłasnowolnienia w styli antywirusów go przed tym nie odwiodą. Ile razy zresztą ignorowało się ostrzeżenia antywira, bo ten program nie może mieć wirusa? Nic nie pomoże jeżeli użytkownik nie zachowa zdrowego rozsądku.

@czarls Może być i pisana od razu w maszynowym, to bez znaczenia. Zamknięte projekty mają zwykle więcej dziur.

@Berion To jaką przeglądarke byś polecił. która jest najbardziej bezpieczna i odporna na skrypty. Zastanawiam się nad zmianą przeglądarki ,bo firefox ostatnio się pare razy zawiscił tak , że trzeba było go wyłączyć.

Ja bym polecił odstawić Windowsa na najniższą półkę i mieć Linuxa a co do Przeglądarki Mozilla ma sporo dziurek Chrome również, ale ryzyko że coś Ci się stanie na systemie innym niż Windows jest mniejsze ktoś potwierdzi czy się mylę?

MAC OS X jest i tak o dużo bezpieczniejszy od Windowsa. Natomiast jak ktoś jest bardzo “nieświadomym” użytkownikiem to czy będzie to Windows, MAC OS X czy Linux czy jakiś inny system to i tak da się do niego włamać/zainfekować. No i do tego żeby antywirus był skuteczny to użytkownik musi być “świadomy”. To tak jak z prowadzeniem auta można wprowadzić tysiące zabezpieczeń w stylu ABS ESP itd. ale jak ktoś nie potrafi prowadzić to nic mu nie pomoże.

@czarls

Podobno Chrome najbezpieczniejszy, ale ja używam FF lub Palemoon (jest mnóstwo pluginów, które nie mają swojego odpowiednika na przeglądarkach konkurencji). Wystarczy myśleć – jak napisał Paweł – i niczego nie złapiesz. Nie buszuj po XXX, programy ściągaj ze stron producentów a nie “plikowni” (rapid, chomik, sromik itp.), blokuj niechciane js, nie szukaj “kraków” itd. itd. itd. Gdzieś chyba nawet na tym blogu była podobna lista grzechów. ;)

Witam serdecznie wszystkich forumowiczów. Zaglądam tutaj czasami. Tytuł posta skłonił mnie jednak do napisania małego komentarza. Odnośnie MAC-ów to faktycznie są to maszyny dużo bezpieczniejsze, a szczególnie jeśli chodzi o starszą platformę sprzętową tzn. komputery oparte o procesory Motoroli – seria G ( G5, G4, itd). Przykładem może być: PowerPC Dual 2Ghz i 8Gb RAM z systemem MAC OS X 10.5.8 Leopard, na którym pracuje się lekko, łatwo i przyjemnie (osobiście go używam). Od kiedy na stałe (4 lata temu) przesiadłem się na tegoż właśnie MACzka nie wiem co to są jakieś: blue screen-y, system error-y, wirusy, robale i inne tego typu historie. UWAGA: to nie jest to żadna reklama albo promocja wsteczna Macitosha, to moja opinia. Nie wiem dlaczego zaprzestano rozwoju tej i podobnych technologii (np.SPARK-a f-my SUN Microsystem). Platforma Intela i Intelopodobne dzisiaj są może i szybsze ale stosunkowo zbyt łatwo jest obejść na nich płaszczyzny sprzętowe. Do tego wszystkiego jeszcze nieświadome ubezwłasnowolnienie od windows-ów. Dla PC-towców zostają tylko nowoczesne Linux-y, (Druga moja maszyna to PC chodzi na UBUNTU). Nie mniej jednak bezpieczeństwo pod każdym względem pozostanie zawsze najważniejsze. Tak więc na wszelki przypadek, lepiej mieć niż nie mieć jakieś wsparcie anty-coś_tam. Wielu ludzi nie wie albo zapomniało o bardzo dobrych produktach f-my Sophos. Gdy taka właśnie firma udostępnia część swojej pracy za darmo (nawet w ramach własnej promocji) to już jest coś. Ze swojej strony więc pragne polecić: Sophos Anti-Virus for Mac Home Edition. To edycja dla tych którzy pragną zaoszczędzić troszkę w domowym skarbcu. http://www.sophos.com/en-us/products/free-tools/sophos-antivirus-for-mac-home-edition.aspx Doskonale się spisuje i co najważniejsze działa na platformie PPC (starsze MAC-i). Ciągle jednach nie należy lekceważyć mogącego nadejść zakażenia czy infekcji. Pozdrawiam.

[…] hasła). Jak się później okazało, grupa była także odpowiedzialna za infekowanie komputerów fałszywymi antywirusami (i pobieranie opłat za leczenie z wyimaginowanych wirusów). Porównanie ubitych […]