25/10/2018

Emotet jest jednym z najbardziej aktywnych trojanów, który codziennie atakuje użytkowników na całym świecie. Jako złośliwe oprogramowanie, znany jest już od 2014 roku , kiedy to jego początki były dosyć skromne, jednak do dnia dzisiejszego zdążył ewoluować i kilkukrotnie zmienić sposób działania. Ale po kolei…

Odrobina historii

Dawno, dawno temu… a tak naprawdę w połowie 2014 roku, EMOTET zostaje rozpoznany jako banker, czyli trojan, którego zadaniem jest kradzież pieniędzy od zainfekowanych, często niczego nie świadomych użytkowników.

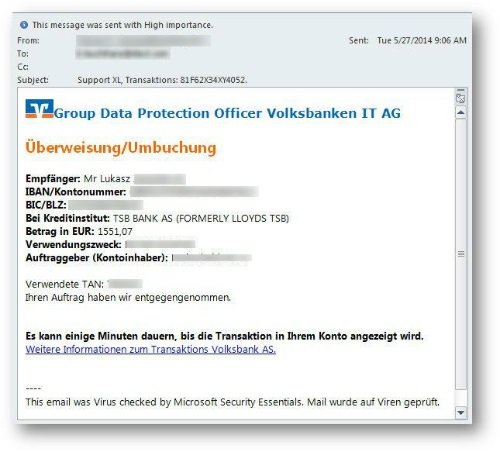

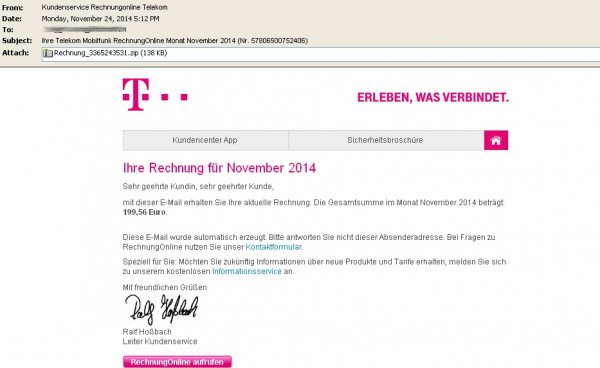

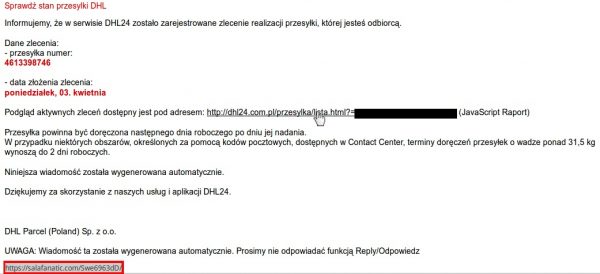

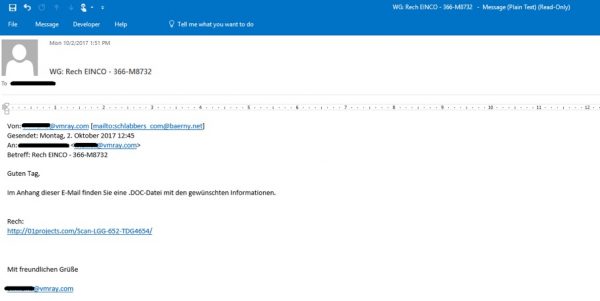

Różne warianty Emoteta rozsyłane są poprzez wiadomości poczty elektronicznej e-mail (stosowana jest tematyka transferu pieniędzy oraz kwestie spedycyjne, transportowe), często ze znanych odbiorcom adresów, które zostały wcześniej przez niego zarażone. Niezmiennie po dzień dzisiejszy, technika polega na umieszczaniu załącznika w mailu, lub adresu URL, gdzie pobierzemy zarażony plik.

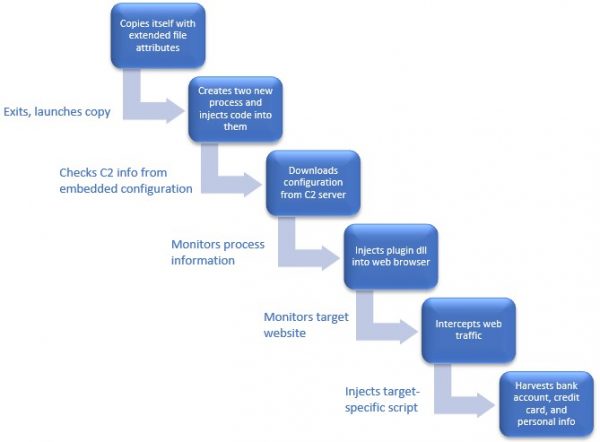

Początkowo skierowany był do odbiorców w Niemczech i Austrii wykorzystując technikę Man-in-the-Browser. Aktywna przez kilka miesięcy wersja Emoteta zostaje oznaczona numerem 1.

Po krótkiej przerwie, jesień 2014 i kolejna wersja Emoteta lata po skrzynkach mailowych po krótkiej przerwie. Emotet w wersji 2 zawierał kilka zmian w stosunku do pierwowzoru np. w nowej wersji korzystał z systemu Automatic Transfer System (ATS) w celu zautomatyzowania kradzieży środków.

Trojan przybrał formę modułową, gdzie zależnie od kampanii mógł zawierać następujące moduły:

- Do modyfikacji ruchu HTTP(S)

- Spamowy

- Crawler (wykorzystuje podatności w SMB, aby się rozprzestrzenić)

- DDoS

- Zbierający kontakty e-mail oraz dane konta pocztowego (korzystał z oprogramowania Mail PassView z Nirsoftu) — teraz już wiecie jak to jest, że na ujawniany tylko znajomym adres e-mail nagle dostajecie malspam.

- Przeglądarkowy do wykradania zapisanych haseł ( oprogramowanie Web Browser Password Viewer z Nirsoftu)

Do tego dochodzi oczywiście główny moduł, czyli loader.

Lata 2015-2016

Twórcy Emoteta nie próżnowali i po krótkiej przerwie, na początku 2015 roku wypuścili w świat kolejną wersję trojana, którą określono jako trzecią wersję Emoteta. Kolejna wersja to kolejne zmiany m.in.:

- poprawa działania skryptów ATS, oczyszczenie ich ze zbędnych informacji i komentarzy;

- nowe cele – spam z Emotetem zaczęli dostawać także klienci szwajcarskich banków;

- wbudowany klucz publiczny RSA (poprzednie wersje Emoteta już nie dostawały odpowiedzi z serwerów C&C);

- dodana funkcja pozwalająca na wykrycie czy Emotet został uruchomiony na maszynie wirtualnej. W takim przypadku malware działa w sposób tradycyjny, z tą różnicą, że próbuje łączyć się do fikcyjnych serwerów C&C, z których nie dostaje żadnych poleceń co ma na celu zmylenie osób badających jego działanie. Detekcja wirtualnego środowiska opierała się na podstawie nazw procesów, które są charakterystyczne dla maszyn wirtualnych.

Rok 2017

W pierwszej połowie 2017 roku zaobserwowano nową, dotychczas nieznaną wersję Emoteta, które m.in. w Polsce były dystrybuowane w spamie podszywającym się pod firmę kurierską DHL. Jej opis znajdziecie w artykule Pawła Srokosza z CERT Polska.

Kolejna wersja przyniosła m.in. zmiany w szyfrowaniu komunikacji, gdzie algorytm RC4 zamieniono na 128-bitowy AES.

Dodatkowo, każde kolejne zmiany miały na celu coraz większą automatyzację. Wysyłka spamu, tworzenie bazy adresów, transfer pieniędzy, wszystko to zostało automatyzowane, co brzmi bardzo wygodnie dla twórców, którzy nie musieli aktywnie brać udziału przy każdej kampanii. Malware zaczął być rozsyłany za pomocą botnetów spamowych, co przyczyniło się do jeszcze większego wzrostu – wg. raportu Proofpoint’a z początku 2018 roku, Emotet stanowi 1/3 obecnego złośliwego oprogramowania.

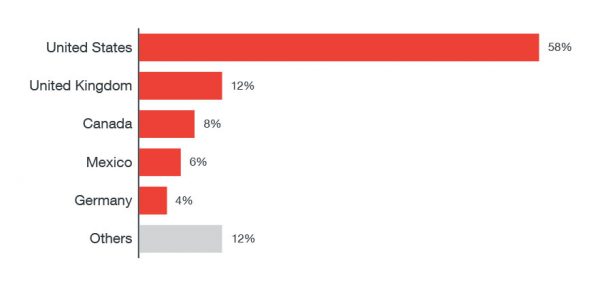

Rok 2017 to także zmiany w wybieraniu odbiorców. Głównym celem zostali użytkownicy w USA oraz UK, jak również nie ograniczano się do sektora bankowego. Głównym celem działania Emoteta stała się kradzież informacji. Warto też wspomnieć, że w niektórych kampaniach nie występował zupełnie moduł bankowy, co wskazywało na przygotowywanie się do zmiany formy działania Emoteta.

A w tym roku?

W tym roku Emotet doczekał się największych zmian, gdyż zmienił się jego model biznesowy. Grupa Mealybug, której przypisano stworzenie i rozwój Emoteta, zmieniła model działania na taki, w którym Emotet służy także jako dropper dla innego złośliwego oprogramowania, np.:

- Trojan IcedID

- Trojan Qakbot

- Trojan Trickybot

Najnowsze doniesienia z października br. wskazują także na trojan Panda, który powoli wyrasta na króla trojanów bankowych, a w ramach swojej działalności wykrada dane kont bankowych, kart płatniczych czy portfeli internetowych.

Taka zmiana ma najpewniej na celu maksymalizację zysków z działania, gdzie z małego trojana wykradającego pieniądze w atakach wycelowanych na konkretne grupy, doprowadzono do oferowania usług dla innych „aktorów” na poziomie globalnym (i pewnie procent z zysków). Biznes pełną gębą. Możliwe, że coraz wyższy poziom bezpieczeństwa organizacji oraz rosnąca świadomość użytkowników końcowych doprowadziła do coraz mniejszej opłacalności pierwotnego modelu działania Emoteta.

Ze względu na szersze spektrum działania oraz coraz częstsze próby infekowania użytkowników, sława Emoteta rośnie a co za tym idzie, pojawia się także coraz więcej analiz i zgłoszeń i infekcjach bądź jej próbach. Jedną z ostatnich informacji o infekcji zgłosiła ONWASA (Onslow Water and Sewer Authority) z Jacksonville, Karolina Północna, USA. Istytucja ta, nie dość, że zmaga się ze skutkami huraganu Florence, to jeszcze oberwała Emotetem. Jakby tego było mało, po kilkunastu dniach od wstępnego wykrycia złośliwego oprogramowania u siebie, ransomware RYUK zaczął siać u nich spustoszenie i zaszyfrował sporą część danych. Można się zastanawiać, czy te dwa przypadki są ze sobą połączone. Jeśli tak, to by znaczyło, że Emotet przemyca jeszcze inne złośliwe oprogramowanie poza tymi wymienionymi wyżej.

Przykładowy scenariusz

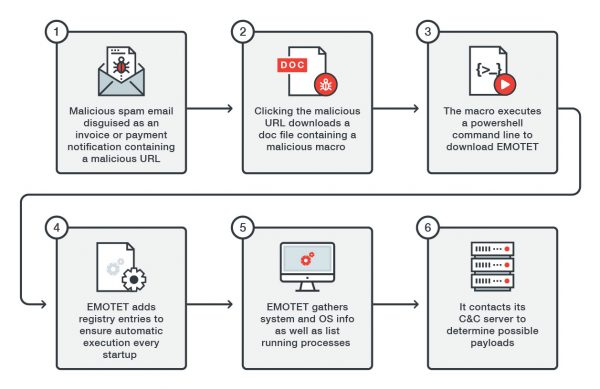

W tym przypadku pracownik firmy dostaje maila, który ma wyglądać, jakby został wysłany przez CEO firmy. Bardziej czujne osoby od razu wychwycą niezgodność, ale trzeba przyznać, że taki mechanizm niestety, często jest skuteczny. Tym razem mail jest bez załącznika, ale zawiera odnośnik do „ważnych informacji”. Odrobina phishingu z nutką social engineeringu i gotowe.

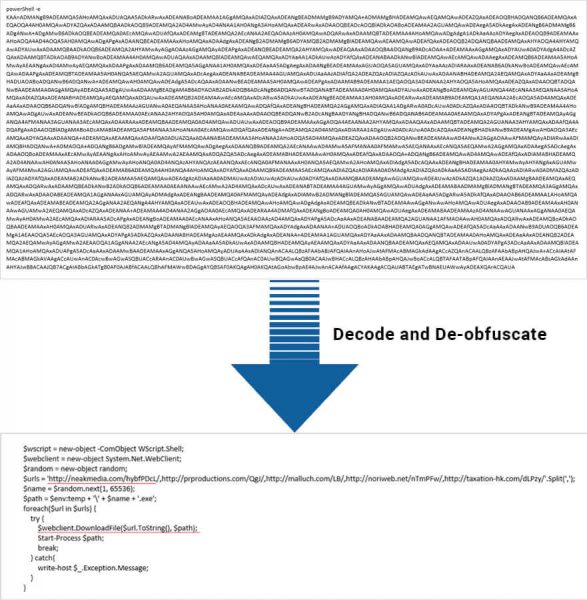

Po kliknięciu w URL, zostaje pobrany dokument Word (.doc), który zawiera makro z zamaskowanymi informacjami wewnątrz. Włączenie przez użytkownika makra powoduje uruchomienie komend w Powershellu, w celu pobrania złośliwego oprogramowania.

W dalszym kroku następują wywołania Windowsowego API („CreateTimerQueueTimer(.)”), które to uruchamia docelowe złośliwe oprogramowanie. Następnie poszczególne informacje o systemie, hoście oraz procesach są wysyłane na adres serwera C&C, który następnie odpowie dalszymi instrukcjami, np. o uruchomienie wskazanych modułów do wykradania haseł czy danych z konta pocztowego.

Boje się Emoteta. Co robić? Jak żyć?

Emotet jest zagrożeniem, w przypadku którego należy przede wszystkim skupić się na technikach działania (TTP) niż na samych wskaźnikach IoC. Dynamicznie zmieniające się IoC w przypadku Emoteta sprawiają, że czasami nie zdążymy zablokować domeny na proxy a ona już jest nieaktywna. Fakt ten sprawia też, że ręczne wyszukiwanie i sprawdzanie tzw. “wskaźników kompromitacji” jest czasochłonne i mało efektywne. Lepiej ten czas poświęcić na hardening naszych rozwiązań bezpieczeństwa IT oraz edukację użytkowników końcowych, także na naszych szkoleniach.

Budowanie świadomości poprzez ostrzeżenia, testy phishingowe, jak również umożliwienie łatwego sposobu raportowania takich maili przez użytkowników końcowych to droga do zwiększenia bezpieczeństwa IT w naszym środowisku.

Skutecznym rozwiązaniem do walki z Emotetem mogą także być odpowiednio utrzymywane rozwiązanie typu Email Security, z elementami takimi jak:

- SPF

- DKIM

- DMARC

- Kontrola antimalware dla załączników

- Usuwanie niebezpiecznych elementów z załączników, np. makr

- Detonacja linków z treści maila w celu weryfikacji dalszego zachowania

W przypadku załącznika, rozwiązanie typu AV/Antymalware na komputerze użytkownika końcowego dołoży swoją cegiełkę i powinno zablokować trojana od razu podczas próby uruchomienia pliku. W celu zapobiegnięcia lub znacznego ograniczenia replikacji Emoteta w naszej sieci, należy także rozważyć filtrację wewnętrznej komunikacji SMB (pomoże to też na inne ataki, a nie zawsze jest niezbędne).

Gdyby ktoś jednak chciał mozolnie budować czarne listy domen i plików, to polecamy korzystanie z hasztagu #emotet na Twiterze, gdzie na bieżąco wrzucane są kolejne przykłady, domeny, adresy C&C i sumy kontrolne. Można też pobierać informacje na temat Emoteta z agregatorów, np. przez API.

Aktualizacja 28.10.2018, 13:15

Do artykułu dodano link do analizy Pawła Srokosza z CERT Polska, którzy przebadał jeden z zeszłorocznych wariantów Emoteta.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

ja czekam aż trojany zaczną się rozsyłać poprzez automatyczne aktualizacje windowsa

A to przypadkiem nie działa już od kilkunastu lat? :D

Nie wiem czy taki artykuł cokolwiek wnosi, ale był mega! Świetnie się czyta i daje bardzo fajny rys historyczny na tok myślenia hakerów.

Art trochę do poprawy korekty: ‘po skrzynkach mailowych po krótkiej przerwie’ powtorzenie

Czy mi się wydaje, czy znaczenie słowa “trojan” zmieniło się podczas ostatnich 20 lat?

W latach 90 był to malware udający użyteczny program po to, aby został uruchomiony.

Teraz czytam o trojanach instalowanych przez konia trojańskiego…

To prawda. Z jednej strony mamy mnóstwo nazw na każdy rodzaj zagrożenia – malware, spyware, adware, itp… a i tak zdecydowana większość nazywana jest po prostu trojanami.

A nie mogą ich (twórców Emoteta) po prostu wyłapać i wsadzić do więzienia? Mamy się skupiać na leczeniu objawowym, nie da się usunąć przyczyny? Tyle lat ich namierzają i nic?

Gatesa chcesz wsadzić? A kto nowe windy będzie budować? ;)

@Tomasz Miroszkin

Jak windy to pewnie Otis… ;)

Poco macra Worda czy Exela mają mieć dostęp do powłoki PowerSHell?

W Debianie co prawda też Libreoffice potrzebuje dostępu do /bin/sh, ale w testingu cały Libreoffice działa wewnątrz klatki Apparmora, także istotne zagrożenia z dziur w LO

wynikać raczej nie mogą.

Pozdro

Do EMOTETA jest to potrzebne, inaczej by się słabo rozmnażał :)

Gates już nie pracuje w Microsofcie, choć ma oczywiście jego akcje. A trojan, w odróżnieniu od wirusa może działać nie tylko na Windowsach, na Linuksie m.in. też.

Technicznie rzecz biorąc każdy wirus (a dokładniej zainfekowany nim plik) jest trojanem.

Na Linuxie wirusy sa też jak najbardziej możliwe. Inna rzecz, że przeciętny użytkownik ma większą świadomość zagrożeń (o ile nie uważa, że “Linux jest wolny od wirusów”).

“W pierwszej połowie 2017 roku zaobserwowano nową, dotychczas nieznaną wersję Emoteta”, ale kto zaobserwował już nie podaliście. Nieładnie tak nie linkować do źródeł, szczególnie że to rodzimy CERT ;)

https://www.cert.pl/news/single/analiza-zlosliwego-oprogramowania-emotet-v4/

[…] Emotet o dziwo ciągle jest w użyciu (trudno nie spojrzeć na to bez pewnego podziwu). […]