16/1/2017

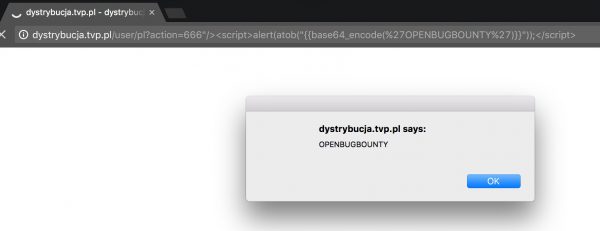

Napisał do nas jeden z czytelników, który na początku sierpnia odkrył i zgłosił do TVP błąd typu XSS na ich stronie internetowej. Ponieważ przez 5 miesięcy nie otrzymał żadnej odpowiedzi, błąd postanowił upublicznić.

Jak pisze nasz czytelnik:

Tyle się mówi o zagrożeniach (Rosjanie), a z drugiej strony ignoruje zgłoszenia luk w domenach telewizji Publicznej. Zagrożenia, które mogą prowadzić do dostępu do dziennikarz i dalej przez ich kontakty do Polityków.

Od siebie dodajmy że możliwość wstrzyknięcia kodu Javascript pozwala atakującemu na:

-

• Kradzież danych zawartych na stronie w kontekście sesji użytkownika. Atakujący może pobrać dowolny element struktury DOM i przesłać go do zewnętrznego serwera.

• Wykonanie kodu w kontekście przeglądarki użytkownika, co może doprowadzić do zainfekowania komputera wirusem (drive-by-download).

• Manipulowanie wyglądem strony (np. w celu oszukania ofiary – tzw. atak

phishing wyłudzający dodatkowe dane lub zwykły wandalizm, czyli tzw. atak deface w celu spowodowania strat wizerunkowych).

…i że ptaszki śpiewają, że to nie jedyna podatność.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Przecież to “wiejska telewizja” czego się od nich spodziewać.

“atak deface w celu spowodowania strat wizerunkowych.” – to im juz chyba nie grozi ;D

Ja to tylko mogę skwitować aforyzmem: “Jacy włodarze, tacy panicze”!

XSS brzmi jak LGBT

Dlatego w TVP nikt nawet nie odważy się o tym wspomnieć

Zrobiłeś mi dzień ;)

i nikt go nie wykorzystał ? Nie możliwe

Tak samo jak nie odważą się wspomnieć o WOŚP :)

Trzeba było napisać, że przez atak XSS nie da się oglądać TVP w niektórych regionach. Zwłaszcza jak ma paść miażdżąca pointa w kierunku opozycji!

Nie narzekaj, i tak jest już “Wykonanie kodu w kontekście przeglądarki użytkownika, co może doprowadzić do zainfekowania komputera wirusem (drive-by-download) lub zaatakowania.”, tak jakby strona przekierowująca na dystrybucja.tvp.pl nie mogła tego zrobić xD Ciekawe, kiedy CVE przydzielą.

Może, jak każda. Ale pewnie nie byłoby to zamierzonym działaniem.

Leżę i nie wstaję. Zrobiłeś mi dzień

— Ujmę to tak, to jedynie zagajenie w celu przekazania raportu kompetentnej osobie, najlepiej za godziwe wynagrodzenie. Gdyby rzecz działa się na hackone, wyjechałbym z tego Bounty samochodem i nie byłaby to Dacia.

https://www.openbugbounty.org/search/?search=tvp.pl&type=host

“Kradzież danych […], w tym danych.”

“może doprowadzić do zainfekowania komputera […] lub zaatakowania.”

Kurde, czytajcie czasami przed publikacją, bo nie zawsze wiadomo o co chodzi ;)

Wystarczył artykuł na niebezpieczniku – błąd już spatchowany :)

Paradoksalnie idealnym defacem teraz byłoby doklejenie reklamy WOŚPu :)

A dzięki ROPAT można podesłać zainfekowanego PDFa ;)

No ale takimi ignorantami chyba aż nie są :P

Tak się zastanawiam – XXS Stored czy Reflected? z tego co jest napisane oraz linku wynika reflected … przepraszam bardzo poziom zagrożenia raczej niski – jednak oczywiście brak reakcji na zgłoszenie i jak podejrzewam brak wcześniejszych testów penetracyjnych woła o pomstę

http://dystrybucja.tvp.pl/user/pl?action=666“/>alert(atob(“{{base64_encode(‘OPENBUGBOUNTY’)}}”));

.

Z czego — oczywiście komenda system php a w niej ls /passwd była realizowana. I wiele, wiele więcej.

.

https://pbs.twimg.com/media/C2Qnx2EXcAAUcwJ.jpg:large

.

No to jaki to jest XSS?

Oj tam, zaraz wielkie “halo”, trzeba było nie ujawniać tylko wykorzystać to.

A tak poważnie, fajnie,że facet chciał pomóc, gorzej się te dupki zachowały.

Ja też ostatnio znalazłem “vulnerability” na dość popularnym portalu zakupowym (nazwy nie będę wrzucał na TABLICE), ale przynajmniej odpisali mi na maila i naprawili błąd :)

“Tyle się mówi o zagrożeniach (Rosjanie), a z drugiej strony ignoruje zgłoszenia luk”

To się nazywa podwójna agenturalność ;-)

Wygląda no to, że już naprawione.

Dodajcie info, że naprawione. :)

Hakerzy moga wylaczyc TVPx to bedzie dobra zmiana ;)

jest jeszcze CSRF, ktory jednak nie ma znaczenia skoro jest prosty XSS. moze daloby sie dotrzec do RFI. ale XSS styka, na wiele zastosowan.

Jest XSS jest SQLi – 99% ;) zmieniasz sygnaturke sqlmapa walisz przez platny vpn w chinach nie tora bo mogą odrzucić i klepiesz bazę niewinnych userów ;) ptaszki ćwierkają, że gdzie sqli tam i dostęp do serwera będzie Ci szybko dany