28/3/2023

Ci, którzy sprzedają w internecie, rzadko kiedy zwracają uwagę na bezpieczeństwo. Dopóki jest dobrze, to nie ma się czym przejmować, a kiedy coś się wydarzy, to… na myślenie o bezpieczeństwie jest już za późno. Ryzykowne to zachowanie, bo sklepy przechowują sporo wrażliwych danych osobowych oraz korzystają z bramek płatności, więc są dość częstym celem ataków cyberprzestępców.

Poniżej przytoczę kilka przykładów zagrożeń z jakimi najczęściej mierzą się właściciele sklepów internetowych. Tych, które sam widziałem po kilka razy z bliska.

1. Wycieki danych

Najczęstszymi przyczynami są:

-

a) omyłkowe umieszczenie jawnej listy adresatów maila, zamiast dodania ich w ukrytej kopii, bo przecież informacje o nowym produkcie trzeba rozesłać klientom

b) wysłanie danych zamówienia klienta X do klienta Y (np. z powodu błędu programisty lub roztargnienia albo obsługi)

c) wypełnienie przesyłki starymi wydrukami zawierającymi dane innych klientów, albo wręcz wydrukowanie listu przewozowego na kartce, która na drugiej stronie ma dane innego klienta

d) atak typu ransomware, gdzie z powodu słabo zabezpieczonego dostępu, w bazie zamiast danych pojawia się “miły” list zachęcający do szybkiego wpłacenia okupu w kryptowalutach, w przeciwnym razie dane zostaną upublicznione.

2. Utrata danych

Utrata istotnych danych to w moim subiektywnym odczuciu, jeden z najpopularniejszych problemów. A jednocześnie taki, któremu stosunkowo łatwo zapobiec – wystarczą dobrze wykonywane kopie zapasowe. Przyczyny bywają prozaiczne – choćby sysadmin, który opacznie sformatował partycję zdalnego serwera zamiast lokalnej maszyny. W innym przypadku może być to ponownie ransomware, gdzie utrata danych jest w zasadzie wpisana w tego typu atak. Chyba, że zapłacimy okup – wtedy możemy dane odzyskać …albo nie.

3. Przejęcie danych kart płatniczych

Co może być najbardziej łakomym kąskiem dla atakującego? Pieniądze. Komplet danych kart płatniczych jest więc dobrem niewątpliwie cennym.

Większość sklepów korzysta z bramek pośredników płatności, które są względnie bezpieczne, ale… No właśnie, temat nie jest taki prosty. Bramki mają swoje moduły do poszczególnych systemów eCommerce (Magento/Adobe Commerce, Presta itp.) Stan tych modułów bywa różny. Ponadto, jeśli włamywacz dostanie się do panelu administracyjnego sklepu (bo np. admin korzystał ze słabego hasła), to może przekierować klientów do fałszywej bramki, która przechwyci ich dane kart i wyśle je na zaprzyjaźniony serwer gdzieś w głębi Azji.

4. Ataki DoS skutkujące przerwą w ciągłości sprzedaży

Wbrew pozorom, rzadko przyczyną są wrogie działania konkurencji. Częściej przestój wynika wynika z błędów agencji utrzymującej dany sklep (tu kłaniają się procesy kontroli jakości, QA) lub po prostu nie dostosowania platformy do obciążenia (brak skalowania itp.). Nagły skok liczby klientów (np. w czasie dobrze rozreklamowanej akcji promocyjnej) może być przypadkowym ale całkiem skutecznym atakiem typu DDOS (ang. Distributed Denial of Service), jeśli infrastruktura nie została odpowiednio przygotowana.

5. Szantaże

Jeśli nasz sklep posiada jakieś słabe strony, podatności czy luki bezpieczeństwa, w zasadzie mamy prawie pewność, że jest tylko kwestią czasu, kiedy znajdzie się ktoś, kto będzie chciał je wykorzystać w celach zarobkowych. Przykładem może być życzliwy mail, wskazujący na takie czy inne uchybienie, jednakże obiecujący milczenie, w zamian za skromną rekompensatę materialną. Czasem tą życzliwą osobą będzie nasz klient, który po prostu do otrzymanego od nas linku prowadzącego do faktury w parametrze id zamieni ostatnią cyfrę na kolejną i zobaczyć cudze dane.

Jestem też pewien, że po wdrożeniu dyrektywy Omnibus prędzej czy później pojawią się osoby, które zaczną sprawdzać, czy sklepy spełniają jej wymogi, a jeśli nie, postarają się przekuć to na swoją korzyść. Jest to tym łatwiejsze, że same regulacje prawne są dość nieprecyzyjne i w zasadzie wiele sklepów implementuje je na różne sposoby, zgodnie z rekomendacją własnej kancelarii prawnej.

Na tym się zatrzymam, choć ryzyk prowadzenia sklepu w internecie jest więcej. Zastanówmy się jak właściciele sklepów mogą nim zaradzić?

Najlepszym sposobem leczenia jest zapobieganie, a więc listę porad otwiera…

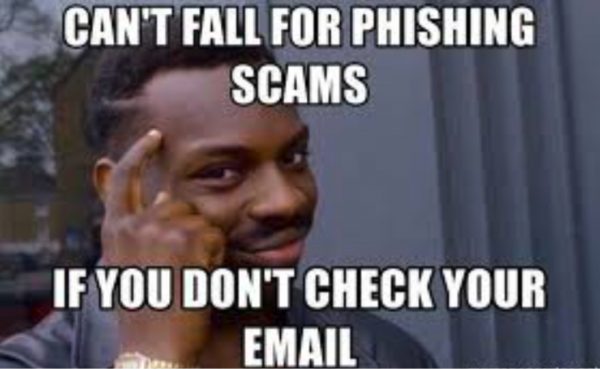

Edukowanie ludzi

Doświadczenie pokazuje, że najczęstszą przyczyną udanych ataków są błędy ludzkie, wynikające z niewiedzy lub zaniedbania. Na nic zda się super zabezpieczony sklep, jeśli ktoś z obsługi użyje słabego hasła, które przy jego adresie e-mail figuruje w bazach wycieków od kilku lat.

W żargonie IT funkcjonuje pojęcie PEBKAC (Problem Exists Between Keyboard and Chair), które oznacza właśnie ten rodzaj problemu, który spowodował sam użytkownik:

Przyznam, że nieustannie zaskakuje mnie, jak niska jest świadomość dotycząca choćby właśnie (wydawałoby się) prostego tematu haseł. Mało osób korzysta managerów haseł (np. keepass czy bitwarden), a co gorsza, są osoby, które wręcz szczycą się używaniem tego samego hasła do różnych usług.

Osobiście oprócz mocnej polityki haseł polecam też korzystanie z uwierzytelniania dwuskładnikowego (2FA), w idealnym wariancie z kluczem sprzętowym (np. YubiKey).

Warto sprawdzić czy nasze dane wyciekły np. w serwisie: haveibeenpwned.com (uwaga: brak naszego maila / telefonu w tej bazie nie daje gwarancji, że nie figurujemy w innych wyciekach)

A jeśli dowiemy się, że nasze dane wyciekły i to z serwisu który miał dostęp do naszych danych finansowych, to warto pomyśleć o alertach BIK, które powiadomią nas, w przypadku prób wykorzystania naszych danych do zaciągnięcia pożyczki.

Wybór bezpiecznej platformy sprzedażowej

Decydując się na taką czy inną platformę, należy również wziąć pod uwagę aspekty bezpieczeństwa. Koniecznie należy przyjrzeć się, czy platforma jest rozwijana, jak często pojawiają się łatki bezpieczeństwa, jak duża społeczność wspiera development systemu. Adobe Commerce czy Magento (w wersji powyżej 2.3) jest jednym z dobrych wyborów. Natomiast nie rekomendujemy Magento 1.x, ponieważ od lat nie jest już ona wspierana (a mimo to część firm nadal z niej korzysta!)

Niektóre firmy korzystają z różnych platform sprzedażowych typu SaaS, jakich teraz jest dość sporo. Ale w Fast White Cat zdarzało nam się obsługiwać takich klientów i okazało się, że te platformy nie spełniały wymogów GDPR, w związku z czym klienci musieli rozważyć migrację.

Utrzymanie systemu eCommerce

Utrzymanie to proces, a nie produkt. Nie da się go raz kupić i mieć “z głowy”. Platforma musi być nieustannie monitorowana i aktualizowana. Aktualizacja musi dotyczyć każdej warstwy rozwiązania – zarówno infrastruktury (systemu operacyjnego, bazy danych itp.), jak i samej aplikacji.

Poczynając od roku 2023 Adobe ogłosiło politykę cyklu życia Commerce zakładającą trzyletnie wsparcie od momentu wydania systemu. Dotyczy to jednak nowych wydań, ponieważ wersje 2.3.x nie są już wspierane (co wiąże się też z końcem wsparcia dla PHP 7.3). Warto więc wiedzieć z jakiej wersji korzystamy i zweryfikować ją z planem wydań. Schemat wersjonowania Magento jest zgodny z przyjętymi standardami wersjonowania semantycznego, co oznacza, że ostatni człon jest numerem łatki bezpieczeństwa (czyli np. ‘p1’ w wersji ‘2.4.5-p1’)

Wersja 2.4.6, która wydana została 14 marca 2023 zawiera również szereg funkcji związanych z bezpieczeństwem. Między innymi jest to ochrona panelu administratora przez m.in. wprowadzenie listy dozwolonych adresów IP, 2FA, użycie VPN-a, zmiana URL-a panelu admina z /admin na unikatowy, lepsza higiena haseł. Ponadto admin action log (jedno z kluczowych narzędzi przy szukaniu informacji kto z użytkowników coś zepsuł ;) zostanie rozbudowany o bardziej szczegółowe informacje przy działaniach na widokach siatkowych, działaniach masowych czy eksportach. Część z wymienionych funkcji była na tyle pożądana i potrzebna, że do tej pory musieliśmy je naszym klientom zapewniać samodzielnie, poza Magento lub poprzez autorskie modyfikacje kodu sklepu klienta. Teraz będą dostępne “z pudełka”.

Logi

Nieocenioną wartość w analizowaniu wszelkiego rodzaju problemów (nie tylko związanych z bezpieczeństwem) stanowią logi, czyli dzienniki tego, co działo się w danej warstwie rozwiązania, z którego korzystamy. Ich brak może okazać się tragiczny w skutkach, zwłaszcza po ataku. Niestety Magento natywnie nie loguje wystarczającej ilości informacji, dlatego jako niezbędną podstawę rekomendujemy zawsze skorzystanie z rozszerzenia Admin Action Log (Amasty). Dodatkowo, jeśli projekt/klient jest szczególnie wymagający, sami implementujemy bardziej rozbudowane logowanie dot. różnych obszarów (np. produktów, kategorii, CMS, zamówień itp.)

Bezpieczeństwo formalno-prawne i… realne

W Fast White Cat nierzadko zdarza nam się też sytuacja, kiedy przejmujemy opiekę nad sklepem po innej agencji. Nauczeni doświadczeniem, nie robimy tego “w ciemno”, lecz zawsze poprzedzamy audytem. Choć to na szczęście rzadka sytuacja, to jednak bywało i tak, że sklep był w tak tragicznym stanie, że nadawał się tylko do napisania na nowo.

W przypadku zmiany firmy świadczącej tego typu usługi istotne są kwestie bezpieczeństwa prawnego, dotyczącego choćby tego, kto jest właścicielem domeny, infrastruktury czy kodu źródłowego. Może się zdarzyć, że organizacja z której usług klient rezygnuje niekoniecznie będzie zadowolona z tego faktu, co oznacza, że wola współpracy będzie na dość niskim poziomie. Wówczas bardzo ważne jest, żebyśmy mieli zarówno mocny podkład prawny, jaki i realny, tzn. posiadali odpowiednie dostępy, choćby do panelu zarządzania domenami. Nawet, jeśli prawo jest po naszej stronie, egzekwowanie swoich roszczeń w sądzie, trwa zwykle latami. Stąd zawsze bezpieczniej jest być pewnym, że dysponujemy wszystkim, co niezbędne do migracji.

Bezpieczna domena

Kolejna sytuacja z życia wzięta. Księgowość firmy X dostaje maila od Prezesa tejże firmy z lakoniczną informacją, żeby pilnie puścili przelew na kwotę kilkudziesięciu tysięcy złotych na konto XYZ, bo jest awaryjna sytuacja i trzeba to zrobić szybko. Mail jest napisany poprawną polszczyzną, adres nadawcy się zgadza. Szczęśliwie czyjś zdrowy rozsądek podpowiedział, żeby zadzwonić do Prezesa i sprawa się wyjaśniła – mail był sfałszowany.

Teraz wyobraźmy sobie, że oszust podszywa się pod obsługę naszego sklepu i prosi klientów o wpłaty pod jakimś pretekstem (np. super-promocji). To może się udać, jeśli konfiguracja naszych serwerów pocztowych nie posiada odpowiednich zabezpieczeń.

Protokoły obsługujące maile były projektowane w czasach, kiedy temat bezpieczeństwa praktycznie nie istniał. Stąd obecnie wymagane jest użycie dodatkowych narzędzi, które uniemożliwią opisane powyżej oszustwa. Kluczem są tu trzy akronimy: SPF, DKIM i DMARC. Upewnijcie się, że macie je odpowiednio skonfigurowane.

Audyt

Bezpieczny sklep powinien być cyklicznie audytowany. Dobrze jest, aby taki audyt robiła osoba specjalizująca się w temacie. Jeśli nie mamy takowej na pokładzie, warto skorzystać z firmy zewnętrznej, jak choćby ekipy Niebezpiecznika ;)

Teoretycznie moglibyśmy spróbować skorzystać z gotowych narzędzi, np. skanerów bezpieczeństwa dedykowanych dla Magento, jednak wyniki dadzą na pewno sporo fałszywych alarmów i nie mając głębszej wiedzy może być ciężko odróżnić ziarno od plew. Mam też wątpliwości na ile te skanery są aktualne, jeśli chodzi o bazę podatności. Niemniej dla chętnych:

https://experienceleague.adobe.com/docs/commerce-admin/systems/security/security-scan.html

https://www.magereport.com/

Warto być na czasie

Kiedy dana podatność bezpieczeństwa zostanie upubliczniona, kluczowym elementem jest czas. Chętni do jej wykorzystania z pewnością się znajdą, więc należy jak najszybciej zaaplikować łatkę bezpieczeństwa. Zwłaszcza w przypadku błędów krytycznych i ważnych. Stąd dobrze jest być szybko poinformowanym. Adobe publikuje cykliczny newsletter w którym informuje o wykrytych podatnościach i dostępnych łatkach dla poszczególnych (wspieranych) wersji Magento/Commerce. Warto go zaprenumerować (niestety nie ma osobnego newslettera dla samego Commerce, niemniej wychodzi on na tyle rzadko, że nie trzeba obawiać się zbyt częstego “spamowania”)

Przykład takiej informacji tutaj. Znajdziemy tam konkrety dotyczące rodzaju zagrożeń (wraz z identyfikatorem Common Weakness Enumeration /CWE/ i linkiem do bardziej obszernego wyjaśnienia w bazie https://cwe.mitre.org/), wersji Adome Commerce / Magento, których dotyczy, istotności (krytyczny, ważny, średni itp.), instrukcji instalacji łatek (niestety w tym przypadku to w zasadzie nie jest patch, tylko konieczność upgrade’u Magento) oraz unikatowy identyfikator CVE, który potem trafi do ogólnoświatowych baz wykrytych podatności, np. takiej.

* * *

Ten artykuł oczywiście nie wyczerpuje w żaden sposób tematu bezpiecznego e-sklepu. Mam jEdnak nadzieję, że pomoże on tym z Was, którzy zajmują się obsługą sklepów od strony administracyjnej. Na pewnym etapie działalności warto (roz)budowę i rozwój sklepu eCommerce, powierzyć solidnym i sprawdzonym na rynku partnerom. Takim, którzy od lat pomagajom setkom klientom bezpiecznie sprzedawać w internecie.

Chcesz mieć bezpieczny eCommerce? Skontaktuj się z autorem:

info@fastwhitecat.com

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Wszystko fajnie, tylko na Magento (Adobe Commerce) trzeba mieć milionowy budżet, żeby w to się bawić jako sprzedawca. To bardzo ciężki system, wymagający x3 czasu programisty na ficzery, gdzie w innych systemach można zrobić szybko i sprawnie. FWC oferuje programistom 25tys netto na b2b – możecie sobie wyobrazić, ile kosztuje utrzymanie sklepu Magento przez jednego programistę :) Do tego sami programiści nie lubią Magento, szybko się wypalają i chcą zmieniać technologię. Serio, są inne systemy eCommerce, prostsze a pewniejsze, gdzie da się wszystko zaplanować i wdrożyć na czas, gdzie programowanie sprawia przyjemność. No i nie wymagają mega serwerów za nie wiadomo ile.

Magento to półka enterprise. Więc tak, nie jest tanio. Ale to trochę tak, jakbyś narzekał, że przecież do prowadzenia biznesu i przewożenia rzeczy wystarczy Multipla, gdy ktoś inny używa drogiego taboru wypasionych TIRów.

Dzięki za komentarz :). Nie mogę się jednak z nim zgodzić – nie jest prawdą, że Magento wymaga milionowego budżetu – robimy również znacznie tańsze wdrożenia. Pracujemy głównie dla segmentu enterprise i jesteśmy żywym dowodem na to, że w tej kategorii Magento nie jest ani ciężkie, ani czasochłonne. Można je swobodnie porównać z innymi systemami tej klasy. Jako Fast White Cat mamy za sobą bardzo dużo takich wdrożeń, więc możemy zagwarantować, że tak to właśnie wygląda :)

W kwestii innych systemów – tak, istnieją, nie mogę ich jednak porównać z Magento, bo nie wiem, jakie konkretnie masz na myśli. Nie bez powodu to właśnie Magento jest liderem na rynku w segmencie enterprise, ale segment enterprise to nie prosty sklep bez skomplikowanych integracji, bez szczególnych customizacji, bez łatwości wyjścia na rynki zagraniczne i bez dużej ilości klientów ;)

A problem planowania i wdrożenia na czas to już kwestia organizacji pracy, a mniej samej technologii – to akurat mamy bardzo dobrze opanowane :)

Natomiast serwery zależą dużo bardziej od ruchu na sklepie klienta, mniej od wybranej platformy – mamy klientów z Magento na jednej maszynie dedykowanej, ale mamy też takich, którzy używają wielu maszyn czy dużej infrastruktury chmurowej. Gwarantuję, że przy 300 tys. transakcji na miesiąc przyda się mocniejszy serwer, niezależnie od użytej technologii.

Co do wypalenia zawodowego – zależy ono od wielu czynników, w IT to się również zdarza, natomiast na pewno nie można go przypisać wyłącznie Magento developerom. W Fast White Cat nie dostajemy takiego feedbacku, nasi developerzy są zadowoleni ze swojej pracy. Owszem, zgadzam się, że Magento ma wysoki próg wejścia, ale za to później oddaje w formie wiedzy eksperckiej, finansów itp.

2 lata temu stałem przed dylematem czy brać Magento, inny soft czy własne rozwiązania (bo biznes to nie typowy sklepik online) i akurat w moim wypadku wybrałem własny kod bo stwierdziłem, że będzie tyle customowych rozwiązań, że łatwiej jest to napisać w czystym “symfony” niż dopasowywać się do Magento (ale u mnie to 10k zam / msc na 10 krajach).

Dziwi mnie natomiast to, że taki zajebisty Magento wymaga wgl. sztabu programistów i zasobów aby wgl. funkcjonował. Uważam osobiście, że Magento broni się renomą, a nie samymi rozwiązaniami bo w sumie nie ma tam nic innowacyjnego.

Swoją droga wielka firma sprzedająca buty na polskim rynku właśnie zaczyna rezygnować z magento na poczet własnego rozwiązania bo system postawiony na Magento już dawno przestał wyglądać jak magento od ogromnej ilości modyfikacji i każda modyfikacja to ryzyko wybuchu ale w sumie na inny rozwiazaniach bedzie to wygladac podobnie ;D

Dziękuję za ten post. Trudno o tym wszystkim myśleć, szczególnie będąc sklepem jednoosobowym, gdzie wszystkim, od tworzenia produktów przez marketing i rozwiązania IT po pakowanie paczek zajmuję się ja :D Po takich artykułach mam więcej motywacji, żeby skonsultować się ze specjalistami… ;)