10/4/2019

Triton/Trisis to dość tajemnicze narzędzie, stworzone w celu szkodzenia automatom dbającym o bezpieczeństwo w branży paliwowej i energetycznej. Dotąd mówiono o tylko jednym zaatakowanym obiekcie, ale od dziś wiadomo o drugim. Najgorsze, że jego twórcy działają od dawna i jest mało prawdopodobne, by wzięli na celownik tylko dwa zakłady.

Firma FireEye poinformowała dziś, że atak twórców złośliwego oprogramowania Triton nie był jednorazowym incydentem. Jeśli słyszałeś bądź słyszałaś o Tritonie to prawdopodobnie wiesz, dlaczego jest to ciekawa informacja.

Atak na SIS, czyli na co?

Jeszcze w grudniu 2017 roku firma Mandiant, a po niej FireEye, poinformowały o przełomowym ataku na urządzenia przemysłowe, a mówiąc ściślej na tzw. kontrolery SIS (Safety Instrumented System). To rodzaj automatyki zabezpieczającej, która powinna funkcjonować niezależnie od automatyki sterującej procesem przemysłowym, ale jednocześnie powinna być w ciągłej łączności z tym by wykrywać niebezpieczne zdarzenia i reagować na nie błyskawicznie.

Złośliwe oprogramowanie Triton (przez firmę Dragos określone jako TRISIS) miało uderzać w bardzo konkretny system zabezpieczeń tego rodzaju – Triconex firmy Schneider Electric. Używa się go w branżach, gdzie niebezpieczeństwa są znaczne tzn. w branży naftowej, gazowej, (petro)chemicznej, energetycznej itd. Schneider chwali się, że w 80 krajach na świecie stosuje się 18 tys. tego typu systemów, a ich łączny czas użytkowania przekroczył już miliard godzin.

W roku 2017 Triton został wykryty na stacji roboczej z systemem Windows w pewnym obiekcie na bliskim wschodzie. Malware udawał aplikację Triconex Trilog, normalnie używaną w tym rozwiązaniu. Złośliwe oprogramowanie przygotowano jako skrypt w Pythonie, dostarczony w postaci pliku skompilowanego przez Py2EXE. Złośliwa aplikacja nie wydawała się bardzo niebezpieczna – sprawdzała status kontrolera i uzyskiwała informację o konfiguracji. Narzędzie mogło robić różne rzeczy m.in. odczytywać i zapisywać programy i funkcje, odpytywać o stan kontrolera SIS, mogło też służyć do głębszego rekonesansu (i zdaniem FireEye atakujący nie wykorzystali jego pełnych możliwości w tym zakresie). Cechy Tritona wskazywały również na to, że atakujący chcieli utrudnić wykrycie go i zapobiec takim awariom, które byłyby nieplanowanym skutkiem ubocznym wprowadzenia narzędzia do systemów ofiary.

Teoretycznie możliwe były trzy scenariusze ataku.

- Atakujący mogli zatrzymać procesy przemysłowe poprzez wywołanie fałszywego alarmu.

- Atakujący mogli przeprogramować logikę SIS w taki sposób, aby niebezpieczne warunki nie zostały wykryte w razie wystąpienia.

- Atakujący mogli przeprogramować logikę SIS i następnie spowodować zagrożenie poprzez atak na tzw. systemy sterowania rozproszonego (DCS), które służą do zdalnego kontrolowania i monitorowania procesów przemysłowych.

Można sobie wyobrazić wiele rzeczy, począwszy od kosztownego przestoju zakładu skończywszy na wybuchu lub wycieku (np. spowodowanym zbyt wysokim ciśnieniem lub temperaturą, które to parametry nie zostały skorygowane odpowiednio szybko). Podkreślamy, że do niczego takiego nie doszło. Atakującym najwyraźniej się nie spieszyło i bardziej dbali oni o zamaskowanie swojej obecności niż o wypróbowanie możliwości drzemiących w ataku na SIS.

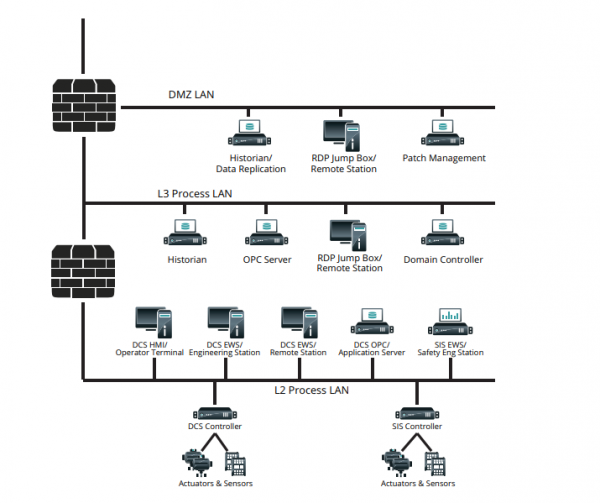

Firmy FireEye i Dragos zwróciły uwagę na to, że w ostatnich latach pojawiła się tendencja do infrastrukturalnego łączenia systemów SIS i DCS. To obniża ich koszty i ułatwia użytkowanie. Niestety w obliczu narzędzi takich jak Triton, dwukierunkowa komunikacja między tymi systemami wydaje się zagrożeniem. Oczywiście w przemyśle istnieją różne poziomy zabezpieczeń, od elektronicznych począwszy na fizycznych skończywszy. Nie będzie jednak dobrze, jeśli w w wyniku ataku pozostanie tylko fizyczna warstwa ochrony.

Przykład tańszej, acz niebezpiecznej integracji SIS i DCS (szczegóły w raporcie Dragos)

Więcej niż jeden incydent

Do tej pory była mowa o tylko jednej ofierze Tritona, gdzieś na Bliskim Wschodzie. Jednocześnie podkreślano, że atak jest nowatorski i można go uznać za zapowiedź zagrożeń nowego typu dla urządzeń IIoT. W październiku 2018 roku firma FireEye ogłosiła, że malware prawdopodobnie został opracowany w rosyjskim instytucie badawczym.

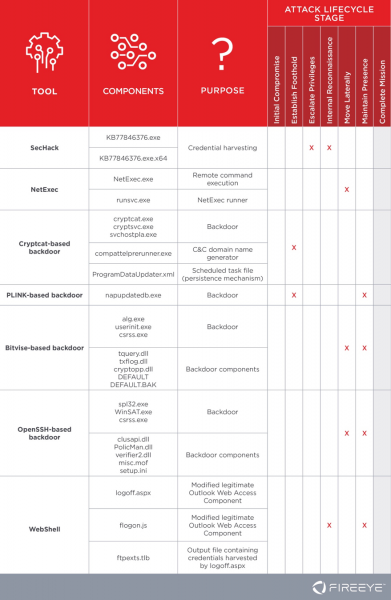

Dziś natomiast FireEye ogłosiła, że osoby stojące za Tritonem najwyraźniej zaatakowały drugi obiekt przemysłowy. Sposób ich działania wskazuje na profesjonalizm, dużą ostrożność i nastawienie na cele długoterminowe. Sprawcy ataku byli obecni w sieciach ofiary przez okres roku, zanim dostali się do stacji roboczej systemu SIS. Nie zachowywali się jak typowi szpiedzy tzn. nie przeglądali plików, nie instalowali keyloggerów itd. Skupiali się na rekonesansie sieciowym i zapewnieniu sobie ciągłego dostępu do atakowanego środowiska. Poniżej wykaz niektórych specyficznych narzędzi, z których atakujący korzystali.

Strategia działania sprawców wydawała się obliczona na opóźnienie wykrycia. Zmiany w systemach były wykonywane “po godzinach” tzn. gdy w zakładach pracowały mniejsze załogi. Pliki podrzucane na komputery były nazywane w taki sposób, aby “udawały” standardowe pliki lub aplikacje. Atakującym udało się uzyskać dostęp do systemu DCS, ale nie został on użyty do eksfiltrowania wrażliwych danych i nie podjęto prób manipulowania procesem przemysłowym, natomiast dużo uwagi atakujący poświęcili zapewnieniu sobie dostępu do stacji roboczej SIS.

Niewykryci przez całe lata?

Co najciekawsze, atakujący mogli działać nawet od roku 2014(!), a firma FireEye wcześniej się na nich nie natknęła. Cechuje ich duża ostrożność operacyjna co prowadzi do niepokojącego wniosku, że prawdopodobnie gdzieś jeszcze takie ataki przeprowadzano, ale ich nie wykryto. Niestety nie bardzo wiadomo kiedy zdarzał się najnowszy atak i czy spowodował on jakieś awarie. Nie wiadomo też, czy celem znów było rozwiązanie Triconex czy jakieś inne. Prawdopodobnie FireEye nie chce pokazać atakującym jak wiele o nich wie, aby nie stali się oni aż nazbyt ostrożni. Jednocześnie firma zdaje się dążyć do zasygnalizowania problemu tym, którzy mogliby zaobserwować coś podobnego.

Informacje o Tritonie wywołują uzasadnione skojarzenia ze Stuxnetem, a to prowadzi do skojarzeń takich jak “cyberwojna”, “cybebroń”, “ataki sponsorowane przez państwa” itd. Nie będziemy bawić w tradycyjne zgadywanie, czy ataków z Tritonem dokonuje takie lub inne państwo. Pewne jest, że jego twórcy są świetnie przygotowani i nie kierują się chęcią zysku, a wybrane przez nich cele mają ogromne znaczenie strategicznie.

W ramach lektury uzupełniającej proponujemy nasz tekst pt. SCADA: bezpieczeństwo informacji w rozproszonych systemach przemysłowych

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Wręcz przeciwnie, niż: “Pewne jest, że jego twórcy (…) nie kierują się chęcią zysku”

– sądzę, że ich działania to inwestycja długoterminowa o zyskach tak gigantycznych, że warto odłożyć gratyfikację na lata.

Ja bym raczej stawiał że to mogą być działania jakiegoś państwa, które na wszelki wypadek infiltruje zabezpieczenia zakładów strategicznych innych państwa. Na zasadzie teraz jest ok, więc żadnych szkód wam nie zrobimy, ale spróbujcie się obrócić przeciwko nam to np. wyłączymy wam prąd.

Rozumiem, że twórczy armii też nie kierują sie chęcią zysku. W pewnym sensie…

Zawsze można odłączyć wtyczkę od internetu

Na pewno szykują sie na “Wyprzedaż po pożarze” ze Szklanej pułapki 4

Zastanawiam się właśnie jak bardzo możliwy jest taki atak… Tzn pewnie to kwestia zrobienia tego, ale na ile jesteśmy na takie coś odporni…

Niekoniecznie jak na Wyprzedaż, ale na scenariusz taki jak w “BlackOut” Elsberga… (który swoją drogą udało mi się wczoraj wyhaczyć za 25 zł na pchlim targu…)

Teraz pozostaje pytanie, czy Polska jest w stanie się przed takimi atakami obronić?

@Michał

Polska nie musi, bo to ataki kierowane na przemysł, którego PL nie posiada zasadniczo :D

To ataki na infrastrukturę strategiczną, infiltracja długoterminowa z myślą, że w pewnym momencie może się przydać. Na przykład – wybucha konflikt wojenny i w jednej chwili połowa kraju traci prąd, albo w wyniku awarii rafinerii nie możesz dostarczyć do fabryki zbrojeniowej niezbędnych surowców.

Skoro to jakiś Bliski Wschód nie zdziwiłbym się gdyby był to Izrael. Jakby nie patrzeć są w stanie ciągłej wrogości z ościennymi krajami arabskimi a technologicznie są bardzo zaawansowani.

Kierowanie się chęcią zyzku wcale nie wyklucza udziału któregoś z państw, w szczególności tych które exportują znaczne ilości paliw. Można tylko spekulować jak znacząco jednoczesną awaria wielu placówek wydobywczych przełoży się na ceny owych surowcó.

Ciekawe, czy rzekome wyłączenie przez USA prądu w Wenezueli mogło mieć związek z Tritonem.

Wiadomo coś o metodzie infekcji? Jakieś luki w systemach wystawionych w internet czy jakiś Bond z pendrivem z czaszką udający pracownika? Bo program to se każdy może napisać, ale zainfekować nim ofiarę to sztuka i to jest bardziej interesujące.

To samo bym chciał wiedzieć

Jestem ciekaw po czym poznać, że oprogramowanie powstało w danym instytucie / państwie?

Po języku komentarzy :)

Dla wielu firm z branży, połączenie z przemysłowym systemem sterowania to modem GSM, VPN do firmy-producenta i nieograniczony dostęp dla serwisanta.

Mówią, że inaczej się nie da i że tak cały świat działa. Później takie robaki wchodzą na sprzęt a i jeszcze są w stanie coś zdziałać (wysłać dane w świat lub/i przyjąć komendę).

Co laczy rok 2014(atak na Ukraine), biznes naftowo-gazowy i dlugofalowe dzialanie polaczone z wyjatkowa cierpliwoscia? Podpowiem, ze Rosja juz stosowala atak hakerski na infrastrukture gazowa powodujacy uszkodzenie/wysadzenie gazociagu w Gruzji.

[…] Ataki na cele przemysłowe o bliżej nieokreślonym celu już się zdarzały. Niektóre z nich były przeprowadzane bardzo ostrożnie, a ich celem bywały specjalistyczne systemy (por. Twórcy Tritona zagrażają bezpieczeństwu obiektów przemysłowych i bardzo dobrze się kryją). […]