16/9/2022

Ktoś przejął infrastrukturę Ubera. Do sieci wyciekły screeny z wewnętrznych systemów firmy. Atakujący wypowiadał się też korzystając z oficjalnych kont spółki. Wciąż nie wiadomo, jakie dane klientów pozyskano.

Włamanie do Ubera

Wygląda na to, że dziś ziściły się sny wielu taksiarzy: Uber, firma która pokazała jak od strony softwarowej powinna funkcjonować współczesna korporacja taksówkarska, została zhackowana. Bo właśnie, w przeciwieństwie do zwykłych korporacji taksówkarskich, do obsługi klientów korzystała z czegoś więcej niż telefonu stacjonarnego.

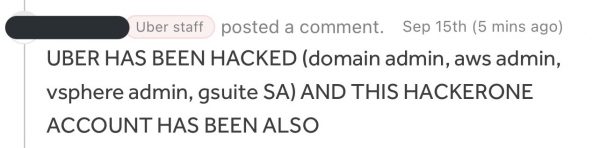

Pierwsze sygnały o tym, że coś jest nie tak zauważono na platformie BugBounty, gdzie z oficjalnego konta pracownika Ubera zaczęły pojawiać się dziwne wypowiedzi:

Potem, przecieki od pracowników Ubera ujawniły, że wcześniej wiadomość od włamywacza pojawiła się na firmowym slacku:

…a na skrzynki wszystkich osób w firmie wysłano prośbę o niekorzystanie ze Slacka. Pracownicy jednak nie potraktowali tego zalecenia poważnie i, jak informuje jeden z nich:

spora część pracowników rozmawiała z atakującym i obrażała go [na Slacku] myśląc, że ktoś po prostu robi sobie jaja. Po e-mailu, żeby przestać korzystać ze slacka, ludzie i tak tam wchodzili dla żartu.

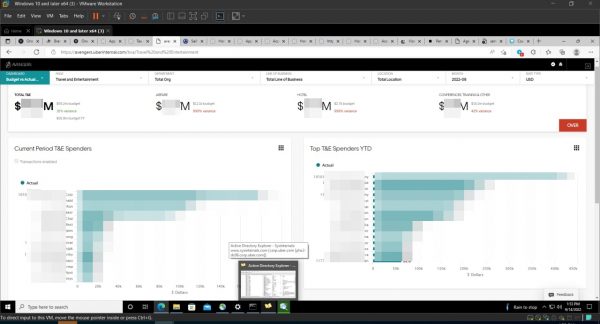

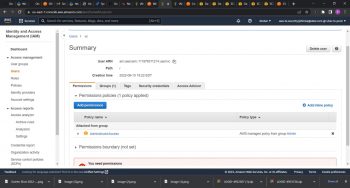

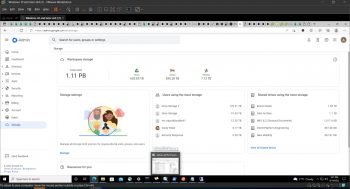

Atakujący wrzucił do internetu screenshoty pokazujące, że ma kontrolę nad infrastrukturą Ubera także na chmurach Amazonu AWS i Google GCP poprzez konto jednego z pracowników.

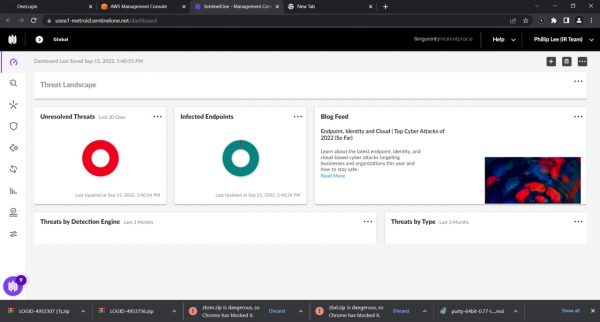

…że posiada dostęp do narzędzi bezpieczeństwa (znów z konta tego samego pracownika):

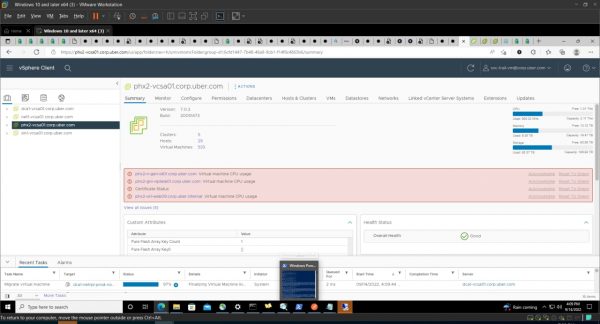

…że ma także wgląd w wewnętrzną infrastrukturę firmy

Co więcej, aktywnie ją “rekonfiguruje” bo jeden z pracowników napisał tak:

za każdym razem gdy wchodzę na jakąś stronę, jestem przekierowywany pod adres URL gdzie widzę niewybredne zdjęcie i napis “F*** you wankers”.

Jak doszło do włamania? Usiądźcie…

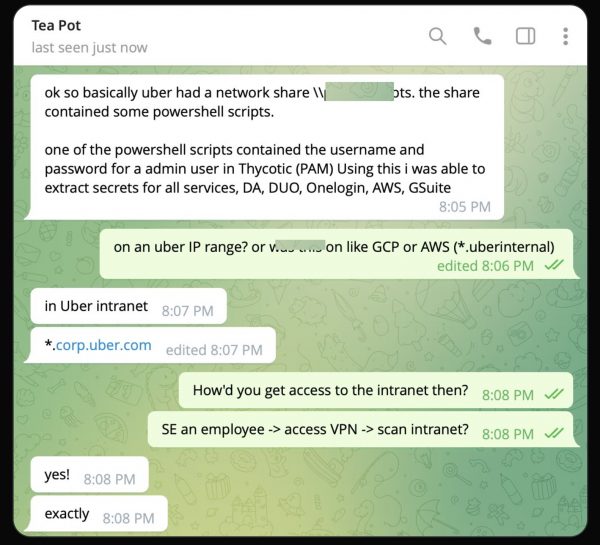

Jeśli wierzyć opublikowanym screenom z rozmowy z włamywaczem, to atak w tej skali był możliwy ze względu na …znalezienie skryptu z zahardcodowanymi danymi dostępowymi do infrastruktury:

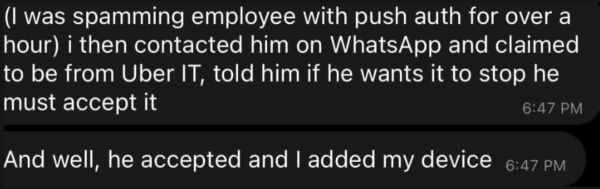

Oczywiście, wcześniej zadziałała socjotechnika:

Dlatego warto jednak swoich pracowników podszkolić i regularnie testować z tego zakresu. Tu polecamy naszą platformę elearningową, na której pracownicy mogą w swoim tempie zapoznać się z materiałem, a później w praktyce sprawdzimy ich wiedzę wykonując kontrolowany atak :-) A dwuetapowe uwierzytelnienie wszystkim pracownikom należy skonfigurować jedynie w oparciu o sprzętowe tokeny U2F, a nie kody SMS czy pushe.

Włamywacz mówi, że ma 18 lat

Ktoś podający się za włamywacza napisał też do NYT. W rozmowie z dziennikarzami stwierdził, że ma 18 lat, dostępy uzyskał poprzez ataki na konta pracowników, a włamał się bo kierowcy Ubera zasługują na wyższe pensje.

Patrząc na to jak atakujący zmonetyzował te dostępy, faktycznie pasuje to bardziej do wybryku nastolatka niż zaawansowanych atakujących. Bo można było na takich dostępach ugrać zdecydowanie więcej. Ale włamywaczom wierzyć nie warto, więc równie dobrze, atakujących może być kilku, swoje na infrastrukturze Ubera już dawno zrobili, a teraz po prostu wprowadzają swoją narrację aby wywołać dezinformację w temacie lub dodatkowo pogrążyć Ubera (“że nawet dzieciaki mogą go zhackować”).

Korzystam z Ubera — co robić, jak żyć?

Na razie atakujący nie umieścił nigdzie żadnych danych dotyczących użytkowników (klientów Ubera). Pastwi się jedynie nad pracownikami. Czy uzyskał dostęp do danych klientów? Jest to możliwe i zapewne niebawem dowiemy się czegoś więcej, bo pracownicy Ubera już obsługują incydent. Zapewnie poinformują tych użytkowników, których dane zostały “podejrzane” lub zmodyfikowane.

-

Co z kartą płatniczą? Na razie nie wiadomo, czy atakujący pozyskał numery kart podpiętych pod konta. Sugerujemy potraktować ten incydent jako impuls do sprawdzenia swoich limitów na transakcje internetowe (warto je obniżyć do minimalnego akceptowalnego poziomu) i jako bodziec do przejrzenia wyciągu lub włączenia powiadomień o każdej transakcji. Jeśli na karcie, którą podpięliście do Ubera, zobaczycie w najbliższym czasie dziwne transakcje, bądźcie gotowi do jej szybkiego zablokowania. Jeśli okaże się, że numery kart są zagrożone, powiadomimy Was o tym przez CyberAlert, więc zainstalujcie sobie naszą apkę, jeśli jeszcze jej nie macie.

Czy jest sens zmieniać teraz hasła? Tak, jeśli z tego hasła korzystacie w innym miejscu. Nie zaszkodzi też wyjść trochę przed szereg i zmienić hasło, nawet jeśli nigdzie z niego nie korzystacie. Atakujący potencjalnie mógł pozyskać wszystko, co jest związane z Waszym kontem (czyli jest przechowywane na infrastrukturze Ubera do której miał dostęp), łącznie z haszem hasła. Więc nawet po kilku miesiącach od tego ataku, jeśli złamie hash hasła, będzie potencjalnie mógł próbować logować się na Wasze konto i tu sukces będzie zależał od tego, jak zadziała dwuskładnikowe/dodatkowe uwierzytelnienie kodem wysyłanym na powiązany z kontem numer telefonu.

Nie pierwsze to włamanie do Ubera

Przypomnijmy, że to nie pierwsze problemy Ubera z bezpieczeństwem swojej infrastruktury. W 2017 roku firma została przyłapana na tym, jak zapłaciła włamywaczom, którzy uzyskali dostęp do danych 57 milionów klientów, za “milczenie”. Dane firmie wyciekły Uberowi też w 2015 roku, w ataku na tajny interfejs pracowników. W sieci niedawno krążyły też dane kilkuset klientów Uber Eats, nie wiadomo jak pozyskane.

PS. Czy masz już zainstalowaną naszą bezpłatną aplikację CyberAlerty? Dzięki niej otrzymasz powiadomienie na smartfona, kiedy pojawi się masowy atak dotyczący Polaków lub kiedy uzyskamy wiarygodne informacje że ten atak na Ubera faktycznie zagraża danym użytkowników z Polski. Aplikacja działa od miesiąca i na razie wysłaliśmy 3 ostrzeżenia, wiec nie “spamujemy”. Apka nie wymaga rejestracji i podawania jakichkolwiek informacji, więc żadne Twoje dane nie wyciekną, kiedy zhackują nas jak Ubera :-) CyberAlerty na Androida lub iPhona zainstalujesz klikając na ten link.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A jak wygląda sprawa z przypisanymi kartami do kont? Blokować, dać limity jeszcze mniejsze niż zwykłe?

Masz napisane w artykule

Moja karta podpięta do ubera została wlasnie zastrzeżona – ktoś próbował z niej wielokrotnie ściągnąć różne kwoty. radzę swoje zastrzec …

Ja dlatego nie lubię nigdzie podpinać karty płatniczej i tego unikam, bo potem nie wiadomo kiedy pieniądze mogą zniknąć z konta i trzeba się stresować, przeglądać historię transakcji czy na pewno nic nie zniknęło, a jak nie mam podpiętej karty to przynajmniej jestem bezpieczniejszy pod tym względem i mam spokój.

Zaraz pewnie Piotr odpowie, że przecież jest chargeback, więc śpij spokojnie, aby tylko co dzień przeglądaj wyciągi i boksuj się z korporacją ;P

To nie jest boksowanie. Wypełniasz formularz i czekasz na zwrot. To jest formalność. Pod warunkiem że reklamujesz typ zdarzenia objęty reklamacją. Ci co mówią o tym ze im chargeback nie zadziałał albo źle złożyli reklamacje transakcji kartowej (nie jako chargeback) albo próbują uzyskać zwrot za coś czego chargeback nie pokrywa. Instrukcja do chargebacka MC ma 700 stron :) Wciaz jednak tylko karty dają konsumentom tę dodatkową możliwość zwrotu. Inne formy płatności nie. Więc tak, z kart warto korzystać. A jeśli kogoś boli to że pop fraudzie będzie czekać 14 dni na zwrot kasy, to cóż… przy innej formie płatności i tak nigdy jej nie dostanie :) A to co zrobić, że wyciek danych karty nie wyczyścił konta do zera opisywaliśmy wiele razy. Wszystkie rady i lifehacki są zebrane tu: https://sklep.niebezpiecznik.pl/opis/9

Z artykułu wynika, że Uber w przeciwieństwie do zwykłych korporacji taksówkarskich jest regularnie hackowany.

OK, moje dane jako klienta Ubera wyciekly. Powiedzmy, ze nawet dwa razy na przestrzeni 7 lat. W tym samym okresie wyjezdzilem ponad tysiac kilometrow Uberem. Ile zaoszczedzilem w stosunku do taksowek? Sporo. Czy wyciek mojego maila albo nawet karty ale bez zadnych transakcji na niej bo takich nie zaobserwowalem jest wieksza szkoda do oszczednosci jakie przez lata poczynilem? ;-]

Czemu w apce cyberalert nie ma info o tym?

Aplikacja CyberAlerty nie informuje o każdym artykule, który publikujemy. W aplikacji pojawiają się tylko ostrzeżenia o masowych, aktywnych atakach/incydentach dotyczących Polaków (głównie takich, które wprost zagrażają danym/pieniądzom użytkowników). Na razie nikt w związku z tym atakiem na Ubera nie ucierpiał. Nie ma też wiarygodnych informacji, że dane klientów są zagrożone. Ten artykuł nie spełnia (przynajmniej na razie) warunków na CyberAlert. W przyszłości, być może dodamy do aplikacji przełącznik, który chętnych zapisze na powiadomienia o każdym naszym artykule, jeśli będziecie tego chcieli. Ale póki co nie chcemy spamować informacjami, które nie są “kluczowe”.

W sumie to prawie bym się zgodził :)… ale skala potencjalnego problemu jest tak duża, że warto prewencyjnie poinformować użytkowników… jak już zaczniemy miec kłopoty to będzie za późno na reakcje..

Myślę, że jeżeli skala potencjalnego zagrożenia jest bardo wysoka to warto wspomnieć o ostrzeżeniu.. (tak jak w tym przypadku, rewizja haseł, obserwacja wyciągu z konta) może co najwyżej wprowadzić “stopnie” ostrzegania.. do skonfigurowania w aplikacji

1 – stopień pierwszy.. są juz ranni

2 – stopień drugi – rannych jeszcze nie ma ale jak będa to będzie ich ogromna ilośc, więcwarto być świadomym.

inne stopnie .. coś jak poziomy CRP .. taka sugestia..

– opcja informowania o artykułach, przydatna może być

Na zrzutach ekranu widać lokalną godzinę oraz pogodynkę, ładnie, pada, przestało padać. Jeżeli włamywacz zostawił to dla podpuchy to ok ;) A jeżeli to zrzut z jego komputera z prawdziwej lokalizacji to czy te dane czas + prognoza pogody pozwoliły by określić rejon skąd jest? OSINT

Co ten niebezpiecznik robi z ludzi… Szkolenie niebezpiecznika i jestem mistrzem osintu xD

On jest na wirtualnej maszynie, lokalizacja pogody i maszyny jest na jakiejs ogólnej serwerowni i nijak sie ma do lokalizacji jej uzytkownika

A co jeśli płaciłem przez Google Pay? Usuwać karty z konta Google?

Czyli jak ktoś jest kierowcą w uberze to teraz musi zastrzegać dowód osobisty, zamienić dane i wyrobić nowy dowód?

Problem dotyczy też kont Uber Eats, czy to osobne rzeczy?

@Marcin: jeśli płaciłeś przez Google Pay to jesteś bezpieczny i nic nie musisz robić

A co jeżeli płaciłem przy pomocy PayPal? Odpinać od niego kartę ect.?

A może tak dla odmiany zainteresowalibyście się tym, że nie sposób wypisać się z Ubera dobrowolnie, kiedyś próbowałam z 10 razy i się nie udało. pod koniec procedury była informacja, ze coś im nie działa i tak przez 2 tygodnie.

Skarga do UOKIKu o łamanie GDPR powinna wystarczyć

Ale w sumie odpiecie karty od apki nie gwarantuje, ze info o karcie jest usuwane z ich baz? Gdzie w sumie i tak dump baz juz mogl byc dawno..

Co robić i jak żyć jeżeli płaciłem przez PayPal lub Apple Pay ? :-)

“zmonetyzował” zlitujcie się, można pisać po polsku “spieniężył”

Przecież słowo “zmonetyzował” pochodzi od słowa “moneta”, a to jest polskie słowo.

“zmonetyzował” to znaczy, że nie chciał banknotów, żądał tylko bilon, “spieniężył” to znaczy, że sprzedał w celu uzyskania gotówki. Jeżeli sprzedał za uznanie, to ani nie zmonetyzował ani nie spieniężył. Psucie języka to dzisiaj standard.

@pisowski troll

To nie to samo. Język ewoluuje. Warto otworzyć umysł.

“Zmonetyzować” to termin wymyślony przez marketing dla mikropłatności, do realizacji których nie potrzeba banknotów. Potem ludzie nierozumiejący tego co mówią czy piszą zaczęli “monetyzować” samochody, mieszkania itd.

Rzeczywiście język ewoluuje i na podstawie tej ewolucji można określić jak ewoluuje rozumność społeczeństwa. Językoznawcy mają szerokie pole do działania.

Korporacje taxi nie korzystają już tylko z telefonów stacjonarnych. Ale kto by takie lokalne firemki atakował ;)

XD

Ja tak od siebie dodam, że ostatnio dzwoniłem do kilku firm gdzie przetwarzane są dane (wrażliwe) klientów i w jednej z nich (polski oddział wypożyczalni aut) pracownica sama przyznała, że pracuje zdalnie (wyszło to w trakcie rozmowy). W innym przypadku, rozmawiając z bankiem (jednym z wiodących w Polsce) w tle słyszałem kogoś chodzącego po zwykłej podłodze, skrzypiące drzwi i… szczekającego psa. Do banku ja dzwoniłem. W CC jest wykładzina na sali, nie kafle czy panele, nie ma też zwykłych drzwi a szklane. Dźwięki są zupełnie inne. Zatem wychodzi na to, że pracownicy banku (przynajmniej jakaś część supportu) pracuje zdalnie. Nasuwa się zatem pytanie – jak bezpieczne są w tej sytuacji nasze dane? :) Do tego telefonu sądziłem, że ich mikrofony tak dobrze wyciszają innych pracowników, że nikogo innego nie słychać, no i że pracownicy takich instytucji jak banki muszą pracować z firmy, nie z domu. Widać myliłem się.

Przecież wiekszość korpo poszła na tryb zdalny. Moi dwaj lokatorzy pracują w miedzynarodowym banku i też korzystają z służbowych laptopów w domu. Nic tu podejrzanego w tym nie ma ;)

GG Piotruś

SI w natarciu

Czy ktoś mógłby wytłumaczyć w jaki sposób atakujący wysyłał powiadomienia push auth na telefon pracownika nie mając jeszcze dostępu wewnętrznej sieci i serwerów?

[…] informuje The Times, tydzień temu doszło do włamania do Revoluta. Podobnie jak w przypadku opisywanego przez nas w piątek włamania do Ubera, zawinił pracownik, który dał się złapać na atak […]

[…] osoba która upublicznia wykradzione z Rockstar Games materiały twierdzi, że to ona stoi za włamaniem do Ubera. Ile w tym prawdy, na razie nie wiadomo, ale oba włamania faktycznie są do siebie podobne, jeśli […]

BLIK najbezpieczniejsza metoda płatności jednorazowe kody każdorazowo muszę potwierdzić uprzednio wpisany kod (nie zapamiętuje sklepów i stron), są na to tylko 2 min, brakuje mi go tylko na zagranicznych stronach, a chargebacka nie potrzebuje tam bo kasa nie zostanie ściągnięta. W sklepach noname najlepiej korzystać z virtualnej karty jednorazowej i z odpowiednim limitem (taką usługe ma np. mBank) i nikt nic nie wykradnie bo nie ma czego :)

Alternatywa w innych bankach subkonto z kwota 0 PLN, druga karta i doładowywanie go tylko przed zakupem, a limit karty 0PLN i ręczna zmiana przed zakupem :)

A czytałeś regulamin? Kto odpowiada za przekroczenia limitu? Kto odpowiada za debet na koncie?

Ciekawy artykuł, dzięki ! Dwie rzeczy do głowy przychodzą : chcieć to móc, i chyba wszyscy rozumieją że AD2022 nie istnieje business który jest unhackable…

Karty nigdzie nie podpinam, zresztą oczywiste jest że wielkie a tym bardziej olbrzymie firmy są na ciągłym celowniku włamywaczy, a to co się przydarza w wyniku takich ataków ich użytkownikom jest li tylko efektem ubocznym,rykoszetem niejako ?

Nie ma doskonałej ochrony bo jest to ciągłe , nieustanne tango “policjantów i złodziei” kto lepszy i szybszy.

Na szczęście jeszcze taksówki wszelkie są jeszcze kierowane przez ludzi, wyobrazita sobie co mogło by się zdarzyć przy zhackowaniu pojazdów bez kierowcy ?

Nowy, “wspaniały” świecie…

Wczoraj synowi w 4 transakcjach ukradli pieniądze, realizacja płatności kartą w San Francisco.