6/3/2023

Rodzaj: SMS phishing

Zagrożenie: Kradzież pieniędzy/danych

Użyte marki: iPKO

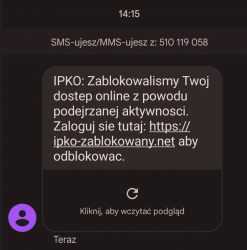

Czasem są tygodnie, gdzie nie wysyłamy Wam żadnego CyberAlertu. A czasem, jak dziś, wysłać niestety musimy aż 2 jednego dnia… Właśnie wystartowała kolejna spora kampania wycelowana w Polaków. Tym razem tych, którzy korzystają z usług banku PKO. Złodzieje wysyłają SMS-y, w których podszywają się pod PKO i informują o podejrzanej aktywności. Oto jak wyglądają treści rozsyłanych wiadomości:

IPKO: Zablokowalismy Twoj dostep online z powodu podejrzanej aktywnosci. Zaloguj sie tutaj: LINK aby odblokowac.

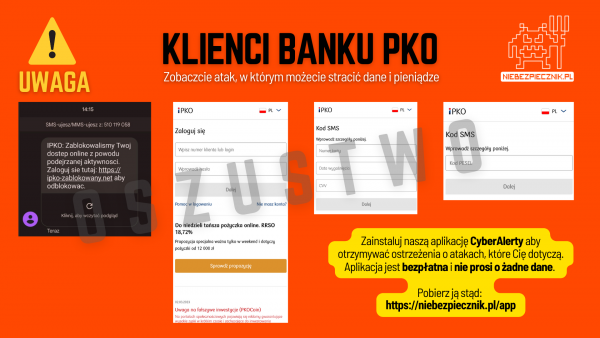

Co się stanie, kiedy klikniesz w link? Złodzieje wyłudzą Twoje dane osobowe (w tym PESEL), hasła i informacje na temat karty płatniczej. W konsekwencji stracisz dane i pieniądze.

Poniżej prezentujemy poszczególne kroki ataku. Z tej grafiki możecie swobodnie korzystać, udostępniając ją swoim (współ)pracownikom np. w firmowych newsletterach dotyczących bezpieczeństwa.

Domena wykorzystywana do ataku to:

ipko-zablokowany[.]net

I na koniec ważna uwaga, która pomoże Ci w przypadku kolejnych ataków tego typu. Zapamiętaj:

Jeśli Twój bank próbuje się z Tobą skontaktować (telefonicznie, SMS-owo, e-mailowo) w jakiejkolwiek sprawie, to nie odpowiadaj na tę wiadomość, nie klikaj w linki, nie przekazuj danych. Rozłącz się, jeśli trzeba, a następnie sam skontaktuj się z infolinią swojego banku i zapytaj czy faktycznie jest jakiś problem z Twoim rachunkiem/kontem.

Przestępcy niekiedy potrafią się idealnie i bardzo wiarygodnie podszyć pod pracowników banków. Spójrz na ten atak:

Dostałem tą wiadomość, czy mnie zhackowali?

Nie. Otrzymanie tej wiadomości nie oznacza żadnego zagrożenia. Po prostu ją zignoruj.

Kliknąłem w linka, czy mnie zhackowali?

Nie. Samo kliknięcie nie stanowi w tym przypadku żadnego zagrożenia. Dopiero podanie danych na fałszywej stronie oznacza kłopoty. Jeśli to zrobiłeś, natychmiast zadzwoń do swojego banku.

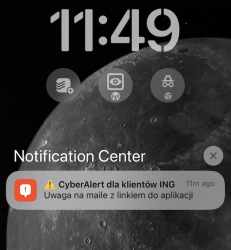

Wysłaliśmy CyberAlert w tej sprawie

W tej sprawie wysłaliśmy ostrzeżenia do użytkowników naszej darmowej aplikacji mobilnej CyberAlerty oraz do subkrybentów naszego darmowego newslettera CyberAlerty, gdzie regularnie przesyłamy ostrzeżenia o istotnych atakach dotyczących Polaków.

Nie masz jeszcze naszej aplikacji?

Możesz ją pobrać klikając na ten link.

To nic nie kosztuje, nie wymaga podania żadnych danych, a będziesz na czasie z atakami, które mogą Cię okraść z danych lub pieniędzy.

Dziękujemy wszystkim, którzy przesłali nam informacje o tym ataku. To dzięki Wam możemy ostrzegać innych ❤️ Widzisz coś niepokojącego? Daj nam znać na redakcja@niebezpiecznik.pl

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Zastanawiam się jak to możliwe, że PKO BP nadal udostępnia klientom autoryzację za pomocą karty kodów jednorazowych? Karta kodów jednorazowych nie jest zgodna z PSD2.

JAK POTWIERDZAĆ ONLINE PRZELEWY I INNE OPERACJE?

https://www.pkobp.pl/klienci-indywidualni/bankowosc-elektroniczna/autoryzacja/

Poznaj nasze narzędzia autoryzacji:

– mobilna autoryzacja w aplikacji mobilnej IKO

– kody SMS

– kody z karty kodów

W ktoóym miejscu dyrektywa o tym wspomina?

@ Rafi X

Ten wymóg po angielsku nazywa się dynamic linking. Poniższy artykuł dokładnie to tłumaczy i cytuje odpowiednie artykuły z dyrektywy.

Chodzi o to, że kod, który służy do autoryzacji danej transakcji musi być unikalny dla tej transakcji, czyli ma mieć zdolność do autoryzacji przelewu o danej wartości oraz o danym numerze rachunku odbiorcy. Kody sms oraz autoryzacja mobilna spełniają ten wymóg bo klient widzi kwotę oraz ostatnie cyfry rachunku odbiorcy. To umożliwia klientowi sprawdzenie, że autoryzuje taki przelew jaki zlecił, a nie przelew, który został w tle zmodyfikowany przez złośliwe oprogramowanie czy zainicjowany przez oszustów.

Kody z karty kodów nie dają takiej możliwości klientowi.

What is Dynamic Linking in PSD2?

https://okaythis.com/blog/what-is-dynamic-linking

Dynamic linking – in a PSD2 context – requires an “authentication code”, unique to each transaction, to be transferred together with the amount and recipient of the payment through every step of the payment and authentication process. Additionally, both the amount and recipient have to be made clear to the payer when authenticating the payment. If the authentication code or any payment details are changed, the transaction should fail.

The most detailed requirements for dynamic linking is found in the Regulatory Technical Standard for PSD2 (RTS), in Article 5:

Mnie za to zastanawia dlaczego w PKO BP weryfikacja 2 etapowa jest opcjonalna i trzeba ją ręcznie uruchomić, przecież każdy obowiązkowo powinien mieć 2FA do logowania. I wkurza mnie trochę, że w PKO nawet mając aktywne 2FA do logowania to polega to tylko na kliknięcia akceptuj /zezwalam, bez żadnych PIN, bez żadnych szczegółów skąd się logujemy itd :(

Przecież Niebezpiecznik powtarza: jeśli już dałeś nabrać się na phishing, to z rozpędu przepiszesz również kod 2FA. Tylko klucz U2F zrobiłby tu różnicę.

A jeśli chodzi o potwierdzenia w aplikacji iKO to ja nie mam zastrzeżeń.

Właśnie dzwonił do mnie taki konsultant. Telefon wykrył ‘SPAM’, ale numer był podpisany ‘PKO Bank Polski”, więc odebrałem. Zgłasza się ktoś z akcentem wschodnim – myślę, może zatrudnili kogoś np z Ukrainy – spoko. Od razu powitał mnie moim imieniem i pyta czy przed 12 minutami kupiłem coś w biurze podróży za 1000zł. Odpowiedziałem: TAK, po czym zapadła cisza. Sprawdziłem sam swoje konto – oczywiście nie było opisywanej transakcji ;) Uważajce!

Mam ofiarę tego scamu w rodzinie. Rozłączyła się i sprawdziła nr . Okazał się prawidłowy, więc odebrała ponownie. Co ciekawe scamer wiedział, że ma 2 konta i przybliżoną kwotę na kontach. Generalnie nieźle są przygotowani i znają procedury PKO.

Witam,

Chciałem się podzielić inną historią związaną z PKOBP. Pewnego dnia dostałem smsa o takiej tresci:2023-06-07 10:53 SENT Twoja karta 54XXX****XXXX zostala czasowo zablokowana w dniu 2023-06-07 o

godz. 10:53. Poczekaj na telefon od naszego konsultanta. Pozdrawiamy

Okazało się że ktoś we Francji najwidoczniej w jakiś sposób sklonował moją kartę i udało sie tej osobie zrobić jedną transakcję na 150 euro po czym bank zablokował moją kartę kredytową……bank odmawia zwrotu utraconych srodków twierdząc iz jest to moja wina bowiem parę miesięcy wczesniej podałem dane mojej karty do tzw. opłaty co miesięcznej za ICloud.

Poniżej jest dodatkowa argumentacja banku PKOBP:

– Z uwagi na sposób przeprowadzenia transakcji (terminal POS i autoryzacja płatności za pośrednictwem

urządzenia mobilnego), sprawa nie kwalifikuje się do przeprowadzenia procesu reklamacyjnego w ramach

uregulowań organizacji MasterCard (procedura chargeback) z tytułu nadużycia (nieautoryzowanej transakcji

kartowej).

Czy ktoś może mnie doedukować czy podanie danych karty do cyklicznych płatnosci mogło faktycznie skutkować taką sytuacją. Czy dodanie mojej karty faktycznie w jakiś sposób łamie regulamin kart kredytowych banku PKO BP lub kazdym inym…….jaka byłaby róznica pomiędzy jednorazowym użyciem karty w celu np. zakupu rocznej subskrybcji a zleceniem żeby ICloud pobierał co miesiąc opłatę.

Generalnie tu nie chodzi o kwotę ale fakt gdzie wg. mnie bank swoimi uzasadnieniami bije pianę próbując wmówić uzytkownikom ze to ich wina a nie żle zabezpieczonej karty kredytowej (double authentication byłoby wystarczającym zabezpieczeniem).

Czy ktoś albo szanowny Niebezpiecznik miałby jakieś sugestie jak walczyć z bankiem w tej sytuacji.

Pozdrawiam

Napisz to emailem do niebezpiecznika ro bedzie artykuł