6/7/2023

Zagrożenie: kradzież pieniędzy

Użyte marki: PKO, IKO

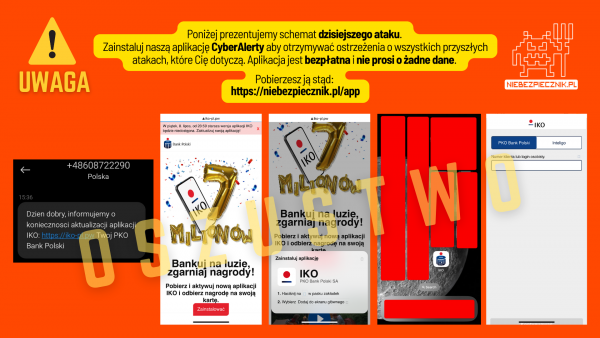

Otrzymujemy sygnały o kampanii korzystającej z nowej techniki ataku, która dziś jest wymierzona w klientów banku PKO, ale jutro może być wymierzona w klientów dowolnego innego banku. Ten atak jest bardzo ciekawy, bo skutkuje instalacją złośliwej aplikacji zarówno na Androidzie jak i iPhonie! Oszuści zaczynają standardowo – wysyłają SMS-y o następującej treści:

Dzień dobry, informujemy o koniecznosci aktualizacji aplikacji IKO: hxxps://iko-pl[.]pw Twoj PKO Bank Polski

Ale potem, robi się ciekawiej. Oto infografika przedstawiająca poszczególne kroki dzisiejszego ataku — zachęcamy do jej udostępnienia znajomym i wysłania pracownikom w firmowych newsletterach:

Jak widać, link z SMS prowadzi do strony zachęcającej (łamaną polszczyzną) do instalacji aplikacji. Co ciekawe, po kliknięciu w link “ZAINSTALOWAĆ” ofiarom ukaże się:

- Na Androidzie – fałszywa strona sklepu Google Play prosząca o instalację aplikacji (WebAPK).

- Na iPhonie – popup z instrukcją sugerującą osadzenie tzw. skrótu do aplikacji na ekranie smartfona (mechanizm PWA)

Użycie aplikacji w formie PWA/WebAPK to ciekawy ruch, bo wtedy ofiara ma wrażenie, że faktycznie zainstalowała aplikację (popatrzcie na czwarty ekran na naszej infografice). Kliknięcie w taki skrót/ikonę otwiera “aplikację” i prosi o dane logowania do bankowości online. Tu kończy się nowatorskość i zaczyna klasyczny phishing. Przy czym użyta socjotechnika podnosi jego wiarygodność.

Ostrzegamy przed tym atakiem CyberAlertem

Ponieważ ten proces wygląda dość wiarygodnie, jest pewną nowością a fałszywych wiadomości rozesłano sporo, podjęliśmy decyzję aby o tym ataku ostrzec użytkowników naszej darmowej aplikacji CyberAlerty. Jeśli jeszcze nie masz tej aplikacji zainstalowanej, pobierz ją na swojego Androida lub iPhona wyszukując jej nazwę w oficjalnym sklepie lub klikając w ten link.

Nasza aplikacja nie prosi o żadne dane, jest bezpłatna i jedyne co robi, to błyskawicznie ostrzega przed atakami, które stanowią zagrożenie dla Twoich pieniędzy lub danych. Dlatego warto zainstalować ją nie tylko sobie, ale także najbliższym!

“Zainstalowałem” tę aplikację — co robić, jak żyć?

Samo kliknięcie w link z SMS-a nie stanowi w tym przypadku żadnego zagrożenia. “Zainstalowanie” aplikacji (a raczej stworzenie skrótu na ekranie smartfona) też nie. Aplikacja nie ma dostępu do innych danych na smartfonie. Dopiero odpalenie “aplikacji/skrótu” i wpisanie w lewej apce swoich danych jest powodem do zmartwień. Jeśli to zrobiłeś, jak najszybciej skontaktuj się ze swoim bankiem!

Instalacji aplikacji PWA nie da się zablokować użytkownikowi. Dlatego tak istotne jest, abyście ostrzegli swoich znajomych przed tym atakiem. Prześlijcie im linka do tego postu. Dzięki!

Dziękujemy wszystkim, którzy przesłali nam informacje o tym ataku. To dzięki Wam możemy ostrzegać innych ❤️ Widzisz coś niepokojącego? Daj nam znać na redakcja@niebezpiecznik.pl i pomóż ostrzegać innych przed atakami!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

To u mnie próbowali bardziej w białych rękawiczkach :P

Na Spoofing też trzeba uważać, bo miałem już sytuację, że dostałem SMS-a od PKO (tak dosłownie ID PKO więc wchodząc w SMS-a miałem tak samo widoczne wszystkie moje wcześniejsze wiadomości od PKO) z podziękowaniami za rozmowę i w razie pytań konsultant (który rzekomo wysłał tego sms-a i z którym niby rozmawiałem) jest do mojej dyspozycji pod podanym numerem telefonu.

Lampka mi się od razu zapaliła bo mój ostatni kontakt z konsultantem był dobre 1.5 miesiąca wcześniej. Korzystając z aplikacji banku zadzwoniłem na infolinię dowiedzieć się, czy jakiś błąd systemu czy jednak próba wyłudzenia danych. Jak się okazało Pani z infolinii sprawdzając dane z SMS-a potwierdziła, że taka osoba rzeczywiście u nich pracuje, ale numer telefonu podany w SMS-ie nie jest z puli numerów wykorzystywanych przez bank.

Ja po otworzeniu rachunku w pewnym naszym banku już na drugi dzień dostałem telefon od konsultanta, że ma “bardzo ciekawą propozycję bezpieczeństwa” ale muszę się zweryfikować pod względem tożsamości. Powiedziałem, że żadnych takich danych przez telefon nie podaję, więc pan się rozłączył. Udałem się do oddziału zapytać czy to był ich nr konsultanta, ale oświadczyli, że… nie mają możliwości tego sprawdzenia. Napisałem maila do infolinii banku, że to dziwne, że nie można sprawdzić nr telefonu konsultanta a jeśli to nie był konsultant, to mają kreta, który udostępnia komuś dane klientów otwierających rachunek. Bank podziękował mi za info, przysłał kod rabatowy na Allegro “w podziękowaniu za czujność”, ale… nie odpowiedział, czy to był ich konsultant i do tej pory tego nie wiem…

Ciekawe jak to dziala, po przejeciu danych. Kazdy bank ma jakis token (ktory jest wazny typu 60 sekund), wiec jak ktos jest w stanie przejac dane i sie zalogowac do pradziwego banku? Moze przez bota ma logowanie, a wyplaca czlowiek recznie. No ale co jesli mamy 100 takich dostepow na godzine? Z drugiej strony w UK na przyklad wszystkie* banki maja zabezpieczenia na palec, wiec wtedy nie ma kodow zadnych – to rozumiem ze taki phishing nie zadziala bo nie ma jak – a jest on naprawde prymitywny, wystarczy miec 1 zasade – nie klikam w linki z SMSow.

rozumiem, że ze względu na niepiśmiennych klientów, używają palca, zamiast “znaczków” nazywanych literkami i cyferkami. Ale spokojnie, taki palec wystarczy odciąć…

Oszukuj też dzwoniąc do klientów. Mają dane. Pani opowiada o wycieku danych. Mówią, że ktos próbuje wziąć pożyczkę na ich dane czy to ta osoba. Jak ktoś mówi że nie, to mówią, że już blokują oszusta. Pytają w jakich bankach ma się konto. Mówią, że będą się jeszcze kontaktować. PKO nic nie wie o tych telefonach, o rzekomym wycieku danych.

a coś więcej o tym ? w tym drugim kontakcie będą próbować coś wyciągąć ?

A rządzący chcą wycofać gotówkę.

Do mnie dziś dzwonili, abym potwierdził kredyt na 6k, potwierdziłem i chyba nie mieli tego w scenariuszu, bo stwierdził że mam coś sprawdzić ale nie bardzo wiedział co i po minucie się rozłączył. Polski strasznie łamany, wyraźny akcent wschodni.

Naprawdę nieźle trzeba się napocić by pomóc tym “hakerom” :-D

wczoraj miałem taka sytuacje, otrzymałem przelew (PKO B P) na kwote 2pln od nieznanego mi goscia z Jasła, zaniepokojony tym faktem zadzwoniłem do banku i Pani poinformowała mnie ze to mogła byc pomyłka albo proba wyłudzenia danych konta, gdybym odesłał te 2 pln to gosc miały wszystkie dane konta, dlatego zdecydowałem nie odsyłać, warto dmuchac na zimne