12/1/2016

Na adresy klientów (dokładnie te, na które klienci założyli swoje konta) kierowana jest masowa, fałszywa korespondencja zawierająca złośliwy załącznik imitujący fakturę.

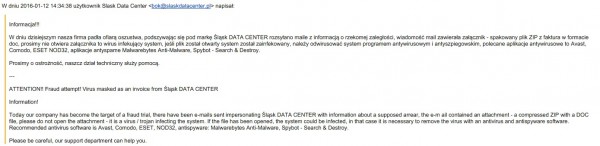

Oto treść wiadomości:

Received: from 188.116.9.92 (HELO s3a.hekko.net.pl) (188.116.9.92)

by with SMTP; 12 Jan 2016 12:30:21 -0000

DKIM-Signature: v=1; a=rsa-sha256; q=dns/txt; c=relaxed/relaxed;

d=palaclazienkowski.com; s=x; h=Content-Type:Date:Subject:To:From:

Mime-Version:Message-Id; bh=4rDxgTKXGAdEqsPiASdAp/oxe7Jl3iD16ss2yz59+dw=; b=s

/zqdscY8ejd5Z9EivMggV9CGHPj9Jp3hftpDaiRfhjFGFC9JXIRVVZlB7+789NSdcu/Qluy4GGGlG

1GJ0azJgfbkfms/2L/D4coLKgzKQMbnxBWtJW1K1Ny/XaDLIRx;

Received: from 77-254-221-100.adsl.inetia.pl ([77.254.221.100] helo=[192.168.75.130])

by s3.hekko.net.pl with esmtpa (Exim 4.86)

(envelope-from

id 1aIxeY-0007YC-8v

for XXXXXXXXXXXXXXXXXXXX; Tue, 12 Jan 2016 13:02:24 +0100

Message-Id: 5QAVA3LS-GHZ8-35F7-8ALH-2F4NPN86NDUX@palaclazienkowski.com

Mime-Version: 1.0

From: SlaskDatacenter

To: admin

Subject: faktura, slaskdatacenter

Date: Tue, 12 Jan 2016 13:02:41 +0100

X-Priority: 2

Content-Type: multipart/alternative;

Boundary="--=BOUNDARY_112132_HTDL_CBLV_UPUO_BUAU"

X-HEKKO: 77.254.221.100:info@palaclazienkowski.com

X-Spam-Status: No, score=0.4 required=5.0 tests=BAYES_00,DKIM_SIGNED, DKIM_VALID,DKIM_VALID_AU,HTML_IMAGE_ONLY_08,HTML_MESSAGE autolearn=disabled version=3.3.2

This message is in MIME format. Since your mail reader does not understand

this format, some or all of this message may not be legible.

----=BOUNDARY_112132_HTDL_CBLV_UPUO_BUAU

Content-Type: text/plain;

charset=iso-8859-2; format=flowed

Content-Transfer-Encoding: quoted-printable

W za=B3=B1czniku faktura z 7-dniowym terminem p=B3atno=B6ci, =2E

--

Tomasz Milczarek

SlaskDatacenter=2Epl

Ul=2E Rembertowska 2/4

02-540 Wroc=B3aw

Serwerownia poinformowała już swoich klientów na temat masowej wysyłki fałszywej wiadomości:

…ale nie odpowiada póki co na pytania jak atakujący weszli w posiadanie adresów e-mail klientów. Czy jest to skutek włamania do jakiegoś systemu (a jeśli tak, czy wykradziono także inne dane?) czy może wynik infekcji komputera jednego z pracowników serwerownii (np. BOK-u), który w książce kontaktowej posiadał adresy e-mail części klientów?

Nasze archiwa pokazują, że w 2012 roku na Pastebinie pojawił się dość dokładny opis infrastruktury Śląsk Data Center — czyżby wykorzystane do dzisiejszego ataku dane klientów pochodziły z tamtego okresu? Jeśli wśród czytelników są klienci Śląsk Data Center, którzy otrzymali powyższą wiadomość ze złośliwą fakturą, ale konto założyli dopiero po 2013 roku, prosimy o kontakt.

Dziękujemy 4 czytelnikom, którzy prosili o zachowanie anonimowości, o przesłaniu informacji o ataku

Aktualizacja 16:12

Otrzymaliśmy informację, że e-maila odebrały także osoby, które konto w Śląskim Data Center założyły stosunkowo niedawno. Kolejny z czytelników informuje, że adresu e-mail, na który otrzymał wiadomość nigdy nie wykorzystał do kontaktu z BOK-iem Śląskiego Data Center, a zatem niekoniecznie ten system (czy też komputer pracownika BOK-u) jest źródłem wycieku. Być może nieprzypadkowo, panel logowania https://panel.sldc.eu/clientarea.php nie jest obecnie dostępny.

Nie czekając na to, czy potwierdzi się hipoteza dotycząca włamania i pozyskania bazy z panelu klientów, proponujemy wszystkim klientom SLDC wykonanie zmiany haseł i unieważnienie ew. tokenów/kluczy oraz innych informacji, do których dostęp dawał panel klienta. Warto też bacznie obserwować logi swoich maszyn.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jestem klientem sldc, konto założyłem w roku 2014, otrzymałem takiego maila, od razu trafił do spamu :)

Ja natomiast zalozylem konto w 2012 i tez maila dostalem..

Potwierdzam, mail trafił od razu do spamu. A konto mam od 2013-14 roku chyba

Ten mail z ostrzeżeniem jest tragiczny… Jego prawdziwość też bym chyba kwestionował :D

Nie da się też nic zamówić – https://panel.sldc.eu/cart.php?a=add&pid=176

Stawiam zatem że ktoś znalazł lukę w całym systemie webowej obsługi

Panel ktory wykorzystuja to WHMCS – byc moze nie byl zaktualizowany na czas.

Odpowiedziałem na maila BOK i dostałem coś takiego:

This message was created automatically by mail delivery software.

A message that you sent could not be delivered to one or more of its

recipients. This is a permanent error. The following address(es) failed:

pipe to | /usr/local/bin/php -q /home/strona/domains/panel.sldc.eu/public_html/pipe/pipe.php

generated by bok@slaskdatacenter.pl

local delivery failed

The following text was generated during the delivery attempt:

—— pipe to | /usr/local/bin/php -q /home/strona/domains/panel.sldc.eu/public_html/pipe/pipe.php

generated by bok@slaskdatacenter.pl ——

Could not open input file: /home/strona/domains/panel.sldc.eu/public_html/pipe/pipe.php

Action: failed

Final-Recipient: rfc822;| /usr/local/bin/php -q /home/strona/domains/panel.sldc.eu/public_html/pipe/pipe.php

Status: 5.0.0

sldc nie odpowiada na maile, nie można się dodzwonić, panel klienta nie działa…

Swoją drogą słaby ten mail z fakturą, ciężko się na prawdę na niego nabrać.

Jak to? 0.o przecież dali obrazek “Rzetelna firma!”

Wszystkie takie maile są teoretycznie słabe, a jakoś od lat istnieją. Zatem albo komuś bardzo się nudzi albo jednak komuś się opłaca je wysyłać. Żyjemy niestety w czasach wtórnego analfabetyzmu. Być może wśród odwiedzających tę stronę jest lepiej, ale spójrzcie chociażby na statystyki haseł, to nie jest odosobniony przypadek: http://qz.com/501073/the-top-100-passwords-on-ashley-madison/

Panel juz dziala, zostal zainstalowany nowy panel WHMCS wiec na 50% to byl hack poprzedniego z galezi 5.x

Panel wrócił, z zaktualizowaną wersją ;)

A teraz na głos przeczytaj, to co napisałeś.

Powinno być: „A teraz przeczytaj na głos to co napisałeś.” ;-)

Pod adresem https://panel.sldc.eu/ jest dostępne coś co wygląda jak nowa, świeża instalacja WHMCS. Tylko czy została zainstalowana przez dział techniczny czy przez atakującego? Nie podam swojego hasła do czasu wyjaśnienia…

Przy okazji taki “offtopik” – ekstra nowy panel. Są “wszystkie” możliwe języki oprócz polskiego…

A może to była luka związana z polskimi znakami?

Byłem klientem sdc. Dostałem maila z “fakturą”.

Przy okazji, ESET Smart Security zachował się ciekawie… kiedy nakazałem mu skanować ten plik, wykrył wirusa. Kiedy po prostu otworzyłem w Wordzie – siedział cicho (fakt że makro wywaliło się po włączeniu).

Mam taką poważną teorie

Oni sami wygenerowali incydent, rozsyłają spam żeby zrobić sobie reklamę bo jak wiadomo najlepszą reklamą jest anty reklama

a teraz pokażą wszystkim jak panują nad sytuacją xD

Dobre…

kurde, coś w tym jest, sam z ciekawości wlazłem, i patrze, że całkiem dobrą ofertę maja :)

AdA

Ja też dostałem takiego maila i nawet chciałem otwierać bo mam u nich VPSa ale, że zawsze płaciłem z WHMCSem to wszedłem tama w WHMCS FV do zapłaty nie ma więc sprawdziłem nagłówki i już było widać, że to scam.

P.S do redakcji to nie z opisywanego przez was wycieku pochodzi baza, ja konto założyłem w 2015r a sama domena, na której stoi mój mail w 2013r nawet jeszcze nie istniała. dobrze, że mam unikalne hasła do wszelakich usług więc nic tym mailem gość nie ugra

Być może po prostu jakaś dziura w WHMCS

zawsze jest dobre :(

Oferta może i dobra ale wsparcie techniczne i czas odpowiedzi na zgłoszenie ( księgowość, dział techniczny) tragiczny. Na odpowiedz czasem trzeba czekać tydzień, a czasem trzeba ponownie napisać.

Konto założyłem w Q1 2015, natomiast wirus przysłał się do mnie z adresu info@palaclazienkowski.com.

Takie profesjonalne data center poleca Avasta ? haha.

sama treść tej wiadomości wygląda tak jakby ją pisał 13latek.

nie jest ważne co poleca ponieważ mit skuteczności rozwiązań anty wirusowych został ostatecznie obalony

Nie polecam tego gównianego data center.

Kupilem u nich vpsa (na 1 mies). Do tego opłaciłem dodatkowe IP.

Zarówno IP pierwsze jak i drugie było zbanowane na pclab.pl (używałem tunelu SSH do przeglądania internetu).

Po trzech tygodniach dostałem powiadomienie ze rozsyłam spam. Moje IP znalazło się na RBL choć nie miałem na VPSie zainstalowanej żadnej aplikacji do wysyłki poczty.

Skontaktowałem sie z pomocą. Kolo stwierdził ze IP dostałem na bank czyste. Mial zrobić rekonesans i odezwać się następnego dnia – oczywiście się nie odezwał. Potem zadzwoniłem znowu i umówiliśmy się za 2 dni – znowu “zapomniał”.

Final był taki ze ich zlałem moczem – nie przedłużyłem VPSa. (SDC łaskawie nie upomniało się o to bym usuną IP z RBL)

Ceny maja przystępne ale jakość usług wola o pomstę do “Roota”.

(ps. konto założyłem u nich na początku 2015r i na spofowanego maila tez się załapałem. W sumie to już słusznie o Nich zapomniałem. Przypomniałem sobie o ich istnieniu przez tego fałszywego/”fałszywego” maila.)

Nie polecam slaskdatacenter.pl – po przeniesieniu domeny miałem problemy z ustawieniami na serwerze, które były inne niż w cpanelu, ticket wysłany do supportu sobie wisiał tydzień i olali. Nie mogłem już dłużej czekać i przeniosłem się gdzie indziej. Totalna amatorka.