6/4/2011

Do polskich internautów od 2 dni kilku tygodni spływają e-maile z załącznikiem PDF, który jest zainfekowany klientem botnetu SpyEye (nazywanym przez niektórych następcą ZeuS-a, a służacym do wykradania danych m.in. do bankowości internetowej). Z naszej dotychczasowej analizy wynika, żę atakujący wykorzystują znaną lukę w Adobe Acrobat Readerze, a złośliwy PDF jest wykrywany tylko przez kilka antywirusów.

SpyEye atakuje Polaków

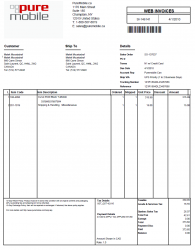

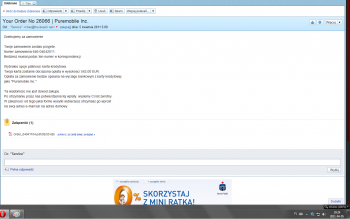

Wczoraj skontaktowały się z nami osoby, które otrzymały e-maila od firmy Puremobile Inc. (uwaga, nazwa firmy oraz e-mail nadawcy może się zmieniać!). Wiadomość informowała o “przyjęciu zamówienia” i obciążeniu karty kredytowej kwotą kilkuset euro.

Od: Service cher@the-beach.net

Topic: Your Order No 26066Dziekujemy za zamowienie

Twoje zamowienie zostalo przyjete.

Numer zamowienia 646-04042011.

Bedziesz musial podac ten numer w korespondencji.Wybrales opcje platnosci karta kredytowa.

Twoja karta zostanie obciazona oplata w wysokosci 542,00 EUR.

Oplata za zamowienie bedzie opisana na wyciagu bankowym z karty kredytowej

jako “Puremobile Inc.”

Ta wiadomosc nie jest dowod zakupu

Po otrzymaniu przez nas potwierdzenia tej wplaty, wyslemy Ci list zwrotny.

W zaleznosci od tego jaka forme wysylki wybierzesz otrzymasz go wprost

na swoj adres e-mail lub na adres domowy.Załącznik: Order_04041104.pdf (99,55kB)

E-mail jest napisany całkiem niezłym językiem polskim, ale bez polskich znaków diakrytycznych (polski Cert informuje, że wersja angielska również krąży po sieci).

Nie otwieraj załącznika (PDF) bo…

E-mail zawiera załącznik: plik PDF, który po otworzeniu łączy się z serwerem w internecie w celu pobrania klienta botnetu SpyEye, a następnie infekuje komputer. SpyEye służy m.in. do wykradania danych związanych z bankowością internetową (potrafi przejmować kody SMS-owe).

Z naszych dotychczasowych analiz wynika, że PDF wykorzystuje dziurę w Adobe Readerze, na którą jest już dostępny patch — tym którzy jeszcze tego nie zrobili, zalecamy szybką aktualizację swojego czytnika (i pluginów Adobe w przeglądarkach) albo skorzystanie z alternatywnych programów do obsługi PDF.

Jeśli ktoś bardzo chce zaspokoić swoją ciekawość i dowiedzieć się jak wygląda zainfekowany plik po otwarciu:

Widziałeś ten plik przy pomocy nieaktualnego Acrobat Readera? Jak najszybciej przeskanuj swój komputer oprogramowaniem antywirusowym

Jeśli ktoś z was przypomina sobie, że widział powyższego PDF-a i otworzył go przy pomocy nieaktualnego Acrobat Readera, powinien jak najszybciej odłączć komputer od sieci i zgłosić ten fakt swojemu administratorowi oraz przeskanować swój komputer oprogramowaniem antywirusowym/antyrootkitowym. Jak na razie nie każdy program poradzi sobie z wykryciem tego zagrożenia – sam plik PDF z najnowszej fali e-maili oznaczany jest jako złośliwy (JS/Exploit.Pdfka.OTN) tylko przez te antywirusy.

Nie tylko internauci padli ofiarą…

Te ataki zbierają żniwa nie tylko wśród internautów. Z naszych wiadomości wynika, że część z osób, która otrzymała tę wiadomość przeforwardowała ją do BOK-ów swoich instytucji finansowych, gdzie pracownicy chcąc rozpatrzyć reklamacje otworzyli te PDF-y…

Za informacje o ataku dziękujemy czytelnikom d3vils3curity, Michch oraz Yelf

Aktualizacja 15:47

Kilka osób podesłało nam na skrzynkę informację, że widziało trochę odmienne wersje tego e-maila. Gdybyście ciągle mieli PDF-y, które były do nich załączone, podeślijcie je na nasz redakcyjny adres.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Użytkownicy systemów z rodziny Windows mają ciężkie życie… Z drugiej strony dziwi mnie to, że ludzie są na tyle […] żeby otwierać załączniki ze spamu.

ale u mnie ten email nie wpadl do spamu!

na szczescie w ogole nie otwieralem zalacznika,od razu cos podejrzewalem bo nie kupuje niczego w sieci. Teraz sie ciesze bo w robocie nie mamy najnowszego acrobata ;] a skrzynke prywatna sprawdzalem w na firmowym kompie…..

@ZakaNAx: Nawet jezeli bys kupowal przez internet to chyba wiesz kiedy i skad?

U mnie też nie wpadł do spamu ale jak tylko zobaczyłem maila nadawcy to z ciekawości pobrałem i obejrzałem załącznik i zrobiłem screena. Żeby nie było że jestem jakimś […], załacznik został pobrany i przejrzany na wirtualnym systemie, po czym po zakończonym sprawdzeniu system wirtualny został skasowany.

Ja podejrzałem tego pdf-a z poziomu gmaila (opcja Wyświetl) poprzez przeglądarkę Chrome…

Jesteś bezpieczny.

No to komus w guglu zainstalowal sie malware ;)

Widziałem to jakieś 2 tygodnie temu. Ten malware wykrada adresy e-mail? Bo prawie nigdzie swojego nie podałem (a na pewno nie tam, gdzie byłby dostępny publicznie), ale od dnia otrzymania tego śmiecia zacząłem też dostawać te wszystkie maile o wygranych itd. Do mnie przyszła jeszcze wersja angielska i z kwotą w dolarach. Cholera, teraz trochę żałuję, że wywaliłem od razu bo faktycznie można było się BOK zapytać :P

A dodam, że nie otwierałem załącznika, więc mój e-mail musiało wykraść coś u znajomych.

Też dostałem tego maila jakieś dwa tygodnie temu. Najlepsze było, że generator był prawdopodobnie niedokończony i zamiast np Numer zamowienia 646-04042011. miałem Numer zamowienia {$id}.. Coś w tym stylu. Po godzinie, czy dwóch przyszedł kolejny mail, już poprawny :)

Pierwszy raz w życiu widzę email z wirusem, który nie wygląda, jakby został stworzony przez upośledzone dziecko. Nie jest przetłumaczony przez google, nie krzyczy, że twoje konto zostanie nieodwracalnie zablokowane, jeśli nie klikniesz w link, nie grozi natychmiastową śmiercią w razie usunięcia… Pierwszy spam, na który mogą się nabrać nie tylko skończeni idioci.

Jednak nadal nie jest idealny. Mamy tam m. in. zdanie: “Ta wiadomosc nie jest dowod zakupu”. Dodatkowo brak PL znaków. Jeśli ktoś jest na tyle rozgarnięty, by uważnie przeczytać maila, którego dostał, to się kapnie.

Tak, wiem, że niestety są więksi idioci…

A ja otworzyłem ufając sile Linuksa (Debian, w programie Evince 2.30.3) i się teraz zastanawiam czy mogłem się zarazić, czy nie. SpyEye chyba nie atakuje Linuksa, prawda?

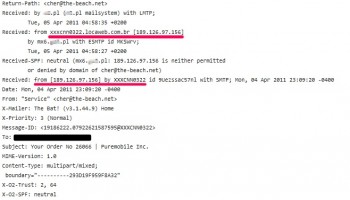

Ktoś sprawdzał nagłówki e-mail?

Z tego co zrozumiałem, przyszło z:

xxxcnn0322.locaweb.com.br

czyli 189.126.97.156

Wg mnie powinienes byc bezpieczny.

Po 1. Evince to nie Adobe reader. Foxit i Okular rowniez sa lepsze.

Po 2. Zeby cos zagniezdzilo sie w Linuxie potrzeba hasla roota albo naprawde niesamowitego eksploita.

Pozdrawiam.

Andrzej

@AndrzejL: nie prawda. Żeby wykradać dane usera wystarczy zainstalować się na jego koncie. Normalny user ma prawo w swoim katalogu tworzyć pliki, nadawać im atrybut wykonywalności, no i je uruchamiać. Na pewno wystarczy do wyrządzenia szkód, a przy odrobinie sprytu pewnie i keylogger da się zrobić.

W tym konkretnym przypadku, przynajmniej według http://www.symantec.com/security_response/writeup.jsp?docid=2010-020216-0135-99&tabid=2

maleństwo potrzebuje utworzyć klucz rejestru Windows.

Poza tym próbuje przechwytywać i obsługiwać całość ruchu sieciowego, co chyba nie powinno dać się zrobić bez hasła root’a, ale nie jestem pewien.

Ciekaw jestem jak się ten załącznik zachowa w starym dobrym xpdf ;-)

Niestety nie mam czasu sprawdzać.

Warto zasugerować, żeby wyłączyć w swoich przeglądarkach opcję podglądu plików PDF, za pomocą wbudowanych przeglądarek.

A co z innymi czytnikami PDF (Foxit, Sumatra, eXPert, Nitro, Nuance, XChange, etc.)? Też są podatne na atak, czy tylko ta kobyła od Adobe? Poza tym, zablokowanie w firewallu czytnikowi dostępu do sieci chyba załatwia sprawę?

BTW – nigdy nie oglądam PDF-ów w przeglądarce – zawsze ściągam najpierw na dysk.

Jak masz na firewallu aktualne sygnatury IPS to powinien on taki plik przechwycić zanim dotrze do twojego stanowiska. Ale nie ma co liczyć na 100% że tak się stanie, zobacz jak mało antywirusów rozpoznaje ten plik.

Do mnie przyszło po angielsku z dziwacznie wypełnionymi polami nagłówka (To: , Subject: {LINE[subj]}, itd.)

Treść maila:

———————-

{SPACES>244002<15#MARK}

Co jesli otworzylem pare tygodni temu takiego pdfa? eset nie wykryl wirusa, przeskanowanie systemu nie odnalazlo nic – co teraz?

w momencie w którym czytałem ten artykuł sprawdziłem pocztę i znalazłem również u siebie listy od puremobile. jedno od nadawcy: order, a jedno od puremobile, numery zamówień również inne, jedno na 599 euro, drugie na 617, czyli najwidoczniej atak staje się dość powszechny, skoro tyle osób dostało maile. Za jakiś czas sprawdzę załączniki w bezpiecznych warunkach na jakieś wirtualnej maszynie, bo jednak trochę nie wierzę aktualizacją adobe. Zawsze może się okazać że nowa dziura została odkryta i nie zdążyli załatać…

Czy wersja PL Adobe 10.0.1 jest najnowsza?

A jak ci sie wydaje/? http://lmgtfy.com/?q=adobe+reader

Nawet ja takowego maila dostałem, lecz sam posiadam alternatywny czytnik PDF (PDF x-change viewer) i nie mogłem nawet go otworzyć bo pokazało błąd…

Mnie i tak rozbawiło że ściągnęło mi z karty 860 euro, jakbym nawet tyle miał na niej :D

Bardzo niepokojące są statystyki wykrywania tego badziewia przez antywirusy. Wyniki z virustotal:

http://www.virustotal.com/file-scan/report.html?id=8fa555e16c84ab95c3d068eca473e1aa77b722ee8a1c1a7374cfe19994652604-1302107279#

w skrócie:

http://tiny.pl/hdn75

Czy Adobe Reader 9.4.3.231 jest na to odporny?

z tego co wiem tylko ponoć X są odporne, ze względu na wbudowaną piaskownice,

inne, tz. starsze wersje są podatne na ten atak :(

Czy pracując na koncie zwykłego użytkownika system jest bezpieczny?

to zalezy czy robisz z niego przelewy w banku?

tak, ale chodzi o możliwość instalacji trojana w tle, bez alarmu systemowego o nietypowym zachowaniu się programu/pliku.

Otworzyłem załącznik, to znaczy próbowałem, ale system przerwał połączenie z internetem. Nie wiem, o w tej sytuacji zrobić. Jeżeli mój komputer został zawirusowany, a antywirus nawet nie drgnął, to nie bardzo wiem, co z tym fantem zrobić.

Witam.

W opisie warto by podawać jakie systemy operacyjne są zagrożone wirusem, chyba że wirus=windows. Pozdrawiam.

A co na to słynny Adobowski Sandbox?

Przechodzi UAC?

AVE…

Nie wiem, jak wielkim trzeba być idiotą, by otwierać wiadomości z nieznanych adresów. Mam grupę adresów zaufanych należących do osób, z którymi koresponduję, różnych firm i serwisów, gdzie jestem zarejestrowany, oraz domen uczelnianych, z którymi miewam kontakt. Wszystko poza tą listą odruchowo usuwam już na podstawie tematu. Czy wy otwieracie każdą wiadomość od nieznanego wam nadawcy lub firmy, z którą nie mieliście kontaktu? Jeśli tak, to zasługujecie na każdego wirusa i trojana, jakie w ten sposób otrzymaliście – za głupotę się płaci…

@Urgon: Wszystko fajnie, do czasu aż dostaniesz e-mail od znajomego z PDF-em do którego zainfekowany komputer nadawcy automatycznie dołączy exploita.

Problem nie jest natury “naucz się korzystać z kompa”, tylko “niech ktoś to wreszcie załata”.

Na początku pomyślałem, że nikt przecież nie używa readera od adobe, ale później przypomniałem sobie, że tylko tak można wysłać pita(tak jakby nie mogli tego zrobić jako zwykłej strony asp/jsp czy nawet php) więc pewnie sporo osób to zainfekuje.

Ciągle dziwi mnie też to, że ludzie wierzą w spam, tzn dostają maila, że wygrali coś, albo wręcz przeciwnie od nieznanego im nadawcy a ciągle dają się nabierać.

Mialem tego maila ale nie pamiętam czy był załącznik pdf, treść listu była podobna z tym, że kwota opiewała na + – 9xx dolarów. Odrazu wywaliłem.

Dostałem takiego maila już kilka razy – pierwszy jakiś miesiąc temu.

Ale jako stały czytelnik Niebezpiecznika, od razu go skasowałem, nawet nie próbując otwierać załącznika :-)

Pozdrawiam

dobra dobra, ale czy te antyviry potrafia usunac ten syf juz po otwarciu i usunieciu pliku? bo pdfa otworzylem, potem wszystko wykasowale, a NOD nic nie widzi :)

“Po 2. Zeby cos zagniezdzilo sie w Linuxie potrzeba hasla roota albo naprawde niesamowitego eksploita.”

nie potrzeba. będzie chodziło na prawach usera, ale do dostepu do danych usera jak najbardziej to wystarczy

@dex

raczej wątpię aby jakikolwiek antywirus wykrywał teraz tego trojana , na razie tylko garstka wykrywa downloadera a tego co ściąga to już nie

NOD jest zajeb**sty ;)

Również bardzo się cieszę, że NOD32 wykrył. Ile razy się nasłuchałem, że tylko Kasp i Norton, reszta to g… Przy okazji gratulacje niebezpiecznikowi emisji w tvn.

No na moje virustotal to troszeczkę nie jest dokładny, tam cały czas avast jest w wersji 4.6 i 5 a już od jakiegoś czasu jest wersja 6. Dodatkowo na forum avasta można przeczytać że chroni on przed tym wirusem.

Kolejny powód na przestawienie się na niekomercyjne, mniej pamięciożerne przeglądarki pdf.

Nie do końca ta lista jest zgodna.

Ja dopiero dziś zajżałem do poczty. Kasperski znalazł od ręki.

http://img23.imageshack.us/i/screenshot117w.jpg/

Tak przy okazji: jakby ktoś analizował tego robaczka, to warto podać do wiadomości publicznej adres IP, a którego jest zasysany złośliwy kod – można przyblokować na ścianie ogniowej i przynajmniej część cwaniaków odpadnie.

Szlag, zawsze, ZAWSZE kasuję takie gówna bez otwierania, kasuję nawet mejle ze źródeł teoretycznie godnych zaufania jeżeli zawierają załączniki np. HTML-owe… A tu raz wzięło mnie na ciekawość co to niby kupiłem – altruizm mi się, cholewa, włączył, żeby niby dać znać sprzedawcy, że ma problem…

Najgorsze, że ściągam pocztę na lokalny dysk kompa w biurze i teraz nawet nie jestem w stanie sprawdzić jaką mam wersję Acrobata, ani zrobić skanu… Mój Kaspersky nic nie powiedział, jak coś wpuścił to go spuszczę. Ale, fakfak, jak nie Kacper, to co?

Później nawet spróbowałem zguglować “Puremobile” ale nic nadmiernie niepokojącego (poza brakiem jakiegoś rozbudowanego sklepu) mnie nie tknęło.

Swoją drogą @Urgon – rozumiem, że korespondencję ZAWSZE Ty inicjujesz, w moim przypadku jest zwykle przeciwnie.

Pozdro wszystkim niezłodziejom, reszcie faki

to sie zaczyna robic powazne, Policja spi?!

AVG już też ogarnął wirusa :P

1) Którą podatnoś(ć|ci) wykorzystuje przedmiotowy PDF? – np. wg. CVE, to przybliży wersje Adobe Readera, które są podatne.

2) Czy na szkoleniach organizowanych przez niebezpiecznik można nauczyć się analiz m.in. plików PDF pod kątem takich zagrożeń?

PS

Nowy ficzer na stronie (to niebiesko-czerwono-żółte coś…), po lewej… – zabójczy.

@Przemek

cve buga znalezionego w analizowanym przeze mnie samplu konczy się na 8 ,bug z poczatku poprzedniego roku. nie jestem pewien czy na szkoleniu icewall’a jest analiza akurat tego pdfa ale innego na pewno tak. i dzieki za poprzedni komentarz pod innym nikiem :> bo rzeczywiscie w linkach do secunii bylo zamieszanie.

Poprzedni komentarz nie jest mój, zawsze się podpisuję imieniem lub nickiem który wskazuje na mnie :-) (to, że wiedziałem o innym, bliźniaczym komentarzu to inna sprawa)

Czy opublikujecie artykuł o tym jak przykładowy PDF został przeanalizowany?

[…] Internauci masowo dostają spam, a często

także e-maile z zainfekowanymi załącznikami (por. Uwaga na e-maile

z PDF-ami od PureMobile Inc.) i nie ma nic dziwnego w tym, że taki

e-mail trafił też na skrzynkę rządową. Tego typu

[…]