6/11/2019

O oszustwie na lewą bramkę płatności i dopłatę złotówki pisaliśmy już wiele razy. Niezmiennie jest to najpopularniejszy w Polsce atak, w wyniku którego codziennie kilka osób traci oszczędności całego swojego życia. Jedna z Czytelniczek, Karolina (dzięki!), przesłała nam ciekawy wariant tego ataku wykorzystujący markę Poczty Polskiej.

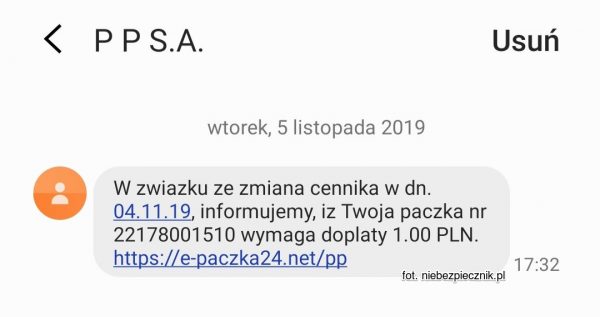

Fałszywy SMS od Poczty Polskiej

Oto jak wygląda wiadomość jaką teraz otrzymują Polacy:

Nadawca: P P S.A.

W zwiazku ze zmiana cennika w dn. 04.11.19, informujemy, iz Twoja paczka nr 22178001510 wymaga doplaty 1.00 PLN. https://e-paczka24[.]net/pp

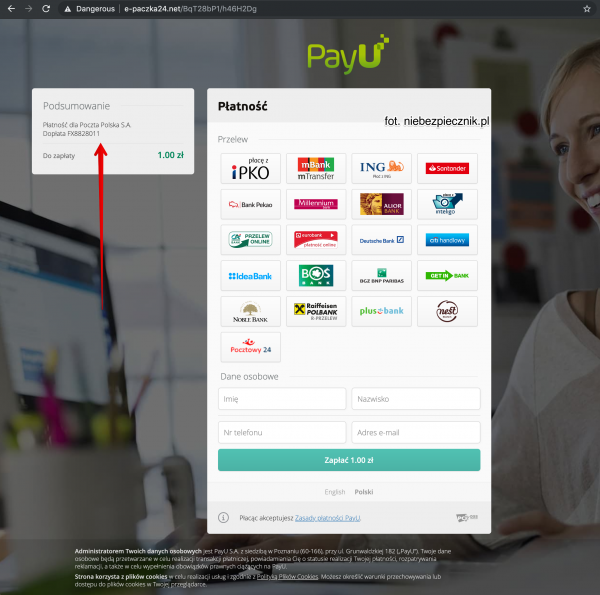

Na czym polega atak? Jeśli ofiara uwierzy, że chodzi o jej paczkę i kliknie w podany w SMS-ie link, zobaczy stronę płatności PayU (oczywiście podrobioną):

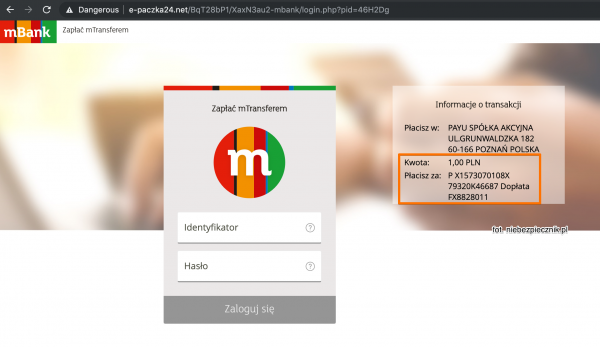

Po wybraniu banku widać identyczny panel logowania (ale — jak można zauważyć w pasku adresowym, pod złą domeną)

Jeśli ofiara poda login i hasło, na jej konto zaloguje się przestępca i zleci przelew na wyższą niż złotówka kwotę lub operację dodania odbiorcy zaufanego. Ofiara natomiast zobaczy taką (fałszywą) formatkę przelewu…

…i dostanie kod SMS-em (lub powiadomienie z aplikacji mobilnej banku). Jeśli nie zauważy, że opis transakcji z SMS-a lub powiadomienia jest inny niż “przelew na 1 PLN” i przepisze kod SMS lub potwierdzi taką transakcję w aplikacji, to zostanie okradziona ze swoich środków.

Aktualizacja 12.11.2019, 19:45

Dziś dodano obsługę domeny:

https://oplac-pp[.]net/

Ostrzeż znajomych — będzie tylko gorzej!

Zbliża się intensywny okres zakupowy, w którym więcej niż zwykle osób będzie czekało na przesyłki, więc spodziewamy się, że tego typu ataki nasilą się niebawem. Ostrzeżcie więc swoich znajomych, przesyłając im linka do tego artykułu.

Pamiętajcie, że ten atak to jeden z wielu, których trzeba być świadomym. O wszystkim co trzeba wiedzieć, aby bezpiecznie korzystać z internetu opowiadamy na naszym wykładzie:

Dowiedz się, jak zabezpieczyć swoje dane i pieniądze przed cyberprzestępcami. Wpadnij na nasz kultowy ~3 godzinny wykład pt. "Jak nie dać się zhackować?" i poznaj kilkadziesiąt praktycznych i przede wszystkim prostych do zastosowania porad, które skutecznie podniosą Twoje bezpieczeństwo i pomogą ochronić przed atakami Twoich najbliższych. Uczestnicy tego wykładu oceniają go na: 9,34/10!

Na ten wykład powinien przyjść każdy, kto korzysta z internetu na smartfonie lub komputerze, prywatnie albo służbowo. Wykład prowadzimy prostym językiem, wiec zrozumie go każdy, także osoby spoza branży IT. Dlatego na wykład możesz spokojnie przyjść ze swoimi rodzicami lub mniej technicznymih znajomych. W najbliższych tygodniach będziemy w poniższych miastach:

- WARSZAWA, 26 września 2024 -- kliknij tu aby się zapisać!

- KRAKÓW, 14 października 2024 -- kliknij tu aby się zapisać!

- POZNAŃ, 24 października 2024 -- kliknij tu aby się zapisać!

- ŁÓDŹ, 3 października 2024 -- kliknij tu aby się zapisać!

PS. O tym ataku (i o wielu innych) informujemy Was najszybciej na naszym Twitterze, gdzie z racji formy wygodniej i szybciej możemy wrzucić ważną informację. Jak widzicie, sporządzenie na jej podstawie artykułu na Niebezpiecznika zajmuje więcej czasu (ten pojawia się z kilkunastogodzinnym opóźnieniem w stosunku do twitnięcia). Innymi słowy — warto nas śledzić na Twitterze :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

‘na jej konto zaloguje się przestępca’ – nie zaloguje bo mamy psd2. Musi jeszcze dodać swoje własne urządzenie do zaufanych, a to wymaga kolejnej autoryzacji po stronie ofiary.

Oj kolego, chyba uległeś bankowemu marketingu. PSD2 niczego nie zmienia. Skrypty przestępów potrafią je omijać od dawna! Po prostu pytają o ten kod, tak samo jak potem pytają drugi raz o kod do autoryzacji transakcji.

Dodatkowy SMS jest tylko przy normalnym logowaniu do banku. Przy logowaniu do szybkiego przelewu (tutaj: mTransfer) jedynie potwierdza się operację.

Skąd oszuści mają dane na temat nr tel?

Dostałem niemal identycznego SMS-a niecałe 10 min po potwierdzeniu nadania paczki przez sklep.

Z jakiego sklepu? Kiedy z morele był wyciek, to też osoby dostawał wiadomość niemal od razu po zakupie, co oznaczało, że przestępca miał dostęp do aktualnej bazy danych. Może w tym przypadku też tak jest, tylko więcej osób musiałoby potwierdzić, że przed otrzymaniem smsa robiły zakupy w jednym sklepie.

Zapamiętywanie haseł w przeglądarce jest postrzegane jako zło, ale czy nie zapali się lampka w głowie użytkownika, który nagle nie będzie mógł się zalogować do banku, bo nie wskoczy mu login i hasło? Adres strony jest inny, więc…

To błędne “postrzeganie”. Zdecydowanie rekomendujemy zapamiętywanie haseł w przeglądarkach i autologowanie, o ile ktoś nie współdzieli komputera z innymi osobami.

Albo o ile ma trojana. Wtedy współdzieli plik z hasłami z jego autorem.

@Niebezpiecznik, czy polecacie trzymać hasło do banku w menedżerze haseł, czy lepiej nie (tak jak do poczty)?

W ogóle… boję się menedżerów z jednego powodu: Na okrągło loguję się do 5 usług. Do kolejnych 50 usług/sklepów – raz na ruski miesiąc. W menedżerze trzymałbym hasła do wszystkich 55. Wycieknie mi hasło do LastPassa albo na cudzym komputerze uruchomię KeePassa i trojan podsłucha główne hasło oraz podwędzi kontener z hasłami i… wyciekają mi hasła do absolutnie wszystkiego.

Oczywistością jest, że nie mając KeePass-a, nie miałbym 55 unikatowych haseł, tylko np. 6 – o skomplikowaniu zależnym od ważności usługi. Więc gdy podczas logowania na niepewnym sprzęcie, ktoś pozna moje “hasło 5. poziomu”, to uzyska dostęp tylko do pudelka, bzdelka i ratlerka. Nigdy jakoś tego argumentu się nie podnosi. Nigdy też we wpisach o menadżerach nie podajecie swojej zasady, że “jeśli ktoś ma dostęp do twojego kompUtera, to to już nie jest twój komputer”.

Ależ ta zasada obowiązuje. Jak ktoś ci wjedzie na kompa to game over, nie ma znaczenia czy masz managera haseł czy je pamiętasz czy przepisujesz z zeszytu. Keylogger i tak je zlapie. Managera mimo to warto mieć, bo on chroni przed innym, popularniejszym zagrożeniem niż infekcja malware – przed password sprayingiem.

Autouzupełnianie z przeglądarek jest bezużyteczne przy maskowanych hasłach…

Ale już keepass daje radę :)

Ej, ale np. ja postrzegam zapamiętywanie haseł w przeglądarce jako zło :D Zbyt często podczas napraw / rekonfiguracji sprzętu dostawałem się do całych kolekcji haseł DO WSZYSTKIEGO, żeby tak nie postrzegać. To że mi osobiście nie chciało się pobierać ich i używać niezgodnie z wolą użytkownika, nie oznacza, że każdy tak ma.

Pójdźmy na kompromis – zapamiętywanie i autouzupełnianie tak, ale w zintegrowanym z przeglądarką managerze haseł.

@Piotr Konieczny,

Ale Piotrze zrozum, bez menedżera nie wyciekną mi wszystkie hasła. Wyciekną najczęściej używane. Ale przynajmniej nikt nie zrobi mi deface profilu na forach hodowców_czosnku / budowlanym / entomologicznym / astrologicznym / samochodowym /elektrodzie / wykopie itp. – bo loguję się tam niesamowicie rzadko. W przypadku wycieku zawartości menedżera – leci wszystko, więc mam +2 tygodnie dodatkowego czyszczenia niż gdyby poleciały hasła do tego co używam na co dzień. Fakt, że mniej bolesnego czyszczenia, bo dostęp do Wykopu to pikuś względem dostępu do Allegro. Ale jednak.

Password spraying… Ok. W sumie wszystko rozbija się o kalkulację ryzyka. Ja jednak tego nie umiem jednoznacznie ocenić. Jednak zwolennicy menedżerów o tym zupełnie nie wspominają.

Co do Poczty Polskiej i sms’ów.

Chciałbym zapytać jakie macie doświadczenia z usługą e-Awizo? pozytywne czy negatywne?

Nie ma Blika przy wyborze płatności. Blik, przy tej metodzie kradzieży, chroni przed stratą całej kasy na koncie.

No tak, pod warunkiem, że to będzie autentyczny blik, bo tak jak wszystko blika też można podłożyć własnego.

A w jaki sposób autologowanie i zapamiętanie hasła w przeglądarce ma pomóc w uchronieniu się przed takim atakiem?

Na podstawionej przez złodzieja stronie nie zadziała.

KeePass może obsługiwać kilka baz danych haseł (nawet jednocześnie), zatem możesz trzymać 50 gówno-haseł w jednej bazie a 5 ważnych w innej. W przeciwieństwie do np. banków obsługuje też klucze (sprzętowe czy pliki), także odkrycie hasła głównego nie jest katastrofą. Same bazy haseł są szyfrowane. itp itd…

Ale.. Jak tam sobie chcesz.

To ja Wam powiem coś innego powiązanego. Bardzo dużo zamawiam rzeczy z różnych krajów bo mam duży sklep internetowy. Kiedyś poczta polska zgubiła numer mojej przesyłki bo został on uszkodzony jakoś mimo to dostałem powiadomienie że paczka została do mnie nadała lub zostanie dziś dostarczona. Problem pojawił się gdy takich nie moich powiadomień zacząłem otrzymywać setki – jak potem szukałem pomocy na poczcie dlaczego otrzymuję takie informacje o cudzych paczkach powiedzieli że zawsze jak się ko zaciera wysyłają do każdego o podobnym przypadku co mają w bazie. To miało miejsce rok temu do dziś przychodzą jeszcze sporadycznie cydze powiadomienia do mnie i poczta rozkłada ręce jak by nie mogła mnie wykreślić z bazy numerów jaką stworzyła.

kolejna strona oszustów https://init.polskapaczka24.net/?sJ2

Pojawiła sie kolejna wariacja, najpierw link w smsie o zatrzymaniu packzi, a pozniej prosba o doplate (z blędem “poczka zostala zatrzyman”) link do strony https://support1.track-support24.top/PL-LP1/

Szukam kontakt z osobami które wykonały przelew z PKO BP autoryzując płatność sms-em , składam pozew do sądu przeciwko bankowi , mam moim zdaniem poważne podstawy do tego i duże szanse na wygraną , chciałbym porównać procedurę działania banku po przyjęciu reklamacji w innych przypadkach : arturherbaczewski@gmail.com

kolejna

epocztex.net

Problemem jest brak mozliwosci blokowania nazwanych smsow, wrzucania do spamu. W pewnym sensie taki sms “Infomessage” czy inny tytul np “DziennikBaltycki” “OperatorNews” czy cokolwiek powinien sie dawac wrzucac do listy spamu ale na najnowszych androidach nie da sie tego w latwy sposob zrobic.

Hmmmmm.

Jaka jest odpowiedzialnosc operatorow za nie blokowanie ruchu do ewidentnie zlosliwych stron zalozonych ewidentnie w celu wyludzenia.

Przeciez wszyscy teraz maja pierdusuper certy i reaguja od razu na wszelkie zgloszenia a nawet wczesniej. Hmmmmm.

I kolejna próba 1 dzień po nadaniu paczki na poczcie: https://centrum-n24.org/jkjvzV83/hLXcBaR

Przypadek czy wyciek danych z poczty? Domena zaparkowana na serwerach nazwa.pl