25/11/2018

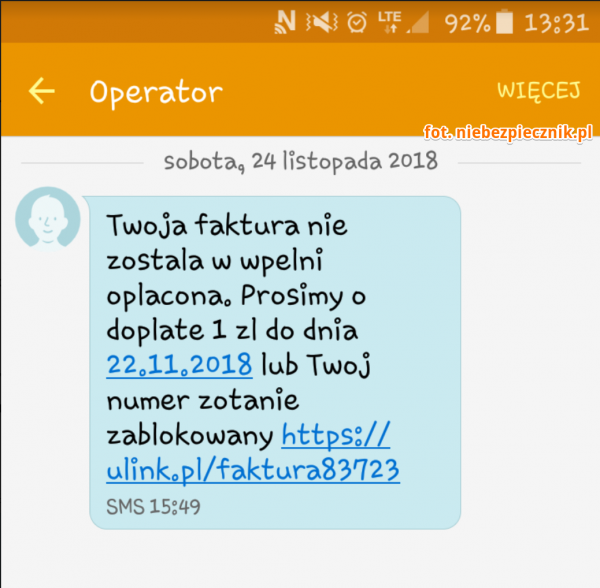

Wygląda na to, że nie ma już dnia, aby Polacy nie otrzymywali SMS-ów z prośbą o dopłatę złotówki. Ten przekręt, który po raz pierwszy obserwowaliśmy 2 miesiące temu mocno się rozpowszechnił. Dziś do ofiar spływają SMS-y z nadawcy opisanego jako “OPERATOR” a zawierają one następującą treść:

Twoja faktura nie została w pełni opłacona. Prosimy o dopłatę 1 zl do dnia 22.11.2018 lub Twoj numer zostanie zablokowany https://ulink[.]pl/faktura83723

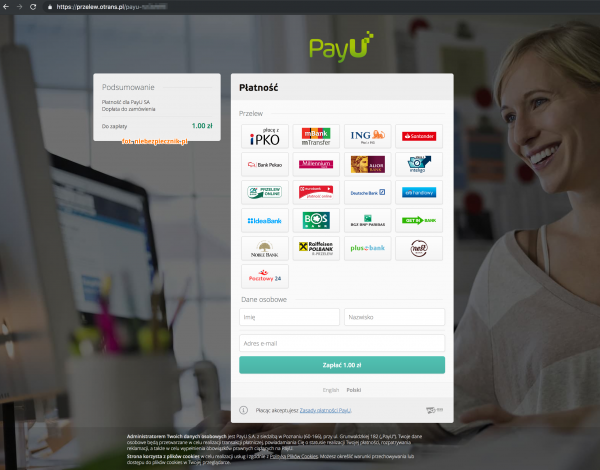

URL prowadzi do serwisu:

https://przelew.otrans[.]pl/doplata3.php

Skąd następuje przekierowanie na:

https://przelew.otrans[.]pl/payu-

pod którym znajduje się fałszywy panel do szybkich płatności. Tym razem jednak przestępcy nie imitują DotPay’a a PayU (chociaż jak wejdziecie na plik doplata2.php, to i fałszywy DotPay się pokaże):

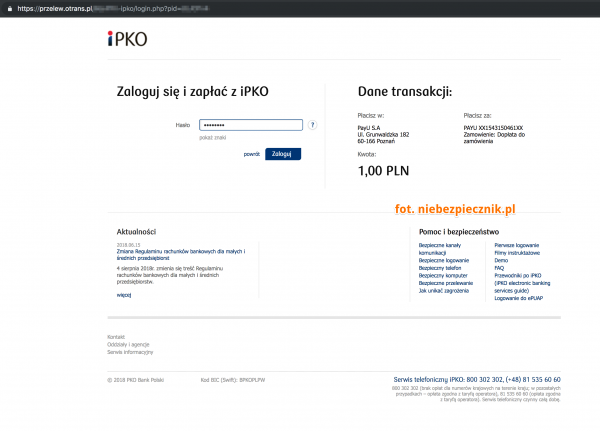

Dalej atak przebiega już standardowo. Dzięki uprzejmości jeden z ofiar możemy Wam go zaprezentować w szczegółach. Ofiara, po wybraniu banku, jest przekierowana na jego panel logowania (ale nie w poprawnej domenie banku!):

a po podaniu danych dostępowych

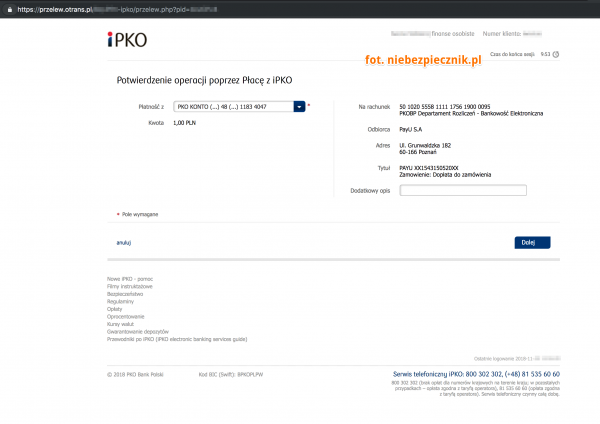

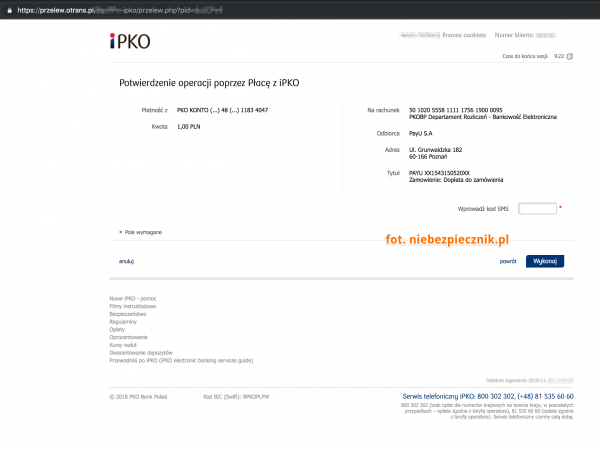

zobaczy fałszywą formatkę przelewu na złotówkę

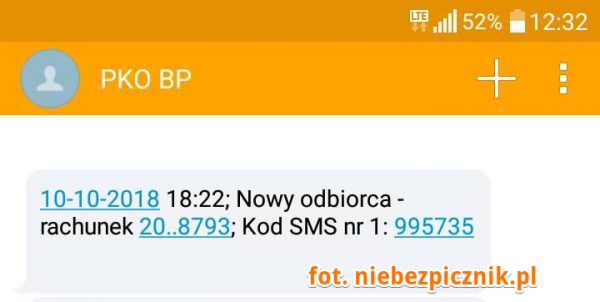

Jeśli zleci ten przelew, klikając na “DALEJ”, to otrzyma następującego SMS-a faktycznie od swojego banku. SMS ten pojaw się w telefonie pod poprzednimi, prawdziwymi SMS-ami z banku:

Jeśli ofiara przepisze kod z SMS-a w kolejnym kroku, bo nie zorientowała się że operacja dotyczy czegoś innego niż autoryzowanie przelewu i naciśnie WYKONAJ, to przekaże przestępcom kod do autoryzacji operacji dodania zaufanego odbiorcy.

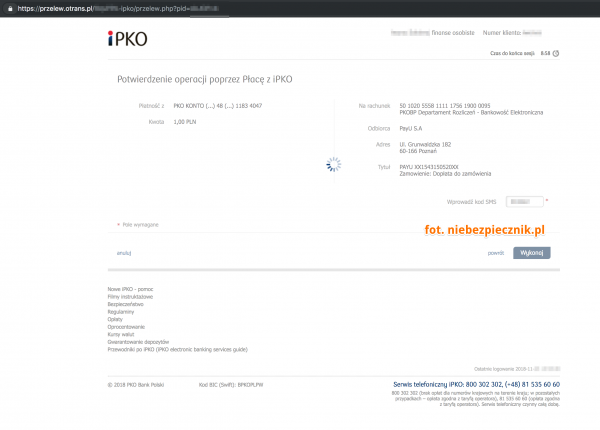

a potem zobaczy “wieczną kręciołę”

W tym momencie przestępcy będą w stanie wytransferować wszystkie pieniądze z konta ofiary szybkimi przelewami na numer rachunku “zaufanego odbiorcy”, którego sami, dzięki nieuwadze ofiary, byli w stanie dodać do jej konta.

Ustaw limity na transakcje w swoim banku

Dlatego tak ważne jest, abyście mieli poprawnie ustawione limity dzienne na przelewy (czyli jak najniższe). Dzięki limitom przestępca nie wyprowadzi więcej niż wartość limitu. Złodziej może oczywiście próbować podnieść limit, ale to dodatkowy krok. Ofiara musi przekazać przestępcy kod z kolejnego SMS-a (dotyczącego zmiany limitu), a póki co fałszywe panele pośredników płatności nie mają zaimplementowanej obsługi zmiany limitów (przynajmniej te, z którymi my mieliśmy do czynienia — jeśli któraś z ofiar widziała taki scenariusz, prosimy o kontakt).

Od ustawienia limitów jest oczywiście ważniejsza rada. Wszystko co możesz w internecie opłacaj kartą kredytową. W tym artykule tłumaczyliśmy dlaczego ma to same zalety.

Dowiedz się, jak zabezpieczyć swoje dane i pieniądze przed cyberprzestępcami. Wpadnij na nasz kultowy ~3 godzinny wykład pt. "Jak nie dać się zhackować?" i poznaj kilkadziesiąt praktycznych i przede wszystkim prostych do zastosowania porad, które skutecznie podniosą Twoje bezpieczeństwo i pomogą ochronić przed atakami Twoich najbliższych. Uczestnicy tego wykładu oceniają go na: 9,34/10!

Na ten wykład powinien przyjść każdy, kto korzysta z internetu na smartfonie lub komputerze, prywatnie albo służbowo. Wykład prowadzimy prostym językiem, wiec zrozumie go każdy, także osoby spoza branży IT. Dlatego na wykład możesz spokojnie przyjść ze swoimi rodzicami lub mniej technicznymih znajomych. W najbliższych tygodniach będziemy w poniższych miastach:

- WARSZAWA, 26 września 2024 -- kliknij tu aby się zapisać!

- KRAKÓW, 14 października 2024 -- kliknij tu aby się zapisać!

- POZNAŃ, 24 października 2024 -- kliknij tu aby się zapisać!

- ŁÓDŹ, 3 października 2024 -- kliknij tu aby się zapisać!

Informacje techniczne o ataku

ulink[.]pl

Założona: 2018.11.18 11:18:21

ulink.pl has address 104.27.170.164

ulink.pl has address 104.27.171.164

ulink.pl has IPv6 address 2606:4700:30::681b:aaa4

ulink.pl has IPv6 address 2606:4700:30::681b:aba4

przelew.otrans[.]pl

Założona: 2018.11.18 11:42:25

otrans.pl has address 104.28.5.215

otrans.pl has address 104.28.4.215

otrans.pl has IPv6 address 2606:4700:30::681c:5d7

otrans.pl has IPv6 address 2606:4700:30::681c:4d7

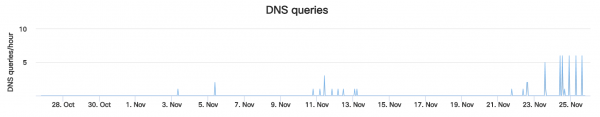

Co ciekawe, dzięki uprzejmości Cisco możemy Was poinformować, że do domeny otrans.pl z obszaru Polski kierowane były zapytania już 11 listopada, ale wzmożony ruch spływa na domenę dopiero w ten weekend i jest związany z tym atakiem:

PS. A teraz z ręką na sercu. Kto z Was zauważył 2 błędy w treści SMS-a (pierwszy obrazek)?

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Literówka “w wpelni” oraz termin płatności – wcześniejszy niż dzień otrzymania SMS.

“zotanie” bez “s”.

No to jesteście lepsi od Niebezpiecznika… Trzy, a nie dwa błędy :)

“numer zotanie” a nie zostanie też zatem 3 błędy jeżeli data to był ten bład do wykrycia, ale fakt osoby 50 plus lub mniej techniczne mogą się złapać.

Brak polskich znaków i literówka. Standard.

[…] Niebezpiecznik podał do wiadomości publicznej nowy typ oszustwa. Wielu z nas otrzymało smsy od “Operator, które są jednak zwykłym oszustwem. W treści wiadomości proszeni jesteśmy do uregulowania niedopłaty do faktury, w przeciwnym wypadku telefon zostanie zablokowany. Kwota nie jest duża bo to jedynie 1zł, dlatego wiele osób może skusić się by kwotę tę dopłacić. Jeśli jednak zrobicie to przez link zawarty w wiadomości, możecie stracić swoje pieniądze z konta. […]

Brak polskich znaków oraz literówka w ‘zotanie’.

Literówka czy efekt zamierzony (wszystkie inne przypadki użycia prawidłowe). Grafika z SMS-em potwierdzającym dodanie odbiorcy podpisana jako niebezpicznik.pl. Do pozostałych komentujących: literówki zdarzają się wszystkim i niekoniecznie muszą być potwierdzeniem określonej tezy.

Ja znalazłem błąd w drugim SMS’ie. Chodzi o napis:

fot. niebezpi[e]cznik.pl

“…22.11.2018 lub Twoj numer…”. Jakoś dziwnie to brzmi. Oficjalne smsy zawierają raczej frazę “w przeciwnym wypadku”.

Bo “lub” zwraca true również w przypadku kiedy oba wyrażenia są prawdziwe – więc numer może zostać wyłączony nawet jeśli go opłacisz. Dlatego to musi być xor, czyli “w przeciwnym wypadku”.

Można więc użyć słowa “albo”.

Czepiacie się błędów w tekście złodzieja, a sami co robicie?

– spływają SMS-y _z_ nadawcy

– Dzięki uprzejmości _jeden_ z ofiar

O błędach interpunkcyjnych nawet nie wspomnę.

Jeden nawet celowo na screenie zrobiliśmy.

Godzina otrzymania późniejsza niż aktualna (15:49/13:31), termin opłaty przedawniony w stosunku do czasu otrzymaniu (22.11/24.11).

I kto normalny używa takiej kretyńskiej czcionki w smartfonie?

Mnie bardziej zastanawia czemu nadawcą jest ‘operator’, tego nie ustawia się w porozumieniu z operatorem?

nie. możesz wpisać sobie wszystko a co najlepsze, jak podasz in-post to twój sms pojawi się we wątku z poprzednimi prawdziwymi smsami z inpostu.

Smsy można łatwo sfingować, poczytaj o SMS spoofing.

Ja nie zauważyłem literówek czytając smsa po raz pierwszy, ale powód jest prosty. Tą “fensi czcioneczkę” po prostu trudno się czyta. Rozchwiane, lata na boki. Jak czcionka ma prosty i najlepiej bezszeryfowy krój to przynajmniej ja widzę wszystkie literówki bez problemu – nic nie rozprasza uwagi, nic nie utrudnia rozpoznawania tekstu jako takiego. To niestety taki problem pierwszego świata – upiększanie na siłę komórki, a potem w mniejszym lub większym stopniu utrudnia to korzystanie z niej.

Jak dobrze, oszust już został złapany domeny prowadzą na policja.pl więc go dorwali, ciekawe jak szybko poszkodowani otrzymają pieniądze z powrotem.

Nie, nie został złapany – po prostu przejęto domeny. Też bym chciał, by dziali tak szybko, ale przy obecnym stanie służb, możesz się spodziewać triumfatorskch obwieszczeń o ujęciu gdzieś koło A.D 2030.

A wstawka o odzyskaniu pieniędzy każe mi podejrzewać, że trollujesz. No, bo chyba TAK naiwnych, to nie ma? ;)

Jakby w SMSie od banku było “nowy odbiorca ZAUFANY” to też byłoby jaśniej. Z zaprezentowanej treści nie wynika, że chodzi o zdefiniowanie nowego odbiorcy zaufanego a nie potwierdzenie przelewu (do odbiorcy, do którego wcześniej nie wykonywano przelewów).

ładny font w sms-ie, jaki to?

Obie domeny przekierowują obecnie na policja.pl – nb ten serwis nie ma https, żenada.

Ja nie zauważyłem a jestem 50- :)

Pojawiają się również smsy z INPOSTA z prośbą o dopłatę, gdyż wysyłka jest droższa.

To się zaczyna robić chore. Wygląda na to, że Ci co to robią wykradli dane z wielu stron :/

W tych fałszywych serwisach DotPay i PayU widzę mTransfer z mBanku. Czyli jak rozumiem, tę złotówkę będę mógł dopłacić Blikiem. ;) Przestępcy mogą mi naskoczyć :).

Ma ktoś może link do tego fonta z SMS? Z góry dzięki

Ban.

No to jak są już cztery błędy to znalazłam piąty od kiedy banki pracują w soboty ? Raczej takie sms-y dostaje się w tygodniu a nie na weekend.

Z tego co czytam w komentarzach pod artykułem i z rozmów ze znajomymi wnioskuję, że ktoś ma dostęp do bardzo dużej ilości danych. Przez ostatnie 2-3 miesiące nie zamawiałem nic z sieci i nic nie wpada na telefon, mam spokój, ale jak tylko otrzymam takiego SMS-a, to nie wiem co myśleć – czy nasze dane faktycznie są bezpieczne? Czy RODO coś dało? A może tylko kolejna furtkę dla złodziei danych? :/

No właśnie… RODO póki co chyba tylko utrudnia życie. Na każdej stronie internetowej wyskakują cholerne okienka, na uczelni nie można normalnie podać wyników egzaminów, tylko trzeba kombinować, a jakieś podejrzane typy jak miały wcześniej nasze dane osobowe tak mają nadal.

Z cyklu “absurdy rodo-wite na PW”: nie tak dawno zanonimizowali wszystkie dotychczas złożone przez studentów prace dyplomowe wbrew woli ich autorów, ewidentnie łamiąc ustawę o prawie autorskim i prawach pokrewnych. I w żadnym manualu nie ma dotychczas żadnych informacji, jak to odkręcić, chociaż “dociekliwi” już dawno wiedzą gdzie :)

To jest strona, na która należy wejść do fejkowej zapłaty: https://bit.ly/3bVNzjK

Czy ktoś wie gdzie można to zgłosić?