15/10/2018

Od kilku dni pewien niestrudzony i znany już Czytelnikom Niebezpiecznika przestępca usiłuje zainfekować telefony Polaków i okraść ich konta bankowe. Tym razem podszywa się pod Inpost. Przyjrzyjmy się bliżej jego kampanii.

Uwaga na SMS-y z Inpostu

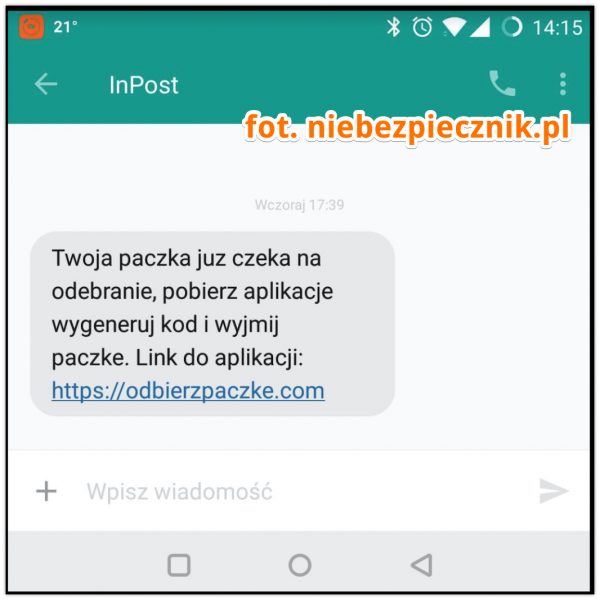

Pierwsze informacje na temat ataku dotarły do nas w czwartek. Na telefony Polaków został wysłany SMS o treści:

Twoja paczka już czeka na odebranie, pobierz aplikacje wygeneruj kod i wyjmij paczke. Link do aplikacji: https://odbierzpaczke[.]com

Jak poinformował nas jeden z Czytelników, SMS-y:

Wyświetla[ją] się pod tym samym numerem (nazwą) co wcześniej legitne SMSy z paczkomatów.

(…)

Wcześniej taki SMS przyszedł z innego numeru, ale dwa ostatnie z numeru (nazwy) InPost.

(…)

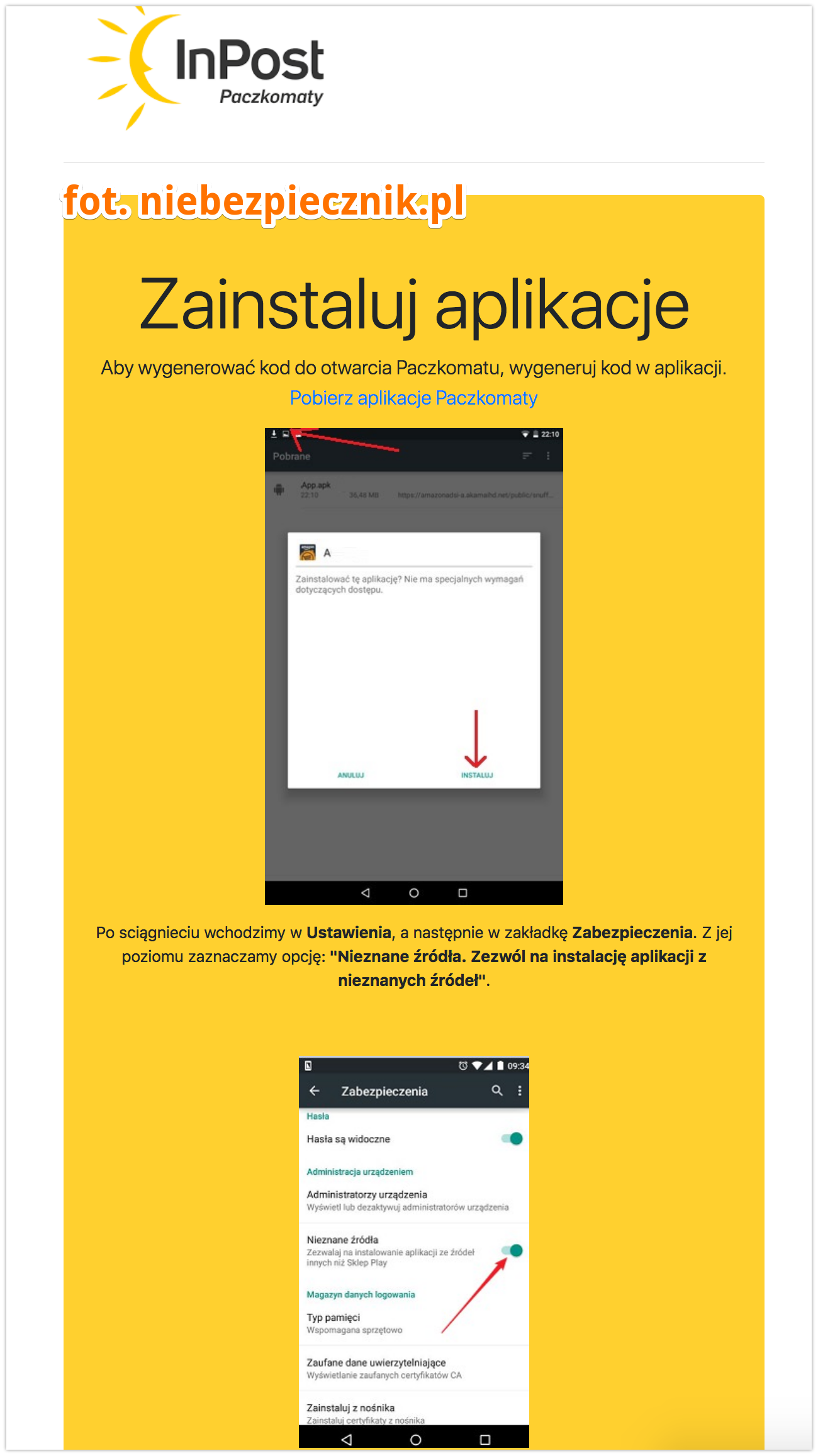

Po wejściu na stronę, automatycznie chce się pobrać apka z niezaufanego źródła. Na stronie jest instrukcja żeby pozwolić na niezaufane źródła. Po paru minutach strona znika, pod adresem nie ma nic.

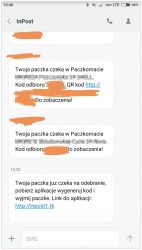

Wiadomości wysyłane są albo z zespoofowanego nadawcy opisanego jako INPOST albo TEST (albo czasem z numeru telefonu). W przypadku nadawcy INPOST wątkują się one (co zrozumiałe) z oficjalnymi, poprzednimi wiadomościami SMS jakie otrzymywała ofiara od Paczkomatów:

To zwiększy liczbę ofiar, gdyż ludzie automatycznie uwierzą, że wiadomość rzeczywiście pochodzi od operatora Paczkomatów, tak jak poprzednie, które otrzymali. Z tego samego powodu ta kampania podszywająca się pod Biedronkę zebrała tak spore żniwo.

Bazując na informacjach od Czytelników udało nam się ustalić, że rozsyłane były dwa linki:

odbierzpaczke[.]com

kod-paczk[.]com

Powyższe domeny zostały zakupione kolejno 10 października i 12 października, ale atakujący najwyraźniej jest zbyt szybko blokowany (albo bardzo chce pozostać poniżej poziomu wykrycia), bo dziś doszły kolejne domeny:

inpost1[.]tk

inpost1[.]ml

Co dzieje się po wejściu na stronę?

Po wejściu na stronę ofiara jest przekierowany pod adres

Po wyglądzie landing page’a i koślawych strzałkach oraz paru innych szczegółach można się domyślać, kto stoi za tą kampanią. Pamiętacie nakłanianie Polaków do instalacji sterownika LTE i straszenie RODO? Tym razem mamy też pewne urozmaicenie — strona nie pokaże się osobom, które korzystają z User-Agenta innego niż Androidowy. Brawa dla przestępcy za utrudnianie analizy ataku :)

Stracisz pieniądze z konta w banku

Złośliwa aplikacja ma na celu kradzież pieniędzy z konta w banku ofiary. W tym celu prosi m.in o uprawnienia pozwalające na odczytywanie i wysyłanie SMS-ów oraz generowanie “nakładek”:

android.permission.WRITE_SMS

android.permission.CALL_PHONE

android.permission.GET_TASKS

android.permission.INTERNET

android.permission.WRITE_EXTERNAL_STORAGE

android.permission.READ_CONTACTS

android.permission.READ_PHONE_STATE

android.permission.READ_SMS

android.permission.SYSTEM_ALERT_WINDOW

android.permission.RECEIVE_SMS

android.permission.RECORD_AUDIO

android.permission.SEND_SMS

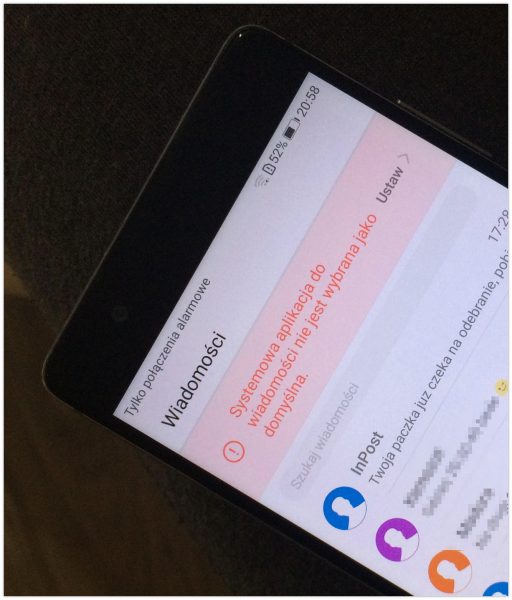

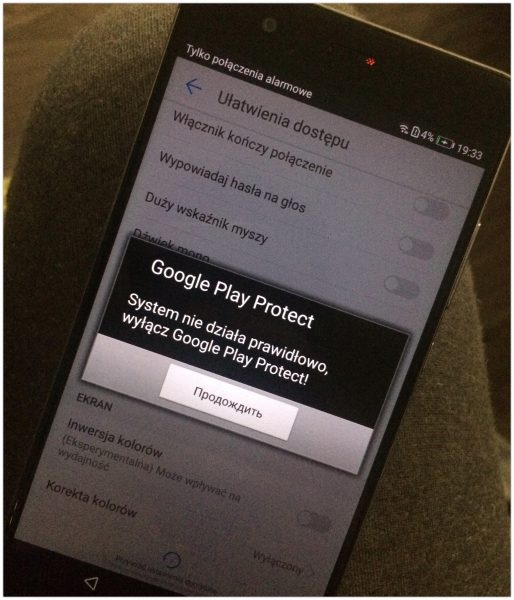

Jedna z ofiar podesłała nam zdjęcia zainfekowanego telefonu:

Wszedłem na tę stronę — co robić, jak żyć?

Samo wejście na stronę nie stanowi zagrożenia (przynajmniej w tych wariantach stron, które widzieliśmy). Ale mogłoby. Bo zdarzają się takie błędy, które do “czynienia zła” wymagają jedynie wejścia na odpowiednio przygotowaną stronę. Tu, aby stać się ofiarą ataku trzeba zainstalować aplikację (a w niektórych przypadkach wcześniej odpowiednio obniżyć bezpieczeństwo swojego Androida przez włączenie groźnej opcji “instalowania aplikacji spoza zaufanych źródeł“). Proponujemy nigdy tego nie robić.

Jeśli zainstalowałeś tę aplikację, jak najszybciej:

- wyłącz telefon,

- przełóż kartę SIM do innego urządzenia i skontaktuj się ze swoim bankiem.

- pozmieniaj też hasła do wszelkich usług, z jakich korzystałeś na telefonie

…i generalnie traktuj wszystkie dane, które na nim miałeś jako już-nie-tylko-twoje.

Dowiedz się, jak zabezpieczyć swoje dane i pieniądze przed cyberprzestępcami. Wpadnij na nasz kultowy ~3 godzinny wykład pt. "Jak nie dać się zhackować?" i poznaj kilkadziesiąt praktycznych i przede wszystkim prostych do zastosowania porad, które skutecznie podniosą Twoje bezpieczeństwo i pomogą ochronić przed atakami Twoich najbliższych. Uczestnicy tego wykładu oceniają go na: 9,34/10!

Na ten wykład powinien przyjść każdy, kto korzysta z internetu na smartfonie lub komputerze, prywatnie albo służbowo. Wykład prowadzimy prostym językiem, wiec zrozumie go każdy, także osoby spoza branży IT. Dlatego na wykład możesz spokojnie przyjść ze swoimi rodzicami lub mniej technicznymih znajomych. W najbliższych tygodniach będziemy w poniższych miastach:

- WARSZAWA, 26 września 2024 -- kliknij tu aby się zapisać!

- KRAKÓW, 14 października 2024 -- kliknij tu aby się zapisać!

- POZNAŃ, 24 października 2024 -- kliknij tu aby się zapisać!

- ŁÓDŹ, 3 października 2024 -- kliknij tu aby się zapisać!

IOC Kampanii

Wykorzystywane domeny i adresy IP, które radzimy wyciąć na firmowych MDM-ach i firewallach:

odbierzpaczke[.]com

kod-paczk[.]com

inpost1[.]tk

inpost1[.]ml

213.252.244.170 (RevDNS: 6369-12974.bacloud.info)

138.68.93.148 (DigitalOcean)

165.227.130.152 (DigitalOcean)

104.248.29.123 (DigitalOcean)

104.248.29.145

Aplikacja:

MD5 3d129295b94fcb2e26e80190d667ffaf

SHA-1 3864d98e06a0812a14197db7ee913f4e94d1aee0

Co ciekawe, pierwszy z adresów IP w 2016 roku servował Viruta (ecfc3ce2541b7787b5d230c4a153985556502c5b82e28e243ca645078978a837). Czyżby z tego powodu atakujący przepiął go na inny IP po paru chwilach?

Dziękujemy kilkudziesięciu Czytelnikom, którzy przesłali nam informacje w sprawie tego ataku. Jeśli Ty też otrzymałeś tego SMS-a, ale z inną domeną, daj nam znać.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Naczytali się Hashtag’u od R.Mroza.

Dzien dobry!

Mamy dla Ciebie paczke.

Prosimy potwierdzic tutaj: http://pp6[.]ltd/3u0Ac7

Ja dostaje z linkiem p97[.]ltd/3u0AAR (też http)

O właśnie taką dostałem. Niezły cwaniak :)

Właśnie dostałem wiadomość od TEST z linkiem do inpost1.ml

Wieczorna fala? też dostałem o 22:43 (TEST / inpost1.ml)

Ja dostałem takiego samego sms’a wczoraj o 20:27

W piątek zrobiłem 2 zakupy na allegro, oba z przesyłką na paczkomat. Dzisiaj dostałem dwa smsy (w odstępie ok 25 min) z linkiem do inpost1[.]ml. Przypadek? :) Jedyna różnica względem informacji z artykułu – jako nadawca wyświetlił się ‘TEST’

Tak, włącz bezpieczne źródła, wyłącz antywirusa, włącz root’a – poniżej instrukcja. A tak w ogóle to wyślij mi jeszcze 20tys. zł.

W sumie nie musisz wysyłać tych 20000zł. Sam sobie wyślę.

Czy ktoś ma koncepcję, po co deweloperzy Androida pozostawiają opcję instalacji oprogramowania z nieznanych źródeł łatwo dostępną dla zwykłych użytkowników? Nie wystarczy, że Google Play jest słabo moderowany i pełen śmiecia?

Bo Android z założenia jest “wolnym” systemem, w którym użytkownik może instalować co chce, a nie tylko to na co pozwoli producent ;) Zdaje się że to główny argument przeciwko iOS, który nie pozwala na instalację złośliwych aplikacji (i jakichkolwiek innych) spoza sklepu.

Niektóre firmy wewnętrzne apki dystrybuują po prostu przez instalki do uruchomienia z maila, chmury firmowej albo pendrajwa. MS wymaga, by .appx był podpisany ważnym certem przed instalacją (może być deweloperski, pod warunkiem że urządzenie ma włączony developer mode – w przeciwnym razie musi być w cert storze urządzenia jako zaufany z własnością “podpisywanie kodu”), w androidowcach walidacja podpisu .apk jest opcjonalna i zależy od ustawienia domyślnie niewyświetlanego nikomu, ale edytowalnego z poziomu sqlite3 po adb-shellu. Co i tak nic nie utrudnia, bo apki typu SignAPK są szeroko dostępne. No ale tu kolejny raz wygrywają niektóre nieoficjalne romy, bo CyanogenMod/LineageOS mają takie rzeczy jak odbieranie uprawnień apkom nawet pomimo ich “wymagania”.

Z tej opcji też korzystają na co dzień, programiści do testowania aplikacji przez Fabrica. Poza tym w Oreo jest możliwość tego ustawienia dla każdej aplikacji osobno i nie jest już to ustawieniem globalnym.

Co zrobić jeśli już zainstalowało się takie oprogramowanie na telefon? Odmówiłem wszystkie dostepy o jakie prosiła aplikacja i przełożyłem od razu kartę SIM do innego telefonu. Następnie sformatowałem telefon, wyczyściłem go do 0. Czy to powinno załatwić sprawę?

Nie ma jednoznacznej odpowiedzi. Na pewno powinieneś zmienić wszystkie hasła, które mogłeś mieć zapisane w telefonie.

Jaki model? Może jest nowocześniejszy i lepszy nieoficjalny rom do niego?

Huawei P8 Lite

Jak w ogóle ten spam miał mój numer telefonu? Coś wyciekło z InPostu?

Do mnie dzisiaj dzwonili naciągacze na pośredników giełdowych, mając numer “wycieknięty” z bazy jakiegoś spamera, więc może po prostu wymieniają się bazami? :p

Też przed chwilą dostałem wiadomość od TEST z linkiem do inpost1.ml

Właśnie dostałem wiadomość od TEST z linkiem do inpost1.ml

Też dostałem sms z linkiem inpost1.ml od TEST jednak nie otwierałem linku natomiast wszedłem na stronę z poziomu przeglądarki na smartfonie, nie zainstalowało się nic ani pobrało. Czy w tym wypadku mogę być spokojny ?

Też to przed chwilą dostałam TEST i link j.w.

pierwsza lampka ostrzegawcza to http a nie https w linku. W dobie Let’s encrypt wygląda to żałośnie

A druga, to tekst “Zainstaluj aplikacje”. Warto było zakuwać ten j.polski.

Też właśnie dostałem sms od TEST. Nie kupowałem nic w sklepach internetowych i na aledrogo przez ostatnie tygodnie, ale dzisiaj po południu płaciłem pierwszy raz BLIKiem (na stacji benzynowej). Zastanawiam się czy to może mieć jakiś związek.

To nie ma związku, ale nie wiadomo skąd mieli bazę numerów

Mnie przyszło, dla odmiany, takie coś:

Wysylka pod wskazany adres jest drozsza. Prosimy doplacic 1PLN, brak doplaty oznacza anulowanie zamowienia.

http://pk999[.]pl/1

Ludzie przecież to widać na kilometr która wiadomość jest prawdziwa a która nie, po za tym nie mając pewności czy faktycznie masz jakąś paczkę wystarczy wejść na maila i zobaczyć czy inpost wysłał maila z kodem odbioru. Jestem pracownikiem tej firmy i z własnego doświadczenia wiem że choćby nawet to kurier paczkomat doładowywuje max do 12-13 chyba że jest przepełniony to może być później. Trochę zdrowego rozsądku i mniej chytrosci że a nóż ktoś się pomylił i wpisał mój numer telefonu więc za darmo mam paczkę.

Zastanawiam się, czy w takim razie INPOST nie dał ciała jako administrator według RODO.

Nie, InPost nie ponosi żadnych konsekwencji, bo mu nic nie wyciekło, tylko ktoś się pod niego podszywa. InPost jest tutaj również poszkodowany, bo ktoś narusza jego wizerunek do czynienia zła.

Jak widać po komentarzach, numery musiały wyciec skądinąd. Operator? Jakaś usługa? Przy dużej bazie numerów istnieje jakieś prawdopodobieństwo, że padnie akurat na osobę, która akurat czeka na paczkę.

Proponuję przeprowadzić ankietę – jakie ostatnio mieliście telefony marketingowe? Może dzwonili do Was np. z nową ofertą abonamentową na bulbulator, bo stara Wam już wygasa. Nic podejrzanego, bo korzystacie z niego, ale przy okazji pracownik Call Center mógł sobie na boku zapisać numer.

Zdarzały się już przecież przypadki odsprzedaży danych osobowych przez rządnych chęci pracowników Call Center.

PS. Jak dzwonią do mnie z marketingu, pytam się, skąd mają numer? Zawsze pada odpowiedź – wylosowany! Jak? Jest 10^9-1 opcji numerów i trafienie na działający musi kosztować dużo wysiłku. Niestety zawsze podają nieistniejące adresy email do administratora danych osobowych.

SMS dostawali nie tylko klienci Inpostu.

Za to nie wiem czy pamiętasz o FB na ten przykład ;)

Ale z prawdziwego inpostu link do QR kod-u paczki jest również bez SSL…zwykły http

Jak wejdziesz w ten link juz masz kod QR na https.

a u mnie takie coś

https://zapodaj.net/07e627fd6ec04.jpg.html

A którego dnia to dostałeś?

Pomóżcie jak odratować telefon w takiej sytuacji? Samsung galaxy j5

Chyba idzie druga fala, tym razem z Media Markt…

A jakiś pomysł skąd wzięli numery?

Olx, neo24 i inne – zresztą, jakie to ma znaczenie – numer telefonu traktuj zawsze jako publicznie dostępny :)

A czemu nikt nie mówi, że w prawdziwych SMS’ach od Inpostu jest również symbol paczkomatu i jego adres? I jak tu się nabrać?

Czy znacie może system, w którym można zasubskrybować do bardziej ustrukturyzowanych komunikatów o adresach C&C i payloadów, które wykorzystuje obecnie obserwowany malware?

Jeśli nie ma czegoś takiego, to może Niebezpiecznik odpaliłby np RSS lub newslettera który zawierał by te adresy w postaci łatwo parsowalnej?

Udostępniamy takie feedy naszym klientom (jest to usługa płatna, ale zawiera jeszcze więcej danych niż to co publikujemy i są one dostępne szybciej). Jeśli jesteś zainteresowany rzuć e-maila z adresu firmowego na monitoring[]niebezpiecznik.pl

Dzisiaj otrzymałem taki sam sms. Link do strony sprawdz12.tk

dostałam przed chwilą sms o paczce…domena sprawdz12.tk

Ja właśnie dostałem smsa:

nadawca: SMS

Link do aplikacji: https://sprawdz12[.]tk

Nowy IOC sprzed chwili:

Nadawca “SMS”

Twoja paczka juz czeka na odebranie, pobierz aplikacje wygeneruj kod i wyjmij paczke. Link do aplikacji:

https://sprawdz12[.]tk

Właśnie dostałem smsa od treści:

“Twoja paczka juz czeka na odebranie, pobierz aplikacje wygeneruj kod i wyjmij paczke. Link do aplikacji: sprawdz12.tk”

Nadawca SMS i nie można podejrzeć numeru ani na niego odpowiedzieć.

Nowa zakupiona domena:

sprawdz12.tk

Właśnie dostałem takiego SMSa z adresem sprawdz12.tk. Żeby było ciekawiej, to dostałem go ok. 2 godziny po tym, jak dostałem faktyczną wiadomość o paczce z UPSu.

Bezmyślnie kliknąłem w link (sprawdz12.tk) ale się nie otworzył w połowie ładowania pasek zatrzymał się. Zorientowałem się i zakończyłem ładowanie. Czy mam się czegoś obawiać?

Właśnie dlatego ch*je z Fortnite promujący instalowanie aplikacji ze swojego źródła, żeby ominąć opłatę dla Play Store są grożni, bo normalizują taka praktykę.

Czy ktoś z powyższych zgłaszał sprawę gdzieś dalej? Wiadomo kto to jest?

Sms z dzisiaj do mojego chłopaka

“Witam paczka czeka na odbior sprawdz jej status na naszej stronie http://paczkomaty[.]tk/inpost/“

Witam. Jeśli kliknąłem tylko na śledzenie przesyłki, a nie na pobierz aplikację, to mam się bać? Żeby ta aplikacja się ściągnęła musi wyskoczyć okienko z udzielaniem dostępu do wszystkiego, a potem musi być widać, że coś się ściąga? U mnie po kliknięciu w śledzenie paczki wyskoczyło jakieś okienko, które od razu się zminimalizowalo. Dodam, że nie mam zgody na pobieranie aplikacji z zewnątrz.

To ja czegoś nie rozumiem. Przecież te prawdziwe smsy z inpost wychodzą z bramki SMSC, i nie można takiego numeru zapisać w książce bo go nie znamy.

Więc jak te fałszywe się grupuja z tymi prawdziwymi?

Operatorzy zezwalaja na podmiane nadawcy?

Może ich trzeba przycisnac?

Kurde, dostałem link do inpost1.tk i jak debil kliknąłem. Przekierowało mnie na jakąs stronę do płacenia cos w stylu dot pay (chyba zresz6tą było tam logo dot pay) ale cozywiście nic nie przelałem i od razu zamknąłem safari. Czy myślicie, że muszę resetwac hasła itp.

mam iphona 6s plus?

Dzis dostalam dwa sms od inpost ze mam doplacic 1 zl wczoraj dostalam od operator ze doplacic za rachunek telfoncizny

Czy ta aplikacja https://play.google.com/store/apps/details?id=com.cleanmaster.mguard&hl=pl

znajdzie tego wirusa ?

Dziś – 29.04.2019r. – otrzymałam SMS o treści: “Drogi Adresacie, ze wzgledu na wage zamowionego przedmiotu, prosimy o dokonanie doplaty, aby Twoja paczka ruszyla w droge https://www.przesyleczki.com/oplata854”

teoretycznie od InPost

Dziś – 6.05.2019 – dostałem smsa podpisanego jako Inpost (a więc zwątkowanego z oficjalnymi smsami) o takiej samej treści jak Agata z komentarza powyżej, tylko link był inny, do https://kurierjan.com/oplata8585/

Wczoraj 8.05.2019 dostałam takiego smsa jak Agata, inny link:

https://paczkiola.com/oplata424/

Witam dziś dostałem podobna wiadomość.”Twoja przesyłka została wstrzymana.Ureguluj należność 1.01PLN aby uniknąć zwrotu przesyłki do nadawcy.https://zamowienia-priorytetowe.pl/oplataUX139163”

Czekam na przesyłkę ale coś mnie drgnęło bo nigdy takich praktyk nikt nie prowadził i wygooglowalem WAS.Dzieki za artykuł.

“Drogi Adresacie, ze względu na wagę zamówionego przedmiotu prosimy o dokonanie doplaty, aby Twoja paczka ruszyła w drogę https://paczusie.com/oplata6562/“.

Smsa dostałem 2 godz po odbieraniu paczki z paczkomatu, nie wierzę, że to przypadek. Chyba inpost ma jakiś problem.

Dzisiaj dostałam takiego smsa: Drogi Adresacie, ze wzgledu na wage zamowionego przedmiotu,

prosimy o dokonanie doplaty, aby Twoja paczka ruszyla w droge

https://paczusie.com/oplata6562

Dzisiaj otrzymałem takiego sms: Drogi adresacie, ze względu na wagę zamawianego przedmiotu prosimy o dokonanie dopłaty, aby Twoja paczka ruszyła w droge

https://aniadostawa.com/platnosc552

U mnie też „ze względu na wagę…”. Adres https://adaskurier.com/oplata…

przedwczoraj nadwałem pakiet bez etykiety czyli place karta na miejscu i podaje numer moj i adresata porało kwotę i otwiera sie skrzynka, hahahah czy to żart w skrzynce jest paczka ale trudno nie mam wyboru pobrało za zamowienie wiec wtykam swoją paczkę i zamykam skrzynkę, dzwonie do inpost a oni ze tak ne powinno byc i każą opisac mi co jest w paczcze, ciekawe co odbiorca otrzyma czy telefon HTC czy jakieś majtki ba ja wysłałem htc, moj kolega niedawno na komurkę otrzymał we WROCKU sms ze jest paczka do odebrania w Legnic nic nie zmawiając tak działa inpost ja 8 razy jezdziłem póltora roku temu do zepsutego automatu nakecająć tym ponad 20 kilometrów, we Wrocku z zemsty wywalilem im tam kubeł śmeci gdy sie juz udało nie nie nie polecam tej firmy ktoś powinien im zamknąć z urzędu działalność

Dzisiaj otrzymałem podpisane jako Inpost dwa takie SMS: ” Przypominamy, ze Twoja przesylka została wstrzymana z powodu przekroczenia wagi, dokoncz zlecenie aby paczka mogła wyruszyc

https://jutakurier.com/oplata24 ”

Znowu łowią !!!!

czyli na ios nie ma opcji posiadanie tego wirusa?

Ja od dawna nie czytam SMSów i nie otwieram żadnych linków z SMSa.

Czasem tylko jakieś hasło przychodzi, np kod jednorazowy Google czy Allegro.

Otwieram podobne linki tylko z maili, kiedy najpierw przejrzę nagłówki wiadomości.

No i oczywiście nie instaluję aplikacji, które poleca ch wie kto.

Podobnie z resztą nie dopłacam do przesyłek, jak raz kiedyś mi przyszedł mail od bodaj Siódemki z proźbą o dopłatę bo paczka za cieżka, to tak opierdoliłem sprzedawcę w sklepie internetowym, że chyba mu kapcie spadły.

Paczka z resztą bez żadnej dopłaty była po dwóch dniach doręczona.

Radzę raczej wywalić Windowsa, uważać, co się instaluje w Androidzie, i ignorować SMSy od nieznajomych.

Do śledzenia przesyłek są gotowe appki, appka Inpostu z resztą automatycznie dodaje paczki przypisane do mojego numeru telefonu, nic nie muszę robić w tej sprawie.

Śledzenie poczty można robić w Envelo.

Nie testowałem jeszcze appki DPD, ale do tego mam jedną uniwersalną która obrabia wszystkich kurierów.

Także SMSami można nabierać ludzi chyba nieco mniej rozgarniętych.

Witam, właśnie otrzymałem SMS o treści: InPost – Twoja przesyłka już jest

Witam, właśnie otrzymałem SMS o treści: InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: http://www.inpost.kod-odbioru.net

InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: http://www.inpost.kod-odbioru.app

Znowu wróciły te smsy. Dostałem dzisiaj. Tym razem wygląda to tak:

InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: http://www.inpost.kod-odbioru.app

Nadawcą jest IN7301PL.

Uważajcie!

Swoją drogą muszą mieć numery normalnie z inpostu, ponieważ przychodzi mi to na numer, którego używam praktycznie tylko na potrzeby przesyłek inpost i nie podaję go nigdzie.

U mnie dzisiaj taki sms:

InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: http://www.inpost.kod-odbioru.app

A u mnie inny adres :

inpost.paczkomat.cc/pobierz

Odświeżę temat dziś dostałem SMSa o takiej treści.

InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: inpost.kod-odbioru.com/pobierz

U mnie dziś przyszedł taki z IN7921PL

InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: inpost.kod-odbioru.com/pobierz

Chyba temat lubi wracać, dzisiaj sza wiadomość do mnie:

InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: inpost.generujkod.app/pobierz

Akcja nabiera tempa:

InPost – Twoja przesyłka już jest w paczkomacie! Wygeneruj kod odbioru: inpost.generujkod.app/pobierz

Nadawca: IN4931PL

InPost – Twoja przesyłka już jest w paczkomacie! Wygeneruj kod odbioru: inpost.generujkod.app/pobierz

Nadawca: IN4931PL

P.S. paczkę właściwą dostarczył kurier Poczty Polskiej osobiście,ciekawe jak zdobywają dane,że przesyłka akurat idzie do nadawcy,muszą mieć dostęp do bazy danych przewoźnika

U mnie dokładnie to samo co u Andrzeja…

InPost – Twoja przesyłka już jest w paczkomacie! Wygeneruj kod odbioru: inpost.generujkod.app/pobierz

Nadawca: IN4931PL

…tyle, że ja aktualnie niczego nie zamawiałem

InPost – Twoja przesyłka już jest w paczkomacie! Wygeneruj kod odbioru: bit.Iy/2EJA2Ph

Nadawca: INO448PL

ja niczego nie zamawiałem, więc zastanowiło mnie to

Zamówiłem coś do paczkomatu pierwszy raz od miesiąca. W dzień dostawy dostałem sms od IN3912PL o treści: InPost – Twoja przesylka juz jest w paczkomacie! Wygeneruj kod odbioru: inpost.generujkod.me/pobierz

Tak jak Karolina podejrzewam, że mają dostęp do bazy InPost

Na szczęście ten sms przyszedł kilka godzin po odebraniu paczki. Gdyby przyszedł wcześniej pewnie bym się nadział.

Nadawca

IN8310PL

InPost-Twoja paczka już jest w paczkomacie!

Wygeneruj kod odbioru:

inpost.wygeneruj-kod.me?pobierz

A niczego nie zamawiałem.

Dostałam dziś poraz pierwszy wiadomość o paczce w paczkomacie z “numeru” IN8310PL Ale nie chodziłam w link wiedząc że w aplikacji nic nie miałam i nic też ostatnio nie zamawiałam

dziś dostałam smsa : Nadawca : IN8310PL , InPost-Twoja przesyłka już jest w paczkomacie ! wygeneruj kod odbioru : inpost.wygeneruj-kod.me/pobierz

Pół godz wcześniej zamawiałam z neonet przesyłkę i zastanawiałam sie bo miało być kurierem , popatrzyłam , tego nie otwierałam , a niedawno byłam też w banku i cholera wie co by się stało jakbym w to wlazła.

UWAGA !!! UWAGA !!!

inpost.wygeneruj-kod.me/pobierz

Wiadomość sprzed kilku minut, nadawca: PL8312PAK

lnPost: Przesylka zostala dostarczona do paczkomatu. Kod odbioru wygenerujesz przez aplikacje: lnpost.kody-odbioru.net/pobierz

lnPost: Przesylka zostala dostarczona do paczkomatu. Kod odbioru wygenerujesz przez aplikacje: lnpost.kody-odbioru.store/pobierz

lnPost: Przesylka zostala dostarczona do paczkomatu. Kod odbioru wygenerujesz przez aplikacje: lnpost.kody-odbioru.app/pobierz

Inpost.kody-odbioru.cc/pobierz

Wiadomość z dnia 31.08.2020, nadawca: PL7322PAK

lnPost: Przesyłka została dostarczona do paczkomatu. Kod odbioru wygenerujesz przez aplikacje: lnpost.kody-odbioru.com/pobierz

Właśnie otrzymałam sms że przesyłka została dostarczona do paczkomatu, a kod odbioru wygeneruję przez aplikację: Inpost.kodyodbioru.com/pobierz. Nadawca: PL7322PAK

Nadawca:PL7442PAK

lnPost: Przesylka zostala dostarczona do paczkomatu. Kod odbioru wygenerujesz przez aplikacje: lnpost.generujkody.me/pobierz

lnPost: Przesylka zostala dostarczona do paczkomatu. Kod odbioru wygenerujesz przez aplikacje: Inpost.generujkody.me/pobierz

Proceder w dalszym ciągu akutalny. Sms który dostałam:

Inpot Sms: KODPOST Text: InPost – Twoja przesyłka jest już w paczkomacie! Wygeneruj kod odbioru: bit.ly (…).

Nadawca: INP8441K

Treść:

In Post: Przesyłka juz jest w paczkomacie. Kod odbioru wygenerujesz przez aplikacje: bit.ly (…)

Nierozważnie wszedłem w link i przeniosło mnie na stronę: inpost.sklep-play.cc

Strona zachęcała do kliknięcia w przycisk i pobrania aplikacji.

Jeżeli tego nie zrobiłem, to mam się czego bać?

Wlasnie dostalem od INPOST:

“InPost: przesylka jest juz w paczkomacie. Aby odebrac pobierz nowa aplikacje mobilna https://inpost-kody.net/pobierz/ i wygeneruj kod.

InPost: Przesyłka została dostarczona do paczkomatu. Kod odbioru wygenerujesz w nowej aplikacji mobilnej. https://inpost-generator.net/pobierz/ . Niestety, link nie wzbudził moich podejrzeń, klikłam, pobrałam, ale instalacja się nie powiodła…. Żebym to ja weszła na waszą stronę wcześniej ….

Ja dostałęm z adresem: http://inpost-paczkomat.net/pobierz/.

Wyglada jak strona google

A ja dostałem od powiadomienia@inpost.pl maila o paczce, ale w mailu nie było nadawcy paczki. Niestety ponieważ czekałem na inną paczkę, dałem się nabrać i z telefonu wszedłem pod link informujący o statusie paczki(https://inpost.pl/pl/pomoc/znajdz-przesylke?parcel={NUMER%20PRZESY%C5%81KI}), jak i ten o możliwosci przekierowania(https://rd.inpost.pl/rpn.aspx?t=lk724l5n5).

Z tego co widać w źródle tej strony do przekierowania przesyłek, to jest fejkowa strona, są odwołania do różnych innych stron, nie mających powiązań z inpostem, a na dole jest jakiś skrypt.

Z tego co wiem z rozmowy z konsultantem inpostu, to przesyłka przyszła do mojego miasta, ale nie na mój adres, niestety nie mógł mi podać jaki bo pewnie rodo itp. Wiem tylko, że to jest adres jakiejś firmy.

To nie rozumiem, ktoś zamówił paczkę, nie na moje dane, to po co dostałem tego maila?

Pytanie, jeśli miałem w telefonie włączoną możliwość instalowania aplikacji z nieznanych źródeł, to czy mogło się coś zainstalować?

Z telefonu nie wchodzę na bankowość internetową, co najwyżej na maila, ewentualnie czasem na jakiś sklep.

Wszelkie hasła mam w menagerze haseł na telefonie, to chyba raczej nie mogło by nic się tam dostać, ani nic z tego wyciągnąć.

Hej,

Udało Ci się jakoś wyjaśnić tę sytuację? Mnie właśnie wczoraj spotkała identyczna- też dostałam z tego adresu mailowego powiadomienie o paczce, która fizycznie istnieje w systemie InPost , ale nie była nadana do mnie.

U mnie SMS od “INFORMACJA”: “Paczka czeka w paczkomacie. Kod odbioru znajdziesz w aplikacji https://kod-inpost.com“

Ja wczoraj dostaem taka wiadomosc jako inpost, uważajcie!

Paczka czeka w paczkomacie.

Po uplywie 48h nieodebrana wroci do nadawcy.

Kod odbioru wygenerujesz w naszej nowej aplikacji:

https://paczkomat.app/aplikacja/

Paczka czeka w Paczkomacie. Po uplywie 48h nieodebrana wroci do Nadawcy. Kod odbioru w aplikacji https://cutt.ly/El05phE

Nadawca: +48514616172

Treść: Paczka czeka w Paczkomacie –ID paczkomatu i ulica na której znajduje się paczkomat– Twoj kod odbioru –Kod odbioru–, QR kod –http://www.forge-modern.com/pkge/…–

Masz niezaplacona paczke, prosimy uregulowac naleznosc: hxxps://rt[.]sv/IWpIlK