10/8/2018

Jak informują nas Czytelnicy, ktoś przejął domenę Coinroom.com i skierował ją na swoje serwery. Użytkownicy na podstawionej przez złodziejów stronie widzą fałszywy formularz logowania, a po podaniu danych dostępowych są proszeni o wpłatę Bitcoinów w celu “odblokowania” konta. To oczywiście przekręt. Nie płaćcie a najlepiej w ogóle nie logujcie się do Coinroom.com

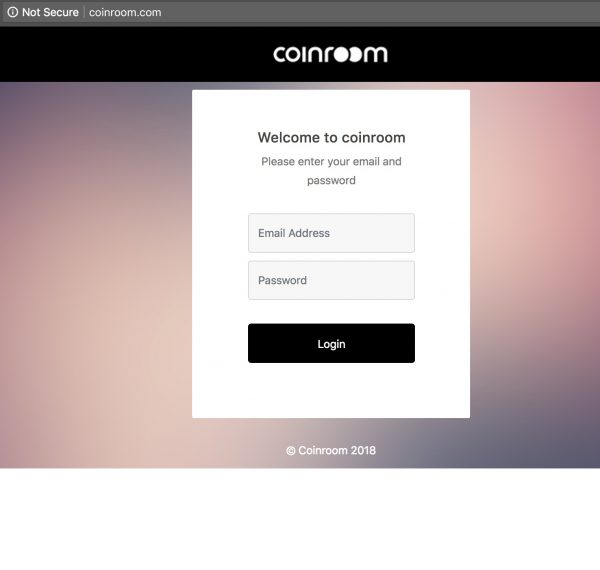

Problemy zaczęły się po godzinie 13:00. Wchodzący na stronę Coinroom.com widzieli coś takiego:

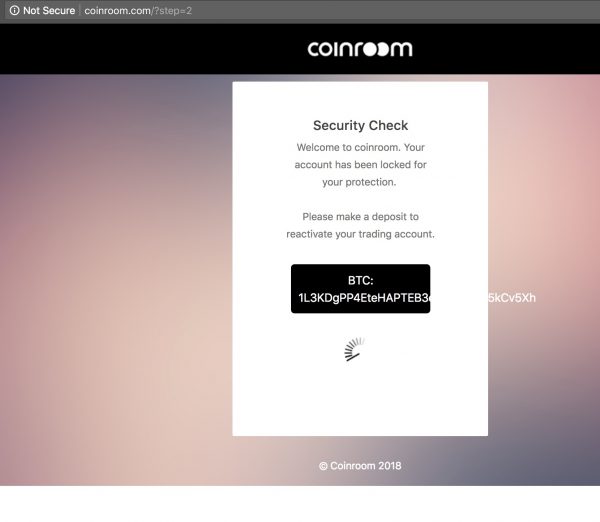

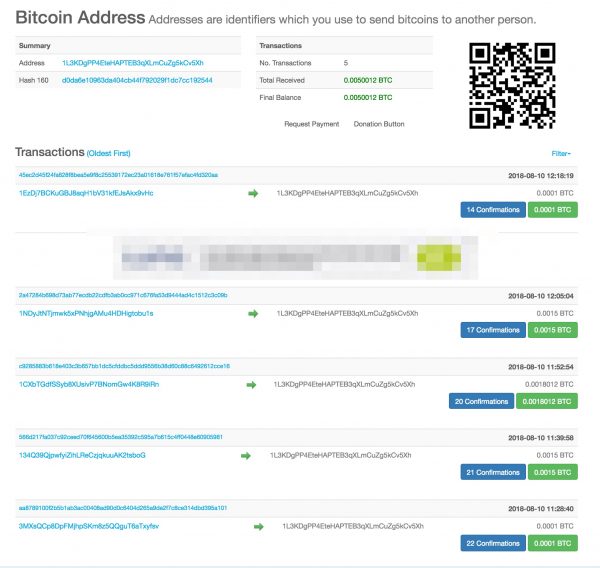

a po podaniu danych dostępowych byli proszeni o wpłatę BTC na adres: 1L3KDgPP4EteHAPTEB3qXLmCuZg5kCv5Xh

Co ciekawe, kilka osób zdążyło się nabrać, choć przestępcy w ogóle nie sprecyzowali jak duży miałby być depozyt…

Przejęta domena została zaktualizowana dziś o 12:57:

Domain Name: COINROOM.COM

Registry Domain ID: 1861398629_DOMAIN_COM-VRSN

Registrar WHOIS Server: whois.1api.net

Registrar URL: http://www.1api.net

Updated Date: 2018-08-10T12:57:42Z

Creation Date: 2014-06-03T18:37:14Z

Registry Expiry Date: 2020-06-03T18:37:14Z

Registrar: 1 API GmbH

Registrar IANA ID: 1387

Registrar Abuse Contact Email: abuse@1api.net

Registrar Abuse Contact Phone: +49.6841.6984-200

Domain Status: clientTransferProhibited https://icann.org/epp#clientTransferProhibited

I zamiast na DNS-y sieci Cloudflare zaczęła wskazywać na następujące serwery:

coinroom.com name server ns1.geoscaling.com.

coinroom.com name server ns2.geoscaling.com.

coinroom.com name server ns3.geoscaling.com.

coinroom.com name server ns5.geoscaling.com.

które rozwiązywały domenę na adres:

82.221.141.113 (descr: Advania / Thor Data Center)

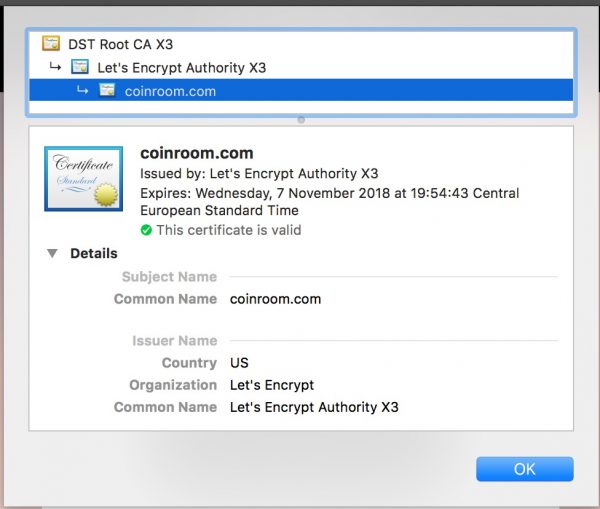

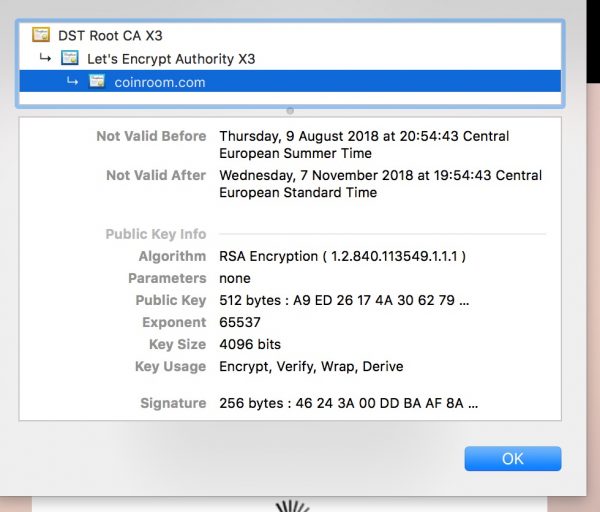

Strona dostępna była także po HTTPS (choć nie przekierowywała na niego z HTTP). Certyfikat został wyrobiony już 2 dni temu:

Jak doszło do ataku?

Z pozyskanych przez nas informacji, Coinroom.com to domena konfigurowana przez platformę zenbox.pl. Ktoś miał przesłać do zenbox.pl pismo, w którym podszywając się pod prezesa Coinroom poprosił o zmianę adresu e-mail przypisanego do konta. A Zenbox, wedle naszego informatora, miał takiej zmiany dokonać. Bez żadnej weryfikacji… To zapewne ta “pomoc” ze strony zenbox.pl pozwoliła atakującemu na zalogowanie się na konto Coinroom w Zenbox i podmianę DNS-ów na złośliwe, a zatem przejęcie ruchu na swój serwer.

Aktualizacja 10.08.2018, 18:58

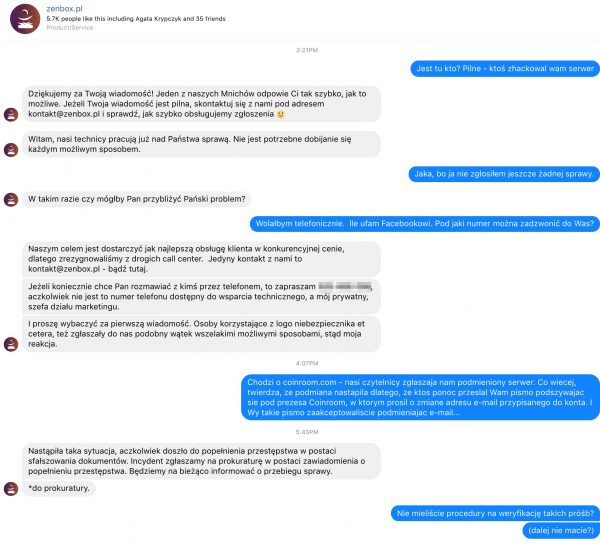

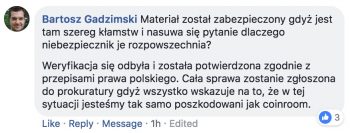

Przedstawiciel Zenbox.pl twierdzi, że nasz artykuł zawiera “szereg kłamstw”:

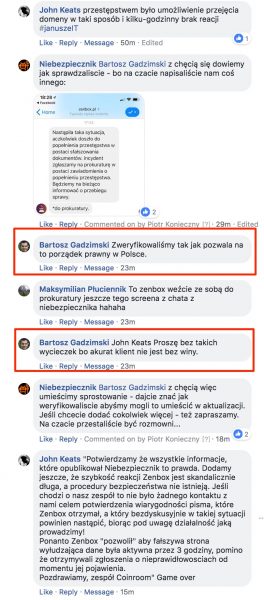

To ciekawe stwierdzenie, bo te “kłamstwa” potwierdził sam… szef marketingu Zenbox, z którym rozmawialiśmy na Facebookowym chacie. Oto zapis rozmowy. Nie publikowaliśmy go wcześniej, bo uważaliśmy że faux pas, jakie w rozmowie z nami popełnił przedstawiciel Zenboksa nie ma nic wspólnego z incydentem. I dalej tak uważamy, ale skoro Zenbox zarzuca nam kłamstwa, to publikujemy rozmowę w całości, bez cenzurowania, aby było jasne jak przebiegała całość rozmowy i żeby potem nikt nie zarzucał nam manipulacji:

Bartosz Gadzimski, CEO Zenbox, w komentarzach pod naszym wpisem na Facebooku dodaje, że “klient (Coinroom.com — dop. red.) nie jest bez winy” i że Zenbox “zweryfikował pismo podszywające się pod Coinroom tak jak pozwala na to porządek prawny w Polsce.“. Niestety, nie wiemy co to znaczy.

Z kolei Coinroom twierdzi, że Zenbox, choć szybko powiadomiony o incydencie, przez długi czas nie reagował co miało skutkować utrzymywaniem się fałszywej strony przez 3 godziny.

Mam konto na Coinroom — co robić, jak żyć?

Jeśli logowałeś się na stronie Coinroom dziś od godz. 12:00 do teraz, to obowiązkowo zmień swoje hasło wszędzie tam, gdzie miałeś je takie samo jak w Coinroomie. Co coinrooma póki co się nie loguj. Zwłaszcza jak nie widzisz HTTPS:// na początku domeny lub jak widzisz HTTPS z certyfikatem, który został wydany 3 dni temu.

Na razie nic nie wskazuje na to, że którykolwiek z użytkowników został “okradziony”. Poza tymi, którzy z niezrozumiałych nam powodów, po tak durnym komunikacie jaki pojawiał się po zalogowaniu na fałszywym serwisie, postanowili przelać coś na podany adres BTC.

Na koniec jeszcze raz podkreślmy, że nic nie wskazuje na to, żeby w tym ataku w jakikolwiek sposób “zawinił” Coinroom czy też jakaś “dziura” w serwisie transakcyjnym.

Aktualizacja 10.08.2018, 19:16

Zenbox obiecał podesłać nam oficjalne oświadczenie “do 12 godzin”.

Aktualizacja 10.08.2018, 20:55

Na Facebooku Właściciel Zenbox.pl wkleił takie oświadczenie, które nazwał oficjalnym:

Szanowni Państwo,

w związku z pojawiającymi się w mediach informacjami dotyczącymi obsługi Coinroom.com wskazujemy, iż podejmujemy obecnie wszelkie możliwe kroki celem szczegółowego wyjaśnienia zaistniałej sytuacji. O całym zdarzeniu w najbliższym czasie zostanie powiadomiona Policja i Prokuratura. Jednocześnie zapewniamy, iż – jak wynika ze wstępnych analiz – ze strony Zenbox.pl dochowane zostały wszelkie uzgodnione z ww. klientem procedury.

O dalszych krokach będziemy Państwa na bieżąco informować. Z góry dziękujemy za cierpliwość i wyrozumiałość.

Z poważaniem,

Bartosz Gadzimski

Prezes Zarządu zenbox sp. z o.o.

Wciąż więc nie wiadomo, na czym polegały “procedury” i jak Zenbox weryfikował fałszywą prośbę o zmianę adresu e-mail ustawionego na koncie. Bartosz Gadzimski na Facebooku sugeruje, że gdyby Coinroom miało włączone 2FA, to do sytuacji by nie doszło. Niestety, Zenbox nie wyjaśnia, czy to oznacza, że włączenie w Zenboksie 2FA powoduje, że wszystkie pisma od firmy, Zenbox od razu ignoruje.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Prosimy o nie zamieszczanie kłamstw i weryfikacje źródeł.

Proszę bardzo: https://www.facebook.com/niebezpiecznik/photos/p.10155500392396821/10155500392396821/?type=3

Oj sam właściciel nie wie co jego pracownicy odpisują. Jak widać na screenie zawiniliście Wy i nie jest to kłamstwem, chyba, że twierdzicie, że screen podany przy PK jest sfałszowany? :D

Screeny pokazuja sprawe jasno. Zenbox udostępniło dostęp na podstawie lewego dokumentu. Najpierw sie przyznalo a pozniej staje okoniem… Slaby PiAr bardzo slaby. A kryptoludzie sa pamietni i malo komu zaufaja ponownie.

Przepraszam ze sie wtrace, ale nie widze zadnych konkretow.

Podejrzewam ze chodzi o “klamstwa” czyli jedno zdanie “Bez żadnej weryfikacji…”

I zgaduje ze weryfikacja mogla sie odbyc na podstawie starego, uzywanego adresu email.

Ale brak szczegółow, wiec mnie osobiscie ciezko stwiedzic czy byla , czy nie bylo weryfikacji.

Aczkolwiek nawet gdyby byla i tylko podajac nazwe bez pisania z tej poczty, to bylaby to bardzo slaba weryfikacja. I niektorzy slusznie mogli uznac ze jej praktycznie nie ma.

Aczkolwiek to dalej tylko moje domysly.

Iść na wojnę z Niebezpiecznikiem, no, no… Odwaga czy głupota?

[…] Żródło: https://niebezpiecznik.pl/post/uwaga-uzytkownicy-gieldy-kryptowalut-coinroom-nie-logujcie-sie/ […]

Witamy wszystkich czytelników,

jako zespół Coinroom chcieliśmy zapewnić wszystkich użytkowników, że ich środki są w pełni bezpieczne, a sam serwis będzię wkrótce uruchomiony ponownie.

Chcieliśmy ze swojej strony dodać, że działanie firmy Zenbox, czyli zmiana email właściciela domeny na podstawie świstka papieru, tym samym przekazanie w ten sposób kontroli nad domeną atakującym, uwazamy i traktujemy jako totalnie nieakceptowalne i podejmiemy odpowiednie kroki prawne w tym kierunku.

Co macie na myśli pisząc o adresie e-mail właściciela domeny? Adres abonenta czy adres konta do zarządzania domeną – to nie to samo.

Nie pierwsza i nie ostatnia firma pozwala na zmianę/aktualizację adresu e-mail do obsługi konta za pomocą świstka papieru. Dla Was jest niewystarczająca, a dla większości klientów wyjątkowo upierdliwa;-).Podejżewam, że większość korespondencji dotyczy dostępu do kont w momencie, gdy sie okazuje że domena wygasła, a skrzynka w tej domenia przestała działać;-). Moim zdaniem ktoś musiał wiedzieć jak wygląda weryfikacja i przygotował odpowiednie pismo. Nie znam dobrze zenbox, ani ich procedur dotyczacych powiadomień, ale wydaje mi się, że zdają sobie sprawę z powagi sytuacji i nie rozdają dostępów od tak. Pytajac publicznie o ich procedury bezpieczeństwa moim zdaniem nie otrzymacie odpowiedzi.

Mam u jednego klienta hosting na zenboxie. Pewnego dnia moje dane logowania przestały działać. Nie wiadomo ocb. Kontakt z zenbox => sory bez danych logowania nie możemy udzielić informacji. Po przepychankach okazało się, ze ktoś wysłał do nich odpis krs firmy, a oni na tej podstawie zmienili dane logowania. Bez nawet próby kontaktu z „poprzednim” adminem.

Wystarczy pod tym IP kliknąć Log in, nie trzeba nic wpisywać. Najlepszy dowód na wałowanie.

“Weryfikacja” zgodna z wymogami prawa to zapewne porównanie pieczątki i podpisu z tymi na umowie.

Czy to na prawdę w XXI wieku trzeba komukolwiek związanemu z bezpieczeństwem tłumaczyć, że to można bardzo łatwo podrobić?

Aż mi się przypomniała sytuacja, którą miałem z opłatą za gaz nieco ponad 10 lat temu. Wezwano mnie do przedstawienia dowodu wpłaty za rachunek za dany miesiąc. Ponieważ korzystałem z bankowości internetowej to przyniosłem wydruk z potwierdzeniem przelewu, gdzie na samym dole widniało stwierdzenie: “Dokument nie wymaga pieczęci ani podpisu zgodnie z zasadami prawa bankowego art. taki i taki …”

Jakież było moje zdziwienie, że w biurze nie chcieli tego dokumentu przyjąć, gdyż według nich powinna być pieczątka i podpis. No to ja zamówiłem stosowne potwierdzenie w banku za opłatą. Jakież było zdziwienie tej samej osoby, która mnie poprzednio odesłała, gdy zobaczyła identycznie wyglądający dokument, w którym zostało wykreślone powyższe stwierdzenie, a w niezbyt dogodnym miejscu wbito pieczątkę oraz umieszczono podpis. Bałem się, że zaraz wezwie Policję i oskarży mnie o fałszerstwo ;).

Pytanie retoryczne: w jaki sposób przestępcom udało się wygenerować certyfikat Let’s Encrypt dzień przed przejęciem domeny? Chyba, że o czymś nie wiem…

MX na domenie mogli ustawić już 3 dni wcześniej.

retoryczne?

Do weryfikacji w LetsEncrypt wystarczy rekord TXT w domenie. Jeśli ktoś paranoicznie nie przegląda swoich rekordów to raczej go nie zauważy.

No ale to raczej nie jest tak, że ktoś przyszedł z ulicy i dodał rekord TXT czy MX. Musiał mieć dostęp do konta. Więc z tego wniosek, że coinroom najprawdopodobniej od co najmniej 2-3 dni przed podmianą rekordu A nie miał kontroli nad własną domeną i najwyraźniej o tym nie wiedział (z komentarzy innych użytkowników wynika, że po zmianie e-maila mógł nie dostać żadnej informacji po tym, jak ZenBox “zweryfikował” pismo i zmienił adres do konta). Mam ambiwalentne odczucia – niby giełda bitcoinów i nie wie, że jej ktoś konto przejął, ale kto sprawdza co 2 dni czy może się zalogować do swojej domenowni, niech pierwszy rzuci kamieniem ;) . Co oczywiście nie zwalnia z odpowiedzialności ZenBoksa za prawdopodobnie niezbyt pogłębione procedury weryfikacji pism oraz prawdopodobny brak informacji na poprzedniego maila o zmianie adresu przypisanego do konta.

Wspominanie przez szefa (?) ZenBoksa o 2FA sugeruje, że może coś jeszcze miało miejsce, o czym nie wiemy (albo ja nie doczytałem), np. logowanie przy pomocy wyłudzonych danych. Ale to już kompletne spekulacje.

To co powiedziales oznacza ze przejeli domene 3 dni wczesniej i mogli zrobic przez nia dowolny walek. O tym jaki dowiedza sie od prokuratora.

Pewien czas temu (dawno, dawno temu gdy po ziemi biegaly mamuty i nie mialy na HTTPS) tez dotknelo mnie wrogie przejecie domeny – i od tego czasu rozne mechanizmy skryptowe sprawdzaja czy domena sobie gdzies nie poszla albo content sie nie zmienil. Kiedys trzeba bylo klepas skrypty, dzisiaj Decaf i wszystko proste (no.. niezupelnie ale na dzisiaj tyle szczegolow wystarczy).

Też mnie ciekawi jak to zrobili. Na moim nowym hostingu serwery DNS musiały być przekierowane na nich-conajmniej 24h aby wygenerować certyfikat Let’s Encrypt.

Jeśli chodzi Ci tylko o sam czas propagacji rekordów DNS, to akurat nie problem. Wystarczy zbić TTL do np. 5-ciu minut, odczekać aż stare wpisy wygasną i dzięki temu zmiany są widoczne praktycznie od razu. (No i chyba jak dodajemy rekord TXT, a wcześniej go nie mieliśmy, to i tak nikt go nie zcache’ował i koniec końców też się od razu powinien pojawić.) Nie wiem czy tak było w tym przypadku, ale ja tak robiłem, jak zdarzyło mi się migrować jakiś serwer.

Witam. Uważam że atak na stronę rozpoczął się szybciej, tydzień temu a dokładnie 4 sierpnia ktoś włamał się na moje konto i przeprowadził ponad 10 transakcji po czym dostałem maila aby przelać bitcoiny których wcześniej NIE KUPOWAŁEM na jakiś portfel. Zgłosiłem to po dwóch godz. jak się zorientowałem na czacie z operatorem Coinroom. Do dziś dnia czekam na odpowiedz. Nie jestem specjalistą w tym temacie ale chyba to był początek ataku, czy ktoś z tutaj obecny miał podobną sytuację ?

coinroom bardzo ciekawa strone maja o bezpieczenstwie, tylko czemu wybrali mniej znanego dostawce domen to raz a dwa gdzie bezpieczenstwo jest wazne nawet skrzynki do maili powinni miec 2FA a co juz mowic o dostawcy domeny czy innych waznych dostawcow.

A to jakby mieli F2A to ktoś nie mógłby do Zenbix wysłać pisma z prośbą o zmianę emaila? Od kiedy F2A blokuje możliwość wysyłania pism do operatorów domen? Wyjaśnisz nam?

Troche blokuje.

Klient loguje sie i musi zobaczyc to co zna – prawda? Na pierwszej stronie wbija maila i hasko i widzi napis – ze bedzie musial wbic kod na nastepnym ekranie. Wiec klika i powininno pojawic sie okienki ‘wprowadz kod’ no dobrze ale nikt mu kodu nie wysle bo jak…

Gdyby nawet byl pelen MITM i przepuszczalo by zywcem wszystko do gieldy i z powrotem to i tak klient powinien byc strzezony przez mechanizm trutego cookie i pilnowanie odwolan z klienta. Czemu nie bylo? Zagadka bytu…

Z innej beczki – ten numer z ‘wyslij BTC’ przypomina mi slynny ‘wirus balkanski’ :) Brakuje tylko tekstu ‘i wyslij info wszystkim swoim znajomym’ :)

Miałem do czynienia z Zenboxem około 3 lata temu, i może coś się zmieniło ale wtedy to było:

– skryte limity na serwerze, które powodują nieplanowane koszty, /a na stronie wszędzie przyciski call to action “u nas nie ma limitów – zrejestruj się”/,

– wywalające się serwery mysql, regularnie,

– obsługa “techniczna”, odpowiadająca na uwłaczającym technicznie poziomie,

– przy próbie eskalacji w sieci po sekundzie dosłownie pojawiał się jeden ze wspólników Tomasz F[…] – widać mieli wykupiony najwyższy pakiet w social media monitoring tool. Na siłę wmawiał, że wszystko jest ok, bez chęci faktycznego rozwiązania problemu. Książki z NLP Tomasz miał opracowane na pamięć ale to chyba nie jest dobra retoryka na obsługę klienta. Po dwóch takich akcjach uciekliśmy, bez oglądania się za siebie.

Retorykę Bartosza ocenią klienci Z.

Zenbox powinien zniknąć tak jak 2be (adweb). Kolejny jest home

Tak, jak czytałem korespondencję z Zenboxem, to moim pierwszym skojarzeniem było 2be i Bartek Juszczyk.

Mowicie ze Coinroom nie jest winny.

Moim zdaniem nie macie racji.

Pewien czas temu (dawno, dawno temu gdy po ziemi biegaly mamuty i nie mialy na HTTPS) tez dotknelo mnie wrogie przejecie domeny – i od tego czasu rozne mechanizmy skryptowe sprawdzaja czy domena sobie gdzies nie poszla albo content sie nie zmienil. Kiedys trzeba bylo klepas skrypty, dzisiaj Decaf i wszystko proste. Dlaczego gielda crypciochy nie miala chocby darmowego decafa? Wielka zagadka bytu ci to jest.

Czy nikt nie wpadl na to aby wykupic “zielona mile’ i przyzwyczaic ludzi ze maja sprawdzac ze swieci sie ze to oni sa na zielono a nie tylko ze zielona klodka? Wiem, koszta. Ale zwrot kasy bedzie kosztowac wiecej. Czemu przyoszczedzili? Zagadka bytu…

Czemu w koncu nie zainwestowali w 2FA? Ile kosztuje karta z darmowymi SMSami? Znowu przyoszczedzili? I znowu zagadka bytu dlaczego.

W koncu – 3 dni (a pewnie 7 jak ktorys z kolegow sugeruje) ktos im urzeduje w sklepie a oni nic? Mieli chociaz jakies IT czy tylko na kontrakcie z Bangladeszu? Dziwne, za prawde dziwne… Znowu zagadka bytu…

Spotkala ich niemila przygoda, sam bym takiej nie chcial. Ale obY potrafili znalesc droge do podniesienia sie poprzez opanowanie jakosci uslug.

W sumie maja bank/gielde. A takie rzeczy to nie sa w warzywniaku w ktorym baba handluje na boku cielecina :)

Ogarnac sie i do przodu.

Dwóch moich klientów miało witryny na zenboxie – nie polecam. Kontakt leży (brak telefonicznego), słaba jakość usług. Dziś ich witryny są zmigrowane na Azure i są zadowoleni :) a ZenBoxowi życzę zniknięcia za takie podejście. Następna niech będzie nazwa, nie home bo jeszcze mam kilka firm do zmigrowania z home :D

Dopytałem support zenboxa jak wygląda procedura zmiany maila przypisanego do konta. Wystarczy wysłać ogólnodostępny odpis z KRSu oraz skan oświadczenia, w którym muszą być poprawne dane firmy oraz podpis z imieniem i nazwiskiem osoby wyznaczonej do kontaktu. Autentyczność samego podpisu nie jest badana bo ani nie mają wzoru podpisów od klienta ani nie czekają aż fizyczny dokument przyjdzie pocztą. Innymi słowy żeby włamać się komuś na konto wystarczy poznać imię i nazwisko osoby wyznaczonej do kontaktu w danej firmie. Resztę danych mamy w necie. Spreparowanie oświadczenia to już błahostka bo podpis może być bylejaki, byle z odpowiednim imieniem i nazwiskiem. Potem już pozostaje tylko zresetować hasło jeżeli klient nie ma włączonego opcjonalnego 2FA. Czy taka procedura jest zgodna z prawem? Tak, bo polskie prawo nie określa przecież procedur dla firm hostingowych. Zgodnie z prawem można mieć tak głupie podejście do tematu… Źródło: https://walczak.it/application/files/2915/3417/9878/zenbox_procedura.pdf

Obawiam się, że to jest tylko wierzchołek góry lodowej – tj. niewykluczone, że większość hostingowni podobnie robi. Swoją drogą to jest jakiś pomysł na pracę naukową (albo chociaż na artykuł w Niebezpieczniku :) ) – sprawdzenie wszystkich hostingowni pod kątem łatwości przejmowania kont firmowych na podstawie ogólnodostępnych dokumentów :)