23/2/2017

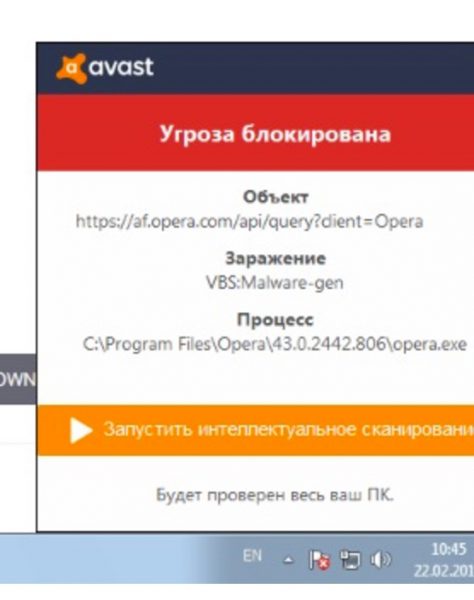

False positives antywirusów to już klasyka. Wczoraj posiadaczy Avasta trapiła sygnatura “VBS: Malware Gen”. Niektórych z czytelników do tego stopnia, że jak pisze jeden z nich:

W panice zaorałem sobie cały system. Na szczęście mam backup.

Poprawka została już wypuszczona. Więcej o incydencie znajdziecie tutaj.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Nie ma to jak dobry antywirus.

Którym avast nie jest. Kiedyś, w czasach gdy Vista dopiero co wyszła musiałem przez niego robić reinstalkę, bo mi bootloadera WinXP wypierdzielił (wtedy jeszcze traktowałem Linuksa głównie jako ciekawostkę bo jeszcze było mało dobrego softu na niego, to zaczęło się dopiero zmieniać w 2007-2009 r. kiedy problemy z driverami nawet do dziwnego sprzętu były już mniejszym problemem a i ilość softu, szczególnie graficznego i muzycznego się zwiększyła).

Musiałeś robić reinstall bo Ci bootloader poleciał! Ja Cię!

I teraz przez kolejne 10 lat będziesz prowadził krucjatę (a już 10 prowadzisz!) i pisał wszędzie po forach jaki to Avast jest zły bo w 2007r wywalił Ci bootloader…

Wiesz co? A dobrze że Ci go wywalił :P

Nie przeglądałem wyników skuteczności od dawna, ale kiedy to robiłem Avast mnie nie przekonał. Teraz pojawiło się jeszcze ciekawe banie które może zupełnie zniechęcić do antywirusów http://www.zdnet.com/article/google-and-mozillas-message-to-av-and-security-firms-stop-trashing-https/

No może pomijając te:

“We found that the following products did not intercept HTTPS: 360 Total,

Ahnlabs V3 Internet Security, Avira AV 2016, Comodo Internet Security, FSecure

Safe, GDATA products, K7 Total Security, Malwarebytes, McAfee

Internet Security, Microsoft Windows Defender, Norton Security, Panda Internet

Security 2016, Security Symantec Endpoint Protection, Tencent PC Manager,

Trend Micro Maximum Security 10, and Webroot SecureAnywhere.”

1. tak, ale funkcja ta w ESET jest domyślnie wyłączona – trzeba włączyć ją ręcznie (ESET Smart Security, Internet S., Endpoint S.)

2. strony używające HSTS nie ładują się przy włączonej funkcji monitorowania ssl przez AV

Narzekanie na to, że AV skanują HTTPS poprzez podstawianie swoich certyfikatów jest bez sensu, bo przecież AV się CHWALĄ tym, że to robią – tak funkcjonalność jest jawna i wiadoma. To tak jakby narzekać, że UTMy robią to samo, skoro to jedna z ich funkcji…

Co więcej, w każdym z nich można skanowanie SSL wyłączyć.

Z drugiej zaś strony znacznie prościej by było, gdyby przeglądarki dawały możliwość wpięcia się w swoją kolejkę sieciową, wtedy nie byłoby konieczności odszyfrowania ruchu i narażania użytkownika na gorszą implementację SSL w AV.

avast wariuje od paru dni- w chrome z kolei https://clients1.google.com/tbproxy/af/query?client=Google Chrome pokazuje jako malware

Avast to zawsze bylo g*wno zamulajace kompa. Gorszy pod tym wzgledem byl chyba tylko Norton.

Nie tylko zamulacz ale i potencjalny wywalacz bootloadera, patrz mój komentarz wyżej. Jak narazie, kiedy muszę używać Wingówna to używam AVG. Niestety jest na nim parę programów których albo muszę albo chcę używać (z “chconych” są to głównie gry, ale na szczęście coraz rzadziej muszę się dualbootować dla nich, bo gram głównie w indyki a te z reguły mają wersje linuksowe) a Crapdows to nie Linux i nie jest tak bezpieczny więc trzeba się zabezpieczyć (choć i tak na “niebezpieczne” strony nie wchodzę bo jestem osobą myślącą, no ale wolę dmuchać na zimne).

Oho, krucjaty ciąg dalszy, do tego dochodzi hejt na Windę – w końcu nick zobowiązuje, a co!

Skoro na Win potrzebujesz AV choć tylko grasz a nie chodzisz po “niebezpiecznych” stronach to pewnie grasz w piraty – w sumie logiczne skoro nawet na system Cię nie stać. Szkoda tylko że tak hejtujesz Avasta i jednocześnie go używasz :D https://www.google.pl/search?q=avast+avg to hipokryzja czy głupota? Nie wspomnę już że się o swój bootloader nie boisz!

Avasta znam i pamiętam wszystkie jego wpadki w ostatnich 5-7 latach, i co jest najciekawsze ogólne Malware.gen otrzymywałem przy (to się działo na różnych komputerach i różnych systemach):

1. Pliku CHM z Javaskryptem, który rozwijał obrazek i tylko tym.

2. Moim sterowniku do touchpada Synaptics w wersji 8.3.5. Poleciał do wyjątków, bo nowszego nie da się na każdym sprzęcie wgrać.

3. Spakowanych EXEkach, wszystkich jak leci.

4. Mojego autorstwa programie w C++/WinAPI, który sprawdzał, czy działa w Windows 9x, a jeżeli tak cofał zegar systemowy do roku 2010, uruchamiał program i przywracał właściwy rok. Nie pytajcie po co mi to było, ale to było przemyślane działanie z błogosławieństwem jednego z bardziej znanych ośrodków badawczych bezpieczeństwa :).

5. Całkowicie losowych narzędziach pakietu BRL-CAD – co update to wywalał inne pliki.

6. Mojego autorstwa programie obsługi klawiatury na zasadzie pewnych klawiszy przełączanych, napisane w Delphi (czasy ok. 2008 roku).

Zauważyłem, że kluczem do Malware.gen wydaje się być, w przypadku plików wykonywalnych, m.in. modyfikacja innego pliku EXE lub założenie tzw. hooka na klawiaturę. W przypadku innych plików Wielcy Przedwieczni raczą wiedzieć.

I przy pustych projektach delphi, które przykładowo wywołają funkcję ParamCount.

antywirus od 0-day i tak nikogo raczej nie ochroni więc nie widzę powodu żeby osoba, która wie cokolwiek o komputerach powinna go instalować