18/9/2012

Wystarczy znać numer abonenta sieci GSM Virgin Mobile, aby móc odczytać jego billingi, zmienić mu dane kontaktowe, kupić na jego rachunek nowy telefon lub też po prostu odciąć go od jego konta.

Atak na Virgin Mobile

Kevin Bruke miesiąc temu poinformował amerykańskie Virgin Mobile o możliwości fatalnego w skutkach ataku. Kilka dni temu uzyskał odpowiedź, że Virgin Mobile dziury nie załata — postanowił więc, że ją upubliczni.

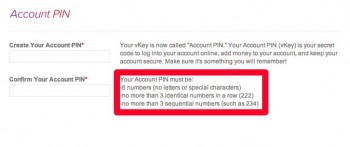

Błąd polega na tym, że Virgin Mobile jako login wymusza użycie numeru telefonu, a jakby tego było mało, hasłem może być tylko 6 cyfrowy PIN (jest więc tylko milion możliwych haseł, a tak naprawdę mniej, bo niektóre kombinacje nie są możliwe). Kevin napisał więc program, który dla dowolnego numeru brute-forcuje wszystkie możliwe PIN-y… I to w zasadzie tyle.

Co można zrobić abonentom Virgin Mobile w USA

Poprzez konto w Virgin Mobile można:

- Odczytać historię połączeń

- Zmienić przypisanie numeru do aparatu (to pozwala na przejmowanie cudzych SMS-ów)

- Kupić nowy telefon na czyjść rachunek

- Zmienić PIN do konta (odcinając oryginalnego użytkownika)

- Zmienić adres zamieszkania

- Zmienić adres e-mail

Co gorsza, nie bardzo jest się jak ochronić przed tym atakiem. Zmiana PIN-u nie pomoże, bo ciągle będzie można go odgadnąć — strona nie wykrywa i nie blokuje ataków brute-force (wielokrotnych błędnych prób logowania).

Jak wykrywać tego typu ataki?

O ile klienci Virgin Mobile nic nie mogą zrobić, to operator powinien jak najszybciej umożliwić zmianę haseł na silniejsze, włączyć wykrywanie ataków zgadywania hasła, wprowadzić możliwość 2 factor authentication podczas logowania — u nas korzysta z tego m.in. Orange, co już raz uratowało klientów tej firmy przed wyciekiem danych. Virgin Mobile mógłby też po prostu informować mailowo oryginalnego właściciela o zalogowaniu do konta (a także zmianie adresu e-mail) — ale i tego nie robi…

W ogóle wygląda na to, że operatorzy GSM dziwnie podchodzą do haseł swoich klientów — niedawno informowaliśmy, że T-Mobile nie zezwalał na użycie litery V w polu hasła w formularzu do logowania…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ale polskich klientów raczej nie dotyczy, bo u nas jest funkcjonalna kopia frontendu Playa (logowanie mailem+haslo+kody SMS przy wrażliwych operacjach).

No ale w USA jest inne myślenie.

i inne prawo :)

Akurat prawo nie ma z tą sprawą nic wspólnego.

Kiedyś w Playu przy próbie wejścia w zakładkę “Usługi” w Play24 przychodził SMS z kodem. Od jakiegoś czasu żaden SMS nie przychodzi i sobie można włączać usługi bez żadnego potwierdzania..

Wejść w usługi można – zmienić nie. Była o tym wiadomość od Play.

Powiem krótko, zamiast chwalić Orange za jakiekolwiek bezpieczeństwo – lepiej jest zamilknąć, ponieważ Orange do bezpiecznych sieci także nie należy.

Masz na myśli permanentny DDOS salonów Orange? ;)

Oświeć nas. Czekamy.

“…strona nie wykrywa i nie blokuje ataków brute-force…”

WTF ?!

Mamy rok 2012 – jak można było takiego bubla dać do publicznego użytku !? Przeciętny student informatyki by o tym pomyślał. Ba ! Nawet by to w prosty sposób ogarnął…

Skoro to wpadka w USA, to czekam na pozew zbiorowy – szanse na wygraną kliencie Virgin Mobile mieliby sporą… ;)

Jakby panowie w Virgin Mobile byli na szkoleniu organizowanym przez Niebezpiecznik to wiedzieliby o fail2ban ;-) Wyślijcie do nich ofertę :D

potraktuja to jak Nigeryjskie (i podobne) przekrety!

@Marek

Co ma fail2ban chroniący usługi takie jak ssh czy ftp przed zgadywaniem haseł do ataku słownikowego w formularzu na stronie WWW?

fail2ban ma możliwość generowania regułek .htaccess (Deny from …), jak i zasad firewall na podstawie dowolnych zdarzeń (logów). Osobiście wolałbym mieć to w kodzie programu (chociażby po to, żeby nie polegać na Apache2 – żadna witryna, która wymaga wysokiej wydajności, nie powinna na tym stać), ale przez fail2ban też się da. Nie sprawdzałem, jak to działa, ale ponoć działa. Oczywiście wymaga skanowania logów, więc pewnie trzeba go skonfigurować tak, aby wiedział, czego w tych logach szukać…

@Camorra

Osobiście poznałem usecase z logami apache’a2 i regułami na fw, ale to zwykły engine regułowy (z parserem) i myślę, że można by go skonfigurować do odtwarzania czołówki z “Piratów” po każdym skończonym pobraniu torrenta.

Ze strony fail2ban: ” Generally Fail2Ban then used to update firewall rules to reject the IP addresses for a specified amount of time, although any arbitrary other action (e.g. sending an email, or ejecting CD-ROM tray) could also be configured. Out of the box Fail2Ban comes with filters for various services (apache, curier, ssh, etc).”

@Marek jest jeszcze denyhosts :> http://bit.ly/Ve2CXK

@frk Chętnie poczytam. Dzięki za info :)

Wprowadzenie zwłoki 1sek już by znacznie poprawiło, o ile atak nie byłby prowadzony z np. tysiąca maszyn

Wtedy wystarczyłoby otworzyć bardzo dużo połączeń naraz. Jeśli sprawdzenie jednego hasła zajmuje sekundę, wtedy bardziej opłaca się sprawdzać 1000 (albo 1024, żeby była okrągła liczba) równolegle. Jedynym rozwiązaniem jest tutaj zrezygnować z bezsensownego PINu i pozwolić na prawdziwe hasła o dużej entropii (dowolna długość).

albo każda kolejna nieudana próba = podwojenie czasu oczekiwania

Podwojenie czasu oczekiwania za każdym razem (czyli taki wykładniczy wzrost) skutkowałoby tylko tym, że można by w łatwy sposób komuś zrobić DoS na jego konto :P

Można też zliczać nieudane logowania i np. po 3 nieudanych próbach dawać captcha

@Robert – nie naraża na atak DOS bardziej niż standardowa praktyka blokowania konta po N nieudanych próbach; w każdym razie – ciekawych prac badawczych nad mechanizmami zabezpieczającymi takie serwisy jest mnóstwo, a tu najwyraźniej nie zastosowano niczego sensownego

To nic nie da, bo BF przeprowadza się inaczej: bierze jedno hasło i sprawdza po kolei loginy. i zanim obskoczymy całą bazę danych (np kupioną od jakiegoś spamera), to czas na logowanie minie.

3 próby i captcha

nie inne prawo tylko inna mentalnosc

oni nie chca nic komplikowac amerykanom

pracuje przy supporcie ludzi z N.America i cos o tym wiem kwartalna zmiana hasla windows moze przyprawic o bol glow – i prawie calkowity brak produktywnosci przez co najmniej do lunch-u

od tego sa rowniez web application firewalle. rzadko spotykane rozwiazanie ale ze operatorzy z tego nie korzystaja to jestem zdziwiony. w sumie tylko kasa wazna a klient baranek i tak zaplaci

“Kevin Bruke miesiąc temu poinformował amerykańskie Virgin Mobile o możliwości fatalnego w skutkach ataku. Kilka dni temu uzyskał odpowiedź, że _Virgin Mobile dziury nie załata_ — postanowił więc, że ją upubliczni. ”

Wstyd, Virgin Mobile, oj, wstyd…

Można powiedzieć, że dziewica została spenetrowana…he…he.

@ dfgg

W playu co prawda wymagają lepszego hasła (min. 8 znaków, w tym conajmniej 4 litery i 2 cyfry), ale:

– złagodzili ostatnio politykę haseł sms-owych webowego play24 tylko do najwrażliwszych obszarów serwisu typu np. zmiana danych osobowych

– w aplikacji play24 na androida loginem jest nr telefonu, a nie adres mailowy, hasło jest na szczęście zahashowane (plik: system_memory/data/data/com.play.play24m/shared_prefs/Play24mActivity.xml)

-nie wiadomo mi o podatności na brute force – nie zdarza mi się 3 raz wpisać błędnego hasła…

Na czym miała polegać ta zmiana przypisania numeru do aparatu i przechwytywanie SMS? Czy chodziło może o ustawienie komuś przekierowania SMS-ów (lub innych połączeń) z jego numeru telefonu na numer hakera?

A liczba kombinacyj PINu to: 926 740

@podwojenie czasu oczekiwania

Owszem, łatwo by było zDDOSować komuś konto, tak jak bardzo łatwo jest komuś zDDOSować konto w mbanku, citibanku i pewnie wielu innych bankach.

Jednak, jako klient, wolę DDOS niż włam na moje konto :).

W bankach akurat jest to rozwiązane lepiej, bo loginem jest pewien numer, który dość trudno odgadnąć, a nie publicznie dostępna informacja. Zgodzę się, że jeśli logowalibyśmy się za pomocą numeru konta bankowego (który w różnych miejscach na ogół się pokazuje światu), to byłoby łatwo z DoS’em. Tak jednak nie jest. Wolałbym wprawdzie jakiś login z prawdziwego zdarzenia zamiast samych cyferek, ale ogółem jest o wiele lepiej, niż logowanie do witryn sieci komórkowych, gdzie login jest dość oczywisty…

[…] Po co prowadzić takie badania? Na przykład po to, aby bardzij wydajnie podejść do zgadywania PIN-ów — od którego zacząć? Wiadomo, od najbardziej popularnego! To przyśpieszy atak, a tego typu potrzeby idealnie obrazuje opisywana przez nas wczoraj wpadka Virgin Mobile. […]

Rozmawiałem z dziewczyną z Australii – ma po 3 próbach “lock out” i trzeba się namęczyć, żeby odblokować. Czyli to w Stanach takie orły IT żyją…