15/7/2011

Drogie oprogramowanie wspomagające reverse engineering, sprzedawane do tej pory jedynie wyselekcjonowanym klientom zostało opublikowane w internecie. Licencja wskazuje, że to wersja będąca własnością firmy ESET. Jak doszło do wycieku?

Co wyciekło?

Opublikowana paczka zawiera:

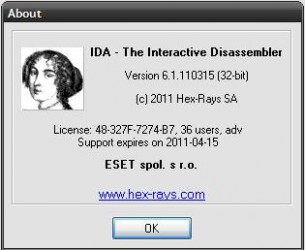

- IDA Pro Advanced v6.1 (Windows)

- HexRays x86 Decompiler v1.5 (najnowsza wersja z kwietnia 2011)

- HexRays Decompiler v1.5 SDK

…i 36 licencji sieciowych.

Dekompilator Hex-Rays oraz IDA Pro (deasembler i debugger) są autorstwa Rosjanina Ilfaka Guilfanova i z racji swojego zastosowania sprzedawane są wyłącznie wyselekcjonowanym klientom (tym stojącym po “dobrej stronie mocy”).

Kto opublikował i dlaczego?

Płatne narzędzia zostały opublikowane przez Rosjanina o nicku Sp0Raw, który twierdzi, że jest to nauczka “dla ludzi dumnych ponad stan“.

Z nfo autorstwa frustrata można wywnioskować, że odmówiono mu zakupu oprogramowania IDA Pro oraz zabanowano na forum. Ale Sp0Raw ma żal nie tylko do Guilfanova, swoje zarzuty kieruje także pod adresem firmy antywirusowej ESET; że bezmyślnie oznacza oprogramowanie stworzone z wykorzystaniem protectora Themida/WinLicence

i VMProtect jako złośliwe. Można więc przypuszczać, że Sp0Raw jest autorem oprogramowania, którego użytkownicy ESET-u nie mogli ściągnąć z internetu (było wykrywane jako malware).

W internecie znaleźć można ślady działalności Sp0Rawa — wygląda na to, że zarabia na sprzedawaniu cracków do płatnego oprogramowania oraz tworzeniu emulatorów hardware’owych kluczy licencyjnych. Dodatkowo to najprawdopodobniej on jest autorem iFrameCash (PDF, str. 22), oprogramowania służącego do pozyskiwania ruchu i infekowania internautów złośliwym oprogramowaniem.

Co jeszcze wykradziono z ESET-u?

Oprócz IDA Pro i Hex-Rays, Sp0Raw sugeruje, że udało mu się zdobyć kod źródłowy bliżej niesprecyzowanego oprogramowania należącego do firmy ESET. Z nieoficjalnych informacji, jakie udało nam się uzyskać wiemy, że ESET próbuje ustalić co dokładnie wyciekło i jak do tego doszło. Na przesłane przez nas pytania dotyczące wycieku nie uzyskaliśmy jednak oficjalnej odpowiedzi. Kiedy to nastąpi, na pewno zaktualizujemy ten artykuł.

Aktualizacja 18:21

Oto, co Branislav Ondrasik odpisał na naszego e-maila:

ESET is aware of the reports of a possible compromise of its e-mails. ESET takes it’s security very seriously and is conducting a thorough investigation. However, initial indications are that the scope of the incident is limited and involves a few widely distributed internal emails, and some other information which may have been deliberately leaked. Part of the Russian forum release discussed information and files relating to older versions of IDA Pro (a commercial decompiler), parts of which may have come from ESET. This incident in no way affects any of our customer’s information, and users do not need to take any action.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jak się okaże, że oprogramowanie uzyskał używając tylko Social Engineering’u to w ogóle bajka będzie :)

frustrat nie frustrat, ale leb ma nie od parady

Mysle ze wtedy na pewno by taka informacja do nas nie dotarla Kacper.

niekompletny artykuł: brakuje linka ;-)

literówka: kluczy *licencjnych*

link do nfo nie działa

Dogooglaj się do niego po: rUSSIANS dOING ThE wORLD sp0raw HexRays x86

Zły link nfo do pastebin, prawidłowy to raczej ten:

http://pastebin.com/Y5fsX9UA

Też zły. Spójrz na ascii-grafikę u góry.

PPoprawny: http://webcache.googleusercontent.com/search?q=cache:gZShtwKy7VoJ:pastebin.com/Q6p4CEbg+http://pastebin.com/Q6p4CEbg

Na pytanie “IDA Pro Advanced v6.1 HexRays x86 Decompiler v1.5” google odpowiada że drugi link ma rację ;)

Ech Macie jeśli to nie problem. hp://w w w.send space.com/file/[moderatora-ingerencja]

A zobaczcie co google powie na zapytanie: Hex-Rays.IDA.Pro.Advanced.v6.1.Windows.incl.Hex-Rays.x86.Decompiler.v1.5.READ.NFO-RDW ;)

Najwidoczniej jednak ktoś w Esecie za słabo chronił taki soft i trzymał na serwerze do którego inni mieli dostęp. Dyskusyjne jest trzymani takiego softu online. Przykładowo kody do kart Nagravision są trzymane w komputerze, który nie ma kontaktu ze światem zewnętrznym (z internetem). Nic dziwnego chętnych na zdobycie kodu pozwalającego podrabiać karty płatnych platform telewizyjnych nie brakuje.

No, moim zdaniem to na ogólnodostępnym rapidshare musieli trzymać, spakowane rar-em na hasło “infected”. Wiadomo, Eset biedna firma i pewnie nie maja własnych serwerów.

No to jak widac, slusznie mu odmowili tego softu. Kropka.

Bardziej interesujące są specjalistyczne programy do przeglądania telefonów komórkowych umożliwiające zgranie wszelakich danych (również ich odzyskanie). Nie pamiętam w tej chwili nazwy tego softu…

Phoenix?

Warto dodać, że tylko najnowsze wersje są(wierzę na słowo) sprzedawane z selekcją.

IDA 5.0 jest freeware, i może ją pobrać każdy.

IDA 5.0 nie posiada dekompilatora hex-rays, także przydatne tylko jeśli znasz assemblera.

Czy te programy są rzeczywiście takie super?

Owszem, są. Tylko że nie do końca wiem, jak to jest, ale mniej więcej tak że kolejne starsze wersje IDA stają się freeware gdy wyjdzie nowsza wersja płatna. No i pewnie freewarówki oprócz tego że są starsze, nie mają wszystkich zaawansowanych funkcji.

@olo16

Dokładnie tak, nie mają też prostych ale ułatwiających pracę funkcji jak np kolorowanie grafu.

Generalnie to o co chodzi z tym specyficznym dla IDA licencjonowaniem?

Jak sprawdzają potencjalnego klienta i jakie ogólnie są warunki?

Ciekawi mnie po prostu,dlaczego mogą odmówić sprzedaży danym osobom a innym zaś sprzedadzą..

Dlaczego MOGĄ: A kto im zabroni? O dyskryminację ich oskarżą?

A dlaczego to robią: nie wiem.

Ciekawe tylko jak takie sprawdzenie się odbywa.

Trzeba pracować w jakimś antywirusie, czy może nieznanym im ludziom robią rozmowy kwalifikacyjne?

Nie to, żebym miał z tym jakiś problem, ale zwyczajnie mnie to zastanawia.

Odpowiedź jest bardzo prosta. Ponieważ IDA + HexRays to potężne narzędzia, w związku z tym mogą one służyć do różnych celów – firmom AV do analizy malwaru, natomiast przestępcom do łamania softu, produkowania malwaru – wyobraź sobie sytuację, gdy jakiś malware coder wchodzi w posiadanie próbki nowego rootkita i chce podprowadzić jego technologie do swoich produkcji. Wrzuca próbkę do HexRaysa, dekompiluje, robi parę poprawek i ma działający kod (mnie więcej bo HR czasem się myli). Dlatego Ilfak rozważnie dobiera swoich klientów.

Ja nie znajac ASM potrafilem “crackowac” tylko z SoftICE i w32Dasm na Windows 98, a juz IDA byl zbyt skomplikowany dla mnie lol. Ale juz w tamtych latach w “branzy” byl znany jako najlepsze narzedzie wspomagajace….

dzięki.

No i jest jego strona: sporaw.com