12/1/2012

Grupa hackerów o nazwie Dhamaraja zaatakowała serwery indyjskiego wywiadu wojskowego. W opublikowaym przez atakujących oświadczeniu można przeczytać, że na serwerze znajdował się kod źródłowy oprogramowania antywirusowego firmy Symantec.

Kod programów Symantec skradziony

Atakujący znaleźli na serwerach indyjskiego wywiadu wojskowego dokumenty potwierdzające, że zachodnie firmy pomagają indyjskiemu rządowi w inwigilacji mieszkańców Indii. Wśród nich znajdował się także datowany na 1999 rok dokument Symanteca opisujący API dla Virus Definition Generation Service. Dokument ten, wraz z listą plików z kodem źródłowym został opublikowany przez atakujących na Pastebin.

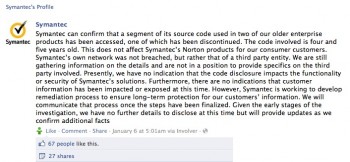

Symantec potwierdził, że atakujący są w posiadaniu kodu źródłowego Norton Antyvirus z linii Enterprise (dla firm, nie dla użytkowników prywatnych) — przechwycony został kod źródłowy Symantec Endpoint Protection 2.0 oraz Symantec Antyvirus 10.2. Warto jednak zauważyć, że oba produkty mają 4 lata…

Atakujący mogą wykorzystać kody źródłowe do znalezienia sposobu na napisanie wirusa, który nie zostanie wykryty przez oprogramowania Symanteca (ale już dziś można to zrobić i bez znajomości kodu źródłowego). Ciekawszą możliwością jest natomiast znalezienie błędów bezpieczeństwa w samym antywirusie Symanteca — to pozwoliłoby na ataki na klientów-firmy, którze ciągle mają go zainstalowanego.

Przypomnijmy, że kradzież kodu źródłowego przytrafiła się także firmie Kaspersky — pisaliśmy o niej w artykule wpadka Kasperskiego.

Osobnym pytaniem jest natomiast, dlaczego indyjski wywiad wojskowy w ogóle posiadał kod źródłowy produktów Symanteca na swoich serwerach?

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

No jak to po co? Bardzo wygodne narzędzie do inwigilacji.

Nie.

Bo taka instytucja zapewne sama go sobie sprawdziła pod różnymi względami, aby później nie było żadnych niespodzianek, jakiś backdoor wrzucony przez CIA czy też jakieś błędy bezpieczeństwa ze strony Symanteca.

Tia, parę lat temu nawet nasz rząd kupował licencje na windowsa z dostępem do *części* kodu;)

Cyt: “Osobnym pytaniem jest natomiast, dlaczego indyjski wywiad wojskowy w ogóle posiadał kod źródłowy produktów Symanteca?”

Wydaje mi się normalną praktyką, że firmy typu Symantec/Kasperski udostępniaja kod źródłowy dla dużych instytucji rządowych – chociażby ze względu na możliwość sprawdzenia ewentualnych zagrożeń bezpieczeństwa.

Moim zdanie nie wyobrażam sobie sytuacji że rząd jakiegokolwiek państwa (tym bardziej kontrwywiad) mógłby zakupić oprogramowanie które bardzo integruje się z systemem (tj. np. antywirus) bez możliwości sprawdzenia jego kodu źródłowego….

Jasne. I na pewno infromatycy z MSWiA w przerwie między instalowaniem windowsa Pani Halince a podłączaniem myszki Pani Krysi czytają kod Worda w którym pisane są dokumenty, czy aby czasem nie ma tam jakiegoś backdoora. Fantaści.

@Grzegorz

Po pierwsze: Word, to nie to samo, co antywirus.

Po drugie: Niekoniecznie chodzi o panią, co to w Wordzie pisze jakieś osrane pisemka. O ile mnie pamięć nie myli, to np. rząd USA nie kupuje sprzętu produkowanego w innym kraju. Myślisz, że czym się niby kierują? Z pewnością mają dostęp do każdej linijki kodu. Szczególnie w armii.

“Moim zdanie nie wyobrażam sobie sytuacji że rząd jakiegokolwiek państwa (tym bardziej kontrwywiad) mógłby zakupić oprogramowanie które bardzo integruje się z systemem (tj. np. antywirus) bez możliwości sprawdzenia jego kodu źródłowego….”

Hmm, no tak – a MON kupuje Blackberry, politycy zaopatrują się w ogólnodostępne tablety. A nikt nie pomyśli chociaż nad zakupem rodzimego sprzętu, do którego możemy mieć wgląd.

Do poczytania np tu:

http://www.altair.com.pl/cz-art-3152

@DeBill

Akurat USA jest w wygodnej sytuacji w kwestii IT, bo większość sprzętu informatycznego oparta jest na technologiach wymyślonych w USA. Sama produkcja już niekoniecznie odbywa się w USA, nawet jeśli procesory czy Windows robi się poza USA, to jest to kalka produktu made in USA najwyżej zlokalizowana na lokalny rynek (głównie oprogramowanie). W dzisiejszych czasach nie da się uniknąć zagranicznej technologii nawet w krajowym sprzęcie (przecież polski telefon czy tablet zawiera niewiele polskich podzespołów, a już na pewno system operacyjny nie jest stworzony w Polsce, bo wybiera się najpowszechniejszą i najbardziej rozwojową platformę), stąd odbiorcy rządowi chcą mieć kod źródłowy by mieć kontrolę nad sprzętem i oprogramowaniem. Poza tym wystarczy choćby częściowy montaż w Polsce by sprzęt nazwać polskim (przecież gołym okiem widać, że produkty firm typu myPhone, Trak czy TF1 określane mianem polskich mają chiński rodowód). Wyjściem pozostaje szyfrowanie, stąd najważniejsze osoby w państwie mają telefony szyfrowane (w Polsce polskie telefony z serii Xaos firmy Techlab 2000).

grzegorz, chcialbym, wierzyc ze jednak ktos sprawdza te aplikacje ;) ktos inny niz ci od halinki i krysi

“Osobnym pytaniem jest natomiast, dlaczego indyjski wywiad wojskowy w ogóle posiadał kod źródłowy produktów Symanteca?”

No jak to po co? Dziwne że redaktorzy portalu poświęconego sprawom bezpieczeństwa takich rzeczy nie wiedzą.

Oczywiście po to żeby przeprowadzić sobie audyt bezpieczeństwa tego softu. Prawdopodobnie kupili to oprogramowanie pod warunkiem, że będą mieli mozliwość dostępu do kodu źródłowego.

W instytucjach rządowych – a zwłaszcza tego typu jak wywiad – taka praktyka nie jest rzadkością. A producenci oprogamowania na to idą, bo zamówienia rządowe to zamówienia duże i bardzo opłacalne.

Kod źródłowy, jeśli jest udostępniany, z reguły jest objęty odpowiednią umową NDA, która

a) zakazuje trzymania go na serwerach podpiętych do internetu

b) nakazuje przechowywanie go w postaci zaszyfrowanej z wyłączeniem czasu, kiedy ktoś na nim “pracuje”;

ale najczęściej praktykowane jest podejście — dajemy Ci komputer u nas w firmie, wpadnij kiedy chcesz, przejrzyj sobie kod – nie możesz go skopiować, ale możesz go skompilować sam i zabrać paczkę.

Myślę, że w artykule nie chodzi o sam fakt posiadania kodu źródłowego – ale przechowywania go w “niebezpieczny” sposób.

Idą bo chcą albo muszą…

W artykule http://www.securityweek.com/hackers-expose-indias-backdoor-intercept-program jest taka ciekawostka: Security and privacy researcher Christopher Soghoian commented, “Due to export control [requirements], NSA (and until 2010, Commerce Dept) have source code for all US made enterprise security/communications products…”

Czyli każdy soft z branży sprzedawany poza USA szedł też do wywiadu. Jak nie limit 40 bitów to wgląd w dziury w kodzie, NSA nie odpuszcza.

Nie wiem dlaczego wszyscy zaznaczają w newsach, że kod ma “aż” 4 lata i dają do zrozumienia że tym sposobem ryzyko jest mniejsze. Soft nie jest co roku przepisywany od nowa – podatności mogą tam siedzieć od lat, powielane w każdej kolejnej wersji.

Przy czym Symantec Antivirus nie jest już rozwijany (nie można go kupić, ale dalej go supportują).

chyba sie redaktor przejezyczyl i to sporo ???

jak to nie jest produkowany ? to ze sie inaczej nazywa wcale nie znaczy ze to jest inny produkt !!!!

Redaktor napisał to, co napisało Symantec. Wg nich ten konkretny produkt nie jest już produkowany. Pamiętaj, że mowa o klasie Enterprise, a nie “home user”.

klasa enterprise jak najbardziej isteniej, czesc kodu z poprzednich wersji jest wbudowana

skad wiem? a chocby nawet dlatego ze przez ostatnie pol roku dobre 150 klientow zainstalowalem, inaczej sie nazywa to fakty a to co Symantec mowi to mozna miedzy bajki i basnie wlozyc

Ma ktoś może linka do tych wykradzionych plików?

Ciekawi mnie to API ;-)

http://pastebin.com/JivCcr15

Mnie zastanawia, ile takich incydentów się zdarza (bo że to nie jest jednostkowy przypadek, to jestem pewien). Tutaj akurat hakerzy postanowili się “powozić” ze swoją zdobyczą, a ilu jest takich, którzy w zaciszu swoich domowych pieleszy rozpracowują takie wykradzione kody źródłowe, by przygotowywać 0-day exploity i sprzedawać je różnej maści sieciowym przestępcom za gruuuubą kasę :P

Inwigilacja… Może za jakiś czas przy zakupie mieszkania będzie one monitorowane przez władze… Żałosne.

Przeczytaj jeszcze raz cały artykuł od początku.

Swoją drogą, inwigilacją objęci są ci, którzy nie potrafią jej obejść. Zgadnij, czyj to problem?

A ja myślę że dostęp do kodu ma umożliwić edycję celem dostosowania produktu do własnych potrzeb.

Rozumiem – jednak botami nie jesteście, prawda? Przecież widzicie kto na kogo odpowiada komentarz? A jeżeli macie ich nawał to polecam wtrącić to do waszego FAQ. Pozdrawiam.

?

Literówka w temacie. “Wykradziono”, nie “Wykradzino”.

Thx, poprawione.

Tak nawiasem to parę lat temu wyciekło Symantec-owi coś co implementowano wszędzie, w każdym silniku każdego produktu. Ale myślę że dadzą radę, Kaspersky też zaliczył “zonk” i jednak się to trzyma kupy. Ale jest jedna rzecz niepokojąca – kwestia zaufania …albo jak to mój znajomy powiedział ” złudnego poczucia bezpieczeństwa ” …nie chodzi o deklasowanie ale proste sprawy, dobre praktyki :-D. Normy normami ISO ileś tam tysięcy, papierologia i takie tam …dobre praktyki i spokojne pochylenie się nad problemem.

Tytul powinien brzmiec:

“Norton Antivirus goes opensource!” LMAO.

A tak powaznie, to moze teraz w koncu program bedzie lzejszy i mniej zasobozerny. Spolecznosc potrafi czynic cuda! LMFAO!

ok, ok … juz koncze. Nie moglem sie powstrzymac.

Moze to byli whitehats hackers?

Wykradli, zoptymalizuja, oddadzą i będzie się dało tego w koncu używać? :]

wiesz ile czasu by im zajelo poprawienie co najmniej 10 lat niedbalstwa ?

szybciej by bylo napisac od nowa silnik

chociarz musze dodac ze nowy SEP calkiem ladnie hula, gorzej tylko z “ficzerami” ktore ktos dodal na odpie…l, no juz nie mowiac ze brak funkcji ktore konkurencja ma w standardzie [ np takie darmowe AV ] ale to grubszy temat

[…] rano pisaliśmy o kradzieży kodu źródłowego oprogramowania antywirusowego firmy Symantec. Kod wykradziono z serwera indyjskiego wywiadu wojskowego …i jak się okazuje, na serwerze […]

moze pozniej pracownik mysli ze ma bezpieczny system, a to jego pracodawcy wmontowali mu wlasne backdoory omijajace tego antywirusa

API dla Virus Definition Generation Service… Odpowiedź na pytanie “dlaczego?” ;-)