15/4/2010

Tydzień temu Tavis Ormandy upublicznił błąd bezpieczeństwa w Javie. Wczoraj pracownicy AVG odnotowali pierwszy przypadek wykorzystania wspomnianej dziury do ataku. Ofiarą padli internauci korzystający z serwisu publikującego teksty piosenek songlyrics.com.

Błąd w javaws

Błąd opisany przez Tavisa 9 kwietnia pozwala na odpalenie w systemie ofiary dowolnej aplikacji, o ile wcześniej ofiara zawita na odpowiednio spreparowaną stronę WWW. Na atak podatne są wszystkie wersje Javy od Java 6 Update 10. Sprawdź jaką masz wersję Javy.

Scenariusz ataku

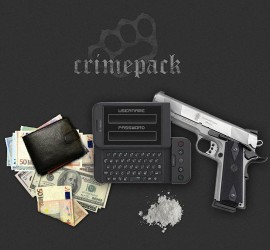

Songlyrics.com z ruchem 1.7 milionów wizyt na miesiąc, przekierowywał swoich użytkowników na rosyjski serwis assetmancomcareers.com, który z kolei wykorzystując opublikowany przez Tavisa exploit próbował podrzucać internautom exploitpacka o nazwie SEO Sploit Pack (chociaż niektórzy wcześniej twierdzili, że Crimepack).

Tutaj możecie zobaczyć analizę wykorzystanego w ataku kodu wykonaną przez Wepawet.

Jak się ochronić?

Nie wiadomo, czy lub kiedy Oracle zamierza opublikować poprawkę do Javy. Ormandy użytkownikom IE zaleca ustawienie kill bitu dla konsolek ActiveX JDT — opis tutaj. Alternatywą jest wykorzystanie narzędzia AxBan. CLSID wspomnianej konsolki to CAFEEFAC-DEC7-0000-0000-ABCDEFFEDCBA.

Użytkownicy Firefoksa mogą zablokować dostęp do pliku npdeploytk.dll poprzez mechanizm ACL. Szczegółowy opis tej metody znajdziecie tutaj.

Aktualizacja 15.04.2010 21:48

Oracle wypuściło Java 6 Update 20, który łata w/w błąd.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

No Crime pack faktycznie ma zarąbiste logo, skriptkiddsy chyba zainwestowały w grafika :>

To nie logo, tylko ekran logowania do Crimepacka.

ja tam na tym ekranie widze kasteciarskie logo :>

Dlatego świetną rzeczą jest plugin blocker: odpalasz dopiero jak potrzebujesz. :)

literowka we wpisíe – Java 6 Update 20 a nie 10 chyba :>

@Refresh: OD WERSJI 10, czytamy dokładnie :P

Jest już poprawka, update 20. Problem w tym, że w moim przypadku załatał lukę via Fx, a z kolei Chrome (beta) stał się podatny… Jedynie Opera 10.10 stoi twardo.

1. update 20 raczej nie rozwiązuje problemu, “harmless demonstration” z http://seclists.org/fulldisclosure/2010/Apr/119 działa tak samo jak wcześniej

2. z tego samego zródła “All versions since Java SE 6 update 10 for Microsoft Windows are believed to be affected by this vulnerability.” – wiec nie ma literówki ;-)

osz, jaka gafa ;x ok, to fajszywy alarm wiec ;)

O! Nie mam javy:D

Co do powyzszej “harmless demonstration”, to Avast skutecznie ja wykrywa i blokuje.

“Użytkownicy Firefoksa mogą zablokować dostęp do pliku npdeploytk.dll poprzez mechanizm ACL.”

Jednymi slowy ta dziura dotyczy tylko Javy dla M$ Windows… tak?

AndrzejL

Czyżby to nie była słynna g jedynka w logo? ;p

Bojownik MikeHunt donosi (znaczy ja) :P

http://www.mikehunt.pl/zdj/blad.jpg

FF 3.6, XP SP3 Pro, Java – edycja sprzed kilku dni. Sprostujcie mnie jeżeli nie o to chodzi bądź ten komunikat jest z czymś innym związany.

co sądzicie o tym ? trafiłem na to przez przypadek

http://ogrod.leroymerlin.pl/katalog/

po wejściu od razu reaguje antywirus:

2010-04-21 15:32:55 Jądro Plik ‘http://clandarksky.info:8080/pics/java.html’

podobnie jak Mike nie wiem dokładnie czy to ma związek z tematem ale zgłosić nie zaszkodzi ;)

[…] całkiem niedawno z racji opieszałości firmy Oracle, jeden z pracowników Google, Tavis Ormandy, ujawnił błędy w Javie, udostępniając exploita. Łatka pojawiła się w kilka […]