20:32

1.2.2024

Dziś stała się rzecz smutna (i zabawna jednocześnie). Facebook dał mi bana i usunął posta. Powód? Mój wpis miał promować "niebezpieczne organizacje". Czy faktycznie promował? Sprawdźcie sami -- oto oryginalna treść usuniętego wpisu, bo z usunęli go tylko na Facebooku, ale nie na Instagramie 🤦♂️:

Ale w tej historii naprawdę smutne (i zabawne jednocześnie) jest to, ... Czytaj dalej »

78 komentarzy

20:12

17.9.2023

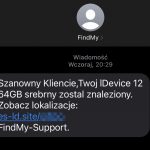

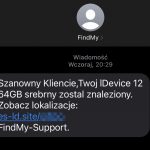

Napisał do nas jeden z Czytelników, nazwijmy go Marcin, bo tak miał na imię. Córce Marcina ukradziono iPhona, we Włoszech, w tramwaju. Zdarza się. Smartfon na szczęście był zablokowany, więc dane córki Marcina znajdujące się na iPhonie powinny być bezpieczne, prawda?

No właśnie nie do końca... Czytaj dalej »

28 komentarzy

10:51

24.4.2023

Rodzaj: SMS phishing

Zagrożenie: Kradzież pieniędzy

Użyte marki: InPost, Poczta Polska

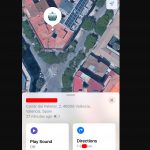

Obserwujemy zwiększoną aktywność oszustów, którzy wysyłają fałszywe SMS-y na polskie numery telefonów. Fałszywe SMS-y są wysyłane z nadpisem "InPost", przez co pojawiają się na telefonach odbiorców pod prawdziwymi (!) wiadomościami z InPostu. Oto jak wygląda przykładowa wiadomość:

Kilka innych treści:

Twoje przesylki nie moga zostac dostarczone z powodu blednie podanego adresu. ... Czytaj dalej »

46 komentarzy

18:04

1.8.2022

Spory serwis sprzedający dostęp do tzw. "residential proxy" umarł. Ciekawe co (i czy cokolwiek) stanie się z osieroconymi klientami tego botnetu...? Czytaj dalej »

Dodaj komentarz

14:52

1.8.2022

Opublikował IBM. Bez zaskoczeń: średni koszt ataku rośnie, a 60% z firm-ofiar podnosi ceny, aby stratę "rozprowadzić" po klientach ;) Czytaj dalej »

Dodaj komentarz

10:39

1.8.2022

Ciekawy raport o "Charming Kittens" opublikowało PwC. Atrybucja była łatwa, bo najwyraźniej te opsecowe wpadki sprzed roku nie dały grupie do myślenia. Czytaj dalej »

Dodaj komentarz

9:37

1.8.2022

Pojawiły się właśnie na YouTube. Czytaj dalej »

Dodaj komentarz

8:35

6.7.2022

Ciekawy artykuł o tym, jak "deception" (ciężko o dobry polski odpowiednik tego słowa) może być -- i od dawna jest! -- wykorzystywane w domenie cyber. Tekst tylko po części techniczny, bo przede wszystkim bardzo przekrojowy i z rysem historycznym. Naprawdę dobra lektura. Polecam! Nostalgia warning! Czytaj dalej »

2 komentarzy

9:28

5.7.2022

Poland? Nie, Holland! Niestety, raport nie jest autorstwa naszego kraju, a Holandii, a dokładniej holenderskiego, narodowego koordynatora ds. bezpieczeństwa i kontrterroryzmu. Ale mamy nadzieję, że kiedyś podobnie dojrzała analiza i "cyberstrategia" powstaną także u nas.

Nie ma się jednak co smucić, bo duuuuuża część raportu jest na tyle uniwersalna, że spokojnie może dotyczyć Polski. Miłej lektury. Czytaj dalej »

1 komentarz

10:07

4.5.2022

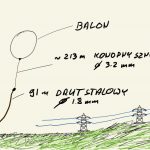

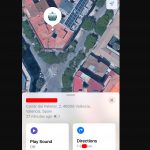

Zgubiłem AirTaga. Po ~10 minutach zauważyłem powiadomienie na moim iPhonie: "PLECAK was left behind". Odpaliłem więc aplikację Find My, zawróciłem i ruszyłem do punktu wskazanego na mapie...

To była ławka przy plaży, na której gmerałem w plecaku. AirTag musiał mi wtedy wypaść. Szczęśliwie, nie był do niczego przyczepiony. Ale i tak warto go było odzyskać, bo ... Czytaj dalej »

32 komentarzy

18:58

31.3.2022

Krótka informacja. Wczoraj odbył się nasz LIVE webinar poświęcony tematowi dezinformacji. Marcin przez 90 minut pokazywał kilkanaście narzędzi i technik OSINT-owych, które są pomocne w ustalaniu czy dany materiał jest wiarygodny. Na wykład zapisało się ponad 3000 osób, z czego 75% już go zobaczyło, a średnia ocen to 4.85/5.

Przegapiłeś wczorajsze spotkanie? Nic nie szkodzi ... Czytaj dalej »

1 komentarz

8:50

10.2.2022

Do ciekawego incydentu, którego ofiarą padły auta marki Mazda (rok produkcji od 2014 do 2017) doszło w Seattle. Tamtejsza rozgłośnia radiowa, KUOW 94.9FM nadała 30 stycznia sygnał, który wprowadził samochodowe odbiorniki radiowe w pętlę śmierci: system multimedialny w Mazdach zaczął się bez końca restartować, ekrany przestały działać, a kierowcy nie byli w stanie zmienić radiostacji ... Czytaj dalej »

63 komentarzy

12:16

31.1.2022

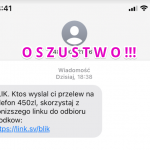

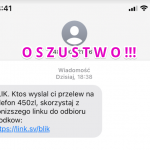

Kiedy w Polsce trwają gorące dyskusje o dzwonieniu z cudzych numerów, czyli o podszywaniu się, spoofingu rozmów telefonicznych, przestępcy odpalili kampanię SMS-ową w której podszywają się pod BLIK. Tak wyglądają wysyłane przez nich SMS-y:

BLIK. Ktos wyslal ci przelew na telefon 450zl, skorzystaj z ponizszego linku do odbioru srodkow [LINK]

O powyższej wiadomości informowaliśmy na naszym Twitterze ... Czytaj dalej »

49 komentarzy

9:58

16.1.2022

Na komputerach wielu organizacji non-profitowych i rządowych w Ukrainie, ale także w sieciach firm prywatnych, właśnie odkryto nowe złośliwe i destrukcyjne oprogramowanie. Udaje atak ransomeware, czyli szyfruje dane, ale nie umożliwia ich odszyfrowania. To jest tzw. wiper. Czytaj dalej »

16 komentarzy

11:49

15.1.2022

Autor:

Piotr Konieczny |

Tagi:

Białoruś, cyberwojna, Deface!, dezinformacja, Hacked!, Polska, Rosja, supply-chain, Ukraina, unc, UNC1151

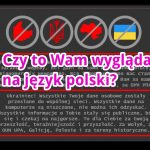

Wczorajszy dzień obfitował w informacje dotyczące Polski, które zostały rozpropagowane na cały świat. I nie stawiają nas w korzystnym świetle. Najpierw ktoś zhackował kilka rządowych stron internetowych w Ukrainie, a potem Onet poinformował o "gigantycznym wycieku danych z polskiego wojska". W tym artykule zajmiemy się pierwszym z wydarzeń, a "gigantycznemu wyciekowi" poświęcimy kolejny tekst.

Co zhackowano ... Czytaj dalej »

9 komentarzy

11:57

3.1.2022

Dobre podsumowanie różnych wpadek dotyczących infrastruktury chmurowej w 2021 roku.

Czytaj dalej »

Dodaj komentarz

18:54

10.2.2021

O ciekawym incydencie, który mógł zagrażać życiu i zdrowiu kilkunastu tysięcy ludzi informuje szeryf z Florydy. W piątek ktoś włamał się do wodociągów w habstwie Pinellas i zwiększył stężenie wodorotlenku sodu stukrotnie. Czytaj dalej »

47 komentarzy

12:27

9.12.2020

Dość szczegółowy opis pivotingu z wykorzystaniem SSH i forwardingu portów. Nic odkrywczego, ale materiał jest całkiem nieźle przygotowany i choć wiele osób korzysta z SSH to niestety nie kojarzy wielu przydatnych funkcji i opcji konfiguracyjnych. Warto przeczytać. Czytaj dalej »

3 komentarzy

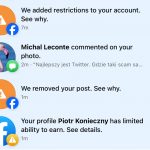

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.