23/2/2016

Od momentu ogłoszenia nakazu sądowego, który wymusza na Apple stworzenie backdoora umożliwiającego FBI łatwiejszy atak na kod blokady iPhona terrorysty minęło kilka dni. Sprawa jest szeroko komentowana w mediach i pośród ekspertów ds. bezpieczeństwa, a niektóre z komentarzy (lub kontrolowanych wycieków) ujawniają bardzo ciekawe kulisy dotyczące możliwych technik ataku na iPhona.

FBI ma telefon, ale nie może się do niego dobrać

Przypomnijmy pokrótce jak wygląda sytuacja.

- FBI jest w posiadaniu iPhona 5C terrorysty (model A1532 z chipem A6 pracujący pod kontrolą systemu operacyjnego iOS 9 — gdyby był to iOS w wersji poniżej wersji 8, problemu z dostępem do danych nie byłoby żadnego).

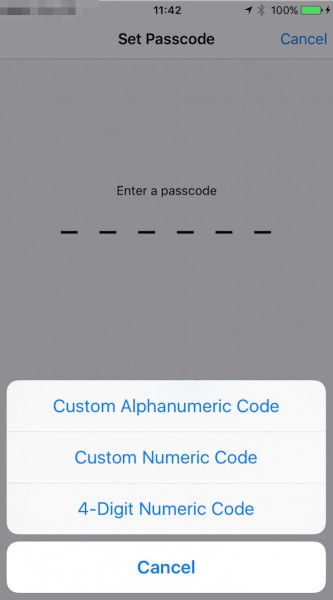

- Telefon jest zablokowany, ale nie hasłem alfanumerycznym a maksymalnie 6 cyfrowym PIN-em.

- Ten model iPhona nie posiada czytnika linii papilarnych, więc nie można go odblokować przykładając doń palec martwego terrorysty.

- FBI musi więc odgadnąć PIN, ale ma tylko 10 prób, ponieważ na urządzeniu włączone jest zabezpieczenie polegające na kasowaniu danych po 10 błędnie wprowadzonych PIN-ach.

- Pamięć iPhona jest zaszyfrowana sprzętowym kluczem skojarzonym z tym konkretnym urządzeniem i nieznanym przez Appple, więc wykonanie tzw. chip-off (wylutowanie chipa i podpięcie do innego urządzenia) nic nie da.

- Apple jak najbardziej może (i tego dokładnie dotyczy nakaz) załadować do pamięci ulotnej iPhona przełączonego w tryb DFU nowy firmware, który miałby wyłączyć funkcję kasowania nośnika po 10 próbach błędnie wpisanego kodu. Problem w tym, że takiego backdoora wgrać na iPhona może tylko Apple, ponieważ oprogramowanie musi być podpisane kluczami firmy (innymi słowy FBI nie mając tych kluczy, nie może samodzielnie wykonać takiego ataku). Taki backdoor zadziała na każdym iPhonie — fakt obecności lub brak tzw. sprzętowej “enklawy bezpieczeństwa” w którą wyposażone są najnowsze iPhony nie ma żadnego znaczenia:

If the device lacks a Secure Enclave, then a single firmware update to iOS will be sufficient to disable passcode delays and auto erase. If the device does contain a Secure Enclave, then two firmware updates, one to iOS and one to the Secure Enclave, are required to disable these security features. The end result in either case is the same. After modification, the device is able to guess passcodes at the fastest speed the hardware supports.

The recovered iPhone is a model 5C. The iPhone 5C lacks TouchID and, therefore, lacks a Secure Enclave. The Secure Enclave is not a concern. Nearly all of the passcode protections are implemented in software by the iOS operating system and are replaceable by a single firmware update. - Apple już wielokrotnie współpracowało z służbami i odblokowywało iPhony na ich żądanie, o czym informowaliśmy już 2 lata temu. Dotyczyło to jednak poprzednich modelów iPhona — od niedawna Apple robiło bowiem wszystko, żeby kontrolę nad danymi użytkowników przekazać w ich ręce (założenie tej strategii jest proste: służby nie są w stanie zmusić Apple do przekazania kluczy kryptograficznych, skoro firma ich nie ma, bo tylko użytkownicy je posiadają, na swoich iPhonach zablokowanych tak, ze blokady bez współpracy właściciela telefonu nie da się obejść)

To może z racji braku współpracy Apple, FBI do tematu może podejść od drugiej strony? Przecież iPhony tworzą kopie bezpieczeństwa w chmurze Apple…

Metoda 1: Odzyskanie danych metodą na iCloud

Do skonfigurowania i używania chmury Apple zachęcani są użytkownicy w trakcie pierwszego uruchomienia telefonu i potem podczas wielu innych okazji (trzeba ją włączyć, aby korzystać m.in. z rozwiązania FindMyiPhone). Można więc założyć, że większość użytkowników rzeczywiście korzysta z iClouda, co nie oznacza, że wszyscy automatycznie wykonują backup do chmury:

Okazuje się, że FBI już w dzień po pozyskaniu telefonu zwróciło się do jego właściciela — i tu niespodzianka, nie był nim terrorysta, a rządowa organizacja, w której pracował — o to, aby pracodawca terrorysty zresetował hasło do konta iCloud skojarzonego z telefonem. Celem tego działania miał być natychmiastowy dostęp do plików terrorysty przechowywanych w chmurze.

Pośpiech służb wydaje się raczej bezzasadny. Apple posiada (i udostępniło FBI) kopię danych, jakie iPhone terrorysty wgrał do iClouda. Okazało się też, że na kilka tygodni przed zamachem, terrorysta wyłączył backup do chmury na telefonie, więc FBI nie posiadało aktualnych informacji z kopii udostępnionej przez Apple (zamach miał miejsce 2 grudnia, a w 19 października terrorysta wyłączył backupy).

Reset hasła wpadką FBI? Niekoniecznie…

Wielu “ekspertów” sugeruje teraz, że FBI wymuszeniem zmiany hasła podcięło gałąź na której siedzi. Zmienionego hasła do iClouda nie zna przecież zablokowany iPhone terrorysty, a to oznacza, że nie jest on już w stanie połączyć się z chmurą Apple, która w pewnych sytuacjach miałaby móc wydać mu “polecenie” lub …odebrać kolejne dane w ramach nowej kopii bezpieczeństwa.

“Eksperci” informują że wystarczyłoby, aby iPhone podłączył się do znanej mu sieci Wi-Fi — wtedy rozpocznie się wysyłanie backupu. Teraz jednak, nowego hasła nie ma jak ustawić na zablokowanym telefonie, a starego hasła nie ma jak przywrócić na iCloudzie, bo przecież służby go nie znają.

Zastanawia nas jednak jak Apple miałoby wymusić backup danych z telefonu, skoro terrorysta na kilka miesięcy przed atakiem wyłączył na telefonie backup do chmury? Warto też zauważyć, że reset hasła przez FBI zapewne jest też odwracalny przez Apple — firma mogłaby bowiem sięgnąć do własnych kopii bezpieczeństwa i przywrócić pierwotny hash hasła użytkownika do jego konta iCloud, odwracając tym samym skutki zmiany hasła przez FBI i powodując, że iPhone znów mógłby się podpiąć do konta iCloud.

Abstrahując od odwrócenia resetu hasła, warto zauważyć, że nawet wymuszenie backupu (o ile w ogóle możliwe) nie jest równoznaczne z pozyskaniem wszystkich danych znajdujących się na urządzeniu, więc FBI słusznie twierdzi, że backup to nie wszystko. W backupie nie będzie danych przechowywanych przez inne niż systemowe aplikacje, np. konwersacji z komunikatora Signal.

No dobra, ale to i tak jest służbowa komórka, gdzie prywatny telefon terrorysty?

Jeśli kogoś ciekawi czy terrorysta poza służbową, pozyskaną przez FBI komórką, posiadał także prywatny telefon, to odpowiadamy — tak, ale go zniszczył przed zamachem. Podobnie jak zniszczył dysk twardy swojego komputera. Można więc zakładać, że terrorysta był świadomy tego, gdzie przechowuje “wrażliwe” informacje i skoro oszczędził firmowy telefon, to najprawdopodobniej nie postrzegał informacji znajdujących się na nim go jako zagrożenia.

Czy zatem FBI ma o co walczyć? Czy może walka jest bardziej sztuką dla sztuki (cel polityczny) niż realną potrzebą?

FBI twierdzi, że do iPhona służbowego chce się dostać przede wszystkim w celu sprawdzenia z kim komunikował się terrorysta, aby zweryfikować czy nie pomagał mu ktoś ze współpracowników. Komunikacji tej nie można zobaczyć na billingach, ponieważ iPhony korzystają z protokołu iMessage, w ramach którego wiadomości są szyfrowane, a klucze do ich rozszyfrowania posiadają tylko rozmówcy. Co prawda służby mogłyby zarekwirować wszystkie iPhony współpracownikom, ale niewykluczone, że część z rozmów została już skasowana po ich stronie (albo — co bardziej prawdopodobne — terrorysta kontaktował się z kimś spoza współpracowników, kto też posiadał iPhona i miał włączone iMessage).

Kolejnym argumentem za tym, że ta sprawa to “pokazówka” przemawia odrzucona przez FBI prośba Apple o utajnienie nakazu sądu. Dlaczego Apple chciało ukryć orzeczenie? Bo nie tylko sugeruje ono, że firma jest w stanie wyłączyć niektóre funkcje bezpieczeństwa swojego telefonu, ale dość precyzyjnie opisuje jak można to zrobić, co powoduje jak najbardziej słuszne zauważenie przez klientów kłamstwa Apple, że do danych klienta nikt, nawet Apple, nie może się dostać.. FBI zapewne nie zgodziło się na utajnienie orzeczenia sądu, bo służbom bardziej niż na dostępie do tego konkretnego telefonu zależy na ustanowieniu precedensu, z którego będzie można skorzystać w kolejnych sprawach. Raz stworzony backdoor będzie można dostosować do innych iPhonów, a w kolejce do odblokowania iPhonów ustawią się kolejne instytucje:

Podsumowując:

- Zarekwirowany przez FBI iPhone nie jest prywatnym telefonem terrorysty, a komórką służbową. Telefon prywatny (zapewne ważniejszy) został zniszczony, a służbowy oszczędzony, co sugeruje że raczej nie ma na nim niczego wrażliwego

- FBI wymusiło na pracodawcy terrorysty reset hasła do iClouda powiązanego z iPhonem i uniemożliwiło tym samym wykonywanie kopii bezpieczeństwa z telefonu do chmury. iPhony robią je, kiedy łączą się ze znaną siecią Wi-Fi (np. tą w pracy terrorysty). Nic jednak nie wskazuje, że telefon można by zmusić do wykonania takiej kopii, skoro została wyłączona po stronie telefonu, a już na pewno sam reset hasła nie jest wyrokiem śmierci dla tej techniki — hasło do konta iCloud najprawdopodobniej można przywrócić do oryginalnego na podstawie kopii bezpieczeństwa bazy danych Apple.

- FBI nie może sprawdzić z kim ze współpracowników (lub innych posiadaczy iPhonów) komunikował się terrorysta, bo komunikacja to nie nieszyfrowane SMS-y a wiadomości protokołu iMessage, szyfrowane klient-klient (a więc Apple, a tym bardziej sieć GSM nie zna ich treści)

- Apple broniąc się przed stworzeniem backdoora zasugerowało FBI 4 metody pozyskania danych. Oto one (wraz z opisem, dlaczego nie mają szans powodzenia w tym przypadku):

Metoda 2: Odzyskanie danych laserami i kwasem

Skoro nie w ataku bezpośrednim i nie przez kopie bezpieczeństwa, to może kwasem i laserami? Elektronicy przyglądający się sprawie FBI vs Apple często sugerują, że klucz służący do odczytania zaszyfrowanej pamięci można wydobyć bezpośrednio z chipu poprzez odpowiednie techniki tzw. decappingu, czyli wytrawiania i obserwacji “gołego” chipu pod mikroskopem elektronowym w celu odczytu konkretnych wartości bit po bicie (por. TPM hacked!).

Po zdobyciu wszystkich informacji potrzebnych do wyliczenia klucza szyfrującego dane, można by stworzyć program, który umożliwiłby dołączanie ich do algorytmu generacji klucza razem z różnymi “kodami blokady”. Ponieważ program działałby już poza iPhonem, nie ma ryzyka skasowania danych po 10 błędnych podstawieniach kodu blokady.

Jest tylko jeden problem dotyczący decappingu. Z racji inwazyjności tej metody, dane mogą zostać bezpowrotnie utracone poprzez fizyczne zniekształcenie chipu. I właśnie z tego powodu raczej nikt nie zdecyduje się na to rozwiazanie.

Zaproponowane przez FBI wprowadzenie backdoora przez Apple na poziomie firmware’u wydaje się więc zdecydowanie bezpieczniejszym rozwiązaniem, choć i w tym przypadku błąd programistyczny — a przypomnijmy, że taki firmware tworzony będzie po raz pierwszy — może spowodować bezpowrotną utratę danych. W sumie to dobra okazja dla “zmuszonego do działania Apple” na przeprowadzenie małego sabotażu… — w końcu FBI nie może wykonać kopii danych i cała operacja jest pracą na żywym organizmie. Jeden błąd i pacjent umiera… :-)

Metoda 3: klucze parujące pozyskane z komputera

Jeśli użytkownik iPhona sparował telefon z jakimś komputerem, klucze pozostawione w iTunes na tym komputerze pozwalają na odblokowanie telefonu. FBI twierdzi jednak, że iPhone nie był z niczym powiązany. I tym samym ostatnia znana na dzień dzisiejszy możliwość dostania się do iPhona bez hasła została wyczerpana.

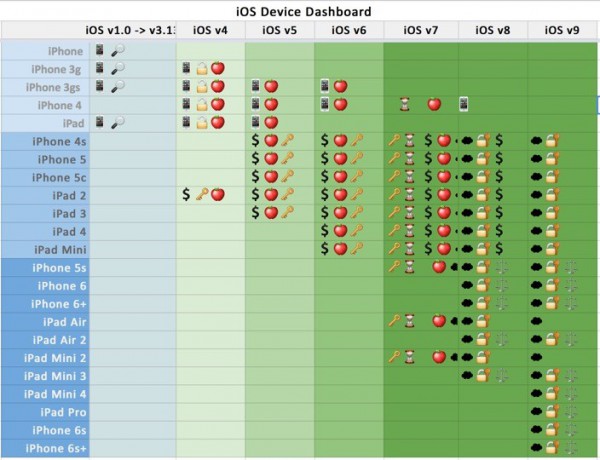

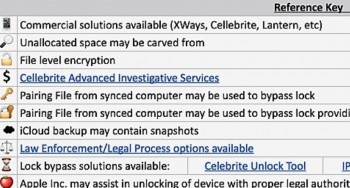

Zestawienie wszystkich możliwości dla wszystkich urządzeń Apple

Ponieważ w wersjach i modelach telefonów oraz technikach, które działają na jednej parze a ale nie na drugiej można się łatwo pogubić, poniżej prezentujemy przydatne zestawienie:

A tu legenda:

Jak widać, poza oprogramowaniem wykorzystującym błędy w starszych wersjach iOS, przechwyceniem danych z innych miejsc, innych metod brak. Zastosowanie powyższych w szczegółach opisano tutaj oraz w poniższych artykułach:

- Trail of Bits – “Apple can comply with the FBI court order”

- DarthNull.org – “Put away the tin-foil: The Apple unlock case is complicated enough”

- Jonathan Zdziarski – Apple’s technical capabilities under FBI AWA order

- Charles Riley – All This #FBiOS Hubbub Boils Down to Just One (Technical) Thing

- Devon Ackerman – iOS Imaging Spreadsheet

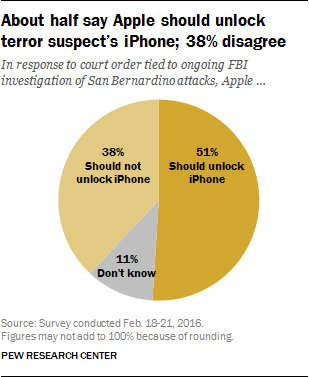

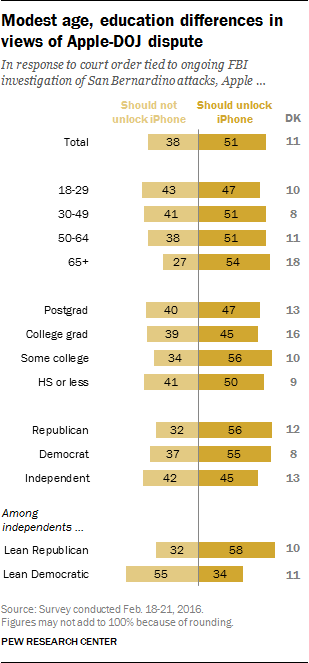

Amerykanie są po stronie FBI, a nie Apple (co innego inne korporacje)

Choć w pierwszych dniach po ujawnieniu orzeczenia sądu, opór Apple popierało zarówno EFF, Google, Facebook i Twitter a nawet Huawei, to opinia publiczna, co ciekawe, stoi po stronie FBI:

Także Bill Gates twierdzi, że Apple powinno odblokować iPhona dla FBI, porównując pozyskiwanie danych z telefonów użytkowników od ich producentów do pozyskiwania danych na temat ich transakcji bankowych z banków.

Cierpliwość powoli traci także sam dyrektor FBI. Właśnie wydał drugie oświadczenie, w którym jeszcze raz podkreśla, że “chodzi o wyjaśnienie zamachu, w którym zginęło 14 Amerykanów, a nie precedens”:

We simply want the chance, with a search warrant, to try to guess the terrorist’s passcode without the phone essentially self-destructing and without it taking a decade to guess correctly. That’s it. We don’t want to break anyone’s encryption or set a master key loose on the land.

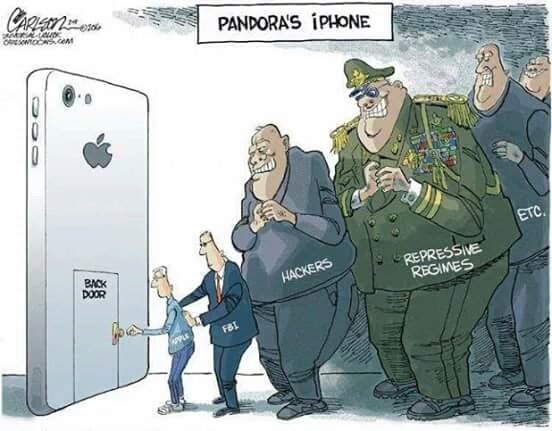

FBI stara się przedstawić tę sprawę jako ustalenie balansu pomiędzy prywatnością a bezpieczeństwem, a firmy technologiczne, jak celnie zauważa Bruce Schneier, widzą tę sprawę jako ustalenie balansu pomiędzy bezpieczeństwem a inwigilacją. Warto też podkreślić, że nie ma backdoorów, z których może korzystać tylko jedna służba (lub jeden kraj). Jeśli taki backdoor powstanie, prędzej czy później będzie dostępny dla wszystkich. Nie tylko przyjaciół FBI, ale również “wrogów”.

Today’s top-secret NSA programs become tomorrow’s PhD theses and the next day’s hacker tools. Soon this flaw will be exploitable by cybercriminals to steal your financial data.

Niewykluczone zresztą, że wrogowie już go mają. Stworzenie samego firmware’u jest do wykonania nie tylko przez inżynierów Apple’a. Problem w tym, że trzeba go podpisać kluczami Apple. Ale atakujący (zwłaszcza ci z zapleczem rządowym) już wielokrotnie nam pokazali, że potrafią wykradać klucze kryptograficzne dużych firm (por. Stuxnet oraz atak na RSA).

Backdoor nie rozszyfruje a przyśpieszy rozszyfrowanie iPhona

Na koniec warto zaznaczyć, że nawet jeśli Apple zostanie zmuszone i wyprodukuje backdoora, to jego jedyną zaletą będzie usunięcie 3 zabezpieczeń przed atakami zgadywania hasła blokady ekranu (wyeliminowanie opóźnień i autodestrukcji urządzenia po 10 błędnych próbach wprowadzenia kodu oraz umożliwienie wprowadzania kodów blokady inaczej niż przez ekran dotykowy) a nie jego natychmiastowe rozszyfrowanie. Innymi słowy, służby dalej będą musiały się trochę pomęczyć. Stąd prosty wniosek, że im dłuższe hasło, tym lepiej…

Domyślny kod blokady ekranu na iPhonie składa się z 6 cyfr.

Złamanie 6 cyfrowego kodu blokady ekranu na iPhonie zajmuje 22 godziny (pomiędzy próbami wymuszane jest opóźnienie 80 milisekund). Wystarczy jednak mieć 11 cyfrowy kod blokady ekranu, aby sprawdzenie wszystkich możliwych kombinacji zajęło 127 lat.

Jeśli Apple udostępni backdoora, opóźnienie zniknie, a więc będzie można szybciej zgadywać hasła blokady ekranu, bez strachu że po 10 próbie klucz deszyfrujący zostanie zniszczony.

Dlatego niezależnie od wyniku sporu FBI vs Apple, warto maksymalnie utrudnić przejęcie kontroli nad swoim iPhonem. Poniżej instrukcje:

Mam iPhona — co robić, jak żyć?

Do poniższych rad zastosuj się niezależnie od tego, czy boisz się służb, złośliwego kolegi z pracy, czy masz sekret przed żoną, albo po prostu cenisz swoją prywatność i chcesz się poprawnie przygotować do kontroli na lotnisku, uniemożliwiając pogranicznikom obejrzenie twoich nagich zdjęć.

- Korzystaj z hasła blokady ekranu a nie TouchID.

Twój palec zawsze można siłowo podsunąć pod twojego iPhona, bez twojej zgody, co spowoduje odblokowanie telefonu. Pamiętaj o tym przechodząc przez lotnisko.

- Ustaw długi i alfanumeryczny kod blokady ekranu.

Domyślne 6 cyfr to za mało. Wybierz hasło alfanumeryczne. Im dłuższe tym dłużej zajmie komuś jego “łamanie”.Złamanie 6 cyfrowego kodu blokady ekranu na iPhonie zajmuje 22 godziny (pomiędzy próbami wymuszane jest opóźnienie 80 milisekund). Wystarczy jednak mieć 11 cyfrowy kod blokady ekranu, aby sprawdzenie wszystkich możliwych kombinacji zajęło 127 lat.

- Ustaw opcję “Require Passcode” na “Immediately”. W przypadku zagrożenia po prostu zablokuj ekran iPhona. Bez tej opcji, telefon poprosi o kod blokady, ale z opóźnieniem, co oznacza, że w przypadku nalotu służb, pozyskanie nawet zablokowanego w trakcie szarpaniny telefonu spowoduje jego odblokowanie.

- Włącz opcję “Erase Data”, czyli kasowania danych z telefonu po 10 błędnie wprowadzonym haśle blokady.

- Wyłącz opcję “Notification view”, dzięki czemu nikt nie uzyska dostępu do historycznych powiadomień przy zablokowanym telefonie (a są tam fragmenty maili z GMaila, komunikacji z Facebooka itp.). Jeśli twój plan dnia jest tajny i wpisałeś go w kalendarz, wyłącz też opcję “Today”.

- Wyłącz podgląd treści wiadomości SMS w ramach “powiadomień”. Dzięki temu na zablokowanym ekranie nie będzie widoczna treść SMS-ów, które mogą zawierać poufne dane (np. hasło jednorazowe przesłane przesłane SMS-em). Ta opcja ma sens jedynie kiedy na twojej karcie SIM ustawiłeś jakiś PIN (i nie jest skierowana przeciwko służbom, a zwykłym złodziejom).

- Wyłącz obsługę iClouda.

W przeciwnym razie, twoje dane są kopiowane do chmury Apple i na wniosek sądu mogą zostać rozszyfrowane przez Apple i udostępnione. Jeśli nie checsz całkowicie rezygnować z iClouda, wyłącz przynajmniej kopie bezpieczeństwa i usługę FindMyiPhone, która pozwala Apple na śledzenie twojej aktualnej pozycji (ale zapewne także historyczne lokalizacje są zapisywane).Jeśli chęć odzyskania telefonu po jego zgubieniu ma dla Ciebie wyższy priorytet niż ochrona przed służbami (czyli nie jesteś terrorystą ani nie śpisz w czapeczce z folii aluminiowej na głowie), to rozważ włączenie FindMyiPhone.

- Włącz iMessage.

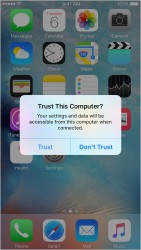

Dzięki temu wiadomości wysyłane do innych iPhonów będą szyfrowane i niewidoczne dla operatora GSM i Apple. Z nieposiadającymi iPhona, rozmawiaj przez aplikację Signal. - Nie ufaj urządzeniom, do których podpinasz swojego iPhona

Po podpięciu do portu USB laptopa, iPhone pyta czy chcesz “zaufać” temu komputerowi. Nie ufaj obcym (a także swoim, ale nieszyfrowanym) komputerom.Zaufanie oznacza przesłanie na komputer klucza na komputer, przy pomocy którego można (bez konieczności znajomości hasła) odblokować twojego iPhona. Jeśli nie wiesz, jakim komputerom (przypadkowo) zaufałeś w przeszłości, możesz skasować powiązania tutaj:

Settings > General > Reset > Reset Location & Privacy - Nie wpisuj swojego kodu, kiedy znajdujesz się w zasięgu kamer CCTV.

Tak swoje hasło wprowadza Edward Snowden (serio). Pamiętaj o tej radzie zwłaszcza na lotniskach i w kawiarniach.

Jeśli przed inwigilacją chcesz zabezpieczyć nie tylko iPhona ale i inne urządzenia, rzuć okiem na naszą listę 19 porad antyinwigilacyjnych i podziel się nią ze znajomymi. Także od ich zachowania zależy Twoje bezpieczeństwo i prywatność.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Microsoft lepszy, na windowsie backupów do chmury nie da się wyłączyć

w kolejnym iphone apple może sobie z tym lepiej poradzić. wystarczy że zleci firmie�zewnętrznej stworzenie chipa szyfrującego, i ….. pozamiatane. jedyne co tu robi apple, to wepchnięcie do chipa kodu odblokowującego bezpośrednio z panelu dotykowego, i na tym koniec.

Na windows phone 8.1 upd1 mozna calkowicie wylaczyc zapisywanie do chmury lub kontrolowac to co ma byc konkretnie zapisywane.

Nawet jakby był sparowany z itunes to i tak przecież zniszczył dysk cwaniaczek :D

Mogl jeszcze w pracy podladowywac…

Tak czy tak możemy tylko domniemywać :D Nie potrzeba itunes żeby komputer pozyskał te dane ?

W pracy też mógł odblokować telefon pod kamerą! :D

Na Lumii 930 mam 10-znakowy PIN (młodsza siostra złamała 4-znakowy) i wyłączone pokazywanie listy powiadomień na zablokowanym ekranie. Tak, wiem, nie ma to jak 10 znaków na co dzień

Nie. Nie ma to jak dziesięcioznakowy kod na Windowie. I bez niego ciapki mają do Twoich danych dostęp.

No, W koncu jakis dlugi i tresciwy post. Swoja droga, ciekawy bedzie wynik tego calego przepychania… pewnie bedzie tego wiecej, gdzies czytalem ze juz ponad 18 firm ustawia sie w kolejce o ujawnienie podobnych danych.

PS. Chcialem przypomniec, ze jakies 11mcy temu obiecaliscie, ze napiszecie jak hakowaliscie userow na Prima Aprilis ;) Dalej nie widzialem tego posta (z zeszlego roku, 2015 – rok wczesniej byl opis).

Nie wiem jak możecie polecać Signal, to kolejny spyware tak samo jak Whatsapp czy Viber.

Najlepszym dowodem jest WYMUSZENIE dostępu do pełnej książki adresowej w telefonie.

Nie jest to niezbędne, ale program bez tego po prostu się nie uruchomi.

Konkurencja, np. Wire (nie jestem wielkim fanem, ale to dobry przykład) nie wymusza tego, pomimo, że też pracuje z numerami telefonicznymi. Ale jak się powie NIE, to apka się zgodzi. Pewne funkcje nie zadziałają, kontakty trzeba będzie dodawać ręcznie itp. – ale apka będzie DZIAŁAĆ.

Signal nie – pozwól wysłać całą swoją książkę adresową z wszystkimi danymi na serwery albo wyp…

Ja w ty momencie pozwolę sobie zachować się jak ś.p. pan Holoubek i.. “nie wiem jak państwo, ale ja będę wyp…”

Zwłaszcza, że oczekujący wyp.. nie ma ani klasy ani czaru Himilsbacha.

Harald, a czy możesz pokazac linijke w kodzie zrodlowym Signala, która odpowiada za przesyłanie kontaktów na ich serwer? Bo coś takiego się NIE DZIEJE. Pomogę Ci, kod jest tutaj: https://github.com/WhisperSystems/Signal-iOS

Wysnuwasz błędne wnioski na podstawie swojej niskiej wiedzy technicznej. Signal korzysta z kontaktów jedynie lokalnie. Więc zamiast pierdzielić głupoty, jak Macierewicz który wszędzie widzi spisek, przejrzyj na oczy i jak nie potrafisz sprawdzić w kodzie, to doczytaj: http://support.whispersystems.org/hc/en-us/articles/212535858-What-are-all-these-permissions-

A skąd wiesz, że binarka wystawiona w AppStore została skompilowana ze źródeł udostępnionych na GitHubie?

Wysnuwasz błędne wnioski na podstawie swojej niskiej wiedzy technicznej. Nie masz żadnej pewności, że Signal korzysta z kontaktów jedynie lokalnie. Rzekomy kod źródłowy czy zapewnienie producenta na stronie internetowej nie są żadnym dowodem na to. Więc zamiast pierdzielić głupoty, jak typowy leming, który uwierzy w każdą papkę jaką mu się wciska, przejrzyj na oczy i pomyśl zanim coś napiszesz.

macie jakiś problem aby to sprawdzić? tel na wifi, dump z całego transferu i jazda. najlepiej na wyczyszczonej słuchawce z bzdurami w książce.

tak wiem, apka może sobie wysyłać kiedy chce. może odczekać “regulaminowy” miesiąc aż użyszkodnik zapomni lub da sobie spokój.

Skąd autor wie, że FBI wie, że na urządzeniu włączone jest zabezpieczenie polegające na kasowaniu danych po 10 błędnie wprowadzonych PIN-ach?

FBI tak twierdzi (w dokumentach sądowych). Więc albo zakłada najgorsze (słusznie), albo wie — bo chociaż nie wspomniałem o tym w artykule, to w tle jest jeszcze kwestia MDM-a pracodawcy terrorysty, który miał zarządzać jego telefonem. Możne szablonem włączali tę funkcję każdej słuchawce?

Mi to wyglada na zakamuflowaną akcje marketingową applea, nie wazne co mowią wazne aby mówili a nazwa produktu pozostanie ludziom w pamięci dodatkowo z tekstu wynika że telefon jest bezpieczniejszy od innych skoro slużby specjalne mają problemy z odszyfrowaniem jego zawartości.

Bo iPhone, odpowiednio skonfigurowany, jest bezpieczniejszy od innych (w większości sytuacji przeciętnego Kowalskiego). A czy ta historia to dla Apple “dobry” PR? Właśnie się dowiedzieliśmy, że Apple jednak jest w stanie ułatwić przejęcie kontroli nad dowolnym urządzeniem (w orzeczeniu sądu jest napisane w jaki sposób). To raczej podkopuje zaufanie od firmy, skoro do tej pory twierdziła, że nie ma możliwości odczytania danych użytkowników od iOS 8. A tu jednak ułatwienie istnieje. Fakt, że jak widać, z tego ułatwienia (oficjalnie) nie chce korzystać. No ale i teoretycznie i praktycznie obniżenie bezpieczeństwa jest to możliwe…

Jak jest MDM to może wymusić “PIN” reset na telefonie bez kasowania danych. Jak jest ;)

IMO – FEDS graja tutaj o wieksza stawke.

“FBI twierdzi, że do iPhona służbowego chce się dostać przede wszystkim w celu sprawdzenia z kim komunikował się terrorysta”

IMEI, IMSI? Logi operatora?

“FBI nie może sprawdzić z kim ze współpracowników (lub innych posiadaczy iPhonów) komunikował się terrorysta, bo komunikacja to nie nieszyfrowane SMS-y a wiadomości protokołu iMessage, szyfrowane klient-klient (a więc Apple, a tym bardziej sieć GSM nie zna ich treści)”

Treść ok, ale żeby zrealizować połączenie, operator chyba musi wiedzieć skąd-dokąd, czy to GSM czy netem?

“Telefon prywatny (zapewne ważniejszy) został zniszczony”

Jeśli FBI ustaliło, a pewnie ustaliło gdzie wcześniej koleś przebywał, to czy nie mają możliwości wyciągnięcia IMEI, IMSI. (BTSy, triangulacja?)

Czyli mogą już wiedzieć z kim i kiedy się kontaktował, i teraz obserwują, straszą że zaraz będą wszystko wiedzieli, żeby wymusić ruchy w strukturach?

Czy się okrutnie mylę i nie mogą?

iMessage to zaszyfrowane wiadomości latające w zaszyfrowanym tunelu do serwerów Apple. Apple niekoniecznie musi wiedzieć z kim się kontaktowałeś via iMessage. Popatrz na sposób dystrybucji klucza i komunikacji w ramach iMessage (str. 39 – http://www.apple.com/business/docs/iOS_Security_Guide.pdf)

No jeśli IDS nie loguje zapytań to faktycznie. Ale tak na siłę. Zanim zapytanie dotrze do IDS chyba przejdzie przez jakieś urządzenie z włączonym logowaniem, a wtedy mamy już datę i godzinę. Teraz “wystarczy” tym samym sposobem sprawdzić kogo w tym momencie odpytał IDS. Tym sposobem zacieśniamy podejrzanych do kilku-kilkunastu tysięcy:D. Fartem może kogoś z okolic zdarzenia?

Mnie by bardziej ciekawiło co apple może zrobić w następnych generacjach iphonów by wyeliminować wymienione sposoby wbicia się do danych.

Innymi słowy by nawet gdyby chcieli nie byli w stanie dobrać się do danych.

To samo w icloudzie… czemu to nie jest szyfrowane kluczami nieznanymi apple?

Jak wyobrażasz sobie reset hasła, gdy apple nie zna kluczy?

@tadek – tak jak w przypadku Googlowego szyfrowania danych zapisanych w Chrome – tj. reset powoduje skasowanie danych.

FBI chce wymóc na Apple’u stworzenie wersji firmware’u, w której wyłączony byłby mechanizm backoff przy wpisywaniu hasła.

Może to naiwne, ale czy zabezpieczeniem przed takim nakazem sądowym nie byłoby wypuszczenie kolejnego iPhone’a, w którym mechanizm backoff przy byłby zaimplementowany w chipie zamiast w firmwarze?

A nie wystarczyłoby, jakby zablokować możliwość update’u firmware’u z zablokowanym ekranem?

Kilka spraw, które się przewijają w tym temacie:

1) co na to patriot’s act, czy amerykanie nie poszli jeszcze do siedziby Apple z listem i “prośbą” o klucze do podpisania firmware’u? Apple nie musi im nic robić, sami będą mogli wszystko napisać.

2) gdzie zbawienna analiza metadanych? iMessage nie zapewnia privacy, tylko secrecy. Swoją drogą, bezpieczeństwo PGP pod tym względem też wsadzić między bajki.

3) Z tym opóźnieniem 80ms nie jest tak, że jest wprowadzane programowo. To jest sprzętowe. Programowe to są odstępy minutowe czy godzinowe przy wpisywaniu hasła, 80ms to kwestia funkcji hashujących.

Jak sobie przypomnę resztę uwag, to dopiszę…

Sprzętu się nie hackuje. Hackuje się ludzi. A z akumulatorem na jajach jeszcze nikt nie wygrał…

Nie kłamał, młody Padawanie. “Nie kłamał”

Śmiem twierdzić, że nieboszczykowi to i akumulator na klejnotach nie straszny…

oj od razu nikt – kobieta raczej wygra :)

a swoją drogą zastanawia mnie co powiedzą jak po tej całej batalii nic ciekawego nie znajdą w rzeczonym telefonie, bo teraz przedstawiają to tak, że jak nie rozszyfrują telefonu to całe śledztwo leży i sprawa nie zostanie wyjaśniona

A teraz pytanie za 100…

Jaką mamy pewność że cała akcja to nie zadyma i mydlenie oczu?

Jabuszko już dawno pomogło dane juz mają a akcja wmawiania terrorystom i innym naiwniakom e dane są bezpieczne trwa w najlepsze?

Przecież jak zaczynała się chmura wszyscy krzyczeli ze do danych dostęp ma tylko klient.

:D

Wyszło jak zwykle.

Kopanie się przez korporacje z rządem USA wychodzi zazwyczaj wszystkim tak samo..

Mają połamane nogi…

Zastanawia mnie – co może wyniknąć jeszcze z ataku elektromagnetycznego lub z bezpośredniego podpięcia się pod płytę. W końcu włączony IPhone działa, ma rozszyfrowany filesystem OS-a. Co tak na prawdę odblokowuje PinCode – klucz w TPM-ie do prywatnych danych?

Akcja ma na celu wzbudzenie w społeczeństwie przekonania, że służby powinny mieć dostęp do urządzeń obywateli.

Jak widać po sondażach, działa.

Ciekawe czy Apple się ugnie…

juz sie dawno ugial :) to wszystko jest koordynowana reklama ifonow…fbi chce zeby terrorysci kupowali ifony ktore sa hackowalne…taka mam teorie

Czy tylko ja pomyślałem o postawieniu fałszywego serwera z iCloud który by posiadał te same funkcje co zwykły + gratis akceptacje wszystkich haseł i zapisywanie do plain textu?

Certificate pinning. Bang!

zrozumialem tylko jedno i to JEST NAJWAZNIEJSZE :-)

fapple nie powiedzialo ze NIE MOZNA STWORZYC BAKCDOORA wiec MOZNA – nie wiem na co czekaja hakerzy skoro sa tacy dobrzy :-)

i prysnal kolejny mit bezpieczenstwa fajfonka – obojetne czy fapple DA dla fbi ten backdoor czy nie da – wazne ze jest mozliwosc wejscia do 5fonka, ale co tam moga ukrasc dla biednej owcy ? słitfocie ? :-)

A czy nie mozna zrobic zrzutu calego telefonu i probowac go odszyfrowac brute force, ładując spowrotem obraz telefonu na okraglo, po kazdym 10 probie wpisania hasla iwykasowaniu jego zawartosci ?

Jak dla mnie to jest wstęp do gry politycznej o delegalizację skutecznego szyfrowania. Polityczna część FBI już wprost sygnalizowała, że im się to nie podoba i tak łatwo tego nie przełkną. Scenariusze są dwa i w obu wygrywają federalni: Apple stworzy backdora -> misterny plan zdobycia zaufania przez Apple bierze w łeb; Apple nie stworzy backdora -> silny pretekst do wprowadzenia zakazu używania skutecznych zabezpieczeń na poziomie prawnym.

Jakby zapewnienia, że chodzi o dane tylko z jednego telefonu miały cokolwiek wspólnego z prawdą, to przecież FBI mogłoby przekazać Apple słuchawkę i ‘poprosić’ o wykonanie wszystkich tych kroków łącznie z bruteforcem w labie Apple’a. Bez przesyłania zmodyfikowanego softu do FBI. A skoro tego nie robią to nie zależy im na zawartości pamięci nawet w porównywalnym stopniu co na backdorze.

Jedno slowo jesli chodzi o bezpieczenstwo w komunikacji: “SURESPOT” Dzienx wariaty

Może monitoring? Może gdzieś jakaś kamera CCTV nagrała go, gdy wstukiwał klucz.

[…] — co nie było żadną tajemnicą dla specjalistów ds. bezpieczeństwa — w arsenale funkcji prywatnościowych od dawna […]

witam,

wpisałem 10 razy zły kod iphone, wyskakuje komunikat: “iPhone jest zablokowany, połącz z itunes”.

Czy istnieje sposób na odzyskanie telefonu bez konieczności utraty wszystkich danych? Czy da się odzyskać zdjęcia? głównie o to mi chodzi..

dziękuję

Tak, można. Jest to praca na 15 min.