23/8/2017

Gry, aplikacje pogodowe, apki do edycji zdjęć i inne. Łącznie 500 aplikacji miało możliwość uruchamiania “złośliwego” kodu na telefonach użytkowników. A to ze względu na wykorzystane przez ich developerów “Igexin ad SDK”. Apliakacje były pobrane 100 milionów razy… I tak właśnie wygląda bezpieczeństwo Androidowego ekosytemu aplikacyjnego.

Jeśli chciecie zobaczyć, czy korzystaliście z “zbackdoorowanej” aplikacji, poszukajcie w swoich logach requestów do:

http://sdk.open.phone.igexin.com/api.php

Google już usunęło te 500 apliacji.

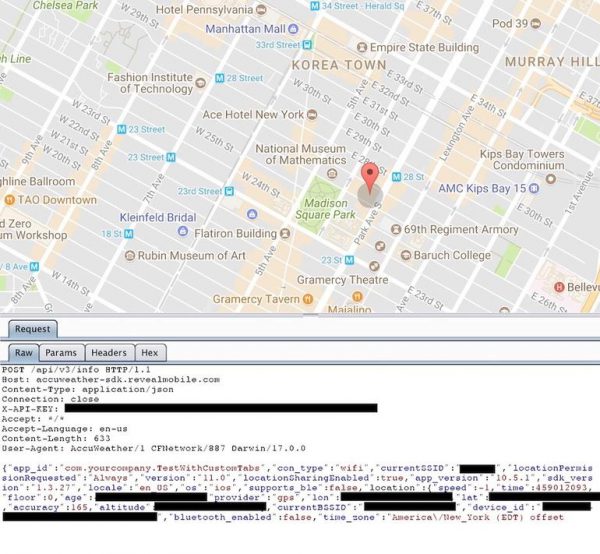

AccuWeather lokalizowało, kiedy użytkownik sobie tego nie życzył

W ramach równowagi — wpadka zdarzyła się także “moderatorom” bardziej restrykcyjnego co do analizy “jakości” kodu sklepu Apple. AccuWeather, popularna aplikacja pogodowa, właśnie została zdemaskowana, jako ta, która nawet w przypadku gdy użytkownik wyłączył usługi lokalizacyjne, przesyłała na swoje serwery nazwę sieci Wi-Fi i MAC adres routera. Dzięki temu można było użytkownika zlokalizować za pomocą publicznie dostępnych baz lokalizacyjnych sieci Wi-Fi.

Takie działanie bardzo przypomina technikę, którą opisaliśmy w artykule dotyczącym profilowania uczestniów Openera. Odpalona aplikacja przesyła lokalizację dla danego, unikatowego identyfikatora urządzenia i dzięki temu inni reklamodawcy wiedzą, że ktoś bywa w danym obszarze i serwują mu konkretne reklamy. Albo zaliczają do “uczestnika targów mieszkaniowych”. Mogą też sprawdzić, jakie inne aplikacje użytkownik ma zainstalowane na swoim telefonie (pod warunkiem, zę aplikacje te też korzystają z tego samego reklamowego SDK).

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

I dlatego nie korzystam z androida. Google jest nastawione na gromadzenie wszelkich danych za każdą cenę. Ma gdzieś bezpieczeństwo użytkowników. I monopolizując rynek smartfonów na każdego coś ma. Czas wrócić do telefonów bez OS.

A z czego korzystasz?

Nokia n9, czasem Nokia 701. Z rzadka Lumia z win 8.1

Pewnie z telefonu stacjonarnego :)

Albo smartfon albo prywatność.

Proponuję korzystać z adaptera Bambino, ewentualnie z radiomagnetofonu Kasprzak. One są bezpieczne.

Kasprzaki za bezpieczne nie są, potrafią wciągnąć taśmę z kasety i sporo roboty potem jest ;)

Lumia to nie najlepszy pomysł jeśli chodzi o prywatność….

A poza tym to cyanogen+fdroid i po problemie

Umarł CyanogenMod, niech żyje Lineage OS

https://www.dobreprogramy.pl/Umarl-CyanogenMod-niech-zyje-Lineage-OS-wolny-Android-nie-chce-odejsc,News,78130.html

Albo replicant

skąd google usunęło te aplikacje? ze sklepu play google, czy z telefonów na których były zainstalowane? i będą być może długo jeszcze ;)

A co z aplikacją AccuWeather na androida? też działa w ten sposób?

W jakim folderze\pliku mozna znalezc wspomniane logi w ktorym by byly te odnoszace sie do tego api?

Szkoda, ze nie ma listy nazw tych aplikacji.

Witamy w XXI wieku. Ktos ma jeszcze zludzenie prewatnosci?

Mnie ostatnio mailowo nagabywano na korzystanie z http://developers.cluify.com/ – czyli sprzedawanie właśnie adresów widzianych sieci wifi przez telefony własnych użytkowników. Adres w stopce mają z Polski, a więc widać, że takie zabawy stają się coraz popularniejsze…

AccuWeather na iPhonie, przeciez to golym okiem bylo widac. Czy naprawde to taki news?

I tak to jest jak się korzysta z zamkniętego Androida a nie z otwartego IOS-a lub Windows Phone-a.

A o tym że dane z nokii szły przez serwery microsoftu to nie słyszałeś ?

Fdroid raczej nie ma tego problemu

Ja dla bezpieczeństwa instaluje jeszcze CM

Dlaczego tyle literówek? Przecież edytory tekstu oraz przeglądarki same podkreślaja błędy przy odpowiedniej konfiguracji.