14/1/2010

Czyli kolejny kwartalny raport CERT-u opublikowany. A w nim m.in. statystyki włamań wykrytych przez rządowy system ARAKIS, z których wynika, że najpopularniejszym (i zarazem najpoważniejszym) zagrożeniem w Polsce są …zainfekowane wirusem komputery pracujące w sieciach rządowych. Ale jest też ciekawostka, większość ataków na polską infrastrukturę pochodziła z Chin.

A Chinom, wg CERT-u, po piętach depczą Amerykanie. I normalnie w tym miejscu zacząłbym szydzić, że mamy kolejny “montry” raport, który jednoznacznie łączy narodowość i źródło ataku z wykorzystanym do ataku adresem IP — ale tu sam CERT bardzo rzetelnie podkreślił, że:

Ze względu na specyfikę protokołu TCP/IP nie można bezpośrednio łączyć źródła pochodzenia pakietów z rzeczywistą lokalizacją zleceniodawcy ataku. Wynika to z faktu, iż w celu ukrycia swej tożsamości i fizycznej lokalizacji atakujący wykorzystują serwery pośredniczące (proxy) lub słabo zabezpieczone komputery, nad którymi wcześniej przejmują kontrolę

Barwo CERT! To się chwali.

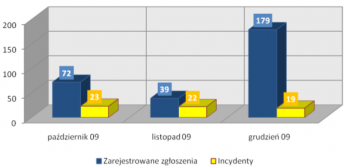

Statystyki incydentów

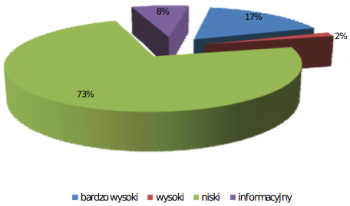

W czwartym kwartale 2009 do zespołu CERT wpłynęło 290 zgłoszeń (Niebezpiecznik.pl zgłosił m.in. wyciek haseł polskich internautów). Spośród zgłoszonych spraw, tylko 64 zostały zakwalifikowane jako faktyczne incydenty.

CERT skarży się, że tak duża różnica pomiędzy zgłoszonymi sprawami a faktycznymi incydentami wynika z false-positive’ów, których główną przyczyną są: nadwrażliwość ludzka oraz nieumiejętność interpretacji zdarzeń automatycznie wykrywanych przez systemy ochrony sieci.

Wygląda więc na to, ze sporo ze zgłaszanych zdarzeń to bezmyślnie przeforwardowane alerty z firmowych IDS/IPS-ów, których właściciele nawet nie pokusili się o interpretację zdarzenia…

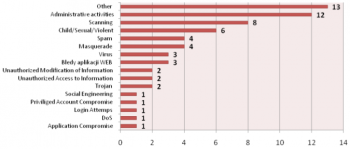

Testy bezpieczeństwa stron rządowych

CERT przeprowadził też testy bezpieczeństwa na 16 serwisach internetowych należących do 5 instytucji państwowych. Statystyka wykrytych błędów przedstawia się następująco:

Najwięcej błędów to XSS-y i SQL-injections. CERT zwrócił również uwagę na wykorzystywanie nieaktualnego oprogramowania.

Botnety w dół, phishingu sporo

CERT informuje, że aktwnośc sieci botnet w Polsce sukceswnie spada. Zespół zaniepokojony jest jednak wysoką liczbą stron phishingowych, których obecność wynika z dużej liczby udanych ataków na kiepsko zabezpieczone prywatne strony internetowe Polaków.

W raporcie CERT podkreśla również, jak ważna jest aktualizacja swojego systemu operacyjnego oraz oprogramowanie (m.in. Adobe Readera, na którym niedawno mocno przejechało się Google).

Niedostępne państwo na przykładzie raportu CERT

Do raprortu CERT-u mam jedną uwagę. Plik PDF z treścią raportu znów zabezpieczony jest hasłem przed kopiowaniem tekstu. Redakcja Niebezpiecznik.pl i zapewne redakcje reszty portali związanych z technologią bardzo Wam za to dziękują, drodzy autorzy raportu — skutecznie utrudniacie naszą pracę.

Niebawem nikt o raportach nie wspomni, bo nie będzie mu się chciało przepisywać poszczególnych cytatów przy jego omawianiu. A przy okazji, czy rządowe dokumenty nie powinny być bardziej “dostępne”?

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Co do zabezpieczenia przed kopiowaniem to dosyć zabawne raczej, ale ważne że przygotowują i udostępniają takie raporty.

Co do zabezpieczenia kopiowania tekstu z pdf’a – u mnie działa. ;-) Program: evince (innych nie sprawdzałem). Główne założenie – dowolny system rodziny unices z dostępnym softem Gnome.

Raport ciekawy, ale CERT faktycznie solidnie go zabezpieczył, nawet drukować go nie można. To dosyć niezrozumiałe, bo jest on przecież informacją publiczną. Jakby była możliwa autodestrukcja po przeczytaniu PDF-a, to pewnie też by ją aktywowali ;)

Poprawka, bo z mojej wypowiedzi może wynikać, że zabezpieczenie w programie evince działa. Jest odwrotnie – zabezpieczenie NIE DZIAŁA – mogę tekst kopiować, drukować również.

U mnie żadne zabezpieczenie nie działa, czytam pdfy tak:

pdftotext Raport_CERT_GOV_PL_za_IV_kwartal_2009.pdf /dev/stdout

serwer x – na co to komu ;)

@yZZuF – Dokładnie, pod Evince działa jak marzenie. Oprogramowania Adobe nie posiadam, dziury wolę w serze.

Po raz kolejny pojawia się subiektywne, emocjonalna wstawka redaktora. W portalach tego typu, o ile nie jest to tekst autorski prezentujący własne badania, nie powinno być tekstów w stylu “wydaje mi się”. Należało sucho wyjaśnić jak się ma sprawa IP do faktycznego źródła ataku albo ominąc ten fakt zwłaszcza, z uwai na dalszą cześć artykułu gdzie dodajecie tłumaczenie CERTu. Zdanie “I normalnie w tym miejscu zacząłbym szydzić, że mamy kolejny “montry” raport, który….” ma wydźwięk pejoratywny i sugeruje jakąś prywate, niechęć lub inne relacje wychodzące poza ramy artykułu. Czytelnik może odbierać CERT jako kolejnąa pseudo instytucje. Ma się przez o wrażenie, że kolejny urażony specjalista chce się odgryźć. Psuje to wizerunek profesjonalnego i rzetelnego portalu.

Pozdrawiam

Radom

Radom: po raz kolejny i obiecuje Ci, ze NIE ostatni :) My jak najbardziej jesteśmy i będziemy subiektywni. Niebezpiecznik ma swój charakter i nie zamierzamy go zmieniać na jalowy. Na pewno nie staniemy się kolejnym portalem przeklejajacym wszystko to co mu się przesyła bez słowa komentarza, pochwały, czy krytyki (zauwaz, ze w opisywanym przez Ciebie przypadku *pochwalilismy* a nie skrytykowalismy CERT. Jeśli ktoś preferuje czcze analizy, zapraszamy do konkurencji ;) Każdy ma prawo do wlasnego zdania. Liczymy na to, ze nasi czytelnicy należą do osób na tyle inteligentnych, że nie wyciągają pochopnie tak dalekich od prawdy wniosków, jak te które przedstawiles.

I nie siej FUD-u, nigdy nie piszemy “wydaje mi się”, a za swoje zdanie bierzemy odpowiedzialność.

Radom: Właśnie za te wstawki kochamy Niebezpiecznik :)

Nie chce siać FUDu. Wasz portal bardzo mi odpowiada zarówno poziomem jak i formą i do konkurecjii ?jakiej? nie zamierzam sie przenosić. Dwa niedawne posty odebrałem w paru miejscach jakby były prywatnymi prztyczkami autora. Może i moje wnioski są dalekie ale zacytowane przeze mnie zdanie sugeruje jakoby CERT takich “mondrych” raportów pisał więcej. Zresztą do samego raportu można przyczepić się i wparu innnych miejscach. No ale kończe moim cele nie było rozpoczynanie jakiś potyczek słownych

Pozdrawiam

Radom

P.S. Przepraszam za ewentualne błędy czy literówki kiepska klawiatura radiowa daje o sobie znać.

PS. 2 Skoro wyciągnąłem takie wnioski znaczy, że nie należe do “osób na tyle inteligentnych” ;)

Witam

ja Pingwinariach 2009 był pan z ABW z prelekcją na temat cyberprzestępczości. Choć nie był to temat na który czekałem, to jednak był jeden z najlepszych jakie słyszałem o bezpieczeństwie ( + ten o Botnetach !! ). Może nie jestem ekspertem i dużo takich prelekcji nie miałem, to jednak tamta była zaje*****!! Nie spodziewałem się że agencja rządowa może tak profesjonalnie podejść do tematu jakim się zajmuje!!

[…] razem, co się chwali, CERT zadbał o to, aby raport nie miał zablokowanej możliwości kopiowania tekstu. “Ochronę” przed kopiowaniem miały raporty CERT.gov.pl, a nie CERT Polska […]