7/2/2020

Od dawna powtarzamy, że systemy informatyczne uczelni są jak ich gmachy – duże i niemal w każdym znajdziesz starocie, o których ktoś zapomniał. Ciągle powoduje to problemy ochroną danych, o których pisaliśmy w sześciu obszernych tekstach. Pora na siódmy tekst.

W tym odcinku opisujemy wpadki i ciekawostki m.in. z Politechniki Łódzkiej, UEK w Krakowie, Uniwersytetu Wrocławskiego, Politechniki Wrocławskiej oraz WSIZ Copernicus we Wrocławiu (sprawa “z archiwum X”). Nawet jeśli nie są to wielkie wycieki to jednak mogą stanowić ciekawe studium wpadek, przydatne choćby przy audytach ochrony danych czy analizach ryzyka.

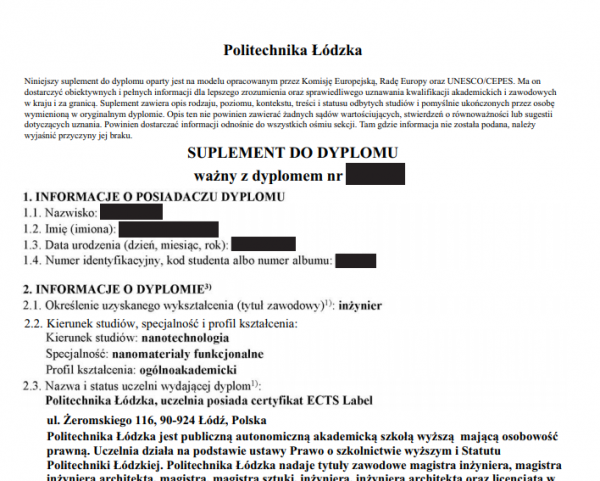

Politechnika Łódzka: tekst w obrazku i zasłonka

Sekcja dyplomów Politechniki Łódzkiej opublikowała na swojej stronie przykładowy suplement dyplomu. Nie zastosowano fikcyjnych danych, ale zasłonięto te prawdziwe. Widoczne na zrzucie czarne zasłonki nie zostały dodane przez nas, od razu tam były.

Myślicie zapewne, że to klasyczny motyw z czarnym tekstem na czarnym tle? Nie. Nie jest to również jeden z tych przykładów, gdzie możemy tak po prostu skopiować tekst z dokumentu. Pracownicy PŁ byli na swój sposób sprytni i działali nieszablonowo. W przypadku tego dokumentu nie udało się skopiować tekstu spod zasłonki! Dlaczego?

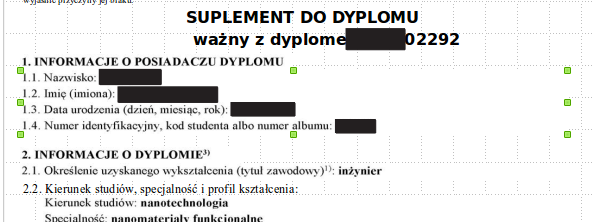

Dane osobowe nie były wstawione tekstem. Zostały przetworzone na obrazki. Na zrzucie poniżej widzicie zielone punkty, które wskazują granice obrazka. Sprytne.

Wyciek mimo to nastąpił, bo obrazki nadal zawierały dane osobowe. Te dane nie zostały zaczernione w samym obrazku, ale “nakładką” w dodatkowej warstwie dokumentu. Koniec końców “zasłonki” dało się zdjąć w programie do edytowania PDF-ów. Poniższy obrazek pokazuje zasłonki przesunięte, pod którymi widać fragment danych (w formie obrazu, ale jednak).

Nie jest to mega wyciek, ale przypadek bardzo ciekawy. Ktoś zadał sobie trud wstawienia obrazka w miejsce tekstu najwyraźniej chcąc utrudnić skopiowanie tekstu. Nie zmieniło to faktu, że dane “anonimizowane” pozostały w dokumencie i dało się je odczytać.

Przypadek godny zapamiętania :). Zgłosiliśmy go do Inspektora Ochrony Danych Osobowych Politechniki Łódzkiej. Dokument szybko usunięto i dano nam o tym znać.

Skoro już jesteśmy przy temacie “anonimizacji” dokumentów to wypada dodać, że zaczernianie tekstu czarnymi “zasłonkami” jest ciągle w modzie. Ostatnio znaleźliśmy tak “anonimizowane” dokumenty na stronie pewnej gminy. Nie podajemy o jaką gminę chodzi bo dokumentów jest tam ciągle sporo, zresztą nie tylko ta jedna gmina ma taki problem.

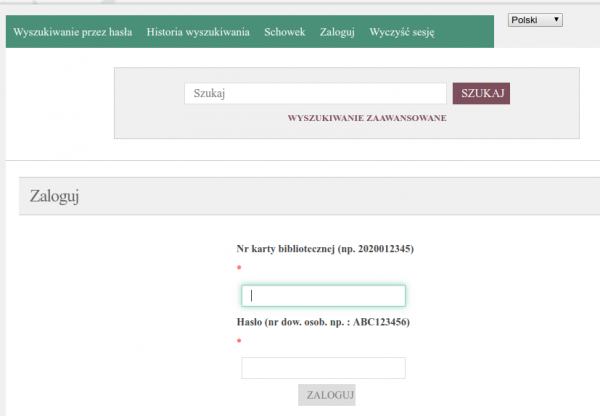

UEK w Krakowie: Twój dowód jest twoim hasłem

Krakowska uczelnia ma interesujące zasady logowania się do katalogu bibliotecznego. Hasłem jest… numer dowodu.

Pisaliśmy o tym nie raz i napiszemy po raz kolejny. Numery dokumentów lub numery ewidencyjne nie powinny być loginami w żadnym systemie, a już z pewnością nie powinny być hasłami. Dlaczego? Ponieważ różne osoby mogą te numery poznać, ponieważ są to numery ściśle powiązane z określoną osobą, albo choćby dlatego, że w takim systemie wszystkie hasła są tworzone według przewidywalnego wzoru (mają określoną liczbę znaków, sumę kontrolną etc.). Inna rzecz, że w tej sytuacji wyciek haseł będzie oznaczał wyciek numerów ewidencyjnych, a ponadto dość istotna informacja (tu: numer dowodu) musi być użyta w interakcji z systemem, który tej danej mógłby w ogóle nie wymagać.

W źle zrobionych systemach numer ewidencyjny może być albo loginem albo hasłem. Tutaj mamy jednak dwa w jednym – dwa numery ewidencyjne jako para login/hasło. To bardzo zły pomysł.

Nasz Czytelnik, student UEK doniósł nam, że dodatkowo uczelniany system USOS używa numeru PESEL jako hasła, a próba zmiany hasła kończy się lądowaniem na stronie błędu 404.

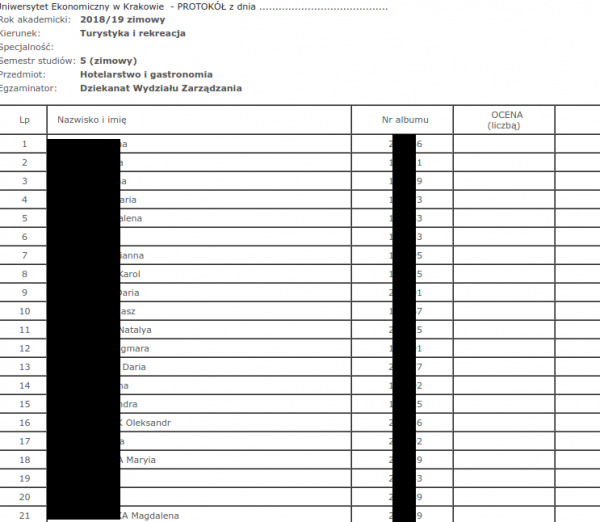

Inny czytelnik doniósł nam o innym problemie na UEK. Okazuje się, że listy osób zapisanych na poszczególne przedmioty są publicznie dostępne (nazwiska i numery albumu). Tak wyglądały zapisy na Rachunkowość…

…a tutaj na hotelarstwo i gastronomię.

Rzecznik Uniwersytetu Ekonomicznego – Paweł Kozakiewicz – bardzo szybko odniósł się do naszych pytań. Powiadomił nas, że aktualnie sprawdzana jest możliwość zmiany sposobu logowania do systemu bibliotecznego. Jeśli zaś chodzi o ujawnione listy nazwisk i numerów albumów to nie są już one dostępne. Były to “archiwalne protokoły” wygenerowane przez system nieużywany już przez uczelnię.

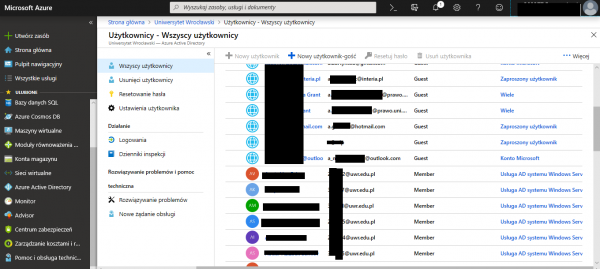

Uniwersytet Wrocławski

Zaczęło się mailem od Czytelnika.

…odkryłem że na Uniwersytecie Wrocławskim mam możliwość do zalogowania się moim uczelnianym loginem (co jest normalnym) na platformie Azure. Nic by w tym dziwnego nie było, gdyby nie fakt… że w Azure Active Directory mam dostęp do wyświetlenia wszystkich userów i grup w Active Directory… cała uczelnia na tacy, coś na wzór tej wyszukiwarki z Uczelni Łazarskiego

Oczywiście maila napisałem do osób odpowiedzialnych akurat za IT na wydziale ale… odpowiedzi i w sumie też reakcji (sic!) się nie doczekałem ponieważ dalej mam możliwość podejrzenia kto studiuje a kto nie (ba nawet komu usunięto ostatnio konto)

Ilustracją do tego maila był wiele mówiący zrzut z ekranu.

O sprawie powiadomiliśmy UWr, a odpisał nam dyrektor ds. Informatycznych prof. dr hab. Robert Olkiewicz.

Szanowny Panie,

bardzo dziękuję za zwrócenie uwagi na wskazane przez Pana nieprawidłowości. Podległy mi dział IT dokonał korekty ustawień i w chwili obecnej dane te nie są już dostępne. Sprawa została zgłoszona do Uczelnianego IODO, przejrzymy i zmienimy wewnętrzne regulaminy usług i procedury działań w celu wyeliminowania w przyszłości zaistnienia podobnych sytuacji.

Politechnika Wrocławska

Nasz Czytelnik, absolwent Politechniki Wrocławskiej, otrzymał od swojej alma mater pozornie niewinną wiadomość o tym, że Politechnika Wrocławska jest administratorem jego danych osobowych i przetwarza informacje z tytułu prowadzenia usług edukacyjnych. Niby nic wielkiego, ale w e-mailu znalazło się takie oto zdanie.

Po przeanalizowaniu zabezpieczeń stosowanych w tym systemie uznaliśmy, że nie możemy gwarantować w 100%, że nikt nieuprawniony nie próbował lub nie spróbuje w przyszłości uzyskać dostępu do tych danych. Uznaliśmy, że przechowywanie Waszych danych osobowych w zbiorze danych Biura Karier Politechniki Wrocławskiej nie jest uzasadnione. Dlatego te informacje zostaną niezwłocznie usunięte.

Czyli… nie ufaj nam drogi studencie.

To ciekawe, bo mail nie informuje o żadnym wycieku. Pytanie tylko, czy przeprowadzono jakieś analizy logów, które mogłyby przynajmniej częściowo odpowiedzieć na pytanie o ewentualny wyciek? Dodatkowe pytania w tym zakresie skierowaliśmy do Politechniki Wrocławskiej. Odpowiedział nam Michał Ciepielski z działu informacji i promocji.

Do wydania komunikatu skłoniła Administratora sama analiza wykonana przy okazji odpowiedzi na zapytanie UODO dotyczące innej, pobocznej kwestii. Konieczne było wówczas przeprowadzenie analizy bezpieczeństwa niektórych z dostępnych zasobów Biura Karier w postaci testu penetracyjnego typu white-box w celu oceny jej stanu bezpieczeństwa. Analiza dotyczyła starej strony WWW Biura Karier, która była stworzona na kilka lat przed zmianą prawa o ochronie danych. Ponieważ strona nie została przystosowana do zmiany przepisów została zastąpiona nową. PWr nie odnotowała przypadku wycieku danych z Biura Karier, lecz był on teoretycznie możliwy.

(…)

Administrator obecnie wykorzystuje doświadczenia z analizy tego przypadku by poprawić ochronę swoich aktywów informacyjnych.

(…)

W Biurze Karier przechowywane były dane zwykłe absolwentów takie jak m.in imię, nazwisko, adres zamieszkania. Nie było tam danych szczególnych ani wrażliwych – choćby w potocznym rozumieniu osób, których one dotyczyły.

Te wyjaśnienia mogą uspokajać. Nie zaliczamy tej sytuacji jako wpadki, natomiast jest ona godna zaprezentowania jako przykład dobrej praktyki. Luki mogą się trafić, ale grunt to je łatać albo nawet aktywnie ich szukać.

AGH: Zostaw u nas legitymację

Gdy nagrywaliśmy 22. odcinek naszego podcastu “Na Podsłuchu” Piotr przypomniał sobie czasy studenckie. O dziwo przed oczami nie pojawiły mu się migawki ze studenckiej imprezy. Dotarło do niego, że w czasie wizyt w akademiku AGH trzeba było zostawić na recepcji jakiś dokument. Czy standardy w tym zakresie się zmieniły?

Ponieważ w podcaście padło o tym kilka słów, napisał do nas jeden z Czytelników.

Sytuacja obecnie wygląda tak, że najlepiej zostawić legitymację studencką w recepcji. Nie można wejść pozostawiając dowód. Zdarza się wejść na prawo jazdy, chociaż też nie zawsze. Zależy to chyba od humoru recepcjonistki.

Nie ma natomiast opcji wejścia do akademika bez pozostawienia jakiekolwiek dokumentu w recepcji (przynajmniej taką informację uzyskałem od recepcjonistki pod koniec czerwca).

Spytaliśmy o to rzecznika AGH Macieja Myśliwca. Odpowiedział nam telefonicznie, że “miasteczko akademickie dba o RODO” i w związku z tym osoby odwiedzające nie są proszone o pozostawianie dowodów osobistych, natomiast muszą zostawić jakiś dokument mniejszego kalibru (np. legitymację studencką).

Właściwie jest to ciekawe. AGH najwyraźniej wie, że “branie w zastaw” dowodów osobistych byłoby niezgodne z ideą ochrony danych. Tylko czy legitymacja studencka naprawdę jest mniej ważna, skoro zawiera np. adres? Gdybyśmy mieli szukać odpowiedzi w ustawie o dokumentach to owszem, jest to dokument niższej kategorii niż dowód osobisty. Ot, materiał do akademickich przemyśleń.

Archiwum X: Wyciek z “rządowego systemu”?

Teraz będzie sprawa nie do końca wyjaśniona, ale może po tej publikacji coś się zmieni.

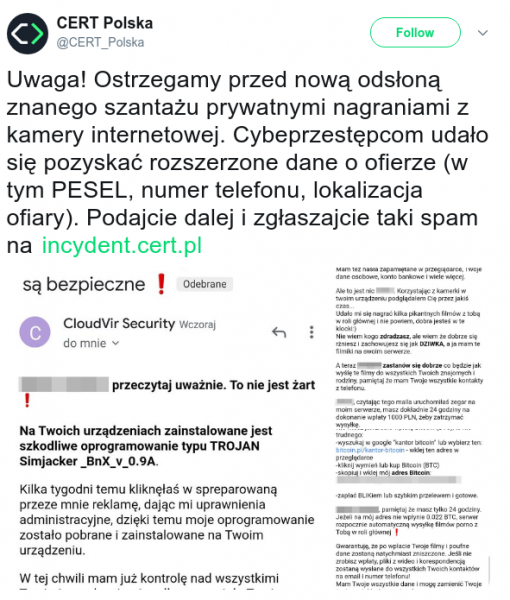

Jeden z naszych Czytelników, student WSIZ Copernicus we Wrocławiu, dostał na swoją skrzynkę “klasyczną” wiadomość e-mailową z szantażem. W miejscach zaznaczonych na czerwono znajdowały się jego prawdziwe dane.

Oto treść wiadomości z szantażem

[IMIĘ NAZWISKO], przeczytaj uważnie. To nie jest żart ❗

Na Twoich urządzeniach zainstalowane jest szkodliwe oprogramowanie typu MALWARE v.TRX_uwkill_09.b.

Kilka tygodni temu kliknąłeś w spreparowaną przeze mnie reklamę, dając mi uprawnienia administracyjne, dzięki temu moje oprogramowanie zostało pobrane i zainstalowane na Twoim urządzeniu.

W tej chwili mam już kontrolę nad wszystkimi Twoimi urządzeniami podłączonymi do Twojego wifi oraz kontem email [adres@email.pl].

Za pomocą połączenia VPN skopiowałem na mój serwer wszystkie Twoje dane osobowe, zdjęcia, filmy, dokumenty, kontakty (numery telefonów, emaile) Twoich znajomych i rodziny.

Nie wierzysz? To próbka tego co wiem o Tobie:

Mam Twój email: [adres@email.pl],

Numer telefonu: XXXXXXXXX

Pesel: XXXXXXXXXXX,

Wiem że jedna z twoich lokalizacji to [MIASTO].

Mam też hasła zapamiętane w przeglądarce, Twoje dane osobowe, konto bankowe i wiele więcej.Ale to jest nic [IMIĘ]. Korzystając z kamerki w Twoim urządzeniu podglądałem Cię przez jakiś czas… Udało mi się nagrać kilka pikantnych filmów z tobą w roli głównej, jak walisz gruchę oglądająć pornole. Zrobiłem też kilka zrzutów ekranu z filmów porno, które oglądasz w sieci, koleś jesteś ZBOCZEŃCEM!

Nie wiem kogo zdradzasz, ale to też mam nagrane.

A teraz [NAZWISKO] zastanów się dobrze co pomyśli Twoja partnerka, znajomi i rodzina jak wyślę do nich te filmy, pamiętaj że mam Twoje wszystkie kontakty z telefonu.

[IMIĘ], czytając tego maila uruchomiłeś zegar na moim serwerze, masz dokładnie 24 godziny na dokonanie wpłaty 1000 PLN, żeby zatrzymać wysyłkę.

To chyba niezbyt wygórowana kwota za moje milczenie, mógłbym dołożyć do tej kwoty jedno zero.Każdy haker ma honor i zasady, gwarantuję ci, że wszystkie Twoje dane, nagrane filmy i zrzuty ekranu zostaną usunięte z mojego serwera i więcej o mnie nie usłyszysz. Wystarczy, że zrealizujesz płatność w ciągu 24 godzin.

Płatność możesz wysłać wyłączne w Bitcoinach. Nie mniej niż 0.025 BTC, to równowartość około 1000 PLN

Nie wiesz jak zrobić wpłatę Bitcoin (BTC), to nic trudnego:

-wyszukaj w google “kantor bitcoin” lub wybierz ten: bitcoin.pl/kantor-bitcoin – wklej ten adres w przeglądarce

-kliknij wymień lub kup Bitcoin (BTC)

-skopiuj i wklej mój adres Bitcoin: 1**********************************

-zapłać BLIKiem lub szybkim przelewem i gotowe.IMIĘ NAZWISKO, pamiętaj że masz tylko 24 godziny. Jeżeli na mój adres nie wpłynie 0.025 BTC, serwer rozpocznie automatyczną wysyłkę nagrań jak się onanizujesz oglądając porno w sieci !

Gwarantuję, że po wpłacie Twoje filmy i poufne dane zostaną natychmiast zniszczone. Jeśli nie zrobisz wpłaty, pliki video i zrzuty z ekranu zostaną wysłane do wszystkich Twoich kontaktów na email i numer telefonu!

Mam Twoje wszystkie poufne dane i mogę zamienić Twoje życie w piekło, łatwo nie odpuszczam!

IMIĘ, Ty decydujesz… zapłać lub żyj w piekle ze wstydu.

Następnym razem uważaj na jakie strony wchodzisz!

Przed tym scamem ostrzegały media i ostrzegał CERT.

Co jest ciekawe w opisie naszego przypadku? Otóż nasz Czytelnik twierdził, że wykorzystany do zaszantażowania go adres e-mail był podany tylko u niego w pracy i na uczelni. Dodatkowo inni studenci tej samej uczelni otrzymali podobne wiadomości. Czyżby wyciek z uczelni?

Kontaktowaliśmy się w tej sprawie z WSIZ i niestety nie uzyskaliśmy żadnego komentarza, ani ze strony sekretariatu ani ze strony uczelnianego Inspektora Ochrony Danych. Nieoficjalnie pracownica sekretariatu zaprzeczyła, jakoby wyciek mógł nastąpić po stronie uczelni. Dodała, że problem jest “ogólnopolski” i “bardzo dobrze znany”, ale jednak na drodze oficjalnej uczelnia nie zechciała wyjaśnić nic.

Owszem, uczelnia mogła uznać, że to nie jej problem. Tylko że dodatkowo nasz Czytelnik napisał, że… “coś na ten temat mówiono na zajęciach”. Studenci mieli usłyszeć, że…

wyciekiem mógł być rządowy system do którego uczelnie muszą wysyłać dane, a w którym ostatnio były nagłe zmiany i wymóg migracji na nową wersję w jakimś śmiesznie krótkim czasie (1h) pod groźbą utraty dostępu do poprzednich danych.

W tym momencie historia robi się niezwykle ciekawa, choć nadal nic nie wiemy, a uczelnia nie chciała nam niczego wyjaśnić.

Jeśli ktoś z Czytelników wie więcej o tej sprawie to prosimy o kontakt. Szczególnie gdyby miało się okazać, iż istotnie wyciek nastąpił po stronie “rządowego systemu”. O sprawie wspominamy na wypadek, gdyby w przyszłości coś wyszło na jaw.

Po co UDW? Lepsze jest zaufanie!

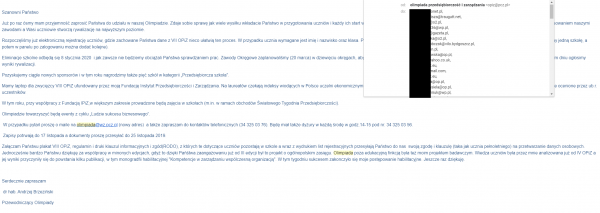

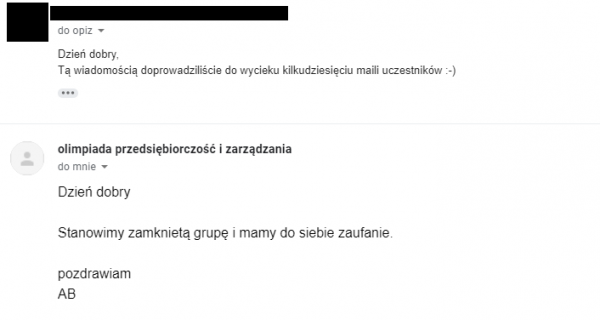

Pewien nasz Czytelnik wziął udział w Olimpiadzie Przedsiębiorczości i Zarządzania, która jest druga największą olimpiadą dotycząca wiedzy z przedsiębiorczości. Organizatorem jest Politechnika Częstochowska. Jakież było zdziwienie naszego Czytelnika gdy dostał on e-mail informujący o terminie kolejnej, ósmej olimpiady. Zabrakło w nim UDW czyli nastąpił kolejny z “klasycznych” wycieków, ale nie to było najciekawsze.

Nasz Czytelnik zgłosił “wyciek” administratorowi danych. Otrzymał odpowiedź sugerującą, że… nic się nie stało gdyż grupa ma do siebie zaufanie :).

To jest ciekawy dylemat edukacyjny. Czy uczyć młodzież właściwego podejścia do danych osobowych? A może lepiej uczyć wzajemnego zaufania?

O sprawę spytaliśmy dra hab. Andrzeja Brzezińskiego z Wydziału Zarządzania Politechniki Częstochowskiej. Odpowiedź trochę nas zaskoczyła.

Uprzejmie informuję, że w naszej Olimpiadzie nigdy nie były i nie są wysyłane maile do uczestników olimpiady. Nie pozyskujemy takich danych uczniów a dotyczy to nie tylko tej edycji, ale i wszystkich poprzednich. Wszelkie informacje o Olimpiadzie są zamieszczane na stronie internetowej Olimpiady, oraz na fanpage’u i w ten sposób zgłaszają się do nas nowe szkoły i nowi uczniowie.

Co ciekawe, o problemie już wcześniej pisał do nas inny Czytelnik, jeszcze przy okazji siódmej edycji olimpiady. Dostaliśmy kopię maila z tej siódmej edycji i w grupie odbiorców były głównie e-maile szkół (m.in. ogólne adresy sekretariatów), ale również adresy osób indywidualnych z nazwiskami. Tak czy owak odbiorcom e-maili nie podoba się wysyłanie ich bez UDW, a taki sposób wysyłki jest kultywowany przynajmniej od dwóch edycji. Sugerowalibyśmy używanie UDW choćby dla świętego spokoju, żeby uczestnicy olimpiady nie skarżyli się do Niebezpiecznika ;).

Test z socjotechniką

Tym razem nie jest to opis uczelnianej wpadki, ale czegoś w rodzaju wpadki studentów. Nie wiemy gdzie dokładnie ta historia się wydarzyła i nie wiemy czy osoba ją relacjonująca wie o tym z pierwszej ręki. Poprzestańmy na oddaniu głosu Krzyśkowi, który opisał nam taką historię.

Uczelnia wyższa, pierwszy rok studiów okołoinformatycznych, zaliczenie z Technologii Informacyjnych w formie quizu przez Internet.

Prowadzący zadał na początku testu 3 dodatkowe pytania, które nie były oceniane (warto dodać, że całość testu to było 30 pytań i 10 minut na wykonanie, więc ludzie działali w pośpiechu, wszystko odbywało się na platformie edukacyjnej uczelni, ludzie logowali się do niej tak jak do indeksu eleketronicznego).

- Pytanie pierwsze: imię i nazwisko.

- Pytanie drugie: adres mailowy

- Pytanie trzecie: podaj hasło do maila w celu weryfikacji.

Czy zgadniecie ile ludzi podało swoje hasła? Po odrzuceniu (ręcznym) przez prowadzącego wszystkich odpowiedzi poprawnych (Czyli “nie podam”) oraz w oczywisty sposób błędnych wyszło, że na ponad 200 osób biorących udział w quizie swoje hasło podało 21%. Co ciekawe, wśród tych osób zdawalność testu była chyba ponad dwukrotnie niższa niż wśród reszty. Jak tu edukować swoich rodziców w cyberbezpieczenstwie, kiedy to nawet rówieśnicy dają się w ten sposób podejść?

Ze swoich doświadczeń z socjotechniką wiemy, że niektórzy studenci mogli podać hasła w rodzaju “g00piwykladofca” albo “w4lsi3glabie” i takie odpowiedzi powinny być również uznane za poprawne (w pewnym sensie). Czy tak było? Tego nie wiemy.

Uczelniane systemy mają znaczenie

Niejako na marginesie chcemy odnotować, że w marcu 2019 na naszą redakcyjną skrzynkę trafiła informacja prasowa dotycząca rankingu szkół wyższych w Polsce, przygotowanego na zlecenie firmy Kalasoft. Celem badania było sprawdzenie, jak studenci oceniają systemy informatyczne wykorzystywane przez polskie uczelnie i w jaki sposób wpływa to na ogólny wizerunek placówek. W analizie wykorzystano 2528 ankiet z 40 uczelni wyższych z całej Polski.

Informacje o rankingu znajdziecie m.in. w serwisie podprad.pl, natomiast w informacji prasowej na temat badania znalazł się następujący fragment.

W ogólnej ocenie wszystkie szkoły wyższe otrzymały noty na poziomie od 7 do 7,54 pkt. (w 10-punktowej skali). Sytuacja wyglądałaby nieco inaczej, gdyby porównać uczelnie opisane przez Niebezpiecznik.pl z tymi, na których nie doszło do wycieku danych. W szkołach wyższych niedotkniętych kryzysem bezpieczeństwa średnia ocena dla tego obszaru e-systemu wyniosła 7,49 pkt. Placówki akademickie, na których doszło do wycieku danych, otrzymały aż o 1 punkt mniej.

Czy mamy rozumieć, że samo wystąpienie w naszym zestawieniu z miejsca obniża ocenę bezpieczeństwa wystawianą przez studentów? Nie jest to wykluczone, ale ze swojej strony chcielibyśmy podkreślić jedno. Celem naszego zestawienia nie jest “karanie” uczelni czy podważanie ich kompetencji. Jak już wielokrotnie pisaliśmy, uczelnie są ogromnymi organizacjami z dużym dorobkiem jeśli chodzi o różne systemy przetwarzające dane. Czasami trudno to wszystko ogarnąć.

Zauważcie, że w naszych zestawieniach często powracają duże uczelnie, nierzadko kształcące speców od bezpieczeństwa. Czy to znaczy, że mniejsze uczelnie o nietechnicznym profilu są znacznie bardziej bezpieczne? Nie. Powiedzielibyśmy raczej, że nie mają one tylu studentów-audytorów. W istocie wykrycie i łatanie problemu jest dobre i nie powinno ono obniżać zaufania do uczelni. Publikowane przez nas zestawienia są wyrywkowym przeglądem przypadków i tak należy je traktować.

Ciąg dalszy nastąpi…

Ten tekst (jak wszystkie z tego cyklu) prezentuje tylko część znanych nam problemów z ochroną danych na uczelniach i w placówkach oświatowych. Nad innymi pracujemy. Jeśli po raz pierwszy czytasz nasz przegląd uczelnianych wpadek, zachęcamy do przejrzenia poprzednich odcinków:

- Wyciek 11 000 CV studentów z Uniwersytetu Wrocławskiego i sposób na usunięcie niektórych studentów Politechniki Warszawskiej z egzaminów. Czyli polskie uczelnie na bakier z bezpieczeństwem

- Wpadki polskich uczelni cz. II. Wycieki danych studentów i wykładowców, dziury w systemach itd.

- Wpadki polskich uczelni cz. III. Ujawnienie danych studentów, niska świadomość bezpieczeństwa pośród wykładowców i kopanie kryptowalut

- Wyszukiwarki studentów, publiczna lista usterek i niebezpieczne punkty ksero, czyli uczelnianych wpadek cz. IV

- “Prywatne” serwisy wykładowców z danymi osobowymi, czyli uczelnianych wpadek część V

- Torrenty na stronach Uniwersytetu Warszawskiego i admin WAT-u, który miał dostęp do treści wiadomości e-mail studentów. Czyli VI część wpadek polskich uczelni

Raz jeszcze dziękujemy za podsyłanie przykładów.

Jeśli coś nam podesłałeś, a nie widzisz tego w tym artykule, to oznacza, że możemy być jeszcze w trakcie wyjaśniania sprawy, czekamy na załatanie problemu, albo z innych powodów musieliśmy odłożyć publikację. Nie martw się jednak, ten cykl będzie trwał i trwał… A jeśli nam czegoś nie podesłałeś, to na co czekasz? Rozejrzyj się po uczelni, jesteśmy pewni, że coś znajdziesz i czekamy na kontakt :)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Zatrzymywanie dokumentu w zastaw jest bardzo popularne również w innych miejscach. Na przykłas popularne Termy Krakowskie tak robią, ale oferują alternatywę: można zostawić 50zł, a raz widziałem,jak zgodzili się przyjąć w zastaw smartfona :)

Od czasu RODO również nie chcą przyjmować dowodów osobistych (ale z paszportami już chyba nie robią problemu).

Innym razem po zatankowaniu na stacji benzynowej zorientowałem się, że zapomniałem karty, a nie miałem gotówki. Chciałem jakoś dogadać się z właścicielem (to taka mała sracja przy ul. Piastowskiej na przeciwko Błoń – osoby z Krakowa pewnie kojarzą), zostawić mu swoje dane kontaktowe, a nr rejestracyjny sam widział, ale ten domagał się zostawienia dowodu i inaczej nie chciał mi pozwolić odjechać po tą kartę. Skończyło się dość nieprzyjemną awanturą, bo dowodu mu zostawiać nie zamierzałem, a facet był bardzo uparty.

Z tym zostawianiem smartfona, to może być nawet mniej bezpiecznie niż jakby zostawić dowód, ponieważ większość systemów opiera się na podwójnej autentykacji, czyli mając smarfona masz dostęp do niemal każdego konta takiej osoby.

Sugerujesz, że studenci zostawiają odblokowane smartfony i nie mają PIN-u na kartach SIM?

> domagał się zostawienia dowodu i inaczej nie chciał mi pozwolić odjechać po tą kartę

Nie wiem jak sytuacja wygląda prawnie gdy ktoś zapomniał pieniędzy, ale dowodu brać w zastaw nie wolno i tyle. Zabrania tego wprost ustawa.

No ale w końcu Cię puścił bez zostawienia DO?

W Termach Krakowskich wymóg zostawiania czegoś w zastaw jest d..y wzięty i nie ma jakichkolwiek podstaw prawnych, z regulaminem obiektu włącznie. Krakowski centuś wymyślił sobie, że ludzie będą masowo wynosić stamtąd ręczniki albo opaski do szafek i wymyślił obowiązkowy depozyt, a klienci jak te barany dają się pokornie strzyc. Tak samo koleś wymyślił sobie, że do sauny pierwsze wchodzą panie, choć nigdzie w regulaminie takiego zapisu nie ma.

Proponuję za każdym razem przy kasie wyrażać zdziwienie i prosić o wskazanie stosownego punktu w regulaminie. Nie ma? To cmoknijcie mnie w smoczą jamę.

Skończyło się na tym, że ktoś z rodziny mi po prostu przywiózł tą kartę. Fizycznie też nie blokował mi odjazdu tylko groził wezwaniem policji, jeśli odjadę. Miałem 19 lat, więc się pospinałem i bałem się po prostu olać bezpodstawne groźby i odjechać.

Parę lat później miałem podobną sytuację na stacji Orlenu (jak widać nie uczę się na błędach) i tam bez problemu mnie puścili. Poprosili tylko, żeby okazać jakiś dokument i powiedzieli, żeby do 24 godzin wrócić z kasą, bo potem zgłaszają już na policję.

> “Sugerujesz, że studenci zostawiają odblokowane smartfony i nie mają PIN-u na kartach SIM?”

Wymiana karty SIM w styczniu w Plusie: nowa karta nie ma włączonego żądania PIN, a co więcej kodu PIN się od operatora nie otrzymuje ani nigdzie nie jest nadrukowany. Jest wyłącznie PUK. O PIN do swojej karty trzeba zawnioskować na infolinii.

Ciekawe, jak z tym jest u innych operatorów?

@Monter: Potwierdzam, wszystkie nowe karty od operatorów przychodzą bez PINu. Nie stoi za to nic na przeszkodzie, żeby ustawić nowy PIN na karcie za pomocą telefonu, chociaż nie sądzę, by ktokolwiek z mniej obeznanych osób to zrobił.

@Monter

Potwierdzam, że w Plusie nowa karta SIM nie ma nadanego PIN.

Jednak na pytanie agenta “czy drukować PIN i PUK” odpowiedziałem “tak” i dostałem wydrukowane oba.

> Poprosili tylko, żeby okazać jakiś dokument i powiedzieli, żeby do 24 godzin wrócić z kasą, bo potem zgłaszają już na policję.

A spisali sobie dane z tego dokumentu?

Ten magiczny system rządowy to PolOn. Faktycznie mają tam teraz migrację z wersji 1.0 do 2.0. Zmieniali też system logowania na logowanie przez MCL. Może coś im się rypsło po drodze ;]

Bardzo ciekawi mnie temat zostawiania legitymacji studenckiej pod zastaw. Wiem że na mojej uczelni wymagane jest zostawienie dokumentu żeby uzyskać klucz od szatni dla całej grupy na czas zajęć z wf. Żeby zostać na noc jako gość w akademiku też według regulaminu trzeba pozostawić swoją legitymację na portierni.

hehe, regulamin vs. waletowanie…

To się chyba jeszcze nie zmieniło, nie mogę pojąć czemu takie przeszkody stawiają zamiast po prostu pozwolić człowiekowi zapłacić za nocleg jeśli jest zgoda gospodarzy…

10 lat temu szczytem “anonimizacji” na Politechnice Krakowskiej było ukrycie kolumny z imieniem i nazwiskiem z Excela i wysłanie” tylko” nr albumów jako wyniki egzaminów

Tylko w ramach małego doprecyzowania: od 2019 roku na legitymacjach studenckich adres nie może być drukowany. Stare wzory nadal się w obiegu, ale wtedy w miejsce adresu wystawiane są kreski.

Ogólnie popieram walkę z zostawianiem dokumentów pod zastaw, etc. Ale nie za bardzo wyobrażam sobie jak portiernia miałaby ogarnąć gości w akademikach AGH bez zostawiania dokumentu pod zastaw :) No chyba, że byłby jakiś szybki sposób na szybkie bezdotykowe skanowanie dokumentu, etc. Jakiś kod kreskowy chyba był na legitymacji.

W każdym razie, myślę że portiernia musi wiedzieć ile osób jest w budynku i w miarę ogarniać kto wchodził do którego pokoju, bo inaczej ciężko byłoby ogarnąć gdzie są imprezy na 30 osób w pokoju i ile osób nocuje nielegalnie :))

Istnieje szybkie bezdotykowe skanowanie dokumentów. Nazywa się “fotografia” :)

Tylko pytanie czy zdjecie twarzy i np jej rozpoznanie, aby potem automatycznie odhaczyć taką osobę jak będzie wychodzić, też nie byłoby nadmiernym przetwarzaniem danych.

W urzędach ostatecznie spisuje się imię i nazwisko oraz cel wizyty w książce wejść-i-wyjść.

Może automat który by takie dane sczytywał z dowodu byłby opcją…. ale jednocześnie podłożyć sobie w dowodzie lewe dane na pasku MRZ nie jest trudno.

Jestem studentem. Co robić, jak żyć?

“Tylko czy legitymacja studencka naprawdę jest mniej ważna, skoro zawiera np. adres?”

Abstrahując od nagannej konieczności zostawiania legitymacji na portierniach, to od zeszłego roku ELS już nie zawiera adresu.

Na marginesie, logowania do systemów egzaminacyjnych CKE (od egzaminów zawodowych teoretycznych) dalej w loginie ma pesel. Oczywiście większość administratorów nie czyści przeglądarki po takim egzaminie, a loginy zostają zapamiętane…

PESEL jako login spełnia swoją funkcję – jest unikatowy i jednoznacznie identyfikuje osobę. Jako hasło nigdy, z tych samych względów.

Brak poprawnego skonfigurowania przeglądarek w pracowniach to lenistwo i niefrasobliwość opiekuna pracowni, i to on powinien odpowiadać za ewentuAlne nadużycia pod tym względem.

Ten rządowy system co go w godzine trzeba bylo zaspokoić danymi to wyglada na socjotecnike zastosowana wobec uczelni. I jakis glupol wyslal komus dane osobowe studentów.

To mozliwe, ale jak znam niektóre rządowe systemy i ich administratorów, to jest wielce prawdopodobne, że mieli słabe zabezpieczenie i dane mógł wynieść każdy lokals.

Rządowy system to POLon, element zintegrowanej sieci informacji o nauce i szkolnictwie wyższym, i uczelnie są zobowiązane prowadzić za jego pośrednictwem całą sprawozdawczość. Natomiast trudno mi uwierzyć, że akurat dane studentów tej konkretnej uczelni wyciekły.

Kiedyś spotkałam się z zastawianiem legitki w barach studenckich w Lublinie, które oferowały gry planszowe – jako zabezpieczenie przed tym, żeby nikt ich nie zwinął. A odwiedziny w akademiku z legitymacją na portierni to standard, podobnie jak legitymacja za klucz do szatni.

Z tym “rządowym systemem”, to niestety może być prawda. Naukowcy są zobowiązani do posiadania kont w systemach krajowych, służących do raportowania dorobku naukowego oraz międzynarodowego identyfikatora ORCID – wszystko połączone jest w całość i zachodzi wymiana danych pomiędzy systemami. Uczelnie też przesyłają dane do tych systemów od strony administracji. Do tego dochodzi również Jednolity System Antyplagiatowy. Nierzadko wszystko połączone jest z systemami informatycznymi uczelni, a logowanie następuje za pomocą danych konta uczelnianego. Potencjalnych luk może być więc sporo, zarówno od strony uczelni jak i samych “systemów rządowych”.

> Numery dokumentów lub numery ewidencyjne nie powinny być loginami w żądnym systemie

Czyli zgodzicie się ze mną, szanowna Redakcjo, że stosowanie przez rząd PESEL-u (numeru ewidencyjnego, którego nie da się zmienić) w e-Puapie i innych systemach państwowych jest niewłaściwe?

Ja się z tym nie zgodzę. Właśnie za login MOŻE taki numer służyć, bo jest pewność, że nigdy się nie powtórzy (istniały za komuny pojedyńcze przypadki duplikatów, gdy terminale PESELu były jedynie w urzędach wojewódzkich i dane wprowadzano na telefaks tudzież inną nieoficjalną komunikację + nie było walidacji – ale to z miejsca jest poprawiane). I z tych samych powodów NIE może służyć jako hasło.

W JSOS Politechniki Wrocławskiej (system obsługujący studentów i kandydatów na studia) do mniej więcej końca wakacji 2018 (kilka miesięcy po wejściu RODO) istniała “funkcjonalność” pozwalająca na wyszukanie dowolnego studenta, absolwenta uczelni oraz kandydata na studia po całości lub fragmencie imienia/nazwiska. Do wszystkich wpisów które się pojawiały był przyporządkowany wydział oraz kierunek. Nie trzeba było nawet być studentem, wystarczyło utworzyć konto do rekrutacji na jakieś fikcyjne dane (nie trzeba było nawet płacić) i uzyskiwało się dostęp do całego zbioru.

W pewnym momencie wyłączyli to w ogóle (albo się popsuło, w każdym razie ta funkcjonalność z jakiegoś powodu nie działała), aby po następnych kilku miesiącach ograniczyć wyniki tylko do imion i nazwisk pracowników dydaktycznych uczelni.

Z kolei na innej uczelni system USOS również pozwalał na podobną rzecz, a w dodatku wyświetał wysokiej jakości zdjęcie, którego dana osoba użyła do rekrutacji, bardzo często biometryczne.

Opisane przykłady są już dzisiaj załatane, ale śmigały jeszcze sporo czasu po wejściu RODO (drugi problem załatwiono w końcówce 2019).

Już kilka lat temu rozstałem się z PWr i nie mam jak tego sprawdzić osobiście. Powidz mi proszę, czy na poczcie studenckiej nadal jest książka adresowa z imionami i nazwiskami studentów (oraz adresami email, czyli de facto numerami indeksów)?

Litości… imię, nazwisko i wydział osoby, z którą prawdopodobnie będziesz studiował, to ma być niby jakaś wielka tajemnica? Ludzie, co za paranoja!

Mam pytanie odnośnie anonimizacji.

Czy można np. otworzyć dokument w paincie, wyciąć stosowne rzeczy, zapisać zmiany w pliku, po czym go udostępnić komuś? Będzie skuteczne takie “ukrycie” danych?

Niestety, ale obecnie mamy epidemię luk bezpieczeństwa, właśnie przez nowe zasady mające poprawić bezpieczeństwo jak np. RODO.

Dlaczego? Otóż system który jest bezpieczny, jest bezpieczny, ale jak ktoś w rządzie nagle wymyśli że w ciągu godziny, dnia, tygodnia, czy nawet miesiąca mamy wprowadzić masę zmian by spełnić nowe wymagania, to oczywiste jest że pojawią się dziury bezpieczeństwa.

Tym większe im większy jest system i im mniej czasu programiści mają na jego modyfikację.

Firmy/instytucje mialy na to duzo wiecej czasu niz twierdzisz. Zabrali sie za to jak zwykle w ostatniej chwili. Kwestia ochrony danych osobowych to byl temat znany minimum rok wczesniej. Druga sprawa, nasze owczesne krajowe prawo bylo po prostu ignorowane bo nie mozna bylo formalnie nic zrobic jednostkom, ktore dopuszczaly sie przewinien. To nie jest tak, ze GDPR nagle wprowadzil cos nowego.

W waszym tekście też wyraźnie widać, że na na hotelarstwo i gastronomię zapisała się Musiał Alicja o numerze albumu prawdopodobnie i na pierwszy rzut oka: 200724. Nauczanie prze dawanie złych przykładów to bardzo niepedagogiczne rozwiązanie.

Dawno temu byłem studentem AGH (informatyka). Mieliśmy oczywiście swoje loginy i hasła. I z pozoru wszystko było zabezpieczone.

Pewnego dnia “cos tam” było mi potrzebne i jeden z wykładowców powiedział “weź wpisz ……” (nie podam co, bo może dalej tak mają pokonfigurowane). Po wpisaniu zobaczyłem co chciałem.

A teraz clue: po dopisaniu do tej komendy innego parametru (bardzo oczywistego) dostawało się dostęp do WSZYSTKICH katalogów wydziału: administracyjnych, profesorskich, doktorskich, studenckich, badawczych. Wszystko! Z prawami edycji (chyba, że któryś był tak cwany, że sobie własnymi rencami poblokował podkatalogi/pliki – czyli jakieś 5% użytkowników).

Widywałem też poufne bazy danych w firmach, gdzie poufność oczywiście była …dopóki pracowało sie na dedykowanej bazie. Wystarczyło jednak skopiować bazę (niewiarygodne?) i poufność przestawała istnieć.

…a kto myśli, że w urzędach/szpitalach dane są szyfrowane i techniczni (ci od utrzymania ruchu i niczego więcej) nie mają dostępu do treści poufnych?

W skali kraju sa to dziesiątki tysięcy operatorów, którzy zajrzeć mogą gdzie zechcą, bo dane nie są szyfrowane. Wszystko w oparciu o ‘my ci ufamy’.

&admin=1

@PK

To nie było nawet w połowie tak złożone jak admin=1. Nic nie musiałeś łamać ani zgadywać.

Wchodziłeś własnym (lub cudzym) loginem, pisałeś jedną komendę z banalnym parametrem i byłeś ‘bogiem’ na wydziałowej sieci. Winna była fundamentalna architektura sieci.

Niech zgadnę… ls -all /home?

> techniczni (ci od utrzymania ruchu i niczego więcej) nie mają dostępu do treści poufnych

Dlaczego? Mają precyzyjnie spisane NDA i spore kary za naruszenia w tym zakresie, łącznie z odpowiedzialnością sądową przed firmą. Deweloper czasem serio potrzebuje roota na bazie danych – są ekstremalnie rzadkie (ale jednak) sytuacje, których nie da się rozwiązać inaczej (hint: przekłamania bitowe).

Wie ktoś jak dokładnie jest to z zostawianiem np. legitymacji w zastaw z prawnego punktu widzenia? Bo chciałbym wejść do akademika mojej dziewczyny, ale nie chcę zostawiać swoich dokumentów u portiera

Kartę wędkarską zostaw.

@gthyu7hj faktycznie, jeśli chcesz zamoczyć kija, karta wędkarska powinna być honorowana ;)

> Wie ktoś jak dokładnie jest to z zostawianiem np. legitymacji w zastaw z prawnego punktu widzenia

Wprost zabronione jest zatrzymywanie cudzego dowodu osobistego.

Niestety, zatrzymywać paszport, prawo jazdy, legitymację, kartę pobytu – ustawa nie zabrania.

Ale branie w zastaw jakiegokolwiek dokumentu może być uznane za przetwarzanie znajdujących się tam danych osobowych – i tutaj wchodzą obowiązki związane z ochroną tych danych, opisane w Ustawie o ochronie danych osobowych.

#Monter

…ZERO WNIOSKOWANIA do operatora, wystarczy w telefonie wejsc w opcje zabezpieczenia i nadać PIN.

Rejestracja do KRD (chronpesel.pl) wymaga podania jako loginu numeru pesel :)

Osoby które mają po kilka numerów PESEL są raczej po drugiej stronie problemu który rozwiązuje ten serwis :)))))

To UWr nie potraktował normalnie studenta zgłaszającego karygodną lukę w systemie, tylko sprawę totalnie olał, a dopiero gdy sprawa się sypnęła i pojawiły się media? Brawo.

A student to pewnie ma szczęście, że nie został za to uchybienie skreślony :-/

Zajrzyjcie na stronę logowania do banku milenium oprócz podania id i hasła dodatkowym kodem weryfikacyjnym jest nr pesel albo nr dowodu osobistego, pytałem się w banku pani kontaktowała się z wsparciem powiedzieli że nie ma innej opcji weryfikacji dwu etapowej tylko pesel albo nr dowodu nie ma możliwości SMS na przykład.

Temat warty uwagi w dzisiejszych czasach bez porządnej weryfikacji dwuetapowej łatwo o włamanie przecież wystarczy że przeglądarka zapamięta dane wprowadzane, albo prosty program który z czytuje wciśnięte klawisze itp. itd.

Pozdrawiam

a dodam jeszcze że hasło to liczby nie można użyć liter i znaków specjalnych tylko i wyłącznie hasło w postaci liczbowej taki to bank. Próbowałem w ustawieniach przy zmianie hasła wpisać litery czy znaki specjalne i tak samo tylko liczby można wpisać w polu Hasło

Pozdrawiam

Ja pierdziu… a jeszcze jakieś 15 lat temu nikt kopii nie kruszył o podobne listy studentów z imieniem, nazwiskiem i numerem albumu. Bo niby o co? Teraz wszystko anonimowe, pozasałaniane, poukrywane… niby bezpieczniej, ale czy wygodniej?

Pomimo bycia absolwentem od kilku lat mam nadal dostęp do USOS-a na swojej uczelni. Oczywiście loginem jest mój pesel. Jak byłem ostatnio w dziekanacie to byli tym zdziwieni. Co więcej do niedawna miałem dostęp do wyszukiwarki działającej na zasadzie, jak opisał @Emanuel Kant. Mam wrażenie, że ten system nie podlega żadnej kontroli prawnej, ani jakiejkolwiek innej. Znikają oceny, wyciekają dane + słaba funkcjonalność i UX. Wynika to pewnie z tworzenia oprogramowania przez uczelnie dla siebie. Rzesza informatyków, która zazwyczaj nie doświadczyła nigdy pracy w biznesie nie będzie potrafiła dobrze programować. Ludzie zaraz po uczelni są świetnymi teoretykami, ale praktyki należy uczyć się poza uniwersytetem. Kazdy programista potwierdzi, ze nauczył się programować dopiero w pracy. Dlatego systemy dla sfery public powinny być projektowane przez profesjonalne firmy, które posiadają odpowiednie doświadczenie. Nie wyobrażam sobie, żeby coś pokroju USOS-a obsługiwało np. szpitale, czy wojsko.

Byś się zdziwił jaki burdel jest w szpitalach. Ostatnio miałem nieprzyjemność odwiedzić SOR i tak: lekarz ma swoje stanowisko, piguły swoje, punkt pobrań i wydawania leków (biurko metr od lekarza i osobny komp, oraz niezamykane zasobniki z lekami). Lekarz biega między pacjentem na łóżku a swoim kompem, co chwilę o coś pyta, zleca jakiś lek, to przez sieć wędruje do stanowiska obok, lekarz się rozmyśla i zmienia decyzję, ale nie może, bo stanowisko z lekami musi coś tam anulować, i dopiero. I tak sobie leci czas, gdy trwa cyrk w jakim parę osób się angażuje w rozwiązanie problemu stojąc przy dwóch stanowiskach metr od siebie, zaczyna na siebie wydzierać na zmianę z podawaniem złotych rad lub szukaniem opcji w programie, lekarz pogania bo nie może pracować (do czasu wyprostowania sprawy nie może zlecić kolejnych leków) a Ty leżysz na łóżku i patrzysz na to wszystko ze zgrozą. Międzyczasie pielęgniarki mylą numer łóżka i jakimś cudem w ostatniej chwili przed podaniem leków niewłaściwej osobie zostaje to sprostowane. Żeby ogarnąć wyobraźnią to co napisałem to jest niemożliwe, to trzeba niestety samemu przeżyć. Także nie sądzę, aby poziom oprogramowania szpitalnego odbiegał jakoś od USOS-a, tym bardziej, że ponoć często się ono zawiesza.

USOS działa bardzo dobrze na wydz. matematyki U. Warszawskiego, gdzie został stworzony. Na pozostałych wydziałach i uczelniach najczęściej jest bo jest, a panie z dziekanatu i tak organizują sobie pracę po swojemu, a do USOS-a wpisują bo muszą.

No dobra. To teraz pytanie: jak powinno się przekazywać studentom hasła startowe do uczelnianych usług?

1. kartka na dziekanacie “proszę odbierać hasła”, a potem zmasowany atak studentów na dziekanat,

2. rozsyłanie haseł mailem,

3. strona z uwierzytelnieniem w postaci 20-pytaniowego quizu typu: podaj ilość punktów z matury z polskiego, panieńskie matki, PESEL i kolor oczu,

4. ???

Podczas moich studiów zdarzały się podobne przypadki. NIby ochrona danych osobowych itp. ale tak naprawdę to co się dzieje na uczelniach i w niektórych instytucjach to masakra

Byliście kiedyś w sądzie? Poczytajcie sobie wokandy te papierowe. Tam jest kupa danych do pozyskania :-) W tym kto ma sprawy karne, kto cywilne a kto jeszcze inne i kto z kim się sądzi. XD

Ciekawe kiedy ktoś wpadnie na to by grupka osób (każdego dnia inna z grupy) robiła fotki okularami szpiegowskimi lub szpiegowskimi długopisami i katalogowała tak jak księgi wieczyste. Być może już to jest w toku.

[…] Anonimizacja przez “obrazkowanie” i nr dowodu jako hasło? Wpadki uczelni cz. VII […]

[…] Ciekawa jest też część oświadczenia włamywacza dotycząca dostępów do maszyny na której hostowane były dane. Pisze on, że wielu pracowników PW mogło poprzez połączenie SSH bezpośrednio uzyskać dostęp do bazy z danymi studentów, o ile odczytaliby login i hasło z plików konfiguracyjnych RED, do których mieli uprawnienia. Takie przeoczenie, jak i “zbyt wielu użytkowników na systemie przetwarzającym istotne dane” to częsty błąd jaki obserwujemy podczas wykonywanych przez nas testów penetracyjnych, ale też dość prosty do wyłapania. O ile system się testuje. Tu chyba tego zabrakło, co z jednej strony jest zadziwiające patrząc na dane jakie system zbierał, a z drugiej — nie do końca — patrząc na to jak polskie uczelnie podchodzą do przetwarzania danych studentów. […]