7/2/2018

Uczelnie lubią się szczycić swoją tradycją i potęgą. Niepożądanym efektem tych zamiłowań jest utrzymywanie licznych plików i systemów, które stają się narzędziami przestarzałymi, skomplikowanymi albo niepilnowanymi. Efektem są wpadki bezpieczeństwa, o których pisaliśmy w czerwcu ubiegłego roku a potem w grudniu. Szybko dostarczyliście nam materiału na kolejny odcinek tego serialu, czy raczej dramatu uderzającego w nutę thrillera a czasami prawdziwego horroru.

Post znów jest długi, dlatego dla Waszej wygody, od razu ujawnimy, że incydenty dotyczą następujących uczelni. Gwarantujemy Wam jednak, że warto się zapoznać z wszystkimi incydentami, a nie tylko tymi, które dotyczą Waszej Alma Mater.

- Akademia Górniczo-Hutnicza w Krakowie

- Uniwersytet Warszawski,

- Wyższa Szkoła Zarządzania i Marketingu w Sochaczewie,

- Gdański Uniwersytet Medyczny,

- Uniwersytet Śląski w Katowicach,

- Politechnika Warszawska,

- Politechnika Śląska,

- Politechnika Lubelska,

- Uniwersytet im. Adama Mickiewicza w Poznaniu,

- Uniwersytet Medyczny we Wrocławiu,

- Politechnika Wrocławska,

- Politechnika Poznańska.

Poza opisami incydentów z tych uczelni mamy jeszcze drobne wyjaśnienia dla studentów Wyższej Szkoły Ekonomii i Informatyki w Krakowie, a także zasygnalizujemy pewne ciekawostki dotyczące UMCS w Lublinie oraz… studniówek. Zahaczymy też o głosowanie na najlepszych nauczycieli! Zaczynamy.

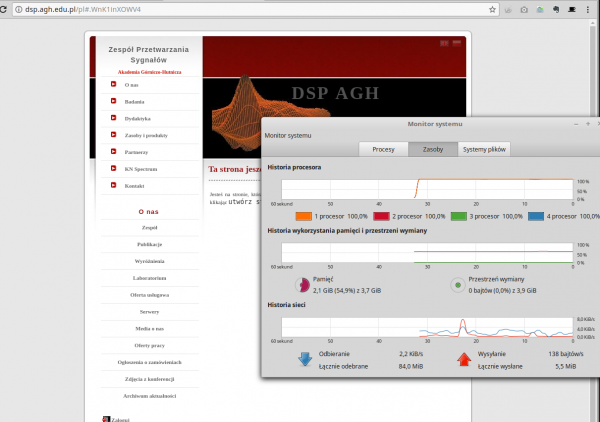

AGH weszła w kryptowaluty?

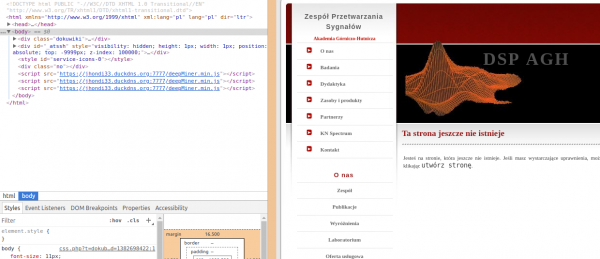

Niedługo przed ukończeniem tego tekstu dostaliśmy cynk, że na jednej ze stron AGH był skrypt kopiący kryptowalutę. Rzeczywiście, po wejściu na stronę procesor od razu zaczynał reagować.

Winny tej sytuacji był skrypt deepMiner.min.js.

AGH ma górnictwo w nazwie, jest nowoczesna, więc kopanie na komputerze może być jakimś badaniem akademickim. A może to cryptojacking? Skierowaliśmy pytania do AGH. Odpowiedział nam przedstawiciel uczelni Maciej Myśliwiec.

Strona ta korzystała z zewnętrznego skryptu JS, który został zmodyfikowany czyli: http://zeus.stanusch.com/players/agh/agh2/js/wdscript2.js. Istotne jest to, że zmodyfikowany został nie kod strony dsp.agh.edu.pl, ale kod tego skryptu. Wynika z tego że „koparka” bitcoinów została dodana bez wiedzy uczelni i nie mamy możliwości ustalenia, kiedy to nastąpiło. AGH w żaden sposób nie kontroluje serwera zeus.stanusch.com (…) Na serwerze AGH nie zostały wykonane żadne działania osób postronnych.

Ufff… nie włamano się na serwery AGH. Ale serwis internetowy uczelni osadzał skrypty, z serwerów których nie kontrolował. To nie jest najlepszy pomysł. A jeśli już ktoś musi ufać CDN-om, to proponujemy skorzystanie z atrybutu Subresource Integrity podczas osadzania skryptów.

Jeśli chcesz dowiedzieć się więcej jak bezpiecznie tworzyć strony internetowe, to zapraszamy na nasze bestsellerowe szkolenie z Hackowania Webaplikacji. Najbliższy termin to 5 marca w Krakowie, ale szkolenie odbędzie się też w Warszawie i Wrocławiu. Z opisem szkolenia i opiniami uczestników ostatnich terminów możecie przeczytać tutaj.

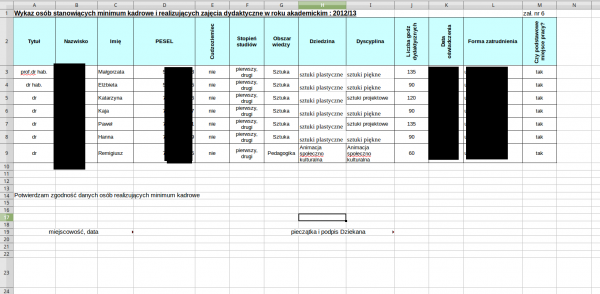

Pliki XLS na stronach uczelni

Nasi Czytelnicy proponowali, byśmy wpisywali do Google frazy umożliwiające znalezienie dokumentów z numerami PESEL. Oto przykład jednej z możliwych fraz.

pesel filetype:xls site:edu.pl

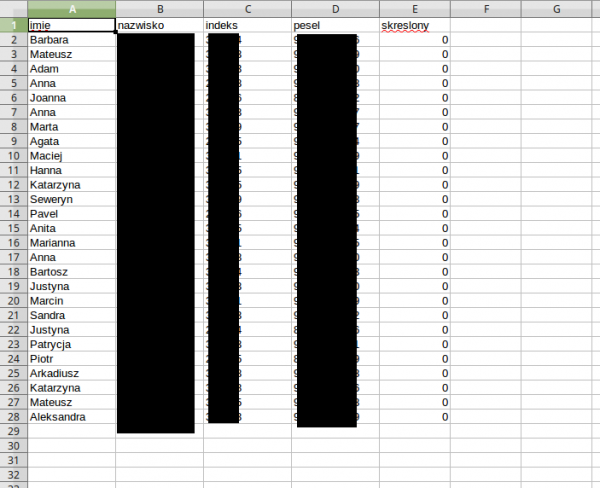

Próbowaliśmy też innych wyszukiwań. Znalazło się wiele dokumentów, z których większość była pusta (np. same tabelki z miejscami na PESEL). Niestety znalazły się również dokumenty uzupełnione, na przykład:

- dokument z danymi 27 osób na stronie Wydziału Matematyki, Informatyki i Mechaniki UW.

- dokument z danymi 20 osób na stronie Instytutu Mikrobiologii UW.

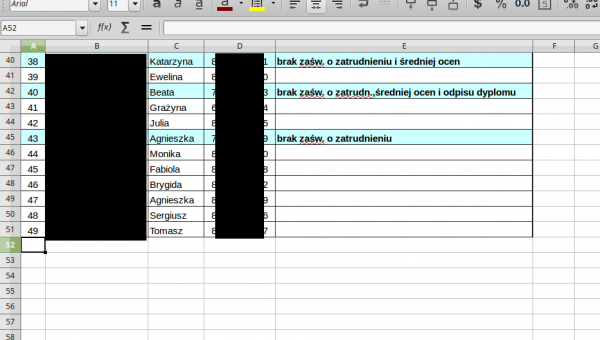

- Trzy dokumenty z danymi osobowymi kilkudziesięciu osób na stronie Wyższej Szkoły Zarządzania i Marketingu w Sochaczewie. Poniżej przykład tylko jednego dokumentu.

- Dokument z imionami, nazwiskami i PESEL-ami kilku osób z Gdańskiego Uniwersytetu Medycznego.

- Dokument z nazwiskami i PESEL-ami kilku wykładowców Uniwersytetu Śląskiego w Katowicach.

Zgłosiliśmy sprawę wymienionym uczelniom.

Maciej Pikulski z Gdańskiego Uniwersytetu Medycznego przyznał, że doszło do rażącego naruszenia zasad ochrony danych i tego typu pliki nie powinny znajdować się na stronie uczelni. Zapowiedział, że osoby odpowiedzialne za serwisy WWW GUMed w trakcie szkolenia z systemu CMS otrzymują informacje m.in. o ochronie danych osobowych.

Rzeczniczka UW Anna Korzekwa-Józefowicz poinformowała nas o przekazaniu sprawy właściwym osobom. Żadnego oświadczenia nie dostaliśmy, ale plik XLS został usunięty z serwera.

Uniwersytet Śląski nie odpowiedział na nasze pytania, ale plik zniknął z serwera.

Wyższa Szkoła Zarządzania i Marketingu w Sochaczewie rozpoczęła analizowanie problemu krótko po otrzymaniu od nas zgłoszenia. Czekamy na wyniki analizy. Pliki zostały już usunięte.

Logowanie PESEL-em do WI-Fi i inne problemy PW

Studenci Politechniki Warszawskiej zgłosili nam kilka problemów bezpieczeństwa na swojej uczelni. Jednym z nich było to, że w większości budynków PW dostępna jest sieć WiFI, do której loginem jest numer indeksu, a hasłem PESEL oraz duża pierwsza litera imienia matki. Co więcej, strona logowania zwraca błąd w konfiguracji certyfikatu i dane są przesyłane przez nieszyfrowany protokół HTTP.

Na te uwagi odpowiedziała nam rzeczniczka uczelni, pani Izabela Koptoń-Ryniec.

Zasady dostępu do sieci bezprzewodowych administrowanych przez Centrum Informatyzacji PW zostały określone i udostępnione na stronie internetowej:

https://www.pw.edu.pl/var/pw/storage/wifi.html

System i sieci opisane w powyższym linku powstały na przestrzeni ubiegłych lat, stąd system doboru haseł będzie niebawem aktualizowany, tak aby w pełni oddawał dynamikę zmian jakie zachodzą w cyfrowej przestrzeni. Niemniej portale autoryzujące studentów już teraz wymuszają szyfrowanie SSL, co ogranicza zagrożenie przechwycenia loginu i hasła. Aby przeciwdziałać możliwości powstawania błędów, w tym konfiguracji certyfikatów, jak również w celu jeszcze lepszego zabezpieczenia użytkowników, planowane jest uruchomienie sieci bezprzewodowych, których autoryzacja będzie wykorzystywać konta i hasła z ogólnouczelnianej domeny Active Directory.

Czytelnicy zgłosili nam również, że hasło w systemie bibliotecznym ma długość od 4 do 6 znaków oraz musi składać się wyłącznie z liter i cyfr. Konta biblioteczne podobno tworzy się podając hasło w formularzu na kartce papieru. Znów oddajmy głos rzeczniczce PW.

Aby aktywować konto w systemie bibliotecznym, czytelnik musi osobiście zgłosić się do biblioteki (pierwsza wizyta). Przekazuje wówczas bibliotekarzowi hasło na papierowym formularzu, które służy do pierwszego logowania. Następnie czytelnik powinien od razu zmienić hasło, które może być dłuższe niż 6 znaków i może zawierać litery, cyfry jak również znaki specjalne. Formularze papierowe są niezwłocznie niszczone. Dla podniesienia bezpieczeństwa danych użytkowników, pod koniec roku 2017 rozpoczęto prace mające na celu implementację usługi centralnego uwierzytelniania, co oznacza w praktyce rezygnację z opisanej wcześniej procedury generowania konta.

Jeden z Czytelników twierdził, że loginem do platformy Moodle SJO PW jest numer indeksu, a hasłem jest 6 jedynek. Co na to rzeczniczka?

W ostatnim czasie podjęte zostały działania w kierunku zmiany zasad tworzenia i dystrybucji haseł. Jednocześnie, w związku z planami przedstawionymi poniżej oraz realizowany projekt unijny, rozwiązanie moodleSJO PW zostanie przeniesione do rozwiązań centralnych PW.

Centrum Informatyzacji PW mając na uwadze dobro użytkowników podjęło działania dążące do poprawy bezpieczeństwa i poufności danych studentów i pracowników Uczelni. Jednym z efektów tych starań jest decyzja Rektora Politechniki Warszawskiej podpisana w styczniu 2018 r. w sprawie centralizacji usług podnoszących bezpieczeństwo systemów teleinformatycznych Politechniki Warszawskiej, dotycząca realizacji wdrożenia w Politechnice Warszawskiej Systemu Informatycznego USOS w obszarze obsługi toku studiów i pełnej integracji z Systemem SAP, w tym rozliczania godzin dydaktycznych, raportowania do Systemu POL-on oraz podniesienia bezpieczeństwa informacji zgodnie z Rozporządzeniem Parlamentu Europejskiego i Rady (UE) nr 2016/679 z dnia 27 kwietnia 2016 r. oraz bezpieczeństwa teleinformatycznego obejmująca ujednolicenie wydziałowych systemów ewidencji i obsługi toku studiów, zastąpienie wydziałowych systemów poczty elektronicznej jednolitym system pracy grupowej, uruchomienie jednolitego systemu uwierzytelniania, autoryzacji oraz kontroli dostępu do systemów, uporządkowanie podziału logicznego sieci mającego na celu wydzielenie sieci administracyjnych dziekanatów oraz księgowości z infrastruktury wydziałów w osobne segmenty logiczne sieci, adekwatnie do wymagań polityki bezpieczeństwa.

Podsumowując: w przyszłości powinno być lepiej. Oby obecni pierwszoroczniacy doczekali.

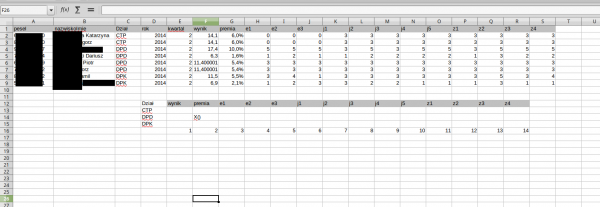

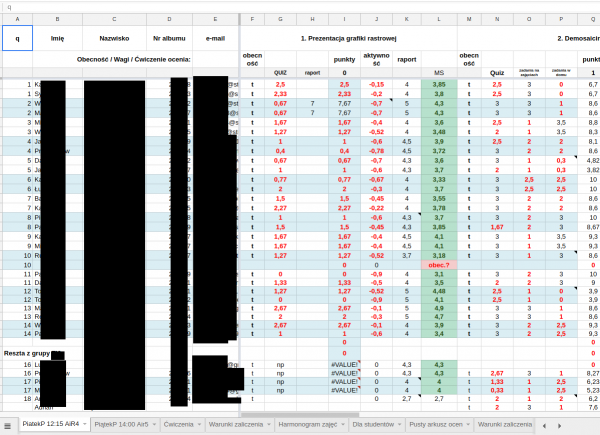

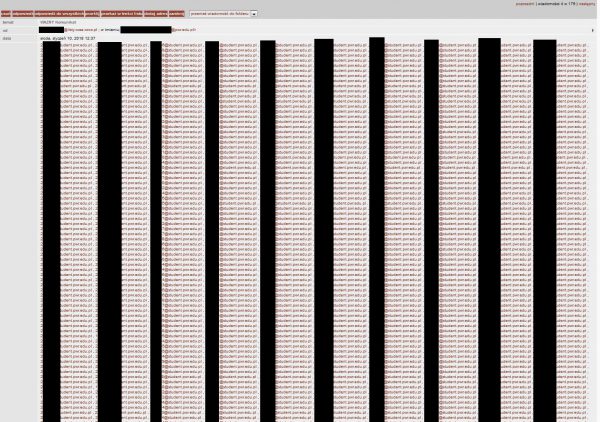

Arkusze Google na Politechnice Śląskiej

Nasz Czytelnik, który studiował na Politechnice Śląskiej przyznał, że niektórzy prowadzący “nie ogarniali Moodle” (tj. platformy do umieszczania materiałów informacyjnych). Utworzono więc dodatkową stronę z informacjami dla studentów, a oceny były wrzucane w arkusz Google.

Wszystko byłoby dobrze gdyby nie to, że niektóre z arkuszy były dostępne publicznie, a zawierały imiona, nazwiska, numery albumów i adresy e-mail. Oto przykład.

Uczelnia podziękowała za zgłoszenie sytuacji.

Dziękujemy bardzo za zwrócenie uwagi na zaistniałą sytuację, która nigdy nie powinna się wydarzyć. Politechnika Śląska przywiązuje duże znaczenie do ochrony informacji. Zgodnie z obowiązującymi na naszej uczelni przepisami dokumenty tego typu powinny być dostępne tylko dla osób do tego upoważnionych. Dostęp do przedmiotowego pliku został niezwłocznie zablokowany po uzyskaniu informacji o zaistniałej nieprawidłowości. Podjęliśmy stosowne kroki wynikające z obowiązującej na Politechnice Śląskiej polityki bezpieczeństwa, aby tego typu sytuacja już nie powtórzyła się na żadnym z wydziałów naszej uczelni.

Na marginesie dodamy, że studenci robili sobie żarty nieco edytując arkusze. Z tego co nam wiadomo, trochę zirytowało to władze uczelni, które próbowały znaleźć winnych. Pozwolono nam ujawnić, że dostaliśmy cynk od studenta z 35 piętra. Ta informacja będzie zrozumiała dla osób, które nieco znają realia i legendy uczelni :).

Kolejna wyszukiwarka danych studentów

Jeśli śledzicie nasz uczelniany cykl to już wiecie, że stałym problemem jest utrzymywanie przez uczelnie serwisów, które pozwalają po prostu pytać o dane studentów.

Kolejny przykład tego typu dotyczy Politechniki Lubelskiej, która prowadziła serwis http://sprawdz.pollub.pl/. Archive.org podpowiada nam, że strona działała już w roku 2008.

Czytelnik doniósł nam, że na tej stronie można było podać PESEL studenta by otrzymać hasło (!!) oraz adres e-maila w formacie imie.nazwisko@pollub.edu.pl. Zdaniem naszego informatora pozyskane dane można było wykorzystać w innych systemach Politechniki aby zdobyć więcej informacji.

Jeszcze w gruniu spytaliśmy PL o tę sprawę. Krótko potem wspomniana strona została wyłączona, a Iwona Czajkowska-Deneka (rzeczniczka uczelni) obiecała nam przesłanie dodatkowych wyjaśnień po świętach. Tych wyjaśnień już nie otrzymaliśmy. Kto wie, może ktoś wpisał na tej stronie PESEL Pani rzeczniczki i przejął jej skrzynkę e-mail, kasując wiadomość do nas? Skoro stronę wyłączono, to problem uznajemy za rozwiązany. Nie ma za co.

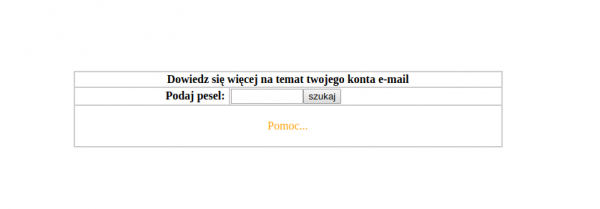

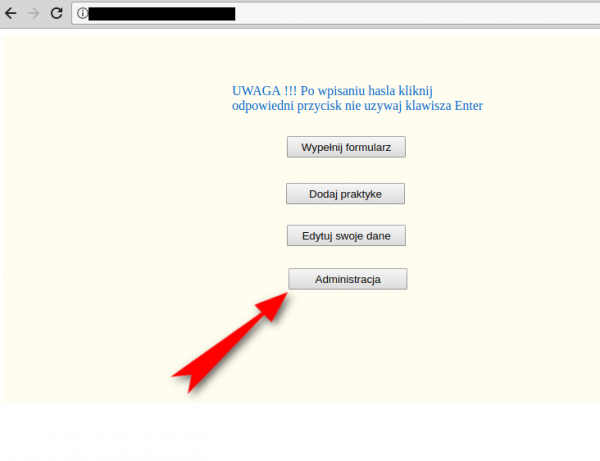

Formularz na hasło, ale niezabezpieczony

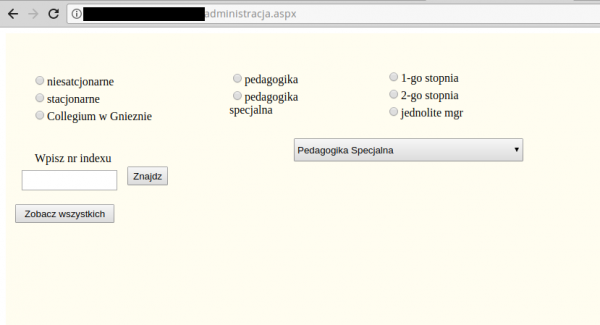

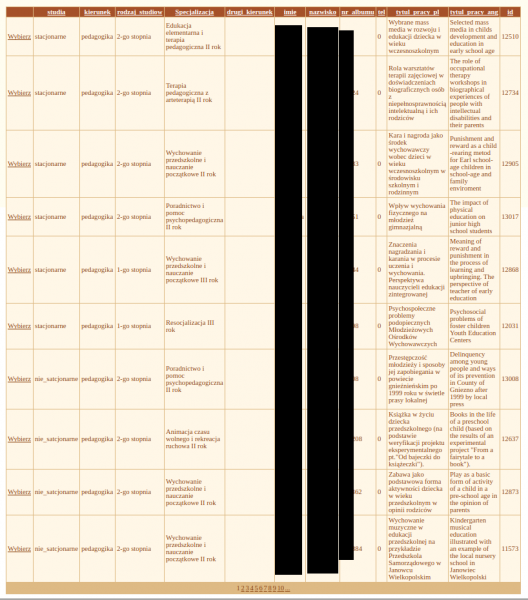

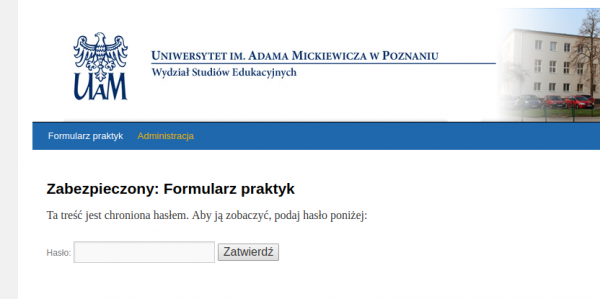

Na stronie pewnego wydziału Uniwersytetu im. Adama Mickiewicza w Poznaniu znalazła się strona z informacjami dotyczącymi praktyk. Strona wyglądała tak.

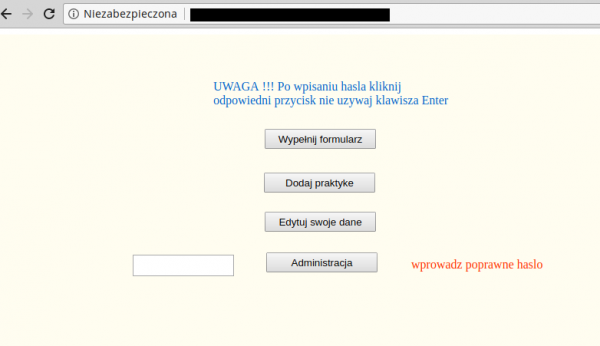

Kliknięcie we wskazany przycisk (Administracja) powodowało wyświetlenie formularza do wpisania hasła.

Niestety nie wiadomo po co proszono o hasło, skoro wystarczyło dopisać słowo “administracja” w odpowiednim miejscu adresu i można było przejść do upragnionej strony bez potrzeby podawania hasła.

Kliknięcie w przycisk “Zobacz wszystkich” powodowało wyświetlenie ciekawej tabelki z nazwiskami, numerami albumów, tytułami prac i danymi o studiach.

Zgłosiliśmy sprawę uniwersytetowi. Rzecznik uczelni Małgorzata Rybczyńska odpisała…

Dziękuję za zwrócenie uwagi na problem.

Informuję, że wadliwy formularz został niezwłocznie, po otrzymaniu informacji, zablokowany. Jego uruchomienie odbyło się bez konsultacji i niezgodnie z obowiązującymi na UAM zasadami ochrony danych. Incydent jest obecnie przedmiotem analizy, po jej zakończeniu wszystkie osoby, których dane mogły zostać udostępnione, zostaną o tym poinformowane.

Rzeczywiście. Opisywana strona została usunięta, a na stronie uczelni pojawił się nowy “zabezpieczony” formularz praktyk. Naprawdę zabezpieczony!

PESELE na tablicach

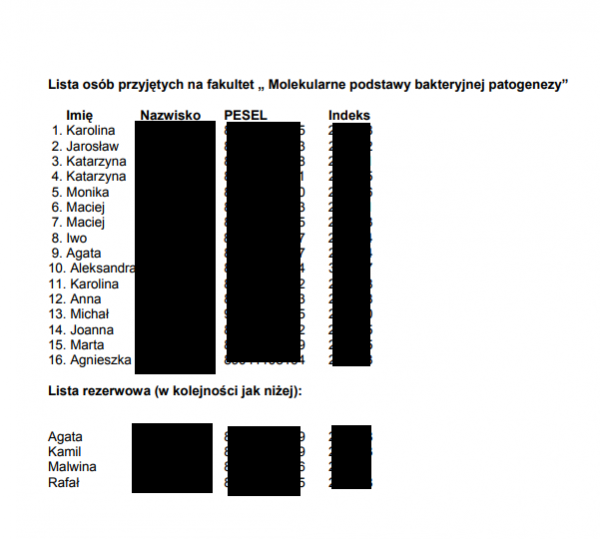

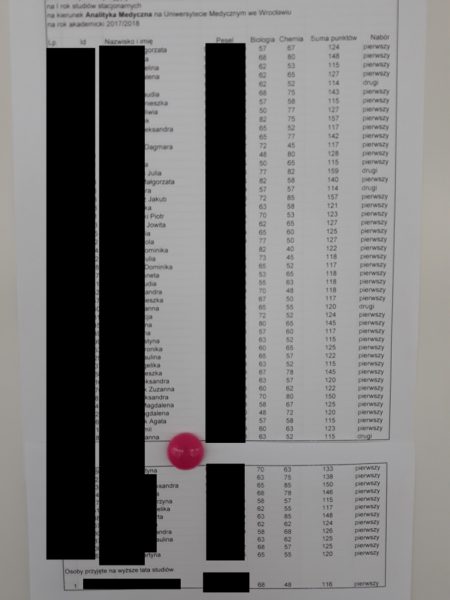

Pewien wydział Uniwersytetu Medycznego (UMED) we Wrocławiu pozwolił sobie wywiesić na korytarzu listy przyjętych kandydatów z numerami PESEL. Takich list było kilka, a jakość zdjęć jakie dostaliśmy była o wiele, wiele lepsza.

Samo publikowanie nazwisk z numerami PESEL wzbudza wątpliwości, jednak w przypadku tej uczelni było to podwójnie problemowe. Poniżej cytat ze strony Wirtualnej Uczelni UMED we Wrocławiu.

W razie problemów z logowaniem spróbuj:

1. Login: imię.nazwisko (bez polskich liter) lub {pierwsza_litera_imienia}.nazwisko.

2. Spróbuj zarejestrować się na stronie https://csa.umed.wroc.pl – zarejestruj się jako student i zmień hasło (można powtarzać tę operację, np aby zmienić zapomniane hasło)

3. W przypadku komunikatu błędu na stronie csa.umed.wroc.pl dzwoń 71 784 1111 (i tylko w tym wypadku!)

4. W wypadku innych/dalszych problemów tel. 71 784 15 59

Można było wykorzystać dane z ogłoszenia tablicy, aby zalogować się na konto studenta w Wirtualnej Uczelni. Tylko co na to uczelnia?

Odpowiedziała nam Monika Maziak, rzecznik Uniwersytetu Medycznego we Wrocławiu.

Pojawienie się list z numerami PESEL było uchybieniem, które nie powtórzy się w przyszłości. Nie ma konieczności zmiany zasad logowania, by móc to zrobić nie wystarczy wskazać PESEL, ale student generuje też sobie tylko znane hasło. Opisana sytuacja była incydentalna, by uczulić komisje rekrutacyjne na kwestie ochrony danych osobowych nasi specjaliści w tym zakresie przeprowadzą przed kolejną rekrutacją dodatkowe szkolenia.

Gdyby któraś z uczelni nie miała specjalistów od szkoleń, to zapraszamy do nas. Od 8 lat prowadzimy wykłady dotyczące tematyki cyberbezpieczeństwa i ochrony danych, które w przystępny dla każdego (także nietechnicznej kadry naukowej) sposób wskazują jak poprawnie obchodzić się z danymi osobowymi i na co uważać podczas pracy przy komputerze podpiętym do internetu. Robimy to z humorem, a z opiniami uczestników naszych “uświadamiających” wykładów można zapoznać się tutaj. :)

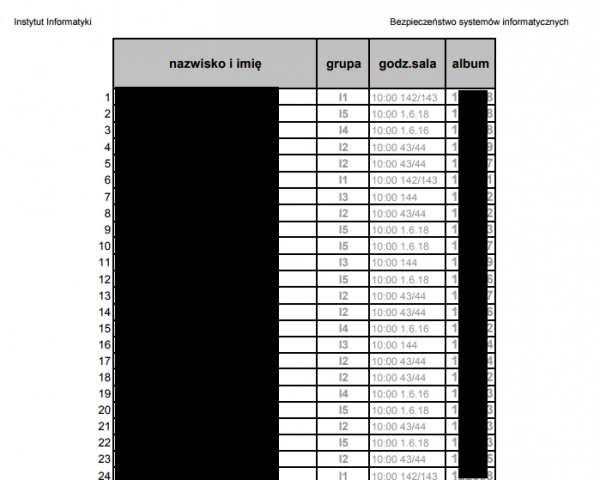

“Bezpieczeństwo systemów informatycznych” w Poznaniu

Publikowanie list z nazwiskami studentów i numerami albumów to nie jest dobry pomysł. Jeśli śledziliście nasz cykl o uczelniach to wiecie, że z samym numerem albumu można wiele zrobić. Dlatego zdziwiło nas, że taką listę opublikowano na stronie Politechniki Poznańskiej. Dotyczyła ona przydziału sal na przedmiot… uwaga… Bezpieczeństwo Systemów Informatycznych.

Przedstawiciele Politechniki Poznańskiej podziękowali za zwrócenie uwagi na problem i stwierdzili, że zgłoszenie było potraktowane jako incydent bezpieczeństwa. Administratora bezpieczeństwa danych osobowych Politechniki Poznańskiej mgr. inż. Jędrzej Dzida przyznał, że publikowanie dokumentów łączących nazwiska i numery albumów nie jest bezpieczne.

Dodał jednak, że…

Numer albumu zasadniczo nie stanowi numeru autoryzacyjnego w uzyskiwaniu dostępu do usług uczelni. Sytuacja taka, że numer albumu stanowi numer autoryzacyjny może pojawić się jednak podczas zajęć laboratoryjnych w pracowniach komputerowych i są to wyłącznie usługi związane z procesem dydaktyki (np. repozytorium kodu, dostęp do konta powłoki – tzw. “shellowe” lub maszyn wirtualnych). Pierwsze hasło podawane studentowi jest generowane losowo. Po zalogowaniu student powinien zmienić swoje hasło. Tak więc, nie powinna pojawić się możliwość dostępu do innych usług uczelni.

Klasyka gatunku – brak BCC

Politechnika Wrocławska postanowiła rozdać swoim studentom listę studenckich e-maili z semestrów 1-7. Takie historie znamy nie od dziś, ale nie mogło ich przecież zabraknąć w tym cyklu.

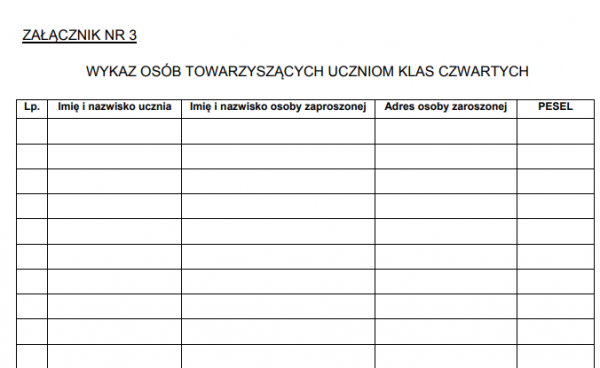

Niebezpieczeństwa przedstudenckie

To nie jest przykład stricte akademicki, ale ciekawy. Pewien Czytelnik napisał nam o technikum, które wymaga podawania imion, nazwisk i PESEL osób, które mają się pojawić na studniówce jako osoby towarzyszące.

Zrobiliśmy mały przegląd informacji na ten temat i okazało się, że wiele szkół robi podobne rzeczy. Ba! Niektóre wymagają podania PESELu i numeru dowodu!

Szkoła żeglugi śródlądowej w Kędzierzynie-Koźlu ma nawet regulamin studniówki, w którym znajdziemy wzór wykazu osób towarzyszących z miejscem na PESEL i adres zamieszkania. Po co adres zamieszkania?

Regulamin wymagający podawania PESEL-u ma także LO 2 z Gdyni.

Praktyka jest częsta, a sposób przetwarzania danych może być w każdym przypadku nieco inny. Trudno odnieść się do tego w sposób ogólny, ale naszym zdaniem samo zbieranie takich danych na kartkach nie jest szczególnie bezpieczne. Osoby oddające swoje dane często nie wiedzą, co następnie się z nimi stanie. Jeśli macie jakieś ciekawe doświadczenia z takimi przypadkami to dawajcie nam znać.

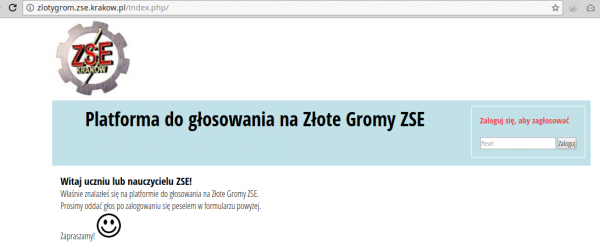

Głosuj! Podaj PESEL

Jeszcze jeden przykład niebezpieczeństwa przedstudenckiego pochodzi z Krakowa, z Zespołu Szkół Energetycznych. Placówka ta urządziła sobie głosowanie na najlepszych nauczycieli na platformie o uroczej nazwie “Złote Gromy”. Strona głosowania wygląda tak.

Wykorzystanie numeru PESEL jako loginu to nigdy nie jest dobry pomysł. Przede wszystkim dlatego, że login jako taki ma raczej utrudniać dostęp do systemu, a nie go ułatwiać. Co ciekawe, w przeszłości GIODO kwestionował zgodność z prawem takich systemów, które używają PESELu jako loginu (zob. wyrok WSA w Warszawie z 23.10.2015 r., sygn. akt II SA/Wa 47/15).

Co więcej, ta konkretna strona nie używa SSL, a przecież podaje się na niej PESEL. Istnieje ryzyko podejrzenia numeru, jeśli ktoś będzie się logował z komputera w szkole. Poza tym skoro już ZSE kształci młodych informatyków, może najlepiej byłoby uczyć ich bezpiecznego podejścia do e-usług?

Dobry przykład (po wpadce) – UMCS w Lublinie

Pod koniec ubiegłego roku Uniwesytet Marii Curie-Skłodowskiej w Lublinie zanotował poważną wpadkę. Lista z danymi studentów trafiła na Facebooku w wyniku zaniedbań i niefortunnego splotu okoliczności. Jakby tego było mało, przedstawiciele uczelni zaczęli grozić studentom, którzy chcieli ujawnić wpadkę.

UMCS chyba zrozumiał swój błąd, bo uczelniany Administrator Bezpieczeństwa Informacji rozesłał do studentów wiadomość takiej treści.

Szanowni Państwo!

Studiując uczestniczycie w szeregu przedsięwzięć, które są związane z przetwarzaniem danych osobowych Państwa i Państwa kolegów.

Działania, które podejmujecie w kontakcie z danymi takimi jak imię i nazwisko, data urodzenia, PESEL, adres zamieszkania, e-mail, numer telefonu itd. wymagają zachowania czujności i zastosowania odpowiednich zabezpieczeń.

Ich brak może doprowadzić do takich zdarzeń jak kradzież, zablokowanie czy udostępnienie danych osobom nieuprawnionym. Wasze dane mogą zostać w takich sytuacjach wykorzystane np. do oszustw oraz wyłudzeń finansowych.Jak możecie chronić swoje dane osobowe? Przede wszystkim zwracajcie uwagę, komu, gdzie i na jakich warunkach je podajecie. Upewniajcie się, czy udostępnienie danych, np. adresu, numeru PESEL czy skanu dokumentu potwierdzającego Waszą tożsamość jest niezbędne oraz bezpieczne. Nie przekazujcie danych swoich ani kolegów, nie publikujcie ich w mediach społecznościowych oraz na dyskach dostępnych w „chmurach”. Dane, które zostaną raz

opublikowane w Internecie stają się jawne.Pamiętajcie! Przekazując komuś dane lub upubliczniając je dobrowolnie, świadomie dopuszczacie do nich inne osoby i pozbawiacie się ochrony.

W przypadku wystąpienia jakichkolwiek problemów lub wątpliwości w obszarze związanym z przetwarzaniem danych, prosimy o kontakt: dane.osobowe@poczta.umcs.lublin.pl.

Z poważaniemAdministrator Bezpieczeństwa Informacji na UMCS

Ta wiadomość dość dobrze wyjaśnia, dlaczego ochrona danych jest ważna.

Hasła w zwykłym tekście w szkole informatyki?

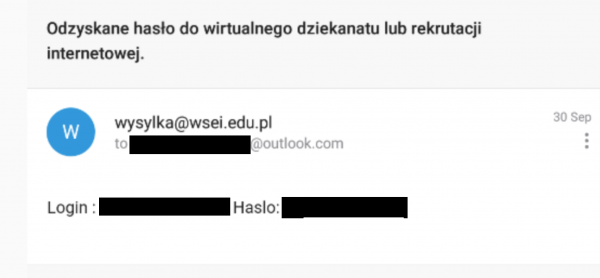

Pod wpływem naszego akademickiego cyklu jeden z Czytelników postanowił przypomnieć sobie hasło do wirtualnego dziekanatu w Wyższej Szkole Ekonomii i Informatyki w Krakowie. Jakież było jego zdziwienie, gdy otrzymał taką wiadomość e-mail!

Nasz Czytelnik był pewien, że to oznacza przechowywanie haseł w zwykłym tekście. Prawda okazała się nieco inna, ale uczelnia i tak dostrzega potrzebę ulepszenia swojego systemu.

Przedstawiciel uczelni Grzegorz Feledyk wyjaśnił nam, że hasła w bazie są zakodowane, a przed wysłaniem e-mailem zostają odkodowane przez aplikację, a przy wysyłaniu wiadomości jest zastosowany SSL dla SMTP:

Aplikacje maja zamknięty kod i niestety nie mamy wpływu na funkcje programu oraz dane które są generowane w bazie (…) Oczywiście obecny mechanizm ma wady dlatego staramy się wymóc na firmie zewnętrznej aby zamiast wysyłania haseł były one resetowane wraz z wymuszeniem zmiany hasła (…) Jak wspomniałem wcześniej hasła w bazie są zakodowane. Możliwość ich odkodowania ma tylko aplikacja. Dostęp administracyjny do aplikacji oraz do tabeli z hasłami zakodowanymi mają dwie osoby pełniące role administratorów – dodał Grzegorz Feledyk.

To nie koniec

Być może zgłosiliście nam jakąś uczelnianą wpadkę, a nie widzicie jej tutaj. Oznacza to, że możemy być jeszcze w trakcie wyjaśniania sprawy, czekamy na załatanie problemu, albo z innych powodów musieliśmy odłożyć publikację. Nie martwcie się. To z pewnością nie jest ostatni odcinek tego cyklu. Jakby co, wiecie gdzie podsyłać nam materiał na kolejne odcinki ;)

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A obejście firewalla przez 6to4 się liczy? Kiedyś na WI ZUT był taki babol przez parę dni*

* – i bardzo szybko poprawili regułki, jak tylko doszła do nich informacja

Hmm, to mi przypomina, jak kiedyś znajoma chciała przenieść stronę ze swojego wydziału na UW. Dostałem jej hasło do ftp (tak, ftp, czyli hasło śmiga plain textem), te same dane otwierają sesję ssh, a z plików strony wyciągnąłem dane do bazy SQL (mają pod domyślnym adresem phpMyAdmin) i… z lenistwa zrobiłem: dump all databases, co skutkowało pobraniem całej zawartości serwera bazodanowego ;)

Dane skasowałem i poprawiłem dump, by nie mieć niepotrzebnych danych… ale zorientowałem się, że coś jest nie tak, gdy następnego dnia zauważyłem plik SQL o rozmiarze ponad 5GB. Szybko przejrzałem zawartość i były tam dane m.in. o pracach naukowych wykładowców, dane stronek studentów itp. (W sumie, to najcenniejsze dane przechowywali wykładowcy, łącznie z hasłami do swoich zasobów).

Nie sprawdzałem autentyczności danych, bo interesowała mnie tylko strona znajomej ;) ale bezpieczeństwo danych na uczelniach wyższych leży i to strasznie :D

A blacklistowanie serwerów pocztowych wykładowców, to jest nagminne :D

a może krótki artykuł o biletach PKP? o ile sprawdzanie czy ma się zniżkę na podstawie nr indeksu jest jeszcze okej, o tyle przy braku zniżek, bilet miesięczny (imienny) potrzebny jest NUMER DOWODU! i teraz uwaga, przy kupnie biletu w formie papierowej w kasie i wpisaniu przeze mnie czegoś na kształt A**23*1** było w miarę okej (wtyłumaczyłem konduktorowi, że nei mam zamiaru podawać całego numeru) o tyle przy kupnie biletu na stronie kolei trzeba podać KOMPLETNY numer.

jakiś pomysł? :)

Jeździć na gapę ;)

Dobrym sposobem poszukiwań jest też wpisanie w google własnego peselu :) Na mój na przykład przez wiele lat wyskakiwała lista ocen całej grupy z jakiegoś kolokwium – na szczęście były tam tylko pesele i oceny, bez nazwisk, ale teraz widzę że już to zniknęło.

Do tej listy dodałbym Politechnikę Gdańska i to najbardziej “prestiżowy” wydział czyli ETI, tutaj nawet prodziekan z którym miałem zajęcia publikował wyniki wraz z indeksami. Jak ktoś nie wierzy to mogę podesłać.

ticekeh@cryp.email

Miałem na myśli “publikował wyniki wraz z indeksami i nazwiskam”

“Na stronie pewnego wydziału Uniwersytetu im. Adama Mickiewicza…”, a parę screenów dalej nazwa wydziału :)

Gwoli ścisłości Moodle to nie jest CMS, a w zasadzie to jest, tyle że pierwsza litera nie rozwija się na “Content” a na “Course”. To jest potężna platforma e-learningowa. I gdyby użytkownicy ją “ogarniali” i co jeszcze ważniejsze – zechcieli korzystać z jej możliwości, to np. skończyłby się problem “BCC”, ponieważ jedną z podstawowych funkcjonalności Moodle jest mailing.

Można edytować https://niebezpiecznik.pl/post/wpadki-polskich-uczelni-cz-iii-ujawnienie-danych-studentow-niska-swiadomosc-bezpieczenstwa-posrod-wykladowcow-i-kopanie-kryptowalut/#comment-652637

Miałem na myśli, “publikował wyniki wraz z indeksami i nazwiskami”

Posiadanie imienia, nazwiska i nr. albumu, jest niebezpieczne? Bo jeśli tak, to u nas na wydziale WMI, UAM w Poznaniu, można w łatwy sposób uzyskać te dane ;)

Przykre jest tylko to, że takie “incydentalne” sytuacje zdarzają się powszechnie i całkiem regularnie. To wskazuje że źródłem problemu (niskiego poziomu bezpieczeństwa informacyjnego) jest nie szybko się rozwijająca technologia, a ludzka mentalność.

“Możliwość ich odkodowania ma tylko aplikacja”

Brzmi to jak wyzwanie..

UAM od poprzedniego roku akademickiego zmienił domyślne ustawienia prywatności w USOS-ie – od teraz każdy nowoprzyjęty student ma w profilu zdjęcie (to samo co na ELS) widoczne dla wszystkich użytkowników USOS-a. Wcześniej zdjęcia również były dostępne, ale domyślnym ustawieniem było “widoczne tylko dla mnie”.

Uczęszczałem do ZSE.

Ta szkoła to porażka, nauczyciele jeszcze większa.

Wcale bym się nie zdziwił gdyby bazę numerów PESEL 1k osób by ktoś już miał zapisaną na dysku. Strony pokroju Fotogrmy pisane byly przez UCZNIÓW, konsorcjum informatykow zse czyt. kadra nauczycielska w życiu by nie doszła do tego kto się włamał.. BA! Nawet jeśli by się ktoś włamał to by o tym nie wiedzieli, nauczyciele wiedzą tylko to co “napisane w książce” nic więcej ;)

Czy „wyciek” indeksów przez BCC PWr to naprawdę wyciek gdy indeksy są nadawane kolejno i wygenerowanie maili wszystkich studentów ostatnich 4 lat to zwykła iteracja od numeru x do ~x+7000?

I po co było kopać? nie widzą jak BTC leci ? :)

Jedyne do czego mi się przydała wyszukiwarka studentów w USOSie, to stalkowanie dawno nie widzianych kolegów z liceum i uśmiech politowania gdy kogoś wyrzucili ;)

Najlepsze jest to, że pada tam słowo INFORMATYKI. Już widzę jak douczeni w dziedzinie bezpieczeństwa będą programiści stamtąd, skoro profesorowie i opiekuni serwerów nic nie umieją.

Pliki ze strony może i zniknęły, ale z keszu Google niektóre jeszcze nie bardzo ;)

„Szkoła żeglugi śródlądowej w Kędzierzynie-Koźlu ma nawet regulamin studniówki, w którym znajdziemy wzór wykazu osób towarzyszących z miejscem na PESEL i adres zamieszkania. Po co adres zamieszkania?”

Jak to po co? Żeby wiedzieć, gdzie nzajutrz dostarczyć zwłoki. ;)

jeśli dobrze kojarzę to regulaminy studniówek pojawiły się po bójkach z udziałem noży (ładnych parę lat temu). ewidencja gości ma zniechęcić do takich zachowań i wyeliminować anonimowych gości na studniówkach.

Ja kilka lat temu zapomniałem hasła do jakiegoś sklepu internetowego (z tuszami do drukarki chyba). Dzwonię i pytam jak mogę zmienić sobie hasło, bo zapomniałem. A Gościu mi podpowiada że coś w stylu takim sobie pan przypomina? Gdyby mi ktoś wtedy zrobił zdjęcie… normalnie kopara mi opadła. Hasło po tej podpowiedzi sobie przypomniałem od razu.

Dobre sobie! Gdyby AGH było restauracją i otruło klientów wieprzownią, to powiedzieliby, że to nie oni zabijali świnię, którą podali klientom, więc oni są niewinni.

Czasami mam wrażenie, że w tym świecie cedowanie odpowiedzialności jest usprawiedliwieniem wszelkich niegodziwości… A AGH tego uczy młodych ludzi.

Widać problemy są głównie na uczelniach, gdzie króluje USOS i PCG (AGH). IMO to im wyższe mniemanie o sobie ma uczelnia, tym gorsze ma IT.

” Ale serwis internetowy uczelni osadzał skrypty, z serwerów których nie kontrolował. ”

– A kto kontroluje reklamy, śledzenie i inne usługi różnych dostawców ?

Numery albumów są generowane po kolei a nich tworzone są adresy email dla studentów. To że ktoś wysłał maila jako kopia jawna nie wiele wnosi do tematu. Adresy email można wygenerować za pomocą pętli for. System jest tak po prostu skonstruowany.

PP niech nie udaje bo centrum języków ciągle wrzuca listy indeksów z nazwiskami przy przydziałach sal. Na pewno o tym wiedzą

Kilka miesięcy temu wysłałam do lp3.polskieradio.pl uprzejmego emaila z pytaniem, dlaczego przy próbie odzyskiwania hasła przesyłają je emailem w plaintekście. Niedługo później zaczęli wysyłać linki do zmiany haseł. Coincidence? I think not! ;)

Tak propos korzystania z peselu, to Superpharm weryfikuje swoich “klubowiczów”, którzy zapomnieli karty właśnie po tych cyferkach. Tak po prostu na głos przy kasie i kolejce. I potem są kwiatki w stylu

– *numer PESEL*

– Pani Anna Kowalska?

Na sprawdz.pollub.pl dostępna była możliwość uzyskania jedynie domyślnego hasła do skrzynki – jeśli ktoś po pierwszym logowaniu zmienił hasło, strona stawała się bezużyteczna. Tak więc to nie było tak straszne jakby mogło wynikać z treści artykułu. Ale:

* Strona na której trzeba było podać PESEL działała tylko po http. Po zwróceniu uwagi na brak https dostałem odpowiedź w stylu “nie działa i nie będzie działać” :D

* I tak można napisać maila do “centrum informatycznego” i po podaniu numeru albumu i peselu zresetują ci hasło…

[…] Wpadki polskich uczelni cz. III. Ujawnienie danych studentów, niska świadomość bezpieczeństwa p… […]

[…] Wpadki polskich uczelni cz. III. Ujawnienie danych studentów, niska świadomość bezpieczeństwa p… […]