30/6/2014

Dragonfly to nazwa grupy, która trojanami infekuje komputery należące do firm z sektora energetycznego w USA i co najmniej 6 europejskich krajach, także w Polsce. I jeśli spodziewacie się, że jak za większością publicznie ujawnionych tego typu ataków stoją Chińczycy, to tym razem się rozczarujecie. Wszystko wskazuje na najprawdopodobniej… Rosjan.

Jak następuje infekcja?

Trojan (Havex) jest podrzucany metodą wodopoju (ang. watering hole). Atakujący włamują się na strony zazwyczaj niewielkich firm-producentów oprogramowania wspierającego systemy ICS wykorzystywane do zarządzania sieciami w większych firmach energetycznych. Następnie podmieniają oryginalne oprogramowanie (np. sterownik) na “zainfekowaną” wersję …i czekają, aż ofiara sama go ściągnie.

Kiedy ofiara połknie przynęte, trojan jest zainteresowany przede wszystkim:

- książką kontaktów z Outlooka

- danymi dostępowymi do VPN

Oprócz podmiany programów na zainfekowane, Dragonfly wykorzystuje także exploit kity, które mają atakować przeglądarkę ofiary. Dodatkowo, do wyselekcjonowanych wysokich rangą pracowników celu wysyłane są e-maile z zainfekowanymi załącznikami.

Kto stoi za atakami?

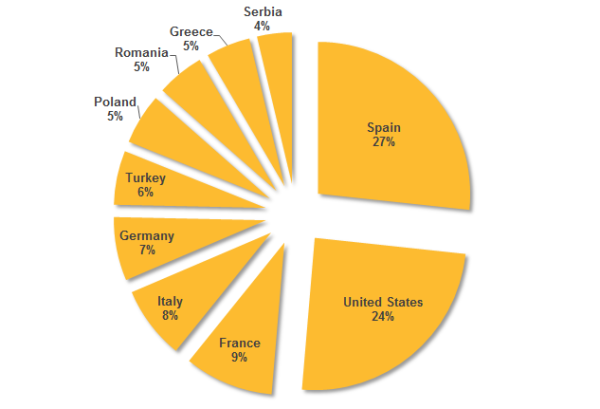

Badacze z Symantec porównują kampanie Dragonfly ze Stuxnetem, podkreślając, że o ile Stuxnet był skierowany w jeden cel, Dragonfly atakuje “co popadnie”. Kampania zaczęła się w 2011 roku — wtedy na celowniku były głównie USA i Kanada, ale stopniowo atakujący włamywali się także do infrastruktury innych krajów.

Ślady pozostawione w kodzie trojana i aktywność włamywaczy wskazuje na to, że za Dragonfly stoi grupa wspierana przez rząd, najprawdopodobniej któregoś ze wschodnioeuropejskich krajów. Wnioski te zostały wyciągnięte z regularnego czasu pracy atakujących — pracują po 9 godzin od poniedziałku do piątku, i jeśli założyć, że startują o 9:00 rano, to ich strefą czasową jest UTC+4. Zgadnijcie jaki kraj z niej korzysta?

Więcej szczegółów na temat operacji Dragonfly w dokumencie Symanteca.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ej, nie fair! Moja była firma się tak nazywała…

Dlaczego sugerowana jest godzina 9:00? Czy to w anglojęzycznych krajach nie zaczyna się tak pracy? U nas, a więc sądzę, że i w Europie/Europie Wschodniej, rozpoczęcie pracy to często 8:00 lub 7:00.

Kto zaczyna pracę biurową o 7 rano?

O 7 zaczynają ci od kadr i płac ;)

Ja zaczynam o 7. Z wyboru, bo mam luźne godziny pracy. Muszę przepracować 8 godzin, nieważne od której do której.

W IT raczej 9:00. :P

W IT o 9:00, jak się dobudzisz. Znajomy admin, jak się z nim umawiałem we firmie na analizę czegoś-tam-tratatata to koło 11 odbierał telefon, że już jedzie i następnie przed 12-tą wpadał z zaspanymi oczkami. Sekretarka na to – Robert sobie za wysoko postawił poprzeczkę.

UTC+4 to również Seszele, a nie ma lepszego miejsca na hakowanie z leżaka :D

Rosja to jednak ma pecha – posiada najwięcej stref czasowych :D

Taaa, a potem ciule siedzicie do 17 LOL

Ja gdy mogę idę na 7. Omijam korki, a o 15 wolne :D