5/7/2017

Ledwie zakończyliśmy opisywać wczorajszy raport firmy ESET sugerujący, że osoby stojące za NotPetya to profesjonalna i zogranizowana grupa, która od wielu miesięcy kontrolowała komputery ukraińskich firm, zanim zdecydowała się na ich zaszyfrowanie, a tu już możemy obserwować reakcję autorów NotPetya. Atakujący chyba bardzo nie chcą, aby robić z nich profesjonalistów oraz sugerować, że za ich działaniami stoją służby, które tylko wykorzystały legendę ransomware’u, a tak naprawdę od początku ich celem miał być paraliż ukraińskich spółek i zacieranie śladów. W nocy przerzucili środki pochodzące z okupów i założyli konto, na którym opublikowali interesującą wiadomość.

Czas wypłaty!

Osoby stojące za atakiem NotPetya przetransferowały środki z rachunku 1Mz7153HMuxXTuR2R1t78mGSdzaAtNbBWX, który służył do zbierania okupu. Bitcoiny zostały podzielone na 3 transakcje. Do momentu transferu, na rachunku znajdowało się ok. 4 BTC (ok. 39 000 PLN):

Dwie z transakcji przesłały niewielkie kwoty (0,01 BTC, ok. 96 PLN) na rachunki serwisów-wklejek (opłacenie kont “Pro”):

- Pastebin.com

- Deeppaste (http://depastedihrn3jtw.onion)

Zaś największa transakcja przesunęła środki na adres 1Ftixp78FjTWFi3ssJjBw5NqKf5ZPQjXBb (rachunek bez żadnej historii).

Oświadczenie atakujących

Chwilę po transakcjach, w serwisach Pastebin i DeepPaste pojawił się taki komunikat:

Atakujący informują w nim, że za 100BTC (ok. 950 000 PLN) oddadzą klucz pozwalający na rozszyfrowanie plików, jakie szyfrowała Petya. Jako dowód na jego posiadanie podaje 2 URL-e:

https://Mega.nz/#!YeIXWIwI!BpUlwnLLD_HiTNcg7ASihMRqs6RESZ-6bXBMFVWESXo

https://Mega.nz/#!EWg3mSLL!ipiQ6cXA9GG1DPEjJWoWu5JWmMy4SCxlAt270GgiFHY

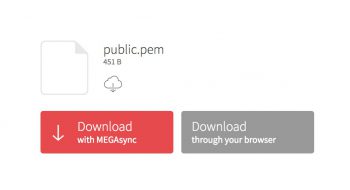

pod którymi znajdują się pliki public.sha256.dgst oraz public.pem:

Sugerowana w treści wklejki komenda potwierdza, że podpis jest prawdziwy. A więc autor wiadomości dyspuje kluczem prywatnym z pary. Co to oznacza? Otóż klucz publiczny, którego posiadanie kryptograficznie potwierdził autor wklejki, to ten sam klucz, którym NotPetya szyfrowała generowane przez siebie klucze “sesyjne” używane do szyfrowania plików na dyskach swoich ofiar.

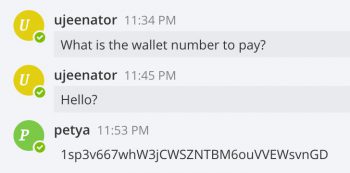

Gdzie trzeba wpłacić 100BTC? Tego atakujący nie podają. Ale zostawili namiar na siebie. W trakcie rozmowy na chacie z nimi, odpowiadają (!) i podają taki adres:

Cena może wydawać się wygórowana, ale (jeśli klucz jest prawdziwy) jego zdobycie pozwoli na odszyfrowanie plików ze wszystkich komputerów zainfekowanych NotPetya. Przy czym trzeba będzie je ręcznie “wyłuskać” z nośnika, gdyż — co zresztą atakujący sam przyznaje we wklejce — ten klucz nie pozwoli na odszyfrowanie bootsektora, a więc MTF pozostanie utracone.

Dziennikarze serwisu Motherboard rozmawiali z atakującymi i poprosili ich o twardy dowód (rozszyfrowanie pliku zaszyfrowanego NotPetya). Do tej pory nie uzyskali odpowiedzi.

Przykrywanie ważniejszego tematu?

Część badaczy dodatkowo uważa, że ten ruch (wypłata BTC, oferta sprzedaży klucza dająca nadzieje na odzyskanie plików) to działanie, które ma przekonać opinię publiczną do tego, że za atakiem stoją mimo wszystko niezbyt profesjonalni i rozgarnięci przestępcy, którym po prostu “nie wyszedł” atak ransomwarem (tj. popełnili dużo błędów), a nie służby jakiegoś kraju, które pod flagą “ransomware” przemyciły narzędzie mające na celu tak naprawdę niszczyć dane a nie je szyfrować. Choć wczorajsze rewelacje ESET-u, opisane w naszym wcześniejszym artykule, dają twarde dowody, że raczej mamy do czynienia z służbami…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

popracujcie nad informowaniem o aktualizacjach w jakiś wygodny sposób, może np. w *ptr? dużo prościej zobaczyć ‘coś świeżego’ co jest chronologicznie wplecione w inne rzeczy niż wchodzić w artykuł sprzed tygodnia, nigdy nie wiadomo jak często te aktualizacje będą się pojawiać, a w ten sposób będzie jednoznacznie wiadomo, że jest coś nowego do poczytania, kto nie chce czytać aktualizacji to zignoruje :)

Towarzyszu Matołow … Oni chyba się domyślili…Udajmy głupa to może jednak zmienią zdanie :D

Miało być MBR zamiast MTF?

https://pl.wikipedia.org/wiki/Master_File_Table

@BB. W powyższym tekście znajduje się informacja o szyfrowaniu boot sectora. Tyle, że z dalszej treści wynika, że również MFT w NTFS.

Moment, poprawka. W tekście nie ma informacji o Master Boot Record a jedynie bootsectorze danej partycji, gdzie dla NTFS zapisany jest adres MFT. Teraz już wiadomo, czemu jego zaszyfrowanie uniemożliwia odczytanie struktury danych zapisanych na dysku.

Widzę że jednak odszyfrowali te pliki dla Motherboard-a

Zawsze mnie zastanawialo. jak oni chca wyjac te pieniadze. wszelkie tranzakcje w btcinie sa jawne. nie da sie wyslac pieniedzy komus i powiedziec a nie wiem skad mam.

przepuszczą przez mikser i konta słupy….

sad, tak. Wszystko będzie (dla nich) dobrze, ale pod warunkiem, że zrobią to właściwie. Prześledzenie transakcji nie jest problemem, a wystarczy, że uda się powiązać kilka adresów docelowych z realnymi osobami czy organizacjami, które udostępnią wszystkie posiadane przez nich dane na temat płacącego… po nitce do kłębka.

Dlatego muszą być ostrożni komu i za co będą płacić.