5/7/2017

Od ataku fałszywym jak już wiemy (albo bardzo nieudanym) ransomwarem Petya minął tydzień. Na przestrzeni ostatnich dni pojawiły się nowe, ciekawe informacje. Wszystkie z nich regularnie zbieramy i publikujemy w formie aktualizacji pod naszym mega-artykułem dotyczącym Petya/NotPetya. Ponieważ jednak Aktualizacja #8 tego artykułu wnosi dużo nowego do całej sprawy, postanowiliśmy dodatkowo opublikować ją jako osobny post. Oto on.

Grupa NotPetya kontrolowała ukraińskie firmy-ofiary od co najmniej kwietnia

Opublikowany wczoraj raport firmy ESET ujawnia dowody na to, że mechanizm aktualizacji, a nawet cały serwer firmy M.E.Doc produkującej oprogramowanie do rozliczeń podatkowych wykorzystywanych w Ukrainie, od którego zaczął się atak, znajdował się już od kwietnia 2017 pod kontrolą atakujących stojących za atakiem NotPetya.. ESET nazywa tę grupę TeleBots.

Co więcej, 1 czerwca operator serwerowni, w której hostowane są serwery M.E.Doc, czyli firma WNet I.S.P. została oskarżona o przekierowanie ruchu na infrastrukturę kontrolowaną przez rosyjskie służby specjalne. Nie wiadomo jednak, czy ten incydent miał związek z atakiem NotPetya — wszak są dowody na to, że serwery firmy M.E.Doc były przejęte dużo wcześniej.

Kod źródłowy firmy M.E.Doc został wykradziony

Analiza backdoora znajdującego się w pliku ZvitPublishedObjects.dll, który był elementem złośliwych aktualizacji oprogramowanie M.E.Doc, każe przypuszczać, że atakujący mieli dostęp do pełnego kodu źródłowego oprogramowania M.E.Doc. Plik biblioteki zawiera bowiem, poza złośliwymi elementami, dużo prawdziwego kodu oprogramowania M.E.Doc. Jak piszą badacze ESET-a:

It seems very unlikely that attackers could do this without access to M.E.Doc’s source code.

Zaszyty w bibliotece backdoor odczytywał numery EDRPOU (ukraiński odpowiednik REGON-u) skonfigurowane w oprogramowaniu podatkowym M.E.Doc, dzięki czemu atakujący wiedzieli, jaką spółkę udało im się zainfekować. Poza numerem EDRPOU, backdoor pobierał informacje na temat używanych w firmie serwerów proxy i kont pocztowych (wraz z loginami i hasłami). Te dane były następnie zapisywane w rejestrze Windowsa w kluczu:

HKEY_CURRENT_USER\SOFTWARE\WC

pod wartościami o nazwach Cred i Prx. Jeśli więc znajdziecie takie wartości w swoim rejestrze, jest duża szansa, że wasz komputer był przynajmniej przez chwilę zainfekowany.

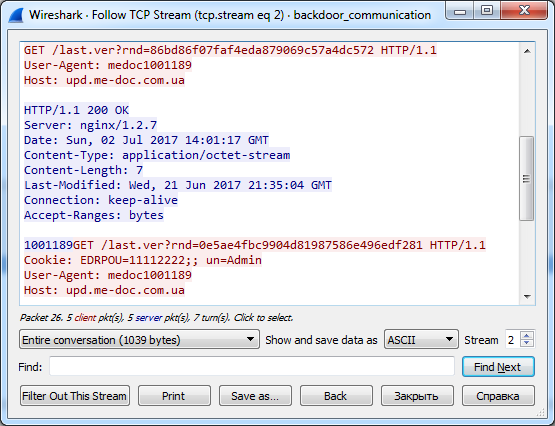

Brak zewnętrznego serwera C&C

Żeby było ciekawiej, złośliwe oprogramowanie nie korzystało z zewnętrznych serwerów C&C. Malwarem zarządzał …oficjalny serwer aktualizacji oprogramowania M.E.Doc, kontrolowany przez atakujących (upd.me-doc.com[.]ua). Wykradane z zainfekowanych komputerów informacje były przesyłane w żądaniu jako ciasteczka:

Komunikacja w drugą stronę mogła wywołać na zainfekowanej stacji następujące polecenia:

- 0 – RunCmd Uruchomienie dowolnej komendy

- 1 – DumpData Zapisanie danaych do pliku

- 2 – MinInfo Zebranie informacji o komputerze ofiary

- 3 – GetFile Pobranie pliku z komputera ofiary

- 4 – Payload Zapisanie danych do pliku i uruchomienie go

- 5 – AutoPayload Jak (4) ale plik jest plikiem DLL, który będzie uruchomionyh przez rundll32.exe, potem nadpisany i skasowany.

Według badaczy firmy ESET, funkcja “5” idealnie pasuje do sposobu, w jaki wystartowała epidemia NotPetyi…

Całkowicie przejęty producent ważnego oprogramowania

Z powyższego wynika, że firma M.E.Doc miała od dawna całkowicie przejętą infrastrukturę. Nie był to tydzień, bo atakujący mieli sporo czasu na zapoznanie się z kodem źródłowym oprogramowania M.E.Doc (pełna instalka to 1,5GB). Następnie źródła zmieniono tak, aby generowane przez oprogramowanie aktualizacje zawierały backdoora.

Z backdoora atakujący korzystali od co najmniej kwietnia (nie wiadomo jakich plików dokładnie szukali i w środowiskach których z zainfekowanych firm byli aktywni). Wreszcie, pod koniec czerwca wgrali i uruchomili przy pomocy backdoora robaka NotPetyę, maskującego się się jako ransmoware.

Czyżby ten ruch miał na celu zatarcie śladów po wcześniejszej działalności backdoora? I czy firma M.E.Doc to jedyna firma, która jako dostawca obecnego na komputerach ukraińskich firm oprogramowania, zostałą całkowicie przejęta?

A gdyby to miało miejsce w Polsce?

Na koniec, warto się zastanowić, co by się stało, gdyby “atak na dostawcę” (ang. supply-chain attack) zdarzył się w Polsce, a ofiarą padł np. Płatnik lub inne popularne na komputerach polskich firm “urzędowe” oprogramowanie.

Kilka tygodni temu pisaliśmy o nieudanej aktualizacji Płatnika, którą blokowały antywirusy:

Tego samego dnia, zniknęła też na pewien czas strona ZUS-u:

Prewencyjnie sugerujemy więc odseparowanie w firmowej sieci komputerów, na których działa wymagane prawem, “urzędowe” oprogramowanie od zewnętrznych dostawców, zwłaszcza takie, które się “samo aktualizuje”. Przykładowo, komputer z zainstalowanym Płatnikiem to obowiązek w niektórych firmach, ale nie jest konieczne, aby z tego komputera był dostęp do pozostałych maszyn w sieci.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ciekawe czy będzie ciąg dalszy …

O ile wierzyć moim kontaktom na Ukrainie właśnie nastąpił.

Swoją drogą jak zainfekowali ukraińskiego płatnika to ciekawe czy mogli konta do przelewów pozmieniać…

Z “Płatnikiem” jest tak, że niedawno wprowadzono właśnie “aktualizacje” przy jego uruchamianiu.

Dotychczas było tak, że aktualizacje odbywały się przez pobranie całej instalki.

Upsss – chyba w złym kierunku to zmierza…

Dokładnie – już lepiej jak sami będziemy aktualizować Płatnika z instalki, bo potem winni znikną jak dane z dysku.

Dodam jeszcze, że płatnik żeby się zaktualizować w “Program Files” nie wymaga uprawnień administratora – robi to na koncie szarego użytkownika, który nie ma w tym miejscu prawa zapisu.

Podobnie zresztą Firefox …..

Przetestowane pod W10 prof.

A przypadkiem nie aktualizuje się w Virtual Store?

Mozilla, Chrome i wiele innych programów instalują w systemie usługi aktualizujące, które mają prawa administratora.

Co to jest serwer C&C? Gdyby M.E.Doc lub Płatnik były aplikacjami webowymi to atak byłby niemożliwy? Czy można by uzyskać ten sam efekt przez aplikację webową?

Ale przecież większość przeglądarek aktualizuje się w ten sposób oprócz MS. Co by się stało jakby jakaś dll przykładowo w repozytorium lda Chrome została zainfekowana ?

Centrala w Saturnie w Polsce została zainfekowana nie tylko Ukraina :)

Ciekawostką jest jeszcze fakt, o którym nikt nie pisze.

Z poziomu ukrainskiego internetu nie można było dostać się do serwerów, na których były/są publikowane aktualizacje producentów oprogramowania (MS)

Ciekawy zbieg okoliczności :-)

W PL sporo firm miało i ciągle ma problemy związane z tym atakiem (branża samochodowa, cukiernicza, ubezpieczenia ….)

I dlatego właśnie warto swoje różne aktywności realizować na różnych komputerach – co najmniej na różnych wirtualkach, a najlepiej (w miarę powagi tego, czym ktoś się zajmuje) na osobnych maszynach fizycznych.

Dobra rada na końcu. A ja mam pytanie do bardziej zaawansowanych: czy jak wyrzucę Płatnika do obrazu wirtualnego gdzie będzie tylko płatnik w systemie Windows i dostęp do internetu dla niego, to wystarczy przy ewentualnym podobnym ataku ale na płatnika?

czy trzymanie platnika na maszynie wirtualnej np. pod arm (jakas malina z dockerem)

nie byla by wyjsciem?

redakcja mogla by podpisac swoj obraz i po prostu zrobic jedna wersje. Platnika duzo ludzi uzywa