30/6/2014

Tuż przed maturami informowaliśmy o e-mailu jaki otrzymało kilkadziesiąt redakcji w Polsce. 2 włamywaczy przesłało rzekome arkusze egzaminacyjne tegorocznych matur. Pomimo tego, iż wyglądały one wiarygodnie, CKE zaprzeczyło, że są prawdziwe i oświadczyło, że żadnego włamania nie było. Problem w tym, że od zupełnie innej osoby otrzymaliśmy dowody na to, że komuś jednak, jak niemalże co roku, udało się ponad wszelką wątpliwość zapoznać z poufną zawartością dotyczącą serwerów Centralnej Komisji Egzaminacyjnej… Ciężko jednak określić jak aktualną — CKE twierdzi, że dane są stare i nie dają nigdzie dostępu, a nasz informator zaczyna się wypierać prawdziwości przesłanych przez siebie informacji tuż po tym jak CKE oddaje sprawę w ręce organów ścigania…

Styczniowa wpadka użytkownika “CKE_Warszawa”

Historia ta zaczyna się 10 stycznia, kiedy na naszą redakcyjną skrzynkę wpada e-mail o takiej treści:

Witam, chciałbym się upewnić, czy ofc. teoretycznie gdybym wysłał wam dowody na “niedbalstwo” pracowników CKE Warszawa, to możecie nie ujawniać mojego nicku, emaila ani żadnych innych danych w ewentualnym artykule ani osobom trzecim? –Niedbalstwa, mam na myśli przechowywanie hasła do serwera Centralnej Komisji Egzaminacyjnej, loginu/hasła do strony CKE jako CKE_Warszawa, oraz haseł do plików zawartych na serwerze, które były zapisane w pliku .txt na dysku prawdopodobnie jednego z pracowników CKE, które oczywiście przypadkiem znalazłem na dysku prawdopodobnie jednego z pracowników CKE?, dowodami byłyby ww. hasła oraz cała zawartość notatnika ww. osoby, które są jak najbardziej aktualne i sprawdzone. Prawdopodobnie nikt nie wie o takiej “wpadce”, bo pewnie hasła dawno byłyby zmienione, pamiętam jak (chyba rok temu) CKE było już “podmienione”, widać że nic się nie nauczyli :|

Po zapewnieniach, że dane informatorów prasowych są chronione ustawą Prawo Prasowe i nie są przez redakcję Niebezpiecznika nikomu ujawniane (o czym zresztą instruujemy nad naszym formularzem kontaktowym), niestety kontakt z informatorem się urywa… Ale tuż przed maturami, 14 kwietnia, na naszą skrzynkę spływa kolejna wiadomość od osoby podpisującej się jako “Niedoszly_maturzysta” (która używa zbliżonego adresu e-mail do poprzedniego informatora).

E-mail od niedoszłego maturzysty

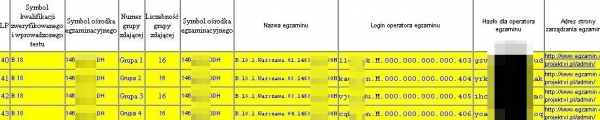

Otrzymujemy zrzut ekranu, prezentujący hasła dostępowe do kont operatorów egzaminu:

Niedoszly_maturzysta stawia jednocześnie wyzwanie, abyśmy się dowiedzieli, skąd pochodzą dane ze screenshota:

Nagroda bedzie dobry temat na news + uratowane tegoroczne matury oraz testow zawodowych przez koniecznoscia ponownego ich zdawania. Jezeli sie nie uda, w dzien matur wszystko wycieknie do neta a biedni maturzysci troche sie wkurza.

Zaczynamy więc drążyć temat, zarówno od strony informatora, jak i CKE, aby zweryfikować podesłane materiały. Oto wyniki naszych rozmów.

”Ogarnąłbyś matury”

Korespondencja z informatorem ujawnia, że dostęp do serwerów CKE uzyskał rzekomo na prośbę kolegów. W szczegółach opisuje nam, jak miało mu się to udać (pisownia oryginalna):

Wielu znajomych w tym roku pisze matury i czasem tak 4fun mówili: “Ogarnąłbyś matury…” więc na początku zacząłem szukać błędów na serwerach CKE / Operonu, znalazłem adres serwera z możliwością logowania WWW centralnej komisji egzaminacyjnej. Myślałem o próbach brute-force, jednak szybko zdałem sobie sprawę, że po wcześniejszych włamaniach do CKE (por. Strona CKE.edu.pl podmieniona – włamywacze obrażają papieża – dop. red.) na pewno mają dobre hasła lub przynajmniej filtry.

Postanowiłem więc wziąść na cel nauczycieli, którzy na pewno mają tam dostęp, plan był taki aby wysłać im RATa (ang. Remot Access Tool, czyli trojan – dop. red.) i znaleść hasła do CKE. Ułożyłem sobie małą liste osób, które powinny mieć tam dostęp i zacząłem wysyłać malware z podrobionego adresu email do ww. osób seriami po 5 maili na dzień.

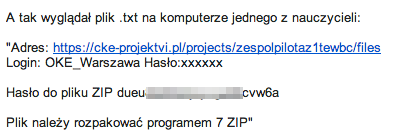

Szczęśliwie następnego dnia miałem dostęp do 2 komputerów, gdzie na jednym z nich znalazłem folder CKE. Był tam też plik .doc lub .txt nie jestem pewien, z adresem do strony który wcześniej znalazłem oraz loginem: CKE_Warszawa oraz hasłem, które było raczej trudne do złamania (cyfry/litery o różnej wielkości) — hasło było dość długie. (…) Niektórzy nauczyciele mieli na komputerach pliki typu hasła.txt gdzie były hasła do RDP ich komputerów…

(…)

Nie mam dostępu do komputera na którym mam zapisane około 7-8 adresów

do komputerów nauczycieli ale tutaj przykłady:

ftp://cvwXXX.internetdsl.tpnet.pl/miki/ZSB/

ftp://gfvXXX.internetdsl.tpnet.pl/

Jeśli wierzyć opisowi powyżej, Niedoszly_maturzysta przeprowadził klasyczny atak socjotechniczny: podrobiony e-mail nakłania do otworzenia zainfekowane pliku, w konsekwencji dając atakującemu dostęp do komputera ofiary, tu: nauczyciela. Tak m.in. i to z całkiem niezłą skutecznością, działają Syryjska Armia Elektroniczna oraz chińscy “hackerzy”.

Należy więc zauważyć, że dostęp naszego informatora do systemów CKE nie ma nic wspólnego z dziurą w samych systemach, a został on zrealizowany przez zwyczajne przechwycenie hasła logowania jednego z nauczycieli upoważnionych do dostępu do sieci CKE. Bardzo często w naszych artykułach podkreślamy, że najsłabszym ogniwem jest człowiek. Okazuje się jednak, że w przypadku CKE, według zapewnień informatora, źródłem problemu wcale nie był tylko jeden nauczyciel…

Kto nauczy nauczycieli?

Jak dalej ujawnia Niedoszly_maturzysta:

Z ciekawości skopiowałem kawałek z hasłem do ww. strony tworząc dorka jak dobrze pamiętam: inurl:ftp filetype:doc intext:”haslozpliku” i … voila. (…) zauważyłem, że wiele komputerów nauczycieli pozwala na dostęp przez www -.- szukając znalazłem tam wiele haseł, do matur, egzaminów zawodowych, klucze i tak dalej… Co ciekawe były tam dane z wielu lat oraz aktualne, niektórzy nauczyciele mieli nawet dane logowań z kilku szkół (?).

(…) Wyszło na to, że niepotrzebnie bawiłem się w malware itd bo starczy

skorzystać z… google =/

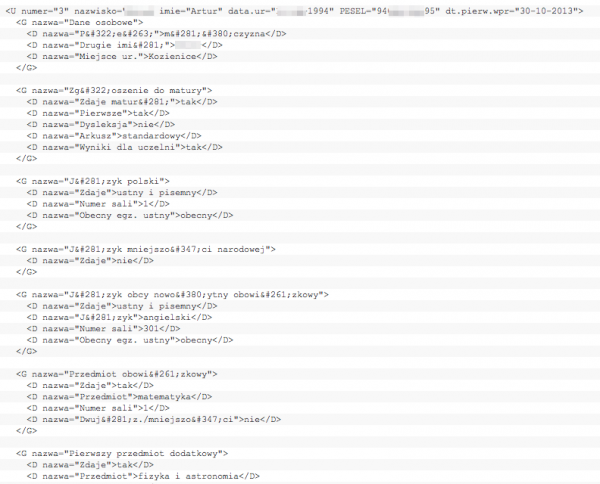

Niedoszly_maturzysta zwraca również uwagę, że niektórzy z nauczycieli umieszczają na swoich, dostępnych z internetu komputerach, zbiory danych na dotyczących uczniów zdających egzaminy, nie będąc najwyraźniej świadomym, że dane te są indeksowane przez wyszukiwarki internetowe. Jako przykład, otrzymaliśmy dane 60 uczniów tej postaci:

Na jednym z systemów, do których Niedoszly_maturzysta uzyskał dostęp znalazła się także dystrubucja Gentoo stworzona specjalnie dla Centralnej Komisji Egzaminacyjnej… i hasło pozwalające się do niej zalogować, które choć skomplikowane, znajdowało się zapisane jawnie, w pliku tekstowym…

Na serwerze znalazłem plik o wadze kilkuset MB, który otworzyłem poprzez Virtual Machine. Była to dystrybucja Linux Gentoo specjalnie pod Centralna Komisje Egzaminacyjna. Co ciekawe plik ten leżał na moim bezpiecznym serwerze przez 6-7 miesięcy, gdzie hasło do serwera nie uległo zmianie, tak samo jak komputer nauczyciela dalej pozwalał mi na dostęp. Plik do Virtual Machine także zabezpieczony był dobrym hasłem, które nauczyciel trzymał w notatniku obok linku do pobrania…

Czy dostęp do tegorocznych matur rzeczywiście był możliwy? CKE zaprzecza

Opis swoich działań Niedoszly_maturzysta kończy w ten sposób:

Nie mam 100% pewności, czy będą tam (czyli na odkrytym serwerze: cke-projektvi.pl – dop. red.) matury przed maturami, jednak z tego co widziałem są tam klucze oraz matury z ostatnich lat oraz matura próbna z tego roku. Dochodzi do tego wiele egzaminów zawodowych, z rozwiązaniami, metody sprawdzani, testy praktyczne itd.

Postanowiliśmy sprawdzić, co na ten temat ma do powiedzienia CKE. Na pytania odpowiedział pełniący obowiązki dyrektora CKE, dr Marcin Smolik

Niebezpiecznik: 1. Czy potwierdzają Państwo prawdziwość danych z załącznika do tego e-maila (załącznikiem był screenshot wykonany przez Niedoszlego_maturzystę)

Marcin Smolik: Są to nieaktualne hasła testowe z 6 lutego 2012 r, które straciły ważność 6 kwietnia 2012 r. Dotyczyły one modułu ćwiczeniowego poświęconego egzaminowi potwierdzającemu kwalifikacje w zawodzie ZANIM egzamin ten w ogóle wszedł w fazę operacyjną (został rzeczywiście przeprowadzony. Więcej o tym w odpowiedzi na pytanie 3.

2. Czy system, do którego uzyskał dostęp atakujący (jego adres można

odczytać na pierwszy zrzucie ekranu, cke-projektvi.pl), to w istocie

system będący własnością CKE za pomocą którego egzaminy są tworzone,

weryfikowane lub udostępniane zdającym?a. „Atakujący” nie uzyskał dostępu do systemu, ponieważ podane loginy i hasła straciły ważność 6 kwietnia 2012 r.

b. Gdyby hipotetycznie „atakujący” użył tych haseł pomiędzy 6 lutym 2012 a 6 kwietnia 2012 – i tak nie uzyskałby dostępu do pytań egzaminacyjnych, ponieważ operator egzaminu nie posiada dostępu do pytań egzaminacyjnych.

3. Czy przez jakąkolwiek chwilę przed oficjalnym udostępnieniem

arkuszy egzaminacyjnych np. maturalnych, znajdować się one będą (albo

miały się znajdować) na tym serwerze?Nie, ponieważ wskazany serwer służy tylko do treningu technicznego on-line dla osób, które chcą przystąpić do egzaminu potwierdzającego kwalifikacje w zawodzie przy komputerze. Od ponad dwóch lat znajduje się tam tylko jeden symulowany publicznie dostępny egzamin, który pozwala wszystkim chętnym zapoznać się ze sposobem przebiegu egzaminu przy komputerze.

4. Jakie straty może spowodować nieuprawniony dostęp do ww. systemu?

Czy intruz posiada możliwość poznania pytań egzaminacyjnych lub

odpowiedzi na nie przed startem egzaminu?Nieuprawniony dostęp do ww. systemu nie spowoduje żadnych strat. System nie przechowuje żadnych danych dotyczących egzaminu. “Intruz”, jak Państwo nazywają tę hipotetyczną istotę, nie ma możliwości poznania pytań egzaminacyjnych lub odpowiedzi na nie przed startem egzaminu ze względów wskazanych w zdaniu pierwszym.

5. Czy poznanie pytań i odpowiedzi do egzaminu przed jego oficjalnym

startem oznacza konieczność powtórki tego egzaminu przez wszystkich

zdających?Odpowiedź na pytanie 5. jest określona przepisami prawa. Zgodnie z paragrafem 147 ust. 2 rozporządzenia Ministra Edukacji Narodowej z dnia 30 kwietnia 2007 r. w sprawie warunków i sposobu oceniania, klasyfikowania i promowania uczniów i słuchaczy oraz przeprowadzania sprawdzianów i egzaminów w szkołach publicznych (Dz.U. Nr 83, poz. 562, ze zm.), w przypadku nieuprawnionego ujawnienia np. arkuszy egzaminacyjnych decyzję co do dalszego przebiegu egzaminu podejmuje dyrektor Komisji Centralnej. Od siebie dodam, że na pewno podejmuje ją po bardzo wnikliwym rozważeniu każdej konkretnej sytuacji.

6. Czy CKE szkoli w jakikolwiek sposób odnośnie bezpieczeństwa

komputerowego osoby odpowiedzialne za obsługę egzaminów online i np.

zakazuje przechowywania haseł do systemów CKE zapisanych jawnym

tekstem na komputerze?CKE nie przeprowadza egzaminów on-line. Egzamin potwierdzający kwalifikacje w zawodzie może odbywać się w izolowanych sieciach fizycznie odłączonych od sieci Internet). Jest to informacja publicznie dostępna i umieszczona na stronach CKE: http://www.cke.edu.pl/images/files/zawodowe/procedury/zal_05.pdf.

7. Do czego wykorzystywana jest przez CKE dystrybycja Linux Gentoo?

Linux Gentoo pracuje jako system operacyjny w wirtualnym serwerze egzaminacyjnym.

Niedoszly_maturzysta zirytowany odpowiedzią CKE

CKE zaprzecza, jakoby na systemach, do których dostęp uzyskał Niedoszly_maturzysta umieszczano zadania maturalne przed startem egzaminu, a dodatkowo sugeruje, że Niedoszly_maturzysta przejął dane dostępowe do projektów, które nie odgrywają kluczowej roli w CKE. Niedoszly_maturzysta nie zgodził się ze stanowiskiem CKE i poprosił o zadanie jeszcze jednego pytania CKE. Nasz e-mail wyglądał tak:

Wszystko wskazuje na to, że osoba ta nie znalazla dziury w zadnym z systemow CKE, a zaatakowala komputery nauczycieli, ktorzy mieli konta na systemach CKE (m.in. cke-projektvi.pl) i na ich uprawnieniach buszowala po serwerach CKE. W związku z powyższym będziemy niezmiernie wdzięczni, jeśli odpowie Pan jeszcze na 2 poniższe pytanie:

1. Do czego służy serwer hermes.oke.waw.pl i jakie informacje mogą wejść w posiadanie intruza, który uzyska do niego dostęp? Czy dostęp do tego systemu może spowodować konieczność powtarzania jakichkolwiek egzaminów?

2. Jakie kroki podjęła CKE aby wyeliminować ryzyko tego typu incydentów w przyszłości?

Na te pytania, pomimo powtórnej prośby, nie otrzymaliśmy od CKE żadnej odpowiedzi…

“To tylko taki test możliwości”

Niedoszly_maturzysta na koniec zarzeka się, że nie zamierzał nikomu ujawniać treści matur, nawet gdyby wszedł w ich posiadanie. Ponoć błędów na serwerach różnych firm i instytycji szuka hobbystycznie i zgłasza je właścicielom – poza tym utrzymuje, że przesiaduje na kanałach IRC z hacktywistami i ma dzięki temu dostęp do 0day’ów.

Nie miałem zamiaru ujawniać nikomu ewentualnych matur, to był tylko taki test możliwości. Wcześniej wielokrotnie zgłaszałem poważne błędy w kilku bankach spółdzielczych, serwerach uczelnianych oraz serwerach firm m.in projektujących CMSy.

Obecnie niewiele osób zwraca uwagę na komputery pracownicze zabezpieczając serwery firmowe. Wielokrotnie zyskiwałem dostęp do sieci wewnętrznych firm poprzez randomowy komputer nieuwaznego pracownika. Mam bliski kontakt z kilkoma bardziej znanymi osobami, przez co mam m.in dostęp do wielu płatnych exploitów / 0dayów.

Nie pracuje nigdzie jako pentester i nie skończyłem szkoły inf. chociaż chodziłem przez jakiś czas do tech, ale stwierdziłem że raczej nizcego się tam nie nauczę (bo granie w csa na wszystkich lekcjach UTK/Programowania czy systemów jest troche idiotyczne…) Czesto zgłaszam błędy różnym stronom, mam mieszkanie zagracone

koszulkami, wisiorkami i innymi gadgetami które dostaje od administratorów stron.

Choć, mamy nadzieję, że wszyscy to wiedzą, powtórzmy jeszcze raz – wykonywanie niezamówionych testów penetracyjnych to przestępstwo. Wszystkich czytelników przestrzegamy przed tego typu działaniami.

I tu w zasadzie skończyłby się nasz artykuł ale, jak 30 kwietnia poinformował RMF, CKE zawiadomiło policję o rzekomym włamaniu na swoje serwery.

Niedoszly_maturzysta zaczyna się stresować?

Następnego dnia od Niedoszlego_maturzysty dostajemy taką wiadomość:

Wiele miesięcy temu gdy byłem w sql na jednym z komputerów w bibliotece był odpalony ten Gentoo CKE, tak odruchowo zrobiłem ss i wysłałem sobie na maila. Jakiś czas temu wpadło mi do głowy, żeby sprawdzić wiarygodność waszej redakcji. I mean, czy trudno jest nakłonić was do napisania artykułu wymyśloną informacją i czy dobrze je sprawdzacie, zanim o nich napiszecie. Wiedziałem, że jakieś dowody muszę mieć więc wykorzystałem screen z CKE. Przy okazji poszukałem dorkami info nt CKE i znalazłem te stare hasła z 2012 roku (prawda, nie było nic nowego ;D jedynie stare dane z backupów, znalezione dorkami). Strony do których rzekomo miałem dostęp też znalazłem w necie. Co do moich umiejętności, to w życiu nie napisałem nawet C++ w hello world, ani nie byłem pentesterem czy też audytorem ;P Lubię czytać o bezpieczeństwie w sieci ale na tym moja wiedza się kończy, tak samo znajomości ze sławnymi hackerami ;D Może trochę za bardzo poniosła mnie wyobraźnia w poprzednich wiadomościach xD ale jak to Mitnick opisywał w swojej książce, lepiej podawać od razu jak najwięcej informacji, nawet jak są nie potrzebne – to zwiększa naszą wiarygodność… Miał racje. Ze smutkiem dochodzę do wniosku, że tak zaawansowana grupa fachowców jak niebezpiecznik nie rozpoznała bajki wymyślonej przez 17 latka który lubi czytać.

Czy Niedoszly_maturzysta spłoszył się oddaniem przez CKE sprawy w ręce organów ścigania i na wszelki wypadek obrócił wszystko w żart (zwłaszcza po tym, jak zorientował się że w trakcie korespondencji z nami raz odpisał z innego niż “anonimowy” adres e-mail)? A może rzeczywiście chciał nas “strollować”, licząc na to, że przesyłanych przez niego wiadomości nie będziemy weryfikowali w CKE i tuż przed startem matur opublikujemy “szokujący” artykuł? Jeśli tak — to choć cel nie został osiągnięty, to mimo wszystko gratulujemy półrocznych przygotowań i tak skrupulatnego zebrania materiału dowodowego, który został podesłany.

Decyzję co do tego, która wersja zdarzeń jest prawdziwa oraz czy prawda leży po środku pozostawiamy czytelnikom — staraliśmy się obiektywnie przedstawić argumenty obu stron i celowo odczekaliśmy kilka tygodni z publikacją artykułu. Niezależnie jednak od tego, na ile Niedoszły_maturzysta naciągnął swoje “hackerskie”, część z podesłanych przez niego danych nie była wcześniej nigdzie publikowana i jest niestety prawdziwa, co po części potwierdziło zarówno CKE jak i nasze niezależne testy.

Zdobyte przez Niedoszłego_maturzystę informacje, nie są może “petardą” taką jak ujawnienie arkuszy egzaminacyjnych, ale mimo wszystko obnażają dość poważny problem –- braki w procedurach dot. zapewnienia bezpieczeństwa przechowywania danych osobowych i szkolne (nomen omen) błędy nauczycieli dotyczące przechowywania haseł oraz udostępniania zasobów bez uwierzytelnienia w internecie. CKE powinna wyeliminować te problemy, bo za rok znów matura… Poniżej, na koniec, krótki poradnik.

Jak ustrzec się przed tego typu atakami?

Niezależnie od tego, czy dostęp do ww. serwerów CKE pozwalał na dostęp do “ważnych” danych związanych z egzaminami (jak twierdzi Niedoszly_maturzysta), czy też dane takie się tam nie znajdowały, a hasła nie działały (jak twierdzi CKE), działań Niedoszlego_maturzysty nie należy bagatelizować – zwrócił on bowiem uwagę na to, jak beztrosko przechowywane są przez nauczycieli dane osobowe uczniów oraz loginy i hasła do systemów informatycznych.

To “włamanie” do CKE jest niecodzienne. Atakujący nie znalazł bowiem luki bezpośrednio w systemach CKE, a na komputerach nauczycieli, którzy mieli dostęp do pewnych systemów CKE. W przypadku tego incydentu zawiódł przede wszystkim brak odpowiednich procedur dotyczących bezpiecznego przekazywania i przechowywania danych dostępowych oraz brak ich regularnej zmiany.

Na pewno przed udanym atakiem CKE uchroniłoby wdrożenie dwuskładnikowego uwierzytelnienia — w tym przypadku, nawet przechwycenia hasła nic by intruzowi nie dało, potrzebowałby bowiem jeszcze kodu np. wysyłanego SMS-em na telefon nauczyciela.

Wszystkim nauczycielom przechowującym dane osobowe uczniów na swoich komputerach (czy to szkolnych, czy prywatnych) zalecamy również skorzystanie z szyfrowania plików. Już zwykłe schowanie plików w archiwum ZIP/RAR na hasło znacznie utrudni pracę większości atakujących…

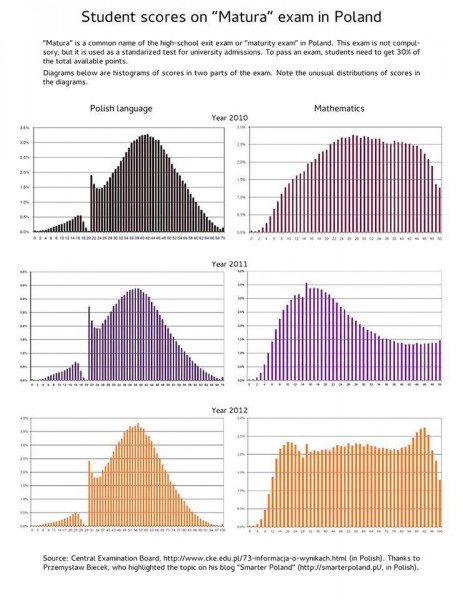

PS. Na marginesie, polecamy analizę świetnego wykresy pokazującego obiektywizm nauczycieli języka polskiego oceniających zeszłoroczne matury:

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

W oke.poznan.pl hasło zakładane przez ucznia (np. do dostępu do wyników matur) musi mieć 11 znaków. Nie mniej, nie więcej. Porażka…

Hmmm, tak samo jak PESEL. Zbieżność ilości znaków? Nie sądzę…

bo 11 cyfr ma pesel, a to pierwsze hasło? Beznadziejnie i tak…

W kwestii Hermesa, to żebyście wiedzieli, że tam wprowadzane są dane osobowe osób, które przystąpią do jakiegokolwiek egzaminu: gimnazjalnego, maturalnego, zawodowego, etc. Dane wprowadzane są przez specjalną aplikację, którą można pobrać z każdej strony OKE. Następnie dane te są eksportowane do specjalnego pliku i ten plik wrzuca się na serwer OKE (dla przykładu hermes.oke.waw.pl dla warszawskiego OKE) poprzez prosty formularz po wcześniejszym zalogowaniu się. Po wgraniu pliku zawarte w w nim dane dostępne są do wglądu wyłącznie dla OKE.

A hasło nie było “pencil”? :-)

Nie, swordfish.

Trochę więcej o zamieszczonych wykresach z naciąganymi ocenami: http://reddit.com/r/dataisbeautiful/comments/27dx4q

“Wszystkim nauczycielom przechowującym dane osobowe uczniów na swoich komputerach (czy to szkolnych, czy prywatnych) zalecamy również (…)”

Chwila, czy nauczyciel ma prawo przechowywać takie dane na swoim prywatnym nośniku? oO

Drogi Niebezpieczniku – jak to jest, że wytykacie hipokryzje Wprostu gdy mowa o ochronie informatora, a sami się nie szczypiecie z tym i udostępniacie fragmenty maila zawierające wskazówki dotyczące tożsamości samego autora. Ba, nawet prosił byście nie udostępniali jego nick’a co też zrobiliście. Rozumiem, że to podnosi wiarygodność waszego news’a, ale równie dobrze tak samo Wprost mógłby się bronić. Najwyraźniej hipokryzja nie dotyka jedynie “tradycyjnych” mediów.

Treść artykułu przed publikacją była znana informatorowi i została zaakceptowana (była jedna uwaga, co do której się zastosowaliśmy). Nie wyciągaj więc zbyt pochopnych wniosków co do ujawniania czegokolwiek przez redakcję. Z wielu powodów nie chcę nic więcej na ten temat pisać, ale jeszcze raz podkreślę, że tożsamość i metadane autora nie są przez nas nikomu ujawniane, bo byłoby to niezgodne z prawem i narażało nas na odpowiedzialność. Nawet na etapie pytań do CKE, ich treść i forma była wcześniej z informatorem konsultowana. Porównanie z Wprostem jest więc totalnie nietrafione.

Miejmy w takim bądź urazie nadzieję, że redakcja niebezpiecznika może poszczycić się podobną techniką fizycznej obrony komputera, co redaktor naczelny Wprostu :>.

Swoją drogą, “cke_warszawa” oraz “niedoszly_maturzysta” nie brzmią raczej jako nicki z tego środowiska, na pewno stać ich na większą kreatywność (więc można przypuszczać, że raczej to nie są prawdziwe nicki, tylko coś wymyślone na tą konkretną sytuację?).

Dobrze, że WSiP nie dotyka się do matur, bo gdy w tym roku robili coś w rodzaju próbnej matury dla klas drugich szkół średnich były one dostępne do pobrania (kilka dni przed ich terminem) z ich strony! Plik można było znaleźć po wpisaniu w google czegoś w rodzaju “Próbna matura WSiP [przedmiot] i [miesiąc]). Później wystarczyło modyfikować link (zmieniając nazwę przedmiotu i arkusz/zasady_oceniania) i wszystko było już pobrane. CKE też zepsuło w tym roku testy szóstoklasisty (były dostępne tego samego dnia w internecie). Ale to są testy/egzaminy, która na szczęście praktycznie nie mają żadnego znaczenia.

rozkład T maturzysty

Powiem tak, to że nikt nie zna pytań przed egzaminem nie jest prawdą.

Gdy pisałem egzamin zawodowy, nauczyciel przed egzaminem powiedział mi kilku kolegom co będzie do wykonania (część praktyczna) w mojej grupie i grupie popołudniowej :)

Zrobił screena w bibliotece gdzie jest zainstalowane AQQ i na pulpicie są jakieś prywatne rzeczy. O RLY?

To już pozostawiamy czytelnikom do oceny — my zaprezentowaliśmy i pierwsze stanowisko informatora i drugie, jak i stanowisko CKE ;)

Ktoś chciał sobie pogadać to zainstalował. Później pewnie się wylogował i program został.

IMHO niedoszły_maturzysta nigdy nie widział żadnego arkusza jakoby to miał być przeciek czy jakiś stary arkusz maturalny. Sposób w jaki pisze jest zbyt dziecinny w porównaniu do tego co jak twierdzi udało mu się zrobić, czyli wejść w posiadanie dostępu do serwerów CKE.

hermes.oke.waw.pl – tutaj mozna uzyskac wyniki z egz gimnazjalnego, co do egzaminow zawodowych sa przeprowadzane na komputerach bez dostepu do internetu

Pozostaje tylko pogratulować temu Panu ;)

CKE oficjalnie skłamało. Widzę jeszcze podejście rosyjskie…

Rzeczywiście ten screenshot wygląda jak z biblioteki – np. ten instalator Firefoksa na pulpicie. Takie rzeczy zostają na pulpitach tylko tam gdzie kompem de facto nikt nie zarządza.

Dodatkowo do ataków przez maile nie są potrzebne 0daye, po prostu wysyłane są zwykłe programy do uruchomienia.

“Tutaj mam sporo loginów” – w jednym z “plików” z “hasłami” – też niezbyt wiarygodne

“Ponoć błędów na serwerach różnych firm i instytycji szuka hobbystycznie i zgłasza je właścicielom”

Bez ich zgody?

” – poza tym utrzymuje, że przesiaduje na kanałach IRC z hacktywistami i ma dzięki temu dostęp do 0day’ów.”

Żałosne. Darmowe 0day’e dla jakiegoś skidda z polski? :D

Sądząc po stylu pisania to chyba znam “maturzystę”. Nie jest to żart, choć palanteria też nic na niego nie znajdzie. Postaraliśmy się o to.

Dobre, chłopak też dobry – mi to na żart nie wygląda, raczej

na bardzo inteligentnego i sprytnego typka.

Gratulacje, mnie nie nabierzesz ;)

inteligentnego? a co to za problem podesłać komuś RATa?

Wygląda na honeypot

Jeśli to i sprawa wycieku matur z tego roku to tylko żarty to tak czy inaczej zmusili CKE do solidnych audytów bezpieczeństwa, których sami z siebie by pewnie nigdy nie zrobili.

O, a co to za kolorki dookoła newsa?

Zgaduj zgadula :)

zapewne pomarańczowe border line’y ale mogę się mylić

Nie robi się inlinowych styli, tylko klasy co by lepiej było wiadomo co autor miał na myśli ;P

Odnośnie wykresów, to nie jest “obiektywizm nauczycieli języka polskiego oceniających zeszłoroczne matury” (na marginesie: zeszłoroczne, czyli w ubiegłym roku, a na wykresie mamy kilka lat), tylko manipulacje CKE. Wykonane rękoma egzaminatorów, ale na polecenie CKE: http://chetkowski.blog.polityka.pl/2014/06/02/co-trzeci-nie-zdal-matury/

W niedziele o 20 był w szkole??? Coś tu nie gra.

“na jednym z komputerów w bibliotece był odpalony ten Gentoo CKE, tak odruchowo zrobiłem ss i wysłałem sobie na maila.”

W oknie wirtualnej maszyny widać: “Date: Sun Nov 24 2013 @ 19:50:22”. Czyli jak twierdzi ostatecznie, że zrobił screena w bibliotece to musiał tam być o tej godzinie.

Może to jakaś wieczorowa, zaoczna szkoła? :-)

Podejrzewam, że to nie jest aktualna data, a data będąca odpowiednikiem wersji, czyli kiedy zbudowano/udostępniono system (tym bardziej, że na pasku u góry mamy napisane listopad 2013-grudzień 2014). Pomijam fakt, że to na zdjęcie nie wygląda – tylko na normalny screenshot ;)

Poważną dziurą w systemie są hasła niemożliwe do zapamiętania – patrz screeny z fragmentami haseł. Czyli praktyka admina, która narzuca użytkownikom bardzo złożone i mocne hasło prowadzi do zapisywania ich na kartkach i w plikach txt. I to jest wina admina a nie nauczycieli. Admin po prostu myślał wyłącznie o systemie komputerowym a zapomniał, że jego kluczowym składnikiem jest człowiek.

Czyli wystarczy zamieścić kawałek kodu w cyrylicy aby zmylić ślad.