3/3/2013

Nie od dziś wiadomo, że kto kontroluje exit-node’y TOR-a, może używać ich do niecnych celów, np. monitoringu ruchu wyjściowego i kopiowania co ciekawszych danych przesyłanych przez toronautów bez szyfrowania — niektórzy twierdzą, że w ten sposób w posiadanie tajnych informacji wchodziła WikiLeaks. Wystarczy raz zalogować się nie przez HTTPS i już właściciel exit-node’a (kimkolwiek on jest) ma dostęp do naszego konta…

Gdzie jest najwięcej exit-node’ów?

Oto mapa exit-node’ów z rozbiciem na kraje:

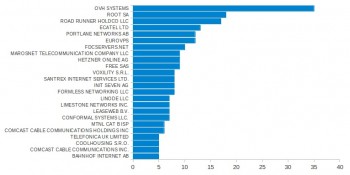

Dane pobrano z Blutmagie i przeniesiono na mapę w oparciu o bazę geolokalizacji adresów IP. Ciekawie przedstawia się też statystyka w rozbiciu na ISP:

Jak widać, przoduje OVH.

Na koniec wskazówka:

pamiętajcie, żeby korzystając z TOR-a zawsze przesyłać zaszyfrowany ruch (tzn. HTTPS, SSH, TLS)

…nigdy nie wiadomo co świadomie bądź nieświadomie loguje węzeł wyjściowy TOR-a…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

biorąc pod uwagę udokumentowane przypadki stawiania exitnodów akceptujących tylko SSL i ataki na niego ataków wasza ‘dobra rada’ jest chyba dość dyskusyjna ;]

polska trudny język, prosił bym o skasowanie tego i powyższego.

biorąc pod uwagę udokumentowane przypadki stawiania exitnodów akceptujących tylko SSL i ataki na niego wasza ‘dobra rada’ jest chyba dość dyskusyjna ;]

Ale wiesz, że taki “gudzełek” TORa by musiał najpierw odszyfrować pakiety? Miałby inaczej tylko adres strony.

właśnie o takim scenariuszu piszę… tak na poczekaniu;

http://en.wikipedia.org/wiki/Transport_Layer_Security#BEAST_attack

http://www.teamfurry.com/wordpress/2007/11/20/tor-exit-node-doing-mitm-attacks

Łamiecie ‘term of use’ google maps bo: a) wyświetlacie mapę

bez podania źródła (zostało ono wykadrowane) b) wyświetlacie mapę z

googla z pominięcie jego API (tak, naprawdę – skriny odpadają)

Pozdrawiam

Ty uważaj, fotoradary już na Ciebie czekają !

można by dyskutować , bo a) mogli nigdy nie wchodzić na google maps , tylko załączyli plik jpg udostępniany przez stronę 3-cią bez żadnych term-of-use , tak więc teoretycznie nielegalnie by wystawiało wikileaks (tak wiem marny przypadek gdzie w Polsce za nie sprawdzenie legalności także się karze) b) kto by chciał nabijać informacje dla google api , nie bądźmy globalistami

@trololo: tu nie chodzi o to, kto by chciał nabijać a kto nie, tylko o przestrzeganie licencji lub innej umowy (terms-of-use).

Mam nadzieje że się nie mylę, i problem nie dotyczy stron .onion?

A skąd pomysł, że miałby ich nie dotyczyć?

@dos Może stąd, że .onion jest obsługiwany wewnątrz sieci Tor, dlatego przy odwiedzaniu takich stron exit-node’y nie są wykorzystywane. No, chyba że o czymś zapomniałem?

W przypadku adresów .onion szyfrowanie ruchu nie jest konieczne

Ogólnie idea TOR’a bardzo mi się podoba. Robisz coś nielegalnego/wymagającego anonimowości? Zgłoś się do nas – na pewno przez to, że dołączasz do tego ruchu nie przyklejasz sobie łatki mówiącej “warto byłoby się przyjrzeć temu co robię”.

open source mogłoby być odpowiedzią ?

oraz tworzenie małych sieci, które mogłyby się nawet wzajemnie przenikać ale już z niezależnym szyfrowaniem, które działa tylko dla zainteresowanych stron komunikacji. Każde inne połączenie, węzeł sieci mają inne klucze. Nie wiem jak by to wyglądało od strony CPU ale na pewno byłoby dużo trudniej cokolwiek rozszyfrować.

TOR to dla mnie od dawna honeyspot, identycznie jak TrueCrypt. Pseudobezpieczenstwo.

Każda dodatkowa warstwa podnosi bezpieczeństwo. Żadna nie zapewnia 100% bezpieczeństwa. Komentarza dotyczącego TrueCrypta jednak nie rozumiem. Jest to dość skuteczne narzędzie do podnoszenia bezpieczeństwa danych.

..to może rozwiń i teraz napisz jakim to honeyspotem jest TC ?

Bo jakoś związku nie widze z TOR’em.

Z czego wnioskujesz to, co napisałeś o TC?

@Marek tak jak wspomnialem, nie jesten edukatorem – piszac wprost zupelnie mi sie nie chce komukolwiek czegokolwiek udowadac, po prostu zwisa mi to w co kto wierzy w swoim widzie. Jezeli jednak Ci zalezy zacznij od lektury czemu niektore dystrybucje Linuxa (i to te znane, “duze”) nie chca miec nic wspolnego z TC, nastepnie poszperaj na temat historii domeny TC, kolejnym ciekawym punktem bedzie “otwarty” (LOL) kod z ktorym niewiel da sie zrobic oraz jak autorom udalo sie podpisac sterowniki 64bitowe. Tego na sieci sa tony, trzeba jednak chciec, a nie jak baran twierdzic TC jest bezpieczny, czemu, bo tak w komputerswieci pisano! To samo zreszta z TORem, ktory przegrywa we wszelkich punktach z I2P, a jednak, znow “zbiegiem okolicznosci” jest wrecz reklamowany w sieci jako “bezpieczny”. A stado baranow wierzy. EOT bo juz mi sie nie chce pisac.

Dołączam się do przedmówców – czemu uważasz TrueCrypt’a za “pseudobezpieczeństwo”?

Poszedł na onet …

I nie honeyspot tylko honeypot.

@TrashO2 Zaprawdę smutne musi być życie Niosącego Oświaty Kaganiec, którego wielkość nie pozwala zniżyć się do pytań prostaczków takich jak ja ;-)

Nie mniej, biorąc pod uwagę dosyć mętne podejście do otwartości w TC, przyznaję, że obawy mogą być słuszne.

Drogi Trashu. Strasznie namieszałeś.

Honeypot – nie spot (honey-miód pot-garniec [spot-miejsce])

Niektóre Linuksy wspierają TrueCrypta inne nie, nikt im nie broni.

Domena TC – ah teraz to już namieszałeś, domena TC to nie Truecrypt, tylko chciwe gnojki z anglii, które postanowiły dorobić zmieniając ceny z 5 $ na 5000$ znanych adresów.

“otwarty” kod TrueCrypta – może być otwarty, a i tak mało kto zrozumie jak działa, polecam komiks do znalezienia w sieci ; )

Co do podpisania sterowników 64 bitowych informacji na ten temat nie znalazłem, link?

troll alert.

Poczytajcie sobie panowie troche w sieci o TORe i TC wlasnie. Dlaczego mam Was edukowac? Na marginesie, Niebezpiecznik moglby zrobic ciekawy felieton o historii TC i dziwnych “zbiegach okolicznosci” wogol niego.

no dobra to nie edukuj nas, jakoś to przeżyjemy :)

a wczoraj była w tv Teoria Spisku – też o “zbiegach okolicznosci” – czy to nie dziwny “zbieg okolicznosci”?

http://www.filmweb.pl/Teoria.Spisku

Czyt. “nie wiem, tak mi się wydaje i dobrze brzmi”

:)

@Amadeusz i inni: proponuje abyscie chociaz *minimalnie* lizneli temat, zanim zaczniecie wypisywac te swoje “madrosci”.

Mówi to osoba, która nie potrafi poprawnie napisać honeypot? Gratuluję.

Ambasada Chińskiej Republiki Ludowej w Warszawie ma własny ;-0?

OVH to jakis francuski sh*t. Pewnie ma cos wspolnego z ich rodzimym prawem antypirackim :P. A tak na powaznie, omijac szerokim lukiem, o ile sie nie myle, w PL tez swiadcza jakies uslugi hostingu (fakt, ze na tragicznym poziomie).

@dethar ale domeny mają całkiem tanie, ciekawe czy VPN

mają…

Na co ci VPN do sieci, która loguje ruch i prawdopodobnie przekaże wszystkie logi komukolwiek bez zbyt wielu formalności. Ja postawiłem w sieci prosty router linksysa, zrobiłem sobie do niego vpna, takiego, że cały ruch z mojego kompa idzie przez tunel, i rozdałem jeszcze kilku kolegom. Oczywiście sam router nie loguje nic, ale nawet, jakby następny logował, to musiałby jeszcze ogarnąć kto z niego korzystał, a tam na jedno konto ma wjazd kilkanaście osób. Nie jest to oczywiście rozwiązanie idealne, ale nie ma co narzekać.

No i gdzie ta ciekawa analiza z tytułu? Wrzucenie liczby

hostów na mapę to już takie osiągniecie? Myślałem, że będzie można

coś poczytać.

powie mi ktos co ustawic w Torrc aby pominac te podejrzane

exitnody? najlepiej aby omijal europe

Skoro tor jest taki extra to gdzie jest jakis przykład jak napisac program uzywający tora? Pelny przyklad, nie proxy do internetu, ale pelny dzialajacy przyklad komunikacji bez exit-nodów.

Chyba miałeś na myśli słowo ‘super’, bo ‘extra’ nie pasuje do kontekstu (extra oznacza coś dodatkowego).

No tak super-hiper zamiast extra. Ale taki program w C

powinien być prosty. Jakaś biblioteka. Nie ma takiej biblioteki.

Dziwne? Przyznajcie się, kto widzial kiedyś szyfrowana pocztę z

więcej niż 10 osobami? Jacys pryszczersi może i szyfruja do siebie

poczte, ale nie widzialem gpg w firmie doradczej, biurze

rachunkowym, elektrowni czy wodociągach.

@Tusk no widzisz bo ja widziałem w bankach, funduszach inwestycyjnych i hedgingowych. może za mało systemów widziałeś?

Wiadomo, że TC to jest honeypot XD Zaraz mnie zjadą specjaliści z PBM’a ale taka jest prawda.

[…] na co się narażamy, kiedy instalując go na swoim komputerze zdecydujemy się zostać tzw. exit-nodem, czyli węzłem […]

A ja zeznawałem w sprawie kradzieży, bo ktoś wyszedł przez mój serwer, Spoko, zdarza się…

Narażasz się na wizytę Policji, lub wezwanie. Jeśli nie masz jakichś pierdół na kompie to nic ci nie grozi. Wezmą ci go na dwa tygodnie do analizy i oddadzą w nienaruszonym stanie. Może być trochę “obciach” przy sąsiadach, że ci o piątej wpadają na chatę…

@Pejta:

O 5-tej nie mogą wejść na chatę (stawa ich ogranicza).

Ale o 6-tej już tak ;)

To tak w kwestii ścisłości tylko.