4/12/2014

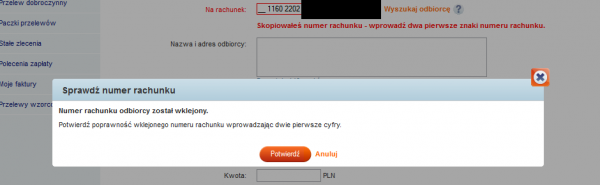

Jak informuje nas jeden z czytelników, ING wyświetla następujący komunikat, kiedy wykryje, że numer rachunku został wklejony (a nie wpisany).

Zapewne jest to odpowiedź banku na falę infekcji złośliwym oprogramowaniem, które podmienia w systemowym schowku skopiowane z umów/faktur numery rachunków na złośliwe. Tego typu malware jest dołączany do e-maili z fałszywymi fakturami, potwierdzeniami wciągnięć na listę dłużników i żądaniami zapłaty.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Ten przycisk “x” wygląda fatalnie:)

To są skutki dawania użytkownikom wyboru wersji interfejsu. Były dwie inne ładne i schludne, wybrali najgorszą.

W PekaoSA jest tak samo, od pewnego czasu. Ma to sens.

Jasne, sens ma, ale który przeciętny użytkownik takiej strony przy przeklejaniu numeru zapamiętuje go?

Alior Bank robi podobnie – po wklejeniu domaga się ręcznego wpisania ostatniej cyfry.

Podobne zabezpieczenie jest w Alior Banku. Tam każą ostatni znak zastępują gwiazdką i każą poprawić.

wcześniej był tylko komunikat o tym, by sprawdzić poprawność .miło

To samo jest już od dłuższego czasu (rok, może więcej) w Pekao.

BGŻ również wyświetla takie ostrzeżenie w e-bankowości zarówno dla osób fizycznych jak i firm.

Nieprawda, BGŻ wyświetla tylko ostrzeżenie, bez walidacji.

ING Bank już dawno to stosuje. Ja mam konto od co najmniej 3 lat i od początku gdy wklejałam nr konta np. z maila to taki komunikat mi się pojawiał.

Sandra wcześniej był tylko komunikat o sprawdzeniu nr konta po wklejeniu teraz doszło żądanie wpisania pierwszych cyferek.

Pozdrawiam

Nie pamiętam kiedy pierwszy raz uzupełniałem, ale było to już dobrą chwilę temu. Anyway, dobrze dla nas, userów, że tego pilnują.

BNP Paribas także informuje o wklejonym numerze konta.

W Meritum jest tak od dawna.

w PKO BP jest tak od dawna

W millenium było takie samo, ale zrezygnowali, obecnie wyskakuje jedynie powiadomienie, że numer został wklejony.

Sam im wysyłałem wiadomości aby to wyłączyli, najbardziej irytująca funkcja w całym systemie bankowym.

W IPKO jest identycznie.

MilleniumBank ma to od zarania dziejów ;)

Nie od zarania dziejów, ale od ponad roku.

A w mBanku przy kopiowaniu znaków z numeru konta w UI (nie, nie wklejaniu!) kopiowały się jakieś ciekawe znaki niedrukowalne – to było dawno temu, na starym interfejsie…

Kiedyś dawno temu była czekolada i wyrób czekoladopodobny. Odpowiedz Sobie samo drogie Kiwi które z nich jest mBankiem ;-)

Zamiast pracować nad lepszymi zabezpieczeniami, utrudniają ludziom życie….

Niech się wezmą do roboty…

Co rozumiesz, przez pracę nad lepszymi zabezpieczeniami? Jak sobie jeden *meee* z drugim *beee* nie zainstalują chociaż podstawowej ochrony, to żadne zabezpieczenia ze strony banku nie pomogą, jeżeli ci jakiś syf podmieni numer konta w schowku. Tutaj przynajmniej musisz się zastanowić, czy rzeczywiście to jest ten numer, o który Ci chodzi.

W iPKO system wygląda tak, że jak się wklei nr. konta, to numer po AJAX’ie wędruje do serwera i tam najpewniej zapisywany jest w sesji, w odpowiedzi jest on przesyłany z powrotem do przeglądarki i wskakuje do okienka z potwierdzeniem. Wtedy nawet, jeżeli wyślesz w polu inny numer, to… w sumie nie wiem – nie próbowałem, ale najpewniej albo komunikat, o nieprawidłowych danych i ostrzeżenie, że na komputerze może być złośliwe oprogramowanie (tak powinno być wg. mnie), albo po prostu przelew idzie pod wskazany wcześniej (i potwierdzony) adres.

akurat te 2 pierwsze cyfry numeru o które prosi ING to suma kontrolna numeru konta, jeśli suma się nie zgadza, numer konta jest nieprawidłowy. Wysyłanie AJAXem na serwer jest więc w tym przypadku zbędne :)

W wypadku iPKO nie musisz nic dopisywać, tylko potwierdzasz numer – wklejony przez Ciebie. Po wklejeniu, od razu AJAXem idzie na serwer i jest zapisany, więc ew. późniejsza podmiana tego nr (np. po kliknięciu “zapłać”) nie jest możliwa.

Millenium ma podobnie

PKO BP tak samo robi ;)

Od czasu kiedy tylko jestem w ing widze, ze maja tam nie jedno zabezpieczenie w roznych dziedzinach. I chyba wszystkie z nich, bez glebszego przmyslania, ale jednak, wygladaja na dobre i wydaja sie byc dobrymi pomyslami.

“…bez glebszego przmyslania, ale jednak, wygladaja na dobre i wydaja sie byc dobrymi pomyslami.”

Dobre pomysły bez przemyślenia, śmiechłem. :D

A nie wystarczy sprawdzać numer konta odbiorcy w SMSie z hasłem jednorazowym (porównując oczywiście z numerem, na który chcemy przelać a nie tym co się wkleiło)? W ten sposób sprawdzamy całą ścieżkę a nie tylko samo wklejenie.

Nie wszyscy używają tokena sms + istnieje pewnie bardzo mały odsetek ludzi, którzy to robią (sprawdzają nr konta).

nie, to nie chroni przed takim atakiem. to tak jakbyś zrobił printscreen i porównywał to co masz na obrazku ze swoją przeglądarką

@matja jeśli porównujesz SMSa z tym, co jest wpisane w formularzu w banku to owszem, jeśli jednak porównasz zawartość SMSa z tym co miałeś zamiar wpisać to już nie. Ochroni to jednak przed innym typem złośliwego oprogramowania, który w przeglądarce wyświetli Ci jedno, a do serwera bankowego wyśle zupełnie co innego.

W bankowości Getin też jest podobne zabepiecznie

Chroni tylko przed podmianą w schowku. Przed banatrixem nie. Sprawdzanie SMS nic nie daje, bo zawsze będzie zgodność danych na ekranie i SMS. Chyba ze SMS sprawdzamy np vs faktura. Ale tego nie robi nikt. Podsymowując: “dobre dobre, ale słabe”

No chyba oczywiste, że chodzi o sprawdzenie tego co jest na końcu (w SMS) z tym co jest na samym początku (faktura itp.). Omawiane zabezpieczenie obejmuje tylko część tego procesu (od początku ale tylko do wklejenia na stronie) a jest wkurzające. Dobrze, że mój bank na to nie wpadł i oby nie wpadał nadal.

Niektóre banki w SMSie potwierdzającym przesyłają kilka znaków z numeru konta (np. dwie pierwsze i cztery ostatnie). W takim przypadku podstawienie numeru konta który spełnia warunek tych samych znaków, które otrzyma się w SMSie, nie jest większym problemem. Dlatego porównanie (niepełnego) numeru z SMSa z tym na dokumencie papierowym z pominięciem spojrzenia na ekran daje złudne poczucie bezpieczeństwa.

@fyx – to nie takie trywialne, bo są tam przecież znaki z sumy kontrolnej. Poza tym nie zależy Ci przecież (jako “złemu hakerowi”) na podmianie numeru na dowolny, a na podmianie na konto Twojego słupa. Takich kont do dyspozycji będziesz miał z 10-20.

@matja trochę przeczysz samemu sobie, bo najpierw informujesz, że zabezpieczenie nie zadziała na hack Y, a następnie informujesz, że sprawdzenie zgodności danych w SMSie z tymi w formularzu na stronie banku nie zabezpieczy przed hackiem X… A nie pomyślałeś, że oba razem zabezpieczą zarówno przed X jak i przed Y? I w tym przypadku nie musi użytkownik porównywać danych z SMS z tymi, które wprowadzić miał zamiar do systemu

Ciekawe, czy obsłużyli też Shift + Insert :)

można obsłużyć zdarzenie pola formularza i sprawdzić, czy nie zostało za jednym zamachem wpisanych więcej znaków

Tak =)

Z tego co wiem, to istnieje event JS pozwalający obsłużyć wklejkę. Nie trzeba przechwytywać CTRL+V.

Proszę: hxxp://www.w3schools.com/jsref/event_onpaste.asp

W ING takie zabezpieczenie już dawno funkcjonowało dla kont biznesowych – tylko jak dobrze pamiętam to kasowało ostatnie, a nie pierwsze cyfry.

Niestety jest z tym problem na nie-Windowsach, bo jeżeli nie ukradnie się odpowiedniej czcionki, to numer trzeba przesuwać do początku klikając strzałkami na klawiaturze (czcionka jest za szeroka). Dla obytego z terminalem nie problem, dla podstawowego użytkownika już kłopotliwa zbędna czynność.

A co gdyby przed wykonywaniem przelewów wykonać sobie bookmarklet:

http://6web.pl/ing.html

który przekaże numer konta do ING.PHP i dostanie jsonem ok=1/0

(połączenie ze swoją bazą zaufanych kont)

Dla kont biznesowych w ING.

To takie rozwiązanie koncepcyjne, ale działające :-)

Czy macie jakieś inne swoje zabezpieczenia?

A najbardziej mobilny Idea Bank nie ma takiego zabezpieczenia, nie ma też strony bankowości mobilnej ani aplikacji mobilnej. I co Pan zrobisz? Nic Pan nie zrobisz, dziadostwo i tyle, dobrze ze darmowe :)

@matja: nie masz racji… numer konta z sms porównujesz z numerem że źródła (czyli np. mailem od znajomego, któremu wisisz kasę). To jest w 100% skuteczne i w razie czego zawsze mamy dowód (sms). Niestety ING oszczędza na smsach i wysyła je tylko do “podejrzanych” transakcji. Za wszystkim stoi “inteligentny algorytm”. Ów algorytm pozwoli wielokrotnie na przelanie trzycyfrowej kwoty bez autoryzacji na konto, na które nie wpłacano wcześniej pieniędzy!!! To jak z prezerwatywą, której używamy tylko jeśli mamy przeczucie :-)

@jawor – tak być powinno, ale kto tak niby robi? 1% użytkowników? 10%? Zabezpieczenia SMS wprowadzono, aby chronic użytkowników przed np podstawioną stronką, gdzie wpisujesz jedno, a w tle “zły haker” wpisuje co innego. Albo jeszcze bardziej prymitywnymi atakami.

Jak masz pod ręką fakturę, to super, ale często nie jest dostępne dobre źródło do porównania. A problem dotyczy w większości banków również przelewów do zdefiniowanych wcześniej odbiorców. Takie przelewy też za każdym razem weryfikujesz z jakimś “źródłem”?

W idealnym świecie wszyscy sprawdzaliby wszystko bardzo dokładnie, pilnowali swoich haseł, nie wchodzili na podejrzane stronki, itd. Jak jest w rzeczywistości, to wiemy.

A jeśli hasła SMS nie zawsze są potrzebne, to jeszcze gorzej. Inna sprawa, że zarówno SMS, jak i np tokeny RSA są słabymi metodami autoryzacji.

@matja: Jeśli nie jest dostępne dobre źródło do porównania to tym bardziej przepisanie dwóch cyfr z niepewnego źródła nie jest lepszym zabezpieczeniem niż porównanie kilku cyfr z tego samego źródła z SMSem.

W przypadku przelewów zdefiniowanych, zaufanych itp. nie ma żadnego wklejania więc to w ogóle inny temat.

Nie twierdzę, że sprawdzenie SMSa (chyba 6 albo 8 cyfr) daje 100% pewności ale, że jest pewniejsze niż przepisanie dwóch cyfr w połowie procedury. Oczywiście dla kogoś kto nie sprawdza numeru z SMSa to taki wymóg podnosi bezpieczeństwo ale jeśli ktoś sprawdza numer to konieczność przepisywania ani odrobinę nie zwiększa bezpieczeństwa a jest wyłącznie uciążliwe.

@matja, @sw3: z zaufanymi odbiorcami też nie widzę problemu. Gdy tworzysz zaufanego -> autoryzacja SMS (pewność 100%), gdy zmieniasz – autoryzacja SMS (pewność 100%). Gdy używasz zaufanego, nr konta wysłany przez przeglądarkę jest porównywany po stronie banku z numerem przechowywanym w bazie (który wcześniej autoryzowałeś/łaś). Jeśli się nie zgadza -> banapter alert! :D. Pewnie wyjdę na jakiegoś despotę, ale bankowość internetowa nie jest dla wszystkich, podobnie jak facebook, twitter, paypal etc… Jeżeli decydujesz się na którąkolwiek usługę nie czytając regulaminu lub co gorsza nie stosujesz się do dodatkowych ostrzeżeń (typu “sprawdź numer konta!”) to sam jesteś sobie winien.

@sw3 – ale ja uważam ten pomysł za słaby i nie wnoszący zbyt dużo, więc mnie nie musisz przekonywac. A problemem jest teraz np banatrix, który podmienia numery w pamięci i nawet korzystanie ze zdefiniowanego kontrahenta nie jest bezpieczne (w większości banków – to zależy od szczegółów implementacyjnych). I zgadzam się, że lepszy SMS niż nic. Ale SMS jest dość słaby, a używany tak jak to robi 90% ludzi – bardzo słaby.

Nie od zarania dziejów, ale od ponad roku.

@sw3: dla kogo jest to oczywiste? Który bank o tym wyraźnie pisze? Może teraz trochę bardziej, ale takie zachowanie, o jakim piszesz prezentuje może pojedynczy procent użytkowników. Szczególnie jesli chodzi o przelewy do zapisanych wczesniej odbiorców. Nie mówiąc o tym, że żona faktury nie wystawi :)

drogi Niebezpieczniku – czy jest szansa, że poprawicie kwestię dodawania komentarzy w wersji mobilnej? Klikam na reply, a wychodzi jak na obrazku :/ Odkąd wprowadziliście nową wersję serwisu, w komentarzach jest straszny bajzel.

nie od roku, tylko od paru miesięcy, osobiście ich opieprzałem za to, że po wklejeniu i tak żądał przepisania sześciu ostatnich cyfr. Teraz jest zgrabny komunikat (który łatwiej zignorować :), ale wówczas ofiara jest sama sobie winna)

Haters gonna hate ;-)

Sprawdzanie SMS nie zadziała w ING, bo próba wykonania przelewu najczęściej kończy się komunikatem, że transakcja jest zaufana i nie jest potrzebne potwierdzenie SMS. Algorytm stwierdzania, że transakcja jest zaufana jest tajny, także…

Witam

Tak na wstęie to osoba zgłaszająca ma lekki poślizg w tym temacie, gdyż to funkcjonuje juz kilka miesiący. Tak – za każdym razem jak się wkleja ze schowka numer konta to zawsze wyskakuje to okno.

Po drugie w sprawie SMS.Jeśłi wykonuje się często przelewy na to samo konto (chociaż 1 raz w miesiącu) to też zauważyłem, że nie jest wymagana juz autoryzacja za ponmoca SMSa.

Mówisz że często, kilka razy nie musiałem wpisywać kodu przy wysyłaniu pieniędzy do gościa od którego pierwszy raz kupowałem na allegro.

Malware zostanie dostosowany i zacznie wypierdzielać/zastępować onpaste handler. Też mi problem.