15/3/2011

Pojawiła się nowa, wstępna wersja dokumentu opisującego “Common Weakness Scoring System (CWSS)”. Autorzy zachęcają do przesyłania uwag.

Priorytetyzacja podatności

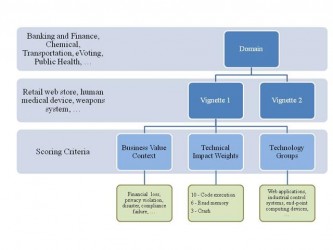

MITRE, znana z takich projektów jak CVE i CWE, opublikowała wstępną wersję frameworka CWSS. Common Weakness Scoring System jest projektem sponsorowanym przez amerykańską National Cyber Security Division działającą przy departamecie bezpieczeństwa wewnętrznego, a jego głównym założeniem ma być pomoc przy priorytetyzacji błędów znalezionych podczas testów penetracyjnych — ponieważ błędów znajdujemy dużo, musimy wiedzieć, które z nich usuwać w pierwszej kolejności.

CWSS 0.3 zawiera według autorów kluczowe poprawki, wprowadza definicję grup technologicznych, dodaje domeny biznesowe oraz w większych szczegółach opisuje metody oceniania. Jesteśmy ciekawi waszej opinii na temat tego dokumentu — czy ktoś z was już korzystał (zamierza skorzystać) z niego podczas testów penetracyjnych?

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Tak kompletnie w oderwaniu od CWSS. Od dość dawna mam sporą awersję do wszystkich metod “wyceniania” podatności, które pozostawiają zbyt dużo swobody. Nawet biorąc najbardziej trywialne podejście polegające na “wycenie” dwóch elementów: prawdopodobieństwa zaistnienia zdarzenia i jego skutków można dojść do absurdu. Zwłaszcza, jeśli komuś zależy na tym, by “zagrzebać” pewne tematy, a inne (najlepiej te “cudze”) odpowiednio wyeksponować. Efekt był tym bardziej widoczny, im większa “skala” (1-3, 1-5, 1-10). W przypadku 1-10 była masakra, bo dyskusja nad tym, czy coś jest jeszcze 7 a może już 8 do merytorycznych nie należała. Za to do politycznych jak najbardziej. Po zredukowaniu możliwości do trzech (skala 1-3) dla tego samego problemu było już (nieco) lepiej.

Teraz za każdym razem gdy widzę jakiś pomysł na wycenę “ważności” pierwsze pytanie, które mi się pojawia to: “czy to nie jest za bardzo skomplikowane, jak bardzo można tym manipulować”. W przypadku CWSS jest o tyle dobrze, że dla “składowych” jest opis w jakim przypadku jaka wartość powinna być użyta.