19/9/2015

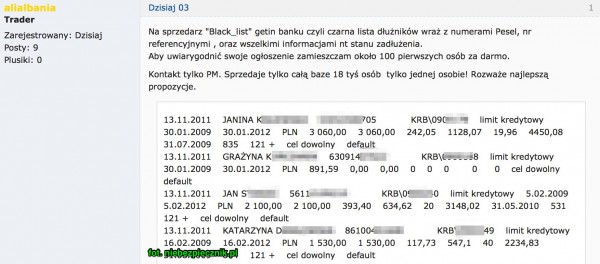

Na Torepublic pojawiła się oferta sprzedaży listy zawierającej dane 18 000 dłużników. Sprzedawca, korzystający z nicka “alialbania”, aby uwiarygodnić ofertę ujawnił dane pierwszych 100 osób z listy.

Baza ma zawierać, poza imieniem i nazwiskiem dłużnika, także jego numer PESEL, numer referencyjny i informacje na temat stanu zadłużenia.

Skąd mogą pochodzić dane?

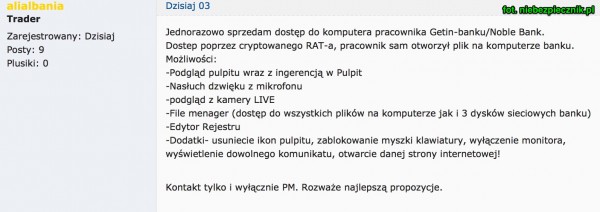

W odpowiedzi na to pytanie pomóc może kolejne z ogłoszeń użytkownika “alialbania” — na sprzedaż wystawił dostęp do “komputera pracownika Getin / Noble banku” (choć jeden z naszych czytelników sugeruje, że to może nie być pracownik banku, a jednej z agencji kredytowych).

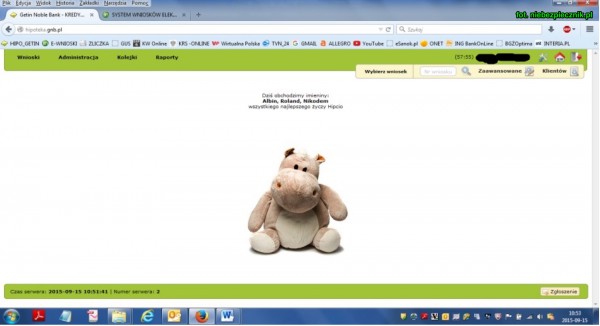

Alialbania twierdzi, że kontrolę nad “komputerem pracownika” przejął poprzez nakłonienie go do otworzenia złośliwego pliku (trojana), zapewne podesłanego e-mailem. Jako dowód, włamywacz pokazał screenshot pulpitu przejętego komputera, dodając że pracownik był zalogowany na serwerze banku (i miał ponoć zamontowane 3 dyski sieciowe):

Wszystko wskazuje więc na to, że lista dłużników została wykradziona z komputera, z którego korzystał pracownik lub z podmontowanych dysków sieciowych lub z innych systemów, przy pomocy danych pozyskanych z komputera. Ten incydent pięknie ukazuje zerową skuteczność programów antywirusowych jeśli chodzi o ochronę przed nowym wariantem złośliwego oprogramowania (por. sekrety firm antywirusowych). Jak myślicie, z jakiego antywirusa korzystała zaatakowana stacja robocza?

Co na to Getin Noble Bank?

Oto oświadczenie, jakie w tej sprawie otrzymaliśmy od Getin Banku, a także pytania, które przesłaliśmy do bankowego biura prasowego:

Pytania:

1. Czy potwierdzają Państwo, ze opublikowane przez przestępce dane są poprawnymi danymi Państwa klientów, jeśli tak

2. Co może grozić osobom, których dane osobowe wraz z informacją o długu zostaną ujawnione obcym osobom lub firmom? Co powinny zrobić osoby, które znajdują się na niniejszej liście?

3. W jaki sposób doszło do wycieku tych informacji?

4. Kogo Getin lub Noble umieszczają na “czarnej liście” dłużników? Jakie warunki musi spełnić taka osoba?

Odpowiedź Getin Noble Bank:

W nawiązaniu do przesłanych pytań uprzejmie informuję, iż opisany przypadek naruszenia zabezpieczeń komputera pracownika banku ma charakter incydentalny i dotyczy jednej stacji roboczej. Obecnie trwa szczegółowa analiza opisanej sytuacji incydentu teleinformatycznego.

Chciałbym zapewnić, iż zdarzenie nie ma jakiegokolwiek wpływu na bezpieczeństwo danych Klientów korzystających z usług i systemów Banku.

Bank skontaktuje się z Klientami, których częściowe dane znalazły się w opublikowanych materiałach.Wojciech Sury, Rzecznik

Włamania do banków i wycieki danych klientów to nie nowość

To nie pierwszy raz, kiedy dane klientów jakiejś firmy są wykradane poprzez nieautoryzowany dostęp do komputera lub danych dostępowych pracownika. Podobna sytuacja zdarzyła rok temu m.in. firmie UPC (login i hasło do systemu sprzedażowego także wystawiono na sprzedaż na Torepublice). Poprzez niedopatrzenie pracownika wykradziono również poufne informacje z Citi.

To także nie pierwszy raz, kiedy atakowany jest polski bank. Kilka miesięcy temu Razowi udało się włamać do Plusbanku, a 4 lata temu miał miejsce wyciek danych (także dłużników) banku PKO BP. To wtedy rzecznik tego banku użył kultowego dziś sformułowania, że dane znajdowały się w “głębokim ukryciu“. Sam Getin odnotował także wpadkę 2 lata temu, kiedy nagle na stronach banku pojawiły się reklamy …medykamentów skierowanych do mężczyzn mających kłopoty z erekcją. Problemy nie ominęły także lidera internetowej bankowości, mBanku. Kilka miesięcy temu błąd programistyczny spowodował ujawnienie adresów e-mail klientów mBanku, którzy korzystali z bankowego forum.

Na koniec uspokajamy klientów Getin / Noble Banku — nic nie wskazuje na to, że dostęp do Waszych kont jest w jakikolwiek sposób zagrożony. Złodziej nie wspomina, aby miał dostęp do serwerów odpowiedzialnych za bankowość internetową.

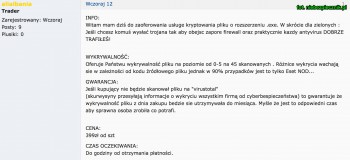

PS. Alialbania oferuje też usługi obfuskacji złośliwych plików, chwaląc się że po skorzystaniu z jego cryptera, malware nie będzie wykrywany przez znakomitą większość programów antywirusowych.

Dziękujemy “torszpiegowi” za podesłanie informacji.

Aktualizacja 24.09.2015

Z artykułu Jakuba Wątora na Gazeta.pl dowiadujemy się, że Getin zgłosił tę sprawę na policję, a przestępca nie wykradł kompletnych danych dłużników — według przedstawicieli banku brakuje danych adresowych i numerów dowodów.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

W Getinie korzystają z McAfee. Co wygrałem?

Ja bym odpowiedzi nie uznał… jednak pytali o antywirusa…

Miał jednocześnie Symantec Endpoint Protection oraz McAfeee, więc pewnie jeden znajdywał sygnatury drugiego i miał co chwila miął fałszywe alarmy, to wyłączył chłop powiadomienia raz i skutecznie :-)

Co oczywiście wcale nie oznacza, że gdyby miał tylko jeden z nich, to nic by się nie stało.

W sumie, to można byłoby zastanowić się nad żądaniem odszkodowania od firm AV gdy dojdzie do infekcji komputera, bo teoretycznie płaci się im właśnie po to, żeby infekcji nie było (no bo chyba nie po to, żeby mieć dodatkową ikonkę przy zegarku ;-)

Ktoś studiował zapisy umów licencyjnych producentów AV, czy nie ma tam jakiś wyłączeń odpowiedzialności drobnym druczkiem?

Chcesz powiedzieć, że jeden AV mówi o drugim, że wirus tylko ze względu na zdefiniowane weń schematy wirusów? hmm, a raczej, hmmpfft…

Z MCafee (https://www.google.com/search?q=mcafee&es_sm=131&biw=1366&bih=641&source=lnms&tbm=isch&sa=X&ved=0CAYQ_AUoAWoVChMI0-bU4PGDyAIVgmkUCh1qpg9R )

Czy ja tam widze, Aresa? (Ten program P2P) Do tego laptop, a w agencjach mają zazwyczaj PCety.

oraz wygląda, że ktoś używa Aresa. Nieładnie : D. Ares program P2P.

A mnie ciekawi bardziej, co robi połączenie McAdee + Symantec?

Co ciekawsze SEP jest aktualny i działa poprawnie…

Pewnie z Symanteca korzysta korpo, a mcafee się zainstalował z jakim innym programem (pełno tego szajsu próbują wciskać).

I właśnie z tego powodu pracownikom nie powinno się dawać uprawnieć admina na sprzęcie.. No, chyba że mają takich magików w it..

u mnie w korpo standardowo wszystkim userom instalują McAfee + Symanteca. Sam się zastanawiam, jak to ma skutecznie działać..

Sądząc po zakładkach, to gościu z Sanoka…

Skąd wiesz, że to gościu a nie gościówa?

Gdyby to była gościówa – w zakładkach byłby jeszcze pudelek ;)

Teraz pytanie czy ma to jakiś związek z komunikatem ostrzegającym przed otwieraniem maila, który niedawno pojawił się na stronie firmy windykacyjnej getback. W końcu są powiązani z getinbankiem, więc i infrastrukturę mogli mieć tą samą…

Ten cały getback to są chorzy ludzie. Wysyłali do mnie rok SMSy, że mam do nich oddzwonić, a po roku skumali się, że sami mogą zadzwonić… I nie zrozumieli kilka razy, że nie dodzwonili się do tej osoby, o którą chodzi nękając mnie telefonami…

Pasek z zakładką esanok sugeruje z którego oddziału nastąpił wyciek.

Myślę że tym screenem włamywacz spartaczył sprzedaż dostępu i ułatwił znalezienie ofiary.

Fajna reklame Esetowi zrobił. Lece kupić.

True story, aż mi się miło zrobiło patrząc na ikonę NODa na trayu =)

Gościu z banku korzystał z Aresa, który jest jednym z bardziej podatnych klientów sieci P2P i chyba nawet sam infekuje kompy :P

McAfee + Symantec. Strzelam że Symantec przyszedł z Corpo, a McAfee z nieodklikniętego, a samodzielnie aktualizowanego Flasha.

w zakładkach tvn 24 :( to nie mógł być nikt mądry…

Do tego WP, Interia, Onet :v

“GMAJL”

Mirki… ja tam widzę Symantec Endpoint Protection – ta tarcza McAfee to może być dużo innych rzeczy…

swoją drogą – “sku*wysyny przesyłaja informacje o wykryciu wszystkim firmĄ od cyberbezpieczeństwa” – e? WTF? och “ci źli ludzi od zabezpieczeń”… tylko utrudniają mu robotę…

a przy okazji – sam się nad czymś takim zastanawiałem od czasu rasomware-ów (unikalny klucz szyfrujący dla core-a wirusa), ale przecież na etapie ładowania do pamięci core-a, program musi być odszyfrowany i dopiero wykonany, przez co antywirus powinien mieć możliwość zbadania “podejrzanego programu”, no chyba wychodzi na to że AV skanuje tylko binarkę, a jak już w pamięci, to “hulaj dusza, piekła nie ma”… takie zagrożenie jak koleś opisuje zazwyczaj jest uważane przez SEP-a jako “susicious cloud” (czy jakoś tak).

przy okazji – jeśli w różnych instytucjach pracują ludzie którzy mają problem z rozpakowaniem pliku (tak, tak… sam doświadczyłem), to nie oczekujmy że zastanowią się przed otwarciem załącznika albo pliku z nieznanego źródła ;)

Wygląda na to, że jest to jakaś agencja kredytowa ^^ Takiej Pani po 50, bardzo łatwo wcisnąć żeby otwarła załącznik – zaświadczenie o zatrudnieniu etc :D Nawet jesli AV się gryzie to automatycznie ktoś bez podstawowej wiedzy doda do wyjątków – sprawdzone :P

Albo specjalnie spreparowal na screenie ta zakladke zeby zmylic trop :) ja bym tak zrobil :)

Niech się pracownicy nauczą nie ufać ludziom i niech się nauczą nie uruchamiać nieznanych plików na komputerze, na którym ma się dane klientów. Pewnie firewalla żadnego nie miał? Ciekawe czy gdyby miał, to czy by zezwolił szkodnikowi na dostęp do netu. Już nie wspominam o braku piaskownicy.

Może byłoby lepiej gdyby każdy pracownik na służbowym kompie używał linuksa, choć znalazłby się idiota, który by uruchomił plik z prawami roota.

Gdyby każdy pracownik używał Linuxa, to w dodatku bank zaoszczędziłby na licencjach i nie narażał danych na dostęp Microsoftu i NSA. Ale większość ludzi jest przyzwyczajona do Windowsa i mógłby być problem z przeszkoleniem części pracowników.

To jest korpo, tam są sztywne zasady i obowiązuje jeden system. Do tego z pewnością mają jakieś wewnętrzne systemy które wymagają WIndows po stronie klienta.

A z firewallem też się zastanawiałem. Czyżby oddziały nie były tak pozabezpieczane jak centrala?

@Seba

“Gdyby każdy pracownik używał Linuxa,”

to by go szef wy####ł

No taak… ale zawsze, mozna by mu tych uprawnień nie dawać i po kłopocie. + Odpowiednio zabezpieczony/ohaslony BIOS (komputer przecież firmowy) i z 99% ciekawskich pracowników spokój :)

Zabrać użyszkodnikom prawa administratora i niech się z byle pierdołą pucują szefowi lub odpowiedniemu pewnie niedofinansowanemu działu informagiki. ;-) Robaki wprawdzie poinstalują się w przestrzeni użytkownika, ale ten przynajmniej nie zmodyfikuje bezmyślnie reguł zapory.

Obsługa klienta w bankach zna się przede wszystkim na jego ofercie a ze świecą szukać pracownicy, która jest w niej biegła i proponuje rozwiązanie dobre dla klienta zamiast jakiegokolwiek. Jest taka _jedna_ w moim oddziale w dużym mieście na południu.

Korzystam z usług m.in. ING i pewnego razu zasięgając informacji przy użyciu udostępnianego w oddziale banku stanowiska typu e-kiosk zauważyłem, że czasem przy powrocie na stronę domową zdefiniowaną w okrojonej przeglądarce na stronę główną banku występuje monit o potwierdzenie instalacji apletu podpisanego certyfikatem ważnym dla bardzo ale to bardzo podejrzanych domen (sprawa sprzed ~roku więc szczegółów zbyt precyzyjnie nie pamiętam). Oczywiście natychmiast poprosiłem tą konkretną, prezentującą nadzwyczaj szeroką wiedzę bankową, panią o przekazanie zgłoszenia do ich działu IT. Niestety ta zamiast zawiadomić, podeszła do stanowiska sprawdzić i pierwsze co chciała to kliknąć jak zwykle TAK. Powstrzymałem ją przed akceptacją instalacji tłumacząc, że to co najmniej podejrzane, więc ta zamknęła okno restartując przeglądarkę i tym samym zacierając ślad.

Pewnie inny klient zaakceptował na ślepo a ich dzielny dział ICT wykrył zagrożenie zanim owo zaczęło zbierać plony, bo przecież nie było nic o kompromitacji ING w mediach, right? ;-) (tylko nie każcie mi szukać “ING” w wyszukiwarce nbzp.cz :D “śląski” działa wybornie)

A przy okazji szyfrowania binarek, to pewnie już dawno zauważyliście zajeb!ście stylizowaną https://peinjector.eu/ ;-))

Przy okazji wkurzającego “echo date(«Y»)” – nie ma takiej właściwości jak “hint” dla przestarzałego tagu , zwłaszcza zamykającego. Poza tym http://www.w3.org nie serwuje /TR/xhtml1/DTD/xhtml1-transitional.dtd po TLS więc darujcie sobie ten i 80+ innych niedociągnięć, ***proszę***. System Identifier nie wpływa na mixed content, gdybyście serwowali się po bezpiecznych linkach…

http://validator.w3.org/check?uri=http%3A%2F%2Fniebezpiecznik.pl%2Fpost%2Fdane-dluznikow-getina-i-noble-banku-na-sprzedaz&charset=%28detect+automatically%29&doctype=Inline&group=0&st=1

Czytam Was od czasu do czasu bo uznaję, że hipokryzja to argument ad hominem i staram się myśleć i oceniać sam, ale LITOŚCI!

Ludzie dalej się na to nabierają? :D

yyy yyy na co? xD napisali se ot tak i ciekawi ich kto im mailem a ja im komentarzem :P poza tym mi chodzi o co innego, tamto to tylko inicjator reszty ;-)

// do moderacji: uprzejmie proszę o posprzątanie za mną tego samego komentarza poza wątkiem i ewentualnie usunięcie tej linii; przy okazji, wdrożylibyście Discusa albo dali zagnieżdżać komentarze głębiej <3

whoosh

@P4: tylko nie Disqus…

@overyourhead: why so?

Ninja I mean, ofc. Disquss to by mi dał poprawić się a nie tak się wstydzić podwakroć…

yyy yyy na co? xD napisali se ot tak i ciekawi ich kto im mailem a ja im komentarzem :P poza tym mi chodzi o co innego, tamto to tylko inicjator reszty ;-)

Makafi do szyfrowania dysku, dlp itp, Symantec jako zapora i antywirus

Teraz wystarczy sprawdzić logi, aby dowiedzieć się kto 2015-09-15 o godzinie 10:53 zalogował się do systemu :))))))

Po pierwsze, to w logach jest czas serwera, po drugie czas sesji jest u góry, tak więc pora zalogowania się to 9:53:46

No i po trzecie, każdą prezentowaną datę można sobie zmodyfikować, a obie akcje mogą być w celu wzajemnego uwiarygodnienia lewych ofert…

W Noble rok temu mieli endpoint McAfee, więc pewnie ta ikonka to nie zbieg okoliczności przy doinstalowaniu flash’a jak parę osób wyżej podejrzewa

ciekawe po co im flash w banku, pewnie w wolnych chwilach puszczają klientom HappyTreeFriends :P

Np, żeby skorzystać z jakiejś durnej ministerialnej platformy e-lernigowej typu: http://www.giif.wortalszkoleniowy.pl/

d’oh!

“Torszpieg” hihihi Piotruś, przyznaj się, masz konto na TR. Z dwojga złego lepiej na TR niz Viktorii :) przynajmniej o pedofilie nikt nie posądzi.

W getin na endpoincie niema Mcafee na 100%

Tu nie koniecznie ofiarą był bank. Te same dane Pakiety długów i więcej szczegółów można wykraść z firm ściągające długi. Np kruk fornet i tak dalej i atak jest łatwiejszy. Wystarczy podać sie za dłużnika zadzwonić i powiedzieć że tego i tego dnia wyślesz plik z dokumentami do analizy ponieważ zaszła pomyłka. I taka marysia to otwiera w mgnieniu oka wiem bo pracowałem w tej branży.

399cebul za zakryptowanie rata? xD

To normalne, że pracownik banku czy tam agencji kredytowej, wchodzi sobie na youtube podczas pracy?

tak, to normalne

Raczej chodzi o to, że po pracy laptop nie powinien marnować swojej mocy obliczeniowej, gdy ze względów bezpieczeństwa jest zabierany z miejsca, gdzie mogli by się włamać po sprzęt, a pan Gieniu z ochrony chce za dużo za samo kukanie do kamerki…

i nie jest przestarzałym tagiem btw, doszkÓl się ;)

Mnie mocno zastanawia, że jeden komputer, a zostały wyłapane dane aż dwóch banków.

No ale co w tym dziwnego? To są takie same dwa banki, jak trzema bankami były Multibank, mBank i BRE Bank.

Czy tylko ja zauważam AKTUALIZACJA wyłącznie w tytule ale już nie w treści?

Ach, odpowiedź banku. Szkoda, że zmiana nie oznaczona jak w tytule bo CTRL-F nie łapie. :P

First World’s Problems. Młody, zluzuj.

job done, still no Mary Jane Watson around… :/

Dopóki choć na jednym komputerze w firmie będzie Windows lub nieaktualizowany Linux z krytycznymi błędami bezpieczeństwa (heartbleed, shellshock i następcy) dotąd będą problemy z wyciekami. Poza tym dalej uważam, że dane osobowe powinny być przechowywane w sposób papierowy, zaś w systemie informatycznym powinien być sam identyfikator klienta różny od PESEL.

Raczej dopóki użytkownicy komputerów nie będą znać podstaw zachowania bezpieczeństwa…

@EM: czyli nigdy. To nasze “cyfrowe pokolenie”, to nic innego jak wrzucanie na fejsa/insta/yt, twittowanie, blogi kulinarne, snapchat i reddit, czyli ekshibicjonizm i szukanie publicznego poklasku przez i wśród ludzi próżnych, a nie znajomość komputerów.

Zawsze mówiłem że należy w sposób zautomatyzowany monitorować te wszystkie fora, markety i hax0rskie strony w ten sposób można co najmniej zyskać na czasie zanim zrobi się gówno-burza a czasami mieć możliwość przygotowania się zanim nastąpi atak

To dziwne że Bankowy CERT (chyba jakiś mają) nie robi takich rzeczy

chociaż to wcale nie dziwne, to pewnie korpo mentalność (nie ma czasu między obiadem a wyjściem z pracy, albo brakuje specjalistów ;D)

@Bonzo: mhm, dzisiaj “haxorskie fora, markety i strony”, a jutro przeciwnicy władzy, prawica i szarzy obywatele…

…oh, wait…

Nie mówię o “ECHELONIE” czy ****** (cenzura) i uszczęśliwianiu całego kraju na siłę, mówię o jakiś prostych, konfigurowalnych skryptach, monitorujących określone miejsca w internetach pod kontem występowania np określonych słów kluczowych .

Get out of bank…

Ares :D Swoją drogą ma facet szczęście w nieszczęściu- u mnie Ares chyba z 2 lata się nie łączy.

Powiedzcie mi co jest w stanie zdziałać osoba posiadająca takie informacje. Jak może zarobić na tym osóba która kupi te listę dłużników? Bo nie do końca rozumiem jaki w tym interes.

Na przykład sprzedać info o długu osobie trzeciej za połowę ceny. Albo wysłać podrobione wezwania do zapłaty z lewym numerem konta itp itd. Pomysłowość ludzka nie zna granic.

Powiedzcie mi co jest w stanie zdziałać osoba posiadająca takie informacje. Jak może zarobić na tym osóba która kupi te listę dłużników? Bo nie do końca rozumiem jaki w tym interes.

trzeba by się pewnie namęczyć, żeby obrócić to w zysk bo pieniędzy od dłużników raczej nie wyciągną :D

z 2giej strony numer pesel, imię i nazwisko to już sporo, do tego informacja, że osoba jest w problemach finansowych też może pomóc np przy jakimś naciąganiu, bo tacy ludzie często są zdesperowani w poszukiwaniu poprawy sytuacji i nie myślą trzeźwo.

400zł za zakryptowanie jednego pliku? xD

Dobry gość, kryptowałem z taką samą skutecznością exeki krypterami z licencją za 10 dolarów/miesiąc

bo pewnie sam też używa tych po 10 usd :D

“Na sprzedarz” ;) Gimbaza się włamała?

?

na pierwszym zrzucie “Na sprzedarz “Black_list”

mimo http://sjp.pwn.pl/sjp/sprzedaz;2523489.html mawiają, że to niby dla zmylenia analityków :P

10lat temu byłem w małym oddziale bankowym (3 stanowiska komputerowe do obsługi klienta)jako zew. firma outsourcingowa IT. Babka mówi,że jej komp muli itp. Wsiadam do kompa i co widzę na pulpicie ? Jedną ikonę, ich bankowy program. Klikam na start(win XP) aby dostać się do dysku C: i co widzę po kliknięciu na start ? Zamknij system i ten program bankowy do uruchomienia. Do dziś ubolewam jaki to był bank ! :( dziś admini mają wyjeb…na bezpieczeństwo. Przytaczane banki w tym artykule i ich komputery z Aresem brawo !

McAfee

Dziwna sprawa

Wg mnie bajzel mają w tym Getinie jeśli czas desktopa jest różny od czasu serwera – nie mogą sobie uzgodnić czasu między maszynami w jednej firmie?

I przy takich ustawieniach działa im autoryzacja poprzez AD?

Włam dotyczy pracownika z warszawy. Od informacji o tym wycieku DBO krąży po biurowcu :)

18 tysięcy dłużników, w jednym banku, niemal jak liczba przyjezdnych z południa.

McAfee + EPO Agent

“getin” – nazwa aż zachęca

@Seba:

“Gdyby każdy pracownik używał Linuxa, to w dodatku bank zaoszczędziłby na licencjach”

Koszty licencji na sam soft to drobny ułamek wydatków, jaki ponosi korpo przy wdrażaniu systemu IT. I to ułamek dużo mniejszy niż chociażby koszty przeszkolenia pracowników (Windowsa od biedy obsłuży każdy, w linuksach trzebaby uczyć podstaw).

Microsoft rządzi w korporacjach z wielu powodów (marketing, przeprowadzany zarówno wśród end-userów, jak i firm software’owych, wsparcie posprzedażowe, masa gotowych technologii, rozwiązania chmurowe i wiele innych). I nie-nie jestem sprzedawcą Microsoftu, ale faktem jest, że wdrażanie rozwiązań Open Source to sprawa duuużo droższa niż mogłoby się wydawać.

Z kolei opinia o legendarnym bezpieczeństwie platformy linuksowej jest prawdziwa dla “bezimiennej masy” userów, narażonych na przypadkowe infekcje popularnym malware. W tym przypadku natomiast mieliśmy do czynienia z atakiem skierowanym przeciwko konkretnej osobie, a w takim przypadku twórca wirusa może napisać go pod dowolny OS.

Mit o niesamowitym bezpieczeństwie Linuksów bierze się też w dużej mierze z dużej świadomości statystycznych userów tego OS i trzymania przez nich podstawowych zasad BHP (jak np. NIE pracowanie na koncie roota). A Windowsy już od dawna dają możliwość skonfigurowania stacji roboczej, aby ograniczyć prawa użytkownika do minimum…

Jak zazwyczaj-winna nie jest technologia, czy OS, a fail w konfiguracji stacji roboczej/polityce bezpieczeństwa/nietrzymaniu się procedur (albo wszystko naraz ;) ).

Pozdro!