1/2/2010

Nasza wędrówka po sieci może zostać łatwo wyodrębniona z ruchu milionów internautów, a my prosto zidentyfikowani w tłumie setek tysięcy użytkowników. Do tej pory do namierzania i śledzenia serwisy używały ciasteczek. Teraz mają nową broń – sygnaturę przeglądarki (ang. fingerprint). Jej wersja, rozdzielczość, zainstalowane dodatki i wtyczki sprawiają, że przeglądarka nabiera unikalnych cech. Jeśli nikt inny nie ma takiej konfiguracji przeglądarki jak my, strony internetowe są w stanie śledzić twoje ruchy po internecie, łatwo odróżniając twoje kliknięcia od innych. Zobacz co możesz zrobić, aby się przed tym uchronić.

Śledzenie internautów

Z reguły ludzie uważają, że aby nie dać się namierzyć w sieci, wystarczy wyłączyć ciasteczka. Błąd. Są jeszcze ciasteczka flashowe LSO, możliwość przetrzymywania informacji w tzw. DOM storage, pliki Silverlighta, zmienne Google Gears…

Tutaj możesz sprawdzić, na które z tych metod przechowywania danychśledzenia pozwala twoja przeglądarka:

Wykonaj test ustawień prywatności

Ale oprócz powyższych sposóbow na śledzenie twoich ruchów w sieci (często skomplikowanych i wymagających specjalnych plug-inów) twoja przeglądarka zawsze i każdemu może zdradzić poniższe informacje (bo na tym polega jej zadanie):

- wersja przeglądarki i systemu operacyjnego (User-Agent)

- nagłówek HTTP-ACCEPT określający wspierane przez przeglądarkę formaty danych

- rozdzielczość ekranu i głębia koloru

- nazwy wtyczek oraz dodatków do przeglądarki i ich wersje (Flash, Acrobat, Java, Quicktime, etc.)

- nazwy czcionek zainstalowanych w twoim systemie operacyjnym

- czy javascript jest włączony?

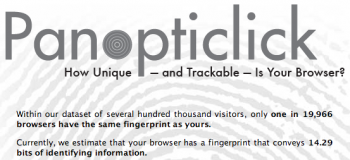

Specjalnie przygotowany przez EFF serwis Panopticklick jest w stanie wziąć pod uwagę wymienione powyżej informacje uostępniane przez twoją przeglądarkę i sprawdzić jak bardzo unikalną konfigurację posiadasz.

Kliknij tutaj i sprawdź, jak bardzo wyróżniasz się z tłumu internautów.

Im więcej osób takich jak ty, tym bezpieczniej możesz się czuć — serwisom internetowym ciężko poznać twoje nawyki internetowe czy okreslić twoje zachowanie w sieci. Jeśli jednak twoja konfiguracja przeglądarki jest unikalna, strony internetowe mogą cię łatwo namierzyć i śledzić twoje wycieczki po sieci (wystarczy, że np. skasowałeś jedną z systemowych czcionek, lub ustawiłeś niestandardową rozdzielczość ekranu).

Inteligentna reklama internetowa

Do czego można wykorzystać to całe śledzenie i znajomość naszych sieciowych nawyków? Oczywiście do marketingu behawioralnego, czyli inteligentnego serwowania reklam, w oparciu o to co nas w sieci zainteresowało.

Takim znaczkiem niebawem będą oznaczane reklamy, które skorzystały z informacji zebranych na temat naszej osoby w internecie.

Takiej reklamy doświadczył niedawno Marcin Jagodziński, który w internetowym serwisie Marks&Spencer przeglądał wina, a potem “automagicznie” reklamy tychże win zaczęły pojawiać się na innych odwiedzanych przez niego stronach.

Jak zachować prywatność i nie dać się śledzić?

Najrozsądniejszym wyjściem będzie wybranie najbardziej standardowej przeglądarki w najpopularniejszej wersji — im więcej osób korzysta z tej samej konfiguracji, tym ciężej jest rozróżnić poszczególne osoby. Okazuje się że najlepiej na tym polu wychodzą przeglądarki dla telefonów komórkowych. Głównie ze względu na niewielką liczbę ich wersji i praktycznie żadnych możliwości konfiguracji czy instalowania specyficznych, podnoszących unikalność konfiguracji dodatków.

Samo wyłączenie JavaScriptu to też doby pomysł. Bez jego obsługi, strona nie będzie mogła poznać zainstalowanych rozszerzeń i czcionek. Czasami jednak JS jest niezbędny do poprawnej pracy serwisu. Użytkownicy Firefoksa mogą skorzystać z rozszeżenia NoScript, które pozwala decydować kto ma dostęp do uruchamiania skryptów JS na naszym komputerze.

Jeśli do tego dorzucimy odpowiednią konfigurację wtyczki Flash, poczujemy się znacząco bezpieczniej.

P.S. Osobiście mam nadzieję, że przeglądarki internetowe lepiej dopracują niebawem tryb prywatności. czyli tzw. pronprivacy mode). Obecnie, w trybie prywatności ciasteczka Flashowe nie są czyszczone, a User-Agent nie jest anonimizowany…

Aktualizacja 8.02.2010

Do zbioru stron wyciągających informacje z przeglądarki dorzucamy BrowserSpy.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

A czy to jest potrzebne do prawidłowego działania serwisów internetowych? Jeżeli nie to deweloperzy przeglądarek powinni dbać o bezpieczeństwo userów.

Albo korzystac z 2-3 browserow na kazdej maszynie na ktorej działamy ;)

hmm… biorąc pod uwagę iż można w sumie wszystko zamaskować (niektóre przeglądarki same w sobie oferują taką możliwość, ale osobiście korzystam z zewnętrznych programów) to każdy kto się zna na rzeczy wie jak się “ukryć w tłumie”. Zwykli użytkownicy jednak “leją na to szerokim sikiem” sam znam takich którym wisi że Google za pomocą Chro..me’a i ich kont na Gmail zbiera o nich jakieś dane… Za bezpieczeństwem i zachowaniem prywatności oczywiście jestem, ale też trzeba znać pewną granicę i nie popadać w paranoję.

Oto wtyczka do FF która automatycznie kasuje śledzące LSO (ma nawet status polecanej):

https://addons.mozilla.org/pl/firefox/addon/6623

Czy

“Your browser fingerprint appears to be unique among the 472,252 tested so far.”

to zły wynik?

Oj, szokująco (dla prywatności) zły.

A pomyśleć, że na starym kompie stosowałem rozdzielczość ekrany 1152×… oraz Win98 — tym to się dopiero musiałem wyróżniać.

Po zmianie US na dowolny, bezsensowny ciag znakow mam: “Your browser fingerprint appears to be unique among the 481,403 tested so far.”

Źle jest… Trzeba posprzątać w systemie :(.

Miejmy nadzieję, że wszyscy na razie tacy unikalni, bo dopiero zaczęli przychodzić tam ludzie z Accept-Lanugage: pl-pl z polecenia Niebezpiecznika. Może jednak powtarzamy się trochę w Polsce tak w ogólności. ;)

Najgorsze, że te wszystkie czary do ustalania tożsamości może Ci wstrzykiwać dostatecznie złośliwa bramka wyjściowa Tor-a (czyt. np. agencje wywiadowcze jakiegokolwiek państwa). Ciężkie czasy – trzeba przeglądać Internet wget-em albo curl-em. ;)

…wget-em czy curl-em – w sensie nie robić sobie nadziei na cool JavaScript, Flash, broń boże ActiveX, Javę czy jeszcze inne pluginy – oraz ustawiać precyzyjnie nagłówki przeglądarki na najpopularniejsze możliwe. W standardowych przeglądarkach to chyba nie zawsze łatwe zmienić “Accept” – no chyba że wychodzić na świat przez Privoxy (nawet już bez Tora do oskrobania swoich requestów)…

Czy trafił się ktoś kto by nie był unikalny?

Pytam bo mam dziwne wrażenie, że to wszytko to picz na wzwodę fotomontaż.

@zzz1986@o2.pl

Ktoś zbiera sygnatury? :)

Wynika to pewnie z małej liczby osób z naszej strefy czasowej. Zmień na USA i może wtedy. Choć jeszcze czcionki mogą mieć tam inne…

niestety, ja nie mogę wykonać testu – ustawienia i zabezpieczenia (nie tylko) w mojej przeglądarce nie pozwalają mi wejść na stronę https://labs.isecpartners.com/ twierdząc iż nie można zagwarantować że dane będą szyfrowane mimo, iż strona w jakiś sposób wymaga szyfrowanego połączenia. To też dobrze czy źle ??

nie sugerujcie się pierwszym zdaniem panopticlick. Jeśli w ‘browser plugin’ albo ‘fonts’ macie, że 1 browser na 500K ma taki string, to znaczy, że to jest wasze ID. I w gruncie rzeczy nie da się tego obejść inaczej niż mieć czyste systemowe ustawienia. Tylko jak potem używać tego systemu?

Przeglądarki już znają stronę https://labs.isecpartners.com/breadcrumbs/breadcrumbs.html ;)

Zarówno FireFox, SeaMonkey jak i Internet Explorer zgłasza mi że ta strona jest niezaufana (nieznany certyfikat) i pyta co ma zrobić. Co ciekawe Opera wchodzi bez problemów, wyświetla kłódeczkę i jeszcze twierdzi, że strona jest bezpieczena ;) BTW: strona się różnie wyświetla w różnych przeglądarkach.

Co do samych testów:

– https://labs.isecpartners.com – wychodzi mi że spośród 4 wymienionych powyżej Operze wypada najmniej danych z mojego komputerka, ale mam specyficzną ;P konfigurację – zresztą zaraz ją sprawdzimy…

– https://panopticlick.eff.org – ten test faktycznie śmierdzi – na wszystkich 4 przeglądarkach (przypomnę: Internet Explorer 6, Firefox 3.5.7, SeaMonkey 2.0.2, Opera 10.10.1893) wyszło mi praktycznie to samo – około 514.000.

Internet Explorer 6: DOM localStorage: No, DOM sessionStorage: No, IE userData: Yes

bardzo krótka lista browser plugin (Java, Shockwave, Flash, WinMediaPlayer), sprzedała wszystkie moje czcionki systemowe; została rozpoznana jako Mozilla 4.0 Compatible a nie jako IE

Firefox 3.5.7: DOM localStorage: Yes, DOM sessionStorage: Yes, IE userData: No; okropnie dłuuuga lista wtyczek (osobiście instalowałem może jedną!!); sprzedała wszystkie moje czcionki systemowe;

SeaMonkey 2.0.2: DOM localStorage: Yes, DOM sessionStorage: Yes, IE userData: No; chyba jeszcze dłuższa lista wtyczek (sam nic tutaj nie instalowałem, mam tą przeglądarkę jedynie do testów takich jak ten!); sprzedała wszystkie moje czcionki systemowe;

Opera 10.10.1893: DOM localStorage: No, DOM sessionStorage: No, IE userData: No ; rozpoznana jako Opera/9.80 :), system Windows rozpoznany jako “en” (a mam wszystko w pl); lista wtyczek z połowę krótsza od FireFox/SeaMonkey, ale w Operze instalowałem tego dużo (sam!); nie wyświetliła ani jednej czcionki systemowej (No Flash or Java fonts detected)

Do wszystkich, którzy węszą spisek w samej stronie testowej – no normalne, że z defaultu wasze przeglądarki nie ufają “Network Solutions Certificate Authority” – ufają pewnie jakiemuś VeriSignowi, Thawte i może jeszcze czemuś. Strony związane z bezpieczeństwem często stawiają coś na HTTPS, żeby przechwytywanie i rozszyfrowywanie nie było trywialne, ale podpisują to niskobudżetowo – albo samodzielnie podpisując swój certyfikat, albo znajdując darmowe lub tanie Certificate Authority, godząc się na to, że przeglądarki nie ufają takiemu przybytkowi z defaultu. To się nijak nie ma do fingerprintowania Was przez Panopticlick ani do tego artykułu.

[…] jak kilka dni temu opisywaliśmy unikalność “odcisku przeglądarki” wynikającego z liczby i wersji zainstalowanych pluginów, rozdzielczości ekranu i rodzajów […]

Ja uważam że komputery(nie tylko przeglądarki) powinny dawać się bez problemu identyfikować. Udostępniać unikalny firgerprint wygenerowany w trakcie instalacji. Ograniczyłoby to przestępstwa w sieci. Dlaczego przestępcy mają być chronieni?!?

I nie mówcie o zwykłych użytkownikach którzy nie chcą dostawać spersonalizowanej reklamy. Po pierwsze reklama i tak będzie więc ja osobiście wolałbym dostawać reklamę która może mnie zainteresować.

@Krzysiek – nie wystarczy ci zwykła identyfikacja, tak jak teraz – po IP, MAC, czymkolwiek “standardowym”? Argument o zredukowaniu przestępczości jest co najmniej niepoważny, bo porządny przestępca i tak się ukryje, a tylko zwiększymy poziom inwigilacji ze strony różnych “służb”.

“pron”

literówka ;)

[…] jakim są ciasteczka flashowe. Wspominaliśmy także, jak łatwo m.in. za pomocą pluginu Flasha namierzyć konkretnego internautę a nawet poznać jego imię i […]

[…] cookies, oraz inne ustawienia przeglądarki mogą także posłużyć do zidentyfikowania ruchu sieciowego użytkownika (pośród milionów połączeń), w konsekwencji czego można nawet poznać nazwisko internauty, […]

[…] to chwalebny, ale mały krok naprzód. Ciągle bowiem internautów da się śledzić w sieci na wiele różnych […]

[…] zagrożeniu dla prywatności internauty pisaliśmy już wielokrotnie, dowodząc z reguły, że prywatność w sieci nie istnieje. Poniżej prezentujemy koncepcję “wiecznego” […]

[…] Co ciekawe, podobno błąd działał również w przypadku, gdy ofiara korzystała w przeglądarce z trybu porno, tfu, tfu, “incognito”, czyli mechanizmu separacji sesji (w skrócie: osobne ciastka, historia, która nie jest zapisywana). O niedoskonałościach tego trybu pisaliśmy już na łamach Niebezpiecznika wielokrotnie. […]

A u mnie nie działa, diabli wiedzą czemu:

http://ompldr.org/vYWJkbg/Breadcrumbs_Tracker.pdf

test zrobiony Firefoxem 6.0 z XX rozmaitych dodatków i tymczasowo wyłączonym Noscriptem i Flashblockiem (specjalnie dla tej strony).

Jeżeli test jest wiarygodny, to chyba jednak można zdecydować, co i nas wiedzą inni, prawda?

Wynik testu: https://panopticlick.eff.org/index.php?action=log

“Your browser fingerprint appears to be unique among the 1,754,172 tested so far.

Currently, we estimate that your browser has a fingerprint that conveys at least 20.74 bits of identifying information.

”

Krótko pisząc, można wytrzymać ;)

[…] i identyfikowania internautów, polecamy nasze archiwalne artykuły — Internet Cię śledzi i namierza, Nadużycia sieci reklamowych i kradzież ciasteczek 3rd party, Groźne ciasteczka flashowe, Poznaj […]

“Within our dataset of several million visitors, only one in 3,095,441 browsers have the same fingerprint as yours.”

Czy to dobry wynik bo z dosłownego tłumaczenia wynikałoby, że moja przeglądarka jest unikalna wśród 3 milionów innych przeglądarek

[…] Temat fingerprintingu przeglądarki w celu śledzenia użytkowników w internecie to żadna nowość. O różnych technikach fingerprintingowania przeglądarek po raz pierwszy pisaliśmy na Niebezpieczniku aż 12 lat temu! […]