17/7/2018

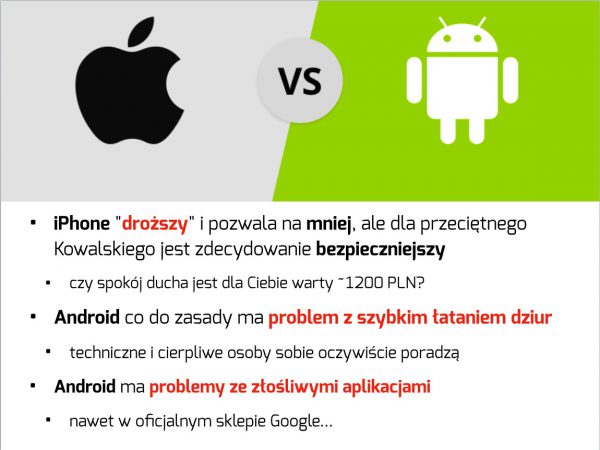

Zazwyczaj na łamach Niebezpiecznika chwalimy iPhony, jako ten najbezpieczniejszy smartfon. Bo Apple nie dopuszcza do występowania złośliwych aplikacji w oficjalnym sklepie z aplikacjami. Bo poprzez swoje “zamknięcie”, na iOS do tej pory nie powstał żaden sensowny “wirus” (a na Androida powstało wiele). Bo Apple dba o prywatność swoich klientów (gdyż w przeciwieństwie do Google zarabia na horrendalnie drogi sprzęcie, a nie na danych użytkownika). Na naszych wykładach pt. Jak nie dać się zhackować? pokazujemy taki slajd zalet i wad obu platform z punktu widzenia zwykłego Kowalskiego:

I choć iPhone faktycznie jest bezpieczniejszy, to nie znaczy to, że posiadaczy tych smartfonów nie da się zhackować… Przykład skutecznego ataku, który co prawda bardziej niż na dziurach w sprzęcie opiera się na nieświadomości użytkownika, odkryto w Indiach.

O tym co trzeba zrobić, aby zabezpieczyć swojego iPhona; co zmienić w samym systemie oraz jakie aplikacje dodatkowe zainstalować aby podnieśc bezpieczeństwo i prywatność — mówimy w naszym wideo szkoleniu pt. “Jak zabezpieczyć iPhona“. Szkolenie trwa 2 godziny i jest prowadzone przystępnym, zrozumiałym dla każdego językiem i krok-po-kroku objaśnia co, gdzie i dlaczego zmienić.

Na hasło MDM tylko dziś, do końca dnia, obniżamy jego cenę o 70 PLN! Kliknij tutaj, aby zobaczyć szkolenie.

Ataki przez MDM

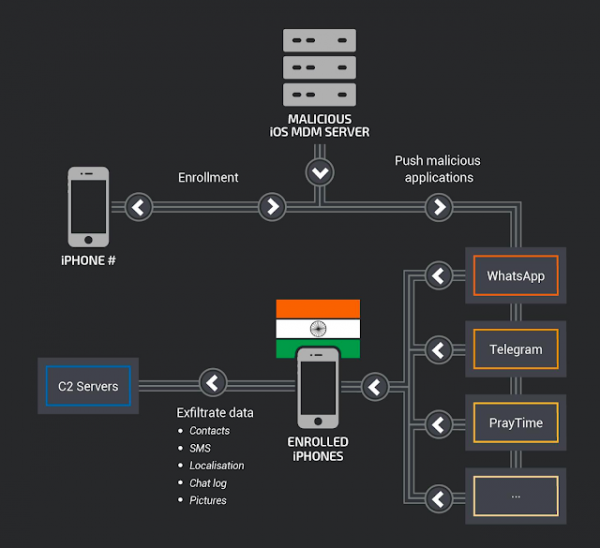

Jak informują badacze z zespołu Talos, 13 użytkowników iPhonów w Indiach zostało “zhackowanych” przez nakłonienie do zaakceptowania certyfikatu (profilu) serwera MDM. I albo atakujący byli mistrzami socjotechniki, że udało im się przekonać ofiary aby kilka razy zaakceptowały dość jasno opisane ostrzeżenia, albo ofiary były… niezbyt roztropne (obstawiamy to drugie).

MDM to serwer, do którego można podpiąć np. firmowe iPhony (ale również laptopy) aby nimi masowo i szybciej zarządzać. Na serwerze MDM definiuje się polityki (ustawienia iOS) które następnie są przesyłane na urządzenie. Administrator serwera MDM ma więc pełną władzę nad tym, jak skonfigurowany jest zarządzany przez dany MDM telefon.

Jeśli chcesz przetestować MDM i móc zdalnie zarządzać/konfigurować i zabezpieczać telefony swojej rodziny, to możesz założyć konto na Jamf NOW, które pozwala na podpięcie do 3 urządzeń za darmo.

Jeśli więc komuś uda się “zenrollować” (zapisać) czyjś telefon na złośliwego MDM-a, to ma on wgląd nie tylko w dane ofiary ale i możliwość zdalnego instalowania na telefonie customowych aplikacji (spoza sklepu Apple).

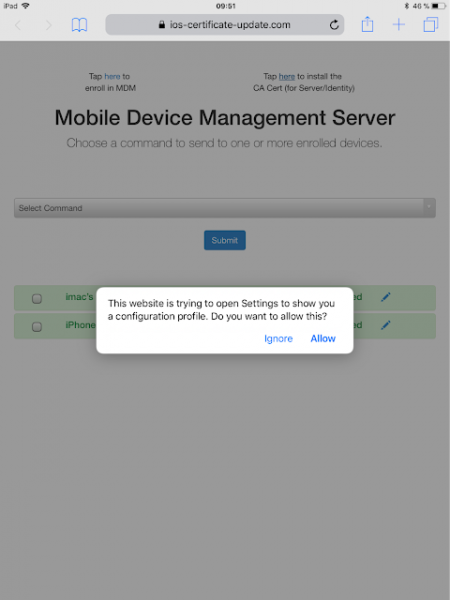

Największym problemem tego ataku (który przekreśla go w przypadku czujnych osób), jest to, że enrollment nie jest “niezauważalny”. Aby pozwolić serwerowi MDM na zarządzanie naszym iPhonem, musimy wejść na stronę złośliwego serwera…

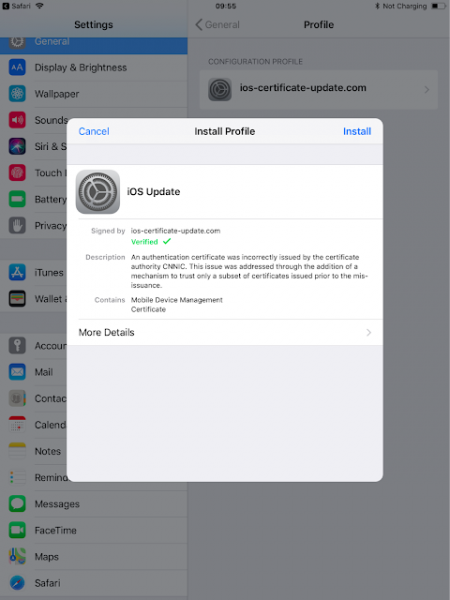

i zaakceptować certyfikat serwera MDM:

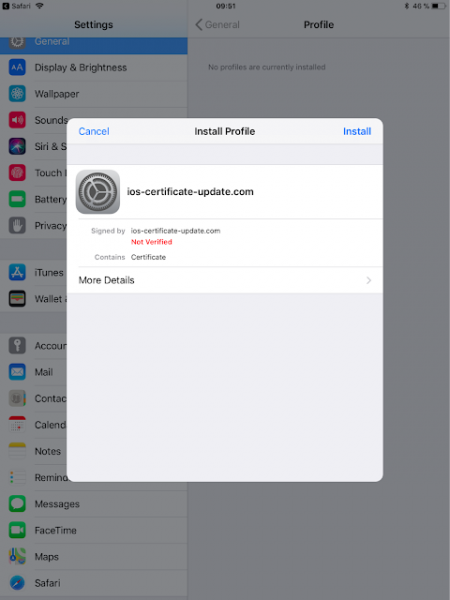

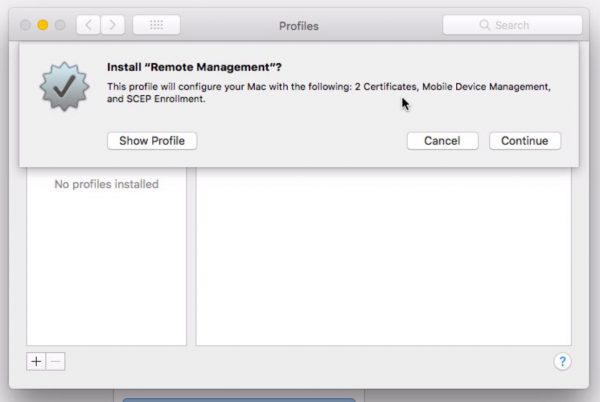

Potem można już zaakceptować profil konfiguracyjny (czyli podpisany certyfikatem serwera MDM zestaw zmian w ustawieniach iOS, np. wymuszenie minimalnej długości kodu blokady):

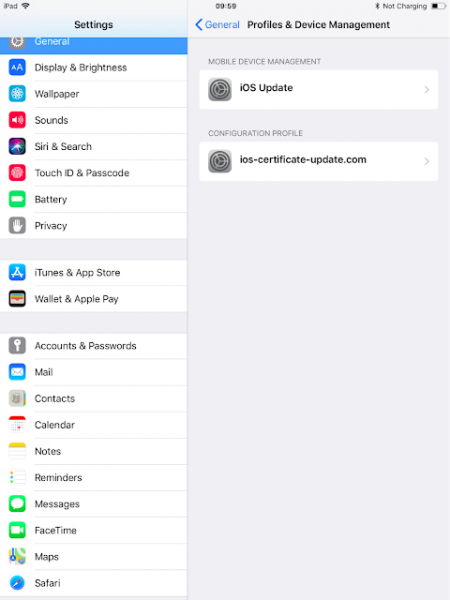

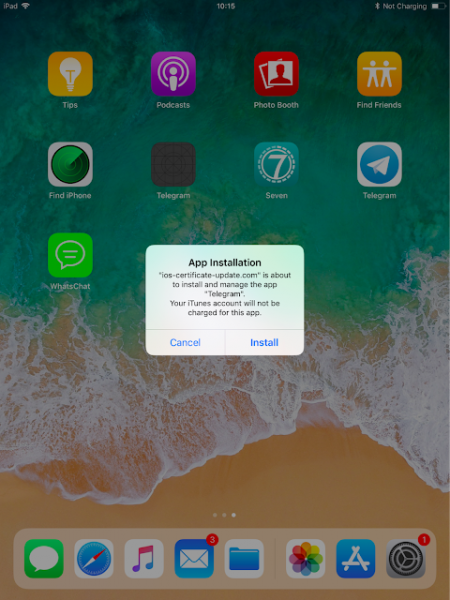

Od tego momentu serwer MDM może też “pushować” na zarządzany telefon dowolne aplikacje, także w zmodyfikowanej formie.

Do ataku w Indiach wykorzystano zmodyfikowane aplikacje WhatsApp, Telegram. Do oficjalnego kodu dołączono złośliwy metodą sideloadingu BOptions, z której wcześniej korzystali hackerzy z HackingTeamu (por. CBA wydało 250 000 EUR na oprogramowanie szpiegowskie do inwigilacji smartphonów). Złośliwy kod mógł z telefonów ofiar wykradać:

- numer telefonu,

- numer seryjny

- lokalizację

- kontakty,

- zdjęcia

- SMS-y

- wiadomości z komunikatorów WhatsApp i Telegram

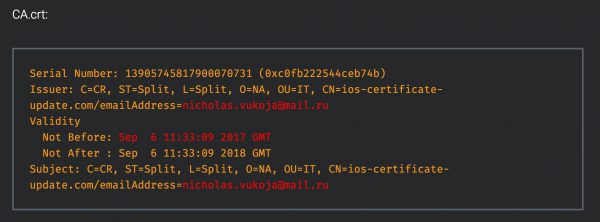

Ale nie tylko z telefonów ofiar. Na przejętym serwerze odkryto ślady 2 urządzeń o nazwach “test” i “mdmdev”, które najprawdopodobniej były testowymi urządzeniami atakujących. I choć nie wiadomo kim są atakujący, to badacze pozyskali ich numery telefonów i ustalili, że infrastruktura wykorzystana do ataku działała od 2015 roku. Wiadomo też, że do ataku wykorzystano dwa serwery MDM oparte o darmowy mdm-server:

hxxp://ios-certificate-update[.]com

hxxp://www[.]wpitcher[.]com

To czego nie wiadomo, to jak dokładnie atakujący nakłaniali ofiary do instalacji złośliwych certyfikatów i profili. Ale nazwa domeny “aktualizacja certyfikatu” sugeruje, że wektorem mógł być atak na “telefon od administratora/operatora”. Czyli coś, co dokładnie dziś atakowało Polaków (ale z Androidami) i co opisaliśmy w artykule pt. Uwaga! Polacy dostają prośby o aktualizacje sterownika LTE 5.0 — to atak!

Co ciekawe, atakujący wygenerowali certyfikat na rosyjskie adresy e-mail a na serwerze zostawili wiele nazw własnych (także wskazujących na rosyjskie pochodzenie). Mimo to, badacze twierdzą, że to podpucha, aby wszyscy myśleli, że za atakiem stoją “rosyjscy hakerzy”.

Na koniec warto podkreślić, że architektura Apple w ciekawy sposób umożliwia “ubijanie” lewych MDM. Apple po porostu może odwołać ich certyfikaty.

Mam iPhona — co robić, jak żyć?

Przede wszystkim ustaw na telefonie co najmniej 6 znakowe hasło blokady i włącz kasowanie zawartości telefonu po 10 błędnej próbie odblokowania ekranu. A jeszcze lepiej, hasło blokady ustaw jako alfanumeryczne (dłuższe niż 6 znaków). To skutecznie chroni Cię przed najpopularniejszym atakiem, czyli siłowym zgadywaniem haseł za pomocą zabawek, jakimi dysponuje FBI.

Powyższa porada oczywiście nie uchroni Cię przed atakiem, który opisujemy w tym artykule. Bo przed tym atakiem nic Cię nie uchroni, jeśli bez zrozumienia klikasz w każde “OK”. A więc nie klikaj bezsensownie w każde OK. Pamiętaj też, że ktoś mając dostęp do Twojego telefonu może w “OK” kliknąć za Ciebie i podpiąć do złośliwego MDM-a. Więc, jak już wspomnieliśmy wyżej, ustaw silne hasło blokady i nikomu nie dawaj swojego telefonu. To dziś gorzej niż dzielić się szczoteczką do zębów!

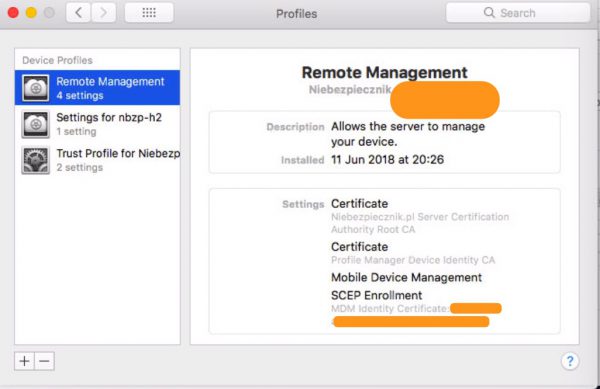

Na koniec, sprawdź w ustawieniach swojego urządzenia z iOS, czy w zakładce “General” -> “Profiles & Device Management” masz jakieś certyfikaty serwerów MDM, których nie poznajesz. Uwaga, jeśli to służbowy iPhone, prawdopodobnie masz tam certyfikat firmowego MDM-a. Zweryfikuj z administratorem Twojej firmy, czy to na pewno Wasz serwer MDM ;)

Mam Macbooka — co robić, jak żyć?

Warto ostrzeżenie od badaczy z Talosa rozszerzyć także na użytkowników macOS. MDM może zarządzać także Macbookami (generalnie laptopami i komputerami Apple). Sprawdźcie czy w ustawieniach systemowych nie macie menu “Profiles”. Jeśli jest — ujrzycie w nim zestaw “wypchniętych” przez MDM polityk na dany komputer:

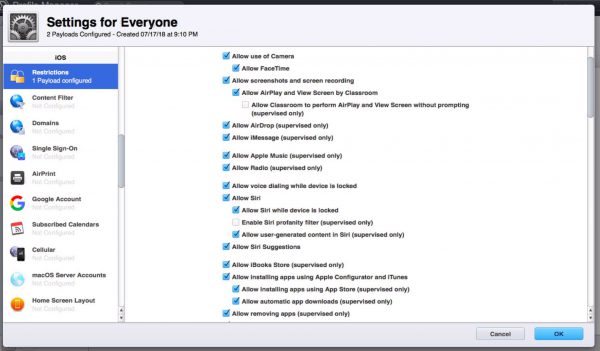

A polityk administrator może skonfigurować wiele… (w zasadzie wszystko, co jest w systemie może zostać zmodyfikowane odpowiednim plikiem plist, nawet jeśli GUI nie pozwala na wyklikanie danego ustawienia)

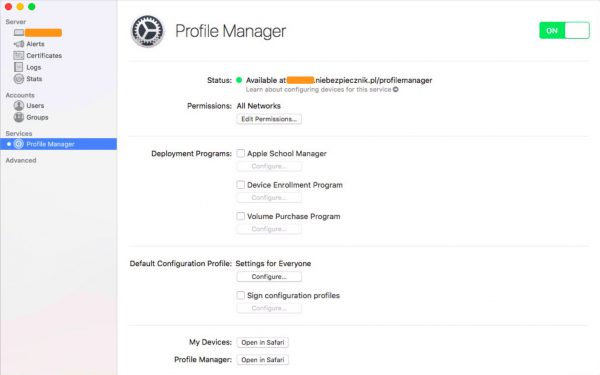

Wszystko za pomocą kosztującego 9 dolarów applowskiego MDM-a (tzw. System Profilera), który znajduje się w paczce Server.app:

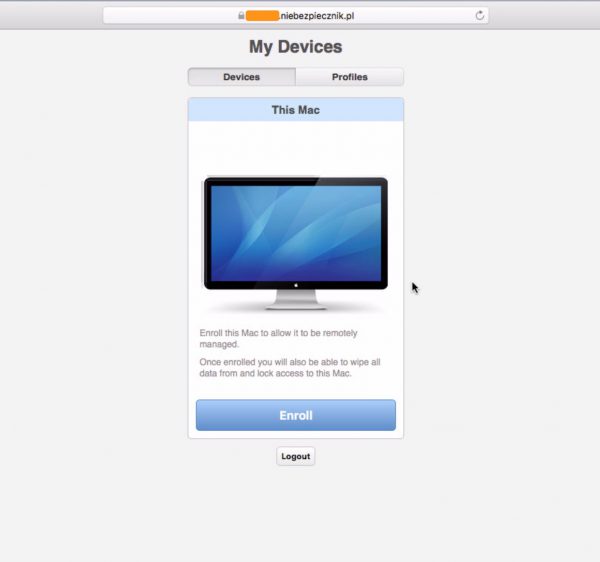

Jak wyglądałby atak na macOS? Najpierw ofiara musiałaby pobrać certyfikat serwera MDM:

A potem zaakceptować jego wgranie (wymagane są do tego prawa administratora, więc zwykły użytkownik, choćby chciał, nie będzie w stanie się “zatrojanować”, nawet jeśli zignoruje dość czytelnie ostrzeżenie…):

PS. Właścicielom Androidów, którzy już myślą jakby tu w komentarzach pośmiać się z iPhonowców, uprzejmie przypominamy, że metodą na MDM można w takim sam sposób zaatakować także smartfony z Androidem ;) Ale źli ludzie nie muszą się aż tak męczyć — Androidy atakuje się zdecydowanie szybciej i łatwiej, dziś zresztą już o tym pisaliśmy, por. Uwaga! Polacy dostają prośby o aktualizacje sterownika LTE 5.0 — to atak!

PPS. Jeśli chesz sobie potestować MDM-a bez konieczności jego konfiguracji, to polecamy Jamf NOW — wersji darmowej pozwala na podpięcie i skonfigurowanie 3 urządzeń. Konto można założyć za darmo tutaj.

O tym co trzeba zrobić, aby zabezpieczyć swojego iPhona; co zmienić w samym systemie oraz jakie aplikacje dodatkowe zainstalować aby podnieśc bezpieczeństwo i prywatność — mówimy w naszym wideo szkoleniu pt. “Jak zabezpieczyć iPhona“. Szkolenie trwa 2 godziny i jest prowadzone przystępnym, zrozumiałym dla każdego językiem i krok-po-kroku objaśnia co, gdzie i dlaczego zmienić.

Na hasło MDM tylko dziś, do końca dnia, obniżamy jego cenę o 70 PLN! Kliknij tutaj, aby zobaczyć szkolenie.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

I P.S. chyba najlepsze :)

“Przede wszystkim ustaw na telefonie co najmniej 6 znakowe hasło blokady i włącz kasowanie zawartości telefonu po 10 błędnej próbie odblokowania ekranu.”

Kiedy zostawisz na biurku w pracy iPhona i koledzy z korpo chcą wstawić karnego kutasa, próbują “złamać’ hasło i wpisują dla beki 10 razy niepoprawne hasło xD

I wszystkie dane w pizdu :v

Nie no, coś tam w jabuszkowej chmurze pewnie zostanie :3

Nie, bo jest opóźnienie po 4 błędnej próbie. Właśnie z tego powodu.

w normalnej firmie cos takiego skonczyloby sie zapewne zwolnieniem dyscplinarnym. chyba nigdy nie siedziales w korpo jesli sobie wyobrazasz, ze ktos odwazylby sie na takie manewry.

“Nie no, coś tam w jabuszkowej chmurze pewnie zostanie :3” – tak, zapewne wszystkie ustawienia urządzenia, i 100% zawartości.

Innym ciekawym użyciem MDM-a jest “odwalana” przez Polkomtel możliwa inwigilacja telefonów na raty. Bo w końcu tak naprawdę jest to nic innego jak polityka MDM i “wypchnięta” aplikacja niby-to-do-blokowania-telefonów.

Windows też może być zarządzany przez MDM z dowolnego serwera (każdy oprócz IoT Core) – tak samo zresztą, jak przez domenę AD/AAD da się tam “wyklikać” dowolne ustawienia, które mogą przejść przez obiekty zasad grupy albo skrypty – o tym też warto wiedzieć, w W10 ustawienia domeny są w zakładce System -> Informacje, a MDM-a w Konta -> Uzyskaj dostęp do miejsca pracy lub nauki.

Co zrobić, żeby się tego pozbyć?

Ja mam takie info push co jakiś czas i odrzucam oczywiście akceptację ich instalacji na komórce, ale jak się pozbyć tego, żeby się już nie pojawiało w przyszłości? Pojawia mi się od kiedy w pracy nakazano zainstalowanie pewnych aplikacji służących do zalogowania się z domu na serwer firmowy na HomeOffice. Już nie pracuję w tamtej firmie, aplikacje tamte skasowałam, ale nadal mam stamtąd wiadomości push, zwłaszcza po aktualizacjach iOS

poprosić administratora MDM firmowego, aby usunął Twoje urządzenie z listy.

To nie wymagało specjalnej socjotechniki. Wystarczyło obiecać dostęp do nieograniczonej ilości bezpłatnych (bo przerobionych) aplikacji i poinformować, że pojawią się ostrzeżenia, ale należy je zignorować, bo to zazdrosne Apple je wymyśliło.

A poza tym będzie bezpiecznie, bo przecież sprzęt Apple jest najbezpieczniejszy w świecie :)

A ja od kogoś, kto podpisuje się jako operator, choć wiadomości wysyłane są ze “zwykłego numeru” otrzymuję wiadomości mms (od kilku miesięcy)… I z obrazkami i z linkami do super ofert… Operator (a przynajmniej konsultant) nie jest w stanie mi potwierdzić, czy te numery należą do nich (jeżeli tak, to może ich konsultant w salonie, lub z infolinii spisał numery?), ale “skoro to ich oferta, to pewnie ich numery”. No, ale dla pewności mam wysłać im screeny tych wiadomości (z lenistwa jeszcze nie wysłałem, choć z drugiej strony dokładnie podałem daty, godziny i numery telefonów tych wiadomości…). Jak myślicie? Klikać w te linki? ;)

Panie Konieczny, Droga Redakcjo! Wskażcie mi tego iPhona za 1200 bo chyba mam problemy ze wzrokiem widząc najtańszego SE “Od 1729 zł”. Używki i refabrykowane mnie nie interesują.

Po pierwsze, traktowałbym to jako dopłatę do telefonu z androidem za spokój ducha.

Po drugie, https://www.cortland.pl/apple-iphone/iphone-se.html

Zakładam, że to 1200 to różnica w cenie iPhona i Androida

W zeszły czwartek kupiłem iphone se za ~1300 zł w Avansie (ma logo oficjalnego dystrybutora apple, więc chyba całkiem prawilnie). Nowiuteńki, nieużywany i nierecertyfikowany.

> Po drugie, https://www.cortland.pl/apple-iphone/iphone-se.html

Wyprzedają leżaki magazynowe z 2010? Wygląda paskudnie.

Ja swojego SE kupiłem za 1200 zł właśnie (tak dokładniej to 1999 zł ;-))

Nowy, żadne refurby, 32 GB.

Dla masochistów, wersja 16 GB jest jeszcze tańsza.

We wrześniu kupiłem żonie nowego ze sklepu SE 32GB za ~1300 więc można.

1199

Swoją drogą szukam rozwiązania MDM dla wszystkich platform (mac, win, linux). Testowałem Jumpcloud ale nie pozwala blokować urządzeń, narzuca im jedynie zakres ustawień ;/ Ktoś coś znalazł ciekawego w tym temacie?

A na czym ci zależy? Bo jak na blokowaniu to może prey?

AirWatch, ale chyba troszkę kuleje obsługa linuxow. iOS/macOS/Android/Win są sensownie obsługiwane w zakresie , na ile dany system pozwala.

hmm pod jakim aspektem androidy atakuje się łatwiej i szybciej? Tu i tu trzeba namówić użytkownika by bezmyślnie przekukał kilka kroków ignorując jasne ostrzeżenia systemu, a jeśli jest za mało technicznym by samemu przygotować atak to pomoc można kupić za kilka dolarów na wiecie jakim forum ;) Jak ktoś debilnie klika co popadnie, to żaden system mu nie pomoże

Co do waszego slajdu ze szkolenia i szybkiego łatania dziur na androida to proszę zwrócicie w końcu uwagę na Android One. Choć ma już 4 lata to chyba ani razu o nim nie wspominaliście, a wystarczy dosłownie kilkaset złotych by mieć np. nową nokię dostającą aktualizacje systemu tak szybko jak tylko google je wypuści.

W sumie to mam pytanie. Czy MDM sieci komórkowej jest ok? W opisie MDM mam info „zawiera ustawienia sieci komórkowej”, czy mam się czymś martwić?

Dzięki z góry!

Jaka sieć, wrzycisz screen? Masz telefon w abo/promo/leasingu?

To sieć japońska więc nie oczekuję jakiejś super analizy, ale się ciekawię czy jest jakieś ryzyko.

Ogólnie profil pobrałem żeby ustawić APN, bo bez tego nie działa mobilny internet. Jeśli się nie mylę to mogę to zrobić manualnie, ale pobierając profil jest łatwiej.

Telefon mam własny, myk jest taki że rejestrując się w abonamencie dostajesz instrukcję z ustawianiem APNów i preferowana metoda to wejście na stronę i pobranie profilu.

https://imgur.com/a/CoHQipl

Co masz w więcej szczegółów?

“ustawienia sieci komórkowej”, a jak w to kliknę to jest to co widoczne na trzecim screenie “advanced settings”

W jaki sposób te programy dostają dostęp do SMS-ów? Czy programy instalowane przez MDM mają jakieś większe uprawnienia? Standardowo iOS nie daje dostępu do SMS-ów żadnym nie-Apple’owskim programom.

Używa pewnie private frameworków ( https://github.com/nst/iOS-Runtime-Headers/tree/master/PrivateFrameworks ), których użycie jest złamaniem warunków dodania apki do AppStore’a

Odpowiem sobie sam: Private Frameworks. Można tego użyć, gdy samemu wgra się aplikację (również przez MDM). Dla aplikacji z AppStore’a to nie zadziała.

Ale z tego co czytałem, to od iOS 11 już nawet to nie przejdzie.

“zarabia na horrendalnie drogi sprzęcie” – Gość od frytek w McDonaldzie za swoją pensję może sobie kupić 2 iPhony i nie mówię tu o opcjach w abonencki. Gość od przykręcania kółek w fabryce Mercedesa w USA potrzebuje 2 dni pracy na zakup iPhone X

Właśnie – w USA. Każdy patrzy na to że swojego podwórka, a dla Polaków jabłka są drogie. U nas wszystko jest drogie. Nawet gowniane auta z Indii, których cena detaliczna na PLN wychodzi jakies 3000 z ichniejszej waluty, a po eksporcie do Polszy nagle robi się z tego 13000.

Horrendalnie drogi nie oznacza niedostępny dla ogółu.

Chleb z sieciówki za 10 zł byłby horrendalnie drogi, a zwykły menel mógłby go sobie kupić.

Pytanie,

Ostatnim czasem coraz głośniej robi się o powrocie zza grobu firmy Blackberry, która wypuszcza już jakieś telefony z androidem. BB chwali się niby, że mają te telefony jakoś specjalnie pozabezpieczane.

Czy są dostępne jakieś wyniki testów tych telefonów, odporności na wirusy/zhakowanie? Czy to tylko puste hasła marketingu?

Tak, bardzo sprytny… Prawie tak sprytny jak rumuński wirus.

A nie moglibyście tych zrzutów ekranu po polsku dawać? No ja wiem, że Wy wolicie po angielsku, bo cośtam cośtam. Pisaliście już o tym. Jednak większość Waszych czytelników na co dzień używa języka polskiego i ma ma jednak w telefonach ustawiony język polski [citation needed], więc moglibyście się poświęcić. ;)

Cóż za idiota napisał, że iPhone pozwala na mniej niż android?

Przypomnę, że Android żeby “pozwalał na więcej” musi być *zrootowany*. iPhone równie żeby pozwalał – zjailbreakowany. Wykonanie obu czynności jest podobne w stopniu trudności.

Krzysiu, a weź nam powiedz jak w iPhonie nagrać rozmowę przychodzącą. Czas start.

Jak to jak? Przyłożyć dyktafon do głośniczka…. ;)

Ja tam jestem ciekaw jak w Androidzie zablokować wygaszanie ekranu w trakcie rozmowy przy podłączonym zestawie słuchawkowym. Chodzi o to żeby w rozmowie konferencyjnej mieć szybki dostęp do przycisku wyciszenia mikrofonu.

W iOS wystarczy wyłączyć wygaszanie ekranu w opcjach telefonu. Android uparcie wygasza ekran w ciągu minuty (w trakcie rozmowy) nawet jeśli ustawie czas wygaszania na maksymalny, tj 10 minut. Opcja wyłączenia wygaszania w ustawieniach deweloperskich działa wyłącznie przy podpiętym zasilaniu, a przy tym sprawia że podczas ładowania ekran świeci w nieskończoność po otrzymaniu dowolnego powiadomienia.

Niewykluczone że można to rozwiązać jakąś appką, jednak przy telefonach służbowych pole manewru może być lekko ograniczone przez firmę.

@Krzysztof

to powiedz jak na iOSie zmienic launcher. Nie da się? Ale jak to. No dobra dam coś łatwiejszego jak przestawić ikonkę tak żeby była w prawym dolnym rogu a reszta ekranu była pusta? Też się nie da bo apple nawet tutaj nie daje ci wolności?

Wyjaśniony xddd

W którymś z repo Cydii była apka nagrywająca połączenia. Z tym że sprawdzałem jakieś dwa lata temu ;)

“A więc nie klikaj bezsensownie w każde OK”

Enoooo to nie fair… Teraz jak wszędzie pojawia sie ostrzeżenie o ciasteczkach o rodo i regulamin do zaakceptowania to klikanie okokokokok szybko i zamkniętymi oczami jest jedynym sposobem na przetrwanie w internecie. ;)

Chciałbym zwrócić uwagę na fakt, że MDM służy przede wszystkim do zarządzania urządzeniami. Jeśli w okienku profili znajdziemy jakieś ustawienia i jest to komputer firmowy, nie mamy się czym martwić. Administrator może wykluczyć nieznane profile i ograniczyć instalację jedynie do tych pożądanych. Co więcej, profilu dostarczonego przez firmę nie usuniemy nawet z prawami administratora (o ile komputer znajduje się w DEPie). Druga sprawa przy wykorzystaniu rozwiązania Device Enrolment Program urządzenie po otwarciu z pudełka i przyłączeniu do WiFi otrzymuje profil MDM z komendą installApplication, która dostarcza framework do zarządzania (lub inną aplikację wybraną przez vendora). DEP jak i VPP to rozwiązania klasy enterprise, z chęcią wykorzystywane w wielu firmach. Podobne rozwiązania pojawiają się na Windows. Co często jest też źle interpretowane, nie używa się ich dla prowadzeniu nadzoru nad użytkownikami, ale w celu zabezpieczenia ich komputerów i dostarczeniu odpowiedniej konfiguracji. Nie jest tajemnicą, że po ostatnich atakach na system operacyjny Windows, wiele firm zdecydowało się zdywersyfikować zasoby sprzętowe dając pracownikom możliwość wyboru: PC lub Mac.

KAŻDY system zawsze będzie podatny na ztargetowany atak. Nie ma wyjątków i nie ma co wieszać psów na jakimś systemie operacyjnym tylko z tego powodu, że wychodzą na niego ataki – wieszać psy powinni na noobach bezpieczeństwa, którzy lekceważą temat aktualizacji albo chociaż łatania (bo każdy system da się załatać, jak się wie co łatać i gdzie).

Flagowe modele na androidze sa drogie więc po co generalizowac ze “iphony droższe” ??

“masz jakieś certyfikaty serwerów MDM, których nie poznajesz.” – ja też dostałem taką opcję instalacji certyfikatu i przez przypadek szybko kliknąłem i nie wiem czy anulowałem czy zainstalowałem. I nie poznaje żadnego certyfikatu bo wcześniej ich nie widziałem. Co robić?

[…] lata temu pisaliśmy o sprytnym ataku na właścicieli iPhonów (i Macbooków). To o czym teraz rozpisują się niektóre media jako “nowa i innowacyjna metodzie” to […]

[…] zmień Androida na iPhona (tam takie numery nie przejdą, choć warto rzucić okiem, czy iPhone nie jest podpięty pod MDM). Po drugie: włącz biometrię i ustaw kod blokady ekranu tak, abyś tylko Ty go […]