17/7/2017

Zapewnienie pełnej ochrony środowiska IT wymaga od administratorów posiadania przejrzystych informacji o wszystkich urządzeniach końcowych, zainstalowanym na nich oprogramowaniu oraz szczegółach konfiguracji każdej ze stacji roboczych. W przypadku braku takich danych administrator nie jest w stanie stwierdzić, jakie działania i na jakim hoście należy podjąć. Wtedy zarówno zarządzanie, jak i dbanie o bezpieczeństwo jest utrudnione. Ale tym problemom można zaradzić. Na rynku istnieją rozwiązania do tzw. ujednoliconego zarządzania urządzeniami końcowymi (ang. Unified Endpoint Management), które niczym pierścień we Władcy Pierścieni, dostarczą administratorom unikatowych możliwości. Jednym z takich rozwiązań jest baramundi Management Suite.

Zdalne zarządzenie urządzeniami telepracowników

Weźmy na przykład coraz częstszą sytuację, w której pracownik nie przebywa na stałe w firmie. Jego komputer, pozbawiony dostępu do firmowych serwerów, może nie otrzymywać istotnych polityk lub aktualizacji. A administrator musi mieć zagwarantowany (w każdej chwili) dostęp do urządzenia końcowego –- niezależnie od tego, czy użytkownik jest na miejscu, czy poza siedzibą firmy. Jedną z możliwości uzyskania dostępu i zarządzania takimi końcówkami bez konieczności spinania tuneli VPN jest wykorzystanie funkcjonalności typu Internet-Enabled Endpoint Management (tzw. IEM).

W celu bezpiecznego zarządzania urządzeniami końcowymi za pomocą IEM na serwerach, stacjach klienckich i innych urządzeniach końcowych stosowane są specjalne certyfikaty, a ponadto można korzystać z szyfrowanej komunikacji sieciowej (protokół HTTPS) oraz narzędzia baramundi Gateway. Dzięki niemu, i przy wykorzystaniu technik tunelowania połączeń, administratorzy IT są w stanie uzyskać dostęp do urządzeń końcowych — zarówno w sieciach zaufanych (np. oddalone lokalizacje przedsiębiorstwa), jak również w niezaufanych (np. hotele). Dodatkowo, “końcówki” uzyskują dostęp do zasobów przedsiębiorstwa, takich jak serwer plików, choć ze zdalnych sieci często jest to problemem.

Istotna różnica w porównaniu z połączeniami VPN polega na tym, że administrator IT nie jest już zmuszony do współpracy z użytkownikiem końcowym w celu utworzenia takiego połączenia, a dzięki funkcjom IEM jest w stanie wykonać inwentaryzację, instalację nowego oprogramowania wtedy, kiedy tego potrzebuje, o ile komputer jest włączony i podpięty do internetu. Gdziekolwiek na świecie.

Od ataku do ataku

Ataki WannaCry, a potem NotPetya pokazały, jaki problem stanowi infrastruktura IT, w której nie wszystkie hosty posiadają wgrane aktualizacje i w której pojawi się zainfekowana maszyna.

W przeciągu minut wszystkie podatne na ataki hosty zostaną przejęte. Działania coraz sprytniejszych atakujących zwróciły uwagę na konieczność regularnego szybkiego dystrybuowania łatek do każdego hosta. Ale nie tylko łatek. W przypadku NotPetya kluczowe było także szybkie wyłączenie mechanizmu WMIC bądź blokada możliwości uruchomienia konkretnego polecenia.

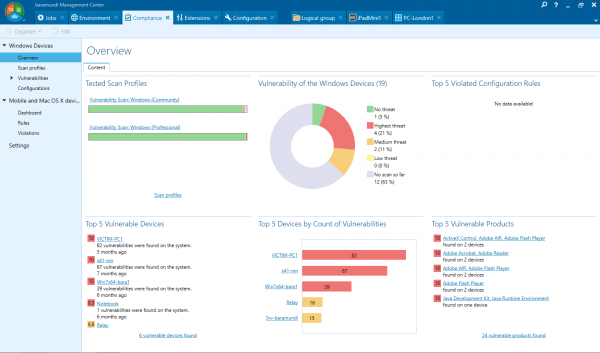

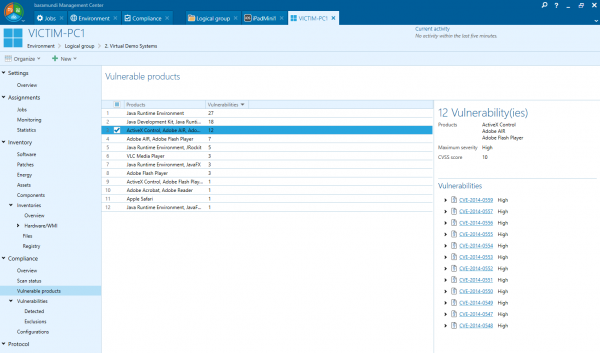

Dzięki baramundi można nie tylko sprawniej reagować na takie incydenty, ale również im zapobiegać. Do dyspozycji jest bowiem skaner wykrywający podatności. Skaner automatycznie i regularnie weryfikuje czy wszystkie urządzenia końcowe posiadają wgrane wymagane patche i nie ujawniają żadnych luk bezpieczeństwa. Testy realizowane są w oparciu o zbiór ciągle aktualizowanych reguł i bazy rejestrów CVE oraz CCE.

Samo wykrywanie podatności to nie wszystko. Należy jeszcze dysponować narzędziem do zarządzania patchami, które będzie dystrybuować zarówno aktualizacje wypuszczane przez Microsoft, jak i patche firm trzecich, np. do często wykorzystywanych aplikacji, takich jak Adobe Reader, Java czy Mozilla Firefox. W przypadku baramundi, po dystrybucji patchy, administrator IT może również sprawdzić, czy wykonanie istotnych aktualizacji przebiegło prawidłowo i nie zakończyło się błędem wymagającym dodatkowych działań.

Czasem za obniżenie bezpieczeństwa hosta odpowiada jego użytkownik, który tak zmieni konfigurację systemu, że narazi go na ataki. Dzięki baramundi, administrator jest w stanie wykrywać zmiany na urządzeniach odstające od “poprawnego wzorca” i automatycznie reagować po ich wystąpieniu, przywracając odpowiednią konfigurację przy pomocy elastycznych reguł.

W pracy administratora, który dba o bezpieczeństwo sieci, ważne są także bardziej przyziemne czynności…

Inwentaryzacja sprzętu komputerowego i oprogramowania

Dzięki modułowi inwentaryzacji wbudowanemu w rozwiązania UEM administratorzy IT są w stanie przeprowadzić automatyczną inwentaryzację wszystkich urządzeń końcowych, oprogramowania, procesów i usług w danym przedsiębiorstwie.

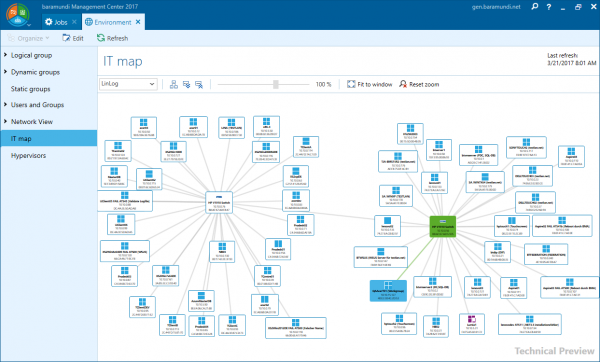

To pozwala ustalić, jakie zasoby są przyporządkowane określonemu działowi lub komputerowi. Również takie elementy sieciowe, jak routery, switche i drukarki są rejestrowane i inwentaryzowane. W przypadku tych urządzeń mogą zostać odczytane i wyświetlone specyficzne informacje, na przykład dane o oprogramowaniu firmowym. Nowoczesne rozwiązania UEM oferują wizualizację topologii sieci w postaci graficznych map IT, które pokazują administratorom IT wszelkie zależności i połączenia urządzeń końcowych w obrębie infrastruktury IT.

Środowiska wirtualne

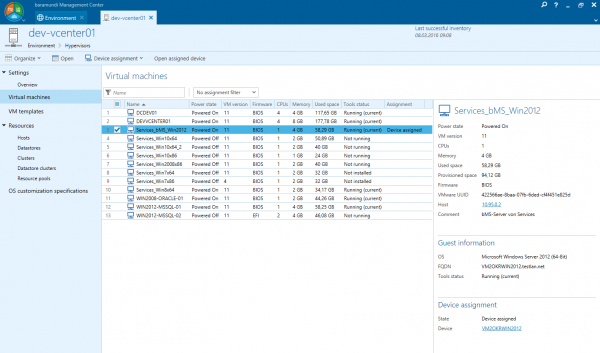

Dzięki rozwiązaniom UEM, administratorzy IT już na pierwszy rzut oka widzą, z jakim typem urządzenia końcowego mają do czynienia. Pozwala to na jeszcze lepszy przegląd środowisk IT. Administratorzy przy użyciu baramundi mogą inwentaryzować już istniejące środowiska VMware i w ten sposób otrzymać istotne dane o urządzeniach wirtualnych i zasobach hipervisora. Ponadto dostępne są zazwyczaj informacje dotyczące hostów, nośników danych, klastrów i pul zasobów.

Za pomocą oprogramowania UEM, poza inwentaryzacją, mogą być również wykonywane w sposób zautomatyzowany zadania rutynowe, takie jak instalacja systemu operacyjnego, dystrybucja oprogramowania oraz wgrywanie patchy. Istotne jest również, aby można było udostępniać nowe urządzenia wirtualne bezpośrednio z poziomu rozwiązania UEM. W oparciu o profile udostępniania maszyn wirtualnych dostępne są informacje uzupełniające dotyczące specyfikacji dopasowania systemu operacyjnego (OS), hipervisor, centrum danych, pamięci danych, katalogów i zasobów. Wpływa to na zmniejszenie liczby błędów podczas konfiguracji ustawień i skraca czas tworzenia nowych maszyn wirtualnych.

Podsumowanie

Kompleksowe i bezpieczne zarządzanie środowiskiem IT wymaga posiadania wiedzy o wszystkich zasobach i występujących między nimi zależnościach. Nowoczesne rozwiązanie UEM stanowi dla administratorów IT nie tylko źródło niezbędnych informacji o stanie infrastruktury IT, ale również wsparcie przy zapewnieniu najwyższego poziomu bezpieczeństwa sieci firmowej.

Jeśli chcecie dowiedzieć się czegoś więcej na temat rozwiązania baramundi Management Suite, to pytajcie albo u u partnerów baramundi w Polsce albo bezpośrednio — pisząc do Sebastiana Wąsika, Country Managera (e-mail: sebastian.wasik@baramundi.com, tel.: +48 666 352 002), który reprezentuje producenta w Polsce i z przyjemnością odpowie na wszystkie Wasze pytania.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Jakieś alternatywy w świecie open source ?

Bo z komercyjnych axence (powiedzmy) ale szukam czegoś w miarę kompleksowego opartego o licencję gpl lub pochodne.

Jak najbardziej istnieją alternatywy open source – powiedziałbym że dużo bardziej funkcjonalne niż software z artykułu. Przykładowo:

– monitoring sieciowy praktycznie dowolnego urządzenia wraz z gromadzeniem statystyk, gradacją alarmów , wykorzystanie własnych agentów i/lub SNMP … itp. itd. itp. – Zabbix

– Gromadzenie informacji o sprzęcie i zainstalowanym oprogramowaniu – OCS Inventory NG.

Z obydwu korzystam już od lat, są ciągle rozwijane i udoskonalane. No i najważniejsze , pod względem kosztów wymagają tylko czasu.

Nagios/Centreon

Slabe to – Kazdy system wczesniej czy pozniej zostanie moze sotac skompromitoway / zaszyfrowany.

Jest wiele narzedzi aby zaradzic, ale nawet firmy, ktore ich uzywaja padly ofiarami.

Carbon Black – calkiem niezly soft jednak, firma ktora kupila licencje na pokrycie 7000 desktopow i 1000 serverow co zrobila ? Od kilku tygodni stara sie odtworzyc cala infeastuktore po zaszyfowaniu wszystkiego co tylko sie da przez NonPetya.

Czem ? Losie nie uzywali oprogramowani poprawnie :-/

Masz na myśli dużą kancelarię prawniczą?

xxx, nie było, nie ma i nie będzie systemów bezpiecznych, bezpieczeństwo należy rozpatrywać jako rozłożenie w czasie całego procesu ataku, tak długo aż agresorowi przestaje się opłacać atak lub korzyści z niego płynące :)

Przydałaby się analiza protokołu komunikacji między stacjami końcowymi a serwerem zarządzającym — jak jest realizowana, jakie jest jej bezpieczeństwo. W jakich warunkach połączenie nie zostanie nawiązane?

Wzmianka o sieciach hotelowych budzi niepokój: część z nich wymaga interakcji użytkownika (kliknięcia w przeglądarce), inne rozszywają SSL — jak z tym sobie radzi ten system.

Jak zabezpieczony jest serwer centralny?

Wszystko fajnie, i nawet rozumiem, że artykuł sponsorowany, ale bądźcie tacy mili i chociaż piszcie takie rzeczy bardziej technicznie, niż sprzedażowo.

Kłania się tzw. “inżynieria sprzedaży”…

A czy istnieje coś podobnego dla osób prywatnych? Też chciałbym chronić swoją sieć wi-fi przed urządzeniami z podatnościami, ale poza wgrywaniem na każde takie urządzenie programu Belarc Security Advisor nie mam alternatywy.

Pełna werjsa axence jest darmowa do 10 agentów.

Dzień dobry!

Czy Redakcja może takie wpisy uzupełniać zawsze o jakieś darmowe odpowiedniki? Nigdy one i tak nie spełniają tych wszystkich funkcji co płatne rozwiązania o których wspominacie. Może warto nawet serię o darmowych (opensource) projektach zrobić?

Dziękuję i pozdrawiam

Paweł

Też szukam coś opensource. Jakieś propozycje?

Są rozwiązania tego typu, mi przychodzi z pamięci do głowy tylko darmowy Last Audit, ale o skuteczności się nie wypowiem.

Pandora FMS lub Zabbix – robią robotę. Początki bywają trudne ale teraz mam wrażenie że wolałbym brak mleka w lodówce niż Pandory czy Zabbixa w sieci. (da się w ogóle zrozumieć co chciałem napisać?) :p

Skoro redakcja nie może to ja uzupełnię…

GLPI + OCS

Dziękuję.

Jedyne zabezpieczenie, to właściwe podejście do infrastruktury sieci i zakresu zadań pracowników. Zwłaszcza nie należy mylić pracy w internecie z pracą wykonywaną z wykorzystaniem łączy i protokołów UDP/TCP, HTTP, HTTPS, FTP, SFTP, SMTP, IMAP i wielu innych! Internet, to nie łącza ale zasoby, a zasoby są na serwerach www! A czy każdy pracownik realizując swoje zadania na stanowisku pracy MUSI mieć swobodny dostęp do każdego serwera www na świecie? Pracownik ma mieć dostęp do sieci własnej firmy za pomocą powszechnie dostępnych protokołów, a nie do treści różnej maści stron www! Może się mylę, ale zdrowe podejście do zagadnienia oraz separacja galwaniczna, znacząco jeśli nie całkowicie OBEZWŁADNIŁA by te NotPetya czy WannaCry. Ja nie mam skrupułów i wycięte zostało wszystko co nazywa się internet na biurkach. Poczta prywatna? Po PRACY w domu proszę! Stronki z alledrogo czy OLX? Po pracy PROSZĘ! A kontakt elektroniczny z firmą? Owszem, jest. Ale w rękach odpowiedzialnych ludzi. Nie prowadzę działalności prasowej aby była presja czasu. Godzina czy dwie klienta nie uszczęśliwią. Ze swojej strony klientom gwarantujemy brak spamu i niechcianych reklam. A w sumie, to szkoda pisać o prostych sprawach. Lepiej jak za dużą kasę klienci nakupią zabawek, które po określonym czasie trzeba wymienić na nowe. Każdy organizuje prace jak uważa. My wolimy dać pracownikowi jak firmom zewnętrznym!

Czemu ograniczyć się do IT. Dodajmy filtrowanie powietrza, żeby pracownicy nie przynieśli zatrutego, rewizje osobiste – mogą przynieść coś niebezpiecznego np. zapalniczkę, pełny monitoring toalet, jedzenie tylko firmowe, badane przez dwa niezależne laboratoria, w firmach handlowych dostawy towaru z tygodniową kwarantanną itp. itd.