4/8/2014

NAS to bardzo przydatne urządzenie, coraz częściej pojawiające się w naszych domach i firmach. Przechowuje i udostępnia ważne pliki, a często spełnia także rolę miejsca docelowego dla kopii bezpieczeństwa z innych domowych urządzeń. Z tego też powodu, NAS sam z siebie raczej nie jest backupowany… i zazwyczaj nie jest to problemem, bo ewentualne błędy zapisu lub pady dysku nie są mu straszne z racji wykorzystywania RAID-a i możliwości odbudowy utraconych danych. Gorzej, jeśli ktoś zaszyfruje wszystkie dane znajdujące się na NAS-ie, a dokładnie to jest efektem najnowszych ataków na NAS-y Synology.

SynoLocker zaszyfrował mojego NAS-a!

Jak informują użytkownicy Synology (zwłaszcza ci, którzy dawno nie aktualizowali oprogramowania w swoich NAS-ach i mają je wystawione do internetu), po sieci grasuje nowy robak który uzyskuje dostęp do NAS-a i zaczyna szyfrować jego zasoby domagając się okupu za ich rozszyfrowanie — schemat działania odpowiada więc złośliwemu oprogramowaniu znanemu pod nazwą CryptoLocker, które od lata atakuje komputery (a od niedawna także telefony komórkowe).

Jeden z właścicieli ostrzega:

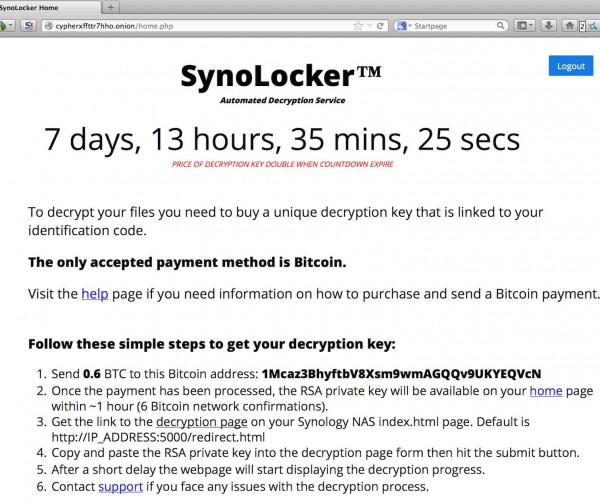

Po zalogowaniu sie na moje Diskstation zobaczyłem komunikat, że SynoLocker zaczął szyfrować moje dane i muszę wejść na specjalny adres w sieci Tor aby je rozszyfrować. Za klucz Synolocker domaga się 0,6 Bitcoina (ok. 1200 PLN)

Pełna treść komunikatu SynoLockera widoczna po zalogowaniu na administratora na zainfekowanym NAS-ie:

SynoLocker™

Automated Decryption Service

All important files on this NAS have been encrypted using strong cryptography.

List of encrypted files available here.

Follow these simple steps if files recovery is needed:

Download and install Tor Browser.

Open Tor Browser and visit http://cypherxffttr7hho.onion. This link works only with the Tor Browser.

Login with your identification code to get further instructions on how to get a decryption key.

Your identification code is – (also visible here).

Follow the instructions on the decryption page once a valid decryption key has been acquired.

Technical details about the encryption process:

A unique RSA-2048 keypair is generated on a remote server and linked to this system.

The RSA-2048 public key is sent to this system while the private key stays in the remote server database.

A random 256-bit key is generated on this system when a new file needs to be encrypted.

This 256-bit key is then used to encrypt the file with AES-256 CBC symmetric cipher.

The 256-bit key is then encrypted with the RSA-2048 public key.

The resulting encrypted 256-bit key is then stored in the encrypted file and purged from system memory.

The original unencrypted file is then overwrited with random bits before being deleted from the hard drive.

The encrypted file is renamed to the original filename.

To decrypt the file, the software needs the RSA-2048 private key attributed to this system from the remote server.

Once a valid decryption key is provided, the software search each files for a specific string stored in all encrypted files.

When the string is found, the software extracts and decrypts the unique 256-bit AES key needed to restore that file.

Note: Without the decryption key, all encrypted files will be lost forever.

Copyright © 2014 SynoLocker™ All Rights Reserved.

Nie wiadomo, jak następuje infekcja

Na chwilę obecną nie wiadomo z jakiej podatności korzysta SynoLocker do zainstalowania swojej usługi na NAS-ach. Może zgadywać hasła, ale może również korzystać z którejś z niedawno załatanych przez Synology podatności. Wiemy jednak, że SynoLocker odbiera uprawnienia administratora obecnym użytkownikom, a więc najprawdopodobniej zdobywa uprawnienia roota.

Mam NAS od Synology — co robić, jak żyć?

Na wszelki wypadek sugerujemy odłączenie NAS-a od internetu (czym grozi przechowywanie prywatnych danych na urządzeniach tego typu pokazał niedawno PollyPocket, publikując dokumenty oficera ABW). Warto też “utwardzić” swojego NAS-a, czyli powyłączać wszystkie te usługi, z których nie korzystacie, aby zmniejszyć ew. powierzchnię ataku. Niestety, standardowo urządzenia tego typu mają włączonych bardzo dużo nadmiarowych usług.

Jeśli na ochronę przed infekcją jest już u Was za późno i zauważyliście, że na Waszym NAS-ie działa już usługa SynoLockera, to wciąż nie wszystko stracone. Ponieważ szyfrowanie trochę trwa, wciąż macie szansę zgrać część danych, które jeszcze nie zostały zaszyfrowane… Pliki są osiągalne przez sieć.

Alternatywą jest wyłączenie DSM, włożenie do niego czystego dysku, przeinstalowanie oprogramowania DSM i ponowne włożenie oryginalnych dysków. DSM rozpozna, że wcześniej były wykorzystywane w NAS-ie i “zmigruje” jeszcze niezaszyfrowane dane.

I na koniec oczywista oczywistość. Backupujcie serwery backupów — o ile nie służą tylko do ściągania warezu… ;-)

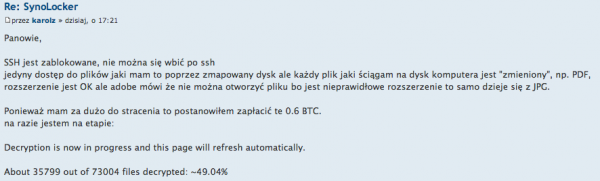

PS. Można też zapłacić — ponoć działa:

PPS. Wiedzieliście, że w Synology jest (był?) backdoor “ukryte hasło”, które zmienia się codziennie? Oto jak je wygenerować. Aktualizacja: temat chyba stary, obecnie hasło generowane tym algorytmem nie działa.

Aktualizacja 5 sierpnia

Synology przesłało następujący komunikat:

Chcielibyśmy przedstawić aktualizację dotyczącą SynoLocker, przestępczego oprogramowania szyfrującego (ransomware), jakie ma obecnie wpływ na niektóre serwery Synology NAS.

Obecnie poświęcamy wszelkie zasoby w celu zbadania tej kwestii i znalezienia możliwych rozwiązań. Bazując na bieżących obserwacjach wiemy, że problem dotyczy tylko serwerów Synology NAS działających z niektórymi starszymi wersjami DSM (DSM 4.3-3810 lub wcześniejsze wersje), wykorzystując lukę w zabezpieczeniach, które zostały wykryte i naprawione w grudniu 2013 roku. Nie obserwujemy luk w zabezpieczeniach DSM 5.0.

Synology NAS działające z wersją DSM 4.3-3810 lub wcześniejszymi: jeśli użytkownicy napotkają którykolwiek z wymienionych poniżej objawów, zalecamy wyłączenie systemu i kontakt z naszym wsparciem technicznym:

https://myds.synology.com/support/support_form.php:

· Podczas próby zalogowania się do DSM pojawia się ekran informujący użytkownika, że dane zostały zaszyfrowane i należy uiścić opłatę w celu ich odblokowania.

· Proces pod nazwą “synosync” jest uruchomiony w Monitorze zasobów.

· Zainstalowana wersja DSM to DSM 4.3-3810 lub wcześniejsza, ale system informuje, że to najnowsza wersja jest zainstalowana w Panelu sterowania > DSM Update.

Użytkownikom, u których nie wystąpił żaden z wymienionych powyżej objawów, zalecamy pobranie i zainstalowanie DSM 5.0 lub jakiejkolwiek z poniższych wersji:

· Dla DSM 4.3, prosimy zainstalować wersję DSM 4.3-3827 lub późniejsze

· Dla DSM 4.1 lub DSM 4.2, prosimy zainstalować wersję DSM 4.2-3243 lub późniejsze

· Dla DSM 4.0, prosimy zainstalować wersję DSM 4.0-2259 lub późniejsze

DSM można zaktualizować za pomocą Panelu sterowania > DSM Update. Można także ręcznie pobrać i zainstalować najnowszą wersję z naszego Centrum pobierania: http://www.synology.com/support/download.Jeśli użytkownik zauważy jakiekolwiek odmienne zachowanie lub podejrzewa, że posiadany Synology NAS został zaatakowany przez powyższe oprogramowanie, zachęcamy do kontaktu z nami: security@synology.com.

Przepraszamy za wszelkie problemy i niedogodności jakie spowodowała zaistniała sytuacja. Będziemy na bieżąco informować o kolejnych krokach mających na celu rozwiązanie problemu.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

“Z tego też powodu, NSA sam z siebie raczej nie jest backupowany” – NAS, NSA prawie to samo, ale jednak…

“nie jest to problemem, bo ewentualne błędy zapisu lub pady dysku nie są mu straszne z racji wykorzystywania RAID-a”

Autor newsa powinien teraz przeprosić czytelników i posypać głowę popiołem za publiczne głoszenie herezji, że RAID zastępuje backup.

http://www.hkepc.com/forum/viewthread.php?tid=2109498&extra=page%3D1&page=16

Obecnie 28 stron o ataku… z tego co ludzie piszą to wyglada to na brute-force… Zerknijcie w logi…

W DSM 5.0 jest automatyczne blokowanie przy nieudanym logowaniu. Nie wiem czy to było domyślnie włączone. Ja ustawiłem na 5 prób w 5 minut. Powinno pomóc na brute-force.

Na czarnej liście mam 5 IP jak do tej pory. Jakieś chiny czy jeszcze coś innego.

Ale profilaktycznie wyłączylem wszystkie przekierowania portów + opcję quickconnect od synology. Poczekam jak się sytuacja rozwinie.

Całe szczęście nie kupiłem ich NASa…

Czy już wiadomo których modeli NAS’ów ta podatność dotyczy?

Wszystkie korzystają z tego samego systemu więc wszystkich(?).

Ale tych wersji systemu dla NAS’ów jest wiele. Jeśli Niebezpiecznik zaleca aktualizację systemu (w tytule), to wnioskuję, że najnowszy firmware jest odporny.

Nie jest odporny o ile to jest w ogóle kwestia systemu a nie np jakiejś paczki.

Jednak chyba 5.0 jest odporny a przejęcie polega na wykorzystaniu starej dziury z DSM 4 opisanej tutaj: http://www.synology.com/en-global/company/news/article/437

Na forum Synology (http://pronas.pl/synolocker-t7032-110.html#p46435) potwierdzaja (krwiak, admin) ze DSM 5 jest odporny. Problem dotyczyl osob, ktore nie dosc ze nie uaktualnily NAS lecz takze wystawialy porty do netu wprost a nie przez VPN-a

Jeżeli nie posłużono się backdoorem to godne współczucia jest wystawienie przez użytkownika (czy domyślnie przez Synology?) interfejsu root’a w świat.

Tylko że producent to sam zaleca i proponuje. Nie tylko Synology ale też np Thecus. W przypadku mojego Thecusa N4100evo (odradzam!) w ogóle sobie wymyślili, że może on pracować jako router dostępowy dla domu. W jedno gniazdko internet, w drugie lokalna sieć.

Nic dziwnego, że ludzie nie mający głębszego (albo żadnego) pojecia o bezpieczeństwie wystawiają porty na zewnątrz skoro tak w instrukcji napisali.

Czy ktoś może potwierdzić udane zalogowanie na NAS’a sposobem z PPS (dzień/miesiąc/nwd z tych liczb)?

Na 213+ z DSM 5.0 ta metoda nie działa.

Odtworzy albo i nie odtworzy – u nas w firmie jak padł jeden dysk to potem nas stwierdził że w sumie to on sobie nie poradzi ;)

Dobrze że na necie za parę dolców można kupić soft pod windowsa do odzyskiwania danych z takiego raida.

Poprawcie sobie stopkę (echo z php):

Wszelkie prawa zastrzeżone © 2009- echo date(“Y”);

https://niebezpiecznik.pl/post/nasz-stopkowy-easter-egg-niezle-was-strollowal/

Chcecie nadać temu rangę atrakcji turystycznej ? Poprawcie no… ;)

Automatyczne blokada po nieudanych logowaniach jest domyślnie wyłączona w modelu DS213j, wersja DSM 5.0. By ją aktywować trzeba się udać w Control Panel > Security > Auto Block. Blokować można tylko adres IP z którego odbyło się nieudane logowanie. Także jeśli jest to jakaś zmyślna sieć botnetów do crackowania haseł to nie można się przed takim atakiem niestety ochronić.

Dzięki za newsa, aktywowałem blokadę, czuję się teraz odrobinę bezpieczniej :)

Warto też ustawić na firewallu regułę dopuszczająca dostęp tylko z LANu i z Polski (chyba, że ktoś potrzebuje dostępu z zagranicy). A dodatkowo zmienić domyślny port 5000 do zarządzania DSM, wyłączyć ssh i telnet.

Andy, dzięki za info.

Dodatkowo po zmianie domyślnego portu warto też wyłączyć usługę QuickConnect, bo przekierowuje ona automatycznie na “tajny” port.

Swego czasu przyjrzeliśmy się urządzeniom typu QNAP i Synology, głównie pod kątem tego czy warto tworzyć dla nich dedykowanego klienta, ale też pod kątem bezpieczeństwa.

Niestety oprogramowanie tych urządzeń to jedno wielkie security by obscurity – różne hasła i klucze są przechowywane w nieszyfrowanych plikach, aby z poziomu interfejsu webowego mogły bezproblemowo działać różne kreatory.

Co możemy doradzić? Jeśli się da, to instalację normalnego systemu operacyjnego, np. Debiana. Oczywiście w ten sposób stracimy interfejs użytkownika i kreatory, ale ostatecznie konfiguracja Samby czy kilku innych usług to żadne rocket science.

Instrukcja dla urządzeń QNAP, Linksys, Thecus i Cobalt: http://www.cyrius.com/debian/

U siebie od samego poczatku jedyne co wystawiam na zewnatrz do port do photostation i porty do VPN-a.

Jak potrzebuje dostac sie do moich plikow z zewnatrz, odpalam klienta VPN i w pare sekund jestem u siebie w sieci.

Photostation zostawiam na zewnatrz bo…po to wlasnie istnieje.

[…] backupów …ale i ci, którzy backupy robią, nie mogą czuć się bezpiecznie, jak pokazuje ostatnie ataki SynoLockera, odmiany na urządzenia typu NAS, często będącym przechowalnią backupów w domu lub […]

ransomware robi się coraz bardziej popularny