7/8/2014

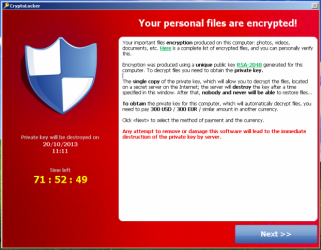

O CryptoLockerze pisaliśmy już wielokrotnie. Jest to przykład tzw. ransomware, czyli złośliwego oprogramowania, które nie tyle wykrada nasze dane, co po prostu je szyfruje i żąda zapłaty w zamian za ich odszyfrowanie. Najbardziej cierpią ludzie, którzy nie posiadają backupów …ale i ci, którzy backupy robią, nie mogą czuć się bezpiecznie, jak pokazuje ostatnie ataki SynoLockera, odmiany na urządzenia typu NAS, często będącym przechowalnią backupów w domu lub firmie.

Jak za darmo uzyskać klucz do CryptoLockera?

Wysiłkiem badaczy z FireEye i Fox-IT powstała strona decryptcryptolocker.com. Wystarczy na nią wejść i wgrać dowolny zaszyfrowany przez CryptoLockera plik oraz podać swój adres e-mail — w odpowiedzi przyjdzie na niego link do programu, który zdeszyfruje pliki.

Należy też zwrócić uwagę, że po internecie grasuje wiele odmian CryptoLockera. Strona nie pomoże w przypadku innych wariantów (por. wersja CryptoLockera na Androida).

Jak “złamano” CryptoLockera?

Badaczom tak naprawdę udało się pozyskać klucze prywatne autorów malware’u. Nie ujawniają jak (zapewne brute-force) ale wiemy, że zanim pozyskali klucze, dość długo i dogłębnie analizowali kod CryptoLockera.

Niestety, przestępcy nie spią i pewnie za kilka tygodni możemy się spodziewać kolejnej wersji CryptoLockera, która będzie wykorzystywała inne klucze. Wtedy zapewne także okaże się, czy badacze skorzystali z błędu logicznego i złego użycia kryptografii i są znów w stanie “odzyskać” klucze prywatne przestępców.

Do tej pory, z szacunków badaczy wynika, że na płatność decydowało się ok. 1% zainfekowanych, co miało przełożyć się na zyski przestępców na poziomie 3 milionów dolarów…

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

> Chociaż firma FireEye jest znana i zapewne godna zaufania

Nowych pwnies nie czytaliscie?

http://pwnies.com/nominations/?year=2014

W ogole nie jest podejzane, ze zamiast opisac algorytm wola poswiecic cykle swoich serwerow na odszyfrowanie ludziom plikow, totalnie pro bono.

nie odszyfrowują wszystkich plików, tylko jeden, na podstawie którego wysyłają klucz i gotowy .exe do odszyfrowania.

>W ogole nie jest podejzane, ze zamiast opisac algorytm

gdyby opisali algorytm jakim się posługują to autorzy CL mogli by naprawić błąd. Teraz jest szansa że w nowej wersji popełnią ten sam błąd.

Ale udostępniają też chyba jakieś narzędzie: https://decryptcryptolocker.com/Decryptolocker.exe

Widzę że primaaprilisowego żartu z ‘echo date(“Y”)’ jeszcze nie zmeiniliście? :)

Po co, niech się kolejni nabierają. Taki never ending prima arilis. ;)

To nie był żart primaaprilisowy. To ponadczasowy easter egg ;)

A po co mają usuwać? Raz w roku jest aktualny. ;)

0.6 BTC = 350 USD

3 000 000 USD = 8751 BCT

8751 BCT = 14 285 * 0,6 BTC

14 285 = 1% zainfekowanych Synology

142 850 = 100% zainfekowanych Synology

142 850 = nieaktualnych NASów Synology dostępnych w sieci

chyba ktoś tu nie umie matematyki;)

14 285 to jest 10%, a nie 1% ;)

Tyle wyliczeń i wszystko dupa.. bo mowa o CryptoLockerze :-)

Ilość publicznych RDP z banalnym dostępem aż się prosi o takie działania i cytat ulubiony z tutejszych wypowiedzi “barany są po to aby je strzyc ” :(

Nazwa strony i związanego z nią programu została…zapewne nieopacznie :)…zmieniona przez Redakcję. Właściwa to decryptcryptolocker.com – brakuje fragmentu “crypt” zaraz po “de-“, a Decryptolocker to nazwa pobieranego pliku instalacyjnego narzędzia o nazwie DecryptCryptoLocker.

Druga sprawa to ten fragment powyższego artykułu

“Chociaż firma FireEye jest znana i zapewne godna zaufania, tak czy inaczej polecamy wgranie mało znaczącego pliku — badacze będą bowiem posiadali jego kopię”

FireEye teżż poleca to samo i jakoś tak nieelegancko pisać, jakby to Wasze – droga Redakcjo – zalecenia

pkt. 1 “Identify a single, CryptoLocker-encrypted file that they believe does not contain sensitive information.” tu

http://www.fireeye.com/news-events/press-releases/read/fireeye-and-fox-it-announce-new-service-to-help-cryptolocker-victims

i pkt 2 “You should only upload encrypted files that do not contain any sensitive or personally identifiable information.” tu

https://decryptcryptolocker.com/

Mnie w tym wszystkim trochę przeraża, że mimo wszystko udało im się te pliki odszyfrować.

RSA-2048 brute-force ?

Faktycznie nie umiem, ale matematyk też nie umie :P

14 285 = 1% zainfekowanych Synology

1 428 500 = 100% zainfekowanych Synology

? przecież dobrze policzył.

A jak się zabezpieczyć przed tym CryptoLockerem? Antywirusy pomogą?

Możesz użyć CryptoPrevent z: http://www.foolishit.com/vb6-projects/cryptoprevent/

Załóż gume na instrument…

A jak myślisz czy sam antywirus Cie zabezpieczy? Antywirus zabezpiecza tylko przed tym co zna. Czyli jeśli ma do swojej bazy dodaną sygnaturę malweru to przed nią chroni. Co zrobić z nieznanymi zagrożeniami? Używaj narzędzi tzw. HIPS ( działają one na zasadzie wykrywania nietypowych zachowań jak: wstrzyknięcie kodu w proces systemowy, dodanie wpisu do pewnych gałęzi rejestru, zarejestrowanie sterownika, itd..), oraz różnego typu piaskownice. Oczywiście masz świadomość że to ciągły wyścig zbrojeń i na każde nowe środki są wynajdowane nowe przeciw środki.

nie korzystać z internetu, proste

Krysian@

Oprócz HIPS (Host-based Intrusion Prevention System) jest także heurystyka, która w programach antywirusowych moim zdaniem działa co najwyżej średnio dobrze. Reasumując podzielam twoje zdanie, że program AV to jedna, a zdrowy rozsądek to drugie i do tego istotniejsze zabezpieczenie.

Jaak nie pomogą….włamują się przez RDP i zatrzymują działania antyvira uruchamiając mechanizmy szyfrujące.

Rozwiązaniem wydaje się zabezpieczenie grzebania w AV hasłem (oczywiście niebanalnym).

Jaki poleciacie Antivirus? używam Malwarebytes + Windows Essential + Spybot Search i niby nic nie wykrywa ale nie mam 100% pewności.Skanuje też antyrootkitami kasperskiego i malwarebytes i też nic,czy jest jakiś antywirus co coś wykryje u mnie? bo może są jakieś nowe zagrożenia które są jeszcze nieznane.

Jaki poleciacie Antivirus? używam Malwarebytes + Windows Essential + Spybot Search i niby nic nie wykrywa ale nie mam 100% pewności.Skanuje też antyrootkitami kasperskiego i malwarebytes i też nic,czy jest jakiś antywirus co coś wykryje u mnie? bo może są jakieś nowe zagrożenia które są jeszcze nieznane.

To je olej i używaj albo:

– darmowy Avast (darmowy, mam zastrzeżenia w związku z toolbarami)

– Kaspersky | Norton (są płatne, a piractwa szerzyć nie można) | BitDeffender (sporo fałszywych alarmów) | Nod32 (czasami potrafił “lagować”)

Malwarebytes osobiście nie testowałem, więc powstrzymuję się od oceny.

Windows Essential to jest obecnie chyba jeden z najgorszych(o ile nie najgorszy) program AV na rynku.

SpyBot jest ok, ale trochę nie do tego.

Dodatkowo: addBlock Plus + AdFender (darmowy, też od reklam, ale działa na wysokości warstwy protokołu sieciowego, a nie jako plugin przeglądarki).

To, że “nic nie wykrywa” to wcale nie znaczy, że wszystko jest OK he he.

Nie ma doskonałego programu AV, każdy ma jakies (jak to powiedział klasyk) “plusy dodatnie i ujemne”. I nie licz na ich heurystykę, bo mogę ci opisać prosty sposób jak ją skompromitować (oprócz BitDeffendera, bo ten akurat się na sposób nie nabiera).

Avast jest słabym antywirusem. Polecam Bitdefendera. 360 Total Security czy też G Datę. Jednak najlepszym antywirusem jest mózg użytkownika.

Nie do publikacji!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

Opóźniacie się coś z artykułami.

http://niezalezna.pl/58139-rosyjski-cyberatak-na-ukraine-jak-deklaracja-wojny

Przecież to jest kampania Snake z marca tego roku (a samo użycie tego malware’u trwa od 8 lat)… Nothing to see, moving along.

Teraz dopiero jest informacja o zainfekowanych komputerach w biurze premiera Ukrainy więc wg. mnie informacja powinna być. A jak się w takim razie wytłumaczysz to, że jak pisałem o tym, że hasła do e-maili 4lifedirect są dostępne publicznie to nie było o tym ani słowa ? Mam wrażenie, że na niebezpieczniku pomijane są konkretne przypadki błędów w zabezpieczeniach a raczej mówi się o lukach.

Jest jeszcze Cryptowall, którego jak do tej pory nie udało się rozpracować… metoda działania podobna, też korzysta z RSA-2048.

Oprócz szyfrowania danych, probóju też w trybie “quiet” usunąć wszelkie Shadow Copies plików (w razie gdyby user był na tyle sprytny żeby próbować odzyskać dane za pomocą usługi przywracania systemu).

Dopiero po usunięciu w/w plików wyrzuca komunikat odsyłający do strony porywaczy.

Mając zapewne na względzie troskę o bezpieczeństwo “porwanego” , sprawcy zalecają korzystanie z TOR w celu dokonania transakcji wykupu hehehehe ;)

Mój znajomy jest ofiarą CryptoWall. Nie zapłaci okupu, ale zdjęcia i dokumenty odłożył na czasy kiedy będzie można je za darmo lub za DROBNĄ opłatą odszyfrować. No cóż, ludzie dzielą się na tych, którzy robią backup-y oraz tych, którzy będą je robili ;)

Ciekawe.

Mam akurat jedną z wirtualnych maszyn zainfekowanych, ale CryptoWall.

Czy jest podobne REMEDY dla CryptoWall ?

Nigdy nie zaszyfruję plików. Właśnie z tego powodu, każdy program może pewnego dnia wystartować z takim komunikatem.

A windowsowskie szyfratory? Można ale po co, skoro policja ma tam backdoory? :)

@Hydro – rozumiesz o czym piszesz ?

hahahah, czezz@ wątpie, że on rozumie o czym w ogóle pisze :D

przynajmniej humor poprawia ludziom na poziomie wiedzy technologicznej o Iraku i kredensu w USA Army…

Czy wiadomo coś o takiej akcji, ale dla wirusa CryptoWall?

The file does not seem to be infected by CryptoLocker. Please submit a CryptoLocker infected file.

niestety po 3 dniach nawet ta witrynka juz nie rozpoznaje moich zaszyfrowanych plików.

wcześniej tez nie chciał ich odszyfrować:( lipa

Cześć,

udało się komuś rozszyfrować te pliki .Mam ten sam problem i nie chce się żaden plik rozszyfrować .

Mi też nie chce żadnego pliku rozszyfrować…

Cóż… Mnie też odwiedzila poczta polska z przesyłką , szkoda, ze teraz mam ją już rozpakowaną.

Czy coś da się odzyskać po Cryptolokerze?

Kilka dni temu naprawdę dostałem ,zamówioną w sklepie ,a dostarczoną przez “pocztę polską”paczke i dlatego dzisiaj,podobnie jak “igrek”,rozpakowałem e-maila od nich,no i mam,a raczej nie mam plików.Czy ktoś pomoże?

Jeżeli miałeś aktywna funkcję http://windows.microsoft.com/pl-pl/windows-8/how-use-file-history w systemie – jest dobrze.

W przeciwnym wypadku ..zapomnij.

Dzięki “dzordz”.Okazuje się,że nie miałem :-( .Ciekawostka : ocalały pliki i foldery,których nazwy zaczynały się na typowo polskie litery-Ł,Ż,Ś,a nawet Sz.

Niestety wczoraj dopadł mój komputer CL. Decryptolocker nie chce załączyć żadnego zakodowanego pliku. Nawet na stronie Kasperskyiego wyskakuje ze niema jeszcze klucza do tej wersji……masakra

W dniu dzisiejszym strona decryptcryptolocker.com jest nieaktywna

“Our site is currently undergoing scheduled maintenance.

We apologize for any inconvenience.”

W systemach Microsoft Windows znajduje się funkcja Historia plików, która regularnie tworzy kopie zapasowe wersji plików. Poprzednich wersji plików można używać do przywracani

a plików, które zostały przypadkowo zmienione lub usunięte, albo zostały uszkodzone.

Windows Vista, 7:

http://windows.microsoft.com/pl-pl/windows/previous-versions-files-faq#1TC=windows-vista

Windows 8.1:

http://windows.microsoft.com/pl-pl/windows-8/how-use-file-history

Windows Server 2003:

https://technet.microsoft.com/pl-pl/magazine/2006.01.rapidrecovery(en-us).aspx

Windows Server 2008 R2:

http://windows.microsoft.com/pl-pl/windows7/backup-and-recovery-strategies-for-it-pros

…p.s. oczywiście jeżeli mieliście aktywna ta funkcje ;) Bez tego ;(..RSA-2048 więc zapomnijcie…płacić też nie ma sensu bo klucze deszyfrujace leżą na serwerach “twórców ransoma a te są bardzo “dynamiczne” ;)

Spy out bardziej dobry program antyszpiegowski, Gdata-tragedia anticipated. Spowalnial kompa w mojej sieci, zaczely wyskakiwac na stanowiskach rozne dziwne okra. Rozstalem sie z nie w zgodzie, byl platny a zainstalowalem darrow ego Avg I wszystko odtad gra i buczy

Panowie, z tego co doczytalem to jakos w kwietniu br pojawila sie nowsza wersja Cryptolocker’a. Plikow zaszyfrowanych ta wersja nie da sie na razie (?) niczym zdekodowac. Ponadto klucze ‘podobno’ przechowywane sa (niby przez 3 dni) w sieci TOR. Choc teraz pewnie autorowi po pietach depcze FBI… zobaczaymy. Staram sie szukac biezacych informacji.

Witam. Zainfekowałem komputer wirusem szyfrujacym pliki cryptowall 3.0. Probowalem wielu rozwiazan i nic nie pomoglo odszyfrowac danych. Jezeli ktos poradzil sobie z tym to prosze o pomoc.

Można próbować ;)

https://bitbucket.org/jadacyrus/ransomwareremovalkit/src/1b5b95ca4d69971328f7a946e3c74532e728bd22/CryptoLocker/?at=master

Czy tylko ja na tej stronie https://www.decryptcryptolocker.com/ nie widze mozliwosci wgrania pliku ????

Ja również nie widzę. Być może już tego nie oferują.

Znajomy ma problem z odzyskaniem/odszyfrowaniem plików po CTB-Locker. Każdy plik jest nadpisywany zaszyfrowaną wersją. Przywracanie plików z historii pliku tworzonej przez Windows też nie jest możliwe (wersje sprzed szyfracji nie istnieją).

Stonka wymaga zalogowania i podania swoich danych. Później trzeba czekać na odzew. :(

O której stronce mówisz?

dopadł mnie cryptowall 3.0, czy pojawiła się jakaś możliwość odkodowania plików ?

moja przygoda z kryptlokerem to stracone 1/3 zdjęć z dwóch dni pracy.

w sumie oceniam to na 300zł.

nie zapłaciłem – odżałowałem strate i tyle.

Klienci też stanęli na wysokości i wybaczyli.( nie zapłacili)

W moim przypadku “uratował” mnie powolny dysk na dane w lapku.

SSD zaszyfrował się błyskawicznie (dokumenty) ale na drugim potwornie powolnym dysku jak zaczęło memłać….krztusić się to juz dysk googla przy słabym łączu gdzieś w agroturystyce szybciej się zasyfił niż ten na dane w lapku.

Wnioski?

Komputer do pracy to komputer do pracy

dane warto trzymać na dysku do którego nie ma bezpośredniego dostęp – tu chyba kłania się skaner linii papilarnych jako szybkie dojście do strategicznych danych

dane strategiczne których nie używasz na codzień trzymaj odłączone.

oczywiście tego syfa złapałem przez głupotę…

“no przecież mi się wirus nie zapakuje…. z komputera korzystam 25 lat!!! -czyli znam się” :) )

Pozdrawiam

Piotr

Witam mnie tez zainfekowal ten wirus, i strona nie pomaga już w deszyfracji. kopii zapasowych nie mam i co mam zrobić? jest jakas pomoc na to?

Tu masz w miarę krótko w temacie CTB-Lockera i jemu podobnych tworów. Jeżeli będziesz mieć dużo szczęścia (zależnie od wersji “wirusa” który cie zaszyfrował) to powinno udać ci się odzyskać pliki sprzed szyfracji. A jeżeli nie.. to nie.

http://www.elektroda.pl/rtvforum/topic2959617.html

Zostałem zaatakowany tego typem wirusa. Czy ktoś z was próbował programu, o którym tu wspomniano?

[…] (por Prezydent Komorowski zablokował Ci komputer) lub szyfrując nasze dane na dysku (por. Cryptolocker). Adult Player podniósł jednak poprzeczkę w kreatywności internetowych […]

Czy jest jakiś sposób na odszyfrowanie plików? Mam Windowsa XP, więc nie mam kopii zapasowych plików.

Wirus dopadł mnie na przełomie roku 2015/2016.

Przeczytaj wszystkie komentarze które są udzielone do tego tematu oraz zajrzyj po linki które udzieliłem (forum). Jest już wszystko napisane do tematu.

Ten link już nie działa.

Polecam przywrócenie systemu do dnia przed wirusem:)

Mnie tez to dopadlo.Nic nie daje rady odszyfrowac Pomozcie .

Niestety strona już nie działa – aby się przydała wielu osobom.

Jedyny sposób to zapłacić hackerom i potraktować to jako nauczkę na przyszłość. Chyba nie hcecie dawać firmie X czy Y swoich danych..