19/6/2019

Z reguły nie piszemy newsów w rodzaju “Mozilla wydała najnowszą wersję Firefosa”, ale teraz mamy dobre powody by polecać wam aktualizację do wersji 67.0.3 albo ESR 60.7.1.

Te najnowsze wersje Firefoksa łatają krytyczną lukę (CVE-2019-11707) pozwalającą atakującym na zdalne wykorzystanie kodu na maszynie użytkownika po uprzednim odwiedzeniu specjalnie przygotowanej strony internetowej. Biuletyn bezpieczeństwa Mozilli mówi, że luka jest aktywnie wykorzystywana

Błąd typu type confusion, mający związek z Array.pop, został wykryty przez Samuela Großa z Google Project Zero. Niestety poza krótkimi opisami luki (ze wzmianką o jej aktywnym wykorzystywaniu) nie opublikowano wielu szczegółów technicznych i nie ujawniono żadnego kodu proof of concept. Niektóre media sugerują, że luka mogła być wykorzystywana do ataków na posiadaczy kryptowalut, ale to raczej luźny domysł wynikający z wiedzy o tym kto lukę odkrył.

Zagrożenie dotyczy użytkowników MacOS, Windowsa i Linuksa, natomiast nie dotyczy Firefoksa na Androidzie, iOS oraz na urządzeniach Amazona. Łatanie dziurawych przeglądarek zaleca nie tylko Mozilla, ale również inne organizacje np. amerykańska agencja CISA.

Luki zero-day w Firefoksie nie są szczególnie częste. Ostatnia taka sytuacja miała miejsce w roku 2016, kiedy odkryto kod napisany w HTML/CSS/JavaScript, pozwalający na zebranie danych o użytkowniku i wysłanie ich na zdalny serwer. Tamten zero day pozwalał na śledzenie użytkowników TOR Browser i aktualizacja usuwająca błąd została wydana zarówno przez Firefoksa jak i deweloperów przeglądarki dla sieci TOR.

Aktualizacja 21.06.2019 7:54

Pojawiły się nowe informacje o lukach zero day w Firefoksie oraz o tym jak mogły być one wykorzystywane. Wiadomo o atakach na użytkowników Maków, którzy w jakiś sposób zajmowali się kryptowalutami.

Zacznijmy od tego, że 20 czerwca Mozilla udostępniła kolejną wersję Firefoksa (67.0.4), która usuwa kolejną lukę zero day. Ta druga luka zgłoszona przez Coinbase Security i oznaczona identyfikatorem CVE-2019-11708 pozwala atakującym na uruchomienie procesu poza sandboskem. Połączenie tej luki z poprzednio wykrytą (CVE-2019-11707) pozwala atakującym na zdalne wykorzystanie kodu na komputerze użytkownika.

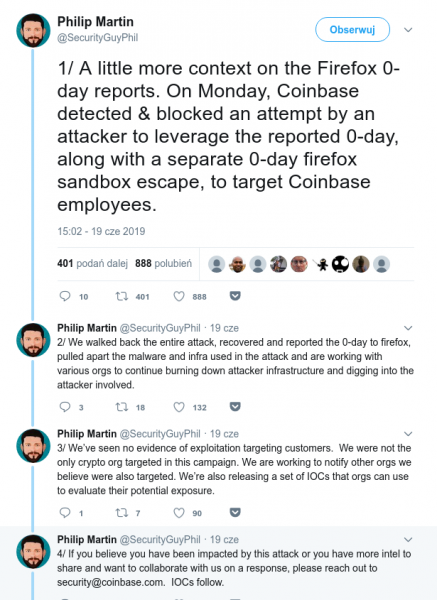

Philip Martin z Coinbase poinformował na Twitterze, że giełda wykryła i zablokowała próbę wykorzystania luk w Firefoksie do ataku na jej pracowników. Coinbase nie zaobserwowała natomiast prób ataków przeciwko klientom giełdy, ale cały czas prowadzi w tej sprawie dochodzenie.

Inne interesujące informacje na ten temat opublikował Patrick Wardle, specjalista od bezpieczeństwa Mac OS. Skontaktowała się z nim ofiara ataku, również będąca osobą związaną z jakąś giełdą kryptowalut. Tak się złożyło, że hashe opublikowane przez Philipa Martina pasują do złośliwego pliku podesłanego ofierze ataku opisanego przez Patricka Wardle.

Wardle zauważył m.in., że malware zainstalowany na komputerze ofiary był wykrywany przez jeden z silników antywirusowych jako OSX.Netwire. To zagrożenie znane jest od… 2012 roku. Jak zapewne się domyślacie, wariant tegoroczny jest bardzo odmienny od tego co powstało 7 lat temu. Z drugiej strony coraz bardziej zadziwiające jest to, jak długo niektóre wytwory przestępców mogą funkcjonować i powracać w coraz to nowych formach (por. Trojan Emotet. Patrzcie jak ciekawie się zmieniał!)

Co jednak ważniejsze, próbka malware’u do jakiej dotarł Wardle nie była podpisana przez dewelopera. W normalnych warunkach taka aplikacja powinna być zablokowana przez Gatekeepera. Problem w tym, że luki w Firefoksie umożliwiały instalowanie Netwire poprzez uprzywilejowany proces powiązany z Firefoksem, co z kolei pozwalało na pominięcie ich skanowania.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Każdy powinien zobaczyć te webinary! Praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy oraz darmowy webinar.

Po kliknięciu w ‘What’s New’ tylko:

> We’re still preparing the notes for this release, and will post them here when they are ready. Please check back later.

Z jednej strony, niespecjalnie zachęca to do aktualizacji, z drugiej od razu pomyślałem, że coś jest na rzeczy, jak tak im się z wydaniem spieszyło…

>nie dotyczy Firefoksa na Androidzie, iOS oraz na urządzeniach Amazona

Zaraz, zaraz, dlaczego nie dotyczy Firefoksa na Androidzie? iOS na pewno nie dotyczy, bo tam silnik JS jest z Safari ze względu na ograniczenia w iOS, ale na Andku używany jest autorski silnik Mozilli (Spidermonkey czy jakoś tak), chyba że mówimy o Firefox Focus, tam jest chyba Blink+V8. Z tego, co widzę, Firefox na Androida został wczoraj uaktualniony do 67.0.3, więc jest wysoce prawdopodobne, że luka obejmuje też Androida.

Zdecydowanie dotyczy Androida. W opisie zmian w wersji 67.0.3 na androidzie jest tylko jedna pozycja: security fix, type confusion in Array.pop.

Swoją drogą warto sprawdzić czy po aktualizacji uaktualnienia dla wersji PC, rzeczywiście jest najnowsza wersja. U mnie po aktualizacji ciągle była wersja 67.0.2 i dopiero za trzecim podejściem Firefox zaktualizował się poprawnie.

Starsze wersje F. Focus/Klar istotnie były na webview. nowsze już mają Gecko

Czyli użytkownicy, którzy z powodu wycięcia starych dodatków w nowych wersjach, muszą zostać na starym Firefoksie są zmuszeni do wyłączenia Javascriptu lub w ogóle porzucenia tej przeglądarki? Niezły dylemat, nie ma co…

O właśnie! Jest jakiś patent na uruchomienie starych dodatków?

Korzystanie ze starego Firefoksa to proszenie się o problemy i zaszyfrowanie HDD prędzej czy później.

Ciekawe, jakie dodatki są dla Ciebie tak ważne, że dla nich ryzykujesz bezpieczeństwo swojego komputera. Próbowałeś szukać zamienników?

Mam tylko nadzieję, że nie używasz tego komputera do bankowości internetowej.

Zastanawiam się, jak się do tego mają inne wersje, np. Waterfox czy PaleMoon? Czy można gdzieś znaleźć jakiś PoC, aby sprawdzić swoją przeglądarkę, bo może się okazać, że tylko kilka ostatnich wersji jest podatnych?

“Ciekawe, jakie dodatki są dla Ciebie tak ważne, że dla nich ryzykujesz bezpieczeństwo swojego komputera. Próbowałeś szukać zamienników?”

Jak dla mnie np. Session Manager czy Form History. I póki co ten pierwszy nadal nie ma tak dobrego zamiennika i w razie “W” trzeba grzebać w backupach. Ten drugi mimo, że zrobił to ten sam autor, to jest już całkiem co innego, niestety! Jest jeszcze kilka ciekawych, ale bez nich da się żyć.

Chętnie bym zaktualizował, ale “Dalsze aktualizacje na tym systemie nie są możliwe.” ;-) Pozostaje mi jedynie nie odwiedzać “specjalnie przygotowanych stron” xD

Tak na dobrą sprawę to pozostaje Ci nie odwiedzać żadnych stron, bo zupełnie zwyczajna strona może serwować złośliwe reklamy lub zupełnie zwyczajna strona może zostać zaatakowana (i serwować różne “niespodzianki” użytkownikom) np. ze względu na lukę w nieaktualnym CMS lub we wtyczce do niego.

Polecam wszystkim zainstalować sandboxa