28/12/2011

Routery i Access-Pointy takich firm jak D-Link, Netgear, Linksys, TP-Link czy ZyXEL wspierające standard Wi-Fi Protected Setup mają dziurę, która umożliwia atakującemu na szybsze odganięcie PIN-u służącego do automatycznej konfiguracji sieci bezprzewodowej.

Dziura w WPS

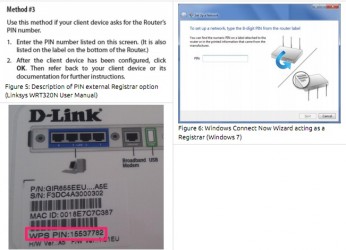

WPS (Wi-Fi Protected Setup) to zaimplementowany w większości domowych routerków (i z reguły domyślnie włączony) sposób na szybką i bezpieczną konfigurację domowej sieci bezprzewodowej m.in. za pomocą metody PIN External Registrar. Aby dopiąć do sieci kolejne urządzenie, wystarczy w jego opcjach podać 8 cyfrowy PIN access-pointa (z reguły wypisany na obudowie urządzenia).

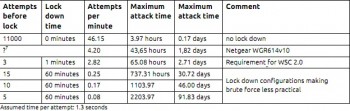

WPS działa w oparciu o wymianę kilku wiadomości protokołu EAP i jak sie okazuje, po wprowadzeniu błędnego PIN-u do klienta odsyłana jest wiadomość EAP-NACK, która zdradza informację, czy pierwsza połowa PIN-u jest poprawna (dodatkowo, atakujący zna ostatnią cyfrę PIN-u, ponieważ jest to suma kontrolna). To oczywiście znacznie ułatwia/przyśpiesza ataki typu brute-force — i tak, zamiast 10^8 możliwości mamy 10^4 + 10^3 co ogranicza liczbę prób do jedynie 11 000.

Podatność na ataki brute force

Dodatkowo, większość routerów w ogóle nie wykrywa ataków brute-force i pozwala atakującym na nielimitowaną w czasie liczbę prób (a część dodatkowo w ogóle nie wytrzymuje brute-force’a i pada pod jego naporem).

Jak podaje CERT, odgadnięcie PIN-u przez atakującego umożliwi mu podpięcie sie do sieci ofiary i może skutkować zmianą konfiguracji access pointa.

Producenci nie reagują, co zrobić?

Jak donosi Stefan Viehbock, odkrywca błedu, producenci sprzętu w ogóle nie odpisali na jego wiadomości. Nie wypuścili też żadnych patchy. Dlatego Stefan opublikował szczegóły ataku i przygotował skrypt w Pythonie ułatwiający jego przeprowadzenie.

Jeśli twój router lub access-point wspiera WPS, wyłącz go. Przy okazji upewnij się, że twoja sieć korzysta z WPA2 z silnym hasłem.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

czy routery firmy Pentagram, z serii Cerberus są podatne na ten atak?

jeśli funkcja jest wyłączona (dioda wps się nie świeci) to nie jest podatny na atak

Czy jak mam tomato to jestem bezpieczny?

Jesteśmy bezpieczni, bo nie przypominam sobie w default’cie WPSa.

Sprawdzę wieczorem.

Po wciśnięciu przycisku WPS na moim routerze z Tomato nic się nie dzieje. Po przytrzymaniu wyłącza się WiFi ;)

Link Sys..to musze zmienic na Wp2..

: )

DLatego na moim routerze w pierwszą noc zagościło dd-wrt

Na OpenWRT guzik do WPS działa jako wyłącznik WiFi :D

Tomato tak samo zmienia działanie przycisku :) Mogę spać spokojnie.

Dzięki!

Skrobnąłem krótkiego maila z zapytaniem co o tym sądzi mój provider (Multimedia):

“Właśnie przeczytałem informację jak ‘bezpieczny’ jest router, który od Państwa dostałem -? https://niebezpiecznik.pl/post/miliony-domowych-routerow-wi-fi-podatnych-na-atak/?

Czy mogę liczyć na wymianę routera na obsługującego WPA2?”

Już po paru chwilach (6 minut – niespotykane!) dostałem wiązankę:

“Witamy,

Na wstępie dziękujemy za kontakt z naszą Firmą.

W odpowiedzi na Państwa maila informujemy, że na tą chwilę nie posiadamy innych modemów do Bezprzewodowej Sieci Multimedialnej niż posiadany przez Państwa model CISCO EPC2425.

W przypadku dodatkowych pytań zapraszamy również do kontaktu z Telefonicznym Biurem Obsługi Klienta pod numerem 244 244 244 oraz drogą mailową.

Z poważaniem

Dział Call Center

Multimedia Polska SA

“

Ale przecież Cisco EPC242 ma WPA2 i można w nim wyłączyć WPS, więc po co wymiana?

Z tego co wiem w EPC2425 da się włączyć WPA2 i też da się wyłączyć WPS. Ostatnio zrobiłem to u kogoś tylko musiałem zresetować router, bo hasło było założone na konfigurację. Parametry kabla sobie znalazł po parudziesięciu minutach. Nie wiem czy coś jeszcze mu było potrzebne, bo internetu za jakimś kolejnym gatewayem brak od paru tygodni. Z nietypowych rzeczy zauważyłem że zaczęła migać dioda TEL1 (od nieużywanego telefonu). YMMV

No to multikomedia ciekawie działa.

Sprawdz u siebie w umowie/cenniku. Możesz legalnie podpiąć jeden terminal lub do wifi max dwa z tego co pamiętam. Jeżeli podłączysz jakieś urządzenia dodatkowe, grozi Ci kara umowna w wysokości 2,000 zł brutto za każdy dodatkowy terminal. Jest to dziwne w obecnych czasach gdzie niebawem nawet kibel będzie wymagał dostępu do netu. Bo telefon z wifi, TV z gniazdem ethernet, konsola, komputer osobisty u każdego domownika to w zasadzie codzienność w coraz większej ilości domów.

Ale mało kto wie o tej “karze umownej”. Ciekawy jestem kiedy multikomedia postanowi poprawić swój budzet ;)

Hymm..? A co nam po samym kluczu ? W jaki sposób zmusić właściciela do wciśnięcia przycisku WPS na urządzeniu?

Jest kilka metod konfiguracji WPS — nie tylko ta przez przycisk, ale również przez external PIN — i to tej dotyczy podatność, a jak widać, wspiera ją większość sprzętu.

heh, domyślnie gdzie się tylko da to wyłączam.

Przypomniała mi się hiszpańska Telefonica (odpowiednik TPSA), która wraz o ofertą dostępu do internetu ADSL sprzedaje routery bezprzewodowe. Tutaj konkretnie nie chodzi o PIN do WPS ale o sam klucz sieciowy WEP. Pierwszy znak klucza (litera) oznacza producenta, przeważnie “Z” (ZyXEL), kolejne 6 znaków to połowa adresu MAC (BSSID) zapisana jako ASCII a ostatnie dwa znaki klucza to końcówka ESSID (a wszystkie mają format “WLAN_XX”). Tak wiec w przykładowym urządzeniu ZyXEL o nazwie “WLAN_A4” i BSSID “00:02:CF:98:FF:CA” klucz będzie “Z0002CF____A4”. Te brakujące 4 znaki to są cyfry szesnastkowe, a więc do brute-force mamy tylko 64K kombinacji. Wow!

Jeszcze dodam, że Telefonica ma w Hiszpanii jeszcze większy monopol niż TPSA w Polsce a więc tak skonfigurowanych routerów poszło chyba w miliony sztuk!

Skoro to WEP to chyba i tak łatwiej bez bruteforce’a…

Jak dobrze, że mam nie mam routera tylko PC’ta przerobionego na serwer z kilkoma kartami LAN i jedną WAN ;) dodając do tego Debiana, iptables i kilka innych ciekawych patentów typu privoxy jest wprost genialny router o niespotykanych możliwościach tanim kosztem (w stosunku do parametrów) :D Polecam takie rozwiązanie wszystkim ;)

… a na moim jest napis “9V/1A”. Tzn na zasilaczu, bo gdzie jest sam router to nie wiem -ani nie widzę, ani go nie słyszę :-)

to samo byś uzyskał z pomocą dowolnego sprzętu wspieranego przez OpenWRT – a i taniej by Cię to wyszło… :P

@marsjaninzmarsa: Taniej, ale znacznie mniej wydajnie. Jedyne minusy PC-routera to wielkość i prądożerność.

Router na PC za dużo hałasuje, wydziela, grzeje… Na moim routerze sprzętowym nawet udało mi się przerobić fabryczny MAC/BSSID na “00-11-22-33-44-55” a tak żeby się specjalnie nie chwalić jaki jest producent i model routera! :) Oczywiście nie ma żadnego WPS, klucz WPA2-PSK wprowadzam ręcznie na każdym kliencie.

Nie lepiej było by dwie karty LAN i switch.

Jeśli twój PC-router zjada 150W, to twoje koszty roczne za niego wynoszą ~700zł. Mój router ma 12V/2A rocznie mnie kosztuje ~110zł.

Wydajniej? Za 300zł masz porządny router z Gigabitowym switch’em i WAN’em

Sama idea WPS mi się nie spodobała, nie po to wymyślam np. 13 znakowe hasło, aby później podłączać nowe urządzenia 8 cyfrowym pinem.

Faktycznie zużycie prądu to jedyna wada no oprócz tej, że trzeba umieć go skonfigurować i trochę czasu na tym poświęcić. Ale co do zużycia prądu to bym nie dramatyzował, bo przecież on nie pracuje cały czas na pełnej mocy, więc to nie jest tak prosto policzyć, zresztą 700PLN to znaczna przesada raczej oscylowałbym bardziej przy 400PLN rocznie.

Z znajdź mi router za taką cenę oferujący ssh, proxy z filtrem reklam, konfigurację firewalla jaką mi daje iptables, z podziałem łącza na poszczególne komputery, sniffowanie pakietów itp. już nie mówiąc o serwerze dźwięku, dysku do którego mam dostęp z całego świata serwerze www, mysql itp ;) No i ofc. wszystko co powinno być w normalnym routerze. A i jeszcze cron’a i basha żebym mógł mi robić backupy projektów nad którymi pracuje a są na innych serwerach :)

p.s przy tych wszystkich możliwościach 700 pln rocznie wydaje się mało ;)

Mam coś w podobie, też z Debianem, na Intel D945GSEJT. Pobór mocy 20W, wiatraczek włącza się tylko przy intensywnym działaniu CPU (np. distcc ;) ).

Tak jak wcześniej napisano Intel Atom i podobne procesory mogą być ciekawe do zastosowaniach w routerach.

Ciekaw jestem jak sprawdzają się terminale, tu jest coś o tym :http://serwerek.dyn.pl/index.html

Przymierzam się do zbudowania domowego routera i ciekaw jestem ile prądu zjada taki linksys na OpenWrt. Może jest to tak mała różnica że lepiej uruchomić coś na Atomie lub terminalach?

literówka? “większość routerów w ogóle nie WYRYWA ataków brute-force”?

Nigdy nie krozystam z tej funkcjonalnosci [WPS]. Ponadto, zawsze czulem i przewidywalem, ze WPS nie jest niczym dobrym, bo wszelkie [przesadne] ulatwienia sa kompromisem miedzy wygoda, a bezpieczenstwem. Zreszta, wole kontrolowac takie rzeczy sam, recznie, nie lubie automatyki.

Haslo jest odpowiednie, poziom szyfrowania takze, do tego filtrowanie po MAC, wiazanie IP z ARP, brak rozglaszania SSID, wylaczenie zdalnego zarzadzania, wylaczenie UPNP, stale IP … i kilka innych ustawien zapewnia wzgledne bezpieczenstwo w moich lokalizacjach ;)

A tak czułem, że metodą “nie używam tej dodatkowej funkcji to ją wyłączyć” nie można się pomylić ;-).

Odnośnie WPA2 to czasem nie da się niestety tego użyć, bo legacy-OS nie zawsze to obsługuje (zdaje się support jest dopiero od SP3). Niemniej WPA1 też lepiej niż WEP albo nic :-).

Heh ja też uczuciowo wybierałem wpa2,

a jak to jest z badziewnymi liveboxami ?.

Heh … “Legacy OS” [sluszna nazwa dla Windowsa XP] sam z siebie nie obsluguje az do SP3, jednak producenci sieciowek czesto dolaczali wlasne oprogramowanie, ktore sobie z tym radzilo … robi tak na pewno RaLink i pewnie inni, nie wszystkich mialem okazje przetestowac.

@JarRoD: Livebox 1 nie obsługuje WPS, po skonfigurowaniu na nim WPA2 powinien być stosunkowo bezpieczny. Livebox 2 obsługuje, ale z tego, co pamiętam ta opcja jest domyślnie wyłączona, a sam PIN chyba wręcz można zmienić w ustawieniach. Plus wymagana jest autoryzacja przez naciśnięcie guzika.

Nie korzystałem jeszcze z WPS/QSS

ale są cztery możliwości nawiązania połączenia:

– PBC (Push-Button-Method) na routerze oraz kliencie trzeba nacisnąć przycisk WPS/QSS

– NFC (Near-Field-Communication Method – zblizeniowa)

– usb (przenoszenie kodow uwierzytelniajacych przez USB)

– PIN External Registrar (Metoda opisana w artykule)

I właśnie mam problem ze zrozumieniem ostatniej metody. W jednym artykule wyczytałem że najpierw trzeba nacisnąć button WPS na routerze a następnie w kliencie podać PIN.

Natomiast opisywana podatność nie wspomina nic o fizycznym dostępie do guzika WPS na routerze “ofiary”. Gdzie podczas połączenia do sieci bezprzewodowej trzeba podać ten kod PIN?

To jest nielogiczne. Producenci strzelają sobie w stopę jeżeli wystarczy znać PIN który posiada tylko 8 cyfr + włączona opcja WPS

Jakub: podłączając nowe urządzenie do sieci, które wspiera WPS, masz możliwość skorzystania z PIN External Registrar. Popatrz na zdjęcie w artykule — tam jest pokazane okienko z “automagicznej” konfiguracji sieci na nowym urządzeniu (podpięcie do istniejącej, wystarczy podać PIN).

Wiele routerów wymaga dodatkowego naciśnięcia guzika. Ale nie wszystkie.

/dev/ttyS0 udostępnili już pierwszy tool o nazwie Reaver. Jest już nawet wersja commercial =]

http://www.devttys0.com/2011/12/cracking-wpa-in-10-hours-or-less/

Próbował ktoś coś poeksperymentować z Reaver v1.0 ?

U mnie po niecałej godzinie 0.36% complete

http://pastebin.com/yhLXDBFq

więc całość potrwa jednak trochę dłużej :/

Ma ktoś może loga z prawidłowo przepracowanego ataku?

Linksys WRT54GL v1.x, , poszlo wp2

he he :)

No i w netgearze miałem domyślnie włączony dostęp pin. Dotychczas tylko raz skorzystałem z WPS, kiedy nie chciało mi się szukać kabla usb po resecie drukarki podłączonej po wi-fi…

Czy producenci nie mogli zrobić tak, aby przy zbyt dużej intensywności nieudanych autoryzacji PIN, router opóźniał zwracane odpowiedzi, np o 5 sekund? To by znaaacznie wydłużyło atak brute-force.

Wyłączyłem WPS w swoim routerze. Do konfigoracji i tak nie używałem…

[…] do przełamywania bezpieczeństwa sieci Wi-Fi wykorzystujące opisywaną przez nas niedawno lukę w sieciach korzystających z Wi-Fi Protected Setup […]

A ja chyba jestem ślepy, albo w moim Linksysie WRT320N nie ma możliwości wyłączenia WPS, plus taką informację znalazłem na forum Cisco/Linksys. Jedyne pocieszenie, że w oryginalnym materiale taki router był testowany i się zawieszał odmawiając dalszych prób po dość niewielkiej ich ilości ;-)

Co z tego że mam silne hasło WPA2, jak mój ISP, do którego jestem podłączony bezprzewodowo, nie stosuje zabezpieczeń? wystarczy MAC i gość już ma mój IP…

Moze mi ktos powiedziec czy w tp link td-w8901g jest WPS ? Nigdzie nie widze, jesli jest, prosze o wskazowke.

Ustawiłem wps status na disable i wygenerowałem pin code ale przy połączeniu nie prosi o pin nie wiem poco to jest.

[…] Co prawda jeśli korzysta się z WPA2, sieć ma mocne hasło a jej nazwa jest niestandardowa (nazwa sieci pełni rolę soli przy przekształcaniu hasła, dla WiFi też są rainbow tables), szansa na to, że ktoś obcy dostanie się do naszej sieci jest niewielka. Czasami jednak trafiają się takie kwiatki: Miliony domowych routerów Wi-Fi podatnych na atak. […]

a jak mam Livebox to tez jestem narazona?

Przy domyślnej konfiguracji nie, Livebox ma włączone jedynie parowanie po naciśnięciu przycisku (które jest bezpieczne dopóki nie naciśniesz przycisku). :P

Przez przypadek nacisnąłem przycisk QSS , nazwa internetu sie zmieniła i pyta o hasło{wczesniej nie było właczone } co zrobic zeby było jak wczesniej?

[…] sensowną metodą pozyskania klucza WPA2 na dzień dzisiejszy pozostaje atak na WPS (por. Miliony domowych routerów Wi-Fi podatnych na atak oraz Reaver — program do hackowania Wi-Fi WPA2 przez […]

[…] są prawie wszystkie sieci Wi-Fi – Reaver – program do hackowania sieci Wi-Fi – Uwaga na funkcję WPS Waszych routerów Wi-Fi – Uwaga na dziurawe routery od T-Mobile! – Wykradł hasło do sieci Wi-Fi przez dziurę […]