22/2/2018

Od pewnego czasu na niebezpiecznikową skrzynkę docierają inne niż zwykle opisy włamań na konta na Facebooku. Ktoś z konta ofiary prosi jej znajomych o przelew na konto giełdy lub kantoru do wymiany kryptowalut. Oszustwa są bardzo dobrze przygotowane. Chcemy przed nimi ostrzec i — jeśli to możliwe — skorzystać z Waszej pomocy.

Włamanie na konto Facebooku, choć często bagatelizowane (“a niech mnie hackują, nie mam tam niczego ważnego”) to jednak spore niebezpieczeństwo. Twoje konto na Facebooku może co prawda dla Ciebie nie mieć żadnego znaczenia, ale masz tam znajomych i bliskich, którzy Ci ufają. Jeśli przestępca przejmie Twoje konto, perfidnie nadwyręży to zaufanie i oszuka Twoich znajomych. A ci, miejmy nadzieję, coś dla Ciebie jednak znaczą?

Dobry znajomy inwestuje w bitcoiny?

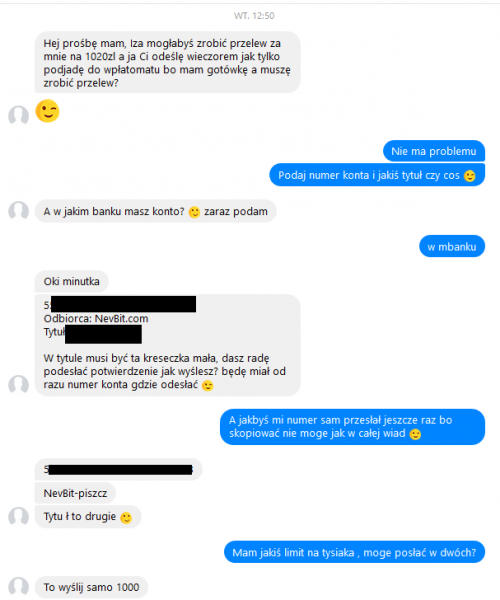

To jest prawdziwa historia. Oszust włamał się na konto pewnego mężczyzny (ofiara A). Przejrzał listę znajomych i zaczął pisać do kobiety (ofiara B), która wydawała się dobrą znajomą ofiary A. Następnie zaczął prosić kobietę o “pożyczkę”, która miała być przekazana na konto serwisu umożliwiającego zakup kryptowalut.

W tym przypadku przelew miał pójść do NevBit, czyli do platformy transakcyjnej BTC i LTC. Aplikacja bankowa odrzuciła przelew, więc oszust zaproponował kobiecie, aby podała kod BLIK i zaakceptowała płatność na swoim urządzeniu.

Ale płatność BLIK-iem również nie została zaakceptowana. Oszust zaproponował jeszcze inne dane do przelewu, tym razem do Kantorbitcoin.pl. Przelew poszedł, ale to nie był koniec ataku. Złodziej przekonał ofiarę, że trzeba jeszcze wysłać skan dowodu lub paszportu na adres “kantora Bitcoin”.

Myślicie, że to już koniec, bo ileż można “doić” jedną ofiarę? Nie znacie mocy relacji zaufania! To nie był koniec ataku. Oszust poprosił ofiarę o odebranie rozmowy telefonicznej w celu zweryfikowania przelewu.

Potem konwersacja między kobietą i “jej znajomym” toczyła się dalej. Ot, zwykła rozmowa miedzy znajomymi o zwykłych sprawach. Przynajcie się, że myślicie, że to nie koniec. Brawo! Na koniec złodziej jeszcze raz poprosił o wykonanie przelewu.

Złodziej odrobił pracę domową

Nie myślcie, że zaatakowana kobieta była po prostu naiwna. To oszust “odrobił pracę domową”, świetnie podszywając się pod inną osobę. Wiedział, że posiadacz konta na które się włamał (ofiara A) nie będzie miał w ciągu najbliższych dni dostępu do komputera. Doskonale wiedział też gdzie w danym momencie ofiara A jest poza komputerem. To czyniło to jego wiadomości bardziej wiarygodnymi.

Chcecie poznać odczucia oszukanej? Rozmawialiśmy z nią i przytaczamy jej wypowiedź:

Ani przez moment nie przeszło mi przez myśl, ze może to nie być mój znajomy. Dodam tylko, ze do owego znajomego mam ogromne zaufanie i nie było problemem dla mnie wysłać mu pieniądze. Haker do rozmowy przygotował się bardzo dobrze, mogłabym się pokusić nawet o stwierdzenie “perfekcyjnie”. Messenger w swoich unowocześnieniach aktualnie podaje przez ile dni pod rząd osoby maja kontakt pisemny, wiec nie było trudnością dla hakera wybrać mnie, gdyż miałam bardzo częsty kontakt ze znajomym pod którego się podszył.Zagadał do mnie w „jego” stylu, wszystkie odzywki, używanie emotikonów, wszystko było dokładnie przestudiowane przez hakera i odpowiednio użyte. Co więcej, albo miał takie szczęście, albo doskonale wiedział rownież, bo mógł wyczytać z rozmowy, ze znajomy mój znajduje się obecnie poza granicami kraju i wróci wieczorem dopiero, także jego „oddam pieniążki wieczorem jak tylko wrzucę na konto” było rownież trafione w punkt.Odnośnie stylu pisania, były wybierane słowa których znajomy mój często używa i to dawało mi przekonanie, ze pisze z ta osoba.Na domiar złego, w tej rozmowie brały udział 3 osoby, ja mój znajomy oraz haker, wszyscy jednoczenie. Haker pozmieniał w ustawieniach znajomemu, powyciszał dźwięki dostawania wiadomości i wszystko natychmiast usuwał co wysyłał do mnie, tak że w rozmowie u mojego znajomego nie pojawiało się to. U mnie natomiast, wszystko splatało się niestety w jedna całość, ogromne szczęście w tym wszystkim miał haker albo był aż tak przygotowany. W rozmowie przeplatały się informacje i zdjęcia od mojego znajomego i to wszystko jakoś się zazębiało, ze nie miałam podstaw podejrzewać, ze ktoś za tym stoi. Były w rozmowie tematy o których wiedziałam tylko ja i mój znajomy co dawało mi pewność, ze to on a wiec nie budziło moich podejrzeń.Dodam jeszcze, ze haker zaczepił również innego jeszcze znajomego i wyglądało to inaczej. Na szczęście dla tego kolegi nie był on dostępny przed dłuższa chwile, po czym jak zapytał hakera gdzie ma wysłać pieniądze, dostał odpowiedz „ dzięki już sobie poradziłem”.

Co udało się ustalić?

Sprawa została już zgłoszona do prokuratury. Giełda udostępniła adresy IP oszusta oraz adres potrfela. Ciekawe rzeczy o okolicznościach sprawy napisał nam brat poszkodowanej.

Giełda udostępniła jego (tj. oszusta) adresy IP, oraz adres potrfela, okazuje się, że haker posiada na swoim portfelu ponad pół miliona złotych w Bitcoinach.

Transakcje były realizowane na adresy docelowe w sieci bitcoin:

1ACxrrjXmJjQajaoJuqqMHxM6az65eJjyt

1Eu5mPCcSeKNcCDUTbJ19D8bBAHugrccRT

13qD2TM7Cod23KuYYWbdQ6LFRqepjU8dKX

Z tych adresów pieniądze trafiały na adres adres 34GF3jQTZ6xcbSuo51TH3RmApjM3N5eJt8

Z tego ostatniego adresu wypłacano niemałe kwoty. Być może ten adres należy do jakiejś giełdy bitcoin i tutaj mamy pytanie do naszych Czytelników. Czy rozpoznajecie którykolwiek z tych adresów?

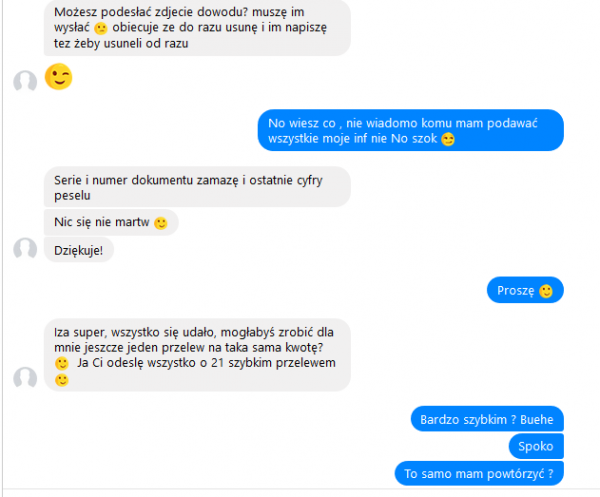

Jak poinformował nas Jakub Fijołek z Coinfirm.io: “środki powędrowały na adres konta użytkownika giełdy Poloniex (1DtbiMsEhJnj2FQoA2kZdrwUmAQtvtqdnt) oraz Bittrex (1HcKQXKNMrZQ8FouhHNiXCTAQtvkJ6uNZn). Dystrybycja środków wyglądała jak na poniższych grafach.

Najpierw środki zostały połączone z innymi (np. tx: dd8a528cd155758ae59771a0a1ac1a4e7b6020edb56bd59b6ae87019a5f6f94d lub 3607d311341325a2c9868043f03b2be356e2bf3438086b960ddd2b3b5f15c5bc)

Po czym zostały rozłożone w kilkunastu hopach na inne adresy zanim ostatecznie część trafiła na wcześniej wymienione giełdy.

Powtarzalność struktury (dla wszystkich adresów oszusta) plus nasze doświadczenia z innymi sprawami (gdzie powtarzał się bardzo podobny sposób mixowania środków) pozwala sądzić że środki nie zmieniły właściciela do czasu wpłaty na giełdę.”

Historia druga: ojciec mnie okradł

Nasz inny Czytelnik na początku lutego dostał wiadomość na Facebooku od swojego ojca. Jak zapewne się domyślacie, to nie był ojciec ale oszust. Porosił o przelanie 980 zł na konto należące do NevBit.com. Podobnie jak w przypadku powyżej, oszust zapewniał, że odda pieniądze jeszcze tego samego dnia.

Nasz Czytelnik wykonał przelew (jaki ojciec okradłby własne dziecko!). Następnego dnia otrzymał wiadomość z prośbą o przelew na te same dane. Znów “ojciec” zapewnił go, że odda pieniądze za oba przelewy. Potem oszust twierdził, że przelewy ze zwrotem pożyczki nie dotarły, bo bank miał przerwę techniczną. Prosił o kolejne pieniądze. W sumie udało mu się wyłudzić 6940 zł. Na koniec oszust usunął historię konwersacji z konta ojca naszego Czytelnika.

Oszust wykorzystał fakt, że nasz Czytelnik często kontaktował się z ojcem przez Facebooka ze względu na charakter pracy ojca. Zapewne mógł to ustalić czytając wiadomości zgromadzone na koncie.

Znajomy na Fejsie prosi o przelew — co robić, jak żyć?

Nigdy nie przelewajcie pieniędzy znajomemu, znajomej, ojcu, matce, synowi, jeśli proszą o to przez Facebooka lub w e-mailu, zwłaszcza gdy proszą o przelew na konto, na które wcześniej nic nie przelewaliście. Jeśli chcecie pomóc, takie prośby weryfikujcie dzwoniąc do osoby, która potrzebuje pieniędzy. Dzwoniąc, nie pisząc e-maila. Jeśli atakujący jest na Facebooku znajomego, równie dobrze może kontrolować także jego e-maila. Telefon to najpewniejsza opcja.

I to Wy dzwońcie, a nie proście znajomego o telefon. Pamiętajcie, że numer telefonu w rozmowie przychodzącej i SMS-ach można ustawiać na dowolny i oszust może to wykorzystać, więc nie dajcie się nabrać na numery w rodzaju “nie mogę teraz gadać, ale wyślę Ci SMS z potwierdzeniem tej prośby”.

Pewnych danych nie powinniście przesyłać żadnym znajomym, nawet najlepszym. Można do nich zaliczyć hasła do prywatnych kont, skany dokumentów, czy numery kart. Nawet jeśli bardzo, bardzo ufacie znajomemu i potwierdziliście tę dziwną prośbę telefonicznie, to pamiętajcie, że Wasz znajomy nawet jeśli chce dobrze, to kiedyś ktoś może go zhackować i z historii korespondencji albo katalogu na komputerze wyciągnie te dane.

Na naszych wykładach “Jak nie dać się zhackować?” jedną z rad na czerwonym tle jest:

Wszystko co przesyłasz przez internet (i trzymasz na komputerze lub smartfonie) traktuj jako publicznie dostępne. Na zawsze i dla każdego.

Idąc za ciosem, dobrze jest ustawić na wszelkich komunikatorach “automatyczne znikanie” treści rozmów po godzinie, dniu, czy jak tam chcecie. To znacznie utrudni “wczucie” się oszusta w znajomego, jeśli kiedyś przejmie jego konto. Takie automatyczne znikanie wiadomości można ustawić w komunikatorze Signal ale także w rozmowach na Facebooku poprzez tzw. Tajne konwersacje. Wiedzieliście o tym? Korzystacie z tego?

Jest jeszcze wiele innych porad, jakie warto wdrożyć aby być bezpieczniejszym w sieci i nie dać się oszustom nie tylko na Facebooku, ale także podczas zakupów w sieci, korzystania z bankowości internetowej czy po prostu używania smartfona i komputera. To właśnie z takich praktycznych porad podnoszących prywatność i bezpieczeństwo waszych danych składa się nasz trzygodzinny wykład “Jak nie dać się zhackować?“, który w najbliższych daniach będziemy realizować w Bydgoszczy, Wrocławiu i Gdańsku. Zapoznaj się z jego tematyką, dokładnymi datami i zarezerwuj miejsce dla siebie — zrobisz to tutaj.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Na Pejsbuku nie da się skopiować fragmentu wiadomości, tylko całość? A na Minds się da :P

Oczywiście, że się da. Pewnie bardziej chodzi o to że na iOS’ie w messengerze się nie da. Na takim m.me da się wszystko. ;3

Jakby mieli szyfrowanie end-to-end, przestępca musiałby albo ukraść klucz prywatny osoby, za którą się podaje (szyfrowanie asymetryczne), albo klucz konwersacji ofiary z tą osobą (hybrydowe). Inaczej ofiara mogłaby zauważyć, że klucz, którym szyfruje wysyłane wiadomości, jest inny, niż jej znajomego. Szyfrowanie niby nie jest podpisem cyfrowym, ale widzimy, że może działać podobnie :D Na Minds jest szyfrowanie end-to-end, niestety nie ma opcji wyświetlania odcisku klucza, ale można taką dodać (jeśli admini tego nie zrobią, można samemu zmodyfikować aplikację, bo jest open-source).

No i na Minds jest osobne hasło do konta i osobne do chatu

Przynajmniej zlodziej z Segwita korzysta ;)

I gdyby było szyfrowanie end-to-end, trudniej byłoby hakerowi zdobyć wcześniejsze wiadomości, żeby pisać w tym samym stylu, co znajomy.

może mi ktoś wytłumaczyć fragment

“Haker pozmieniał w ustawieniach znajomemu, powyciszał dźwięki dostawania wiadomości i wszystko natychmiast usuwał co wysyłał do mnie, tak że w rozmowie u mojego znajomego nie pojawiało się to.”

wiem że można usuwać wiadomości na danym urządzeniu, ale tutaj rozumiem że oszust usuwał z poziomu swojego urządzenia, kopie wiadomości na urządzeniu ofiary A?

mógłby ktoś powiedzieć czy ja to źle rozumiem, czy faktycznie jest taka opcja o której nie wiedziałem?

Na aplikacji Messenger ustawienia użytkownika są automatycznie synchronizowane na wszystkich aktywnych sesjach. Usuwając wiadomość usuniemy ją z wszystkich urządzeń. Dostęp do wiadomości skasowanych mamy tylko po pobraniu archiwum naszego konta w serwisie Facebook. Wszystko opisane w artykule jest możliwe i prawdopodobne.

dobra, faktycznie. usuwając wiadomości na swoim koncie, usuwamy je na wszystkich urządzeniach.

@Krzychu

Wystarczy, że wylogował w ustawieniach fejsa wszystkie urządzenia i potem skasował całą konwersację.

Gdyby atakujący wylogował konto ofiary z urządeń atakowany mógłby zauważyć podejrzaną aktywność na koncie i jego czujność osiągnełaby poziom, który uniemożliwiłby wykonanie ataku. Wystarczy wyciszyć konwersację, wyczuć moment i działać.

dwa lata temu miałem podobną sytuację. Z natury jestem podejrzliwy więc sytuacja z mojej strony zakończyła się bardzo szybko.

Dla ciekawych wklejam dialog:

Hacker:

“słuchaj potrzebuje zrobić pilnie jak najszybciej przelew 510 zł!! dał byś rade a ja ci dziś koło 17-18 oddam 650 za przysługe ”

Ja:

niestety ale nie mam takiej kasy

Ja i Sara jesteśmy przed wypłatą

a że robiliśmy święta to nie mamy kasy już od świąt

(tutaj próbowałem się dodzwonić do kolegi, niestety jak się potem okazało miałem nieaktualny numer i nie mogłem)

Ja:

A możesz mi coś powiedzieć?

Hacker:

tak?

Ja:

jak ma na imie moja żona?

(Moja żona mnie szpiegowała więc wywaliłem ją ze znajomych, nie mam żadnych związków na FB itd. więc ta informacja była moim zdaniem trudna do odnalezienia w krótkim czasie, a prawdziwy właściciel znał moją żonę bardzo dobrze)

Hacker:

najebałeś się czy naćpałeś że nie wiesz?

Ja:

masz 1 min, inaczej piszę na swojej głównej że ty to nie ty.

Hacker:

teraz nuż możesz pisać

JUŻ*

ja pisze na głównej że jesteś perdałem

pedałem

Ja:

Ja nie żartuję.

Hacker:

ja już napisałem a ty?

Ja:

tak

Hacker:

za późno papa

Ja:

Napisałem prywatne wiadomości do naszych wspólnych znajomych.

pozdrawiam.

Tak napisałem prywatne wiadomości do ok 70 osób, które były naszymi wspólnymi znajomymi. O tym żeby być ostrożnym bo moim zdaniem ktoś podszywa się pod właściciela konta. Przez jakieś 6-7 godzin byłem w ich oczach “debilem”, który rozdmuchuje jakieś bujdy, źle czułem się z tą wiedzą ale lepiej dmuchać na zimne. Po tych 6-7 godzinach zadzwonił do mnie właściciel skradzionego konta, który był w pracy w momencie jak wszystko się działo i pewnie jeszcze długo nic by z tym nie zrobił gdyby nie fakt, że nasz wspólny znajomy z którym pracował właściciel konta powiedział mu o tym co wyprawiam na FB. Potwierdził moje przypuszczenia i podziękował, niestety hackerowi udało się oszukać jedną osobę pomimo moich starań.

Respect

czy Twoja żona ma na imię Sara ? ;)

Haker nie miał pol miliona tylko to adresy jakiegoś mixera btc

Dziwnym trafem tyle “ciekawych ataków” zbiega się z szkoleniem jak nie dać się zhackować

Wszystkie artykuły które publikujemy od 9 lat się zbiegają z tym wykładem. Bo on powstał w odpowiedzi właśnie na tego typu zagrożenia.

Problemem jest to, że Facebook domyślnie nie informuje użytkowników o nowym zalogowanym urządzeniu. Opcję tą możemy włączyć ale większość mniej technicznych użytkowników nie zdaje sobie sprawy z zagrożenia jak i z samej możliwości. Na szkoleniach które prowadze w Belgii może tylko 10% uczestników kiedykolwiek edytowało swoje ustawienia Bezpieczeństwa lub Prywatności tak aby były one satysfakcjonujące dla obecnych standardów bezpieczeństwa.

Pieniędzy się nie pożycza, od tego jest bank.

Liczę na to, że redakcja opiszę jak zakończyła się ta pierwsza historia, skoro złodziej jest znany.

Ta pani okradziona chyba musi być zakochana w tym znajomym, że nawet skan dowodu wysłała…

Nie przesadzaj, ludzie z natury są ufni, a dodając do tego brak wiedzy o zagrożeniach oraz odpowiedni nacisk ze strony atakującego (czyli socjotechnika) mamy takie efekty.

Nic nowego, przy odpowiedniej manipulacji można nawet skłonić kogoś na ulicy, aby dał do ręki swój dowód, nie każdego, ale da się.

To źe mają adres ip z którego wchodził na giełdę i adres jego portfela nie znaczy źe jest znany

Jeżeli, ktoś potrzebuje pieniędzy na “wczoraj” to w banku tak szybko nie dostaniesz. Lub po co płacić odsetki jak za 2 dni kasa bedzie. Jak pożyczać pieniądze to najpierw zadzwonić a póżniej dokończyć np. Na fb. Do mnie najpierw zdzwonią z taką sprawą.

Ja nie bardzo potrafię zrozumieć, jak można na prośbę wyrażoną przez neta pożyczyć komuś pieniądze wysyłając na podane konto. Ale ja stary jestem i jeszcze pamiętam, jak takie prośby uchodziły za bardzo krępujące i w związku z tym przychodziło się z nimi osobiście. Przez telefon można było się co najwyżej umówić, że się przyjdzie.

Aro- np tekst “słuchaj potrzebuje zrobić pilnie jak najszybciej przelew 510 zł!! dał byś rade a ja ci dziś koło 17-18 oddam 650 za przysługe ” to trochę więcej niż bankowe odsetki za dwa dni.

A jak prowadziłem kanał, o bezpieczeństwie na yt to prokuratura zablokowała go, gdzie w priv msg dziękowali mi za info a grozili ci co kradną. Ale w Pl nie zmieni się tak szybko, eukacji brak (poza stronami tj. ta) a prawo sięga zwykłych ludzi a nie tych złych….

Dasz znać, jaki to był kanał? I za co go zablokowano?

@aloalo

No oczywiście – przecież wiadomo, że nie istnieje przyjaźć między kobietą a mężczyzną :P

@Kenjiro

Wystarczy tylko odpowiednio zadać pytanie – jak w słynnym przykładzie: nie zadziałało “podaj mi swój PESEL”, ale “założę się, że nie pamiętasz swojego PESELU” już skutkowało wyrecytowaniem go przez pytanego.

żeby się czasem nie okazało że pierwszy przypadek to nie był żaden hacker, ale wspólnik tego znajomego, który żeruje na poderwanych kobietach, wiele było takich przypadków, tu tylko występuje dodatkowe zabezpieczeni typu to ne ja to zły hacker

rozwiązanie jest proste, skasuj fb itp szpiegowski syf i spotykaj się więcej ze znajomymi w realu. Rozmowa telefoniczna (wiadomo o pogodzie) chyba też jest lepsza niż pisanie czegokolwiek w jakiś szpiegujących komunikatorach. W internecie wszystko może być kłamstwem nigdy nie wiadomo kto jest po drugiej stronie ekranu i czy ta osoba jest tą za która się podaje. Nigdy nie wysyła się komuś pieniędzy bez wcześniejszej fizycznej weryfikacji. Tak samo nie wysyła się zdjęć dowodu itp wrażliwych danych. Zawsze trzeba mieć na uwadze fakt, że to co się wyśle do internetów już tam pozostanie na ament.

Przykre jest to, że każdy szczery dobry ludzki odruch może zostać wykorzystany przez plugawych ludzi, którzy dla pieniądza są w stanie zrobić wszystko. Ciekawe czy potem potrafią spojrzeć w lustro i powiedzieć, że są z siebie dumni.

Hacker = złodziej? Już na dobre?

Czyli wszystkie hackerspace to zorganizowane grupy złodziei.

A jeszcze jak mają klawiaturę na stanie, to broń masowego rażenia.

Czyli dojdzie jeszcze: “o charakterze zbrojnym”.

Ja tłumaczę moim (i polecam, bo działa), że haker to odpowiednik ślusarza. Ślusarz umie otworzyć zamek mechaniczny, haker umie otworzyć “zamek” cyfrowy. Jedna i druga umiejętność mogą być stosowane w celu dobrym lub w celu złym. Wiele osób miało w życiu problem typu zatrzasnąłem klucze, zgubiłem klucze, muszę wymienić zamek, itp., więc przemawia do nich ta metafora.

I też łatwo im zrozumieć, że przestępca, chcący np. okraść im mieszkanie, nie musi być specjalistą od zamków, bo może znaleźć łatwiejszy sposób – np. uchylone okno. Albo namówić dziecko, by samo otworzyło im drzwi.

I że możliwość otworzenia zamka przez ślusarza nie oznacza, że na wszelki wypadek należy wsadzić wszystkich ślusarzy ;)

@Niebezpiecznik

Do takich ataków wcale nie trzeba przejmować czyjegoś konta.

Wystarczy stworzyć konto na jakąś osobę i pozapraszać jej znajomych, więc samo zabezpieczanie konta nic nie da.

Właściwie chyba można użyć tradycyjnej metody weryfikacji: po prostu przed dokonaniem przelewu zadać jakieś bardzo prywatne pytanie, na które odpowiedź będzie znał tylko prawdziwy znajomy. I tyle.

“szukam” jak obejść zabezpieczenia. Pozdrawiam serdecznie. Teraz pytanie co mi grozi za to co zrobiłem w ostatnich latach “testujac” wszystko na co wpadłem, ale nikogo nie okradajac? Poza “głupota/om” popelnioną za młodu i pokazujac “dziury” w każdym zabezpieczeniu?

Jak wysłała skan dowodu to pewnie ma już ze trzy “chwilówki” zaciągnięte…

Jeśli chodzi o telefon – to jeszcze jest wiarygodne, ale co będzie w momencie, w którym aplikacje typu Adobe VoCo staną się dostępne i będą dobrze działać (tj. człowiek nie będzie w stanie odróżnić rzeczywistej mowy znajomego od głosu wygenerowanego przez taką aplikację)?

Głos? A myślisz, że po co jest produkowane Mixed reality? To dopiero będzie narzędzie do rabowania ludzi :)

Człowiek człowiekowi zgotował ten los, wymyślając jakieś popaprane przelewy cyferek…

dużo literówek i powtórzeń tego samego słowa. Proszę włączcie autokorektę. Błędy stylistyczne rozumiem, ale to co może być łatwo sprawdzone? “samo samo”, potrfela i wiele innych.

Gdzie takich przemiłych znajomych można znaleźć?

Bo ja to nieufny aspołeczny paranoik z boredline i moi ‘znajomi’ tez wykazują rożne mentalne problemy i z reguły po tygodniu dwóch się zużywają.

A by mi się przydał taki przemiły uroczy znajomy co by mnie przygarnął na miesiąc i pomógł jakaś prace znaleźć..

Jak to dobrze że na koncie mam tylko 101zł hahah

Ślady w chainie prowadza do 2 walletów jeden to:

17A16QmavnUfCW11DAApiJxp7ARnxN5pGX – Poloniex

http://bitcoinwhoswho.com/address/17A16QmavnUfCW11DAApiJxp7ARnxN5pGX/urlid/0

drugi

1LSgEKji3ZoGdvzBgkcJMej74iBd38fySb – Brak danych

Dziwne czasy… Wszelkie kryptowaluty powinny być zdelegalizowane bo mam wrazenie ze zostaly wymyslone wlasnie do ww. celow. Ludzie sami sobie wymyslaja probelmy. Wiecej problemow z tym calym BTC niz pozytku.

Poza tym glupota ludzka nie zna granic. Gdybym mial konto na FB i np. Zona poprosilaby mnie o przelew 5-ciu zł to najpierw bym do niej zadzwonil i wyjasnil sprawe. Gdyby kolega/kolezanka o to poprosili to bym to potraktowal jako zart! A tu prosba o 1000, pyk i jest! I jeszcze skan DO… Masakra jakas.

Gotówkę też zdelegalizować, same problemy z nią, tylko bandyty i oszusty siem niom posługujom, a nie uczciwe ludzie. Każdemu konto w skarbówce założyć, kasa na konto, a jak potrzebujesz to podanie ładne piszesz do Pana Drektora i już po 3 miesiącach, jak sprawdzą czy prośba uzasadniona pieniążki wypłacą ;) :P

W zeszłym roku też mi się włamali na FB i gościu pożyczał na pierścionek dla mojej narzeczonej… Widać, po rozmowie, że to ta sama gadka i to ten sam typ(lub grupa), która za tym stoi. Mam nadzieję, że ktoś ich w końcu złapie.

ej, a powiedzcie mi jak to się dzieje, że złodzieje mają dostęp do czyjegoś facebooka?

[…] mogą być dla nich nasze dane logowania do Facebooka, których następnie można użyć np. do okradania naszych znajomych, także oszustwem na BLIKA (ale też to innych rzeczy np. dalszego propagowania fałszywych […]

[…] powiedziawszy podobne oszustwa z podszywaniem się pod znajomych obserwowaliśmy od jeszcze dłuższego czasu, ale wariant z kodem BLIK wydawał się świetnie działać. Wielu ludzi najzwyczajniej nie myśli […]

[…] minister kliknęła w linka, którego otrzymała w e-mailu, na Messengerze (nawet od znajomego!) i nie zorientowała się, że nie została przekierowana na fałszywą stronę logowania do […]