26/5/2020

Za licznymi oszustwami “na BLIKa” stała jedna grupa przestępców, którą miał kierować 34-latek zatrzymany w ubiegłym tygodniu. Już wcześniej zatrzymano sześciu jego kompanów, a podliczanie liczby pokrzywdzonych ciągle trwa.

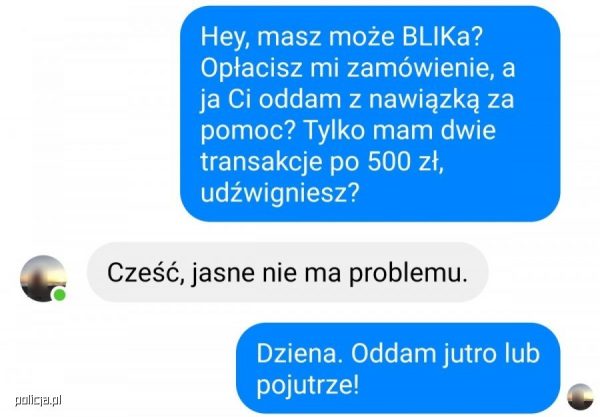

O oszustwach “na BLIKa” pisaliśmy od zeszłego roku. Polegają one na tym, że przestępca włamuje się na konto na Facebooku, a następnie prosi znajomych ofiary o wysłanie kodów BLIK i innych danych.

Szczerze powiedziawszy podobne oszustwa z podszywaniem się pod znajomych obserwowaliśmy od jeszcze dłuższego czasu, ale wariant z kodem BLIK wydawał się świetnie działać. Wielu ludzi najzwyczajniej nie myśli o tym jak niebezpieczne jest przekazanie kodu do płatności mobilnej.

W lutym tego roku informowaliśmy, że oszustw “na BLIKa” przybywa. Zauważyli to m.in. policjanci z Zielonej Góry i jakoś tak się złożyło, że to właśnie Lubuska policja może się pochwalić sukcesem w walce z tymi przestępstwami.

Jak przejmowano konta?

Lubuska Policja poinformowała o rozbiciu grupy przestępczej oszukującej “na BLIKa”. Aresztowano 7 osób, które działały na terenie całego kraju. Sprawa jest ciągle rozwojowa. Śledztwo nadzoruje Prokuratura Okręgowa w Gorzowie Wlkp., która już postawiła ponad 200 zarzutów (tu wyjaśnijmy, że liczba ustalonych pokrzywdzonych też wynosi ok. 200).

Grupa miała działać co najmniej od stycznia 2019 roku. W zeszłym tygodniu, 21 maja br. na terenie Szczecina funkcjonariusze z Lubuskiej Policji zatrzymali jej lidera, 34-letniego Bartosza P. z województwa zachodniopomorskiego. Usłyszał już 35 zarzutów i grozi mu kara do 10 lat pozbawienia wolności.

Oszuści mieli wykorzystywać “oprogramowanie do przejmowania kont na Facebooku”. Rozumiemy, że chodziło o strony phishingowe wyłudzające dane logowania, bo policja opisała sprawę tak.

Po kliknięciu na sugerowane do obejrzenia filmy zamieszczane na stronach internetowych znanych wydawców następowało przekierowanie na automatyczne przetwarzanie danych teleinformatycznych. Kiedy oszuści już dysponowali loginem i hasłem, nie pozostawało nic innego jak zalogowanie się do określonego konta na Facebooku.

Kiedy już przestępcy zalogowali się na konta ofiar i podszyli się pod znajomych, wyłudzali kody BLIK. Używali ich do inicjowania transakcji o wysokości od 1 do 3 tys. zł.

Policja twierdzi, że śledztwo było żmudne i niełatwe. Przestępcy oczywiście przepierali pieniądze przez konta tzw. słupów. Do sprawy oddelegowano najbardziej doświadczonych śledczych z Wydziału dw. z Przestępczością Gospodarczą oraz Dochodzeniowo-Śledczego Komendy Wojewódzkiej Policji w Gorzowie Wlkp.

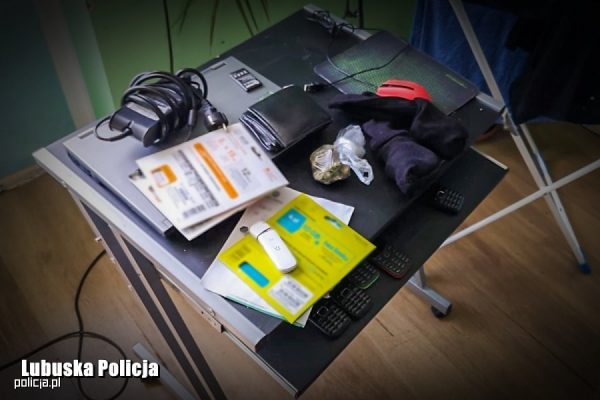

Do pierwszych zatrzymań w sprawie doszło już w październiku 2019 roku na terenie Gorzowa Wlkp., ale przestępcy działali też w Gdańsku, Warszawie, Gryfinie, Poznaniu i Wrocławiu. W sumie 6 osób zostało zatrzymanych między październikiem 2019 a styczniem 2020 roku. Wszystkie usłyszały zarzuty związane z oszustwem, także komputerowym i zostały tymczasowo aresztowane. Potem były przeszukania, a w ich trakcie zabezpieczono komputery stacjonarne, laptopy, oprogramowania, telefony komórkowe, modemy, routery, zestawy startowe, karty SIM, karty sieciowe, bankomatowe, dyski itp.

Jak już wspomnieliśmy, szefowi grupy grozi 10 lat. Pozostałej szóstce 8 lat. Sprawa ma charakter rozwojowy. Policjanci ustalają kolejnych pokrzywdzonych przejmując do prowadzenia podobne sprawy z całej Polski.

Cieszymy się z sukcesu policji. To dobrze, że policja łapie przestępców, ale najlepiej jest po prostu nie dać się oszukać. Dlatego przypominamy:

- Uważnie sprawdzajcie komu podajecie kody BLIK przez internet, na komunikatorach — potwierdzajcie, najlepiej telefonicznie, że faktycznie jest to Wasz znajomy.

- Czytajcie informację, która pojawia się na ekranie potwierdzenia transakcji. Jeśli znajomy prosił o opłacenie zamówienia w aptece, to opis transakcji wskazujący na wypłatę z bankomatu powinien wzbudzić Waszą czujność.

- Zawsze sprawdźcie adres strony, na której wpisujecie login i hasło. Czy to faktycznie ten serwis, do którego chcecie się zalogować? A najlepiej, gdzie się da włączcie dwuskładnikowe uwierzytelnienie w oparciu o klucz U2F (por. Każdy użytkownik GMaila powinien to przeczytać) — tylko taka forma zabezpieczy Was przed phishingiem.

Jeśli chcecie zabezpieczyć Wasze konta przed zhackowaniem, polecamy obejrzenie nagrania naszego DARMOWEGO webinara poświęconego temu tematowi.

To nie jedyny atak

Oszustwo na BLIK-a, to nie jedyny atak, którym codziennie zalewani są Polacy. Warto poznać je wszystkie i dowiedzieć się jak się skutecznie przed nimi zabezpieczyć. Przegląd najpopularniejszych i najgroźniejszych ataków zebraliśmy w naszym kursie cyberbezpieczeństwa online.

Kurs trwa 3 godziny i prowadzony jest przystępnym językiem. Bazuje na prawdziwych przykładach ataków i kierowany jest do pracowników firm. Smucisz się, bo nie jesteś firmą? :-) Nie smuć się! Właśnie kończymy wersję dla osób prywatnych, takich jak Ty. Jeśli chciałbyś wziąć udział w szkoleniu z cyberbezpieczeństwa online, wpisz swojego e-maila poniżej. Jak wystartujemy, damy Ci znać i dorzucimy kod zniżkowy za przedpremierowy zapis.

Bez obaw, podane e-maile wykorzystamy wyłącznie do komunikacji w sprawie naszych przyszłych wydarzeń. Jeśli lubisz czytać o RODO, kliknij tutaj.

Na zachętę, zobacz fragment lekcji wprowadzającej w temat phishingu.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Dlaczego nie wysyłacie ze swojego sklepiku za pośrednictwem paczkomatu? Trochę mnie to dziwi skoro zajmujecie się bezpieczeństwem :).

“Po kliknięciu na sugerowane do obejrzenia filmy zamieszczane na stronach internetowych znanych wydawców następowało przekierowanie na automatyczne przetwarzanie danych teleinformatycznych. Kiedy oszuści już dysponowali loginem i hasłem, nie pozostawało nic innego jak zalogowanie się do określonego konta na Facebooku.”

ale takie strony nadal się pojawiają po 21 maja

można zobaczyć na http://hole.cert.pl/domainS/

policja ma nie tego człowieka?

To ja opowiem co mi się przytrafiło tydzień temu: poszedłem do filii banku PekaO, by wypłacic z bankomatu. Oczywiście zepsuty, więc wszedłem do środka i wyjąłem karty bankowe z prośba o wypłatę. Głupek, który mnie obsługiwał na to: zlikwidowaliśmy terminale dla dobra i bezpieczeństwa klientów (serio je usunęli) i może mi pan podac swój dowód, to wypłace panu pieniądze na podstawie dowodu. Oczywiście dowód chciał mi obmacać (i nie martwiło go to, że wirus tak jak na terminalu może być i na jego łapsku).

Popatrzyłem na debila i już mu nawet nie mówiłem, ze kartę mam po to, by moje pieniądze były chronione chociaż PINem. Wyszedłem.

W tej chwili w PeKaO możesz wypłacic pieniądze na …cudzy dowód, bo nie potrzeba karty??? ani uwierzytelnienia???

Przecież na dowodzie jest zdjęcie.

Nie traktuj tak innych ludzi. Karma wraca.

@Nick Olas

Oczywiście, że karma wraca :-) Właśnie zmieniam bank na taki, gdzie nie pracują idioci, którzy wprowadzają antypandemiczne rozwiązania niezgodne z bezpieczeństwem (mam nadzieję).

> W tej chwili w PeKaO możesz wypłacic pieniądze na …cudzy dowód, bo nie potrzeba karty??? ani uwierzytelnienia???

Dlaczego na “cudzy” dowód? Przecież pracownik banku sprawdza, czy twarz się zgadza.

Gdy mam maseczkę to szczególnie sprawdza :-)

…a ludzi podobnych do siebie są tysiące.

…a zawsze może powiedzieć (post factum), że złodziej dowodu wydał mu sie podobny

…a na zdjęciu mogę być z brodą

itp itd

Skoncentruj sie na sednie: wypłata bez podania PIN.

No właśnie *zamiast* PIN-u jest dokument ze zdjęciem. Bankomat nie sprawdza czy wypłacający pieniądze jest właścicielem konta. A pani w okienku sprawdza – porównując zdjęcie z dokumentu z Twoją twarzą.

Robiąc wypłatę gotówki w banku to nie jest, o ile mi wiadomo, transakcja kartowa. Zresztą istnieją konta bankowe bez przypiętej do nich karty.

Oczywiście że jest zdjęcie na dowodzie, zwłaszcza jeśli masz ładna maseczkę na twarzy i czapeczkę na głowie, można elegancko porównać zdjęcie z dowodu.

Byłem na poczcie ubrany tak, tyle że chustą trójkątną zasłoniłem twarz + czapeczka z daszkiem. Pani popatrzyła mi w oczy i przyjęła awizo z dowodem.

Miło wiedzieć, że sa jeszcze policjanci, którzy zajmują się pacyfikacją przestepców, a nie społeczeństwa!

>Pani popatrzyła mi w oczy i przyjęła awizo z dowodem.

No to już wina tej pani. To oczywiste że trzeba odsłonić twarz żeby móc porównać ją ze zdjęciem z dowodu.

W banku też nie kazali zdjąć chusty/maseczki?

W banku uprzejmy pan nawet na mnie nie spojrzał. Starał się, bym był conajmniej 4 metry od niego.

Odmówił mi obsługi na kartę, obsługa mogła być jedynie na dowód (bez podania PIN i po wprowadzeniu mojej trwałej zgody na takie kuriozum do systemu).

Zastanów się – jak wszedł w opcję podglądu mojego konta, skoro normalnie można wejśc w tą opcje dopiero po zalogowaniu sie PINem ???

Na takie działania PeKaO wbrew bezpieczeństwu mówię stanowcze NIE!!!

,,Zastanów się – jak wszedł w opcję podglądu mojego konta, skoro normalnie można wejśc w tą opcje dopiero po zalogowaniu sie PINem ???”

Nie masz najmniejszego pojęcia o obsłudze w banku i piszesz straszne głupoty. Nie widzę sensu tłumaczenia skoro chcesz podawać pin, żeby pracownik banku mógł Cię obsłużyć w okienku…

Tak się składa “miszczu niewiemczego”, że nie raz siedziałem z obsługującym mnie pracownikiem banku w osobnym pokoiku i by tenże mógł mnie obsłużyć (zobaczyć konto, jego stan itp) musiałem wpierw zalogować się z terminala. I wiem to nie “od siebie” ale od obsługujących mnie pracowników.

Ale co będe mądremu inaczej wyjasniał :-)

Natomiast możliwe jest, że bank pozmieniał sobie procedury, bo od kilku lat nie mam potrzeby indywidualnych spotkań z managerem klienta.

@jan

W PKO moe tak, w PeKaO służy do tego karta. Sprawdzałem czy pracownik sprawdza podpis, bo czasem podpisuję się na wydruku inaczej niż na wzorze podpisu :-) Zawsze przechodzi.

w pko wypłacając na podstawie dowodu bank posiada wzór podpisu i pracownik sprawdza go….