27/7/2018

TYP ATAKU

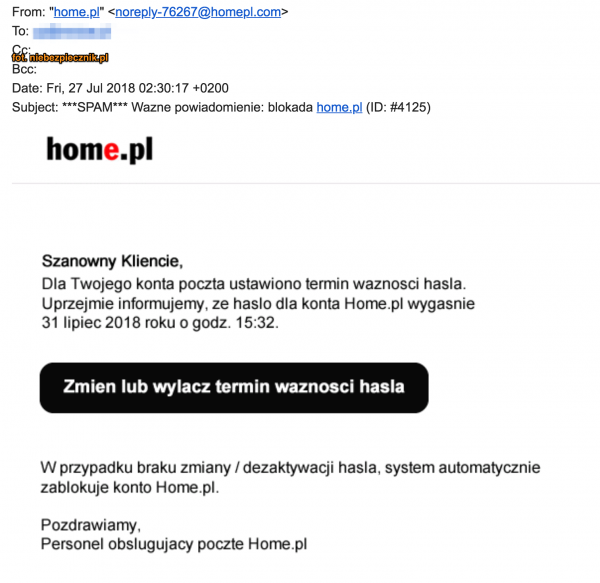

Phishing na konta home.pl

ZAWARTOŚĆ

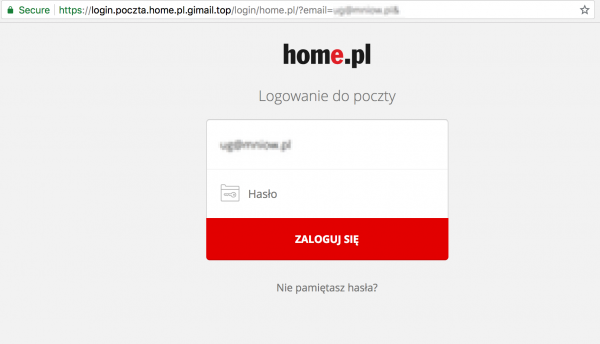

Strona docelowa:

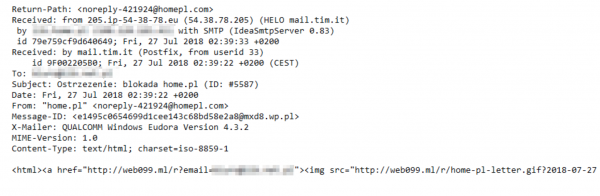

IOC

"home.pl" noreply-670380@homepl.com

"home.pl" noreply-977139@homepl.com

Ostrzezenie: blokada home.pl (ID: #9423)

Wazne powiadomienie: blokada home.pl (ID: #4125)

Wazne ostrzezenie: blokada home.pl (ID: #4559)

Wazne ostrzezenie: konieczne jest podjecie dzialan (ID: #6678)

http://aqo004.ml/r?email=

http://bon-duel28.ml/r?email=

http://web670.cf/r?email=

http://dis-loca90.tk/r?email=

http://joslsk301.tk/r?email=

https://login.poczta.home.pl.gimail.top/login/home.pl/?email=

PS. Ponieważ, jak to często bywa, w tej kampanii mogą być wysyłane także inne wariacje powyższej wiadomości (inne linki, inne adresy, inny tytuły wiadomości), prosimy Czytelników o pozostawianie dalszych IOC w komentarzach pod tym tekstem. To ułatwi innym bezpiecznikom blokowanie niechcianych treści.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Co to znaczy “IOC”?

IOC = Indicator of Compromise. Tzn.: czego szukac w logach pod kątem tego ataku.

Fachowy blur, nie ma co

Odczytałeś już co pod nim było? Pochwalisz się?

Piotrze,

a co jak się uda odczytać…?

Pomyślimy nad nagrodą :)

W mailu jest .pl na końcu. Widać gołym okiem. Czy całość da się odczytać, to nie wiem. Może się da, a może nie.

W mailu jest też “@” – to mamy już 4 znaki razem, teraz z górki!

A co z deklaracją, że od czasu akcji z odczytaniem danych z dowodu osobistego będziecie używać wyłącznie bloków zamiast rozmycia/mozaiki?

@o nigdzie nie padło to, co sugerujesz. Wróć do tamtego artykułu i przeczytaj go jeszcze raz :)

Odczytałem tylko nagłówek e-maila skąd to przyszło i nie musiałem czytać dalej. Po co dalej się nad tym rozwodzić? Widać że nie przyszło z domeny home.pl

Zajebista inicjatywa. BEde podsylal jak cos bedzie.

Zgadzam się ale:

1. Przesyłanie jako załącznik (tj. z nagłówkami a nie w treści!) aby niebezpiecznik dysponował pełnymi nagłówkami. Jeśli pracujesz w firmie w której PolBez tego zabrania ocenzuruj wyraźnie “wrażliwe” nagłówki – zamień je np. na CENSORED.TLD lub podobnie ale konsekwentnie.

2. Niebezpiecznik powinien robić to czego userzy nie robią, tj. zgłaszać do spamcopa + wysłanie ew. próbek/URLi do virustotala i hybrida najlpepiej z własnych kont w w/w serwisach.

Bez spełnienia powyższych kryteriów nie będzie to niczym niż blogiem o dawno minionych zdarzeniach.

Zapraszamy innych by na podstawie naszych wpisów zgłaszali spamkopom, virustotalom itepedom. Każda pomocna dłoń się przyda.

Widzę, że niektórzy dyskutują nieco OT. Ten email przyszedł na adres nie posiadający konta pocztowego na home lecz własny serwer pocztowy i odebrany przez doświadczonego sysadmina umiejącego skorzystać z Ctrl-U, whois itp. ;)

Zgłoszony do SpamCop, strona docelowa zgłoszona Google.

Potencjalnie email może trafić do mniej doświadczonych użytkowników i/lub następnym razem to może być adres panelu hoome do zarządzania domenami. Jak się ktoś nabierze może mieć spory kłopocik…

Świetnie, mój pracodawca w to kliknął, a potem wyszedł. Co robić? Jak żyć? Bać się?

Kliknął – no problem. Gorzej jeśli wypełnił formularz…