26/1/2018

Tydzień temu ujawniliśmy na łamach Niebezpiecznika jak doszło do kradzieży środków z konta ojca jednego z naszych czytelników, który miał konto w mBanku (por. Przestępcy przekierowali mu telefon i okradli konto w banku). Miło nam poinformować, że mBank postanowił zwrócić skradzione środki ofierze i przy okazji zmienić sposób instalacji swojej aplikacji mobilnej na bezpieczniejszy.

mBank ostrzega klientów przed atakami

Zanim przejdziemy do opisu zmian, przypomnijmy jak doszło do ataku:

- Najpierw złodziej włamał się na skrzynkę e-mailową taty czytelnika i odnalazł tam dokumenty, które pozwoliły mu poznać PESEL i nazwisko panieńskie matki ofiary oraz ustalić jego numer telefonu. To jest proste, bo większość osób ma na skrzynce pliki z różnymi umowami.

- Później złodziej zadzwonił do T-Mobile i przekierował ten numer telefonu nas swój. To jest proste, bo na infolinii T-Mobile trzeba tylko podać numer telefonu ofiary, jej PESEL i nowy numer.

- Następnie zainstalował na swoim telefonie aplikację mobilną mBanku i podpiął ją do konta ofiary. To było proste, bo podczas instalacji aplikacja wymagała podania nazwiska panieńskiego matki i numeru PESEL oraz wklepania kodu, który mBank przekazywał w rozmowie telefonicznej na numer właściciela rachunku (przekierowany na numer złodzieja).

mBank zmiania sposób instalacji aplikacji mobilnej

mBank po publikacji naszego artykułu wydał oświadczenie, w którym słusznie skrytykował praktyki T-Mobile a następnie wystosował ostrzeżenie do klientów:

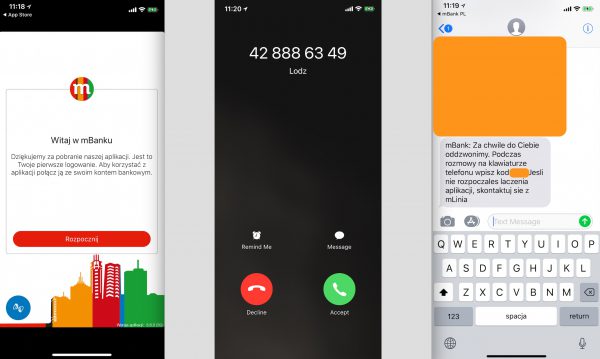

Dodatkowo, wczoraj mBank zmienił sposób instalacji swojej aplikacji mobilnej. Do tej pory trzeba było odebrać na numerze telefonu rozmowę i odsłuchać kod. Teraz trzeba jeszcze odebrać kod SMS-em i podać go w trakcie rozmowy. Procedura wygląda tak:

-

1. Po rozpoczęciu kojarzenia aplikacji z kontem i podaniu PESEL-u oraz nazwiska panieńskiego matki przychodzi SMS z kodem.

2. mBank dzwoni na numer telefonu posiadacza rachunku

3. Należy wstukać na klawiaturze w trakcie rozmowy przychodzącej z mBanku otrzymany SMS-em kod

4. Lektor poda kod aktywacji aplikacji, który trzeba przepisać do aplikacji mobilnej (i dopiero wtedy jest ona “zlinkowana” z rachunkiem klienta)

Zmianą jest konieczność odebrania kodu z SMS-a. To paraliżuje atak, który opisywaliśmy, bo w żadnej polskiej sieci nie da się przekierować odbierania SMS-ów na inny numer. Połączenia tak, SMS-y nie. Ale to nie znaczy, że w przyszłości nie zobaczymy podobnych ataków.

Metodą przechwycenia numeru telefonicznego ofiary wciąż można okradać konta. Przestępcy będą musieli znaleźć sposób na odebranie SMS-a. O ile póki co nie jest nam znana żadna funkcja u żadnego z polskich operatorów, która pozwalałaby przekierowywać lub odbierać SMS-y na komputerze EDIT: Play ma coś takiego, że można przekierować SMS-y na adres e-mail przez internetowe konto abonenta, ale nie będzie łatwo wykorzystać to do ataku — patrz aktualizacja. Jeśli kojarzycie inne metody przekierowywania SMS-ów to dajcie nam znać). Pamiętajcie też, że wciąż można dość łatwo u niektórych polskich operatorów wyrobić duplikat karty SIM — przybliżymy ten proceder w kolejnym artykule.

mBank zwraca środki ofierze

Co ciekawe, mBank zwrócił też skradzione w opisanym przez nas ataku pieniądze poszkodowanemu. Piszemy “ciekawe”, bo tak naprawdę w naszym odczuciu winę za ten incydent przede wszystkim ponosił operator T-Mobile …no i trochę sama ofiara, która zignorowała SMS-y o przekierowaniu numeru i SMS z mBanku wysyłany po zlinkowaniu aplikacji mobilnej (czyli w tym przypadku ten, który otrzymała po udanym ataku). Ale z drugiej strony, ofiara nie musi mieć ciągle swojego telefonu pod ręką i odczytywać SMS-ów w sekundzie, w której nadejdą, więc wyłączenie jej odpowiedzialności wydaje się być słuszne.

Niestety, mamy też złą wiadomość

O ile dla ofiary sprawa kradzieży środków z konta bankowego zakończyła się pomyślnie, to mamy złą wiadomość. Złodziej miał dostęp do skrzynki ofiary na długo przed atakiem na jej konto w mBanku. Jak poinformował nas Czytelnik, jego tata kilka dni temu odebrał list od firmy pożyczkowej. Atakujący na dwa tygodnie przed zlinkowaniem aplikacji mobilnej z rachunkiem ofiary próbował innych ataków i na jej dane udało mu się wyłudzić co najmniej jedną pożyczkę na kwotę kilku tysięcy złotych w firmie HapiPożyczki.

I to zapewne nie koniec tej historii — ściśle ją dla Was monitorujemy i jesteśmy w stałym kontakcie z Czytelnikiem. Mamy też przygotowane 3 dodatkowe artykuły w tej sprawie, które na dniach będziemy publikowali na łamach Niebezpiecznika wraz z przekrojowymi poradami, co zrobić w przypadku kradzieży tożsamości.

Aktualizacja 26.01.2018, 12:56

Zaktualizowaliśmy artykuł o usługę Play’a, pozwalającą na przekierowywanie wiadomość SMS na adres E-mail. Włącza się ją kodem na klawiaturze, ale także przez konto on-line, ale trzeba potwierdzić odesłaniem SMS-a z numerem na który ma nastąpić przekierowanie. Atakującemu ciężko więc będzie nakłonić do tego ofiarę. A nawet gdyby nakłonił, to SMS-y z mBanku nie są przekierowywane na e-mail.

Jeśli chcielibyście dowiedzieć się jak uchronić się przed takimi atakami i co robić, jeśli kiedyś ktoś włamie się Wam na jakieś konto lub pozyska Wasze dane osobowe, to zapraszamy na nasz wykład pt. “Jak nie dać się zhackować“, który odbędzie się w najbliższą środę, 31 stycznia, w Poznaniu. Wykład jest przystępny dla osób nietechnicznych i każdy, kto korzysta z komputera i internetu powinien zapoznać się z jego treścią. Jeśli jesteś zainteresowany, musisz się jednak śpieszyć, w ciągu pierwszego dnia sprzedaży biletów połowa z nich została już wyprzedana, ale wciąż jest dostępnych 36 miejsc.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

“no i trochę sama ofiara, która zignorowała SMS-y o przekierowaniu numeru i SMS z mBanku wysyłany po zlinkowaniu aplikacji mobilnej (czyli w tym przypadku ten, który otrzymała po udanym ataku)”. Naprawdę ? Od kiedy to mam obowiązek czytania sms w czasie rzeczywistym. Naprawdę są lepsze sposoby spędzania czasu. Pocztę odbieram co drugi dzień , a sms czytam nawet co kilka dni. Rodzina i bliscy znajomi są w specjalnej grupie i mają inny sygnał SMS czy dzwonka. Z innymi rozmawiam/sms-uję jak mam czas i ochotę.

Wygodnie nie zacytowałeś kolejnego zdania.

Jak można ustawić inny sygnał o SMS dla każdego nr telefonu? Mam 2 telefony i jakoś takiej opcji nie widzę.

Nie no fajnie. W czasach powszechności poczty elektronicznej i smów, przeglądanie maila smsów co drugi dzień. A może toaletę też robisz co kilka dni, bo są ważniejsze rzeczy?

Niektóre aplikacje do smsów mają taką funkcję, Textra chyba ma na przykład

@ rlly?

ale człowieku bijesz pianę:

1. najpierw pomijasz fragment tekstu autora tylko po to, aby potem bić o to pianę (to samo na co autor artykułu zwrócił uwagę) uskuteczniając jakąś durną retorykę

2. piszesz, że odczytujesz maile co dwa dni i smsy co kilka – uważasz że wszyscy robią dokładnie tak samo?

Szkoda, że nie ma tu opcji minusowania komentarzy, bo akurat ten nadaje się do tego idealnie ;-)

Panowie rozpedzacie sie, wine ponosi oszust i tylko oszust. Ani pracownik tmobile ani ofiara nie powinny byc ogniwem skutecznego decydowania o bezpieczenstwie i odpowiadania za nie. Odpowiedzialny moze byc najwyzej szef dzialu bezpieczenstwa w banku i firmie telco, ktory aprobuje samoautoryzacje uzytkownika.

Nie da się ustawić różnych powiadomień w domyślnej aplikacji SMS w androidzie, ale zewnętrzne aplikacje mają taką opcję. Ja używam GO SMS i działa. Pewnie inne też to mają.

@Michał

łazienki na szczęście nie muszę włączać, jak komputera a na telefonie nie sprawdzam e-maili dla zasady (chyba, że bardzo pilnie potrzebuję). SMSy sprawdzam jak odblokowuję telefon co następuje regularnie 3 x w tygodniu a częściej to jak mi ktoś łeb zawraca dzwoniąc.

@Piotr Konieczny

winę troszeczką również ponosi niebezpiecznik.pl, bo przecież mógł mbank i T-Mobile poinformować wcześniej. Właściwie to niebezpiecznikowi można wybaczyć, bo przecież nie może informować wszystkich wcześniej, więc wyłączenie ich z odpowiedzialności może się wydawać słuszne.

To drugie zdanie z psychologicznego punktu widzenia i tak nie ma żadnego znaczenia, bowiem informacja poszła w świat. W zasadzie mogłem to drugie zdanie pominąć i poczekać na jakąś skargę a potem przeprosić małym druczkiem.

To tyle wyzłośliwiania się – zatrzymajcię tę falę hejtu ;)

a tak na serio, to mam nadzieję, że nie czytacie maili i SMS np. prowadząc samochód?

O ile “ignorantia iuris nocit”, to nie można zrzucać odpowiedzialności na uzytkownika za dziwne “udogodnienia” ze strony operatora GSM, o których mimo najszczerszych chęci uczciwy obywatel się raczej nie dowie.

Tak jak ktoś niżej napisał – nie można nikogo winić za niewiedzę na temat 0-dayowego wektora ataku. Sam mam smartfona i używam go do “zaawansowanych” celów (typu vpn, ssh, monitoring itp.) a w życiu nie wymyśliłbym, że ktoś może zdalnie przekierować moje połączenia (od tego mam przecież kody na klawiaturze!). Facet z artykułu (tata czytelnika) jest chyba najbardziej niewinną ofiarą jaką mogę sobie tutaj wyobrazić. A winę ponoszą oszust i złe procedury (ew. osoby za nie odpowiedzialne).

Z tymi SMS na iPhone’y to chyba nie do końca tak. iMessage można odebrać na dowolnym urządzeniu z podpiętym tym samym kontem iCloudowym. Ze zwykłym SMS tak się nie da, a chyba żaden bank nie wysyła iMessage.

One of the features in Apple’s new Continuity concept is the ability to send and receive SMS text messages on an iPad. Additionally, those with a Mac computer using OS X Yosemite can now send SMS text messages directly from the computer. Prior to the release of iOS 8.1, the Messages app on the iPad could only send and receive iMessages. Now, when both an iPhone and an iPad are using iOS 8.1 or greater, text message forwarding allows SMS texts to be sent and received on the iPad.

Przekierowanie SMSów wprowadzili trochę później niż iMessage, ale wprowadzili i to dawno temu.

Shit. Biję się w pierś i obiecuję poprawę.

Windows był tu pierwszy tak czy inaczej. Na Skypie da się wysyłać i odbierać SMS-y z podpiętego telefonu z zainstalowanym Skypem i ustawionym jako aplikacja do SMS-ów.

Można powiedzieć, że na socjotechnikę nie ma skutecznej metody zabezpieczenia. Jedynym zabezpieczeniem jesteśmy my sami.

O ile młodsi, bardziej rozgarnięci i obyci są jeszcze w stanie zareagować, choć to też nie jest regułą, to starsze osoby czasami wręcz nie mają żadnej świadomości o zagrożeniu i jak się temu przeciwstawiać. A przecież nikt im nie zabroni korzystać ze smartphonów etc.

Dość opowiedzieć o atakach na emerytów ostatnimi czasy. Bo zamiast w TV faszerować odbiorców nudną, wszechobecną polityką, aż do wymiotów, jakimś gotowaniem i innymi bzdetami, to powinno być zdecydowanie więcej programów poświęconych tego typu i podobnym praktykom. Tych akcji jest co raz więcej i będzie przybywało. Jedyna obrona, to uświadomienie z czym tak naprawdę mamy do czynienia!

Nowoczesna technika nam pomaga, ale jednocześnie zaczyna też przeszkadzać. Od permanentnej inwigilacji bo bezczelne ataki. Nikt i nic nam nie pomoże, tylko mi sami!!!

Zadaniem jest jak dotrzeć skutecznie z tym przekazem!

Skutecznym zabezpieczeniem na socjotechnike jest wieloautoryzacja przez rozne osoby koncowe. Mechanizm zaufanego przyjaciela. Tylko ze nikt tego nie wdrozyl poki co i tylko swiadomosc konsumentow moze wymusic takie regulacje

Nie zdziwię się, jeśli już były pokazywane jakieś paradokumenty o cyberprzestępstwach wobec zwykłego człowieka – to one i telenowele są, o zgrozo, często najlepszymi metodami dotarcia do dzisiejszych emerytów

Z sms chyba kiepskie zabezpieczenie jesli ktos ma ustawione Sync SMS Feature, a złodziej miał dostęp do skrzynki.

Z opisu syna okradzinego wynika, że niemal natychmiast po kradzieży zablokował konto, czyli złodziej nie miał za dużo czasu, żeby wypłacić kasę, ciekawe czy uda się go złapać, a przynajmniej odzyskać pieniądze, które ukradł?

To okradziono Bank, a nie użytkownika na którego zwala się winę. Jak ktoś okradnie fizycznie np skrytkę bankową, bo oszuka system banku, to też będzie winny użytkownik? Zmieniły się czasy i Banki muszą zmienić zabezpieczenia.

PESEL, imię matki i w ogóle dane osobowe należy traktować jak hasła. Jeśli ktoś wykradł te dane i ich użył to bank nie jest winny, bo z jego strony procedury bezpieczeństwa zostały zachowane. Gdybyś chciał mieć blisko stuprocentowe bezpieczeństwo musiałbyś każdą sprawę załatwiać w placówce mając dwa dokumenty ze zdjęciem. Jak ktoś Ci ukradnie klucz do skrytki bankowej a następnie ją wyczyści to okradnie Ciebie a nie bank.

Znasz moje kody, jesteś mną. Dla banku nie jesteś klientem, jesteś PIN-em, PESEL-em itd.

pesel i imię matki to są dane tak “tajne” jak adres ip… skoro podaje się je wszędzie w ramach identyfikacji i umożliwienia odzyskiwania to przecież wszyscy je znają

Filon po to czlowiek daje pieniadze do banku h nie musiec myslec o ich bezpieczenstwie. Jak bank stac tylko na hasla to niech sie podda i da przejac przez inne banki. Da sie oprzec technike tak by nie bylo potrzeba hasla, a nawet by socjotechnice sie postawic

@Filon: jest istotna różnica – hasło w każdym miejscu ustawiasz inne, a nazwiska matki ani PESELu nie, bo nie możesz. To nie pozwala traktować tych danych jak haseł.

@Filon Numery pesel masz w KRS. Jaka więc to tajemnica?

@Resident

No właśnie! A żeby było fajnie, członkowie zarządu i udziałowcy mają na swoich kontach więcej niż przeciętni zjadacze chleba, których numerów PESEL nie zobaczysz w KRS.

Wczoraj akurat po wgraniu nowego systemu na telefon musialem aktywować aplikacje mBanku. Aplikacja najnowsza z Google Play a proces aktywacji taki sam jak zawsze bez kodu sms, czyżby nie dla każdego nowy proces był dostępny?

Widocznie SMS wprowadzili wieczorem, zawsze możesz sprawdzić jak jest teraz :)

Jak wczoraj wieczorem łączyłem apkę z kontem i musiałem wpisać kod z SMS.

A ja powtórzę komentarz, który umieściłem pod poprzednim wpisem na ten temat:

Pisaliście wielokrotnie (choć głównie w kontekście prywatności), że wszelkie informacje umieszczone w sieci, należy traktować jako publiczne. Dlaczego niby dane składowane na serwerze pocztowym miały by być w jakiś sposób bezpieczniejsze niż te na prywatnym profilu fejsa, czy innym dropboksie? Albo czemu niby gmail miałby być bardziej godny zaufania?

Ja wiem, że to wygodne (się wydaje być), ale przechowywanie tzw. wrażliwych danych, gdziekolwiek w “chmurze” (kretyńskie określenie), to jest proszenie się o kłopoty. Koniec. Kropka.

Oczywiście istnieje też szansa, na wykradzenie tych samych danych z prywatnego komputera, ale to jakby nieco inna skala “włamania” niż dostęp on-line do skrzynki pocztowej…

Krótko mówiąc: jeśli już musisz dane wrażliwe wysyłać pocztą, to przynajmniej ich na serwerze nie przechowuj (zwykle w “Wysłanych”).

PS: Oczywiście dane osobowe mogą zostać wykradzione także z innych źródeł i nic się z tym zrobić nie da, ale to jeszcze nie powód, żeby tworzyć kolejne potencjalne źródła wycieków.

Dane wrażliwe i nieszyfrowane maile to jest właśnie proszenie się o kłopoty. Chyba teraz wszystko najbardziej używane (Outlook i Mozilla na pewno, od Exchange 2013 OWA, a od Win10 nawet defaultowa aplikacja pocztowa Windowsa) obsługuje S/MIME.

Dlaczego nie zrobić autoryzacji z wewnątrz systemu transakcyjnego po www?

Bo zwykle token jest osobną apką i transakcja musi być uwierzytelniona inaczej niż tokenem, bo apki bankowe nie lubią przełączania między sobą ;)

Mamy 2018 rok, a wciąż istnieją firmy używające PESEL jako element uwierzytelniania. Przecież ten numer zupełnie do tego się nie nadaje – nie jest tajny, nie można go zmienić, jest częściowo przewidywalny (data urodzenia) i podatny na bruteforce (cyfry).

Amerykański SSN też jest tak używany, ba, nawet tam jego przypadkowe ujawnienie może mieć bardziej dotkliwe konsekwencje ;)

To prawda, że amerykański SSN też bywa używany do autoryzacji, ale jednak ma, w odróżnieniu od PESEL-u, parę zalet:

1) jest on traktowany przez amerykański urząd podatkowy (IRS) jako informacja poufna, o czym człowiek jest pouczany przy otrzymaniu SSN,

2) nie da się go łatwo odgadnąć, bo nie zawiera daty urodzenia,

3) można go zmienić,

4) nie jest umieszczany na dokumentach typu paszport, “zielona karta” czy prawo jazdy.

PESEL jest numerem wyjątkowo inwazyjnym i w czasach cyfryzacji bardzo niebezpiecznym dla prywatności. Wymyślony został zresztą przez dwóch SB-ków do łatwiejszej kontroli nad upodlonym przez komunę narodem. Po upadku starego systemu już dawno powinien być zniesiony.

PESEL nie może być hasłem, ani loginem. Mogą nią być dane które SĄ ZNANE TYLKO TOBIE i można je w razie czego ŁATWO ZMIENIĆ. PESEL ani nazwisko panieńskie matki do takich nie należą, więc nie powinny być używane do weryfikacji, zwłaszcza zdalnej.

AMEN!!!

Zdalna autoryzacja tylko tajnym hasłem, podanym uprzednio klientowi w zapieczętowanej kopercie (podobnie jak kody-zdrapki w niektórych bankach) po wylegitymowaniu się klienta podczas wizyty w placówce banku dokumentem (a najlepiej dwoma) ze zdjęciem.

Wszystkie inne metody zdalnej weryfikacji poza powyższą (i poza sprzętowymi tokenami albo podpisem kryptograficznym z kluczami w chipie) są niebezpieczne i należy z nich zrezygnować.

Login nie jest tajemnicą, hasło tak.

Firma HapiPożyczki dała pieniądze złodziejowi, to niech teraz firma HapiPożyczki od złodzieja je ściąga.

Przekierowanie rozmów + jaskółka?

Minus dla mBanku jest taki, że od ładnych paru lat nachalnie wciska autoryzację SMSową – po przejściu na nią nie ma już powrotu do papierowych list z hasłami, a jedna kosztuje 19 zł.

Hasła papierowe też nie takie dobre bo nie ma powiązania hasła z treścią dyspozycji. Nie to co w SMS-ie, że masz napisane jaką operację potwierdzasz. Znacznie lepszym rozwiązaniem jest odbieranie SMS-ów na zabytkowym telefonie typu “cegła” (bez możliwości instalacji aplikacji, np. NOKIA 6150) z kartą SIM operatora nieobsługującego przekierowań (np. pre-paid Orange). Jeszcze lepiej włączyć sobie PIN do karty SIM. Telefon przez większość czasu leży w szufladzie i wyciągasz go tylko na czas operacji bankowych. Ja wiem, że uzależnione dzieci neo nie przeżyją nawet godziny bez ajfona-srajfona ale jak ktoś trzyma na koncie gruszbą kasę to chyba może poświęcić torszeczkę wygody dla bezpieczeństwa.

Można mieć przynajmniej nadzieję, że pojawi się TOTP(na tej zasadzie działają Google Authenticator i koledzy)

Kody zdrapki – coś autoryzujesz nie wiedząc co. Gratulacje.

@Pikolo: przecież to już jest, tylko wewnętrznie w apce, żeby nie trzeba było przepisywać kodów, i z wyświetlaniem tytułu/konta przelewu.

@Marcin Maziarz “Hasła papierowe też nie takie dobre bo nie ma powiązania hasła z treścią dyspozycji.” – nie zrozumieliśmy się.

@Janek “Kody zdrapki – coś autoryzujesz nie wiedząc co. Gratulacje.” – nie znasz tematu.

Na “zdrapkę” to możesz doładować komórkę na kartę lub wygrać papierowego misia :). To jest normalna lista haseł – 48 do wykorzystania + 2 “serwisowe” – do autoryzacji listy (bieżącej i kolejnej). Całą listę, nad którą, podejrzewasz lub straciłeś kontrolę, możesz w każdej chwili unieważnić – sam, online, lub przez mLinię, i zacząć używać kolejną.

Papierowa lista haseł jednorazowych nie jest do używania w różnych apkach na androidowych zabawkach. Do banku loguję się przez www na czystym, zabezpieczonym komputerze – to ja ustawiam przelew i cały czas widzę na ekranie co się dzieje i co autoryzuję; tylko ja i bank wiemy które hasło użyć – żadne inne z listy nie zadziała. Nie trzeba trzymać listy w wersji papierowej – można wykorzystać np. moduł TAN w Keepasie (hasło + plik klucz) w kontenerze VC (hasło + klucz) = nikt inny się do tego nie dostanie!

Jak widać, te listy to był całkiem niezły pomysł – no ale teraz musi być “nowocześnie” i wygodnie…

@Marcin Maziarz – taki telefon do przelewów dla księgowej to powinien być oczywisty obowiązek! Kupiłem kiedyś najprostszego Samsunga; rozmowy + SMSy, żadnych MMSów, Javy i skryptów, bateria starczy na tydzień używania – za 39 złotych.

@Pikolo “Można mieć przynajmniej nadzieję, że pojawi się TOTP” – niegłupie rozwiązanie, ale porzuć wszelkie nadzieje; wszystkie takiego typu (bankowe itp.) systemy robione są w coraz większym stopniu w wersji “dla głupa” – maksimum prostoty i wygody, kosztem bezpieczeństwa + całe ryzyko przerzucane na klienta.

@jasc

> Do banku loguję się przez www na czystym, zabezpieczonym komputerze

A właśnie! Skąd takie założenie??? To smartfon podatny a stary dobry komp już nie? Cały problem w tym, że na ekranie widzisz to co wyświetla program, co nijak może się mieć do tego co program faktycznie robi. Czy widzisz oczami jakie dane ci wychodzą po kablu sieciowym? Właśnie po to są SMS-y abyś zobaczył czy do banku wyszło to co chciałeś. Wirus może nie tylko podmienić nr konta w jedną stronę podczas przelewu ale może to samo zrobić również w drugą stronę przy wyświetalniu wyciągu – pokazać ci, że wyszedł taki przelew jaki chciałeś zrobić aby utwierdzić cię w przekonaniu, że właśnie zapłaciłeś rachunek w gazowni zamiast wysłać złodziejowi, abyś za szybko się nie zorientował.

Mój pomysł ze starym telefonem dotyczył głównie kont prywatnych, gdzie się potwierdza pojedyncze przelewy. W naszym banku (nie jest to mBank) przelewy z konta firmowego podpisuje się certyfikatem na karcie chipowej. Jeśli jednak jakiś bank stosuje dla firm autoryzację SMS-ową to przeważnie podpisuje się jednorazowo całą paczkę przelewów i nawet nie za bardzo jest techniczna możliwość przesłania w SMS-ie szczegółów wszystkich przelewów a tym bardziej ich manualnej weryfikacji na ekranie telefonu. Myslę, że tutaj dobrze by było jakby wyciągi maszynowe (MT940/MT942) albo jeszcze lepiej pliki ze statusami były dodatkowo podpisywane cyfrowo przez bank i wtedy mając odpowiednie zautomatyzowane narzędzia można byłoby zweryfikować taki plik i porównać z bazą danych programu FK co się miało wysłać.

Jeśli chodzi o bezpieczeństwo SMSów i używania ich do celów autoryzacji to warto obejrzeć wykład o bezpieczeństwie sieci SS7 i diameter, czyli sieci używanych przez operatorów:

https://youtu.be/GczSCWRWyCk

W jaki sposób atakujący wykonał przelew z mbanku ? Ofiara nie miała SMS kodów ?

Do przelewów z apki nie ma sms. Ograniczeniem jest tylko limit z aplikacji, max 10k, w tym przypadku był 5k ustawiony.

Ciekawy sposób na “Przekierowanie” sms przy użyciu Facebook (no chyba że coś się zmieniło). Użyłem messenger w telefonie jako domyślnej aplikacji do odbierania SMS. Na drugim telefonie odpaliłem Facebook i tym samym messenger na tym samym koncie i SMS odbierałem na obu telefonach. Oczywiście atak w ten sposób już trudniejszy, ale może komuś prywatnie się to przyda do życia

Tak to właśnie wyglądało zanim wprowadzili autoryzację poprzez PESEL, nazwisko i kod.

Cyt. “Złodziej miał dostęp do skrzynki ofiary na długo przed atakiem na jej konto w mBanku. Jak poinformował nas Czytelnik, jego tata kilka dni temu odebrał list od firmy pożyczkowej. Atakujący na dwa tygodnie przed zlinkowaniem aplikacji mobilnej z rachunkiem ofiary próbował innych ataków i na jej dane udało mu się wyłudzić co najmniej jedną pożyczkę na kwotę kilku tysięcy złotych w firmie HapiPożyczki.”

Ten złodziej widocznie podał prawdziwy adres okradzionego, dziwne, bo złodzieje w takich przypadkach podają inny adres, i okradziony dowiaduje się, że ktoś zaciągnął na niego kredyt od komornika.

Nie doczytałeś chyba informacji o tym, że to tata czytelnika. Rozpiętość wieku “tatów” jest dość spora.

No fajnie tylko jednego mi brakuje. Co na to policja? Złapią złodzieja? Domagam się, aby złodziej został znaleziony i ukarany zgodnie z literą prawa. Inaczej zostanie kolejnym cwaniaczkiem zachęcającym kolejnych cwaniaczków

Cyt. “Co ciekawe, mBank zwrócił też skradzione w opisanym przez nas ataku pieniądze poszkodowanemu. Piszemy “ciekawe”, bo tak naprawdę w naszym odczuciu winę za ten incydent przede wszystkim ponosił operator T-Mobile …no i trochę sama ofiara, która zignorowała SMS-y o”

Ofiara???

Od kiedy odbieranie SMS-ów jest wymagane? Czyż nie mam prawa zrobić sobie wolne od telefonu np. na tydzień? Co za czasy! Debilne! Oj drodzy prowadzący tę stronę! Czy wy wiecie co mówicie???

Ok, w następnym zdaniu piszecie, że użytkownik wcale nie musi takiego sms-a odbierać od razu. Pewnie chcieliście zwrócić na coś uwagę, może sposób był niewłaściwy… Mogę się tego domyślać, jednak wcześniejsze zdanie leci po emocjach! Stąd pewnie takie reakcje, także i moja.

Nie chciałbym, by kiedyś świat wyglądał tak, że będę musiał być przypięty do telefonu, by jakoś przeżyć, a dziś wiele rzeczy nie mogę zrobić już bez telefonu! To jest niebezpieczne! Ten świat debilnieje coraz bardziej…. (to słowo nie odnosiło się do was, a do świata w których to większość idiotów decyduje). Pozdrawiam redakcje.

Zaden plus dla mBanku. W tym przypadku oszukany okradziony został mBank, nie klient.

A ja uważam, że mBank postępuje bardzo bezczelnie krytykując T-Mobile a nie widząc winy po swojej stronie, która jest moim zdaniem większa. Bo oczywiście, T-Mobile nie powinien pozwalać na przekierowanie rozmów osobie która zna nasz pesel i nazwisko matki, to jest bezsprzeczne.

Natomiast fajnie by było, gdyby dotarło do szanownego mBanku, że skoro przy zakładaniu konta klient ustala sobie hasło, to chyba byłoby dobrze, aby konfiguracja aplikacji mobilnej wymagała podania tego hasła. Bo to jest informacja, którą ja mam pod kontrolą i mogę jej pilnować, oraz zmienić w dowolnym momencie. PESEL czy nazwisko panieńskie matki to nie są dane, które można traktować jako JAKIEKOLWIEK zabezpieczenie, choćby dlatego, że te dane jesteśmy zmuszeni podawać w wielu formularzach w różnych urzędach i instytucjach.

Moim zdaniem… jakiś operator, zaledwie mojego telefonu, miałby znać nazwisko panieńskie matki itp dane? – To jakiś żart???!

Komplet moich danych osobowych, wraz ze zdjęciem – ma państwo.

Rozszerzone dane, m.in. tą matkę – ma bank.

Pracodawca – tylko podstawowe dane, które są mu faktycznie niezbędne (dla skarbówki, ZUSu itp). Jakie? – Zadzwoniłem sobie do obu tych instytucji by to sprawdzić: imię, nazwisko, adres, nr dowodu, PESEL, data urodzenia, wskazanie US i ZUS. Koniec i kropka.

Nie ma znaczenia, że kadrowa ma formularz-gotowiec ściągnięty z internetu z kompletem rubryczek, włącznie z NIPem – tak na “wszelki wypadek”.

Bardzo mnie zdziwiło, że moja odpowiedź w tym miejscu wyleciała!?

Była merytoryczna, na temat, wnosząca coś do dyskusji, zredagowana i napisana poprawnie językowo – w czym więc problem??

Nie mam ochoty ani czasu na pisanie “do śmietnika”…

pozdr

Jest jeszcze jeden wektor ataku – zainstalowanie aplikacji przekierowującej smsy na telefonie ofiary. W tym momencie najbezpieczniejszy będzie tradycyjny telefon nie żaden smartfon. dodatkowo numer kontaktowy do banku dedykowany a nie znany publicznie. Ale to znowu spore utrudnienie w dostępie do własnych środków.

na iOS to nie przejdzie.

Kod do wpisania w aplikacji powinien być generowany w systemie transakcyjnym. Wówczas parowanie aplikacji wymagałoby znajomości hasła do konta. Jedyne sensowne rozwiązanie IMHO.

Może operatorzy powinni wprowadzić dodatkowy wymóg odesłania sms o konkretnej treści typu TAK PRZEKEIRUJ w przypadku chęci przekierowania nr tekefonu.

“Lista papierowa” pozwala na łatwą kradzież, bo wiele osób ma wirusy na PC, logują się podstawionych stronach i zatwierdzają hasłem z listy złodziejskie dyspozycje, a jak ktoś ma hasła na SMS to wystarczy przeczytać SMS i można unikanąć kradzieży nawet jak mamy zhackowny PC.

Witam, mialem kiedys przekierowanie smsow z play na specjalne konto email, z tym ze kody smsowe z banku nie przychodzily w takich wiadomosciach, nie wiem jak jest teraz!mozecie sprawdzic w play?

MBank mógłby wprowadzić blokadę na przelewy po aktywacji aplikacji, albo do czasu zezwolenia po stronie www (domyślne limity na 0), albo na czas 24h – tak, żeby mieć czas na reakcję.

Podam przykład jak zabezpiecza się Holenderskie ING :

Istnieją dwie formy autoryzacji płatności:

1. Kody TAN, czyli popularne u nas kody sms. Zmiana numeru telefonu możliwa jest na dwa sposoby :

a. Zmiana poprzez panel WWW, wymagany jest kod odebrany z pierwotnego numeru, konkretnie opisany jako zmiana numeru.

b. Wizyta w oddziale banku.

Holenderskie ING stara się pushować teraz swoją aplikację mobilną i autoryzację transakcji apką:

1. Jeden 5 cyfrowy pin ustalasz do samej apki, drugi 5 cyfrowy do autoryzacji transakcji.

Żeby aktywować aplikację mobilną musisz:

1. Podać dane znajdujące się na karcie oraz Twój numer konta.

2. Podać pin wygenerowany w panelu WWW.

Tak przy okazji pożyczki….

Kto został oszukany? Moim zdaniem firma pożyczkowa…

Dlaczego ten człowiek ma odpowiadać za to, że ktoś oszukał firmę pożyczkową?

Reasumując, firmy pożyczkowe powinny wdrożyć takie procedury (zwłaszcza przy wnioskach przez internet), żeby nie było wątpliwości, co do osoby biorącej kredyt. Przy dzisiejszej technologii nie powinno być z tym żadnych problemów. W Niemczech, z tego co wiem, jak chcesz założyć konto w banku, to musisz albo iść do oddziału, albo iść na pocztę, albo… połączenie video z konsultantem z dowodem osobistym w ręku. Proste.

Co do Play i przekierowań SMS to domyślnie Play ma nałożony filtr i nie przekierowują niektórych SMS. Nie są wysyłane na e-mail SMSy z banków jak i te zawierająca frazy typu “kod autoryzacyjny” lub podobne. Warto byłby uzupełnić artykuł o tę informację.

Przecież SMS już od dawna nie jest traktowany jako bezpieczny w bankowości, zwłaszcza że skuteczność ataków na ten kanał przy wykorzystaniu protokołu SS7 już zademonstrowano:

https://plblog.kaspersky.com/ss7-attack-intercepts-sms/6765/

Ale w Polsce nie można przekierowć wiadomośco SMS na inny numer. Znasz taki przypadek w Polsce?

Tutaj kolega wspomniał o SS7 czyli o łączu sygnalizacyjnym między operatorami, przez które m.in są wysyłane SMS-y. Technologia SS7 powstała w czasach, kiedy operatorami były tylko wielkie firmy (często państwowe) i opera się na wzajemnym zaufaniu. Czasy się zmieniły, operatorami mogą zostać firmy-krzaki (np. MVNO) i wychodzą na jaw elementarne braki bezpieczeństwa. Jednym z wielu scenariuszy ataku jest postawienie fałszywej centrali MSC, która wysyła do operatora macierzystego a konkretnie do rejestru HLR komunikat o rzekomym zalogowaniu się abonenta w tejże centrali. Czyli tak jakby roaming. To powoduje, że cały ruch głosowy i SMS adresowany na numer abonenta będzie kierowany na fałszywą centralę. Ruch w SS7 nie jest nawet szyfrowany ani podpisywany cyfrowo!

Ale tu nie chodzi o funkcjonalności udostępniane abonentom, można mówić raczej o ataku wprowadzającym w błąd system operatora/operatorów.

“… w naszym odczuciu winę za ten incydent przede wszystkim ponosił operator T-Mobile…” NAPRAWDĘ? Ktoś zmusił mBank do użycia kanału telefonicznego? Operator? Wolne żarty… Banki w ogólności mająschizofreniczne podejście do bezpieczeństwa. Z jednej strony admini i kontraktorzy mają wymóg na systemach dwuskładnikowej autentykacji, a z drugiej strony projektują albo wymuszają na klientach rozwiązania z dziurami w architekturze

Uważam że skoro aplikacja mBanku została skompromitowana to mBank z automatu powinien na wszystkich kontach usunąć parowanie i wymusić aby kolejne zalogowanie do mBanku przez aplikację mobilną możliwe było tylko na nowej wersji oraz wymagało ponownego wykonania parowania (mam świeżą wersję apki ale takiego wymogu nie było). Bo przecież złodziej mógł mieć sparowaną aplikację już przed wdrożeniem aktualizacji i do dziś ta jego aplikacja dalej może wykonywać przelewy. Nieświadomi użytkownicy niech sobie lepiej sprawdzą ustawienia mBanku czy nie ma tam sparowanych nieznanych telefonów.

Gówniane banki i gówniane zabezpieczenia.

Wjazd do skrzynki email zawsze może się wydarzyć.

Dlatego np Facebook czy Mozilla potrafią wysyłać szyfrowane maile z użyciem GNUPG,

a ze wszyskich banków maile przychodzą czystym tekstem.

Aplikacja Mobila? jak nie wiem, co spartolili w takiej aplikacji, ani kto ją stworzył,

gdzie jest jej bugzilla i kto może zajrzeć do kodu źródłowego tej aplikacji czy w nim majstrować, to już wolę Firefoxa albo Chromium.

Z resztą spytajcie w Mbanku o o logowanie na konto firmowe z użyciem WYMAGANEGO certyfikatu x509, PKCS#11 albo PKCS#12, ciekawe, jaką uzyskacie odpowiedź.xD

Pozdro