12/1/2015

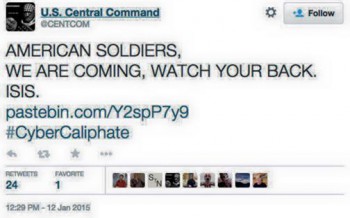

Zabawna sytuacja miała dziś miejsce podczas przemówienia Baracka Obamy. Kiedy POTUS rozwodził się nad “cyberbezpieczeństwem”, bojownicy ISIS-u (tzw. nowego państwa islamskiego) zhackowali profile internetowe wojskowego centralnego dowództwa (US Central Command) na Twitterze i YouTube.

ISIS wykradł także wrażliwe dane

Tym razem nie była to tylko podmiana treści na jedynie głupkowate propagandowe komunikaty. ISIS (lub jego sympatycy) na zhackowanym profilu @CENTCOM-u zalinkował także archiwów danych, które rzekomo wykradł z serwerów amerykańskiej armii (US Central Command pełni funkcję głównego dowództwa na rejony Środkowego Wschodu, Północnej Afryki i Centralnej Azji).

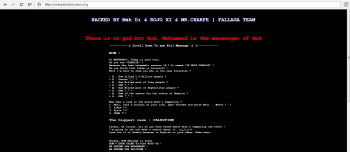

Podlinkowane oświadczenie sugeruje, że ISIS włamał się na serwery Pentagonu oraz urządzenia mobilne żołnierzy USA:

Pentagon networks hacked

AMERICAN SOLDIERS,

WE ARE COMING, WATCH YOUR BACK. ISIS. #CyberCaliphateIn the name of Allah, the Most Gracious, the Most Merciful, the CyberCaliphate under the auspices of ISIS continues its CyberJihad. While the US and its satellites kill our brothers in Syria, Iraq and Afghanistan we broke into your networks and personal devices and know everything about you.

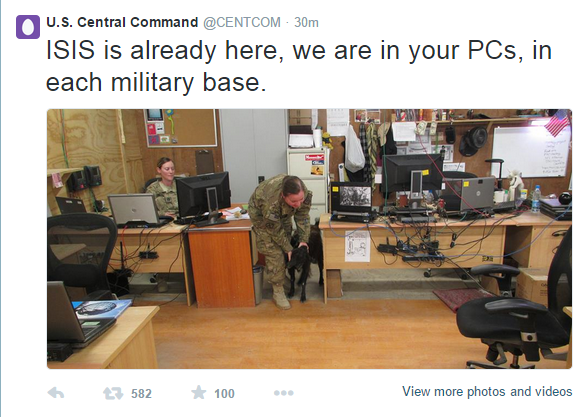

You’ll see no mercy infidels. ISIS is already here, we are in your PCs, in each military base. With Allah’s permission we are in CENTCOM now.

We won’t stop! We know everything about you, your wives and children.

U.S. soldiers! We’re watching you!Here’s a part of confidential data from your mobile devices:

http://www.4shared.com/zip/2uJtWwfDba/us_army_files.html

http://www.4shared.com/zip/TskSuCl2ba/war_scenarios.html

http://dfiles.eu/files/njgg7yvbx

http://dfiles.eu/files/usybptc71There is no God but Allah and Muhammad is his Prophet! There is no law but Sharia!

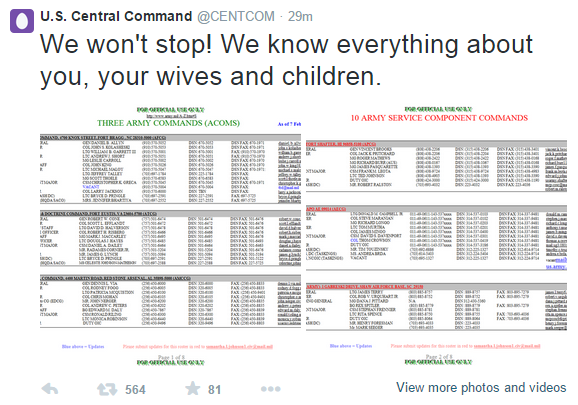

Część z wrażliwych dokumentów, m.in. zawierających dane teleadresowe wojskowych, wojskowe plany wyciągnięte z prezentacji multimedialnych, zatwittowano bezpośrednio:

Wojskowi jednak nie wpadają w panikę — twierdzą, że dane wcale nie są tajne i nie pochodzą z rządowych serwerów, a z Uniwersytetu MIT. Wtórują im niezależni badacze, którzy informują, że 90% opublikowanych przez ISIS materiałów jest publicznie dostępnych. Wojskowki potwierdzają jednak ich autentyczność, w tym poprawność danych teleadresowych, które o ile nie były “tajne” to były przeznaczone do wewnętrznego oficjalnego użytku.

Obecnie konto CENTCOM-u zostało zawieszone przez Twittera. Ciężko póki co spekulować jak ISIS-owi udało się przejąć nad nim kontrolę, ale skoro oprócz Twittera przejęto także kanał na YouTube, najprawdopodobniej wektorem ataku był spear phishing wycelowany w osobę obsługującą skrzynkę pocztową na którą zarejestrowane były profile armii.

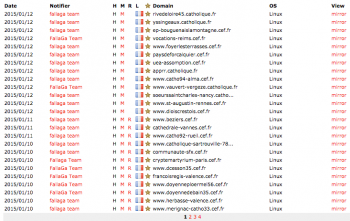

Islamskie czarne kapelusze w natarciu

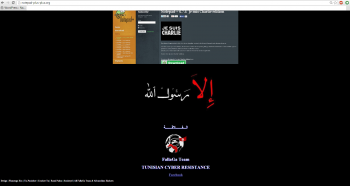

Islamskie czarne kapelusze z grupy Fallaga Team są w ostatnich dniach nad wyraz aktywne, zwłaszcza jeśli chodzi o francuskie cele:

Przed kiloma godzinami zaatakowali także stronę Notepada++, który solidaryzując się ofiarami zamachu w Paryżu wydał specjalną wersję “Je suis Charlie”:

Obecnie admnistratorzy sprzątają serwer — jeszcze nie wiadomo, czy atakującym udało się podmienić dostać do kodu źródłowego lub podmienić w ostatnich dniach instalki Notepada++. Na wszelki wypadek, jeśli ściągaliście ten program w ostatnich dniach z internetu, przeskanujcie swój system programem antywirusowym i obserwujcie, czy nie nawiązuje podejrzanych połączeń.

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów!

Weź udział z kolegami w jednym z naszych 8 cyberwykładów. Wiedzę podajemy z humorem i w przystępny dla każdego pracownika sposób. Zdalnie lub u Ciebie w firmie. Kliknij tu i zobacz opisy wykładów! Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Każdy powinien zobaczyć te krótkie szkolenia! Niektóre z nich są darmowe. Wszystkie to praktyczna wiedza i zrozumiały język. 6 topowych tematów — kliknij tutaj i zobacz szczegółowe opisy.

Binarka notepad++ jest sprzed 45 godzin. Na Virustotal zero, chociaż to może równie dobrze oznaczać, że atakujący sami korzystają z tej usługi.

lepiej jej nie ruszac poki co

Atakujący korzystają z usług, które atakują. Inaczej przecież nie poznaliby słabych punktów tych usług i tym samym możliwych wektorów ataku. Teraz pewnie będzie atak na profile ISIS.

BTW, coś wam klawiatura szwankuje:

“udało się podmienić dostać do kodu źródłowego lub podmienić”.

Slowa ISIS i zabawne wzajemnie sie dla mnie wykluczaja…

Pozdrawiam.

Andrzej

Też mnie to razi… Nie ma niczego zabawnego w działaniach terrorystów.

@krdian – dokładnie, zastanawia mnie tylko czemu terrorystami nie są nazywane wojska amerykańskie, czy cofając się mocno w historii takie postaci jak np. Cristoforo Colombo.

Oni zabijając tysiące (jak nie miliony) cywili są cacy, bo walczą w słusznej sprawie?

Spoko – moim zdaniem powinniśmy (my, ludzkość) się wybijać na tej planecie, bo jak się namnożymy jak robactwo to będziemy musieli się przerzucić na ludożerstwo, ale nazywajmy rzeczy po imieniu – amerykańskie wojska nie są cacy (btw. polskie też nie ;) ), są po to, żeby zabijać, a że 80% punktów trafia za zabicie cywili – cóż “walczymy o wasze bezpieczeństwo” ;)

Kto normalny trzyma wazne dane w internecie? Bez sensu…

Bo ludzie chcą sobie ułatwić do nich dostęp poza miejscem pracy. Jednak niestety zabezpieczenia dostępu nierzadko kuleją. Dlatego dane dostępne online lepiej traktować jako potencjalnie dostępne publicznie i zwyczajnie zastanowić się nad tym, co udostępniamy. To już pierwszy ważny krok i pole do edukacji w zakresie cyberbezpieczeństwa.

@Paweł: racja, człowiek chce mieć dostęp do swoich plików z każdego miejsca na świecie, ale czy to oznacza, że musi coś udostępniać lub trzymać na serwerach Google, Dropbox itd? Nie. Przecież można wszystko trzymać na swoim własnym serwerze lub w swojej własnej chmurze i odpowiednio to wszystko zabezpieczyć.

Ciekawe co było wektorem ataku na stronę notepad++? Trzeba również przyznać, że zrobili ciekawy pokaz siły, którego się po nich nie spodziewałem, ustawiając tym samym Anonymous na odpowiednim miejscu w szeregu.

Dlaczego miałbyś się po nich tego nie spodziewać?

Kusząc przynależnością do grupy i przygodą tylu fanatyków w tylu krajach stanowią w pewnie statystyczną średnią populacji.

Zdeterminowani i silniejsi od nas o reguły postępowania jakie sami sobie narzuciliśmy.

Pora chyba je zrewidować.

“Ciekawy pokaz siły”… nie wiem gdzie Ty go niby widzisz.

A może tylko chcesz zobaczyć?

@techno

ISIS chce się wypromować i złowić także osoby obeznane z IT, które oczywiście czeka śmierć w walce lub w ataku armii USA i państw zachodnich. No, ale przecież ISIS zachęca rekrutów z EU i to coraz młodszych. W EU niełatwo o pracę i ISIS o tym wie. W skali całej EU zachęcą promil osób, ale wystarczającą liczbę, by politycy i szefowie służb cywilizowanych państw mieli ciepło w gaciach ze strachu, bo są świadomi tego, że problemy społeczne zawsze ułatwiają rekrutację do tego typu skrajnych ugrupowań. O ile dotychczas problemem była głównie rekrutacja do grup przestępczych w dużym stopniu rozpoznanych przez policję i wywiad, o tyle teraz w grę wchodzi rekrutacja do organizacji jeszcze od nich gorszej, bo wykonawcy ataków terrorystycznych są gotowi na śmierć. Jak wiadomo wróg gotowy na śmierć jest najgroźniejszy w starciu z przeciwnikiem ceniącym swoje życie i dlatego nam (w sensie cywilizowanych krajów, także tych muzułmańskich) trudno walczyć z fanatykami gotowymi na śmierć. O tym, że tego typu grupy wpędzają w daleko większy kłopot złowiony delikwent dowie się już po fakcie, czyli za późno. Najwyżej jak już na miejscu będzie podskakiwał zostanie zlikwidowany (wartość ludzkiego życia w tym pseudopaństwie islamskim jest naprawdę znikoma) bo zazwyczaj nie zdążą go zgarnąć zachodni żołnierze, co mimo nieuniknionego aresztowania oznacza jednak uwolnienie.

Jedynie skutecznym sposobem rozwiązania problemu IS jest pokrycie jego terytorium bombami paliwowo-powietrznymi, najlepiej w więźbie kilometr na kilometr.

In the name of Allah, the Most Merciful…you’ll see no mercy. Dobre:)

Może ktoś mnie tutaj oświeci bo ja to raczej słaby jestem z tej całej cyberprzestępczości. Czy anonimowi którzy zapowiadali atak na ISIS zrobili ksiedyś coś poza DDoS?

Jeśli Anonimowi są wystarczająco mądrzy (a można mieć taką nadzieję) to raczej nie pochwalą się planami ataku na ISIS, tylko po prostu w nich uderzą z zaskoczenia. Muszą też zebrać środki niezbędne do czegoś więcej, niż DDoS. Muszą też odsiać tych, którzy za Anonimowych jedynie się podają.

https://dl.dropboxusercontent.com/u/26960057/memy/pl%20shit/comment_9uvd9pj3b9M1R6HTg7XUox5tdu1UGUuI.jpg

//Niebezpieczniku, pls dodajcie sensowne znaczniki do embedowania zdjęć, z miniaturkami.

Karachan niedawno zadarł z “anonymous polska” m.in. publikując dane osobowe ich bodajże 14-letniego admina i raidując forum zjednoczeni #pirackie phpBB by Pszemo i …nic xd

jeżeli na tym zdjęciu widać jakieś centrum ( kobiety i “koza” już jest – plus nieład ) to nic nie dziwi że caipaci potrafią się włamać – nic mnie już nie jest w stanie zaskoczyć – reszta jest milczeniem

“Here’s a part of confidential data” vs. “dane wcale nie są tajne” – AFAIK “confidential”, to “poufne”.

Więc nie ma żadnej sprzeczności w tym, że danych danych tajnych tam nie było.

“twierdzą, że dane wcale nie są tajne i nie pochodzą z rządowych serwerów, a z Uniwersytetu MIT”

Islamski cyber squad wykradł kody źródłowe edytora TECO? :) MSPANC

Ciekawe czy Mosad, rosyjski FSB czy parę innych wywiadów palnęłyby głupotę, jaką jest trzymanie wrażliwych danych żołnierzy w necie, a dokładniej na serwerach dostępnych online. ISIS upokorzył USA wykorzystując ich własne technologie informatyczne. Ale będzie kara w postaci ataku armii USA teraz wyjątkowo do tego podbudowanej. Nikt ani w USA, ani gdzie indziej już nie zakwestionuje słuszności atakowania pozycji ISIS.

O ekspercie, trzymaj zatem dane na dyskietkach, tylko na wszelki wypadek przesuń okienko żeby ktoś nie nadpisał :-)

ps. te wrażliwe dane to pewnie imiona, maile i numery telefonów które miał ktoś w kontaktach na gmailu.

ps2. wywiad wojsko? serio?

No to pięknie, zaraz im wyłączą światło, gaz i wodę i to wszystko zdalnie z drugiego końca świata!

Ja myślę że oni sami się hakują żeby być sławnymi i z nudów

Nikt nie pomyślał że USA mogła celowo odpowiednio niezabezpieczyć “wrażliwych danych” by co bardziej naiwni uwierzyli w prawdziwość tych danych. Rebelianci korzystający z takich danych wpadliby w zasadzkę zastawioną przez USA- tkz. dezinformacja.

Sam fakt, że miało to miejsce akurat w trakcie przemówienia Obamy na temat “cyberbezpieczeństwa” może wskazywać na to, że cała ta afera to sprawka jakiejś agencji rządowej. Zbyt ładnie to wszystko do siebie pasuje, prezydent promuje konieczność inwigilacji sieci i właśnie wtedy ktoś włamuje się niby na rządowe serwery. Może ja jestem paranoikiem, ale wyznawców islamu znam wielu, pracownika NSA żadnego (przynajmniej nikt mi się do czegoś takiego nie przyznał).

Z jednej strony nie można powiedzieć, że fanatycy nie istnieją, z drugiej zawsze należy sobie zadać pytanie, na ile są tylko narzędziem w rękach rządzących i to tych z krajów zachodnich… Nie oszukujmy się, historia od wieków toczy się tak samo, jak świat stacza się ku kryzysom, to nagle znajduję się wroga z którym można walczyć. Wojna to biznes w którym bogacą się bogaci i cierpią niewinni.

@Ninja

…I na pewno zabezpieczysz te systemy lepiej niz admini w/w usług?

Szczególnie, gdy jesteś “statystycznym, zwykłym użytkownikiem”…

Ano nie jestem “statystycznym, zwykłym użytkownikiem” i potrafię zabezpieczyć swoje serwery przynajmniej w takim samym stopniu jak admini tamtych usług. Wiesz, moje zabezpieczenia nie muszą spełniać z góry narzuconych kryteriów, mogę sobie kombinować i dodawać warstwy zabezpieczeń jak tylko mi się podoba.

Myślę też, że każdy kto chce stworzyć sobie np. osobistą chmurę, powinien też spędzić trochę czasu nad lekturą jak to wszystko zabezpieczyć, żeby jak najbardziej utrudnić życie potencjalnemu włamywaczowi (zawsze znajdzie się jakaś furtka, jestem tego świadomy). A jeśli pilnujemy pewnych nawyków i nie trzymamy na serwerze newralgicznych plików, to po włamie odpalamy przywracanie z backupa i szafa gra. Na moich serwerach nie znajdziesz kompromitujących mnie plików i to jest moja pierwsza warstwa zabezpieczeń, bardzo nietechniczna.

Ci co to zaatakowali to pewnie skidy jak te co zaatakowały stronę dzielnicy ochota ;)

[…] Już dziś można obserwować jak się ją prowadzi. Dobrą ilustracją działań propagandowych w internecie jest Syryjska Armia Elektroniczna (ostatnio trochę ucichła) oraz coraz aktywniejszy ISIS. Jego żołnierze nie tylko ostrzegają się przez Twittera, rozgłaszają przez niego odpowiednie akcje i wygłaszają ostrzeżenia skierowane do “Zachodu”, ale także podmieniają strony internetowe USA w trakcie np. przemówienia Bracka Obamy. […]